目次

SIEMシステムとは何か?

SIEMシステム(Security Information and Event Management)は、さまざまなITおよび運用技術(OT)ソースからのログおよびイベントデータを一元化して分析し、セキュリティ脅威をリアルタイムで検出、調査、対応するサイバーセキュリティツールである。

SIEMシステムは、セキュリティ情報管理(SIM)とセキュリティイベント管理(SEM)を組み合わせて統合的なセキュリティ可視性を提供し、組織が脅威を特定し、インシデントを管理し、コンプライアンス要件を満たすことを可能にします。最新のSIEMソリューションには、高度な分析、人工知能(AI)、機械学習が組み込まれており、脅威の検出を改善し、対応を自動化します。

SIEMシステムの仕組み

- データ収集:SIEM システムは、ファイアウォール、ネットワーク・デバイス、サーバー、アプリケーションなど、組織の IT インフラ全体のさまざまなソースから、ログ、セキュリティ・アラート、イベントなどのセキュリティ関連データを収集します。

- データの集計と正規化:収集されたデータは、分析と相関を容易にするために統一された形式に集計され、正規化される。

- 脅威の検出:SIEMシステムは、事前に定義されたルール、相関エンジン、機械学習を含む高度な分析を使用して、データのパターンや異常を特定します。このプロセスは、潜在的なセキュリティ脅威や脆弱性の検出に役立ちます。

- アラート:イベントやパターンが脅威シグネチャに一致すると、SIEMはセキュリティチームが確認できるように優先順位を付けたアラートを生成する。

- インシデント対応:システムは、セキュリティアナリストがアラートを調査し、インシデント対応を管理するためのツールとデータを提供する。

- レポーティング:SIEM システムはレポーティングとダッシュボードを提供し、組織が規制に準拠していることを証明したり、過去のセキュリティイベントを追跡したりするのに役立ちます。

これは、SIEMツールに関する一連の記事の一部である。

SIEMシステムの仕組み

データ収集

SIEMソリューションは、ネットワーク・デバイス、オペレーティング・システム、アプリケーション、クラウド環境など、膨大な数のソースからセキュリティ・イベント・データを収集することからプロセスを開始する。このデータには、システム・ログ、認証記録、ファイアウォール・ログ、侵入検知システムからのアラートなどが含まれる。

最新のSIEMは、クラウドプラットフォームやSaaSアプリケーションとの統合をサポートし、従来の企業の枠を超えてその範囲を広げている。SIEMシステムの効率は、入力データの完全性と信頼性に大きく影響される。すべての重要なコンポーネントからのデータが一貫して収集されていることを確認することが不可欠です。

データ集約と正規化

データ収集後、SIEM システムは、異なるソースからのログとイベント・データを統合リポジトリにまとめることによって情報を集約します。セキュリティ・インシデントは複数のデバイスやプラットフォームにまたがる可能性があるため、この集約は相関分析の実行に不可欠です。このような一元的なアプローチがなければ、データがさまざまなシステム間でサイロ化されたままになっている場合、より大きなセキュリティ・イベントを示すパターンが見落とされる可能性があります。

正規化は集計の後に行われ、データを共通の構造化されたフォーマットに変換する。異なるデバイスからのログエントリは、独自の用語や構造を使用している場合があり、比較や相関の妨げになることがあります。正規化によって、SIEMプラットフォームは一貫したスキーマを作成し、さまざまな出所からのデータを統一されたルールと検出パターンを使用して分析できるようになります。

脅威検知

正規化されたデータにより、SIEM システムはルール、相関エンジン、そして最近では機械学習アルゴリズムを活用してリアルタイムで脅威を検出します。複数のソースからのイベントを相関させることで、SIEM ソリューションは、そうでなければ孤立した良性のイベントに見えるかもしれない高度な脅威を特定することができます。

例えば、サーバへのログインに失敗し、その後に異常なネットワーク接続が発生した場合、アクティブな攻撃である可能性があります。機械学習は、確立されたベースラインから逸脱した異常を特定することで、従来のシグネチャやルールベースの検知を改善します。過去のデータから継続的に学習することで、SIEMはシグネチャの直接照合を回避する新しい脅威や進化する脅威を浮き彫りにすることができます。

注意喚起

潜在的な脅威を特定すると、SIEM システムはアラートを生成し、疑わしい活動をセキュリティチームに通知します。これらのアラートは重大性に基づいて優先順位付けされるため、セキュリティアナリストはまず最も重要な脅威に集中することができます。よく調整されたSIEMプラットフォームは、検出ルールを精緻化し、コンテキスト情報を活用することで誤検出を減らし、アラートによる疲労を最小限に抑えます。

効果的なアラートメカニズムは、迅速な脅威検知とインシデントレスポンスに不可欠です。SIEMは、セキュリティオーケストレーション、自動化、レスポンス(SOAR)プラットフォームと統合することで、アラートのトリアージ、エンリッチメント、エスカレーションのプロセスを自動化することができます。自動化により、特定の種類のアラートが即座に処理されるようになり、アナリストはより複雑なインシデントの調査に専念できるようになり、最終的にレスポンスタイムが短縮されます。

インシデント対応

SIEM システムにおけるインシデント対応には、セキュリティ・イベントの検出と検証の後に実行されるアクションが含まれます。SIEM プラットフォームは、脅威を封じ込め、修復するために必要なステップを通じてアナリストをガイドするワークフローとプレイブックを提供します。これには、影響を受けたデバイスの隔離、フォレンジック証拠の収集、自動化された対策の開始などが含まれます。

先進的な SIEM は、多くの場合、エンドポイント検出・対応(EDR)製品や脆弱性管理システムなど、他のセキュリティ・ツールとの統合を組み込んでおり、連携した対応を可能にしている。インシデント対応プロセスは、監査と改善のために SIEM 内で文書化されます。収集されたデータを使用してアフター・アクション・レビューが実施され、今後のインシデント対応を改善することも多い。

報告

SIEM システムのレポーティングは、構造化されたダッシュボードとカスタマイズ可能なレポートを通じて、実用的な洞察とコンプライアンスの文書化を提供します。セキュリティチームはこれらのレポートを使用して、傾向を監視し、検出ルールの有効性を測定し、リーダーシップや監査人に対して規制の遵守を実証します。

最高の SIEM プラットフォームは、スケジュール、アドホック、およびコンプライアンスに特化したレポートを、豊富な視覚化オプションとともにサポートします。一貫性のある優れた設計のレポーティングは、組織のセキュリティ態勢に関する経営陣の認識を維持するためにも不可欠です。インシデント対応時間や経時的なアラート量など、重要な指標を可視化することで、レポートはセキュリティ投資を正当化し、最大のリスク領域への取り組みを指示するのに役立ちます。

SIEMシステムの主な利点

SIEM システムは、セキュリティ脅威を効率的に検出、対応、管理する組織の能力を向上させるさまざまなメリットを提供します。イベント・データを一元化し、リアルタイムの分析を可能にすることで、SIEM プラットフォームは最新のセキュリティ運用の基盤として機能します。主なメリットは次のとおりです:

- 一元化された可視性:SIEMプラットフォームは、インフラ全体のデータを集約し、セキュリティチームが単一のインターフェイスからシステム、ユーザー、アプリケーションを監視できるようにします。

- リアルタイムの脅威検知:相関ルールと異常検知により、SIEMは複雑な攻撃パターンや不審な行動をその都度特定し、インシデントを迅速に封じ込めることができます。

- 効率的なインシデント対応:統合されたワークフローと自動化機能により、対応作業が簡素化され、検知から修復までの時間が短縮されます。

- 規制コンプライアンス対応:SIEMは、詳細な監査ログを保持し、規制基準に合わせたレポートを生成することで、コンプライアンス要件(PCI DSS、HIPAA、GDPRなど)を満たすのに役立ちます。

- 脅威インテリジェンスの統合:多くのSIEMは、脅威フィードを取り込み、このインテリジェンスをイベントデータに適用することで、既知の悪意のある活動や侵害の兆候の検出を向上させることができます。

- 履歴分析:保持されたログデータは、過去のインシデントのフォレンジック調査を可能にし、根本原因の分析と継続的なセキュリティ改善をサポートします。

- アラートによる疲労の軽減:適切なチューニングとコンテキスト認識により、SIEMシステムは誤検知を減らし、アナリストが本物の脅威に集中できるようにします。

- スケーラビリティと柔軟性:最新のSIEM、特にクラウドのSIEMは、組織のニーズに合わせて拡張でき、ハイブリッドやマルチクラウドのインフラを含む多様な環境をサポートします。

注目すべきSIEMシステム

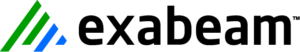

1.エクサビーム

エクザビームは、セキュリティ情報・イベント管理(SIEM)ソリューションのリーディング・プロバイダーであり、UEBA、SIEM、SOAR、TDIRを組み合わせ、セキュリティ・オペレーションを加速します。同社のセキュリティ・オペレーション・プラットフォームは、セキュリティ・チームが脅威を迅速に検知、調査、対応し、運用効率を高めることを可能にします。

主な特徴は以下の通り:

- スケーラブルなログ収集と管理:オープンプラットフォームは、ログのオンボーディングを70%高速化し、高度なエンジニアリングスキルを不要にすると同時に、ハイブリッド環境全体でシームレスなログ集約を実現します。

- 行動分析:高度な分析により、正常な行動と異常な行動を比較し、内部脅威、横の動き、シグネチャベースのシステムで見落とされた高度な攻撃を検知します。Exabeamは、他のベンダーが攻撃を検知する前に90%の攻撃を検知し、対応することができると顧客から報告されています。

- 脅威対応の自動化:インシデントのタイムラインを自動化し、手作業を30%削減し、調査時間を80%短縮することで、セキュリティ運用を簡素化します。

- 状況に応じたインシデント調査:Exabeamはタイムラインの作成を自動化し、雑務に費やす時間を削減するため、脅威の検知と対応にかかる時間を50%以上短縮します。事前に構築された相関ルール、異常検知モデル、ベンダー統合により、アラートを60%削減し、誤検知を最小限に抑えます。

- SaaSおよびクラウドネイティブオプション:柔軟な導入オプションにより、クラウドファーストおよびハイブリッド環境に対応するスケーラビリティを提供し、お客様の価値実現までの時間を短縮します。SIEMをクラウドに移行できない、または移行したくない企業向けに、Exabeamは市場をリードするフル機能のセルフホスト型SIEMを提供します。

- NetMonによるネットワークの可視化:ファイアウォールやIDS/IPSを超える深い洞察力を提供し、データ盗難やボットネットの活動などの脅威を検出すると同時に、柔軟な検索により調査を容易にします。また、Deep Packet Analytics (DPA)は、NetMon Deep Packet Inspection (DPI)エンジンを基盤としており、重要な侵害指標(IOC)を解釈します。

2.マイクロソフトセンチネル

Microsoft Sentinelは、セキュリティ情報とイベント管理をアナリティクスと自動化に統合したクラウドネイティブなSIEMです。マルチクラウドやマルチプラットフォーム環境のデータをコスト効率の高いデータレイクに一元化し、脅威の迅速な検出、調査、対応を可能にします。

主な特徴は以下の通り:

- 拡張性の高いストレージとアナリティクスのためのコスト効率の高いデータレイクアーキテクチャを備えたクラウドネイティブSIEM

- AI主導の検出、相関、調査により、誤検出を最小限に抑え、平均解決時間(MTTR)を短縮します。

- Microsoft Defender XDRとのネイティブ統合統合された可視性と簡素化されたオペレーション

- 包括的なSOC機能のためのSOAR、UEBA、脅威インテリジェンス機能

- 350以上のネイティブコネクタとコードレスオプションにより、マルチクラウドとマルチプラットフォームのデータ統合を実現

Source: Microsoft

3.SentinelOne SIEM

SentinelOne SIEMは、Autonomous SOC向けのAI SIEMとしても知られ、Singularity Data Lake上に構築され、高速なセキュリティを実現する。ソースからのデータをリアルタイムで取り込み、分析し、AIベースの検出と自動保護を組み合わせます。インデックスやスキーマの制約を回避し、エクサバイト規模のパフォーマンスを実現します。

主な特徴は以下の通り:

- 新たな脅威にリアルタイムで適応するAI主導の検知と対応

- エンドポイント、クラウド、アイデンティティ、電子メール、ネットワークデータを企業全体で可視化する統合コンソール

- スキーマフリー、インデックスフリー設計により、レガシーSIEMよりも大規模なスケーラビリティと高速パフォーマンスを実現

- 構造化データおよび非構造化データの取り込みをサポートOCSFネイティブ互換

- ファーストパーティとサードパーティのデータを統合したオープンなエコシステム。

Source: SentinelOne

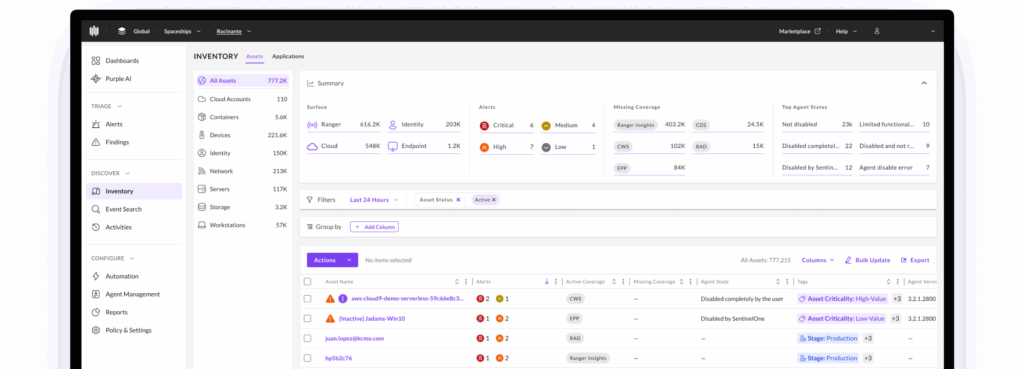

4.Splunk Enterprise セキュリティ

Splunk Enterprise Security は、ハイブリッド環境やマルチクラウド環境における可視化、迅速な検知、シンプルな対応を実現する、AI を活用した SecOps プラットフォームです。脅威の検知、調査、対応 (TDIR) を統合ワークスペースに一元化することで、アナリストの疲労を軽減し、迅速な意思決定を可能にします。

主な特徴は以下の通り:

- データの場所に関係なく、ドメイン、クラウド、デバイスを横断した完全忠実な可視性

- TDIRワークフローを一元化し、検知、調査、対応を1つのプラットフォームで実現

- 内部脅威、漏洩アカウント、ゼロデイ攻撃を検知する機械学習主導のUEBA

- AIによるアラートの優先順位付けノイズを減らし、真のプラスに焦点を当てる

- ビルトインSOARとコンテクスチュアル・インテリジェンスによるSOC全体の自動化と充実化

Source: Splunk

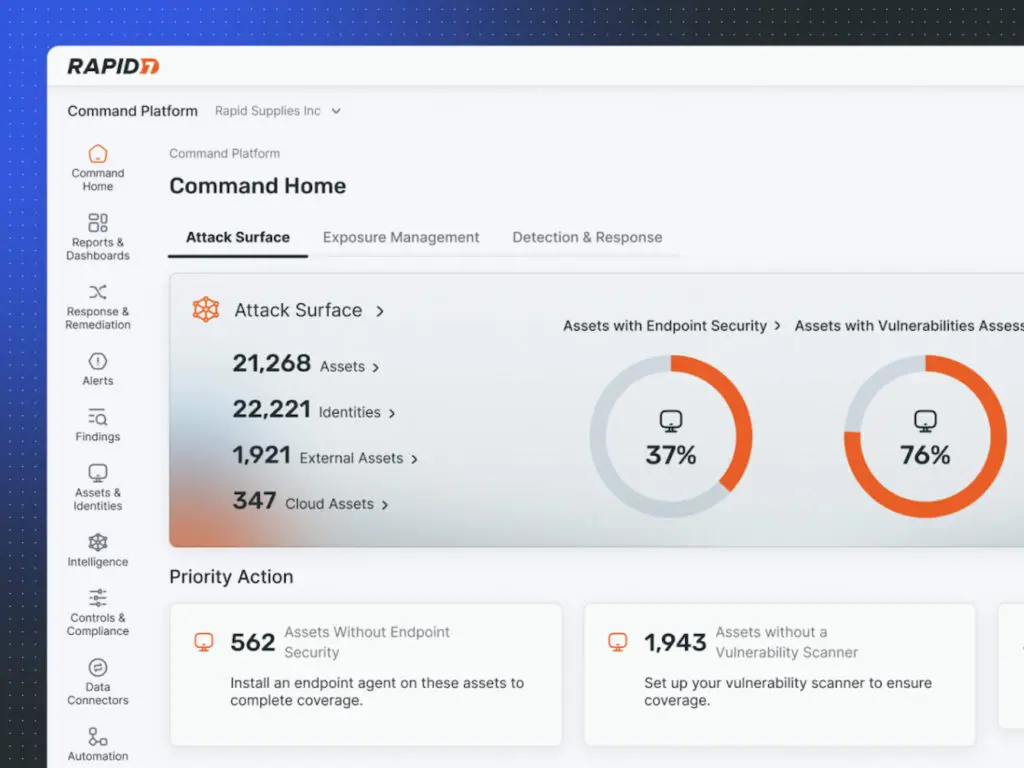

5.ラピッド7

Rapid7 Incident CommandはAIを搭載したSIEMで、ハイブリッド環境における可視性の統合、検知の迅速化、対応の簡素化を実現します。エンドポイント、クラウド、SaaS、ネットワークからのログ、遠隔測定、アセットコンテキストを1つのプラットフォームに統合することで、死角をなくし、攻撃対象領域を明確にします。

主な特徴は以下の通り:

- クラウド、SaaS、エンドポイント、ハイブリッド環境のログ、テレメトリ、アセットコンテキストを統合して可視化します。

- AIを活用した行動分析とUBAにより、ステルス的な横移動、特権の乱用、異常なアクセスパターンを検出します。

- AIを活用したトリアージと動的な暴露スコアリングにより、ビジネスへの影響と重要度によってインシデントの優先順位を決定します。

- カスタム検出エンジニアリングと進化する脅威への迅速な対応のためのDetection-as-codeワークフロー

- MITRE ATT&CK、ユーザー、アプリケーション、ネットワークフローにまたがるイベントを相関させ、完全な攻撃経路を再構築。

Source: Rapid7

結論

SIEM システムは、ますます複雑化する IT 環境において、一元化された可視性、リアルタイムの脅威検知、およびコンプライアンスサポートを提供し、最新のセキュリティ運用の要となっています。データの集約と正規化、イベントの相関、対応ワークフローの自動化により、企業は高度な攻撃を検知し、調査を簡素化することができます。また、拡張性と統合機能により、ハイブリッド・インフラやクラウド・インフラにも適応し、高度な分析と機械学習により検知精度を向上させ続けます。