目次

PCIコンプライアンスとは?

Payment Card Industry Data Security Standards(PCI DSS)は、クレジットカード・データを保管、処理、送信するすべての企業に適用されます。PCI DSSは、一貫したデータ・セキュリティ対策の包括的な採用を促進するものです。ウェブ企業はPCI DSSの要件に従わなければならず、これにはPCI準拠のホストでデータをホスティングするなどのさまざまな対策が含まれる。PCI DSSは、Visa、Mastercard、Discover、American Expressといった大手クレジットカード会社によって結成された組織である。

PCI コンプライアンスの主な目標は、攻撃の機会を減らすことです。これには、セキュアなカードデータ環境(CDE)を使用することが必要であり、これは社内環境とサードパーティのセキュアな決済オプションのどちらを使用しているかに関係なく適用されます。これは、インターネットを介したペイメントカードデータの転送のみに依存している電子商取引サイトにとって特に重要です。

eコマース・ウェブサイトに関わるリスクには、たとえば次のようなものがある:

- クレジットカード詐欺-攻撃者は盗んだクレジットカードやクレジットカード番号を使って買い物をする。

- 個人情報窃盗-攻撃者が他人になりすまし、その認証情報を使って買い物をする。

- クレジットカードのハイジャック -顧客を偽のショッピングカートにリダイレクトしたり、セッションをハイジャックしたり、その他の手段でクレジットカードデータを侵害する攻撃。

電子商取引組織のセキュリティ戦略には、コンプライアンスを確保するための継続的な取り組みが必要です。PCIへの準拠は、加盟店だけでなく、大学、銀行、自治体など、クレジットカードデータを扱う官民のあらゆる組織に影響します。2019年初頭からは、クレジットカード決済を受け付けるソフトウェアやウェブアプリケーションを設計するソフトウェア開発者もこれに含まれます。

これは、データ・セキュリティに関する広範なガイド・シリーズの一部である。

推奨図書:SIEMとは何か、なぜ重要なのか、そして13の主要機能。

PCIに準拠していないとどうなるか?

企業がPCI-DSSに準拠していないことが判明した場合、罰金からクレジットカード決済を受け付ける許可の喪失まで、さまざまな罰則や影響が生じます。

罰則の一部は以下の通り:

- クレジットカードによる支払いを受け付けられない-多くの企業にとって最も深刻なペナルティは、クレジットカードによる支払いを一切受け付けられないことである。これにより、巨額の財務的損失、市場シェアの低下、評判の低下を招く可能性があります。このペナルティを受けた組織は、外部の品質セキュリティ評価機関(QSA)によるPCI再審査を受け、決済処理の許可を回復する必要があります。

- 罰金-PCIに準拠していないウェブサイトに対する罰金は、通常86,000ドルから400万ドルです。

- 強制的なフォレンジック検査 -データ侵害が疑われる場合、加盟店は強制的なフォレンジック検査を受ける必要があります。この検査には、レベル2の加盟店(年間取引件数100万~600万件)で2万~5万ドル、レベル1の加盟店(年間取引件数600万件以上)で12万ドル以上の費用がかかります。

- 不正請求に対する責任 -セキュリティ侵害が発生した場合、顧客の機密情報を安全に保管するのは加盟店の責任であるため、企業は訴訟にさらされる。

エキスパートからのアドバイス

スティーブ・ムーアは、Exabeamのバイスプレジデント兼チーフ・セキュリティ・ストラテジストで、脅威検知のためのソリューションの推進を支援し、セキュリティ・プログラムの推進や侵害対応について顧客にアドバイスを行っています。The New CISO Podcast」のホストであり、Forbes Tech Councilのメンバー、ExabeamのTEN18の共同創設者でもあります。

私の経験から、PCI コンプライアンスを達成し、維持するために役立つヒントを紹介します:

ネットワーク・セグメンテーションによるPCIスコープの最小化

ネットワークセグメンテーションを使用して、カード会員データ環境(CDE)を他のシステムから分離します。これにより、攻撃対象が減少し、PCI 要件を満たす必要があるシステムの数が制限されるため、コンプライアンスへの取り組みが簡素化されます。

トークン化の活用

機密性の高いカード会員データを、システム外では役に立たないトークンに置き換えます。これにより、データ侵害のリスクを低減し、コンプライアンス範囲を大幅に縮小できます。

要件を超えた多要素認証(MFA)の採用

PCI は CDE へのリモート・アクセスに MFA を義務付けていますが、MFA をすべての管理者アクセスに拡張することで、セキュリ ティをさらに強化し、不正アクセスを制限することができます。

SIEMによるリアルタイムモニタリングの導入

セキュリティ情報・イベント管理(SIEM)ソリューションを使用して、アクセスログ、ファイル整合性監視(FIM)、その他の重要なイベントをリアルタイムで監視・分析します。これにより、疑わしいアクティビティを迅速に検出し、対応することができます。

定期的なPCI固有の侵入テストの実施

一般的な侵入テストにとどまらない。決済処理システムに対する実際の攻撃をシミュレートする標的型テストを実施し、CDE内の特定の脆弱性を明らかにします。

PCIコンプライアンス要件

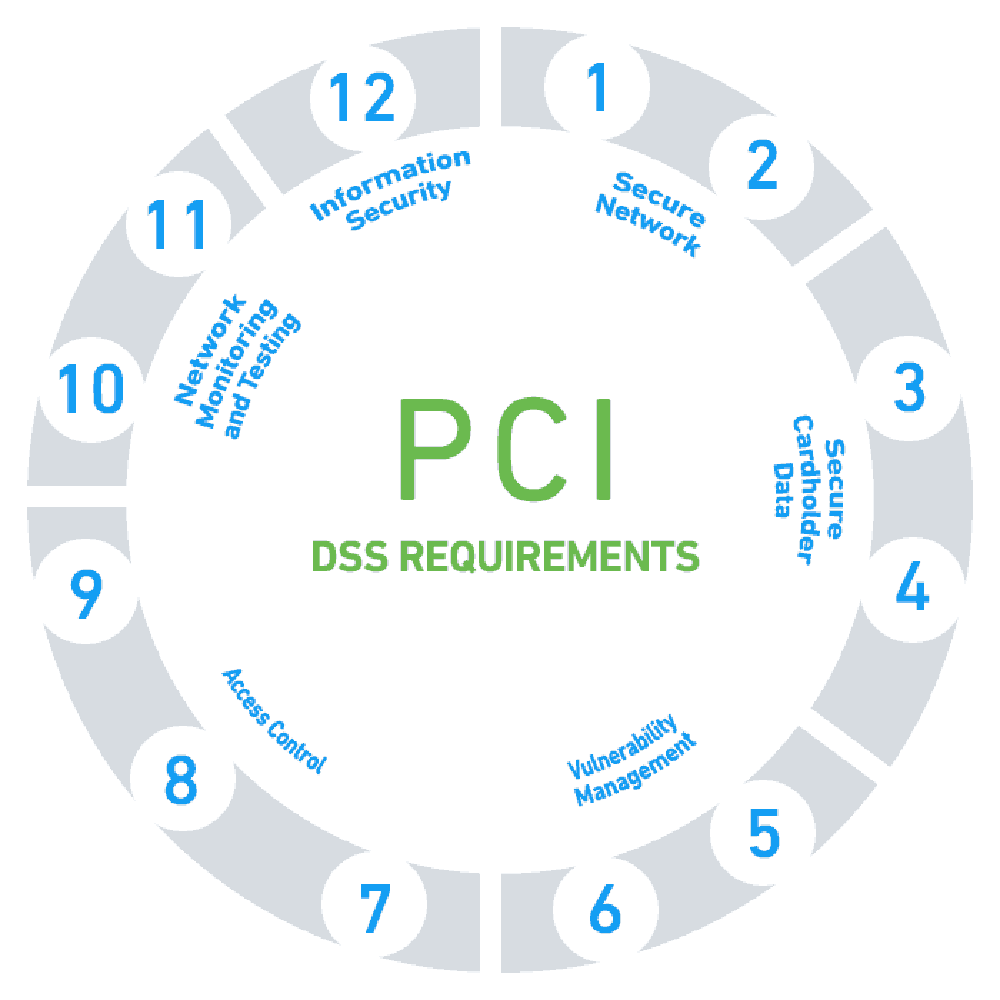

PCI DSS は、以下の 6 つの目標と 12 の要件で構成されています:

PCI DSS は、企業が準拠するための 12 の主要要件を概説しています。これらは 6 つのカテゴリに分けられ、それぞれが情報セキュリティの特定の側面に焦点を当てています。その内訳を説明します:

1.ファイアウォールの使用と維持

ファイアウォールは、ネットワークを保護するための重要な防御線です。ファイアウォールは、セキュリティルールに基づいてネットワークトラフィックの送受信を監視および制 御し、安全な内部ネットワークと潜在的に安全でない外部ネットワークとの間にバリアを確立します。したがって、ネットワークへの不正アクセスを防止し、カード会員データを保護するために、ファイアウォールを適切に使用し、維持することが不可欠です。

2.適切なパスワード保護

パスワードは、機密情報を保護する際の最初の防御線となることが多い。したがって、強力なパスワード・ポリシーを導入することが重要である。これには、複雑なパスワードを使用すること、定期的にパスワードを変更すること、システム・パスワードやその他のセキュリティ・パラメータにベンダーが提供するデフォルト値を使用しないことなどが含まれる。

3.カード会員データの保護

カード会員データの保護は PCI コンプライアンスの中核です。これには、保存されているカード会員データを最小限に抑えること、不要になったカード会員データを安全に廃棄すること、不正アクセスを防止するための強固なアクセス制御手段を導入することなどが含まれます。

4.送信されるカード会員データの暗号化

カード会員データがオープンネットワークで送信される場合は常に、傍受の可能性があります。したがって、送信中に機密情報を保護するために強力な暗号化方法を使用することが重要です。これにより、データが傍受されても、正しい復号化キーがなければ読み取ることができません。

5.ウイルス・マルウェア対策ソフトの活用

アンチウイルスおよびアンチマルウェアソフトウェアは、悪意のあるソフトウェアを検出して駆除するために不可欠なツールです。カード会員データを危険にさらし、業務を妨害する脅威からシステムを保護するのに役立ちます。これらのツールを常に更新して、最新の脅威に効果的に対処できるようにすることが重要です。

6.適切に更新されたソフトウェア

安全な環境を維持するためには、ソフトウェアを常にアップデートしておくことが重要です。ソフトウェアのアップデートには、セキュリティの脆弱性を修正するパッチが含まれていることが多いため、古いソフトウェアではシステムが攻撃を受けやすくなります。ソフトウェアを定期的に更新することで、これらの脅威から保護し、カード会員データの完全性を維持することができます。

7.データアクセスの制限

カード会員データへのアクセスは、need-to-knowベースで制限されるべきである。これは、職務を遂行するためにデータへのアクセスが必要な個人のみがアクセスできるようにす ることを意味します。厳格なアクセス制御手段を導入することで、機密情報への不正アクセスのリスクを大幅に軽減できます。

8.データにアクセスできる者に割り当てられた固有ID

カード会員データにアクセスできる各人には、固有の ID を割り当てる必要があります。これにより、データへの各人のアクセスを追跡および監視でき、不正アクセスや不審な動 作の特定に役立ちます。

9.物理的アクセスの制限

カード会員データを保護する場合、物理的セキュリティはデジタルセキュリティと同様に重要 です。不正アクセスや不正操作を防止するために、データおよびシステムへの物理的アクセスを制限し、監視する必要があります。

10.アクセスログの作成と監視

ネットワークリソースやカード会員データへのアクセスをログに記録し、監視することで、セキュリティインシデントを迅速に特定し、対応することができます。アクセスログを定期的に確認することで、不審な行動を発見し、潜在的なデータ侵害を防ぐことができます。

11.定期的なセキュリティシステムのテスト

セキュリティ・システムとプロセスの定期的なテストは、それらが意図したとおりに機能していることを確認し、潜在的な脆弱性を特定するために不可欠である。これには、ファイアウォール、侵入検知システム、その他の主要なセキュリティ対策のテストが含まれる。

12.文書ポリシー

セキュリティポリシーと手順を文書化することは、PCI コンプライアンスの重要な部分です。これにより、チームが従うべき明確な枠組みが提供され、セキュアな環境を維持する際の各自の責任を全員が理解できるようになります。

PCI準拠チェックリスト - PCI DSS準拠の達成

PCI DSS に準拠するには、組織は次の 3 つのステップを踏む必要があります:

ステップ1:評価

評価段階では、カード会員データを特定し、ペイメントカード処理のための IT 資産とビジネスプロセスのインベントリを作成し、脆弱性を分析します。この段階では、カード会員データがビジネス内のどこに存在し、どのように処理され、どこに潜在的な脆弱性が存在するかを理解できるため、非常に重要です。

まず始めに、カード会員データの保存、処理、または送信に関連するすべてのシステムおよびプロセ スを文書化する必要があります。これには、ペイメントシステムだけでなく、ペイメントシステムに接続されているすべてのシス テムも含まれます。ペイメントシステムに接続されているシステムの脆弱性が悪用されると、カード会員データにアク セスできる可能性があることを忘れないでください。

次に、脆弱性スキャンと侵入テストを実施して、潜在的なセキュリティ上の弱点を特定します。これらのテストは内部および外部の両方で実施し、PCI DSS の範囲に定義されているすべてのシステムコンポーネントを対象とする必要があります。

ステップ2:修復

修復フェーズでは、評価フェーズで特定された脆弱性を修正する。これは、事業の規模や特定された脆弱性の数によっては複雑なプロセスになる可能性があります。しかし、PCI コンプライアンスを達成する上で重要なステップです。

まず、リスクレベルに基づいて脆弱性に優先順位を付ける必要があります。リスクの高い脆弱性は、カード会員データに最も重大な脅威をもたらすため、最初に対処する必要があります。これらの脆弱性が改善されたら、次に低リスクの脆弱性に焦点を当てることができます。

是正には、ソフトウェアのパッチ適用、ファイアウォールの更新、パスワードの変更、あるいはビジネスプロセスの再設計など、さまざまな活動が含まれます。重要なことは、修復は一度限りの活動ではないということです。新しい脆弱性はいつでも出現する可能性があるため、システムを常に監視し、継続的なコンプライアンスを確保するために脆弱性スキャンを定期的に実施する必要があります。

ステップ3:報告

PCI コンプライアンスを達成するための最終段階は報告です。これは、アクワイアリング銀行および主要なペイメントカードブランドに報告書を作成して提出し、準拠を確認するものです。必要なレポートの種類は、事業の規模や年間処理トランザクション数によって異なります。

ほとんどの中小企業は、自己評価質問書(SAQ)に記入する必要があるが、大企業は、認定セキュリティ評価者(QSA)または内部セキュリティ評価者(ISA)による実地監査を受ける必要があるかもしれない。

レポーティングは、コンプライアンスを証明するだけでなく、自社のセキュリティ対策を振り返り、改善策を検討する機会でもあります。レポーティングプロセスは、セキュリティ態勢に関する貴重な洞察を提供し、防御を強化できる領域を特定するのに役立ちます。

PCIコンプライアンスのベストプラクティス

以下のベストプラクティスは、セキュリティ対策を改善し、PCI-DSS セキュリティ要件により簡単に準拠するのに役立ちます。

ファイアウォールを使用する -最初の要件として、ネットワークを保護するために信頼性の高いファイアウォールをインストールし、定期的にテストを実施して効率を確保する必要があります。

デフォルトのパスワードを使用しない -PCI コンプライアンスに準拠するためには、すべてのデバイスとユーザアカウントで一意であり、小文字と大文字、数字、記号を含むパスワードを使用し、安全性を高める必要があります。

カード会員データを保護するために、デジタルおよび物理的な対策の両方を使用する -PCI 規格では、パスワードへの不正アク セスを防止するために電子的および物理的なバリアを設置することを義務付けています。これらの障壁には、認証プロトコル、強力なパスワードポリシー、施錠されたサーバ、および機密性の高い物理データ用の施錠されたキャビネットなどがあります。関連する対策として、カード会員データへのアクセスを制限し、カード会員情報の送信を暗号化することが挙げられます。

セキュリティ・ポリシーを作成し、実施する -セキュリティ・ポリシーを作成し、経営陣の支持を受け、組織全体、およびサードパーティのベンダーや顧客に周知する。顧客データの保護方法の概要、パスワードとアクセス要件の説明を含めるべきである。

インシデント対応プロセスの確立 -セキュリティインシデントの検出、修復、緩和、回復のための明確なプロセスを確立する。

変更の追跡 -カード会員データに影響を与えるプロセスまたはテクノロジに加えられた変更 を特定し、レビューする。変更管理を確立し、変更ごとにコンプライアンスへの影響を特定する。

ソフトウェアのパッチを常に適用し、セキュリティ・アップデートをインストールする -世界最大のセキュリティ侵害の多くは、既知のソフトウェアの脆弱性を悪用したものです。ソフトウェアを常に最新の状態に維持し、システムの脆弱性をスキャンして修正することは、重要な防御策である。

結論

PCI 規格に準拠しない場合、多額の罰金や、ビジネスの損失などの結果を招く可能性があります。Ponemon Institute の調査によると、顧客の半数以上がデータ侵害を受けた組織に対する信頼を失い、31%がデータ侵害後にその組織との関係を解消しています。

PCI DSS基準に準拠することは、あらゆる組織、特にeコマース業界の組織の存続と成功にとって極めて重要です。

データ・セキュリティの主要トピックに関するその他のガイドを参照

コンテンツ・パートナーとともに、私たちは、以下の世界を探検する際にも役立つ、いくつかのトピックに関する詳細なガイドを執筆しています。データ機密保護.

著者:Instaclustr

- [ガイド] PostgreSQL完全ガイド:機能、使用例、チュートリアル

- [ブログ] Kafkaクラスタを最大限に活用する方法

- [製品] NetApp Instaclustr Data Platform

著者:CyCognito

- [ガイド] 継続的脅威暴露管理(CTEM)とは何か?

- [ガイド】セキュリティ・コントロールとは何か:種類、機能、そして知っておくべき8つのフレームワーク

- [ホワイトペーパー】暴露管理:セキュリティ実務者のための決定版ガイドブック

- [製品] CyCognito 攻撃サーフェス管理

著者:クラウディアン