Securonix: Lösungsübersicht, Einschränkungen und Top 5 Alternativen

- 8 minutes to read

Inhaltsverzeichnis

Was ist Securonix?

Securonix ist eine Cybersicherheitsplattform, die sich auf die Identifizierung, Analyse und Reaktion auf Sicherheitsbedrohungen spezialisiert hat. Mithilfe von Analysen bietet sie Einblick in Netzwerkaktivitäten und zielt darauf ab, verdächtiges Verhalten zu erkennen, bevor es zu einem Sicherheitsverstoß kommt.

Securonix kombiniert Benutzer- und Entitätsverhaltensanalysen (UEBA), Sicherheitsinformations- und Ereignismanagement (SIEM) sowie Funktionen zur Bedrohungserkennung, um die Identifizierung und Reaktion auf Bedrohungen zu unterstützen und gleichzeitig Fehlalarme zu reduzieren.

Securonix basiert auf einer Cloud-nativen Architektur und ermöglicht so Integration und Skalierbarkeit. Die Plattform bietet Bedrohungsanalysen durch Datenkorrelation aus verschiedenen Quellen. Securonix stellt automatisierte Reaktionsmechanismen bereit, mit denen Unternehmen potenziell auf Bedrohungen reagieren können.

Dies ist Teil einer umfangreichen Reihe von Leitfäden zum Thema Informationssicherheit.

Securonix Produkte

Hier finden Sie eine Übersicht über die verschiedenen Sicherheitsprodukte von Securonix.

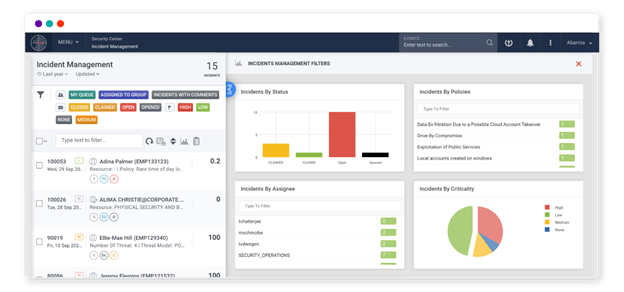

Securonix-Plattform

Die Securonix-Plattform ist eine Cloud-native SIEM-Lösung, die Bedrohungserkennung, -untersuchung und -abwehr (TDIR) durch KI-gestützte Analysen verbessert. Durch die Integration von SIEM- und SOAR Funktionen automatisiert die Plattform die Datenanalyse, reduziert Fehlalarme und ermöglicht Bedrohungserkennung in Echtzeit. Sie bietet Skalierbarkeit dank einer flexiblen Cybersecurity-Mesh-Architektur und lässt sich so in bestehende Sicherheitstools und Datenquellen integrieren.

Zu den wichtigsten Funktionen der Securonix-Plattform gehören:

- Cybersicherheitsnetz: Integriert sich in verschiedene Sicherheitstools, Clouds oder Datenseen.

- KI-gestützte Plattform: Ziel ist es, die Genauigkeit der Bedrohungserkennung und die Reaktion darauf durch künstliche Intelligenz zu verbessern.

- Skalierbarer Datensee: Bietet schnellen Zugriff auf ein Jahr heißer Daten für die Bedrohungssuche und -untersuchung.

- Threat Content-as-a-Service: Liefert kontinuierlich kuratierte Bedrohungsinformationen, um Fehlalarme zu reduzieren.

Source: Securonix

Securonix EON

Securonix EON ist eine KI-basierte Cybersicherheitslösung, die Geschwindigkeit, Präzision und Effektivität von Sicherheitsoperationen verbessern soll. Sie nutzt KI, um Entscheidungen zu optimieren, manuelle Aufgaben zu reduzieren und die Betriebseffizienz zu steigern. Mit Integrationsfunktionen und Bedrohungserkennung bietet Securonix EON Schutz vor externen und internen Bedrohungen.

Zu den Hauptfunktionen von Securonix EON gehören:

- KI-gestützte Plattform: Verwendet KI zur Automatisierung und Optimierung von Sicherheitsvorgängen.

- Cybersicherheitsnetz: Lässt sich in vorhandene Sicherheitstools, Clouds und Datenseen integrieren, um Sicherheitsinvestitionen zu maximieren.

- Psycholinguistik für Insider-Bedrohungen: Erkennt wie andere Lösungen dieser Kategorie Insider-Bedrohungen durch die Analyse von Verhaltensmustern und absichtsbasierten Indikatoren.

- InvestigateRX: Die Verwendung von KI-gesteuerten Zusammenfassungen, um die Untersuchungszeiten potenziell zu verkürzen.

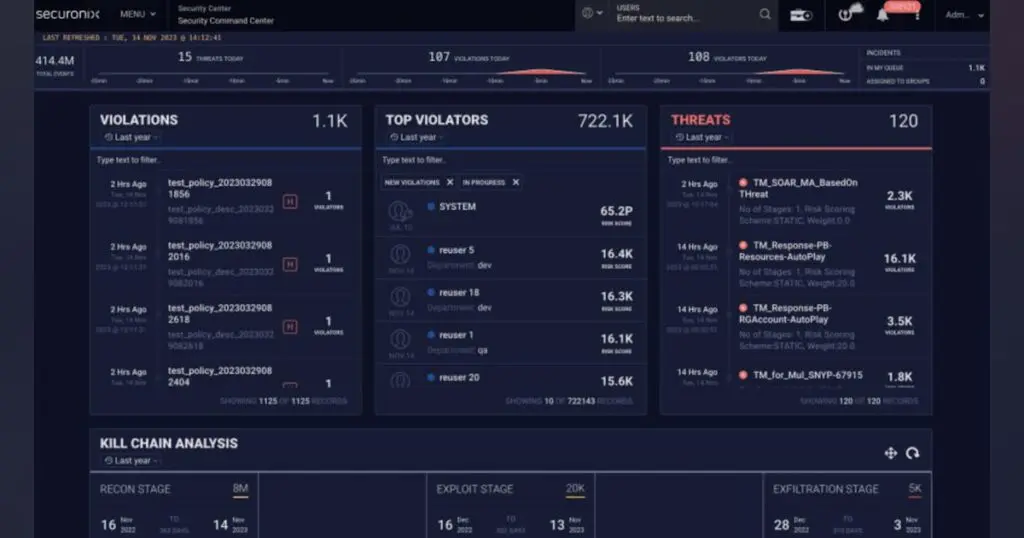

Securonix Unified Defense SIEM

Securonix Unified Defense SIEM ist eine skalierbare, Cloud-basierte Lösung, die die TDIR-Funktionen für moderne Unternehmen verbessert. Basierend auf der Daten-Cloud von Snowflake ermöglicht es Unternehmen, große Datenmengen zu verarbeiten und gleichzeitig eine durchgängige Bedrohungsabwehr zu gewährleisten.

Zu den Hauptfunktionen von Securonix Unified Defense SIEM gehören:

- Einstufiges Speichermodell: Bietet eine skalierbare Speicherlösung für die Datensuche.

- Skalierbare Daten-Cloud: Nutzt die Daten-Cloud von Snowflake zur Verwaltung der Datenanforderungen und bietet 365 Tage lang „heiße“ durchsuchbare Daten für kontinuierliche Sichtbarkeit.

- Bedrohungsinhalte als Service: Bietet Bedrohungsinhalte, um die Bedrohungsabdeckung und Erkennungsgenauigkeit potenziell zu verbessern.

- Proaktive Verteidigung: Ermöglicht den gemeinsamen Austausch von Bedrohungsinformationen und die automatische Bedrohungssuche.

- Einheitliches TDIR-Erlebnis: Bietet einen Workflow mit integrierten SOAR Funktionen für Erkennung, Untersuchung und Reaktion.

Source: Securonix

Securonix UEBA

Securonix User and Entity Behavior Analytics (UEBA) ist eine Lösung zur Erkennung von anomalem Verhalten durch maschinelles Lernen und Verhaltensanalyse. Sie bietet Einblick in Benutzer- und Entitätsaktionen, um potenzielle Insider-Bedrohungen und subtile Sicherheitsrisiken zu identifizieren.

Zu den wichtigsten Funktionen von Securonix UEBA gehören:

- SIEM-Integration: Wird auf einem vorhandenen SIEM bereitgestellt.

- Branchenführende Verhaltensanalyse: Verwendet Algorithmen für maschinelles Lernen und sofort einsatzbereite Anwendungsfälle zur Bedrohungserkennung.

- Cloud-Sichtbarkeit: Erweitert die Überwachung auf Cloud-Umgebungen durch integrierte APIs für Cloud-Plattformen und -Anwendungen.

- Überwachung von Insider-Bedrohungen: Erkennt Abweichungen vom normalen Verhalten durch die Kombination von Benutzerkontext und Ereignisdaten und mindert so das Risiko von Insider-Bedrohungen.

Source: Securonix

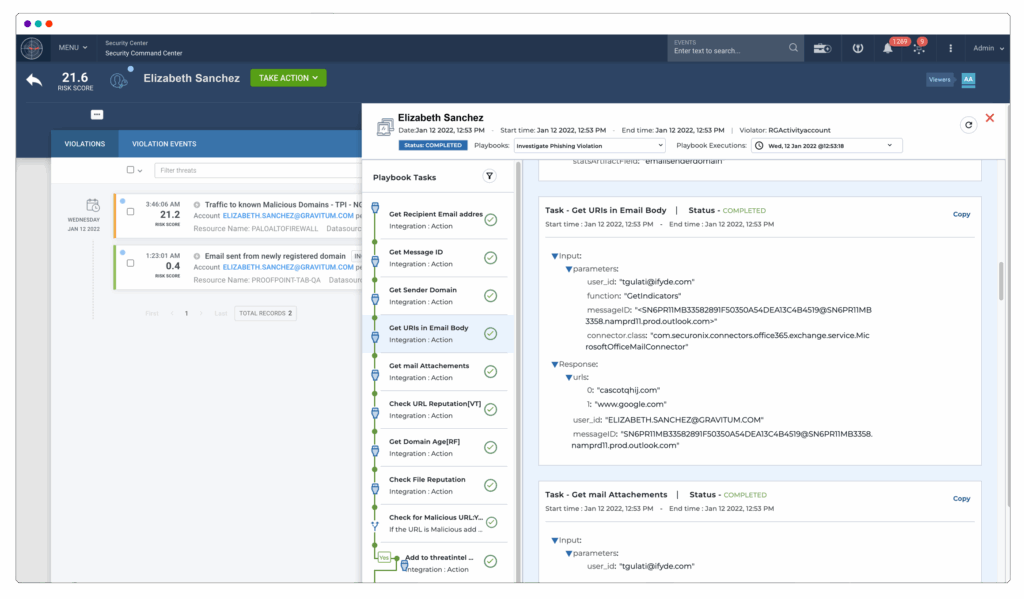

Securonix SOAR

Securonix Security Orchestration, Automation and Response (SOAR) ist eine Lösung innerhalb von Securonix Unified Defense SIEM. Direkt in die Plattform integriert, automatisiert Securonix SOAR Sicherheitsvorgänge, reduziert manuelle Eingriffe und unterstützt Teams bei der effizienteren Reaktion auf Bedrohungen.

Zu den wichtigsten Funktionen von Securonix SOAR gehören:

- Bereitstellung für mehrere Mandanten: Unterstützt Umgebungen mit mehreren Mandanten und ermöglicht zentralisierte Aktionen für mehrere Mandanten von einer einzigen Konsole aus.

- Integrierte Plattform: Kombiniert Erkennung und Reaktion in einem einzigen Workflow.

- Cloud-native SOAR: Integriert in das SIEM, ohne dass zusätzliche Infrastruktur verwaltet werden muss.

- Vereinfachte Lizenzierung: Bietet ein Pauschalpreismodell, das unbegrenzte Analystenplätze ohne zusätzliche Kosten ermöglicht.

Source: Securonix

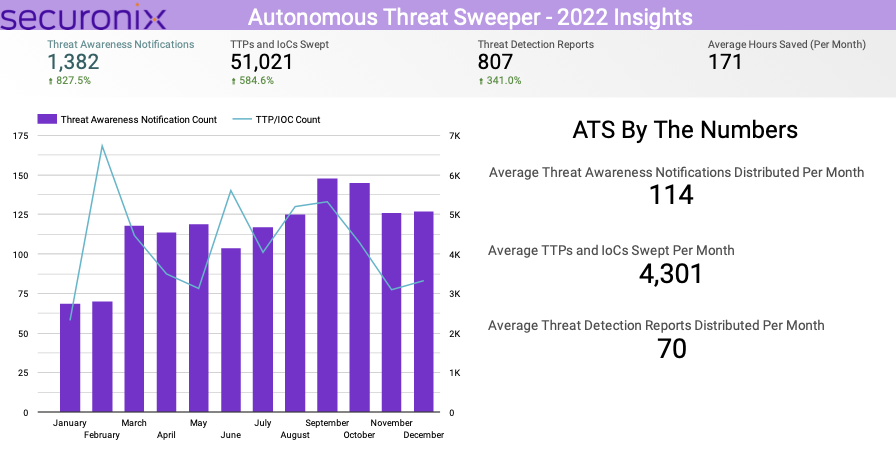

Securonix ATS

Der Autonomous Threat Sweeper (ATS) von Securonix automatisiert die Erkennung und Reaktion auf Bedrohungen. Unterstützt durch Bedrohungsinformationen der Securonix Threat Labs durchsucht ATS autonom historische Ereignisdaten und sorgt so für eine schnelle Identifizierung und Minderung potenzieller Risiken.

Zu den Hauptfunktionen von Securonix ATS gehören:

- Proaktive Sicherheit: Durchsucht Protokolle und historische Daten nach neuen Bedrohungen und bewertet die Gefährdung.

- Kuratierte Bedrohungshinweise: Bietet kontinuierlich aktualisierte Bedrohungsinformationen und kombiniert Forschungsergebnisse der Securonix Threat Labs mit Daten aus der Community und branchenführenden Daten.

- Multivektorerkennung: Verwendet eine Mischung aus Indikatoren für eine Gefährdung (IOC) und Taktiken, Techniken und Verfahren (TTP), um sowohl bekannte als auch unbekannte Bedrohungen aufzuspüren.

- Berichterstellung und Warnmeldungen: Automatisiert die Berichterstellung, Vorfallerstellung und Warnmeldungen.

Source: Securonix

Securonix Investigate

Securonix Investigate beschleunigt den Prozess der Bedrohungsuntersuchung durch bedarfsgerechte Kontextanreicherung und unterstützt die Zusammenarbeit zwischen Analysten. Direkt in die Securonix-Plattform integriert, ermöglicht es Teams den Austausch von Erkenntnissen und Wissen innerhalb des Untersuchungs-Workflows, ohne dass externe Tools wie Ticket- oder Messaging-Systeme erforderlich sind.

Zu den wichtigsten Funktionen von Securonix Investigate gehören:

- Kontextfenster mit Einzelansicht: Konsolidiert Details in einer Ansicht.

- Datenanreicherung auf Anfrage: Sammelt relevante Daten aus internen und externen Quellen und hält den Untersuchungskontext aktuell.

- Integrierte KI: Verwendet KI-gesteuerte natürliche Sprachfunktionen zum Erstellen von Bedrohungsinhalten.

- Workflow-Anmerkungen: Ermöglicht Analysten, Beobachtungen im Rahmen der Untersuchung zu kommentieren und zu dokumentieren.

- Dedizierte Teamkanäle: Ermöglicht die Zusammenarbeit über bestimmte Kommunikationskanäle und erlaubt den Informationsaustausch zwischen Gruppen wie roten, blauen oder violetten Teams.

Source: Securonix

Securonix-Einschränkungen

Securonix ist zwar eine angesehene Lösung, weist jedoch einige Einschränkungen auf. Folgendes wurde von Benutzern der G2-Plattform gemeldet:

- Komplexe Abfragen für Warnungen: Benutzer haben oft Schwierigkeiten, Abfragen für die Suche nach Warnungen zu schreiben, was die Untersuchung von Bedrohungen behindern kann.

- Langsamer Support: Der Support von Securonix wird häufig für seine langsamen Reaktionszeiten kritisiert. Einige Benutzer berichten, dass den Supportmitarbeitern das nötige Fachwissen zur Problemlösung fehlt, was zu Verzögerungen bei der Behebung technischer Probleme führt.

- Nicht für kleinere Organisationen geeignet: Die Plattform ist für große Organisationen gedacht und kleinere Unternehmen profitieren möglicherweise nicht in vollem Umfang von den Funktionen des maschinellen Lernens oder den komplexen Anpassungsoptionen.

- Herausforderungen bei der Bereitstellung: Die Implementierung von Securonix kann komplex sein und es gibt nur begrenzte Konnektoren für die Integration externer Datenquellen, was die Datenaufnahme und -analyse erschweren kann.

- Herstellerbindung: Aufgrund der Anpassungsanforderungen und der Komplexität der Plattform kann es für Unternehmen zu einer Vendor Lock-in-Situation kommen, die den Wechsel des Anbieters oder die Einführung anderer Lösungen erschwert.

- Verzögerungen beim Anpassungsprozess: Obwohl Securonix ein hohes Maß an Anpassung zulässt, kann der Prozess langsam und unklar sein, sodass dedizierte interne Fachexperten (SMEs) erforderlich sind, um die Implementierungs- und Regelerstellungsprozesse zu vereinfachen.

Bemerkenswerte Konkurrenten und Alternativen von Securonix

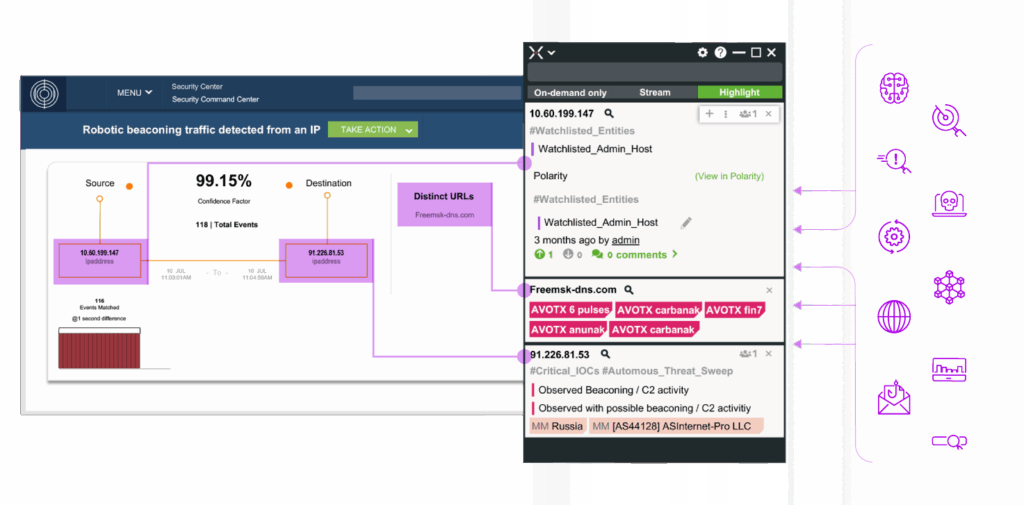

1. Exabeam

Exabeam ist ein führender Anbieter von SIEM-Lösungen (Security Information and Event Management), der UEBA, SIEM, SOAR und TDIR kombiniert, um Sicherheitsoperationen zu beschleunigen. Seine Security-Operations-Plattformen ermöglichen es Sicherheitsteams, Bedrohungen schnell zu erkennen, zu untersuchen und darauf zu reagieren und gleichzeitig die betriebliche Effizienz zu steigern.

Hauptmerkmale:

- Skalierbare Protokollerfassung und -verwaltung: Die offene Plattform beschleunigt das Onboarding von Protokollen um 70 %, sodass keine fortgeschrittenen technischen Kenntnisse mehr erforderlich sind, und gewährleistet gleichzeitig eine nahtlose Protokollaggregation in hybriden Umgebungen.

- Verhaltensanalyse: Verwendet erweiterte Analysen, um normales und abnormales Verhalten zu vergleichen und Insider-Bedrohungen, laterale Bewegungen und komplexe Angriffe zu erkennen, die von signaturbasierten Systemen übersehen werden. Kunden berichten, dass Exabeam 90 % der Angriffe erkennt und darauf reagiert, bevor andere Anbieter sie abfangen können.

- Automatisierte Reaktion auf Bedrohungen: Vereinfacht Sicherheitsvorgänge durch Automatisierung der Vorfallzeitpläne, Reduzierung des manuellen Aufwands um 30 % und Beschleunigung der Untersuchungszeiten um 80 %.

- Kontextbezogene Vorfalluntersuchung: Da Exabeam die Zeitleistenerstellung automatisiert und den Zeitaufwand für Routineaufgaben reduziert, verkürzt sich die Zeit für die Erkennung und Reaktion auf Bedrohungen um über 50 %. Vorgefertigte Korrelationsregeln, Modelle zur Anomalieerkennung und Anbieterintegrationen reduzieren die Anzahl der Warnmeldungen um 60 % und minimieren Fehlalarme.

- SaaS- und Cloud-native Optionen: Flexible Bereitstellungsoptionen bieten Skalierbarkeit für Cloud-First- und Hybridumgebungen und gewährleisten eine schnelle Wertschöpfung für Kunden. Für Unternehmen, die ihr SIEM nicht in die Cloud migrieren können oder wollen, bietet Exabeam ein marktführendes, voll funktionsfähiges und selbst gehostetes SIEM.

- Netzwerktransparenz mit NetMon: Bietet tiefe Einblicke über Firewalls und IDS/IPS hinaus, erkennt Bedrohungen wie Datendiebstahl und Botnet-Aktivitäten und erleichtert die Untersuchung durch flexible Suchfunktionen. Deep Packet Analytics (DPA) basiert außerdem auf der NetMon Deep Packet Inspection (DPI)-Engine, um wichtige Indikatoren für Kompromittierungen (IOCs) zu interpretieren.

Die Kunden Exabeam betonen immer wieder, wie die KI-gestützten Tools für Echtzeittransparenz, Automatisierung und Produktivität die Sicherheitskompetenz des Unternehmens verbessern, überforderte Analysten in proaktive Verteidiger verwandeln und gleichzeitig die Kosten senken und branchenführenden Support bieten.

2. Sumo-Logik

Sumo Logic ist eine Cloud-native SIEM-Lösung zur Vereinheitlichung der Bedrohungserkennung, -untersuchung und -reaktion in Hybrid- und Multicloud-Umgebungen. Sie ermöglicht Sicherheitsteams die Überwachung und Reaktion auf Sicherheitsvorfälle und vereinfacht gleichzeitig den Betrieb durch Automatisierung und kontinuierliche Intelligenz.

Zu den Hauptfunktionen von Sumo Logic gehören:

- Einheitliche Plattform: Kombiniert Protokolle, Metriken und Sicherheitsanalysen auf einer Plattform.

- Cloud-native Architektur: Bietet ein skalierbares SIEM, das sich an dynamische Umgebungen ohne lokale Infrastruktur anpasst.

- Echtzeitanalyse: Bietet kontinuierliche Datenaufnahme und -analyse und ermöglicht so eine sofortige Bedrohungserkennung.

- Integrierte SOAR Funktionen: Automatisiert Arbeitsabläufe bei Ermittlung und Reaktion und trägt so zur Verbesserung der SOC-Effizienz bei.

- Integration von Bedrohungsinformationen: Bereichert Ereignisse mit Bedrohungsinformationen-Feeds und hilft Analysten, Warnungen zu priorisieren und zu kontextualisieren.

- Sofort einsatzbereiter Inhalt: Bietet vorgefertigte Regeln, Dashboards und Compliance-Berichte, die auf Branchenstandards wie MITRE ATT&CK und NIST abgestimmt sind.

Quelle: Sumo Logic

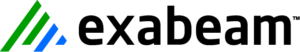

3. Microsoft Sentinel

Microsoft Sentinel (ehemals Azure Sentinel) ist eine Cloud-native SIEM-Plattform mit integrierten SOAR Funktionen. Sie bietet eine Lösung zur Erkennung, Untersuchung und Abwehr von Cyberbedrohungen in Cloud- und On-Premises-Umgebungen. Basierend auf Azure nutzt sie KI, Automatisierung und integrierte Bedrohungsdaten.

Zu den wichtigsten Funktionen von Microsoft Sentinel gehören:

- Bedrohungssuche: Bietet Suchfunktionen mit Tools, die auf dem MITRE ATT&CK-Framework basieren und es Analysten ermöglichen, nach Bedrohungen zu suchen und diese zu identifizieren.

- Datenerfassung im großen Maßstab: Sammelt Daten von Benutzern, Geräten, Anwendungen und der Infrastruktur und unterstützt lokale und Multi-Cloud-Umgebungen.

- Integrierte Bedrohungserkennung: Verwendet den Threat Intelligence Stream und anpassbare Analysen von Microsoft, um Bedrohungen zu erkennen.

- KI-gestützte Untersuchung: Automatisiert Bedrohungsuntersuchungen mithilfe von KI und interaktiven Diagrammen zum Verfolgen und Analysieren von Vorfällen.

- Anpassbare Playbooks: Automatisiert die Reaktion auf Vorfälle durch mit Azure Logic Apps erstellte Workflows und integriert sich in Tools von Drittanbietern wie ServiceNow.

Source: Microsoft

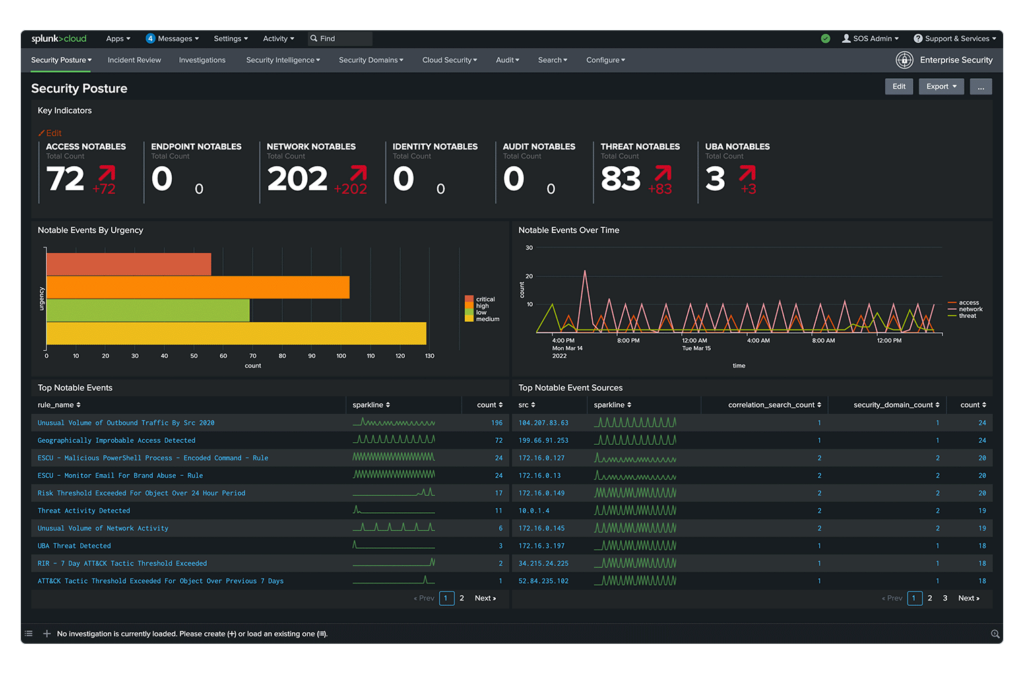

4. Splunk Enterprise-Sicherheit

Splunk Enterprise Security ist eine SIEM-Plattform, die Sicherheitsteams umfassende Transparenz bietet. Sie ermöglicht Skalierbarkeit und die Datenerfassung aus verschiedenen Quellen und verbessert so sowohl die betriebliche Effizienz als auch die Reaktion auf Bedrohungen. Splunk Enterprise Security ist nativ in Splunk SOAR integriert und vereinfacht dadurch den Sicherheitsbetrieb.

Zu den wichtigsten Funktionen von Splunk Enterprise Security gehören:

- Automatisierte Playbooks: Nutzt die Automatisierung von Splunk SOAR für die Reaktion auf Vorfälle.

- Tiefe Sichtbarkeit: Nimmt Daten aus verschiedenen Quellen auf, normalisiert und analysiert sie.

- Risikobasierte Alarmierung (RBA): Versucht, sich durch kontextbasierte Risikobewertung auf Bedrohungen mit hoher Priorität zu konzentrieren.

- Kuratierte Erkennungen: Nutzt sofort einsatzbereite Erkennungen, die auf Standards wie MITRE ATT&CK abgestimmt sind, und ermöglicht so eine schnellere Identifizierung und Behebung von Bedrohungen.

- Einheitliche TDIR-Workflows: Integriert Erkennungs-, Untersuchungs- und Reaktions-Workflows durch Mission Control.

Source: Splunk

5. Rapid7 InsightIDR

Rapid7 InsightIDR ist eine Cloud-native Sicherheitsinformations- und Ereignismanagementplattform für hybride Umgebungen. Sie bietet skalierbares, flexibles Sicherheitsmanagement zur Bedrohungserkennung und -reaktion. Sie integriert KI-gesteuerte Verhaltenserkennung, erweiterte Analysen und Bedrohungsinformationen.

Zu den wichtigsten Funktionen von Rapid7 InsightIDR gehören:

- Täuschungstechnologie: Lockt Angreifer mit Täuschungsobjekten an und warnt sie frühzeitig vor böswilligen Aktivitäten.

- SIEM- und EDR-Integration: Kombiniert Sicherheitsinformationen und Ereignismanagement mit Endpunkterkennung und -reaktion für Transparenz und Schutz.

- Analyse des Benutzer- und Entitätsverhaltens (UEBA): Erkennen Sie anomales Verhalten und identifizieren Sie potenzielle Insider-Bedrohungen oder kompromittierte Konten.

- Netzwerkverkehrsanalyse: Überwacht die Netzwerkaktivität, um verdächtige Muster zu erkennen und die Bedrohungserkennung zu verbessern.

- Eingebettete Bedrohungsinformationen: Nutzt eine aktuelle Bibliothek von Erkennungen, die dem MITRE ATT&CK-Framework zugeordnet sind.

Source: Rapid7

Abschluss

Securonix bietet mit seinen Cloud-nativen SIEM-, UEBA- und SOAR Funktionen eine umfassende Cybersicherheitslösung für große Unternehmen. Die Plattform zeichnet sich durch Skalierbarkeit, KI-gestützte Erkenntnisse und Verhaltensanalysen aus, ist aber am effektivsten für Unternehmen, die die Komplexität der Bereitstellung und Anpassung bewältigen können.

Erfahren Sie mehr über die Exabeam Security Operations Platform

Weitere Leitfäden zu wichtigen Themen der Informationssicherheit finden Sie hier.

Gemeinsam mit unseren Content-Partnern haben wir ausführliche Leitfäden zu verschiedenen anderen Themen verfasst, die Ihnen bei der Erkundung der Welt der Informationssicherheit ebenfalls nützlich sein können.

Bedrohungsintelligenz

Autor: Exabeam

- [Leitfaden] Die beste Software für das Management von Insiderbedrohungen: Die 9 besten Lösungen im Jahr 2025

- [Leitfaden] Die besten Tools Bedrohungsintelligenz: Die 8 führenden Anbieter im Jahr 2025

- [Whitepaper] Stand der Sicherheitsteamforschung 2024

- [Produkt] Exabeam | KI-gesteuerte Sicherheitsoperationen

FortiSIEM

Autor: Exabeam

- [Leitfaden] FortiSIEM: Hauptmerkmale, Preise, Einschränkungen und Alternativen

- [Leitfaden] 10 Fortinet-Konkurrenten, die man 2025 kennen sollte

- [Blog] Wie SIEM bei der Cyber-Versicherung hilft

- [Produkt] LogRhythm SIEM | Selbstgehostete SIEM-Lösung für fortgeschrittene TDIR-Anwendungen

Sicherheit der Software-Lieferkette

Autor: Oligo

- [Produkt] Oligo ADR | Sofortige Angriffserkennung & Lieferkettensicherheit

- [Leitfaden] Der ultimative Leitfaden zur Sicherheit der Software-Lieferkette im Jahr 2025

- [Leitfaden] Lieferkettenangriffe: Funktionsweise und 5 aktuelle Beispiele

- [Blog] ShellTorch: Mehrere kritische Sicherheitslücken in PyTorch TorchServe bedrohen unzählige KI-Nutzer

Mehr über Exabeam erfahren

Vertiefen Sie Ihr Wissen mit Webinaren, Leitfäden und Analystenberichten.