Beste Bedrohungsintelligenz-Software: Top 9 Lösungen im Jahr 2025

- 9 minutes to read

Inhaltsverzeichnis

Was ist Bedrohungsintelligenz Software?

Threat Intelligence-Software sammelt, analysiert und implementiert verwertbare Informationen über potenzielle Bedrohungen für die IT-Infrastruktur eines Unternehmens. Sie sammelt Daten aus verschiedenen Quellen, wie Cyberangriffen, Malware und Schwachstellen, um Muster zu erkennen und zukünftige Bedrohungen vorherzusagen.

Diese Erkenntnisse helfen dabei, fundierte Entscheidungen zu treffen, um Risiken zu minimieren und Sicherheitsmaßnahmen zu verbessern. Die Software ermöglicht es Unternehmen, auf Bedrohungen zu reagieren, diese vorherzusehen und sich darauf vorzubereiten, indem sie historische und Echtzeitdaten nutzt.

Threat-Intelligence-Software integriert sich in bestehende Sicherheitsmaßnahmen und -tools und stärkt so die Abwehrmechanismen eines Unternehmens. Sie automatisiert viele Aspekte der Bedrohungserkennung und -reaktion und ermöglicht so ein schnelles Vorgehen gegen potenzielle Cybersicherheitsvorfälle. Vor allem hilft sie dabei, Bedrohungen hinsichtlich ihrer Relevanz und Schwere für ein Unternehmen zu kontextualisieren.

Dies ist Teil einer Artikelserie zum Thema Cyber-Bedrohungsinformationen.

Arten von On-Premise-Software zur Cyber-Bedrohungsintelligenz

On-Premise-Software zur Cyber-Bedrohungsaufklärung gibt es in verschiedenen Ausführungen. Jede davon ist auf unterschiedliche Aspekte der Bedrohungserkennung und -reaktion innerhalb der Infrastruktur eines Unternehmens zugeschnitten. Hier sind die wichtigsten Typen.

Security Information and Event Management (SIEM)-Systeme mit Bedrohungsintelligenz-Integration

SIEM-Systeme erfassen und analysieren Protokolldaten aus verschiedenen Quellen im gesamten Netzwerk. Erweitert um Threat Intelligence-Feeds können sie Netzwerkereignisse mit bekannten Bedrohungsindikatoren wie bösartigen IP-Adressen, Datei-Hashes oder Domänennamen korrelieren. Diese Integration hilft bei der Erkennung gezielter Angriffe und Insider-Bedrohungen, indem sie Echtzeitwarnungen basierend auf kontextbezogenen Bedrohungsdaten bereitstellt.

Bedrohungsintelligenz Plattformen (TIPs)

TIPs sind spezialisierte Tools zum Sammeln, Aggregieren und Verwalten von Bedrohungsdaten aus verschiedenen externen und internen Quellen. Sie unterstützen Sicherheitsteams bei der Priorisierung von Bedrohungen, der Anreicherung von Warnmeldungen mit Kontextinformationen und dem Austausch von Daten zwischen Sicherheitstools. On-Premise-TIPs bieten Unternehmen die volle Kontrolle über ihre Daten und eignen sich daher für Branchen mit strengen Anforderungen an die Datenhoheit.

Endpoint Detection and Response (EDR)-Tools mit Intelligence-Modulen

EDR-Lösungen überwachen Endpunkte auf verdächtige Aktivitäten und bieten detaillierte Einblicke in das Verhalten der Endpunkte. Einige lokale EDR-Tools verfügen über integrierte Threat-Intelligence-Module, die durch die Korrelation der Endpunktaktivität mit bekannten Bedrohungsindikatoren bei der Identifizierung von Advanced Persistent Threats (APTs) und Malware-Varianten helfen.

Lösungen zur Netzwerkverkehrsanalyse (NTA)

NTA-Tools überwachen den Netzwerkverkehr auf Anomalien und bekannte Angriffsmuster. In Verbindung mit Threat Intelligence-Feeds können diese Tools Bedrohungen wie Command-and-Control-Kommunikation, laterale Bewegungen und Datenexfiltrationsversuche erkennen. Die On-Premise-Bereitstellung stellt sicher, dass sensible Netzwerkdaten im Unternehmen verbleiben.

Bedrohungsintelligenz-Datenbanken und -Repositorys

Dabei handelt es sich um eigenständige Systeme, die kuratierte Bedrohungsdaten wie Indikatoren für Kompromittierungen (IOCs), Taktiken, Techniken und Verfahren (TTPs) sowie Angreiferprofile speichern. Sicherheitsteams nutzen diese Datenbanken, um Vorfälle manuell zu untersuchen oder Warnungen anderer Sicherheitstools zu ergänzen.

Verwandte Inhalte: Lesen Sie unseren Leitfaden zu Threat Intelligence-Tools (demnächst verfügbar)

SIEM- und Log-Management-Plattformen mit Bedrohungsintelligenz-Modul

1. Exabeam

Exabeam ist eine Security-Operations-Plattform, die SIEM, UEBA, SOAR sowie Funktionen zur Bedrohungserkennung, -untersuchung und -abwehr (TDIR) kombiniert, um Bedrohungsdaten in On-Premise- und Hybridumgebungen operativ nutzbar zu machen. Die Plattform erfasst Protokolle und Telemetriedaten aus der gesamten Infrastruktur eines Unternehmens, korreliert diese Daten mit externen Bedrohungsdaten und nutzt Verhaltensanalysen, um anomale Aktivitäten zu identifizieren, die auf Insiderbedrohungen, kompromittierte Zugangsdaten oder laterale Netzwerkbewegungen hindeuten können.

Allgemeine Merkmale:

- Zentralisiertes Protokollmanagement und -analyse für lokale und Cloud-Umgebungen

- Automatisierte Bedrohungszeitleisten, die Ereignisse zu klaren Angriffsberichten zusammenfassen

- Integration mit bestehenden Sicherheitstools, einschließlich Firewalls, EDR- und SOAR Lösungen

- Flexible Bereitstellungsoptionen für lokale, Cloud- oder Hybridumgebungen

Funktionen zur Bedrohungsaufklärung:

- Verhaltensanalysen und Anomalieerkennung, um Bedrohungen aufzudecken, die die signatur- oder regelbasierte Erkennung umgehen

- Korrelation mit internen und externen Geheimdienst-Feeds für erweiterten Kontext zu IOCs und Angreifer-TTPs

- Automatisierte Untersuchung und Triage zur Reduzierung des manuellen Aufwands und Verkürzung der Reaktionszeiten

- Offenes Integrationsmodell zum Austausch von Bedrohungsinformationen im gesamten SOC-Ökosystem ohne Silosbildung

Exabeam wird häufig von Organisationen ausgewählt, die Bedrohungsinformationen mit Erkennungs- und Reaktions-Workflows vereinen möchten, um schnellere Untersuchungen zu ermöglichen und die Alarmmüdigkeit in lokalen und hybriden SOCs zu reduzieren.

2. Graylog

Graylog Open ist eine selbstverwaltete Open-Source-Log-Management-Plattform zum Aggregieren, Durchsuchen und Analysieren großer Mengen von Logdaten aus verschiedenen IT-Umgebungen. Die Plattform basiert auf der SSPL-Lizenz und bietet Flexibilität und Kontrolle für Unternehmen, die ihr Log-Management zentralisieren möchten, ohne an einen bestimmten Anbieter gebunden zu sein.

Allgemeine Merkmale:

- Protokollaufnahme: Sammelt Protokolle, ohne sich um Volumenbeschränkungen kümmern zu müssen, und gewährleistet so Einblick in die System- und Anwendungsaktivität.

- Protokollanzeige: Visualisiert Protokolle mithilfe einer Schnittstelle, um die aktive Überwachung und Kommunikation zwischen Teams zu unterstützen.

- Benutzerdefinierte Dashboards und Berichte: Ermöglicht Benutzern das Erstellen benutzerdefinierter Dashboards zur Echtzeitüberwachung und das Generieren detaillierter Berichte zu Analyse- und Compliance-Zwecken.

- Erweiterbare Datenerfassung: Unterstützt die Erfassung aus verschiedenen Datenquellen und ermöglicht die Anpassung durch Plugins und Community-Integrationen.

Funktionen zur Bedrohungsaufklärung:

- Suche und Analyse: Erstellt Abfragen und führt schnell Suchvorgänge durch, um Probleme zu erkennen, Vorfälle zu verfolgen und auf Bedrohungen zu reagieren.

- Benutzerdefinierte Warnungen und Benachrichtigungen: Definiert Warnregeln, um kritische Ereignisse zu überwachen und die richtigen Beteiligten automatisch zu benachrichtigen.

- Untersuchung und Reaktion auf Vorfälle: Beschleunigt die Ursachenanalyse und vereinfacht Reaktionsbemühungen durch die Verwendung zentralisierter, durchsuchbarer Protokolldaten.

- Korrelation mit externen Bedrohungs-Feeds: Integriert externe Bedrohungs-Intelligence-Feeds, um Protokolldaten anzureichern und die Erkennung bekannter Bedrohungsindikatoren wie bösartiger IPs und Datei-Hashes zu verbessern.

- Anomalieerkennung: Verwendet Datenanalysefunktionen, um ungewöhnliche Muster zu erkennen, die auf neu auftretende Bedrohungen hinweisen könnten.

Source: Graylog

3. Bedrohungsintelligenz Plattform von ManageEngine Log360

Bedrohungsintelligenz Platform von ManageEngine Log360 ist eine integrierte Lösung zur Verbesserung der Sicherheitsabläufe durch die Kombination von Bedrohungserkennung mit kontextbezogenen Erkenntnissen. Sie aggregiert Bedrohungsfeeds aus Open-Source- und kommerziellen Quellen und deckt IP-Adressen auf der schwarzen Liste ab, um Einblick in böswillige Aktivitäten im gesamten Netzwerk zu ermöglichen.

Allgemeine Merkmale:

- Bedrohungserkennung in Echtzeit: Identifiziert und verhindert die Kommunikation mit auf der schwarzen Liste stehenden IPs, Domänen und URLs.

- Automatisierte Reaktion auf Bedrohungen: Unterstützt automatisierte Arbeitsabläufe, um bösartige IPs über Firewalls zu blockieren und weitere Kommunikation zu verhindern.

- Protokollverwaltung: Sammelt, speichert und analysiert Protokolle von Netzwerkgeräten, Servern und Anwendungen.

- Compliance-Berichte: Enthält vorgefertigte Berichte zur Einhaltung von Standards wie DSGVO, HIPAA und PCI DSS.

Funktionen zur Bedrohungsaufklärung:

- Integrierte Bedrohungs-Feed-Aggregation: Kombiniert Open-Source- und kommerzielle Informationen, einschließlich Feeds von Partnern wie Webroot BrightCloud ®.

- Kontextbezogene Bedrohungseinblicke: Bietet Details wie IP-Geolokalisierung, Angriffstechnik und Reputationsbewertungen, um Warnungen und Untersuchungen zu bereichern.

- Add-on zur Bedrohungsanalyse: Erkennt Malware, Phishing und andere Angriffsarten und sortiert Warnungen nach Schweregrad und Risiko.

- IOC-Abgleich in Echtzeit: Überwacht kontinuierlich eingehende Protokolldaten und Netzwerkaktivitäten auf Übereinstimmungen mit bekannten IOCs, sodass Teams schnell auf neu auftretende Bedrohungen reagieren können.

Source: ManageEngine

Kommerzielle Bedrohungsintelligenz-Plattformen

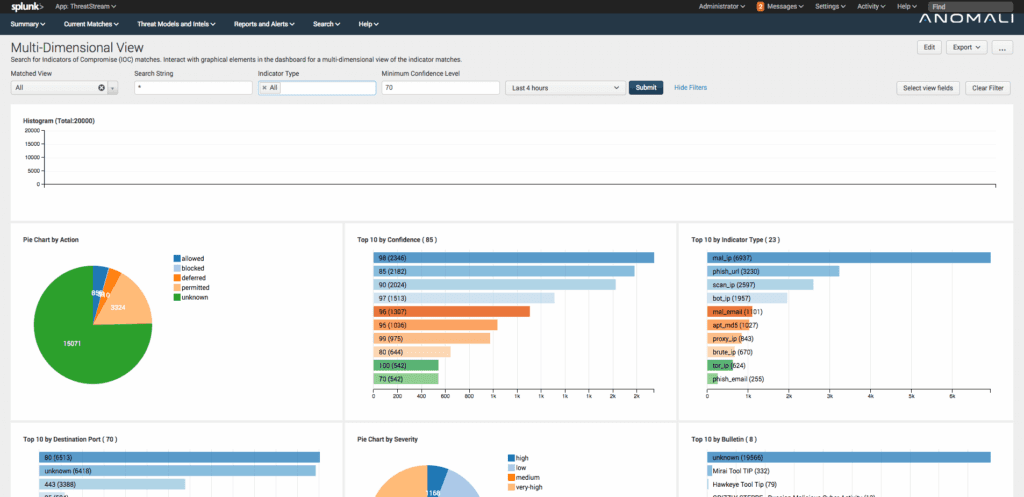

4. Bedrohungsverbindung

ThreatConnect ist eine Plattform für Threat Intelligence Operations (TI Ops), die Sicherheitsteams dabei unterstützt, über herkömmliche Threat-Intelligence-Plattformen hinauszugehen, indem sie Bedrohungsdaten vereinheitlicht, Analysen automatisiert und Informationen unternehmensweit operationalisiert. Sie zentralisiert die Erfassung, Anreicherung und Priorisierung von Threat Intelligence aus verschiedenen Quellen.

Zu den wichtigsten Funktionen gehören:

- Einheitliches Threat Intelligence Management: Aggregiert und normalisiert Bedrohungsdaten aus mehreren Quellen und erstellt so eine zentrale Bedrohungsbibliothek.

- KI-gestützte Analysen: Verwendet CAL™ und andere KI-Tools, um Kontext, Verhaltensanalysen und globale Bedrohungseinblicke in Echtzeit bereitzustellen.

- Automatisierte Analysten-Workflows: Bietet Anreicherung und anpassbare Low-Code-Playbooks zur Automatisierung manueller Prozesse und Vereinfachung von Abläufen.

- Visuelle Bedrohungsanalyse: Enthält Tools wie ATT&CK Visualizer und Threat Graph, um das Verhalten von Bedrohungsakteuren abzubilden und Beziehungen in Daten zu erkennen.

- Unterstützung für Geheimdienstanforderungen: Ermöglicht CTI-Teams, die Geheimdienstproduktion durch dokumentierte und umsetzbare Geheimdienstanforderungen an die organisatorischen Prioritäten anzupassen.

Source: ThreatConnect

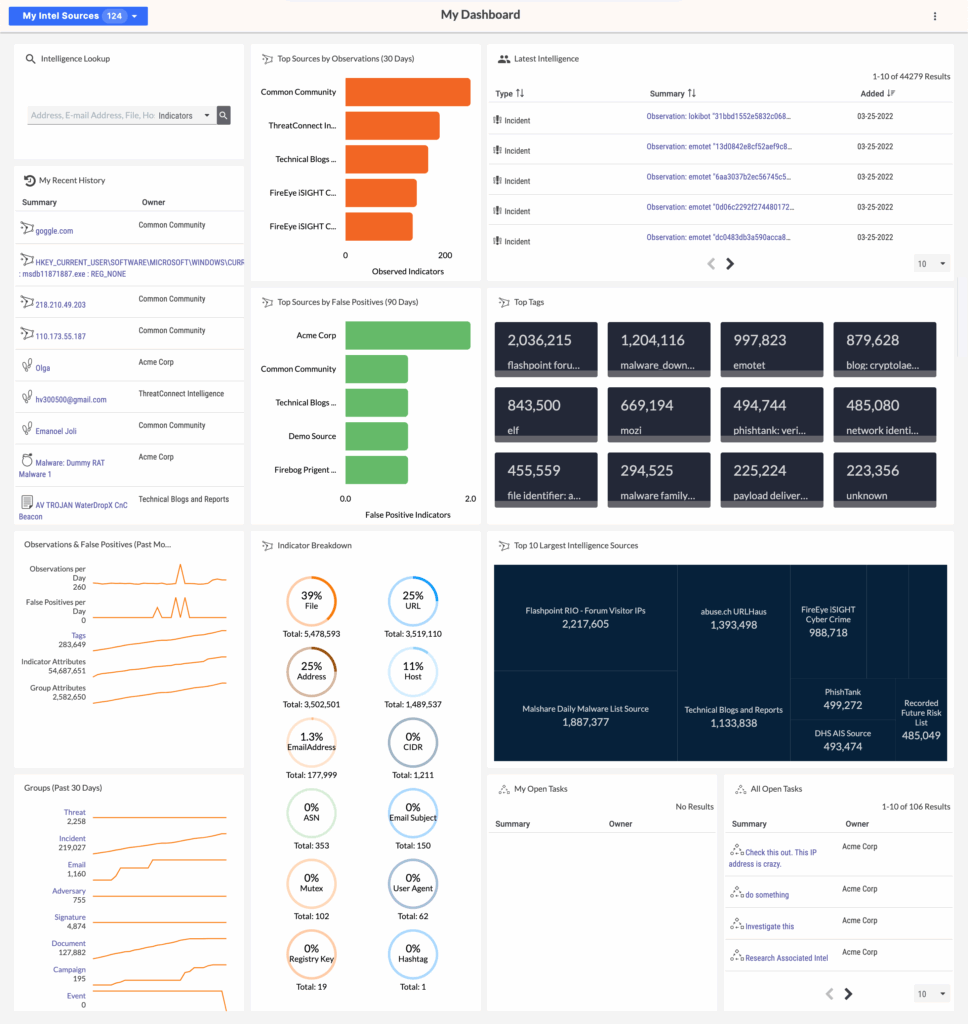

5. Anomali ThreatStream

Anomali ThreatStream ist eine Threat-Intelligence-Plattform, die Rohdaten in verwertbare Erkenntnisse umwandelt, indem sie eines der weltweit größten Repositories kuratierter Threat Intelligence operationalisiert. Die Plattform wurde für die Erkennung, Untersuchung und Reaktion in Echtzeit entwickelt und korreliert Bedrohungsdaten automatisch mit interner Telemetrie, um personalisierte, priorisierte Informationen zu liefern.

Zu den wichtigsten Funktionen gehören:

- Globales Threat Intelligence-Repository: Zugriff auf kuratierte OSINT-, Premium- und Community-Feeds zu IOCs, IOAs und TTPs.

- Automatisierte Informationsverteilung: Echtzeitübermittlung maschinenlesbarer Bedrohungsdaten an SIEMs, SOARs, EDRs und Firewalls zur proaktiven Verteidigung.

- Kontextbezogene Bedrohungseinblicke: Korreliert automatisch Informationen mit den Schwachstellen und liefert gezielte, zuverlässige Warnungen und Dashboards.

- KI-gestützte Untersuchungsunterstützung: Nutzt Anomali Copilot, um die Recherche mithilfe von Abfragen in natürlicher Sprache und automatisierter Berichterstellung zu beschleunigen.

- Integrierte Bedrohungsmodellierung: Ordnet Indikatoren Kampagnen, Malware und ATT&CK-TTPs zu, um einen breiteren Kontext zu schaffen.

Source: Anomali

6. Aufgezeichnete Zukunft

Recorded Future ist eine Threat-Intelligence-Plattform, die Unternehmen maßgeschneiderte Echtzeit-Einblicke in Cyberbedrohungen bietet. Sie sammelt und analysiert Bedrohungsdaten aus einer Vielzahl von Quellen und nutzt KI-gestützte Analysen, um die wichtigsten Risiken zu priorisieren und darauf zu reagieren. Die Plattform ermöglicht es Sicherheitsteams, Bedrohungen proaktiv zu identifizieren, Indikatoren zu untersuchen und gezielte Gegenmaßnahmen zu ergreifen.

Zu den wichtigsten Funktionen gehören:

- Bedrohungskarte: Zeigt Bedrohungsakteure und für das Unternehmen relevante Malware visuell an und verfolgt Trends im Zeitverlauf.

- Sandboxing und Verhaltensanalyse: Ermöglicht die Übermittlung von Dateien zur Malware-Detonation in einer kontrollierten Umgebung mit detaillierten Verhaltensberichten.

- Pakete zur Bedrohungssuche: Bietet vorgefertigte Regelsätze (YARA, Snort, Sigma) zur Unterstützung bei der Erkennung bestimmter Gegner oder Malware.

- Ransomware-Risikoprofilierung: Bietet Einblick in die Ransomware-Gefährdung und umsetzbare Anleitungen zur Risikominderung.

- Viktimologie-Tracking: Zeigt Echtzeitdaten zu Ransomware-Opfern an, kategorisiert nach Branche, Region oder Lieferkettenrelevanz.

- Sicheres Durchsuchen von Erpresserseiten: Ermöglicht Analysten das sichere Anzeigen von Ransomware-Erpresserseiten, ohne das Unternehmensrisiko zu erhöhen.

Quelle: Recorded Future

Open-Source-Plattformen Bedrohungsintelligenz

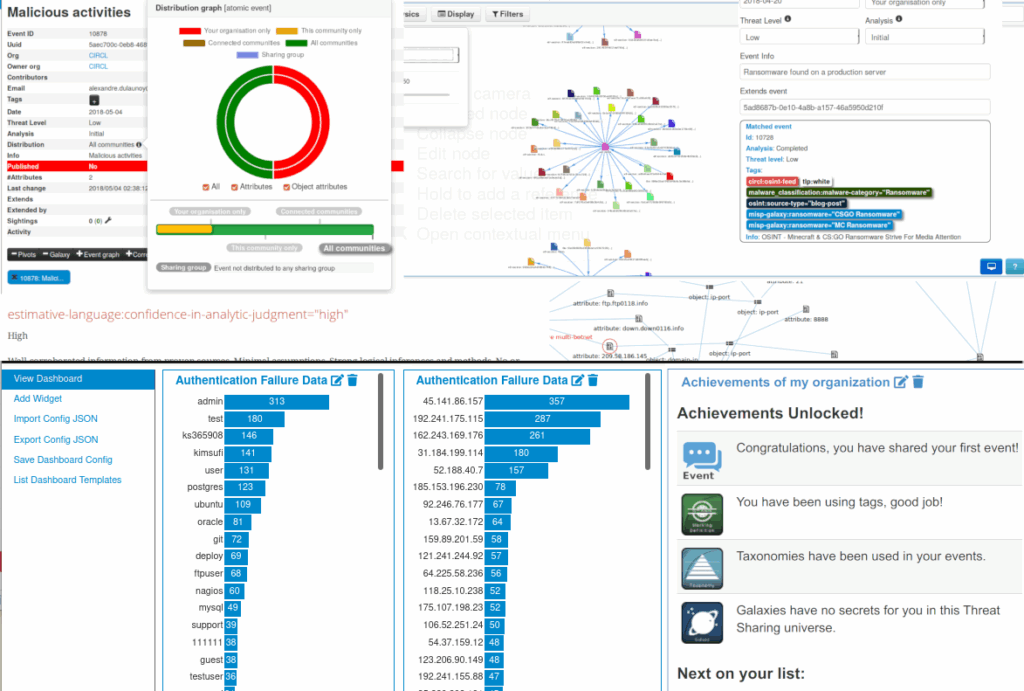

7. MISP

MISP (Malware Information Sharing Platform & Threat Sharing) ist eine Open-Source-Plattform für Bedrohungsinformationen zum Sammeln, Speichern und Teilen strukturierter Bedrohungsdaten. Sie ermöglicht es Unternehmen, große Mengen an Bedrohungsinformationen durch Automatisierung, Zusammenarbeit und vereinfachte Workflows in Erkenntnisse umzuwandeln.

Lizenz: AGPL-3.0

Repo: https://github.com/MISP/MISP

GitHub-Sterne: 5.000+

Mitwirkende: 200+

Zu den wichtigsten Funktionen gehören:

- Automatisierte Handhabung von Bedrohungsdaten: Automatisiert die Korrelation und den Export von Bedrohungsdaten in Formaten wie STIX und OpenIOC zur Integration mit Sicherheitstools.

- Vereinfachte Schnittstelle: Der Schwerpunkt liegt auf der Benutzerfreundlichkeit, um Bedrohungsanalysen und den Datenaustausch zugänglich zu machen.

- Gemeinsames Teilen: Unterstützt das Teilen mit vertrauenswürdigen Partnern und Communities.

- SATA-Modellierung: Ermöglicht die Darstellung und Verknüpfung von Bedrohungsobjekten und -beziehungen über Vorfälle hinweg.

- Korrelations-Engine: Erkennt Beziehungen zwischen Indikatoren mithilfe von Matching, Fuzzy-Hashing (ssdeep) und CIDR-Block-Matching.

Source: MISP

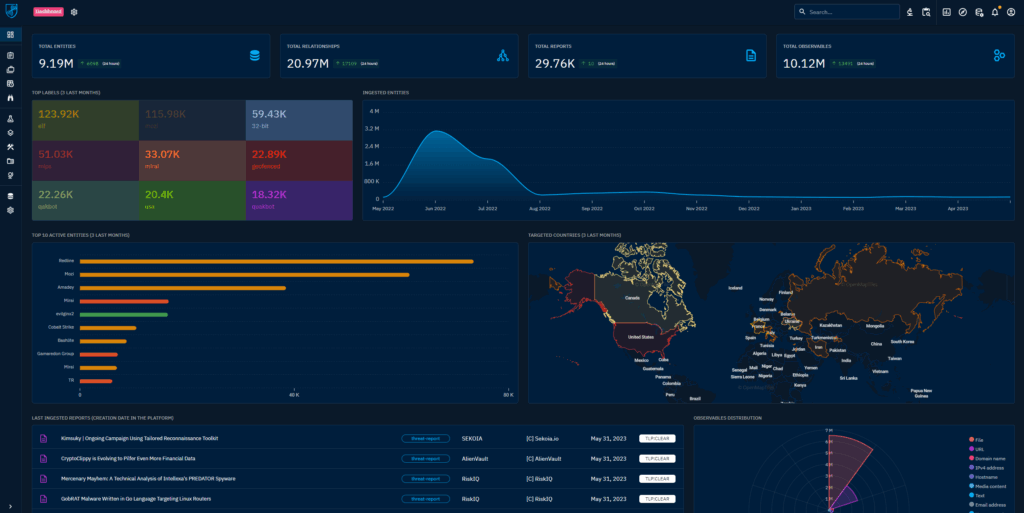

8. OpenCTI

OpenCTI (Open Cyber Bedrohungsintelligenz) ist eine Open-Source-Plattform, die Unternehmen bei der Verwaltung, Strukturierung und Visualisierung von Cyber-Bedrohungsinformationen unterstützt. Sie unterstützt sowohl technische als auch nicht-technische Bedrohungsdaten – wie Observables, TTPs, Attribution und Viktimologie – durch ein Wissensschema basierend auf dem STIX2-Standard.

Lizenz: Apache-2.0

Repo: https://github.com/OpenCTI-Platform/opencti

GitHub-Sterne: 7.000+

Mitwirkende: 100+

Zu den wichtigsten Funktionen gehören:

- Strukturiertes Informationsrepository: Verwendet das STIX2-Schema zum Organisieren von Bedrohungsdaten und ermöglicht so klare Verbindungen zwischen Entitäten wie Indikatoren, Vorfällen, Bedrohungsakteuren und Berichten.

- Integration mit externen Tools: Konnektoren für MISP, MITRE ATT&CK, TheHive und andere verfügbar, um Informationen zu erweitern und zu synchronisieren.

- Benutzerdefinierte Wissensmodellierung: Unterstützt standardmäßige und benutzerdefinierte Datensätze.

- Zeitliche und zuverlässige Datenverfolgung: Zeichnet die Daten des ersten/letzten Besuchs, die Vertrauensstufen und die Quellenzuordnung für jede Information auf.

- Automatisierte Beziehungsableitung: Leitet automatisch neue Beziehungen aus bestehenden ab, um die Analyse komplexer Bedrohungsdaten zu vereinfachen.

Source: OpenCTI

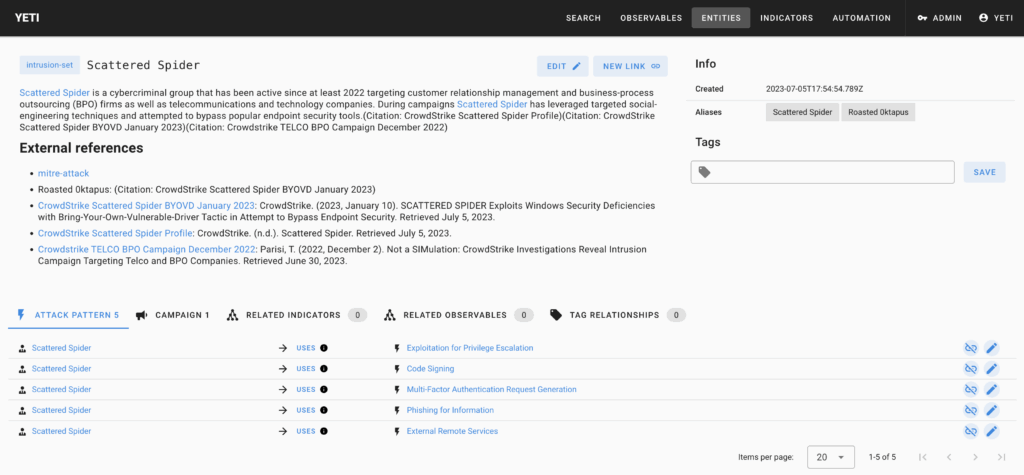

9. YETI

YETI (Your Everyday Bedrohungsintelligenz) ist eine Open-Source-Plattform zur Unterstützung von Cyber Threat Intelligence (CTI)- und digitalen Forensik- und Incident Response (DFIR)-Teams. Sie bietet ein zentrales System zur Verwaltung, Suche und Korrelation von forensischen Informationen und Bedrohungsdaten.

Lizenz: Apache-2.0

Repo: https://github.com/yeti-platform/yeti

GitHub-Sterne: 1K+

Mitwirkende: 50+

Zu den wichtigsten Funktionen gehören:

- Benutzerdefinierte Exportformate: Ermöglicht den Datenexport in benutzerdefinierten Formaten zur Aufnahme in SIEMs, DFIR-Plattformen oder andere externe Tools.

- Forensisches Intelligenzmanagement: Speichert technische Artefakte wie forensische Objektdefinitionen, Sigma-Regeln, Yara-Regeln und wiederverwendbare Abfragen.

- Massensuche nach beobachtbaren Objekten: Ermöglicht Analysten die Suche in großen Mengen beobachtbarer Objekte, um Bedrohungsmuster und zugehörige Indikatoren zu identifizieren.

- Auf Bedrohungen fokussierte Datenverknüpfung: Verbindet Bedrohungen mit den zugehörigen TTPs, Malware und forensischen Artefakten, um eine schnellere Untersuchung zu ermöglichen.

- Integration benutzerdefinierter Datenquellen: Unterstützt die Einbindung interner Datenquellen, Analysen und Logik in die Plattform.

- DFIR-Backend-Support: Bietet APIs für die Integration mit Vorfallmanagement- und Malware-Sandbox-Systemen und ermöglicht so eine automatisierte Anreicherung und Analyse.

Source: Yeti

5 Best Practices für den Einsatz von Bedrohungsintelligenz-Software

Organisationen sollten bei der Arbeit mit Threat Intelligence-Software die folgenden Vorgehensweisen berücksichtigen.

1. Regelmäßige Aktualisierung der Bedrohungsdatenquellen

Ständig neue Cyberbedrohungen erfordern eine zeitnahe Erkennung und Reaktion, die nur mit aktuellen Daten möglich ist. Unternehmen müssen sicherstellen, dass ihre Threat-Intelligence-Plattformen mit einer Vielzahl von Datenfeeds – darunter proprietäre, Drittanbieter- und Open-Source-Quellen – integriert sind, um ein breites Spektrum an Bedrohungsinformationen zu erfassen.

Regelmäßige Updates bieten einen umfassenden Überblick über die Bedrohungslandschaft und ermöglichen Sicherheitsteams fundierte Entscheidungen zum Risikomanagement. Diese Vorgehensweise stellt außerdem sicher, dass sich die Algorithmen der Software an neue Bedrohungsmuster anpassen und diese erkennen können, was die Erkennungsraten verbessert.

2. Automatisierung Bedrohungserkennung und -reaktion

Die Automatisierung der Bedrohungserkennung und -reaktion verbessert die Geschwindigkeit und Genauigkeit des Bedrohungsmanagements. Mit automatisierten Systemen können Unternehmen Bedrohungen schnell und ohne nennenswerte menschliche Eingriffe erkennen und eindämmen. Automatisierung trägt dazu bei, Reaktionszeiten zu verkürzen und potenzielle Sicherheitsverletzungen einzudämmen, bevor sie erheblichen Schaden anrichten. Außerdem entlastet sie das Sicherheitspersonal von wiederkehrenden Aufgaben und ermöglicht es ihm, sich auf strategische Initiativen zu konzentrieren.

Die Automatisierung von Threat Intelligence-Software umfasst Funktionen wie automatisierte Warnmeldungen, Workflows und Behebungsprozesse. Diese Funktionen ermöglichen es dem System, in Echtzeit auf Bedrohungen zu reagieren und so das Angriffsfenster für Bedrohungsakteure systematisch zu verkleinern. Durch Automatisierung gewährleisten Unternehmen kontinuierlichen Schutz und verbessern ihre Sicherheitseffizienz.

3. Zusammenarbeit mit Bedrohungsintelligenz Communities

Die Zusammenarbeit mit Threat Intelligence Communities ist eine wichtige Best Practice zur Verbesserung der Sicherheitsmaßnahmen. Durch die Teilnahme an diesen Communities können Unternehmen Erkenntnisse austauschen und auf einen breiteren Pool an Threat Intelligence-Daten zugreifen, was ihr Verständnis potenzieller Risiken verbessert. Diese Zusammenarbeit führt häufig zu einer schnelleren Bedrohungserkennung und einem umfassenderen Ansatz für die Cybersicherheit.

Durch den Austausch mit Kollegen und Branchenexperten können sich Unternehmen über neue Bedrohungen und wirksame Gegenmaßnahmen informieren. Diese kollektive Intelligenz fördert eine proaktive Verteidigungsstrategie, bei der Erkenntnisse aus verschiedenen Quellen dazu beitragen, potenzielle Angriffe präventiv abzuwehren. Der Informationsaustausch innerhalb dieser Communities schafft ein Netzwerk des Vertrauens und der Zusammenarbeit.

4. Kontinuierliche Überwachung und Verbesserung

Kontinuierliches Monitoring und Optimierung sind für ein effektives Threat Intelligence Management unerlässlich. Unternehmen müssen Echtzeit-Monitoring-Tools einsetzen, um die sich entwickelnde Bedrohungslandschaft zu verfolgen und ihre Sicherheitsmaßnahmen entsprechend anzupassen. Diese kontinuierliche Wachsamkeit ermöglicht die frühzeitige Erkennung ungewöhnlicher Aktivitäten und neu auftretender Bedrohungen und verschafft Sicherheitsteams einen Vorsprung bei der Risikominimierung.

Zur Verbesserung gehört die regelmäßige Bewertung der Wirksamkeit aktueller Sicherheitsprotokolle sowie die Implementierung von Aktualisierungen und Verbesserungen zur Bewältigung neuer Herausforderungen. Feedbackschleifen aus Überwachungsaktivitäten fließen in diese Verbesserungen ein und stellen sicher, dass die Sicherheitsmaßnahmen auch weiterhin auf veränderte Bedingungen reagieren.

5. Messung der Sicherheitsleistung und des ROI

Die Messung der Sicherheitsleistung und des Return on Investment (ROI) ist entscheidend, um den Wert von Threat Intelligence-Software zu belegen. Unternehmen müssen Key Performance Indicators (KPIs) wie Reaktionszeiten, Bedrohungserkennungsraten und die Anzahl verhinderter Vorfälle verfolgen, um die Wirksamkeit ihrer Sicherheitsmaßnahmen zu messen. Dieser datenbasierte Ansatz hilft bei der effizienten Ressourcenallokation und rechtfertigt die Investition in Threat Intelligence-Lösungen.

Mithilfe einer ROI-Analyse können Unternehmen die finanziellen Vorteile der Implementierung von Threat Intelligence besser verstehen. Sie vergleicht die Kosten mit den potenziellen Einsparungen durch verhinderte Sicherheitsverletzungen und reduzierte Ausfallzeiten. Durch die Quantifizierung der Auswirkungen von Sicherheitsmaßnahmen können Unternehmen fundierte Entscheidungen über zukünftige Investitionen und Verbesserungen treffen.

Abschluss

Durch die Implementierung von Threat Intelligence-Software vor Ort behalten Unternehmen die volle Kontrolle über sensible Daten und verbessern gleichzeitig ihre Fähigkeit, Cyberbedrohungen zu erkennen, zu analysieren und darauf zu reagieren. Durch die Nutzung der internen Infrastruktur und die Integration von Threat Intelligence in bestehende Sicherheitsabläufe können Unternehmen ihre Bedrohungstransparenz und Entscheidungsfindung verbessern.

Mehr über Exabeam erfahren

Vertiefen Sie Ihr Wissen mit Webinaren, Leitfäden und Analystenberichten.