CrowdStrike Falcon: Komponenten, Vor-/Nachteile und die 5 besten Alternativen

- 7 minutes to read

Inhaltsverzeichnis

Was ist CrowdStrike Falcon?

CrowdStrike Falcon ist eine Cybersicherheitsplattform mit Fokus auf Endpunktsicherheit. Diese Cloud-basierte Lösung integriert Dienste wie Malware-Schutz, Bedrohungsinformationen und Incident Response, um vor Cyberbedrohungen zu schützen. Ein relativ schlanker Agent ermöglicht Datenanalyse und Bedrohungserkennung, ohne die Systemleistung zu beeinträchtigen.

Durch die Nutzung von Cloud Computing unterstützt Falcon die Bedrohungssuche und -minderung in Netzwerken und trägt so zur Sicherheit globaler Unternehmen bei. Es nutzt einen zentralen Kontrollmechanismus für die Verwaltung in verschiedenen Umgebungen. Die KI-gestützten Analysen von Falcon zielen darauf ab, die Bedrohungsvorhersage und die Reaktionseffizienz zu verbessern.

Dies ist Teil einer umfangreichen Reihe von Leitfäden zur Informationssicherheit.

Kernkomponenten von CrowdStrike Falcon

Falcon Prevent

Falcon Prevent ist eine KI-gestützte Antivirenlösung der nächsten Generation (NGAV), die Endpunkte vor Bedrohungen wie Standard-Malware, dateilosen Angriffen und Zero-Day-Exploits schützt. Die Lösung nutzt maschinelles Lernen, Bedrohungsinformationen und Verhaltensanalysen, um Bedrohungen zu erkennen und zu stoppen. Sie funktioniert auch dann, wenn die Geräte offline sind.

Die Lösung zielt auf eine hohe Erkennungsgenauigkeit mit minimalen Fehlalarmen ab. Der Agent und die Cloud-native Architektur unterstützen die Bereitstellung und zentrale Verwaltung. Falcon Prevent ist in das MITRE ATT&CK-Framework integriert und bietet so Angriffstransparenz und kontextbezogene Bedrohungsinformationen.

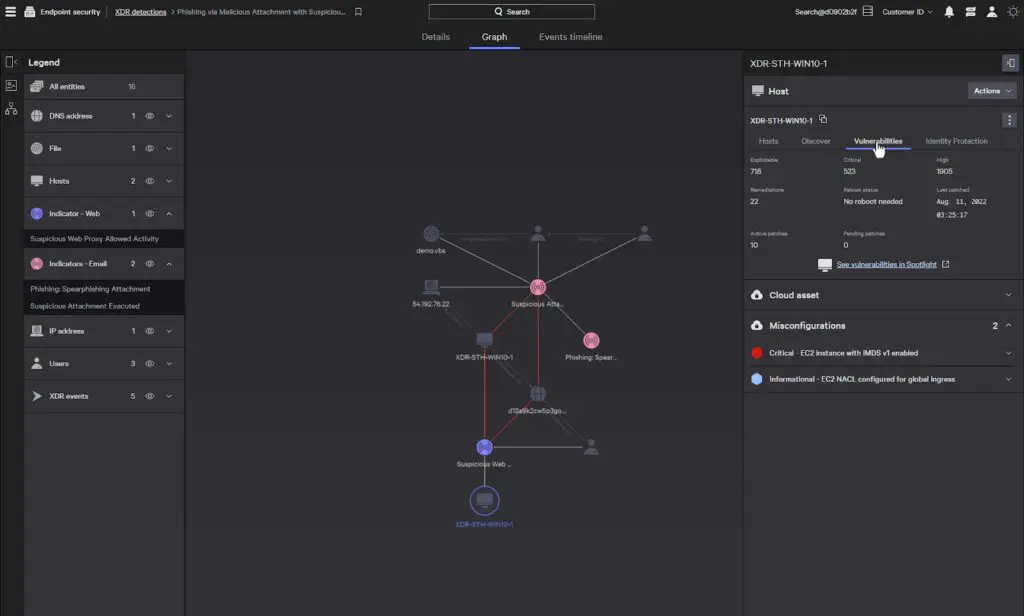

Falcon Insight XDR

Falcon Insight XDR erweitert die Endpoint Detection and Response (EDR) über herkömmliche Endpunkte hinaus und bietet Unternehmen einen Ansatz zur Bedrohungserkennung. Durch die Korrelation von Signalen aus mehreren Datenquellen – darunter Cloud-, Identitäts- und Sicherheitstools von Drittanbietern – soll die Transparenz verbessert und die Untersuchung von Vorfällen beschleunigt werden.

Die Plattform nutzt KI-gestützte Analysen, Kollaborationsfunktionen und automatisierte Workflows, um Bedrohungen zu priorisieren und die Reaktion darauf zu vereinfachen. Das Managed Threat Hunting-Team von CrowdStrike versucht außerdem, Falcon Insight XDR durch kontinuierliche Überwachung auf Sicherheitsvorfälle zu stärken.

Erfahren Sie mehr in unserem ausführlichen Leitfaden zu CrowdStrike XDR

Falcon Complete Next-Gen MDR

Falcon Complete ist ein Managed Detection and Response (MDR)-Dienst, der Überwachung und Incident Response durch das Cybersicherheitsteam von CrowdStrike bietet. Er bietet Bedrohungsschutz, potenziell von der Erkennung bis zur Behebung, und soll interne Sicherheitsteams ersetzen, die Warnmeldungen manuell bearbeiten.

Durch KI-gestützte Erkennung und fachkundige Untersuchungen will Falcon Complete Reaktionszeiten minimieren und das Risiko von Sicherheitsverletzungen reduzieren. Der Service umfasst Funktionen zur Bedrohungssuche und automatisierten Reaktion. Er bietet eine Garantie zur Verhinderung von Sicherheitsverletzungen, obwohl Garantien von Cybersicherheitsanbietern selten in Anspruch genommen und eher als Marketinginstrument angesehen werden.

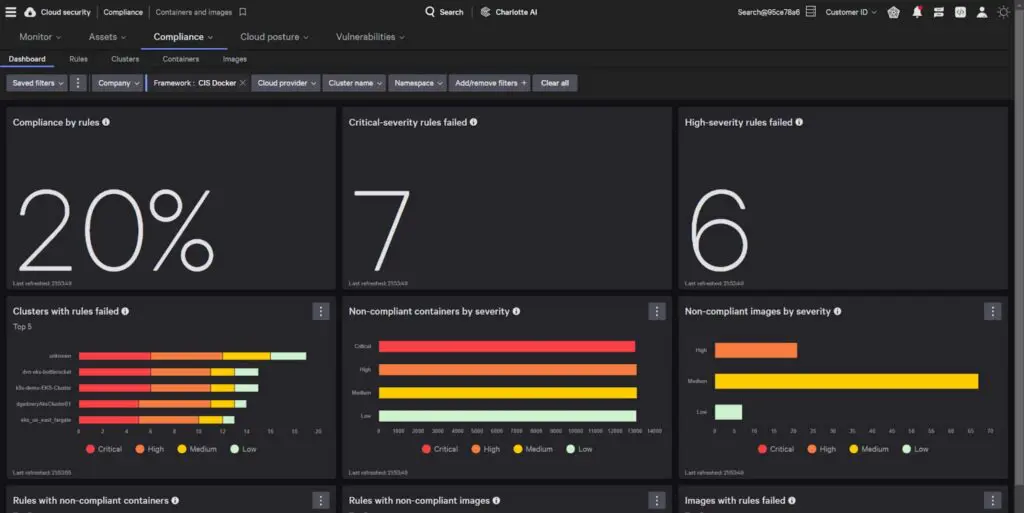

Falcon Cloud-Sicherheit

Falcon Cloud Security wurde entwickelt, um Cloud-Workloads und -Infrastrukturen vor Bedrohungen zu schützen. Es kombiniert Cloud Detection and Response (CDR) mit Laufzeitschutz. Es vereint Sicherheitsmanagement und Bedrohungsprävention und unterstützt Unternehmen dabei, Cloud-native Angriffe zu erkennen und zu stoppen.

Die Lösung integriert Daten der Cloud-Steuerungsebene, Laufzeitereignisse und Bedrohungsanalysen, um Angriffspfade umfassender zu analysieren. Automatisierte Reaktionsabläufe, unterstützt durch Falcon Fusion SOAR, ermöglichen die schnelle Eindämmung von Bedrohungen. Darüber hinaus bietet Falcon Cloud Security Empfehlungen gemäß MITRE ATT&CK zur Verbesserung der Cloud-Sicherheit.

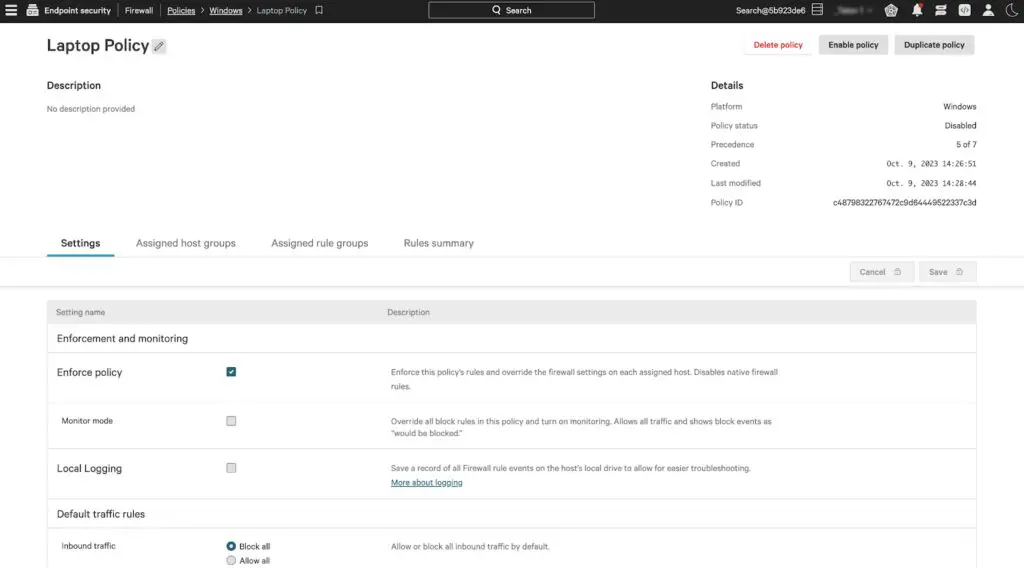

Falcon Firewall-Verwaltung

Falcon Firewall Management vereinfacht die hostbasierte Durchsetzung von Firewall-Richtlinien und bietet zentrale Transparenz und Kontrolle. Mit einer Verwaltungskonsole können Sicherheitsteams Firewall-Regeln auf Windows- und macOS-Geräten erstellen, ändern und durchsetzen.

Die Plattform umfasst vorgefertigte Richtlinienvorlagen und wiederverwendbare Regelgruppen, die die unternehmensweite Standardisierung von Sicherheitsrichtlinien erleichtern. Sie bietet zudem Netzwerktransparenz und hilft Teams, Anomalien zu erkennen und auf potenzielle Bedrohungen zu reagieren. Rollenbasierte Zugriffskontrollen und Audit-Protokollierung gewährleisten die Einhaltung der Sicherheitsrichtlinien.

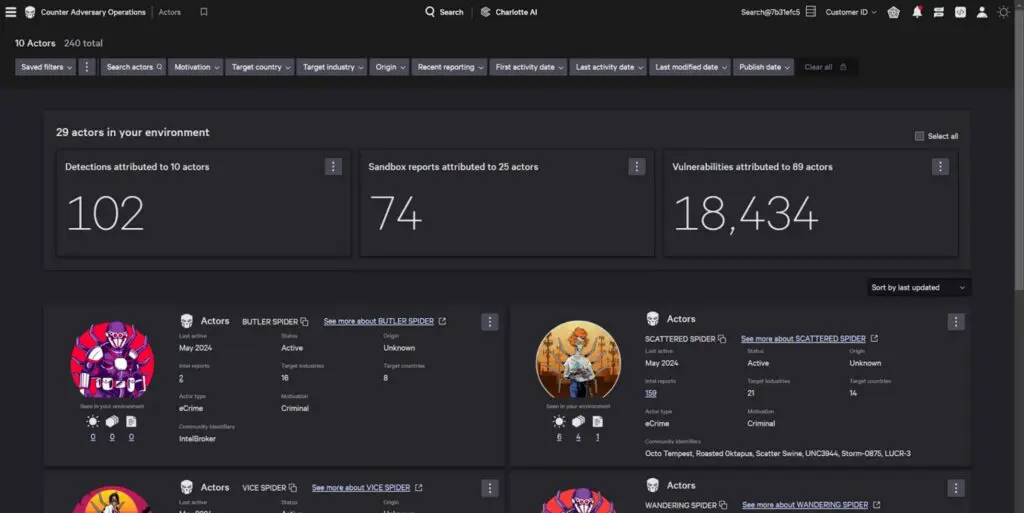

Falcon-Gegenangriffe

Falcon Counter Adversary Operations ist ein Verteidigungsdienst, der Bedrohungsinformationen und Bedrohungssuche integriert, um Angreifer zu identifizieren und zu neutralisieren, bevor sie Schaden anrichten können. Diese Lösung vereint Sicherheitseinblicke über Endpunkte, Cloud-Umgebungen und Identitätssysteme hinweg und bietet so hoffentlich eine Verteidigung gegen Cyberbedrohungen.

Dieses Angebot umfasst Falcon Adversary OverWatch, einen verwalteten Dienst zur Bedrohungssuche, der Angriffsflächen kontinuierlich auf bösartige Aktivitäten überwacht. Mithilfe von KI-gestützter Analytik und Intelligenz kann der Dienst Bedrohungen bereits im Frühstadium erkennen und unterbinden.

Falcon Adversary Intelligence bietet Profile von über 245 Angreifergruppen. Die Plattform bietet außerdem Funktionen zur Malware- und Bedrohungsanalyse, einschließlich automatisierter Sandboxing-Funktionen für schnelle Untersuchungen.

Verwandte Inhalte: Lesen Sie unseren Leitfaden zu CrowdStrike Threat Intelligence

Einschränkungen von CrowdStrike Falcon

CrowdStrike Falcon bietet zwar umfassende Cybersicherheitsfunktionen, weist jedoch wichtige Einschränkungen auf, die Benutzer beachten sollten. Diese Einschränkungen wurden von Benutzern der G2-Plattform gemeldet:

- Komplexer Deinstallationsprozess: Die Deinstallation von Falcon kann eine Herausforderung sein, insbesondere wenn die Verbindung zum Host getrennt ist. Oft sind zusätzliche Schritte erforderlich, z. B. das Abrufen von Token über die API-Konsole. Auch die Deinstallation und Sensor-Upgrades auf Servern können zeitaufwändig sein.

- Falsch-Positive: Da Falcon bei der Analyse des Prozessverhaltens auf KI und maschinelles Lernen setzt, werden manchmal falsch-positive Warnungen generiert, die möglicherweise ein manuelles Eingreifen erfordern.

- Hohe Kosten: Falcon kann im Vergleich zu anderen Cybersicherheitslösungen teurer sein und für bestimmte Funktionen sind möglicherweise zusätzliche Lizenzen erforderlich.

- Einschränkungen bei Dashboard und Benutzeroberfläche: Die Berichte und Dashboards könnten für eine bessere Benutzerfreundlichkeit verbessert werden. Einige Benutzer empfinden die Benutzeroberfläche als überladen, da mehrere Bildschirme die Navigation erschweren.

- Verzögerungen beim Kundensupport: Die Reaktionszeiten des Kundensupports von CrowdStrike können langsam sein, was zu Verzögerungen bei der Fehlersuche und Problemlösung führt.

- Eingeschränkte Integration mit einigen Anwendungen: Falcon bietet zwar API-Unterstützung, die Integration mit bestimmten neueren Anwendungen ist jedoch nicht immer reibungslos. Auch die Linux-Unterstützung könnte verbessert werden.

- Fehlende No-Code-Plugin-Entwicklung: Obwohl die API-basierte Integration nützlich ist, erschwert das Fehlen eines No-Code-Plugin-Entwicklungssystems den Analysten die schnelle Erstellung benutzerdefinierter Workflows.

- Jüngste Stabilitätsprobleme: Ein kürzlich aufgetretener Ausfall war auf ein fehlerhaftes Sensor-Update zurückzuführen, was die Notwendigkeit verbesserter Test- und Rollout-Prozesse unterstreicht.

- Kernelbasiertes Design: Der internationale Ausfall am 19. Juli 2024, der durch ein fehlerhaftes Update von CrowdStrike verursacht wurde, offenbarte die inhärente Schwäche des Agentendesigns. Die Reduzierung der Hooks vom Benutzerbereich bis zur Kernelebene des Systems bietet zwar einige Vorteile, wie z. B. Geschwindigkeit und verbesserte Sichtbarkeit, birgt jedoch ein erhöhtes Risiko für Ausfälle oder Beeinträchtigungen kritischer Systeme.

- Verzögerte Erkennung: In jeder MITRE ATT&CK-Evaluierung zeigt CrowdStrike durchgängig Verzögerungen bei der Erkennung und bietet oft keine Echtzeit-Sichtbarkeit bestimmter Angriffsschritte. Diese Verzögerungen sind wichtig, da sich Angreifer schnell innerhalb einer Umgebung bewegen können und jede Verzögerung bei der Erkennung das Risiko von lateraler Bewegung, Datenexfiltration oder Systemkompromittierung erhöht, bevor eine Reaktion eingeleitet werden kann.

Bemerkenswerte CrowdStrike Falcon-Alternativen

1. Exabeam

Exabeam ist ein führender Anbieter von SIEM-Lösungen (Security Information and Event Management), der UEBA, SIEM, SOAR und TDIR kombiniert, um Sicherheitsoperationen zu beschleunigen. Seine Security-Operations-Plattformen ermöglichen es Sicherheitsteams, Bedrohungen schnell zu erkennen, zu untersuchen und darauf zu reagieren und gleichzeitig die betriebliche Effizienz zu steigern.

Hauptmerkmale:

- Skalierbare Protokollerfassung und -verwaltung: Die offene Plattform beschleunigt das Onboarding von Protokollen um 70 %, sodass keine fortgeschrittenen technischen Kenntnisse mehr erforderlich sind, und gewährleistet gleichzeitig eine nahtlose Protokollaggregation in hybriden Umgebungen.

- Verhaltensanalyse: Verwendet erweiterte Analysen, um normales und abnormales Verhalten zu vergleichen und Insider-Bedrohungen, laterale Bewegungen und komplexe Angriffe zu erkennen, die von signaturbasierten Systemen übersehen werden. Kunden berichten, dass Exabeam 90 % der Angriffe erkennt und darauf reagiert, bevor andere Anbieter sie abfangen können.

- Automatisierte Reaktion auf Bedrohungen: Vereinfacht Sicherheitsvorgänge durch Automatisierung der Vorfallzeitpläne, Reduzierung des manuellen Aufwands um 30 % und Beschleunigung der Untersuchungszeiten um 80 %.

- Kontextbezogene Vorfalluntersuchung: Da Exabeam die Zeitleistenerstellung automatisiert und den Zeitaufwand für Routineaufgaben reduziert, verkürzt sich die Zeit für die Erkennung und Reaktion auf Bedrohungen um über 50 %. Vorgefertigte Korrelationsregeln, Modelle zur Anomalieerkennung und Anbieterintegrationen reduzieren die Anzahl der Warnmeldungen um 60 % und minimieren Fehlalarme.

- SaaS- und Cloud-native Optionen: Flexible Bereitstellungsoptionen bieten Skalierbarkeit für Cloud-First- und Hybridumgebungen und gewährleisten eine schnelle Wertschöpfung für Kunden. Für Unternehmen, die ihr SIEM nicht in die Cloud migrieren können oder wollen, bietet Exabeam ein marktführendes, voll funktionsfähiges und selbst gehostetes SIEM.

- Netzwerktransparenz mit NetMon: Bietet tiefe Einblicke über Firewalls und IDS/IPS hinaus, erkennt Bedrohungen wie Datendiebstahl und Botnet-Aktivitäten und erleichtert die Untersuchung durch flexible Suchfunktionen. Deep Packet Analytics (DPA) basiert außerdem auf der NetMon Deep Packet Inspection (DPI)-Engine, um wichtige Indikatoren für Kompromittierungen (IOCs) zu interpretieren.

Die Kunden Exabeam betonen immer wieder, wie die KI-gestützten Tools für Echtzeittransparenz, Automatisierung und Produktivität die Sicherheitskompetenz des Unternehmens verbessern, überforderte Analysten in proaktive Verteidiger verwandeln und gleichzeitig die Kosten senken und branchenführenden Support bieten.

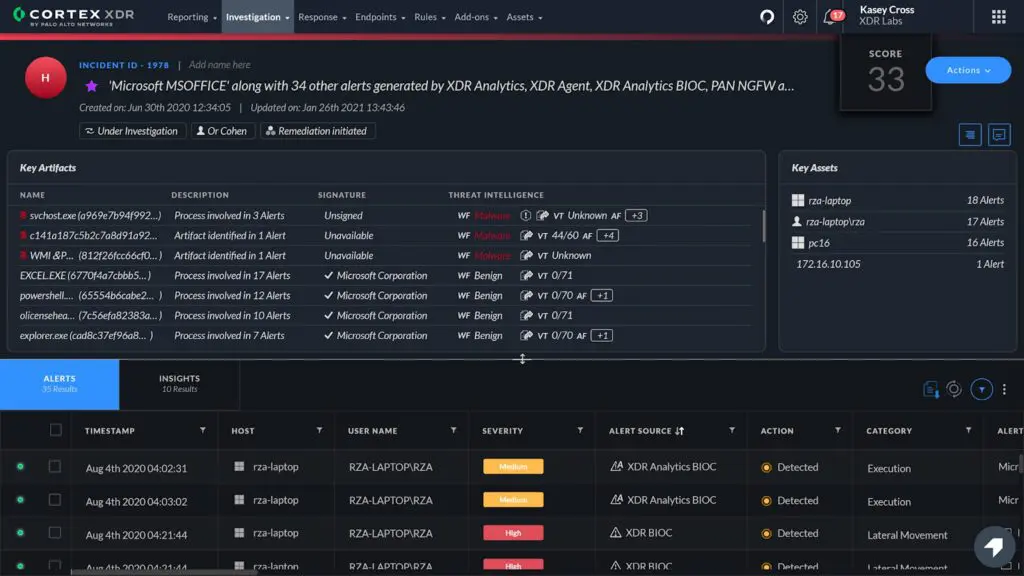

2. Cortex XDR

Cortex XDR ist eine erweiterte Erkennungs- und Reaktionsplattform für Endpunktsicherheit, die NGAV, Host-Firewall-Management, Festplattenverschlüsselung und USB-Gerätesteuerung integriert. Ziel ist es, die Bedrohungserkennung durch maschinelles Lernen und Verhaltensanalysen zu verbessern, damit Sicherheitsteams Angriffe erkennen und darauf reagieren können.

Zu den wichtigsten Funktionen gehören:

- Endpunktsicherheit: Schützt Endpunkte mit NGAV, Firewall-Verwaltung und Zugriffskontrolle für externe Geräte.

- Bedrohungserkennung auf Basis maschinellen Lernens: Verwendet KI-gestützte Analysen, um Bedrohungen zu erkennen und zu blockieren.

- Vorfallmanagement und Ursachenanalyse: Automatisiert die Identifizierung der Angriffsursprünge, um Untersuchungen zu vereinfachen.

- Forensik und Bedrohungssuche: Bietet Angriffstransparenz und forensische Einblicke für die Bedrohungssuche.

- Flexible Reaktion: Entwickelt, um Sicherheitsteams die Automatisierung und Anpassung von Abhilfe-Workflows zu ermöglichen.

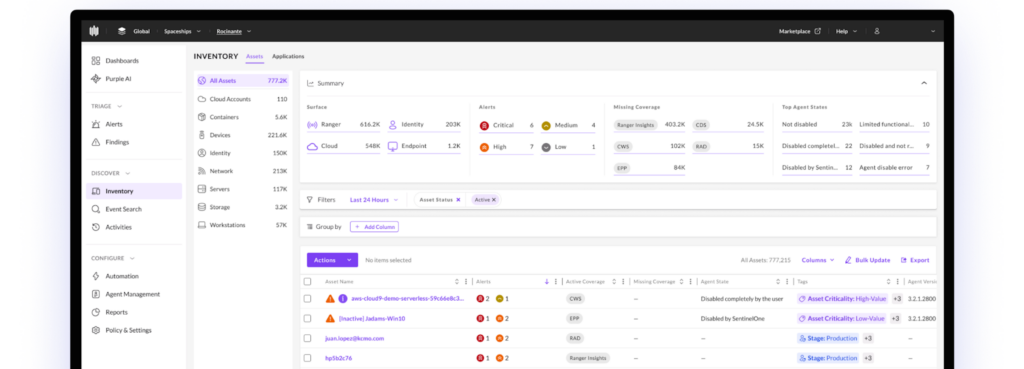

3. SentinelOne Singularity-Plattform

SentinelOne Singularity ist eine KI-gestützte Cybersicherheitsplattform, die autonome Bedrohungserkennung und -reaktion bietet. Sie bietet Transparenz, Erkennung und automatisierte Behebung für Endpunkte, Cloud-Umgebungen und Identitätsinfrastruktur.

Zu den wichtigsten Funktionen gehören:

- Unternehmensweite Transparenz: Entwickelt, um Sicherheitseinblicke über Endpunkte, Cloud-Workloads und Identitätssysteme hinweg bereitzustellen.

- Autonome Bedrohungserkennung und -reaktion: Verwendet KI, um Bedrohungen ohne manuelles Eingreifen zu erkennen und zu mindern.

- Endpunktschutz: Bietet Präventions-, Erkennungs- und Reaktionsfunktionen der nächsten Generation für alle Endpunktgeräte.

- Cloud-Sicherheit: Hilft beim Schutz von Containern, virtuellen Maschinen und Hybrid-Cloud-Umgebungen und legt gleichzeitig den Schwerpunkt auf die Einhaltung von Vorschriften.

- Schutz vor Identitätsbedrohungen: Schützt Active Directory und Entra ID vor potenziellen, auf Anmeldeinformationen basierenden Angriffen und unbefugtem Zugriff.

Erfahren Sie mehr in unserem ausführlichen Leitfaden zu CrowdStrike vs. SentinelOne

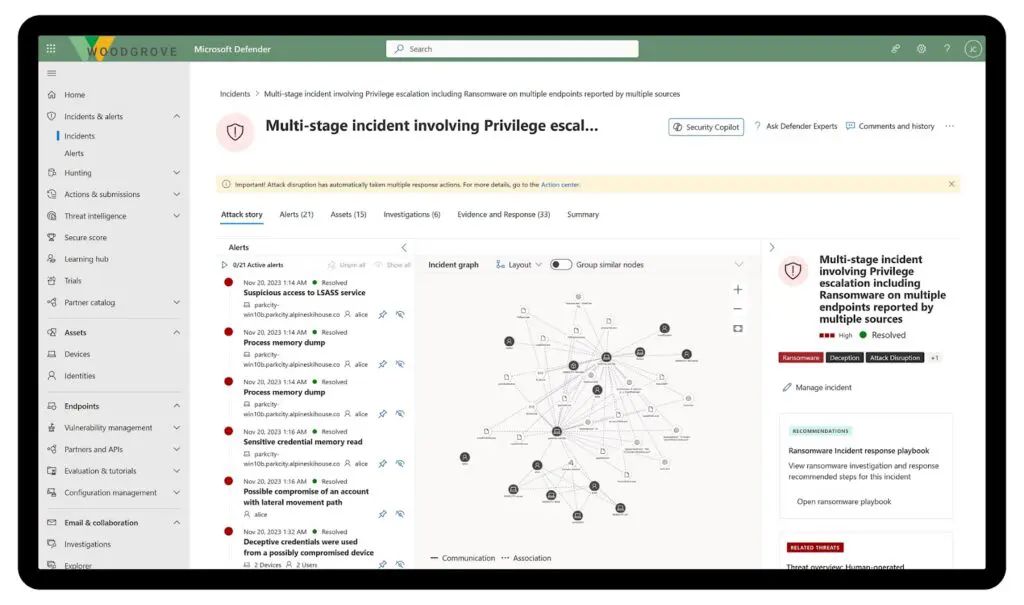

4. Microsoft Defender für Endpunkt

Microsoft Defender für Endpunkte ist eine Sicherheitsplattform für Unternehmen, die Organisationen dabei unterstützt, Cyberbedrohungen auf verschiedenen Endpunkten wie PCs, Laptops, Mobilgeräten, Routern und Firewalls zu verhindern, zu erkennen, zu untersuchen und darauf zu reagieren. Die Plattform nutzt Cloud-Sicherheitsanalysen, KI-gestützte Erkennung und Bedrohungsinformationen für Transparenz und automatisierte Problembehebung.

Zu den wichtigsten Funktionen gehören:

- Endpunkt-Verhaltenssensoren: Diese in Windows 10 integrierten Sensoren erfassen und analysieren Verhaltenssignale, um potenzielle Bedrohungen zu erkennen.

- Cloud-Sicherheitsanalysen: Verwendet Big-Data-Analysen und KI-gestützte Erkenntnisse, um Sicherheitssignale in umsetzbare Bedrohungsinformationen zu übersetzen.

- Bedrohungsinformationen: Identifiziert Tools, Techniken und Verfahren von Angreifern auf Grundlage der Sicherheitsforschung von Microsoft und Informationen von Drittanbietern.

- Schwachstellenmanagement: Hilft Unternehmen, Endpunktschwachstellen mit einem risikobasierten Ansatz zu bewerten, zu priorisieren und zu beheben.

- Reduzierung der Angriffsfläche: Minimiert potenziell das Risiko einer Ausnutzung durch die Durchsetzung von Sicherheitskonfigurationen, Netzwerkschutz und Webfilterung.

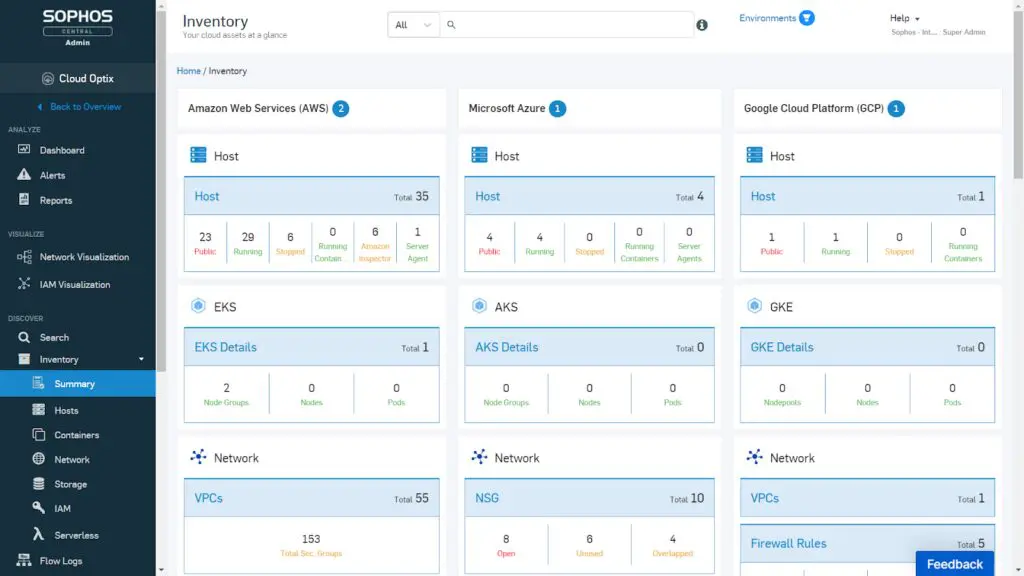

5. Sophos Intercept X

Sophos Intercept X ist eine KI-gestützte Endpoint-Sicherheitslösung, die sich auf die Prävention und den Schutz vor Cyberbedrohungen konzentriert. Sie integriert erweiterte Erkennungs- und Reaktionsfunktionen, Anti-Ransomware-Abwehr und Exploit-Prävention, um Angriffe zu stoppen, bevor sie sich auf Systeme auswirken.

Zu den wichtigsten Funktionen gehören:

- KI-gestützte Bedrohungsprävention: Verwendet Deep-Learning-Modelle, um bekannte und unbekannte Bedrohungen zu blockieren, ohne auf herkömmliche Signaturen zurückzugreifen.

- Anti-Ransomware-Schutz: Verwendet die CryptoGuard-Technologie, um bösartige Verschlüsselung zu stoppen und betroffene Dateien automatisch wiederherzustellen.

- Exploit-Prävention: Mildert hoffentlich dateilose Angriffe und Zero-Day-Exploits mit verschiedenen Exploit-Schutzmaßnahmen.

- Erweiterte Erkennung und Reaktion (XDR): Bietet Transparenz über Endpunkte, Server, Cloud und Sicherheitskontrollen von Drittanbietern zur Bedrohungssuche.

- Endpoint Detection and Response (EDR): Ermöglicht Sicherheitsteams, verdächtige Aktivitäten mit KI-gesteuerter Priorisierung zu untersuchen, zu analysieren und darauf zu reagieren.

Abschluss

CrowdStrike Falcon ist eine Cybersicherheitsplattform, die Schutz für Endpunkte, Cloud-Umgebungen und Identitätssysteme bietet. Sie bietet Bedrohungserkennung, automatisierte Reaktionsmöglichkeiten und KI-gestützte Analysen. Unternehmen müssen jedoch die Vorteile gegen Faktoren wie Kosten, Integrationsaufwand und gelegentliche Stabilitätsprobleme abwägen. Unternehmen sollten ihren Sicherheitsbedarf evaluieren und verfügbare Alternativen prüfen, um eine Lösung zu implementieren, die optimal zu ihren Betriebs- und Risikomanagementanforderungen passt.

Weitere Leitfäden zu wichtigen Themen der Informationssicherheit finden Sie hier.

Gemeinsam mit unseren Content-Partnern haben wir ausführliche Leitfäden zu verschiedenen anderen Themen verfasst, die Ihnen bei der Erkundung der Welt der Informationssicherheit ebenfalls nützlich sein können.

Bedrohungsintelligenz

Autor: Exabeam

- [Leitfaden] Die beste Software für das Management von Insiderbedrohungen: Die 9 besten Lösungen im Jahr 2025

- [Leitfaden] Die besten Tools Bedrohungsintelligenz: Die 8 führenden Anbieter im Jahr 2025

- [Whitepaper] Stand der Sicherheitsteamforschung 2024

- [Produkt] Exabeam | KI-gesteuerte Sicherheitsoperationen

FortiSIEM

Autor: Exabeam

- [Leitfaden] FortiSIEM: Hauptmerkmale, Preise, Einschränkungen und Alternativen

- [Leitfaden] 10 Fortinet-Konkurrenten, die man 2025 kennen sollte

- [Blog] Wie SIEM bei der Cyber-Versicherung hilft

- [Produkt] LogRhythm SIEM | Selbstgehostete SIEM-Lösung für fortgeschrittene TDIR-Anwendungen

Securonix

Autor: Exabeam

Mehr über Exabeam erfahren

Vertiefen Sie Ihr Wissen mit Webinaren, Leitfäden und Analystenberichten.