目次

ゼロ・トラスト・ソリューションとは何か?

Azero trustsolutionは、ネットワーク境界の内外を問わず、リソースへのアクセスを許可する前に、すべてのユーザー、デバイス、アプリケーションを継続的に認証および承認する最新のセキュリティフレームワークと一連のテクノロジーです。

ゼロ・トラスト・ソリューションの仕組み

- 信用せず、常に検証する:中核となる考え方は、場所に関係なく、いかなるユーザーやデバイスもデフォルトでは信用しないというものだ。

- 最小特権:ユーザーには、その役割やタスクに必要な最小限のアクセス権のみが付与される。

- リアルタイム分析:ソリューションは、ユーザー、デバイス、ネットワークからの信号を常に収集・分析し、異常を特定します。

- 自動化された実施:ポリシーは動的に実施され、不審なアクティビティのブロックなど、自動化された対応がトリガーされます。

主なコンポーネントと機能は以下の通り:

- デバイスのヘルスチェック:アクセスを許可する前に、デバイスがセキュリティ基準(最新のソフトウェアなど)を満たしていることを確認する。

- アイデンティティ&アクセス管理(IAM):強固な認証(MFA、バイオメトリクス)、シングルサインオン(SSO)、継続的な認可が基礎となる。

- Zero Trust Network Access (ZTNA):セキュアでIDベースのアプリケーション・レベルのアクセスを提供し、多くの場合、従来のVPNに取って代わる。

- マイクロセグメンテーション:ネットワークをより小さく隔離されたゾーンに分割することで、セキュリティ・インシデントの爆発範囲を限定し、脅威の横方向の移動を防止する。

- エンドポイントセキュリティ:ユーザーがネットワークにアクセスする個々のデバイス(ノートパソコン、スマートフォン)の保護とセキュリティに重点を置く。

- AIと機械学習:異常な行動を検出し、リアルタイムでリスクをスコア化し、ポリシー施行を自動化するために使用される。

ゼロ・トラスト・ソリューションの仕組み

信用せず、常に検証する

ゼロ・トラストの指導原則は、"決して信用せず、常に検証する "ことである。これは、企業ネットワークの内外を問わず、いかなるユーザーやデバイスもデフォルトでは信頼されないことを意味する。リソースにアクセスするすべてのリクエストは、ID、デバイスの健全性、およびコンテキストが検証されるまで、信頼されていないものとして扱われる。これにより、攻撃者がネットワーク内の暗黙の信頼を悪用する侵害でよく見られる、内部脅威や横方向の移動のリスクが軽減される。

この検証プロセスは、ログイン時に一度だけチェックするのではなく、継続的かつ動的に行われる。アクセスが許可される前に、各インタラクションやリクエストは認証に合格し、ポリシー要件を満たしていなければならない。ユーザーが別のネットワークに移動したり、デバイスがヘルスチェックに失敗するなど、条件が変われば、アクセスは即座に取り消される。

最小特権

最小特権を導入することで、ユーザーとデバイスは、タスクの実行に必要な最小限のアクセス権しか持たないようになります。ネットワーク内部では、一旦広範なアクセスが許可される代わりに、ユーザーの役割、コンテキスト、必要性に基づいて、アクセス許可が厳密に制御され、制限されます。攻撃者は追加的な確認なしに自由に移動したり、機密データにアクセスしたりできないため、このような封じ込めにより、侵害されたアカウントによる潜在的な被害が制限されます。

最小特権は、詳細なポリシーときめ細かなアクセス制御によって強制される。各リクエストは、これらのポリシーに照らして評価され、期待される動作から逸脱した場合は、追加認証のトリガーとなるか、アクティビティがブロックされます。

リアルタイム分析

リアルタイム分析はゼロ・トラスト・アーキテクチャにとって不可欠であり、組織は継続的にリスク要因を評価し、それに応じてアクセス決定を適応させることができます。ゼロ・トラスト・ソリューションは、ユーザー・アクティビティ、デバイス・ステータス、ネットワーク・トラフィックを監視し、異常や不審な行動をその都度検出します。この分析では、脅威インテリジェンス・フィード、行動分析、およびコンテキスト情報を使用して、即時のセキュリティ・アクションを通知します。

継続的な監視と分析により、セキュリティ管理は静的なものではなく、対応可能なものであることが保証されます。アカウントに、通常のパターン以外のデータへのアクセスや、通常とは異なる場所からのアクセスなど、侵害の兆候が見られた場合、システムは警告を発し、ステップアップ認証を実施したり、アクセスをブロックしたりすることができる。

自動化された執行

自動化されたエンフォースメントは、セキュリティ・ポリシーを均一かつ即座に適用するためのテクノロジーを使用しています。アクセスの試行中にユーザーまたはデバイスが確立された基準を満たさない場合、システムは手動による介入なしに自動的にアクセスをブロックまたは制限します。自動化は、人間による対応の遅れを即座に一貫性のある実施に置き換え、攻撃者のリスクウィンドウを縮小します。

自動化されたシステムは、ID プロバイダ、エンドポイント保護プラットフォーム、SIEM ツールなどの他のセキュリティ・レイヤと統合し、リアルタイムで変化に対応することができる。例えば、あるデバイスが古いソフトウェアのためにセキュリティ・スキャンに失敗した場合、アクセス・ルールを直ちに更新して、そのデバイスのアクセスを隔離または拒否することができる。

ゼロ・トラスト・ソリューションの主要コンポーネントと機能

アイデンティティ&アクセス管理(IAM)

アイデンティティ・アクセス管理(IAM)プラットフォームは、ユーザーのアイデンティティとリソースへのアクセスを包括的に制御することで、ゼロトラストのバックボーンとなる。IAMソリューションは、認証、承認、ユーザー・ライフサイクル管理を行い、認証されたユーザーのみが、承認されたリソースにのみアクセスできるようにします。

IAMシステムには、シングルサインオン、多要素認証、リスクとコンテキストに基づく適応型アクセスポリシーなどの機能が含まれる。堅牢なIAMシステムは、動的にアクセスを許可または取り消し、疑わしいアクティビティに対応し、他のゼロトラスト技術と統合することができます。ユーザー認証を一元化することで、IAMプラットフォームは、すべてのアクセスポイントにわたって最小限の特権と厳格な検証を実施するのに役立ちます。

ゼロ・トラスト・ネットワーク・アクセス(ZTNA)

ゼロ・トラスト・ネットワーク・アクセス(ZTNA)は、継続的なリスク評価に基づいて内部アプリケーションへのセキュアできめ細かなアクセスを提供することで、従来のVPNや境界ベースのコントロールを置き換えます。ZTNAソリューションは、アクセスを許可する前にユーザーとデバイスを認証し、より広いネットワークへの可視性を制限することで、攻撃者による横方向の移動の機会を減らします。

ネットワーク全体ではなく、必要な特定のリソースにのみアクセスが許可されます。ZTNAは、ユーザーのロケーション、デバイスの姿勢、脅威インテリジェンスなどのコンテキストを継続的に評価し、アクセス決定を実施します。さらに、これらのソリューションは、変化するリスクレベルに基づいてポリシーを自動的に適応させることができます。アプリケーションアクセスとネットワークアクセスを切り離すことで、ZTNAはリモートワークやハイブリッドワークのための、よりセキュアな環境を構築します。

マイクロセグメンテーション

マイクロセグメンテーションは、ネットワークを小さな孤立したセグメントに分割し、リソースやアプリケーション間の移動を制限する。各セグメントは独自のアクセス制御を持つことができるため、攻撃者が足がかりを得たとしてもネットワークを横断することは非常に難しくなる。この分離は、データベースやミッションクリティカルなアプリケーションなど、機密性の高いワークロードの保護に特に有効です。

マイクロセグメンテーションの実装には、ネットワーク・トラフィックの深い可視性と堅牢なポリシー実施ツールが必要です。ゼロ・トラスト・ソリューションは、Software-Defined Networkingとリアルタイム・アナリティクスを活用して、セグメンテーション・ポリシーを動的に割り当て、適応させる。セグメント間の通信を厳重に制御することで、企業は攻撃をより効果的に封じ込めることができる。

エンドポイントセキュリティ

エンドポイントセキュリティは、組織のリソースにアクセスするために使用されるすべての種類のデバイス(ラップトップ、モバイル、IoTデバイス)のセキュリティを確保することに重点を置いている。ソリューションは、デバイスの健全性、構成、動作を常に監視し、異常やコンプライアンス上の問題を検出します。デバイスが危険にさらされていたり、古いソフトウェアを実行していることが判明した場合、問題が解決されるまで、企業リソースへのアクセスが制限または拒否されます。

効果的なエンドポイント・セキュリティは、脅威インテリジェンス・ツールやレスポンス・ツールとの統合に依存している。多くの場合、自動修復、パッチ管理、ロールバック機能が含まれており、組織は脆弱性に迅速に対処できる。

AIと機械学習

AIと機械学習は、脅威の検知と対応の自動化を支援します。アルゴリズムは、膨大な量のユーザーとデバイスのアクティビティデータを分析し、新たな脅威を示す可能性のある微妙なパターンや異常を検出します。これらの洞察は、セキュリティチームを手動アラートで圧迫することなく、リアルタイムでセキュリティ態勢を最適化し、適応的なポリシーを実現します。

機械学習モデルは、よりきめ細かく正確な行動プロファイリングを可能にし、悪意のある活動と正当な利用の識別を向上させる。ゼロ・トラスト・ソリューションは、AIを使用してリスクの優先順位付け、ポリシー変更の実施、対応の自動化を行い、セキュリティをより効率的かつ人的介入に依存しないものにします。

機器ヘルスチェック

デバイス・ヘルス・チェックとは、デバイスのセキュリティ・ポスチャ、構成、企業ポリシーへの準拠を継続的に評価することである。ゼロ・トラスト・ソリューションは、アクセスが許可される前に、オペレーティング・システムのバージョン、暗号化の状態、パッチ・レベル、セキュリティ・ソフトウェアの有無などの要素を検証します。これらのチェックに不合格となったデバイスは、フラグが立てられるか、必要な基準を満たすまでアクセスが拒否されます。

定期的なヘルスチェックは、資産の衛生状態をリアルタイムで把握し、侵害された脆弱なエンドポイントが攻撃の媒介となるのを防ぎます。ソフトウェア更新の強制やデバイスの隔離など、自動化された修復手順は、ヘルスチェックの失敗によってトリガーできます。これにより、信頼できる安全なデバイスのみが組織のデジタル・エコシステムに参加できるようになります。

関連コンテンツゼロ・トラスト・セキュリティガイドを読む(近日公開予定)

注目すべきゼロ・トラスト・ソリューション

1.Zscaler ゼロ・トラスト・エクスチェンジ

ZscalerのZero Trust Exchangeは、ユーザーやワークロードの所在地に関係なく、アプリケーションへの最小特権アクセスを強制することで、従来の境界ベースのセキュリティを置き換えることを目的としたクラウドネイティブなプラットフォームです。Zscalerは、広範なネットワークアクセスを許可する代わりに、暗号化されたデータを含むすべてのトラフィックを検査するプロキシベースのアーキテクチャを使用して、ユーザーをアプリケーションに直接接続します。

主な特徴は以下の通り:

- 最小特権アクセス:ユーザーとデバイスは、ネットワークではなく、許可されたアプリケーションにのみ接続されます。

- プロキシベースのアーキテクチャ:パフォーマンスを低下させることなく、完全なTLS/SSLトラフィック検査を可能にする

- AIによる脅威対策:機械学習により脅威を検知し、リアルタイムで対応を自動化する。

- アプリケーションのクローキング:権限のないユーザーから社内アプリケーションを見えなくし、露出を減らす。

- ポリシーの実施:アクセスの決定は、アイデンティティ、コンテキスト、リスク評価に基づく

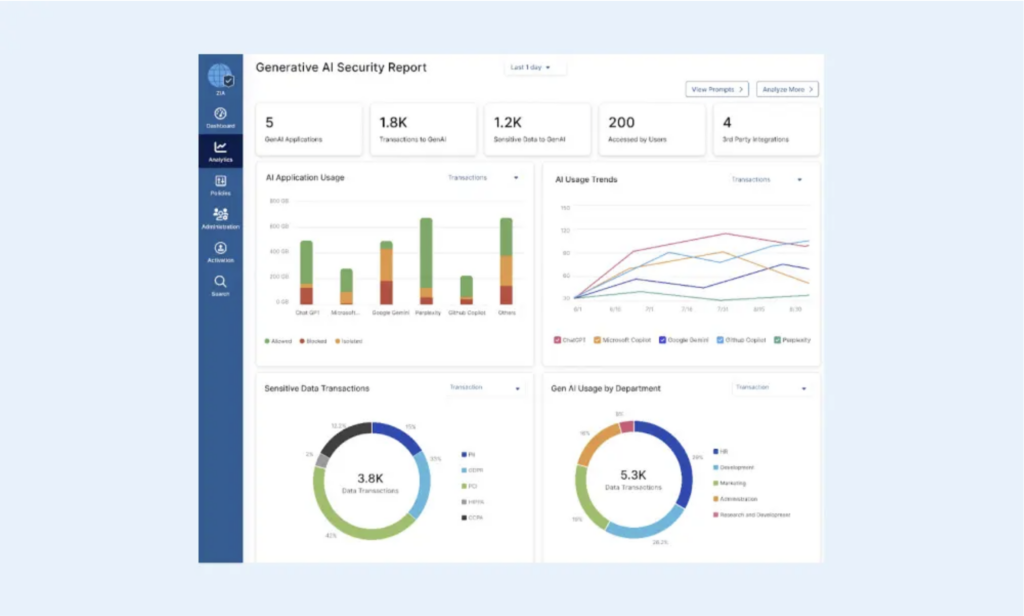

Source: Zscaler

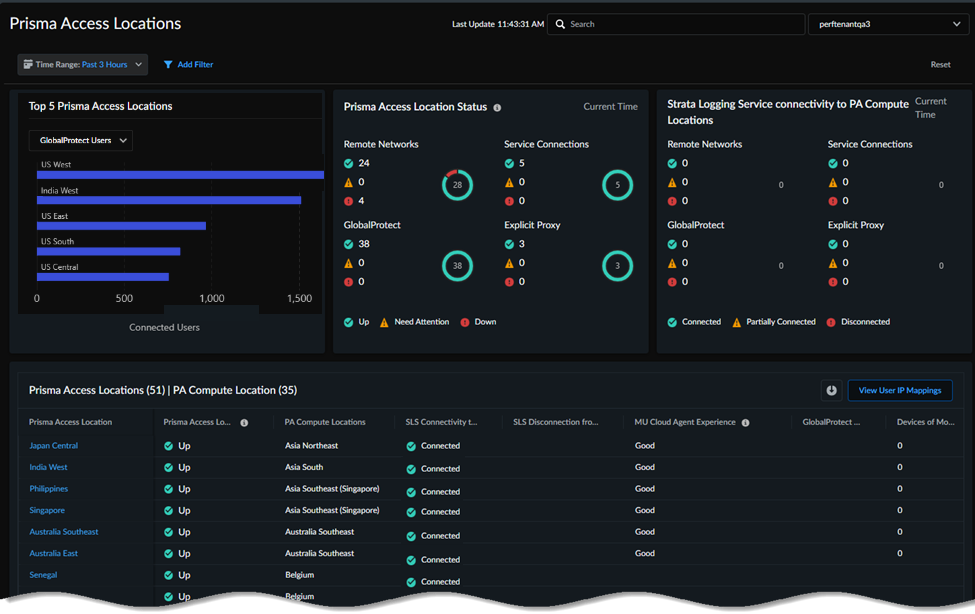

2.パロアルト・プリズマ・アクセス

パロアルトネットワークスは、Prisma Accessを通じてZTNA 2.0を提供します。Prisma Accessは、「許可して無視する」アプローチに依存することなく、すべてのユーザー、デバイス、およびアプリケーションに対して最小特権アクセス、継続的な信頼検証、およびトラフィック検査を実施するクラウドネイティブなプラットフォームです。このソリューションは、App-ID™、User-ID™、Device-ID™といった特許取得済みのテクノロジーを使用して、アクセスや動作の制御を実現します。

主な特徴は以下の通り:

- 最小特権アクセス:App-ID™を使用して、アプリとサブアプリのレベルで正確なアクセスを強制します。

- 継続的な信頼の検証:アクセスが許可された後も、デバイスの姿勢、ユーザーの行動、アプリの動作を監視する

- セキュリティ検査:暗号化されたトラフィックを含むすべてのトラフィックを、最初の接続時だけでなく、継続的に検査します。

- 統一されたデータ保護:プライベート、SaaS、クラウドネイティブ・アプリケーションの一貫したDLPポリシー

- クラウドネイティブ・アーキテクチャ:シンプルなデプロイと運用で、スケールに応じた高いパフォーマンスを実現します。

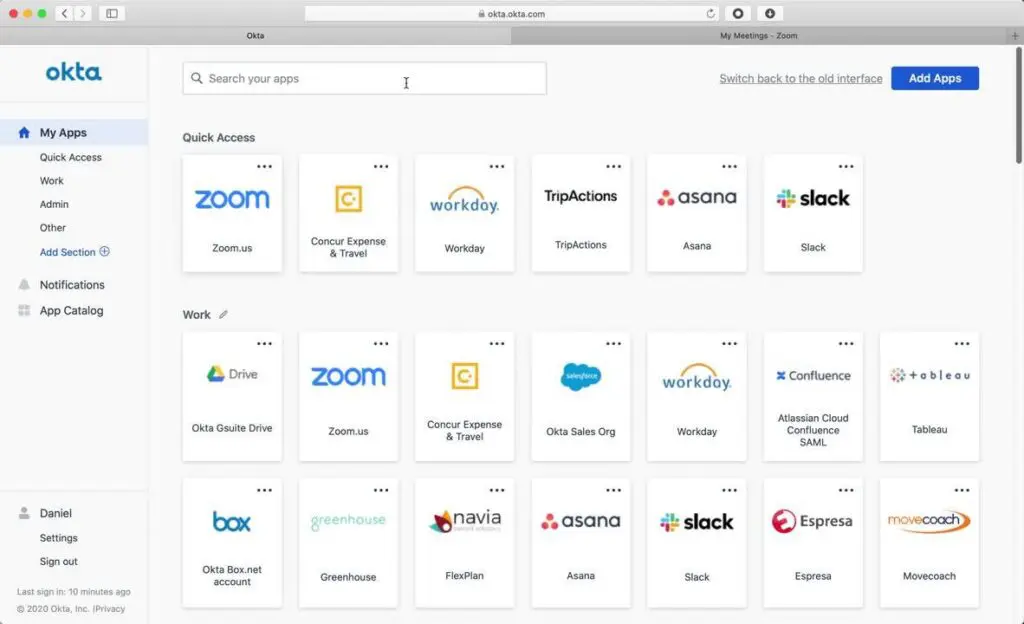

3.オクタ

Oktaは、すべてのデバイスと環境において、誰が、いつ、どこから、何にアクセスしているのかを検証することに重点を置いたアイデンティティファーストのアプローチにより、ゼロトラストを実現します。Oktaは、ネットワークロケーションや静的な認証情報に依存するのではなく、動的なユーザーコンテキスト、デバイスステータス、リスクシグナルに基づいて継続的にアクセスを強制します。

主な特徴は以下の通り:

- アイデンティティ中心のアクセス制御:ネットワークの場所ではなく、ユーザーのアイデンティティに基づいてアクセスを許可する。

- 適応型認証:コンテキスト、デバイスの健全性、ユーザーの行動に基づいてセキュリティ要件を調整します。

- ID管理の一元化:クラウド、オンプレム、ハイブリッドシステムで認証と認可を統一

- セキュリティ・エコシステムとの統合:既存のゼロ・トラスト・ツールと連携し、一貫したアクセス・ポリシーを実施する。

- 摩擦のないユーザー体験:シームレスなシングルサインオンと多要素認証により、セキュリティとユーザビリティを両立

Source: Okta

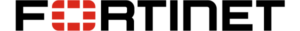

4.フォーティネット・ゼロ・トラスト・アクセス

フォーティネットは、ネットワークの内外を問わず、ユーザーとデバイスの継続的な検証を提供する緊密に統合された一連のソリューションを通じて、ゼロトラストアクセスを実現します。フォーティネットのアプローチでは、幅広いネットワークアクセスを許可する代わりに、ユーザーの身元とデバイスの姿勢が確認された後にのみ、特定のアプリケーションにアクセスできるようにします。

主な特徴は以下の通り:

- 継続的な検証:各アクセス・セッションの前後で、ユーザー・アイデンティティとデバイスの姿勢を検証します。

- セッションごとのアプリケーション・アクセス:ネットワーク全体ではなく、個々のアプリケーションへのアクセスを許可し、横方向の移動を削減します。

- 一貫したポリシーの適用:オンプレミスにいるユーザーにも、リモートで作業しているユーザーにも、同じゼロトラスト・ポリシーを適用します。

- IoTとエンドポイントセキュリティ:ネットワークに侵入する未知のデバイスや管理されていないデバイスを検出し、制御する。

- 統合ID管理:FortiAuthenticatorとFortiTokenを使用した集中型認証とMFA

Source: Fortinet

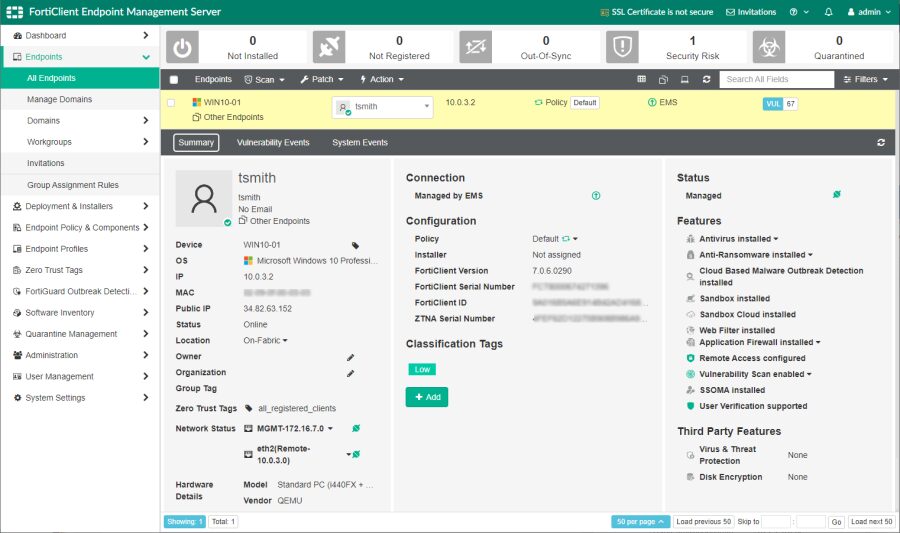

5.チェック・ポイント インフィニティ・プラットフォーム

チェック・ポイントは、ネットワーク、クラウド、ユーザ、デバイスに一貫したポリシーを適用する、AI を活用した統合サイバーセキュリティ・アーキテクチャ Infinity Platform を通じて、ゼロ・トラストを実現します。チェック・ポイントは、断片化されたポイント・ソリューションに依存する代わりに、脅威防御、ID ベース・アクセス、およびネットワーク・セグメンテーションを単一の管理フレームワークに統合しています。

主な特徴は以下の通り:

- 統合セキュリティ・アーキテクチャ:ファイアウォール、ZTNA、脅威防御を1つのプラットフォームに統合

- 環境横断的な政策実施:クラウド、オンプレム、ハイブリッドシステムに一貫したアクセスポリシーを適用

- 一元化された可視性と制御:すべてのユーザー、デバイス、トラフィックを1枚のガラスから監視します。

- Zero Trust Network Access (ZTNA): ID認識ポリシーとプライベート・バックボーン接続を通じて、アプリケーション・レベルのアクセスを許可します。

- きめ細かなネットワーク・セグメンテーション:ワークロードを分離し、IDとコンテキストに基づいてアクセスを制限することで、横方向の移動を防止します。

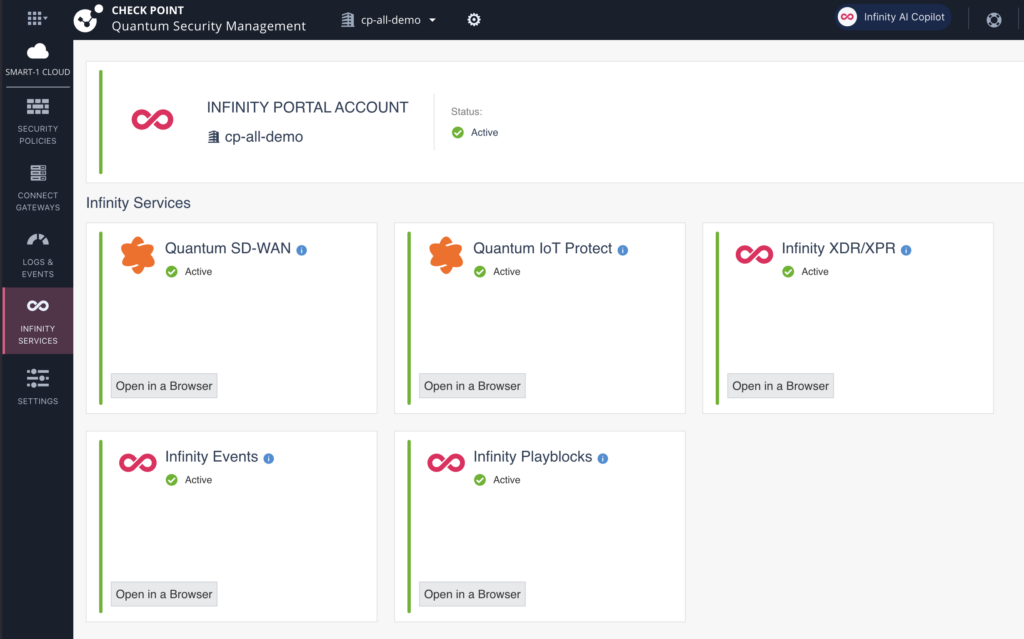

6.イルミオ・ゼロ・トラスト・セグメンテーション

Illumioは、ゼロ・トラスト・セグメンテーション(ZTS)を提供します。これは、侵害が起こることを想定し、その拡大を阻止するプロアクティブな封じ込め戦略です。検知と対応だけに頼るのではなく、Illumioはワークロード全体のコミュニケーションを可視化し、最小権限のきめ細かいアクセス制御を実施することで、あらゆる攻撃の爆発半径を限定することに重点を置いています。

主な特徴は以下の通り:

- 侵害を想定した考え方:侵害が発生することを想定して開始し、その抑制に重点を置く。

- きめ細かなセグメンテーションポリシー:ワークロードとアプリケーション間の必要な通信のみを許可する

- 側方移動の防止:侵害されたシステムを自動的に隔離し、攻撃の拡散を阻止します。

- エンドツーエンドの可視化:ワークロードとデバイスが環境全体でどのように通信しているかを継続的に可視化します。

- 最小特権の実施:ポリシー主導の制御に基づいて、必要な場合にのみシステムが通信するようにします。

Source: Illumio

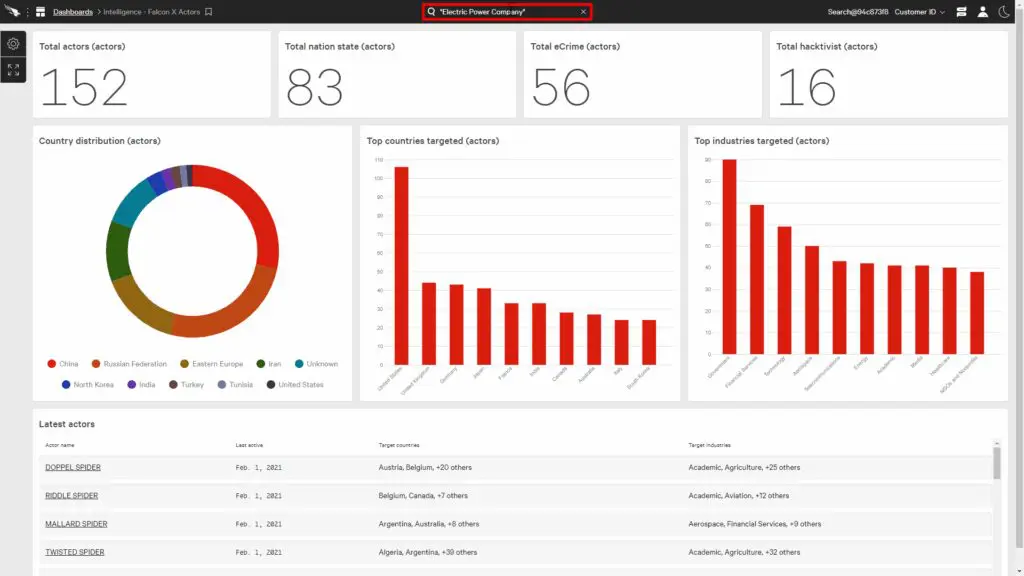

7.クラウドストライク・ファルコン・アイデンティティ・プロテクション

CrowdStrike は、ID とエンドポイントセキュリティを統合し、ID 主導の攻撃から保護するクラウドネイティブなソリューションであるFalcon®Identity Protection を通じて、ゼロトラストを実現します。静的なアクセスコントロールに依存するのではなく、ファルコンはAIを活用した脅威検知と適応的なポリシーにより、アイデンティティ、デバイス、環境全体のリスクを継続的に評価します。

主な特徴は以下の通り:

- 統合されたアイデンティティとエンドポイントプロテクション:アイデンティティとデバイスレベルの洞察を組み合わせて、脅威をリアルタイムで検出し、対応する。

- AIによる脅威検知:行動ベースラインとアノマリ検出を使用して、高度な攻撃を早期に特定する。

- リスクベースの条件付きアクセス:ライブのリスク評価に基づいて、MFAとアクセス決定を動的に実施します。

- クラウドネイティブアーキテクチャ:単一の軽量エージェントにより、デプロイを簡素化し、オーバーヘッドを削減します。

- アイデンティティの可視化:IDプロバイダ全体で、漏洩した認証情報および過剰な特権アクセスを特定します。

Source: CrowdStrike

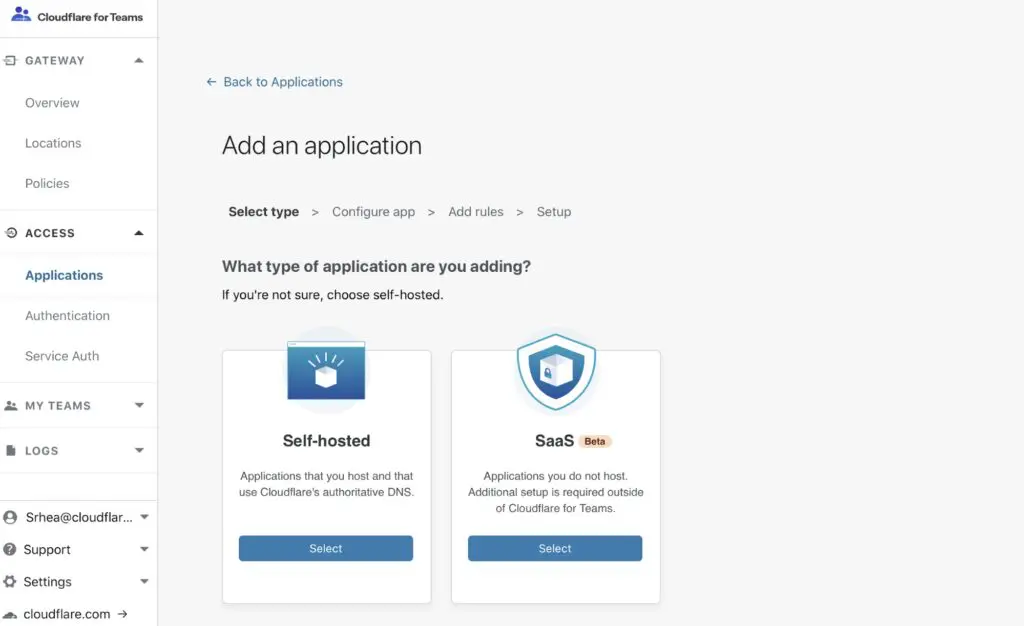

8.クラウドフレア

Cloudflare Accessは、従来のVPNを高速かつセキュアでスケーラブルなアクセス制御で置き換えるクラウドネイティブなプラットフォームを通じて、Zero Trust Network Access(ZTNA)を提供します。社内アプリケーション、インフラ、AIツールへの最小特権アクセスを提供するよう設計されたCloudflare Accessは、リクエストごとにID、デバイスの姿勢、コンテキストを継続的に評価します。

主な特徴は以下の通り:

- 最小特権アクセス:ユーザーID、デバイスの姿勢、コンテキストに基づいて、リソースごとのアクセスを強制します。

- VPNの代替:従来のVPNを不要にし、スピードとユーザー体験を向上させる

- 高速で信頼性の高いパフォーマンス:Cloudflareのグローバルネットワークを通じて、内部リソースへの低レイテンシーアクセスを提供します。

- すべてのアプリケーションのサポート:ウェブ、非ウェブ、SaaS、社内ツール(AIシステムやレガシーアプリを含む)のセキュリティ確保

- 簡素化された統合:軽量でコンポーザブルなコネクタを使用し、1回のセットアップで迅速に導入できます。

Source: Cloudflare

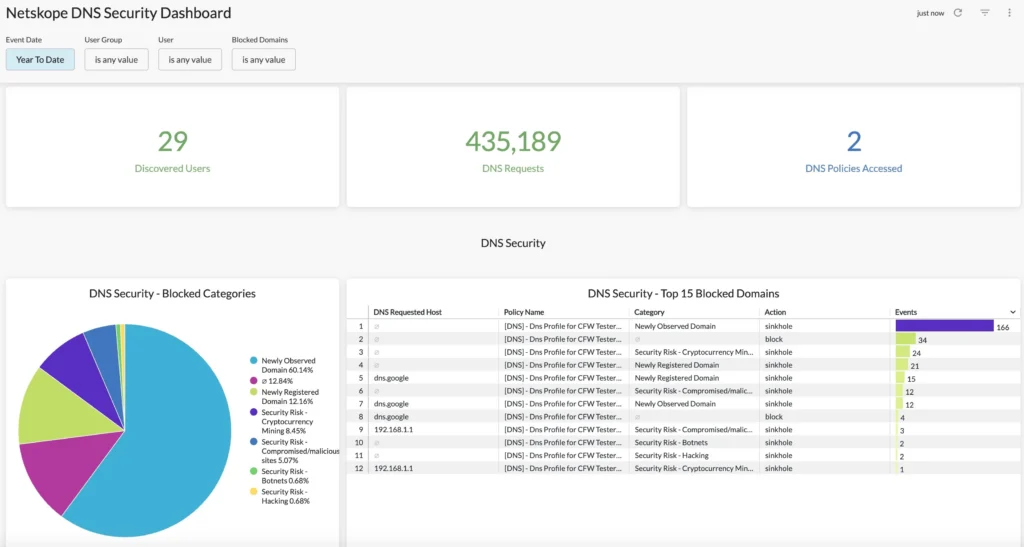

9.Netskope SSE

Netskopeはセキュリティ・サービス・エッジ(SSE)プラットフォームを通じてゼロトラストを実現し、ユーザー、デバイス、アプリケーション、データにわたる安全で適応性のあるアクセスを可能にします。SASEアーキテクチャに沿うように設計されたNetskopeは、ネットワーク、セキュリティ、アプリケーション、データの4つのコアトランスフォーメーションステージにゼロトラストの原則を適用します。

主な特徴は以下の通り:

- ゼロ・トラスト・エンジン:トランザクションのID、デバイス、アプリケーション、リスク・コンテキストを動的に評価します。

- 統合SSEプラットフォーム:ZTNA、SWG、CASB、DLPを単一のエージェント、コンソール、ポリシーフレームワークに統合。

- 4段階の変換範囲:適応制御により、すべてのレイヤー(ネットワーク、セキュリティ、アプリケーション、データ)を保護します。

- クラウドネイティブアーキテクチャ: NetskopeのグローバルなNewEdgeネットワークにより、低レイテンシパフォーマンスでスケールの大きなセキュリティを提供します。

- 可視性とデータ保護:Web、SaaS、IaaSのトラフィックを検査し、脅威の検出と機密データの制御を行います。

Source: Netskope

Exabeam、セキュリティ・ストーリー全体にわたるゼロトラスト遠隔測定をどのように促進するか。

Exabeamのセキュリティ・オペレーション・プラットフォームは、コア・ゼロ・トラスト・ソリューションを補完する包括的な遠隔測定と高度な分析を提供することで、ゼロ・トラスト・アーキテクチャをサポートしている。主なゼロ・トラスト・プロバイダではないが、Exabeam、ID・アクセス管理システム、ネットワーク・デバイス、エンドポイント・セキュリティ・ツールなど、さまざまなソースからのデータ取り込みを専門としている。このデータ収集は、すべてのアクセス要求を継続的に検証し、継続的なリスクを評価するために必要な詳細な情報を提供するため、ゼロ・トラスト・モデルにとって極めて重要である。

行動分析と機械学習を活用することで、Exabeam、侵害や確立されたZero Trustポリシーからの逸脱を示す可能性のある異常や不審な行動を検出することができます。例えば、ユーザーが通常と異なる場所からリソースにアクセスしようとした場合、またはデバイスの動作が確立されたベースラインから逸脱した場合、Exabeam、これらのイベントにフラグを立てることができます。この機能は、セキュリティ・チームに不可欠なコンテキストとアラートを提供し、「信頼せず、常に検証する」フレームワークの中でも潜在的な脅威に対応する能力を強化する。

最終的には、Exabeam、ゼロ・トラスト環境で生成される膨大なデータの流れを、まとまりのあるセキュリティの物語に統合するのに役立つ。アクセス試行とリソース相互作用の「誰が、何を、いつ、どこで」を理解するのに役立つ。これは、侵害の微妙なインジケータさえも確実に識別し、セキュリティ担当者の注意を喚起して、情報に基づいた意思決定と迅速な対応を可能にすることで、ゼロ・トラスト戦略の全体的な有効性に貢献する。

Exabeamについてもっと知る

ホワイトペーパー、ポッドキャスト、ウェビナーなどのリソースで、Exabeamについて学び、情報セキュリティに関する知識を深めてください。

-

ブログ

ブログ

What’s New in New-Scale April 2026: Securing the Agentic Enterprise With Behavioral Analytics

- もっと見る