目次

このSIEM用語解説では、SIEM システムがどのように構築されているのか、生のイベントデータからどのようにセキュリティの洞察に至るのか、イベントデータをどのように大規模に管理するのかについて説明します。従来の SIEM プラットフォームと、データレイク技術に基づく最新の SIEM アーキテクチャの両方を取り上げます。

セキュリティ情報・イベント管理(SIEM)プラットフォームは、セキュリティ・システム、ネットワーク、コンピュータからログとイベント・データを収集し、実用的なセキュリティ洞察に変換します。SIEMテクノロジーは、組織が個々のセキュリティ・システムには見えない脅威を検出し、過去のセキュリティ・インシデントを調査し、インシデント対応を実行し、規制やコンプライアンス目的のレポートを作成するのに役立ちます。

このコンテンツは、SIEM (Security Information and Event Management)に関するシリーズの一部です。

12 SIEMアーキテクチャのコンポーネントと機能

脅威インテリジェンス

セキュリティシステムやネットワーク機器からデータを収集・集計する。

脅威インテリジェンスフィード

脅威や脆弱性に関するサードパーティのデータと内部データを組み合わせる。

相関とセキュリティ・モニタリング

イベントと関連データをセキュリティ・インシデント、脅威、またはフォレンジックの発見に結びつける。

アナリティクス

統計モデルと機械学習を使って、データ要素間のより深い関係を特定する。

アラート

イベントを分析し、セキュリティスタッフに緊急の問題を通知するアラートを送信する。

ダッシュボード

スタッフがイベントデータを確認し、パターンや異常を特定できるように視覚化します。

コンプライアンス

HIPAA、PCI/DSS、HITECH、SOX、GDPRなどの基準に対応したログデータを収集し、レポートを作成します。

Retention

コンプライアンスやフォレンジック調査に役立つ長期履歴データを保存。

フォレンジック分析

セキュリティ・インシデントの詳細を発見するために、ログとイベント・データの調査を可能にする。

脅威ハンティング

セキュリティ担当者がログやイベント・データに対してクエリーを実行し、脅威をプロアクティブに発見できるようにする。

インシデントレスポンス

セキュリティ・チームがセキュリティ・インシデントを特定し、対応するのを支援し、すべての関連データを迅速に取り込みます。

SOC の自動化

高度なSIEMは、セキュリティ・オーケストレーション&レスポンス(SOAR)として知られるアプローチでセキュリティ・システムをオーケストレーションすることにより、インシデントに自動的に対応することができます。

SIEMロギングプロセス

SIEMサーバーは、根本的にはログ管理プラットフォームである。ログ管理には、データを収集し、分析できるように管理し、履歴データを保持することが含まれる。

データ収集

SIEMは、何百もの組織システムからログとイベントを収集する(一部のリストについては、以下を参照)。ログ・ソース下記参照)。各デバイスは何かが起こるたびにイベントを生成し、そのイベントをフラットなログファイルやデータベースに収集する。SIEMは4つの方法でデータを収集できる:

- デバイスにインストールされたエージェント経由(最も一般的な方法)

- ネットワークプロトコルまたはAPIコールを使用してデバイスに直接接続する。

- ストレージから直接ログファイルにアクセスする。

- SNMP、ネットフロー、IPFIXなどのイベントストリーミングプロトコル経由

SIEMは、デバイスからデータを収集し、それを標準化し、分析が可能な形式で保存することを任務としている。

次世代SIEMは、一般的なクラウドシステムやデータソースと事前に統合されているため、ログデータを直接引き出すことができます。多くのマネージドクラウドサービスやSaaSアプリケーションでは、従来のSIEMコレクターをインストールすることができないため、SIEMとクラウドシステムを直接統合することが可視化には不可欠です。

データ管理

SIEM、特に大規模組織では、気の遠くなるような量のデータを保存することができる。そのデータは

- 保管 -オンプレミス、クラウド、またはその両方

- 最適化とインデックス化-効率的な分析と探索を可能にする。

- Tiered-ライブ・セキュリティ・モニタリングに必要なホット・データは高性能ストレージに置き、いつか調査したくなるかもしれないコールド・データは大容量の安価なストレージ媒体に置く。

次世代SIEM -次世代SIEMは、Amazon S3、Hadoop、ElasticSearchといった最新のデータレイク・テクノロジーに基づくことが多くなっており、低コストで実質的に無制限のデータ保存を可能にしている。

ログの保持

PCI DSS、HIPAA、SOX法などの業界標準では、ログの保存期間を1年から7年と定めている。大企業では、ITシステムから毎日非常に大量のログが作成されます。SIEMのサイジング後述)。SIEMは、コンプライアンスやフォレンジック要件に対応するために、どのログを保持するかについて賢くなる必要がある。SIEMは次のような戦略でログ量を削減する:

- Syslogサーバー-Syslogは、ログを正規化し、標準化されたフォーマットで必要な情報のみを保持する標準である。Syslogは、ログを圧縮し、大量の履歴データを保持することができます。

- 削除スケジュール -SIEMは、コンプライアンス上不要になった古いログを自動的に削除します。通常はSyslog形式で、ストレージから直接ログファイルにアクセスします。

- ログのフィルタリング-組織が直面するコンプライアンス要件やフォレンジック目的のために、すべてのログが必要なわけではありません。ログは、ソースシステム、時間、またはSIEM管理者が定義したその他のルールによってフィルタリングできます。

- 要約-ログデータは、イベントのカウント、ユニークIPなどの重要なデータ要素のみを保持するように要約することができます。

次世代SIEM-履歴ログはコンプライアンスやフォレンジックに役立つだけではない。深い行動分析にも利用できます。次世代SIEMは、ユーザーとエンティティの行動分析(UEBA)テクノロジーを提供し、機械学習と行動プロファイリングを使用して、従来のSIEMのルールや統計的相関関係では把握できなかった異常や傾向をインテリジェントに特定します。

次世代SIEMは低コストの分散型ストレージを活用することで、企業はソースデータを完全に保持することができます。これにより、履歴データの詳細な行動分析が可能になり、より広範な異常やセキュリティ問題を捉えることができます。

エキスパートからのアドバイス

スティーブ・ムーアは、Exabeamのバイスプレジデント兼チーフ・セキュリティ・ストラテジストで、脅威検知のためのソリューションの推進を支援し、セキュリティ・プログラムの推進や侵害対応について顧客にアドバイスを行っています。The New CISO Podcast」のホストであり、Forbes Tech Councilのメンバー、ExabeamのTEN18の共同創設者でもあります。

私の経験から、堅牢なSIEMアーキテクチャを構築・維持し、その能力を最大限に発揮するためのヒントを紹介する:

アイデンティティ中心のデータの統合

アイデンティティ・ログ(アクティブディレクトリ、Oktaなど)を統合し、インシデント分析を強化します。これにより、横の動き、特権の昇格、異常なアクセスパターンをより的確に検出できるようになる。

ログソースの優先順位付けを合理化

リスクプロファイルと規制上の重要性に基づいて、優先度の高いシステムとログソースを特定します。これらの重要なソースが最初に取り込まれ、解析されるようにすることで、EPS(1秒あたりのイベント数)が多いシナリオにおいてログの過負荷を防ぎます。

データの完全性を定期的に検証する

取り込まれたログの完全性と正確性をチェックする仕組みを確立する。ログの欠落や破損は、リアルタイムのモニタリングとフォレンジック調査の両方に支障をきたす可能性がある。

インテリジェントなデータ階層化を採用

コストとパフォーマンスを最適化するために、多階層のストレージ戦略を使用する。例えば、アクティブな調査データをホット・ストレージに保存し、コンプライアンス・ログをより安価で低速なストレージ・ソリューションにアーカイブする。

アラート用の動的しきい値の作成

静的なしきい値は、アラートの疲労やインシデントの見逃しにつながる可能性があります。検出精度を高めるために、時間、ユーザーの行動、およびシステムのアクティビティに基づいて調整する、動的でコンテキストに応じたしきい値を使用します。

ログの流れ

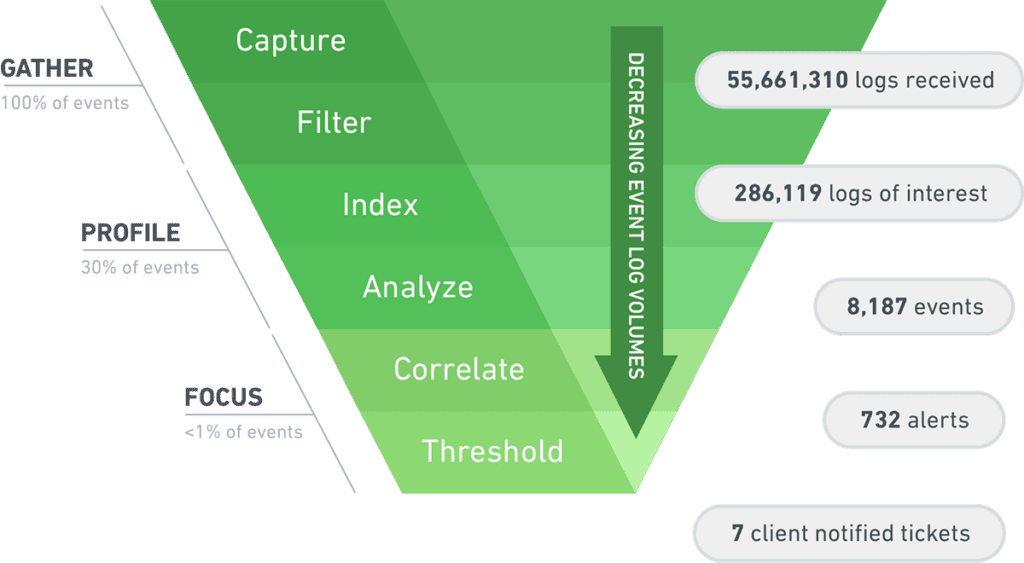

SIEMは、組織全体から100パーセントのログデータをキャプチャします。しかし、その後、データはログファネルを流れ始め、何億ものログエントリが、ほんの一握りの実行可能なセキュリティアラートにまで絞り込まれる可能性があります。

SIEMはログのノイズをフィルタリングし、適切なデータのみを残す。次に、関連データをインデックス化し、最適化して分析を可能にする。最後に、約1%のデータ(セキュリティ態勢に最も関連性の高いデータ)が関連付けられ、さらに深く分析される。これらの相関関係のうち、セキュリティのしきい値を超えたものがセキュリティ・アラートとなる。

SIEMインテグレーション

SIEM プラットフォームは、多種多様なセキュリティおよび組織のデータ・ソースと統合し、セキュリティ上の重要性のためにデータを解析、集約、分析することができます。以下にデータソースの例をいくつか示します。

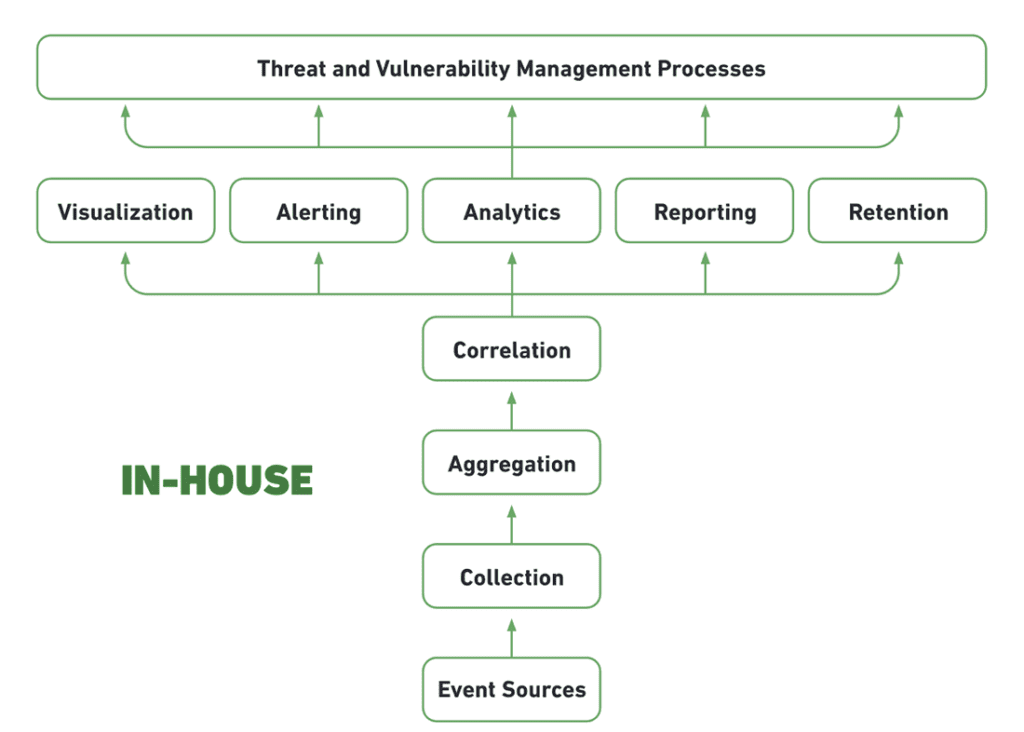

セルフホスト、セルフマネージメント

これは従来のSIEMの導入モデルであり、多くの場合、専用のSIEMアプライアンスを使ってデータセンターにSIEMをホストし、ストレージシステムを保守し、訓練を受けたセキュリティ担当者で管理する。このモデルは、SIEMを複雑で維持コストの高いインフラとして悪名高いものにしていました。

クラウドSIEM、セルフマネジメント

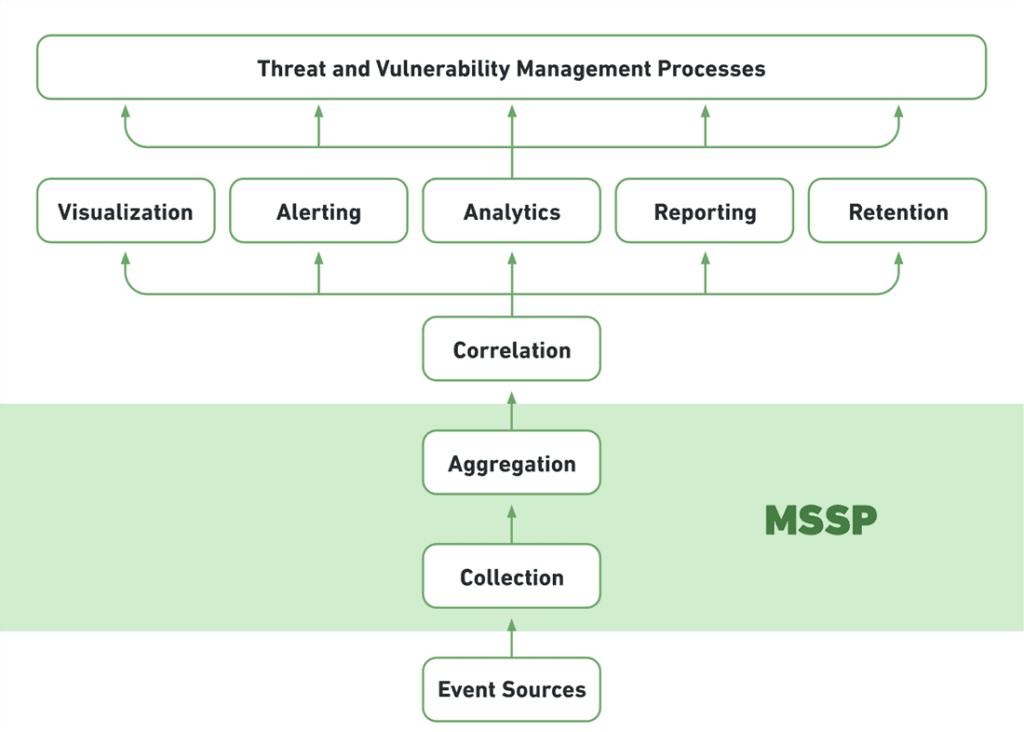

MSSPの取り扱い:組織システムからのイベントの受信、収集、集計。

あなたの仕事相関、分析、アラート、ダッシュボード、SIEMデータを活用したセキュリティプロセス

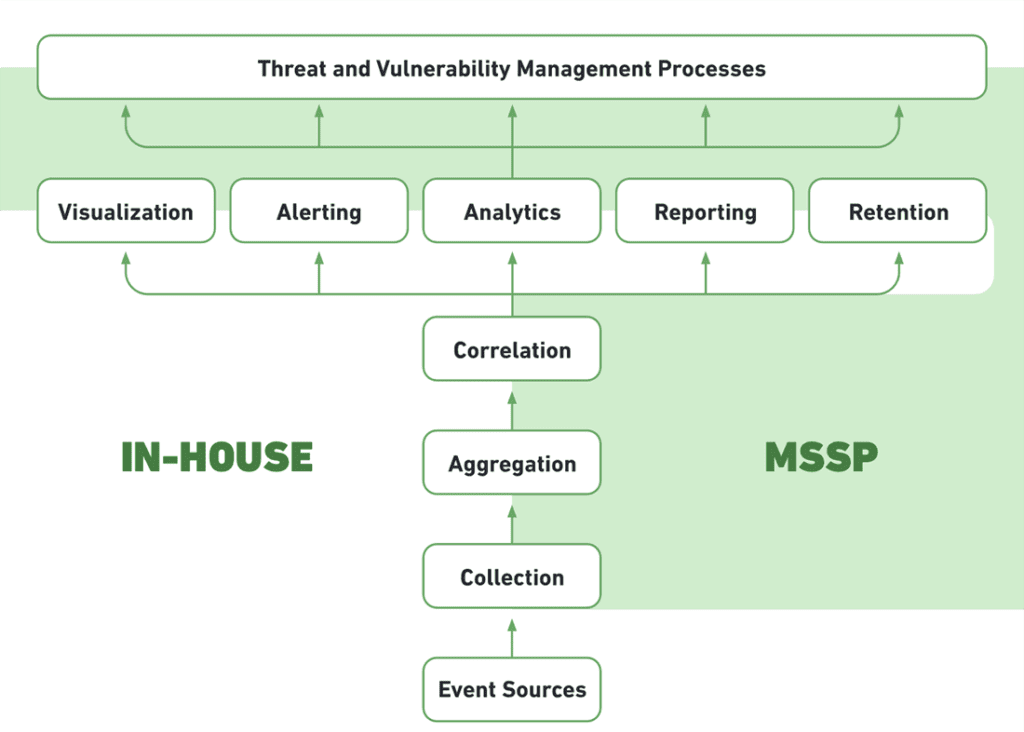

セルフホスト、ハイブリッド管理

あなたの仕事ソフトウェアおよびハードウェアのインフラストラクチャの購入

MSSP セキュリティスタッフとともに:SIEMによるイベント収集/集約、相関、分析、アラート、ダッシュボードを展開します。

サービスとしてのSIEM

MSSPが扱うものイベント収集、集約、相関、分析、アラート、ダッシュボード

あなたが扱うものSIEMデータを活用したセキュリティプロセス

あなたに適したホスティング・モデルは?

SIEMの導入モデルを選択する際には、以下の点を考慮する必要があります:

- 既存のSIEMインフラをお持ちですか?すでにハードウェアとソフトウェアを購入している場合は、セルフホスト型の自己管理を選択するか、MSSPの専門知識を活用してローカルチームと共同でSIEMを管理します。

- データをオフプレミスに移すことが可能であれば、クラウドホストまたはフルマネージド・モデルを利用することで、コストと管理オーバーヘッドを削減することができる。

- SIEMの専門知識を持つセキュリティ・スタッフはいますか?SIEMから真の価値を引き出すには、人的要因が極めて重要です。トレーニングを受けたセキュリティ・スタッフがいない場合は、ハイブリッド・マネージド・サービスやSIEM-as-a-Service モデルで分析サービスをレンタルしてください。

SIEMのサイジング:ベロシティ、ボリューム、ハードウェア要件

今日のSIEMの大半はオンプレミスで導入されている。このため組織は、生成するログやイベントデータのサイズと、それを管理するために必要なシステムリソースを慎重に検討する必要がある。

速度の計算イベント/秒(EPS)

一般的な速度の指標は、1秒あたりのイベント数(EPS)であり、次のように定義される: # of Security Eventsdivided byTime Period ins Seconds=EPS

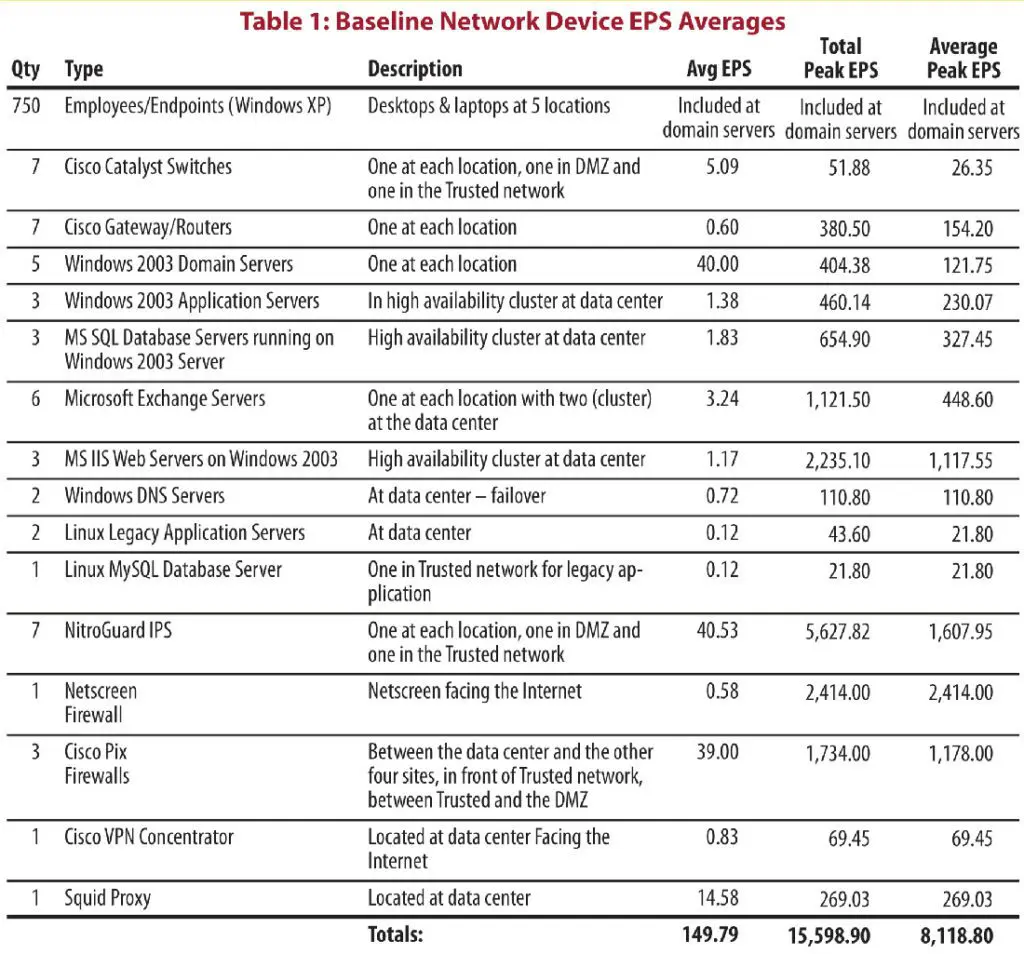

EPSは通常時とピーク時で異なることがある。例えば、Ciscoルーターは平均して毎秒0.6イベントを発生させるが、攻撃時などのピーク時には154EPSものEPSを発生させることがある。

SANS Instituteの SIEM Benchmarking Guide によると、組織は通常時とピーク時の EPS 測定値のバランスを取る必要がある。すべてのデバイスが一度にピークに達する可能性は低いため、すべてのネットワークデバイスのピーク EPS を処理する SIEM を構築することは現実的ではありませんし、その必要もありません。一方で、SIEM が最も必要とされる危機的な状況を想定して計画を立てる必要がある。

平常時とピーク時のEPSを予測するシンプルなモデル

- 対象システムの90日分のデータから、ノーマルEPSとピークEPSを測定する。

- 1日のピーク数の見積もり

- を見積もる。ピークの継続時間(秒その延長線上にある、1日あたりの総ピーク秒数

- 計算する1日あたりのピーク・イベント総数= (1日あたりの総ピーク秒数) * ピークEPS

- 1日あたりの通常イベント総数の計算 = (総秒数 -1日あたりのピーク秒数) * 通常EPS

これら2つの数値の合計が、推定速度の合計となる。さらに、SANSのガイドでは、以下を加えることを推奨している:

- ヘッドルームに10

- 成長のための10

従って、最終的な1日あたりのイベント数はこうなる:

(1日あたりのピーク・イベント総数+ 1日あたりの通常イベントの合計)*ヘッドルーム110 * 110%の成長

速度の計算イベント/秒(EPS)

SANS が提供する以下の表は、特定のネットワーク・デバイスの典型的な平均 EPS(通常の EPS)とピーク EPS を示している。このデータは数年前のものですが、最初の見積もりにはおおよその数値が得られます。

SIEM のサイズを決めるには、ログを収集する予定のデバイスのインベントリを作成します。同様のデバイスの数に推定EPSを掛け合わせ、ネットワーク全体の1日あたりのイベント数を算出します。

保管の必要性

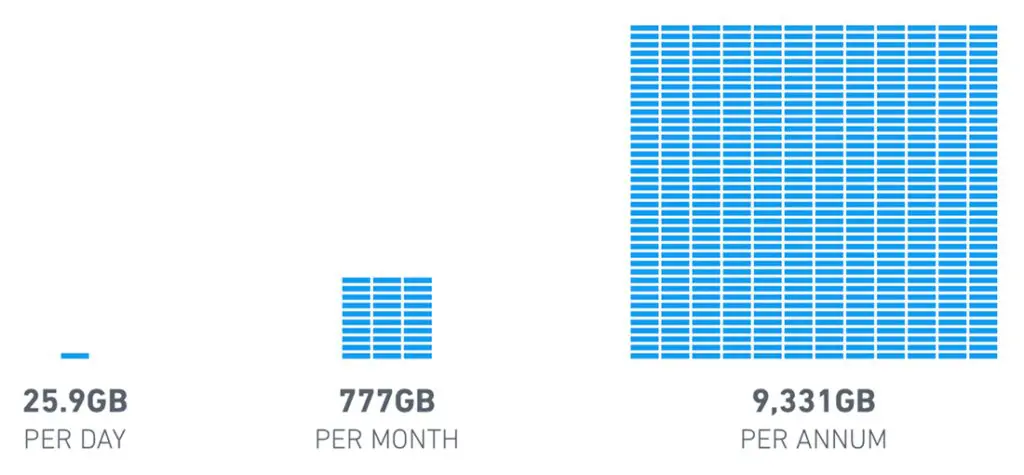

経験則では、平均的なイベントは300バイトを占める。つまり、1,000EPS(1日あたり8,640万イベント)ごとに、SIEMは保存する必要がある:

ハードウェアのサイズ

イベントの速度と量を決定した後、SIEMのハードウェアのサイズを決めるために以下の要因を考慮してください:

- 保存形式-ファイルはどのように保存されるのか?フラット・ファイル形式、リレーショナル・データベース、あるいはHadoopのような非構造化データ・ストアを使うのか?

- ストレージの展開とハードウェア-データをクラウドに移行することは可能だろうか?もし可能であれば、Amazon S3やAzure Blob Storageのようなクラウドサービスは、ほとんどのSIEMデータを保存する上で非常に魅力的である。そうでない場合は、ローカルで利用可能なストレージリソースを検討し、HadoopやNoSQL DBを備えたコモディティストレージを使用するか、高性能ストレージアプライアンスを使用するかを検討する。

- ログ圧縮 -ログデータを圧縮するためにどのような技術が利用可能か?多くのSIEMベンダーは、1:8以上の圧縮率を宣伝している。

- 暗号化 -SIEMデータストアに入るデータを暗号化する必要があるか?ソフトウェアとハードウェアの要件を決定する。

- ホットストレージ(短期データ)- リアルタイムのモニタリングと分析を可能にするため、高性能が必要。

- 長期保存(データ保持)-履歴データを最大限に保持できるよう、大容量で低コストの記憶媒体が必要。

- フェイルオーバーとバックアップ -ミッションクリティカルなシステムとして、SIEMは冗長性を持って構築され、明確な事業継続計画でバックアップされるべきである。

スケーラビリティとデータレイク

過去10年間で、ネットワークは拡大し、接続されたデバイスの数は爆発的に増え、データ量は指数関数的に増加した。さらに、より深い分析を可能にするために、フィルタリングされ要約されたバージョンのデータだけでなく、すべての履歴データにアクセスする必要性が高まっています。最新のSIEMテクノロジーは、膨大な量の履歴データを理解し、新たな異常やパターンを発見するために使用することができます。

2015年、O'ReillyはThe Security Data Lakeというレポートを発表し、HadoopデータレイクにSIEMデータを保存するための強固なアプローチを提案した。このレポートでは、データレイクはSIEMに取って代わるものではないことを明確にしている。SIEMは、多くの異なるシステムからのログデータを解析して意味を理解し、後でデータから洞察やアラートを分析・抽出する能力のために、依然として必要とされている。

データレイクはSIEMに付随するものとして、以下を提供する:

- コモディティ・デバイスをベースにした、ほぼ無制限の低コスト・ストレージ。

- HiveやSparkのようなHadoopエコシステムの新しいビッグデータ処理ツールは、大量のデータの高速処理を可能にする一方で、従来のSIEMインフラがSQL経由でデータを照会することを可能にする。

- クラウドアプリケーション、IoT、モバイルデバイスなど、多数の新しいデータソースにわたってすべてのデータを保持する可能性。

今日、データレイクを実装するための技術的な選択肢は、ヘビー級のHadoop以外にもElasticSearch、Cassandra、MongoDBなどがある。

次世代SIEM -データレイク・ストレージのもう一つの利点は、ハードウェア・コストが予測可能になることだ。コモディティまたはクラウドハードウェアで稼働するデータレイクにノードを追加するだけで、データストレージをリニアに増やすことができる。データレイクテクノロジーに基づくSIEMは、低コストで新しいデータソースの追加やデータ保持の拡張を容易に行うことができる。

SIEMアーキテクチャ:今と昔

歴史的に、SIEMは高価でモノリシックな企業インフラであり、大量のデータを処理するために独自のソフトウェアとカスタムハードウェアで構築されていた。一般的なソフトウェア業界とともに、SIEMはより俊敏で軽量に、そして以前よりもはるかにスマートに進化している。

次世代SIEMソリューションは、より低価格で導入が容易な最新のアーキテクチャを採用し、セキュリティチームが真のセキュリティ問題を迅速に発見できるようにします:

- 最新のデータレイク技術-無制限のスケーラビリティ、低コスト、パフォーマンス向上でビッグデータストレージを提供。

- 新しいマネージド・ホスティングと管理のオプション -MSSP は、インフラの一部(オンプレミスまたはクラウド)を運用し、セキュリティ・プロセスを管理する専門知識を提供することで、組織の SIEM 導入を支援している。

- 動的なスケーラビリティと予測可能なコスト -SIEM管理者は、サイジングを綿密に計算する必要がなくなり、データ量の増加に合わせてアーキテクチャを変更する必要がなくなりました。SIEMのストレージは、データ量の増加に合わせてダイナミックかつ予測可能に拡張できるようになりました。

- データをコンテキストで充実させる -これは、SIEMソリューションで偽陽性をフィルタリングしてデータを分析し、実際の脅威を効果的に検出して対応できるようにするために不可欠である。

- ユーザーとエンティティの行動分析(UEBA)による新たな洞察- 今日のSIEMアーキテクチャには、機械学習や行動プロファイリングなどの高度な分析コンポーネントが含まれており、従来の相関関係を超えて、膨大なデータセットから新たな関係や異常を発見することができます。

- インシデント対応の強化 -最新の SIEM は、セキュリティ・インシデントの特定と自動対応を支援し、セキュリティ・オペレーション・センターのスタッフによるインシデント調査をサポートするセキュリティ・オーケストレーション&オートメーション(SOAR)テクノロジーを活用しています。詳しくは、インシデント対応の章をご覧ください。

Exabeamについてもっと知る

ホワイトペーパー、ポッドキャスト、ウェビナーなどのリソースで、Exabeamについて学び、情報セキュリティに関する知識を深めてください。