UEBA-Tools: Wichtige Funktionen und 7 Tools, die Sie kennen sollten

- 6 minutes to read

Inhaltsverzeichnis

Was sind UEBA-Tools (User and Entity Behavior Analytics)?

UEBA-Tools sind Softwaresysteme, die maschinelles Lernen und statistische Methoden nutzen, um anomales Verhalten oder ungewöhnliche Instanzen innerhalb eines Netzwerks zu identifizieren. Diese Tools gehören zu den ersten Anwendungen künstlicher Intelligenz (KI) in Sicherheitsoperationen. Sie analysieren und lernen aus historischen Daten, um eine Basislinie für normales Verhalten zu erstellen. Diese Basislinie wird dann verwendet, um Abweichungen oder Anomalien zu erkennen, die auf eine potenzielle Sicherheitsbedrohung hinweisen könnten.

Diese Tools basieren nicht auf vordefinierten Sicherheitsregeln oder Signaturen. Stattdessen nutzen sie Algorithmen des maschinellen Lernens, um kontinuierlich zu lernen und sich an neue Muster und Verhaltensweisen anzupassen. Dadurch sind sie äußerst effektiv bei der Erkennung unbekannter Bedrohungen wie kompromittierter Anmeldeinformationen, Zero-Day-Exploits und Advanced Persistent Threats (APTs), die von herkömmlichen Sicherheitslösungen möglicherweise übersehen werden.

Darüber hinaus analysieren UEBA-Tools nicht nur das Benutzerverhalten, sondern auch das Verhalten einzelner Entitäten. Das bedeutet, dass sie das Verhalten von Geräten, Anwendungen und Netzwerkverkehr überwachen und analysieren können – im Wesentlichen alle Entitäten, die Teil des digitalen Ökosystems eines Unternehmens sind. Dieser ganzheitliche Ansatz ermöglicht eine deutlich umfassendere und präzisere Erkennung und Reaktion auf Bedrohungen.

Die führenden EUBA-Tools bieten robuste Erkennungsfunktionen und umfassendere Einblicke für die Untersuchung und Reaktion. Sie bieten außerdem automatisierte Vorfallzeitleisten, die Ereignisse nach Risiko hervorheben, sowie dynamischere Warntechniken, die es Analysten ermöglichen, die Prioritäten bei der Triage von Drittanbieterwarnungen präziser zu bestimmen.

Dieser Inhalt ist Teil einer Reihe über User and Entity Behavior Analytics (UEBA).

Hauptfunktionen der UEBA-Tools

Maschinelles Lernen (ML) und Analytik

UEBA-Tools nutzen maschinelles Lernen, um große Datenmengen in Echtzeit zu analysieren und so subtile Muster und Zusammenhänge zu erkennen, die auf eine Sicherheitsbedrohung hinweisen können. Dies ist einer der ersten Einsatzbereiche von ML in Sicherheitsoperationen.

Diese Algorithmen können aus historischen Daten lernen und so eine Basislinie für das normale Verhalten von Benutzern und Entitäten im Netzwerk erstellen. Abweichungen von dieser Basislinie werden als potenzielle Bedrohung gekennzeichnet. Diese Fähigkeit, im Laufe der Zeit zu lernen und sich anzupassen, macht UEBA-Tools äußerst effektiv bei der Erkennung neuer und sich entwickelnder Bedrohungen.

Darüber hinaus ermöglicht der Einsatz fortschrittlicher Analysefunktionen diesen Tools, die Störfaktoren zu filtern und sich auf die kritischsten Bedrohungen zu konzentrieren. Sie können Warnmeldungen basierend auf der Schwere der Bedrohung und dem Wert der betroffenen Vermögenswerte priorisieren.

Datenaufnahme und anbieterübergreifende Integration

UEBA-Tools können große Datenmengen aus einer Vielzahl von Quellen erfassen und analysieren. Dazu gehören Protokolldateien, Netzwerkverkehrsdaten, Identitätsinformationen und Threat Intelligence-Feeds.

Darüber hinaus verfügen UEBA-Tools über robuste herstellerübergreifende Integrationsmöglichkeiten. Das bedeutet, dass sie sich nahtlos in andere Sicherheitstools und -systeme integrieren lassen und so eine einheitliche Sicherheitsinfrastruktur schaffen. Typische Systeme, die in UEBA-Tools integriert sind, sind SIEM (Security Information and Event Management), IDS (Intrusion Detection System) und Firewalls. Die führenden UEBA-Produkte bieten eine integrierte Lösung, die innerhalb eines SIEM zusammenarbeitet.

Echtzeitüberwachung und -warnung

UEBA-Tools bieten Echtzeit-Überwachungs- und Warnfunktionen. Sie analysieren kontinuierlich die Netzwerkaktivität und erkennen so Bedrohungen, sobald sie auftreten. Dies ist in der heutigen Bedrohungslandschaft von entscheidender Bedeutung, da sich Bedrohungen innerhalb weniger Minuten ausbreiten und Schaden anrichten können. Sobald eine Bedrohung erkannt wird, können UEBA-Tools in Echtzeit Warnungen versenden. So können Sicherheitsteams schnell reagieren und die Bedrohung eindämmen, bevor sie größeren Schaden anrichten kann. In einigen Fällen können Warnungen mit höherem Schweregrad automatisierte Reaktionsmaßnahmen auslösen.

Funktionen zur Bedrohungssuche

Neben der Echtzeit-Bedrohungserkennung unterstützen UEBA-Tools auch die Bedrohungssuche. Dieser proaktive Ansatz für Cybersicherheit umfasst die Suche nach Bedrohungen, die herkömmlichen Erkennungsmethoden möglicherweise entgangen sind. Mit UEBA-Tools können Sicherheitsteams verdächtige Aktivitäten bereits früher im Angriffszyklus gründlich untersuchen und so versteckte Bedrohungen aufdecken.

Diese Tools liefern eine Fülle von Daten und Analysen, die bei der Bedrohungssuche helfen können. Sie können Verhaltensmuster aufdecken, die auf einen koordinierten Angriff hindeuten, Beziehungen zwischen verschiedenen Entitäten identifizieren, die auf ein kompromittiertes Gerät hindeuten könnten, und Einblicke in die Taktiken, Techniken und Verfahren (TTPs) der Angreifer geben. Einige der führenden Lösungen bieten ausgefeilte Funktionen zur Bedrohungssuche, mit denen die Bedrohungssuche bekannte, von der UEBA aufgedeckte Anomalien durchsuchen kann.

Visualisierungs- und Berichtstools

UEBA-Tools sind mit Visualisierungs- und Berichtsfunktionen ausgestattet. Sie bieten eine visuelle Darstellung des Netzwerks und seiner Aktivitäten und erleichtern Sicherheitsteams so das Verständnis der aktuellen Bedrohungslage. Sie können Muster und Trends visualisieren, Aktivitäts-Hotspots identifizieren und Veränderungen im Zeitverlauf verfolgen.

Darüber hinaus liefern UEBA-Tools detaillierte und aussagekräftige Berichte zu den erkannten Bedrohungen. Sie können Berichte zu verschiedenen Kennzahlen erstellen, beispielsweise zur Anzahl und Art der erkannten Bedrohungen, den betroffenen Assets, den Reaktionszeiten und vielem mehr. Diese Berichte unterstützen die Entscheidungsfindung und strategische Planung und helfen Unternehmen, ihre Cybersicherheitslage zu verbessern.

Automatisierung und Orchestrierung

Ein wesentliches Merkmal moderner UEBA-Tools ist schließlich ihre Fähigkeit, verschiedene Sicherheitsaufgaben zu automatisieren und zu orchestrieren. Durch die Automatisierung können diese Tools vordefinierte Aktionen automatisch ausführen, wenn bestimmte Kriterien oder Schwellenwerte erreicht werden. Erkennt das System beispielsweise innerhalb kurzer Zeit mehrere fehlgeschlagene Anmeldeversuche eines Benutzers, kann es das Konto automatisch sperren, um unbefugten Zugriff zu verhindern.

Die Orchestrierungsfunktionen arbeiten Hand in Hand mit der Automatisierung, um den Workflow von Sicherheitsoperationen zu optimieren. Durch die Orchestrierung können UEBA-Tools mit anderen Sicherheitslösungen wie Firewalls, Endpoint-Protection-Plattformen und Incident-Response-Tools interagieren. Diese Integration ermöglicht eine koordinierte und schnelle Reaktion auf erkannte Bedrohungen. Erkennt ein UEBA-Tool beispielsweise ungewöhnliche Datenbewegungen, die auf Datenexfiltration hindeuten könnten, kann es die Firewall auslösen, um die betroffene verdächtige IP-Adresse zu blockieren – und das ganz ohne menschliches Eingreifen.

Lesen Sie unsere ausführliche Erklärung zur UEBA-Vorfallreaktion.

Bemerkenswerte UEBA-Tools

Auf dem Markt sind heute mehrere UEBA-Tools erhältlich. Sehen wir uns die wichtigsten Funktionen von sechs beliebten Optionen an.

1. Exabeam

Exabeam ist eine KI-gesteuerte Sicherheitsplattform, die integrierte Benutzer- und Entitätsverhaltensanalysen nutzt, um Unternehmen vor Cyberbedrohungen und fortschrittlichen Angriffstechniken zu schützen. Das Tool nutzt maschinelles Lernen und Verhaltensmodellierung, um ungewöhnliche Aktivitäten zu erkennen und Sicherheitsteams in Echtzeit bei Risiken zu alarmieren.

Exabeam bietet mehr als nur Bedrohungstransparenz und umsetzbare Erkenntnisse, die Ihnen helfen, effektiv auf Vorfälle zu reagieren. Seine erweiterten Analysefunktionen ermöglichen detaillierte forensische Untersuchungen und erleichtern so das Verständnis des Kontexts von Sicherheitsereignissen. Darüber hinaus lässt sich Exabeam in bestehende Sicherheitsinfrastrukturen integrieren und steigert so deren Effizienz und Effektivität.

Die Exabeam-Plattform ist Cloud-nativ, benutzerfreundlich konzipiert und eignet sich daher für Unternehmen jeder Größe und jedes Budgets. Sie bietet einen optimierten Workflow zur Bedrohungserkennung, -untersuchung und -reaktion (TDIR) und nutzt intelligente Automatisierung, die es Sicherheitsteams ermöglicht, schnell und effektiv auf Bedrohungen zu reagieren.

Erfahren Sie mehr über Exabeam Security Analytics

2. Micro Focus Interset UEBA

Micro Focus Interset UEBA nutzt fortschrittliche Analysefunktionen und maschinelles Lernen, um Bedrohungen zu erkennen und darauf zu reagieren. Es bietet Bedrohungserkennung in Echtzeit und priorisiert Warnmeldungen basierend auf dem Risiko. So können sich Sicherheitsteams auf die kritischsten Bedrohungen konzentrieren.

Micro Focus Interset UEBA passt sich an veränderte Umgebungen an. Es lernt aus den Daten Ihres Unternehmens und erkennt so neue Bedrohungen und Muster, sobald diese auftreten. Es bietet außerdem flexible Bereitstellungsoptionen, darunter Cloud und On-Premises, sowie eine intuitive Benutzeroberfläche, die die Navigation und das Verständnis der Bedrohungsdaten erleichtert.

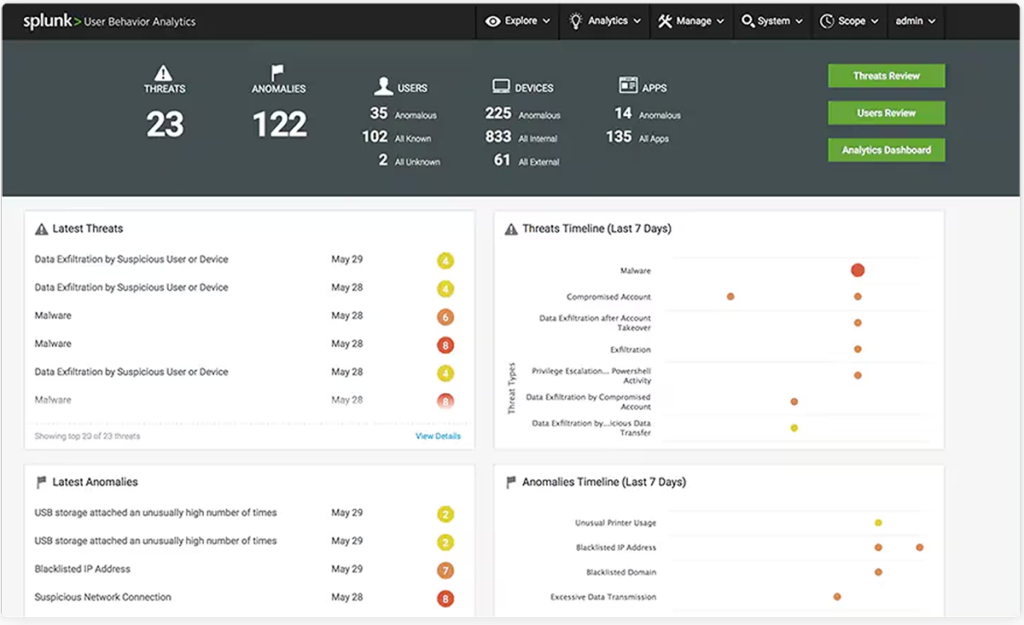

3. Splunk-Benutzerverhaltensanalyse

Splunk User Behavior Analytics unterstützt Unternehmen bei der Erkennung von Insider-Bedrohungen, gezielten Angriffen und Betrug. Es bietet Einblick in das Benutzerverhalten und ermöglicht es Sicherheitsteams, Anomalien schnell zu erkennen und darauf zu reagieren.

Eine der Hauptfunktionen von Splunk ist die Fähigkeit, Daten aus verschiedenen Quellen zu korrelieren und so einen ganzheitlichen Überblick über das Nutzerverhalten zu erhalten. Dies kann Sicherheitsteams helfen, die Ursache eines Sicherheitsvorfalls zu ermitteln und effizienter zu reagieren. Das Tool bietet verschiedene Bereitstellungsoptionen, darunter On-Premises, in der Cloud und hybrid.

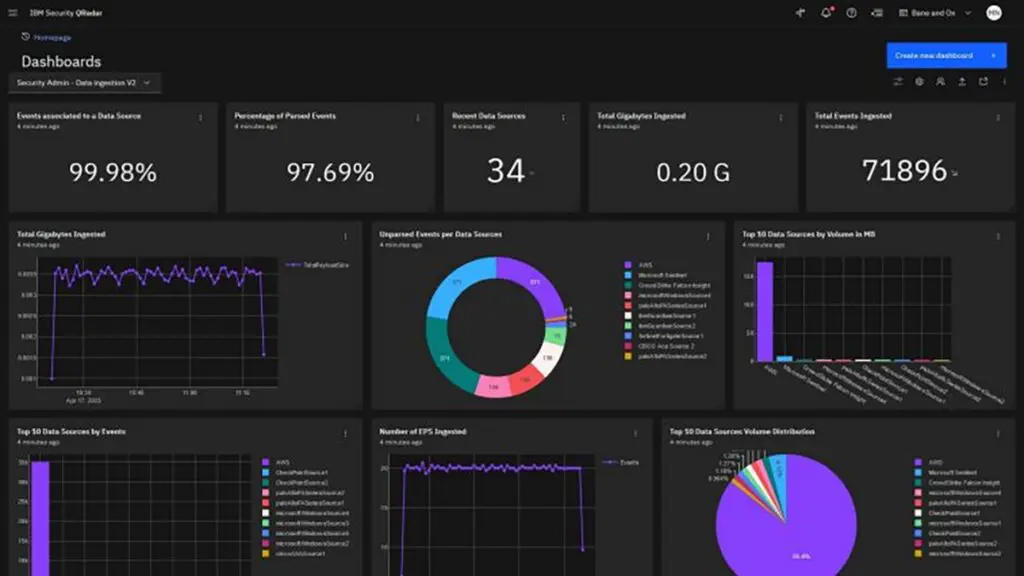

4. IBM Security QRadar

IBM Security QRadar ist eine Security-Intelligence-Plattform, die Verhaltensanalysen nutzt, um Anomalien und Bedrohungen zu erkennen. Sie bietet Echtzeit-Einblicke in Netzwerkaktivitäten und Benutzerverhalten, sodass Sicherheitsteams Bedrohungen schnell und effektiv erkennen und darauf reagieren können.

Dank der erweiterten Analysefunktionen erkennt QRadar selbst subtile Anzeichen einer Sicherheitsverletzung. Die Threat-Intelligence-Funktion nutzt Daten aus verschiedenen Quellen, um die Analyse zu erweitern und so umfassende Einblicke in Bedrohungen zu ermöglichen.

Darüber hinaus bietet IBM Security QRadar ein zentrales Dashboard, das Sicherheitsteams einen konsolidierten Überblick über ihre Sicherheitslage bietet. Es lässt sich auch in andere Sicherheitstools integrieren.

5. LogRhythm UEBA

LogRhythm UEBA nutzt maschinelles Lernen und Verhaltensanalysen, um Bedrohungen zu erkennen und darauf zu reagieren. Es bietet erweiterte Funktionen zur Bedrohungserkennung und liefert Sicherheitsteams umsetzbare Erkenntnisse zur Risikominimierung.

Eine der wichtigsten Funktionen von LogRhythm ist das erweiterte Threat Lifecycle Management. Diese Funktion optimiert den Prozess der Erkennung, Untersuchung und Reaktion auf Bedrohungen und erleichtert Sicherheitsteams die Bewältigung von Vorfällen. LogRhythm UEBA lässt sich zudem in andere Sicherheitstools integrieren und ermöglicht so eine automatisierte Reaktion auf Bedrohungen.

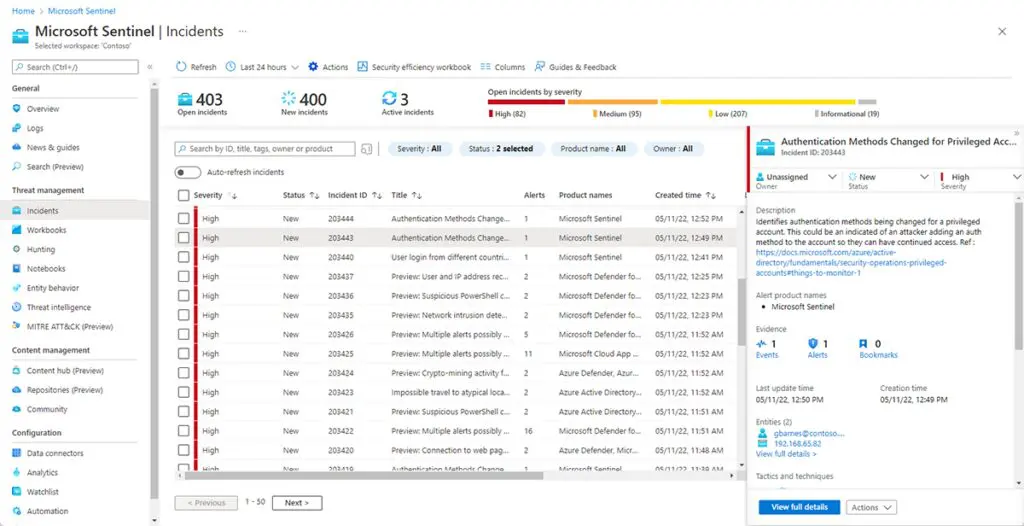

6. Microsoft Sentinel

Microsoft Sentinel ist eine cloudbasierte SIEM- und SOAR Lösung, die mithilfe fortschrittlicher Analysen und künstlicher Intelligenz Bedrohungen erkennt und darauf reagiert. Sie bietet Echtzeit-Transparenz zu Bedrohungen und priorisiert Warnmeldungen risikobasiert, sodass sich Sicherheitsteams auf die kritischsten Bedrohungen konzentrieren können. Ein Alleinstellungsmerkmal von Sentinel ist die Nutzung von Daten aus dem Microsoft Security Graph, der Bedrohungsdaten von Milliarden von Endpunkten weltweit erfasst.

Microsoft Sentinel bietet ein zentrales Dashboard, über das Sicherheitsteams Bedrohungen überwachen und verwalten können. Es lässt sich außerdem in andere Microsoft-Sicherheitslösungen integrieren und ermöglicht so eine koordinierte Reaktion auf Bedrohungen.

7. Securonix

Securonix ist ein UEBA-Tool, das detaillierte Einblicke in das Benutzer- und Entitätsverhalten bietet und Ihnen hilft, Bedrohungen effizienter zu erkennen und darauf zu reagieren. Der Schwerpunkt liegt auf der Bedrohungserkennung und nutzt Verhaltensprofile und Anomalieerkennung, um potenziell schwer fassbare Bedrohungen zu identifizieren. Securonix kann außerdem Ereignisse aus mehreren Datenquellen korrelieren und bietet so einen umfassenden Überblick über Ihre Sicherheitslandschaft.

Securonix bietet ein Risikobewertungssystem, das Bedrohungen nach Schweregrad priorisiert, sodass Sie sich zuerst auf die kritischsten Probleme konzentrieren können. Darüber hinaus bietet es eine Reihe anpassbarer Dashboards, die die Überwachung und Verwaltung der Sicherheitsumgebung vereinfachen.

Die Exabeam Security Operations Platform: Der Leader im Bereich UEBA

Cloud-basiertes Security Log Management und SIEM: Sichere Erfassung, Analyse und Speicherung von Sicherheitsdaten mit blitzschneller Suche, Compliance-Reporting und Dashboards. Kombiniert leistungsstarke Korrelations- und Bedrohungsinformationen mit Fallmanagement. (199/250)

Leistungsstarke Verhaltensanalyse: Auf maschinellem Lernen basierende Verhaltensmodelle erhöhen die Erkennungsgenauigkeit und automatisierte, KI-gesteuerte Zeitleisten priorisieren Anomalien basierend auf dem Risiko. (138/250)

Automatisierte Bedrohungserkennung, -untersuchung und -reaktion (TDIR): Ein automatisierter TDIR-Workflow verwendet ML und KI, um Bedrohungen zu identifizieren, Untersuchungen zu beschleunigen und Reaktionszeiten mit konsistenten, wiederholbaren Ergebnissen zu verkürzen.

Lesen Sie mehr über Exabeam Verhaltensanalyse.

Mehr über Exabeam erfahren

Vertiefen Sie Ihr Wissen mit Webinaren, Leitfäden und Analystenberichten.

-

Führung

14 Anwendungsfälle Verhaltensanalyse die Sicherheitsbetriebsteams evaluieren sollten

- Mehr anzeigen