目次

セキュリティ・オペレーション・センター(SOC)とは?

セキュリティ・オペレーション・センター(SOC)は、組織レベルでセキュリティ問題に対処する集中ユニットである。サイバーセキュリティの脅威を監視、分析、防御し、組織の情報資産のセキュリティを確保する。

SOCには、セキュリティ・アナリストとエンジニアのチーム、およびリアルタイムの監視・検知、脅威分析、インシデント対応機能を提供するセキュリティ・ツール群が含まれる。

SOCの主な目的は、組織のセキュリティ体制に影響を及ぼす可能性のある問題を特定、調査、優先順位付け、解決することです。ネットワークトラフィック、エンドポイント、データベースを継続的に監視することで、SOCは異常や潜在的な脅威を検出し、迅速に対応してリスクを軽減し、セキュリティ脅威から保護します。

コンピュータ・セキュリティ・インシデント・レスポンス・チーム(CSIRT)とは?

コンピュータ・セキュリティ・インシデント・レスポンス・チーム(CSIRT)は、セキュリティ侵害、サイバー攻撃、または重大なセキュリティ・インシデントに対処し、その余波を管理するために設立されたグループである。CSIRTの主な目的は、インシデントを封じ込め、被害を最小限に抑え、組織が可能な限り迅速かつ効率的に攻撃から回復できるようにすることである。SOCとは異なり、CSIRTは通常、24時間体制で脅威を監視するのではなく、インシデントに対応して起動される。

CSIRTは、複雑なサイバーインシデントに対処するための専門知識を提供することで、サイバーセキュリティ基盤において重要な役割を果たしている。CSIRTは、フォレンジック分析を含む対応作業を調整し、攻撃の性質と範囲を理解し、サービスやシステムを通常運用に戻し、セキュリティ態勢を改善し、将来のインシデントを防止するための戦略を策定する。

このコンテンツは、情報セキュリティに関するシリーズの一部である。

推奨図書:サイバー脅威インテリジェンスの4つのタイプと効果的な使い方。

SOCとCSIRT:6つの主な違い

SOCとCSIRTの主な違いは以下の通りである。

1.主な機能

SOCの中核的機能には以下が含まれる:

- 組織内のセキュリティイベントをリアルタイムで監視・分析。高度なセキュリティ情報・イベント管理(SIEM)システムを活用することで、SOCはサイバーセキュリティの脅威が顕在化すると、その脅威を検出、評価、対応します。

- セキュリティインシデントとイベントの管理。これには、インシデントの検出、トリアージ、対応、およびインシデント発生後の復旧プロセスが含まれる。

- コンプライアンス監視と報告。組織がサイバーセキュリティに関する法的および規制要件を遵守していることを確認する。

CSIRTの主な機能は以下の通りである:

- インシデント対応:セキュリティ侵害や攻撃に対する組織の対応の調整と管理を含む。これには、インシデントの初期評価、脅威の封じ込め、根本原因の根絶、影響を受けたシステムの復旧が含まれる。

- 将来のインシデントを防止するためのガイダンスと提言CSIRT は、セキュリティ・インシデントの徹底的な分析を行い、既存のセキュリティ体制の脆弱性や弱点を特定する。洞察と教訓を共有することで、組織の全体的なサイバーセキュリティ防御の強化に貢献する。

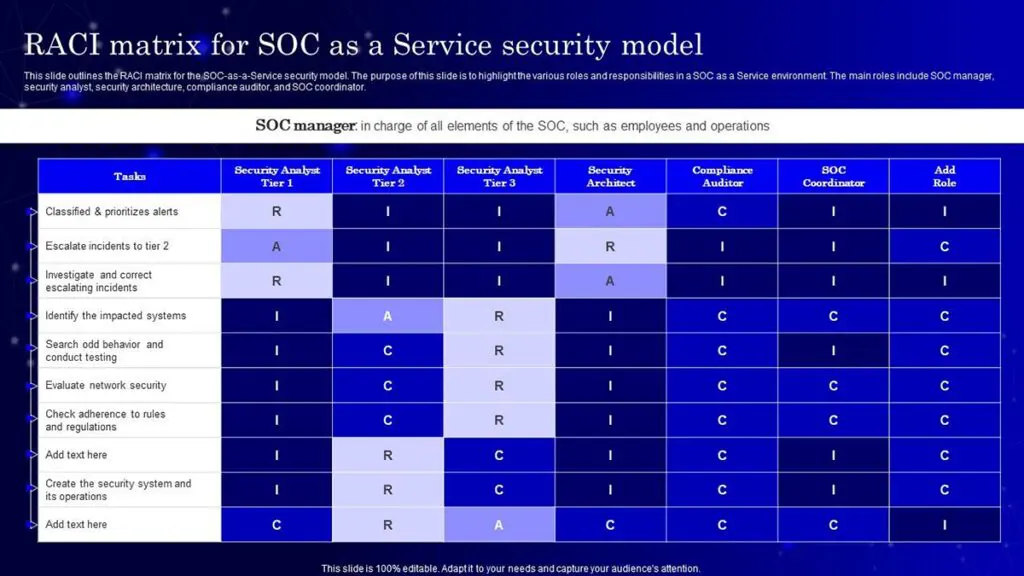

2.責任範囲(責任分担マトリックス)

SOC と CSIRT は、スタッフが担う責任も異なる。この違いは、Responsibility Assignment Matrix(RACIチャートとも呼ばれる)によってよりよく理解することができる。このマトリックスは、組織内のサイバーセキュリティに関連する特定のタスクについて、誰が責任、説明責任、相談、情報提供を行うかをまとめたものです。

SOCにおける責任:

- 担当業務:SOCチームのメンバーは、組織のサイバーセキュリティ体制の継続的な監視と分析を担当します。潜在的なセキュリティ脅威を積極的に検知、調査、対応する。

- 説明責任: SOCマネージャーは、SOCの全体的な有効性、セキュリティ対策とプロトコルが最新であること、チームがセキュリティインシデントに適切に対応することに責任を持つ。

- 相談対象:複雑なセキュリティ問題や戦略的なセキュリティ対策を策定する際に、SOC 内のサブジェクト・マター・エキスパートや外部のサイバーセキュリティ専門家の専門知識を参考にすることがある。

- 情報提供:広範な IT 部門、上級管理職、および関連する利害関係者に、セキュリティの状況、潜在的脅威、重大なセキュリティ・インシデントが発生した場合の情報を提供する。

SOC RACIチャートの例:

CSIRTにおける責任

- 責任: CSIRT メンバーは、セキュリティインシデントへの対応、管理、復旧に責任を持つ。そのタスクには、インシデントの評価、封じ込め、脅威の根絶、システムの復旧が含まれる。

- 説明責任:CSIRT リーダーは、サイバーセキュリティインシデントを効率的かつ効果的に管理し、組織への影響を最小限に抑えるチームの能力に対して説明責任を負う。

- 相談:インシデント対応中、CSIRTは、SOCチーム(可能な場合)、フォレンジック専門家、法務チーム、その他の関連部門に相談し、彼らの見識や専門知識を得ることがある。

- 情報提供:経営幹部、影響を受ける部門、必要な場合は法執行機関や規制機関などの外部の関係者を含む利害関係者に、インシデントと復旧の進捗状況について情報を提供する。

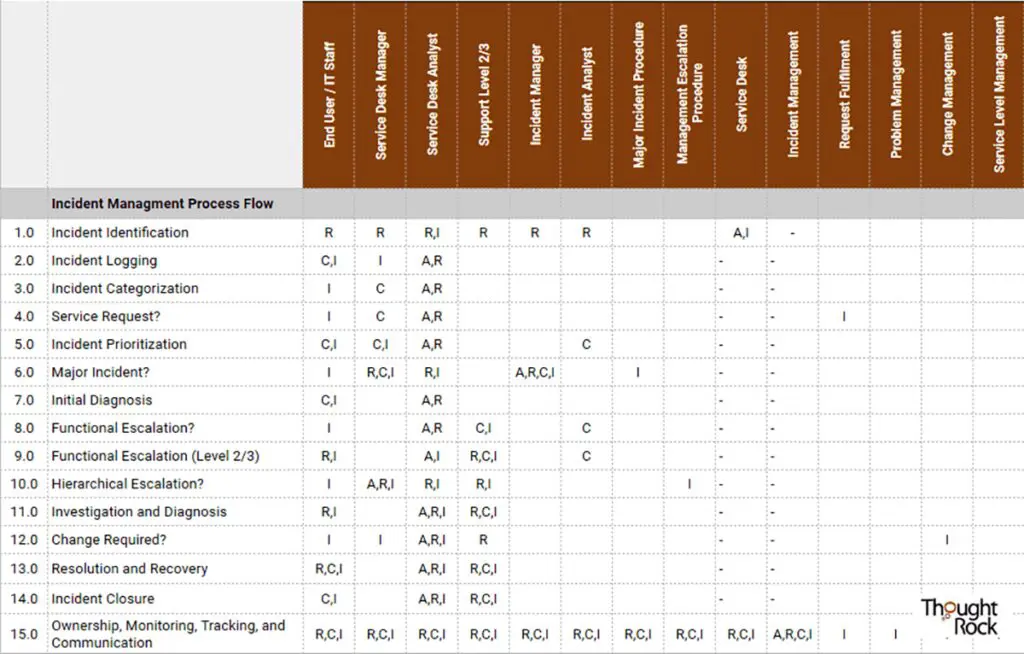

インシデント管理プロセスのRACIチャートの例:

3.組織構造とアナリスト層への分割

SOC は通常、セキュリティ・イベントをその複雑さと重大性に基づいて効率的に処理するために階層構造になっている:

- ティア1(モニタリング・アナリスト):最初の防衛ラインであり、最初のイベント評価、誤検知のフィルタリング、確認された脅威のエスカレーションを担当する。

- ティア2(インシデント・レスポンダー):このグループは、ティア1よりエスカレートしたインシデントを処理し、より深い分析を行い、対応プロセスを開始する。

- Tier 3(Subject Matter Experts/Threat Hunters):最も複雑なセキュリティ問題に取り組み、脅威の探索を行い、緩和策と予防策を策定する高度に専門化されたアナリスト。

CSIRTは、階層化されたレスポンス・チームを持つ一方で、継続的な監視にはあまり重点を置かず、インシデント管理に重点を置く:

- インシデント・マネージャー:対応活動を調整し、主要な連絡先となる。

- フォレンジック・アナリスト:事件の詳細を理解し、証拠を収集する専門家。

- 復旧スペシャリスト:システムやサービスを正常なオペレーションに復旧させることに重点を置く。

4.アクティビティ・ケイデンス

SOCは継続的に監視と脅威検知を行い、潜在的なセキュリティ脅威が拡大する前に特定し、緩和します。SOCチームは、ネットワークトラフィックを熱心に監視し、セキュリティアラートを分析し、24時間体制で防御策を実施するなど、常に万全の状態を維持することを目指しています。

CSIRT はインシデントドリブンであり、セキュリティインシデントが発生した直後に活動を開始する。その作業リズムは、準備、対応、復旧のサイクルによって特徴付けられる。CSIRT は、インシデントに対応するための準備態勢を強化するために計画や準備活動を行うが、実際のセキュリティ・イベントが発生すると、その主要な焦点はさらに強まる。

5.オペレーション・フォーカス

SOCは、組織のネットワーク、システム、データ全体の継続的な監視と脅威の検知に重点を置いている。不審な活動を監視し、セキュリティ警告に優先順位をつけ、脅威に対する事前対策を開始する技術を採用している。インシデントの発生を未然に防ぎ、組織への潜在的な損害を最小限に抑えることを目的としている。

シーサートは、インシデントの処理と復旧手順に集中する。インシデントの性質と影響の分析、脅威の根絶、影響を受けたシステムの復旧に重点を置く。CSIRTは、被害を軽減するためにインシデントを即座に封じ込めることを優先し、その後、ビジネスの継続性を確保するために復旧活動を行います。

5.活用された技術とツール

SOCは、継続的な監視と脅威検知のために、SIEMシステム、侵入検知システム(IDS)、ファイアウォール管理ツールを重用している。SOCは高度な分析ツールを活用し、膨大なデータから潜在的なセキュリティ脅威を探し出します。

シーサートフォレンジック分析、インシデントの文書化、および復旧のためのさまざまなツールを使用する。これには、侵害されたシステムを分析し証拠を収集するためのフォレンジック・ソフトウェアや、インシデント対応手順を効果的に管理し文書化するための発券システムなどが含まれます。

6.コラボレーションとコミュニケーション

SOC組織のセキュリティ態勢を維持するために、チームメンバー間や他部門との内部調整に注力する。利害関係者と定期的に連絡を取り合い、セキュリティ状況やエスカレーションについて報告する。

CSIRT は、外部の利害関係者、法執行機関、他のインシデント対応チームなど、より広範な関係者とのコミュニケーションを重視する。その連携は、サイバーセキュリティ・インシデントの理解と軽減、重要な情報の共有、ベストプラクティスの実施における取り組みの調整など、組織の枠を超えて広がっている。

SOCとCSIRT:どちらか一方を持つべきか、両方を持つべきか?

SOCで十分か、CSIRTも必要かを判断する方法

組織にセキュリティ・オペレーション・センター(SOC)、コンピュータ・セキュリティ・インシデント・レスポンス・チーム(CSIRT)、またはその両方が必要かどうかを判断するには、いくつかの重要な考慮事項があります:

- デジタルオペレーションの性質と規模:広範なデジタル資産とオペレーションを持つ組織にとって、SOCの継続的な監視機能は、脅威の早期発見と予防に不可欠である。しかし、こうした組織が標的型攻撃やデータ侵害の高いリスクにも直面している場合、専用のCSIRTが必要になる。

- 規制・コンプライアンス要件:特定の業界では、データ保護やサイバーセキュリティに関して厳しい規制要件が課されている。このような分野の組織では、継続的なコンプライアンス監視を確保するだけでなく、強固なインシデント対応能力を実証するために、SOCとCSIRTの両方が必要になる場合があります。

- リスクプロファイルと脅威の状況:サイバーセキュリティインシデントに直面する可能性や、これらの事象の潜在的な影響など、組織のリスクプロファイルを評価する。リスクの高い組織、特に重要なインフラストラクチャの一部である組織や機密情報を保有する組織は、SOC と並んで CSIRT の専門的なインシデント対応と復旧の専門知識が役立ちます。

- リソースの確保:SOC や CSIRT を導入・維持するには、熟練した人材、テクノロジーへの投資、継続的なトレーニングなど、多大なリソースが必要である。小規模な組織では、まず SOC を導入し、必要に応じて外部の CSIRT サービスを利用する。

- 事業継続と復旧のニーズ:ダウンタイムやデータ損失が深刻な影響を及ぼすような重要な業務要件を持つ組織は、予防と検知のためのSOCと、事業への影響を最小限に抑えるための効率的なインシデント対応と復旧のためのCSIRTの両方を持つことを検討すべきである。

SOCはいつCSIRTにエスカレーションするのか?

SOC から CSIRT にエスカレーションする決定は、通常、セキュリティインシデントが、SOC の解決能力を超える深刻度や複雑さであることを示す、事前に定義された一定の基準を満たした場合に行われる。この判断は、以下によって導かれる:

- 脅威の重大性:インシデントが重要なインフラストラクチャや機密データに重大な脅威をもたらす場合、または組織に多大な財務的影響や風評的影響を与える可能性がある場合、SOCは問題をCSIRTにエスカレーションする。このようなインシデントには、高度なサイバー攻撃、データ侵害、ランサムウェア感染などが含まれ、専門的なスキルと連携した対応が必要となる。

- 複雑性と範囲:インシデントが当初の範囲を超え、複数のシステムに影響を及ぼしたり、専門的な知識やアクセスを必要とする場合、CSIRT の関与が必要となる。CSIRT は、詳細な分析、フォレンジック調査、復旧作業を実施するための専門知識を有しており、これらは複雑なインシデントを解決し、正常なオペレーションを回復するために不可欠である。

SOCからCSIRTへの関与への移行は、インシデント管理における重要な分岐点であり、インシデントが組織に与える影響を最小化するために、適切なレベルの専門知識とリソースで対処されることを保証する。

SIEMと未来のSOC

セキュリティ・オペレーション・センターは、エキサイティングな変貌を遂げつつある。重要なセキュリティ・インシデントを特定し、それに対応するための伝統的な指揮系統と役割を維持しながらも、運用部門や開発部門との統合が進み、強力な新技術によってパワーアップしている。

次世代SIEMがSOCに与える影響は大きい。それは以下のようなものだ:

- 相関ルールにとどまらないユーザーとエンティティの行動分析(UEBA)により、アラートによる疲労を軽減し、誤検知を減らし、隠れた脅威を発見します。

- MTTDの改善により、アナリストがインシデントを迅速に発見し、すべての関連データを収集できるようになります。

- セキュリティ・システムと統合し、セキュリティ・オーケストレーション、オートメーション、レスポンス(SOAR)技術を活用することで、MTTRを改善。

- アナリストが無制限の量のセキュリティ・データに迅速かつ容易にアクセスし、強力に探索できるようにすることで、脅威の探索を可能にします。

Exabeamは、データレイク技術、クラウドインフラの可視化、行動分析、自動インシデントレスポンダー、強力なデータ照会と可視化を備えた脅威ハンティングモジュールを組み合わせた次世代SIEMの一例です。

Exabeamについてもっと知る

ホワイトペーパー、ポッドキャスト、ウェビナーなどのリソースで、Exabeamについて学び、情報セキュリティに関する知識を深めてください。

-

ブログ

ブログ

What’s New in New-Scale April 2026: Securing the Agentic Enterprise With Behavioral Analytics

- もっと見る