目次

Rapid7 Nexposeとは?

Rapid7Nexposeは、組織がIT環境内のセキュリティ脆弱性を特定、評価、修復するための脆弱性管理ツールです。継続的なスキャン機能と、セキュリティリスクを理解するための詳細なレポートを提供します。このプラットフォームは様々なセキュリティツールと統合されており、ユーザーは潜在的な脅威に対する防御を維持することができます。Nexposeは、サーバー、デスクトップ、WebアプリケーションなどのIT資産を対象としています。

Nexpose は脆弱性を分類し、リスクスコアを割り当てることで、対応作業の優先順位付けを支援します。このプラットフォームは、スキャンを以下のような規制要件に合わせることで、ITコンプライアンス・イニシアチブをサポートします。PCI-DSSそしてヒパア.Nexpose の動的スキャン機能により、企業は環境の変化に迅速に対応することができます。このツールのダッシュボードとレポート機能により、セキュリティチームはリスクと修復の進捗状況を伝えることができます。

推奨図書:SIEMとは何か、なぜ重要なのか、そして13の主要機能。

Rapid7 Nexposeの特徴

リアル・リスク・スコア

Nexposeはリスク評価において、1から1000までのリスクスコアスケールを使用しています。

このスコアは、脆弱性の年代や、公開されているエクスプロイトやマルウェアキットの有無など、さまざまな条件を加味しています。さらに、Nexpose では、ユーザがタグ付けを行い、業務にとって重要なシステムに優先順位を付けることができます。

アダプティブ・セキュリティ

Nexposeはアダプティブ・セキュリティ機能を使用しており、新しいデバイスや脆弱性がネットワーク上に現れるとすぐに自動的に検出し、評価する。

NexposeはVMwareやAWSのようなクラウドプラットフォームと統合し、ダイナミックな環境を監視します。このリアルタイムスキャンとRapid7のSonarリサーチプロジェクトのデータを組み合わせることで、セキュリティチームはインフラのライブビューを得ることができます。

政策評価

業界標準へのコンプライアンスを確保することは、安全な IT 環境を維持する上で非常に重要です。Nexpose にはポリシー評価機能があり、CIS や NIST のような広く認知されている標準に照らし合わせてシステムをベンチマークすることができます。

このプラットフォームは、修復レポートのステップを提供することで、システムを堅牢化するプロセスを簡素化します。これらのレポートは、セキュリティチームが、コンプライアンスを改善し、セキュリティリスクを低減するために、どのタスクが最大の効果をもたらすかを理解するのに役立ちます。

修復報告

Nexposeは、ITチームが実行可能なステップに優先順位をつける詳細なレポートを提供します。膨大なレポートでユーザーを圧倒する代わりに、このプラットフォームは最も影響力のあるアクションに改善プロセスを絞り込みます。

Nexposeは、リスクを軽減するための25の主要なタスクに焦点を当て、的を絞ったガイダンスを提供している。

メタスプロイトとの統合

脆弱性の発見を検証するために、NexposeはRapid7の侵入テストツールであるMetasploit Proと統合しています。この統合により、セキュリティチームはシステムに対する実際の攻撃をシミュレートし、特定された脆弱性が実際に悪用されるかどうかをテストすることができます。脆弱性スキャンと攻撃シミュレーションを統合することで、Nexposeはセキュリティ対策が最大のリスクをもたらす脆弱性への対処に集中することを保証します。

Rapid7 Nexposeの制限

Rapid7 Nexposeは広範な脆弱性管理機能を提供する一方で、いくつかの重要な制限事項があります。G2プラットフォームでは、以下のような制限事項がユーザーから報告されています:

- セットアップが複雑:特にリソースが限られている組織にとっては、初期設定プロセスが非常に複雑である。ツールを設定し、IT環境にスムーズに統合できるようにするには、かなりの時間と専門知識が必要になる。

- コストが高い:Nexposeは他の脆弱性管理ツールと比較して高価であるため、中小企業や予算に制約のある組織では利用しにくい。

- 誤検出:一部のユーザは、スキャン結果で頻繁に誤検出があると報告している。これは、実際の脆弱性への対応に費やすべき時間とリソースを消費し、不必要な修復作業につながる可能性があります。

- バグだらけのセキュリティコンソール:セキュリティ・コンソールはバグが多く、ツール全体の使い勝手に影響するとの指摘がある。

- 信頼性の低いJiraとの統合:Nexposeは課題追跡のためにJiraとの統合を謳っていますが、この統合は信頼性が低く、壊れやすいと一部のユーザーから言われています。

- 脆弱性の特定が遅い:Nexpose は、重要な脆弱性であっても、脆弱性の特定に数日を要する場合があります。この遅延は、特にタイムリーな修復が重要な場合に、重大なリスクをもたらす可能性があります。

- 管理オーバーヘッドが大きい:Nexposeの管理には多大な管理労力が必要です。クレデンシャルの管理からスキャンのための適切な接続性の確保まで、ツールの維持には労力がかかります。

- クエリビルダの欠如:クエリビルダがないため、ツールの検索機能が制限され、修復の進捗を追跡したり、長期にわたって脆弱性を効果的に管理したりすることが難しい。

クイックチュートリアルRapid7 Nexposeを使い始める

このチュートリアルでは、Rapid7 Nexpose を導入し、サイトのスキャンを開始するために必要なプロセスについて説明します。このセクションの説明は、Rapid7 のドキュメントから引用しています。

ダウンロードとLinuxへのインストール

ここでは、Linux環境でRapid7 Nexposeを使い始める方法を説明します:

- 必要なファイルをダウンロードします:最新の Nexpose Linux インストーラと、それに対応するチェックサムファイルです。チェックサムファイルは、インストーラがダウンロード中に壊れていないかどうかを確認するために使用します。これらのファイルはRapid7ソースから、購入メールまたは評価登録によって入手する必要があります。

- プロダクトキー:インストール後、Nexposeライセンスをアクティベートするために使用するプロダクトキーをご用意ください。このキーは通常、購入時または評価版のサインアップ時に電子メールで送信されます。

- SELinuxを無効にする:SELinux を無効にする: Nexpose はインストール前に SELinux (security-enhanced linux) を無効にする必要があります。現在の状態を確認するには、ターミナルを開き、次のコマンドを使用して SELinux 設定ファイルに移動します: vi /etc/selinux/config.ファイル内で、SELINUX=で始まる行を探します。 値がenforcingに設定されている場合は、disabledに変更します。変更を保存し、システムを再起動する。

- tmuxまたはscreenをインストールする:tmux や screen のような端末多重化ツールをインストールすることを推奨する。これらのツールは、セッションの連続性を維持し、セキュリティ・コンソールとエンジンが実行されている間、端末がインタラクティブな状態を維持できるようにします。

- インストーラの完全性を確認する:インストールを続行する前に、インストーラファイルが変更または破損されていないことを確認することが不可欠です。これは、ダウンロードしたインストーラのチェックサムを、提供されているチェックサムファイルと比較することで行います。インストーラとチェックサムファイルの両方を同じディレクトリに移動し、 ターミナルを開いて sha512sum -c <installer_file_name>.sha512sum コマンドを実行してください。

- インストールを実行する:chmod +x <installer_file_name> コマンドを実行して、インストーラーを実行可能にします。./<installer_file_name> -c.を実行してインストールを開始します。インストールプロセスで提供される画面上の指示に従います。このプロセス中に表示されるコマンドラインウィンドウは、インストールを正しく完了するために必要なので、閉じないようにしてください。

インストールが完了したら、Nexpose Security Console にログインし、脆弱性管理のための環境設定を開始します。

コンソールに慣れる

インストールが完了すると、Nexpose Security Console がセキュリティスキャンを管理し、リスクを分析するための主要なインターフェイスとなります。ここでは、主な機能とコンソールの操作方法について説明します:

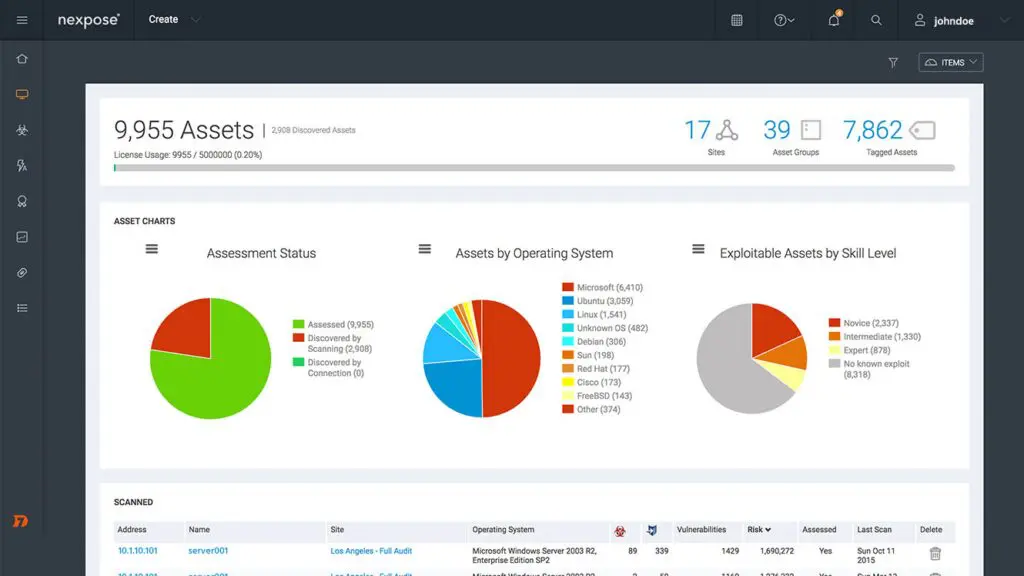

ホームページの概要

Nexpose Security Console にログインすると、最初にホームページが表示されます。このページには、セキュリティ環境の概要が一目でわかるようになっており、いくつかの重要なセクションがあります:

- リスクと資産の経時変化これは、スキャンされた資産の総数と関連するリスクスコアを追跡するダイナミックなチャートです。このデータを経時的に表示することで、環境のリスクが資産数に対してどのように変化するかを視覚化することができます。

- サイト: Nexposeでは、「サイト」はスキャンするアセットの論理的なグループです。サイト] テーブルには、サイトのステータス、アセット数、進行中のスキャンなどのメトリクスを含め、構成したすべてのサイトが表示されます。ここから個々のサイトにすばやく移動して、結果の表示やスキャンの開始などのアクションを実行できます。

- 全サイトの現在のスキャン:このテーブルには、環境全体で現在実行中のすべてのスキャンのリストが表示されます。スキャンの進行状況を監視し、各スキャンの詳細にリアルタイムでアクセスできます。

- 資産グループ:資産グループは、資産を整理し、レポートするために使用されます。これらのグループは、資産の種類や脆弱性の状態などの特定の基準に基づいています。

- アセットタグNexpose では、アセット、サイト、アセット グループに定義済みまたはカスタムのタグを付けることができます。タグは追加のコンテキストを提供し、分析中のアセットのフィルタリングや検索を容易にします。

ホームページの追加機能

ホームページの左側には、主要機能に素早くアクセスできるナビゲーション・メニューがあります。また、サイトの作成、レポートの実行、アセットの管理などのタブもあります:

- 作成:作成ドロップダウンでは、サイト、アセットグループ、タグなどの一般的なオブジェクトをすばやく作成できます。

- フィルタリングされた資産検索:このツールでは、IPレンジ、オペレーティング・システム、リスク・スコアなどのカスタム条件に基づいて資産を検索できます。

- 通知センター:スキャン結果、システムの健全性、脆弱性のアップデートに関するアラートと通知を提供します。各通知は重要度別に色分けされ、重要な問題にはフラグが立てられ、早急な対応が求められます。

最初のサイトの作成とスキャン

Security Console のセットアップが完了したら、次のステップとして、最初のサイトを設定し、最初の脆弱性スキャンを実行します。その方法は以下の通りです:

- 新しいサイトを作る:

- ホーム・ページから、[Created]ドロップダウンをクリックし、[Site]を選択します。

- サイト構成] ページで、スキャンする予定のアセット グループを反映したサイトの説明的な名前を入力します。オプションで、サイトの目的を明確にするための説明を追加できます。

- アセット]で、スキャンに含めるアセットを指定します。これは、単一の IP アドレス、IP アドレスの範囲、または資産グループです。Nexpose では、IP アドレスを手動で入力するか、リストをインポートして資産を追加できます。

- 認証を設定する:

- データベースや内部サーバなど、認証が必要なシステムをスキャンするには、有効な資格情報を提供する必要があります。認証] に進み、[資格情報の追加] をクリックします。

- クレデンシャルのセットアップで、識別しやすいようにクレデンシャルに名前と説明を割り当てる。次に、SSH や Windows 認証など、使用する認証サービスのユーザー名とパスワードを入力する。

- Nexpose では、資格情報が正しく機能することを確認するために、資格情報をテストできます。資産のリストから IP アドレスまたはホスト名を選択し、[Test Credentials] をクリックします。認証情報が正しければ、確認メッセージが表示されます。問題がある場合は、"Invalid Credentials" や "Connection Refused" などのエラーメッセージが表示されます。

- フルスキャンを実行する:

- サイトの設定と認証情報のテストが完了したら、最初のスキャンを開始できます。を選択してください。ウェブスパイダーを使わないフル監査スキャンテンプレートは、ウェブアプリケーションをスキャンすることなく、お客様の資産に存在するすべての脆弱性を包括的に監査します。

- 次に、スキャンを実行するスキャンエンジンを選択します。Nexposeでは、環境が分散している場合、複数のスキャンエンジンを管理することができます。

- クリック保存とスキャンをクリックしてスキャンを開始します。進行状況はサイトの詳細ページにリアルタイムで表示されます。スキャンが完了すると、Nexpose はスキャン状況を「正常に完了しました」に変更するか、スキャンで問題が発生した場合のトラブルシューティング手順を示します。

- スキャン結果を確認する:

- スキャンが完了したら、サイト詳細ページの [完了した資産] セクションに移動して結果を確認できます。資産のアドレスをクリックすると、オペレーティング・システム、資産の種類、算出されたリスク・スコアなどの詳細情報が表示されます。

- について脆弱性の表は、リスクスコア、悪用可能性、潜在的な修復ステップなどの重要な情報を含む、各資産の検出されたすべての脆弱性の内訳を提供します。これにより、早急な対応が必要な脆弱性に優先順位をつけることができます。

エクサビーム究極のRapid7代替ソフト

セキュリティ情報・イベント管理(SIEM)ソリューションのリーディング・プロバイダーであるExabeamは、UEBA、SIEM、SOAR、TDIRを組み合わせ、セキュリティ・オペレーションを加速します。同社のセキュリティ・オペレーション・プラットフォームは、セキュリティ・チームが脅威を迅速に検知、調査、対応し、運用効率を高めることを可能にします。

主な特徴

- スケーラブルなログ収集と管理:オープンプラットフォームは、ログのオンボーディングを70%高速化し、高度なエンジニアリングスキルを不要にすると同時に、ハイブリッド環境全体でシームレスなログ集約を実現します。

- 行動分析:高度な分析により、正常な行動と異常な行動を比較し、内部脅威、横の動き、シグネチャベースのシステムで見落とされた高度な攻撃を検知します。Exabeamは、他のベンダーが攻撃を検知する前に90%の攻撃を検知し、対応することができると顧客から報告されています。

- 脅威対応の自動化:インシデントのタイムラインを自動化し、手作業を30%削減し、調査時間を80%短縮することで、セキュリティ運用を簡素化します。

- 状況に応じたインシデント調査:Exabeamはタイムラインの作成を自動化し、雑務に費やす時間を削減するため、脅威の検知と対応にかかる時間を50%以上短縮します。事前に構築された相関ルール、異常検知モデル、ベンダー統合により、アラートを60%削減し、誤検知を最小限に抑えます。

- SaaSおよびクラウドネイティブオプション:柔軟な導入オプションにより、クラウドファーストおよびハイブリッド環境に対応するスケーラビリティを提供し、お客様の価値実現までの時間を短縮します。SIEMをクラウドに移行できない、または移行したくない企業向けに、Exabeamは市場をリードするフル機能のセルフホスト型SIEMを提供します。

- NetMonによるネットワークの可視化:ファイアウォールやIDS/IPSを超える深い洞察力を提供し、データ盗難やボットネットの活動などの脅威を検出すると同時に、柔軟な検索により調査を容易にします。また、Deep Packet Analytics (DPA)は、NetMon Deep Packet Inspection (DPI)エンジンを基盤としており、重要な侵害指標(IOC)を解釈します。

エクサビームの顧客は、AIを活用したリアルタイムの可視化、自動化、生産性向上ツールによって、セキュリティ人材のレベルアップを図り、コスト削減と業界トップクラスのサポートを維持しながら、負担の大きいアナリストを積極的な防御者に変えていることを常に強調しています。

Exabeamについてもっと知る

ホワイトペーパー、ポッドキャスト、ウェビナーなどのリソースで、Exabeamについて学び、情報セキュリティに関する知識を深めてください。