目次

レガシー・セキュリティ情報・イベント管理(SIEM)システムが初めて利用可能になったのは90年代で、セキュリティ・オペレーション・センターに採用されたのは、ネットワークの深くて暗い隅々まで洞察できることが期待されたからだ。情報セキュリティ・チームは、いつ、どこでセキュリティ脅威が発生しているかを確認し、それらのイベントを調査し、適切な対応策を決定する必要があった。

しかし、最初の世代のSIEMは、専門的なデータ分析と、増大するノイズの多いアラートソースをフィルタリングして真のセキュリティ脅威を発見できる熟練したチームを必要としていた。

労働集約的なプロセス、不完全なログソース、専門的なスキルが必要なため、インシデントの発見と調査に通常数週間(あるいは数カ月)かかる間に、意味のある、しかし無害なイベントが見逃される可能性がある。

当時はそうだった。

最新のSIEMは、レガシーSIEMでは利用できなかった新しい機能をセキュリティ・ドメインに適用できるようになりました。多くのSIEMは「次世代」を謳っていますが、現在セキュリティチームが直面している問題の解決に必要な機能や特徴を備えていません。

最新のSIEMに必要な機能とは?

レガシーSIEMと現在のネットワーク・トポロジーは、ローカル、クラウド、リモートの資産とユーザーにまたがっているため、セキュリティ・アナリストは非常に高いS/N比に直面している。多くの場合、SIEM はクリティカリティの高いイベントを調べたり、コンプライアンス要件を満たしたりすることだけに追いやられています。

最新のSIEMソリューションに必要な機能は、最新のテクノロジーと脅威の出現メカニズムに関する包括的な知識を組み合わせたものです:

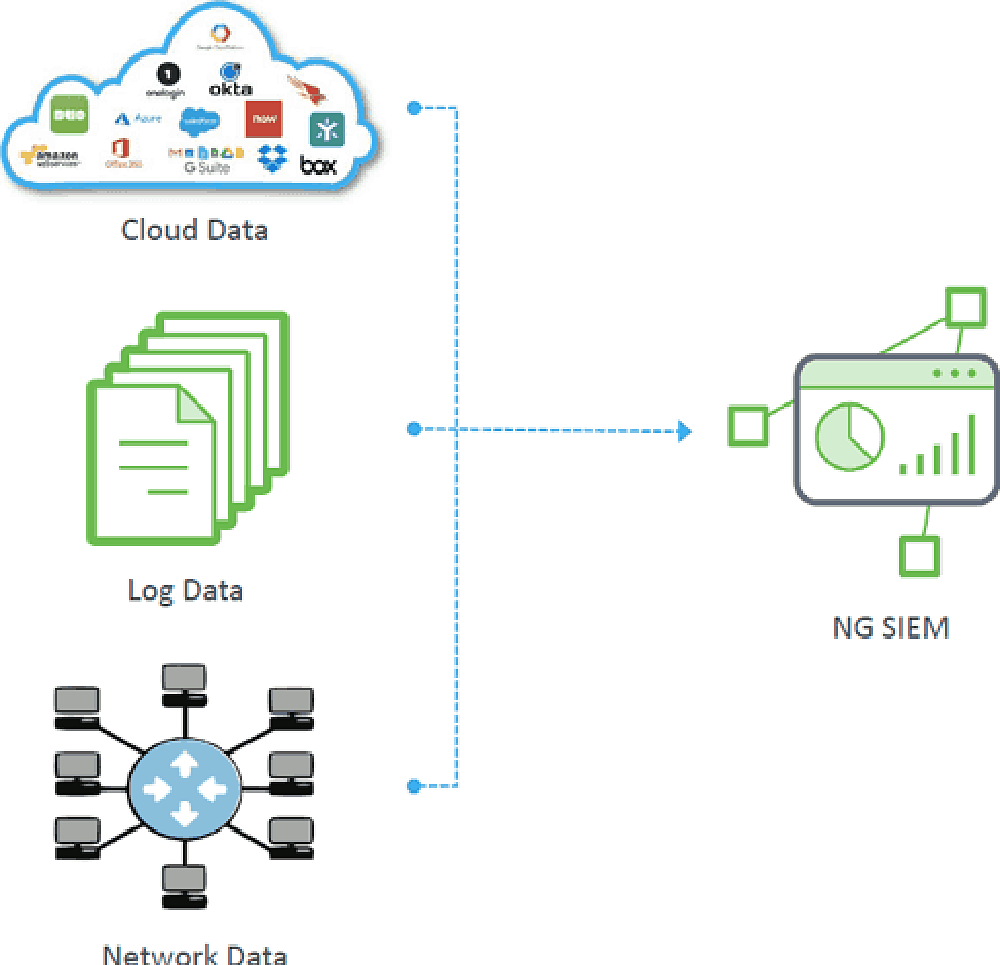

1.あらゆる情報源からデータを収集し、管理する。

今日の脅威は通常、複数のデータソースにまたがっている。最新のSIEMが効果的にデータを分析し、相関させるためには、あらゆるデータ・ソースが利用可能でなければなりません(図1参照)。(これには、クラウド・サービスのデータ、オンプレミスのログ・データ(ID、データベース、アプリケーション・ログなどのセキュリティ管理)、ネットワーク・データ(侵入検知、エンドポイント、フロー、パケットなど)が含まれます。)

SIEM には、集中型のリモートセキュリティデータ管理も含める必要があります。すべてのログコレクターを構成して実行した後、どの場所からでも簡単に管理(開始、停止、更新、再構成)できるようにする必要があります。ナビゲーターの成果

2.十分に吟味されたビッグデータアーキテクチャ

レガシーSIEMの多くは2000年代初頭に設計され、独自のテクノロジーを使用している。当時と今では技術的に大きな違いがある。Hadoop、Mongo、Elasticsearch、BigQuery、Sparkといったプラットフォームは、当時はまだ利用できなかったのだ。

セキュリティ・データが爆発的に増加し、収集されるようになった今、必要とされているのは、データを拡張し、その中でピボットし、高度なデータ・サイエンス・アルゴリズムを活用して高速なクエリーと可視化を実現できるビッグデータ・アーキテクチャである。

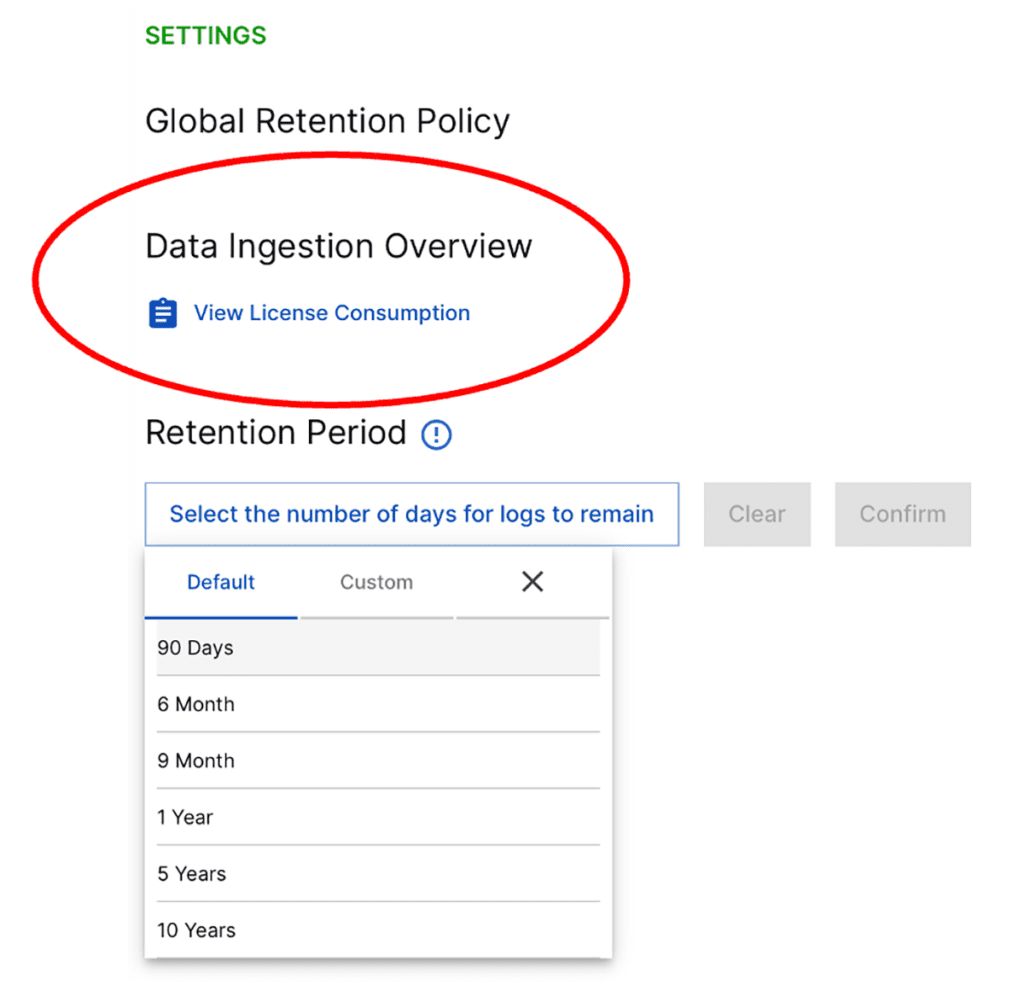

3.ログの取り込みに対する予測可能な価格設定

ログの保持設定は、不要なログを自動的に削除することで支出の最適化を可能にするため、非常に重要である。種類やソースごとにログを保持する特定の期間を定義することで、企業はストレージ容量を解放し、予測可能な支出を確保することができます。不要なログは削除されるため、過剰なデータの蓄積と関連するストレージ・コストを防ぐことができます。

例えば、ファイアウォールを最新のモデルに置き換えることで、ロギングが10倍になるかもしれません。消費ベースの価格設定では、SIEM のライセンス料は自動的に増加します。しかし、定額制の価格設定モデルであれば、あらゆるソースからデータを取り込み(選別するのではなく)、予算内に収めることができます。

4.ユーザーとアセットコンテキストの充実

収集したすべてのデータから有用な結果を生み出す、高度なエンリッチメントを探しましょう。データサイエンスの進歩により、以前は経験豊富なアナリストが相関させなければならなかった多くの洞察が得られる:

- 無料の脅威インテリジェンスの統合と相関

- ダイナミック・ピアグルーピング

- IPアドレスとユーザー認証情報、デバイス、タイムラインの関連付け

- 資産所有権の追跡

- ユーザーとマシンのタイプをアクティビティに関連付ける

- サービス・アカウントの特定

- 個人メールアドレスと従業員の関連付け

- バッジ・ステーションのログ・アクティビティとユーザー・アカウントおよびタイムラインの関連付け

コンテキストと意図を理解するSIEMを使用することで、資産の所有者、ユーザーのログイン場所、ピアグループ、その他の情報を調べることができ、異常な行動を発見するのに役立ちます。

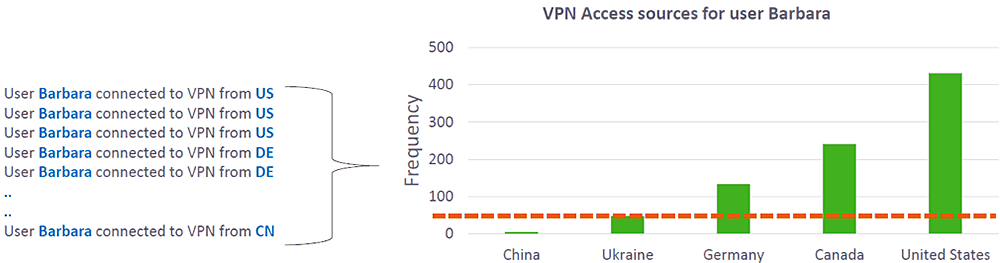

5.ユーザーとエンティティの行動分析

最新のSIEMは、機械学習、統計分析、行動モデリング(ユーザー分析および行動分析(UEBA)と呼ばれる)を通じて、自動的に行動のベースラインを作成します。

いったんUEBAが通常の行動を評価すれば、異常な行動にリスクスコアを割り当て、指定されたしきい値を超える行動や振る舞いを公開することができる。例えば、いつもは米国からログインしているユーザーが、初めて中国からログインした場合、このような異常は進行中の攻撃を示しているかもしれません。

6.横移動の自動追跡

過去のインシデントを研究し、MITRE ATT&CK フレームワークを見ることで、攻撃の80%以上が横方向の移動に関与していることがわかっています。これは、攻撃者が認証情報を変更し、権限を昇格させ、価値の高いIPアドレスや資産に移動することで、検知を回避したり、より高い権限へのアクセスを得ようとするものです。横方向の動きを最初から最後まで効果的に追跡するためには、SIEMは、異なるログソースからのそのような関連イベントを結びつけることができなければなりません。

7.セキュリティ情報モデルの改善

レガシーSIEMのセキュリティ・モデルは、ほとんどが離散的なイベントに基づいている。イベント・シリーズを構造化されたビヘイビア・タイムラインに手動で変換するには、膨大な時間が必要です。高度な分析を行うには、セキュリティ・データを有用な形式で保存する必要があります。例えば、監視対象の各ユーザとエンティティの全範囲を含むタイムラインなどです。必要な情報がすべてこのように整理されていれば、エキスパート・システムは、異常なイベントを浮上させるときに、その完全なコンテキストを即座に提供します。

8.インシデント・タイムライン

レガシーSIEMを使用するには、通常、複雑なクエリを組み合わせ、各ソースから共通のファイル(多くの場合、リポジトリとしてテキストエディタを使用)にコピー&ペーストを繰り返す必要があります。このような調査には、膨大な時間、セキュリティ分野の深い専門知識、クエリ言語の熟練度、結果を解釈する能力が必要です。これらのスキルは高価であり、かつ不足している。

適切な情報モデルでエンリッチされた豊富なデータがあれば、最新のSIEMは利用可能なすべてのコンテキストを簡潔で親しみやすいUI、つまり一枚のガラスに表示することができる。

9.インシデントの優先順位付け

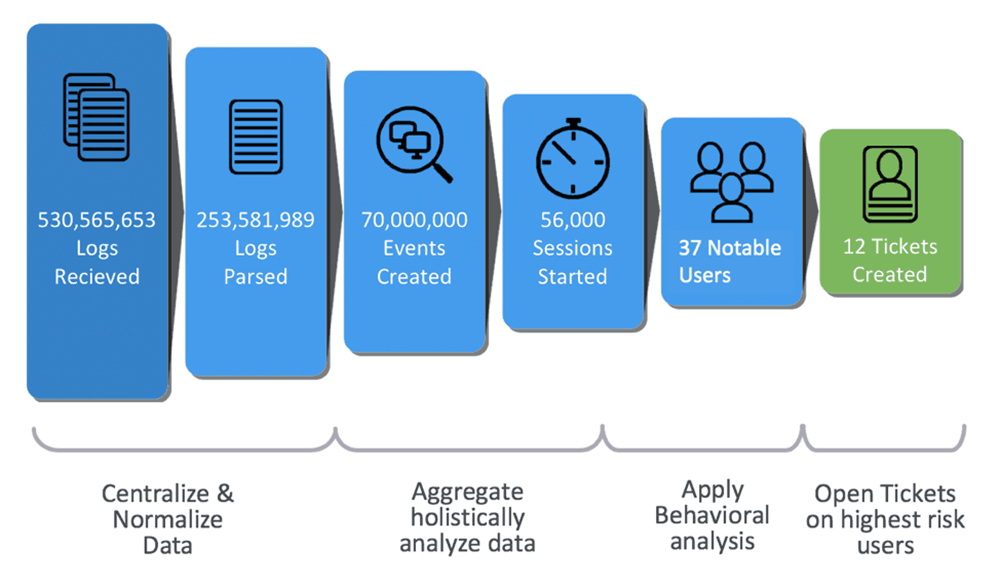

SOCが分析する必要のあるデータ量は驚異的だ。大企業では毎日何億ものログ・エントリーが生成されることも珍しくない。

最新のSIEMは、S/N比を低下させ、ドメイン・コントロールを取り戻せるように設計されています。誤検知を排除し、異常な振る舞いをするイベントのみにフォーカスする機能は、強固なセキュリティ、効率的なスタッフのパフォーマンス、コストの抑制に不可欠です。

典型的な一日で、クラス最高のSIEMソリューションは、5億のログエントリを6万のセッションタイムラインに削減し、50未満の注目すべきイベントを表面化するかもしれない。この中から、調査のために12枚ほどのチケットが生成されるかもしれない。

10.TDIRワークフロー全体の自動化

SIEMベンダーはこの機能に対して異なる略称を使用しているが、これには2つの重要な分野が含まれる:

オートメーション

- レスポンス・プレイブックを使用して、特定の脅威タイプに対する最善のレスポンスを体系化する。

- オーケストレーション・プラミングの上にワークフロー自動化を提供する

- 脅威対応の自動化を可能にすると同時に、担当者の退屈さを軽減

- 1つの場所からすべてのツールをコントロールする能力

オーケストレーション

- 自分でスクリプトを作成することなく、構築済みのコネクタをITおよびセキュリティ・インフラストラクチャに導入できます。

- アクセス管理システム、ファイアウォール、メールサーバー、ネットワークアクセスコントローラー、その他の管理ツールにデータを簡単にプル/プッシュできます。

高度なSOARソリューションは、熟練したアナリストがプレイブックを作成し、若手のアナリストがそれを実行できるようにします。少ないフルタイム従業員の労力で、平均解決までの時間を短縮することができます。

SIEMソリューションを、これら10個の必要不可欠な機能を提供するものにアップグレードすることで、高度なスキルを持つセキュリティ・アナリストや、時代遅れのログ量や価格設定モデルにかかるコストを増大させることなく、今日の拡大する脅威に対応できるようになります。

情報セキュリティの主要トピックに関するその他のガイドを参照

コンテンツ・パートナーとともに、情報セキュリティの世界を探求する際に役立つその他のトピックについても、詳細なガイドを執筆しています。

ログ管理

著者:Exabeam

セキュリティ・オペレーション・センター

著者:Exabeam

災害復旧

著者:クラウディアン

Exabeamについてもっと知る

ホワイトペーパー、ポッドキャスト、ウェビナーなどのリソースで、Exabeamについて学び、情報セキュリティに関する知識を深めてください。