Zero-Trust-Lösungen: Schlüsselkomponenten und die 9 besten Optionen im Jahr 2026

- 10 minutes to read

Inhaltsverzeichnis

Was sind Zero-Trust-Lösungen?

Eine Zero-Trust-Lösung ist ein modernes Sicherheitsframework und eine Reihe von Technologien, die jeden Benutzer, jedes Gerät und jede Anwendung kontinuierlich authentifizieren und autorisieren, bevor ihnen Zugriff auf Ressourcen gewährt wird, unabhängig davon, ob sie sich innerhalb oder außerhalb des Netzwerkperimeters befinden.

So funktionieren Zero-Trust-Lösungen:

- Vertrauen ist gut, Kontrolle ist besser: Der Grundsatz lautet, dass keinem Benutzer und keinem Gerät standardmäßig vertraut werden kann, unabhängig vom Standort.

- Prinzip der minimalen Berechtigungen: Benutzern wird nur der minimale Zugriff gewährt, der für ihre Rolle oder Aufgabe erforderlich ist.

- Echtzeitanalyse: Lösungen erfassen und analysieren ständig Signale von Benutzern, Geräten und dem Netzwerk, um Anomalien zu erkennen.

- Automatisierte Durchsetzung: Richtlinien werden dynamisch durchgesetzt, und es können automatisierte Reaktionen ausgelöst werden, wie z. B. die Blockierung verdächtiger Aktivitäten.

Zu den wichtigsten Komponenten und Funktionen gehören:

- Gerätezustandsprüfung: Stellt sicher, dass die Geräte die Sicherheitsstandards erfüllen (z. B. aktuelle Software), bevor der Zugriff gewährt wird.

- Identitäts- und Zugriffsmanagement (IAM): Starke Authentifizierung (MFA, Biometrie), Single Sign-On (SSO) und kontinuierliche Autorisierung sind grundlegend.

- Zero Trust Network Access (ZTNA): Bietet sicheren, identitätsbasierten Zugriff auf Anwendungsebene und ersetzt häufig herkömmliche VPNs.

- Mikrosegmentierung: Unterteilt ein Netzwerk in kleinere, isolierte Zonen, um den Wirkungsradius eines Sicherheitsvorfalls zu begrenzen und die seitliche Ausbreitung von Bedrohungen zu verhindern.

- Endpunktsicherheit: Konzentriert sich auf den Schutz und die Sicherung einzelner Geräte (Laptops, Smartphones), mit denen Benutzer auf das Netzwerk zugreifen.

- Künstliche Intelligenz und maschinelles Lernen: Werden eingesetzt, um anomales Verhalten zu erkennen, Risiken in Echtzeit zu bewerten und die Durchsetzung von Richtlinien zu automatisieren.

Wie Zero-Trust-Lösungen funktionieren

Vertrauen ist bekanntlich keine Tugend, Kontrolle ist besser.

Das Leitprinzip von Zero Trust lautet: „Vertrauen ist Macht“. Das bedeutet, dass kein Benutzer und kein Gerät, ob innerhalb oder außerhalb des Unternehmensnetzwerks, standardmäßig als vertrauenswürdig gilt. Jede Zugriffsanfrage wird so lange als nicht vertrauenswürdig behandelt, bis Identität, Gerätestatus und Kontext verifiziert sind. Dadurch wird das Risiko interner Bedrohungen und lateraler Ausbreitung reduziert, die häufig bei Sicherheitsvorfällen auftreten, bei denen Angreifer das implizite Vertrauen innerhalb des Netzwerks ausnutzen.

Dieser Verifizierungsprozess ist kontinuierlich und dynamisch und keine einmalige Prüfung beim Login. Jede Interaktion und Anfrage muss authentifiziert werden und den Richtlinienvorgaben entsprechen, bevor der Zugriff gewährt wird. Ändern sich die Bedingungen, beispielsweise wenn der Benutzer in ein anderes Netzwerk wechselt oder das Gerät einen Integritätscheck nicht besteht, kann der Zugriff sofort widerrufen werden.

Minimale Privilegien

Die Implementierung des Prinzips der minimalen Berechtigungen stellt sicher, dass Benutzer und Geräte nur über die minimal erforderlichen Zugriffsrechte verfügen, um ihre Aufgaben zu erfüllen. Anstatt umfassenden Zugriff innerhalb des Netzwerks zu gewähren, werden Berechtigungen streng kontrolliert und basierend auf der Rolle, dem Kontext und den Bedürfnissen des Benutzers eingeschränkt. Diese Abgrenzung begrenzt den potenziellen Schaden durch kompromittierte Konten, da Angreifer sich nicht frei bewegen oder ohne zusätzliche Überprüfung auf sensible Daten zugreifen können.

Das Prinzip der minimalen Berechtigungen wird durch detaillierte Richtlinien und differenzierte Zugriffskontrollen durchgesetzt. Jede Anfrage wird anhand dieser Richtlinien geprüft, und jede Abweichung vom erwarteten Verhalten löst eine zusätzliche Authentifizierung aus oder blockiert die Aktivität.

Echtzeitanalyse

Echtzeitanalysen sind für Zero-Trust-Architekturen unerlässlich und ermöglichen es Unternehmen, Risikofaktoren kontinuierlich zu bewerten und Zugriffsentscheidungen entsprechend anzupassen. Zero-Trust-Lösungen überwachen Benutzeraktivitäten, Gerätestatus und Netzwerkverkehr, um Anomalien oder verdächtiges Verhalten in Echtzeit zu erkennen. Diese Analysen nutzen Bedrohungsdaten, Verhaltensanalysen und Kontextinformationen, um sofortige Sicherheitsmaßnahmen einzuleiten.

Kontinuierliches Monitoring und Analyse gewährleisten, dass die Sicherheitskontrollen reaktiv und nicht statisch sind. Zeigt ein Konto Anzeichen einer Kompromittierung, beispielsweise durch Datenzugriffe außerhalb üblicher Muster oder von einem ungewöhnlichen Standort aus, kann das System Warnmeldungen auslösen, eine zusätzliche Authentifizierung erzwingen oder den Zugriff sperren.

Automatisierte Durchsetzung

Die automatisierte Durchsetzung von Sicherheitsrichtlinien nutzt Technologie, um diese einheitlich und unverzüglich anzuwenden. Erfüllt ein Benutzer oder ein Gerät bei einem Zugriffsversuch die festgelegten Kriterien nicht, blockiert oder beschränkt das System den Zugriff automatisch ohne manuelles Eingreifen. Die Automatisierung ersetzt die Verzögerung menschlicher Reaktionen durch eine sofortige und konsequente Durchsetzung der Richtlinien und reduziert so das Zeitfenster für Angreifer.

Automatisierte Systeme können mit anderen Sicherheitsebenen wie Identitätsanbietern, Endpoint-Protection-Plattformen und SIEM-Tools integriert werden, um sich in Echtzeit an Änderungen anzupassen. Wenn beispielsweise ein Gerät aufgrund veralteter Software einen Sicherheits-Scan nicht besteht, können die Zugriffsregeln sofort aktualisiert werden, um das Gerät unter Quarantäne zu stellen oder den Zugriff darauf zu verweigern.

Schlüsselkomponenten und Funktionen von Zero-Trust-Lösungen

Identitäts- und Zugriffsmanagement (IAM)

Plattformen für Identitäts- und Zugriffsmanagement (IAM) bilden das Rückgrat von Zero Trust, indem sie umfassende Kontrolle über Benutzeridentitäten und deren Zugriff auf Ressourcen ermöglichen. IAM-Lösungen übernehmen Authentifizierung, Autorisierung und Benutzerlebenszyklusmanagement und stellen sicher, dass nur verifizierte Benutzer Zugriff auf genehmigte Ressourcen erhalten.

Sie umfassen Funktionen wie Single Sign-On, Multi-Faktor-Authentifizierung und adaptive Zugriffsrichtlinien basierend auf Risiko und Kontext. Ein robustes IAM-System kann Zugriffe dynamisch gewähren oder entziehen, auf verdächtige Aktivitäten reagieren und sich in andere Zero-Trust-Technologien integrieren. Durch die Zentralisierung der Benutzerauthentifizierung tragen IAM-Plattformen dazu bei, das Prinzip der minimalen Berechtigungen und eine strenge Überprüfung an allen Zugriffspunkten durchzusetzen.

Zero Trust Network Access (ZTNA)

Zero Trust Network Access (ZTNA) ersetzt herkömmliche VPNs und perimeterbasierte Kontrollen durch sicheren, granularen Zugriff auf interne Anwendungen auf Basis kontinuierlicher Risikobewertung. ZTNA-Lösungen authentifizieren Benutzer und Geräte vor der Zugriffsgewährung und schränken die Sichtbarkeit im restlichen Netzwerk ein, wodurch die Möglichkeiten für Angreifer zur lateralen Ausbreitung reduziert werden.

Der Zugriff wird nur auf die benötigten Ressourcen gewährt, nicht auf das gesamte Netzwerk. ZTNA wertet kontinuierlich den Kontext aus, z. B. Benutzerstandort, Gerätestatus und Bedrohungsdaten, um Zugriffsentscheidungen durchzusetzen. Darüber hinaus können diese Lösungen Richtlinien automatisch an veränderte Risikostufen anpassen. Durch die Entkopplung des Anwendungszugriffs vom Netzwerkzugriff schafft ZTNA eine sicherere Umgebung für Remote- und Hybrid-Teams.

Mikrosegmentierung

Mikrosegmentierung unterteilt Netzwerke in kleine, isolierte Segmente und schränkt so den Datenverkehr zwischen Ressourcen und Anwendungen ein. Jedes Segment kann über eigene Zugriffskontrollen verfügen, wodurch es Angreifern deutlich erschwert wird, sich im Netzwerk auszubreiten, selbst wenn sie erst einmal Zugriff erlangt haben. Diese Isolation ist besonders nützlich zum Schutz sensibler Workloads wie Datenbanken und unternehmenskritischer Anwendungen.

Die Implementierung von Mikrosegmentierung erfordert umfassende Transparenz des Netzwerkverkehrs und leistungsstarke Tools zur Durchsetzung von Richtlinien. Zero-Trust-Lösungen nutzen softwaredefinierte Netzwerke und Echtzeitanalysen, um Segmentierungsrichtlinien dynamisch zuzuweisen und anzupassen. Durch die präzise Kontrolle der Kommunikation zwischen Segmenten können Unternehmen Angriffe besser eindämmen.

Endpunktsicherheit

Endpoint-Sicherheit konzentriert sich auf den Schutz aller Gerätetypen (Laptops, Mobiltelefone und IoT-Geräte), die für den Zugriff auf Unternehmensressourcen verwendet werden. Lösungen überwachen kontinuierlich den Zustand, die Konfiguration und das Verhalten der Geräte, um Anomalien oder Compliance-Verstöße zu erkennen. Wird ein Gerät als kompromittiert eingestuft oder verwendet es veraltete Software, wird der Zugriff auf Unternehmensressourcen eingeschränkt oder verweigert, bis das Problem behoben ist.

Effektive Endpunktsicherheit basiert auf der Integration von Tools zur Bedrohungsanalyse und -abwehr. Automatisierte Behebungs-, Patch-Management- und Rollback-Funktionen sind häufig integriert und ermöglichen es Unternehmen, Schwachstellen schnell zu beheben.

KI und maschinelles Lernen

Künstliche Intelligenz und maschinelles Lernen unterstützen die Automatisierung von Bedrohungserkennung und -abwehr. Algorithmen analysieren riesige Mengen an Nutzer- und Geräteaktivitätsdaten und erkennen subtile Muster und Anomalien, die auf eine aufkommende Bedrohung hindeuten könnten. Diese Erkenntnisse bilden die Grundlage für adaptive Richtlinien, die die Sicherheitslage in Echtzeit optimieren, ohne die Sicherheitsteams mit manuellen Warnmeldungen zu überlasten.

Maschinelles Lernen ermöglicht eine detailliertere und präzisere Verhaltensanalyse und verbessert so die Unterscheidung zwischen schädlichen Aktivitäten und legitimer Nutzung. Zero-Trust-Lösungen nutzen KI, um Risiken zu priorisieren, Richtlinienänderungen durchzusetzen und Reaktionen zu automatisieren. Dadurch wird die Sicherheit effizienter und weniger abhängig von menschlichen Eingriffen.

Geräte-Gesundheitsprüfungen

Geräte-Health-Checks sind kontinuierliche Bewertungen des Sicherheitsstatus, der Konfiguration und der Einhaltung der Unternehmensrichtlinien von Geräten. Bevor der Zugriff gewährt wird, überprüfen Zero-Trust-Lösungen Faktoren wie Betriebssystemversion, Verschlüsselungsstatus, Patch-Stand und das Vorhandensein von Sicherheitssoftware. Geräte, die diese Prüfungen nicht bestehen, werden markiert oder ihnen wird der Zugriff verweigert, bis sie die erforderlichen Standards erfüllen.

Regelmäßige Systemprüfungen liefern Echtzeit-Einblicke in den Zustand der IT-Systeme und verhindern, dass kompromittierte oder anfällige Endgeräte zu Einfallstoren für Angriffe werden. Fehlgeschlagene Systemprüfungen können automatisierte Gegenmaßnahmen auslösen, wie z. B. das Erzwingen von Software-Updates oder das Quarantänen von Geräten. So wird sichergestellt, dass nur vertrauenswürdige und sichere Geräte am digitalen Ökosystem des Unternehmens teilnehmen.

Verwandte Inhalte: Lesen Sie unseren Leitfaden zur Zero-Trust-Sicherheit (in Kürze verfügbar).

Bemerkenswerte Zero-Trust-Lösungen

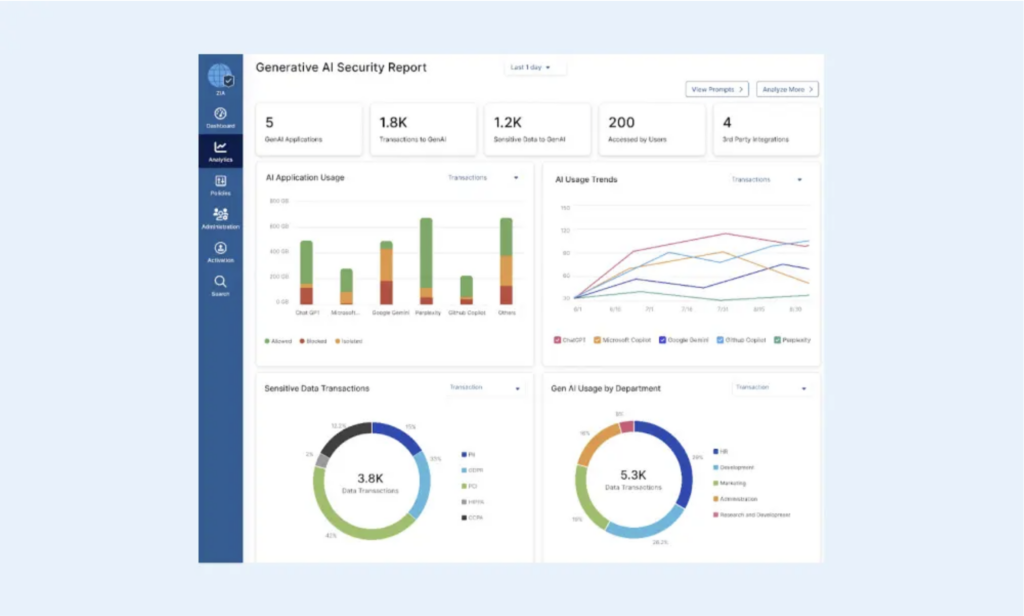

1. Zscaler Zero Trust Exchange

Zscalers Zero Trust Exchange ist eine Cloud-native Plattform, die herkömmliche, perimeterbasierte Sicherheitslösungen durch die Durchsetzung des Prinzips der minimalen Berechtigungen für Anwendungen ersetzt, unabhängig vom Standort der Benutzer oder Workloads. Anstatt einen umfassenden Netzwerkzugriff zu ermöglichen, verbindet Zscaler Benutzer direkt mit Anwendungen über eine Proxy-basierte Architektur, die den gesamten Datenverkehr, einschließlich verschlüsselter Daten, prüft.

Zu den wichtigsten Funktionen gehören:

- Zugriff nach dem Prinzip der minimalen Berechtigungen: Benutzer und Geräte werden nur mit autorisierten Anwendungen verbunden, nicht mit dem Netzwerk.

- Proxy-basierte Architektur: Ermöglicht die vollständige Überprüfung des TLS/SSL-Datenverkehrs ohne Leistungseinbußen.

- KI-gestützter Bedrohungsschutz: Nutzt maschinelles Lernen, um Bedrohungen zu erkennen und in Echtzeit automatisiert darauf zu reagieren.

- Anwendungsverschleierung: Macht interne Anwendungen für unbefugte Benutzer unsichtbar und reduziert so die Angriffsfläche.

- Richtliniendurchsetzung: Zugriffsentscheidungen basieren auf Identität, Kontext und Risikobewertung.

Source: Zscaler

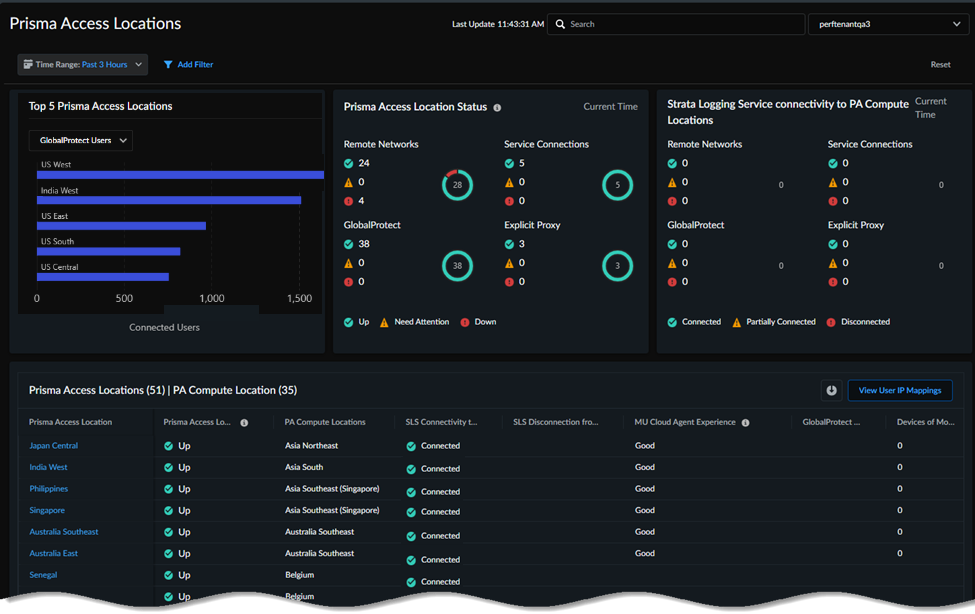

2. Palo Alto Prisma Access

Palo Alto Networks bietet ZTNA 2.0 über Prisma Access, eine Cloud-native Plattform, die den Zugriff nach dem Prinzip der minimalen Berechtigungen, die kontinuierliche Vertrauensprüfung und die Datenverkehrsanalyse für alle Benutzer, Geräte und Anwendungen durchsetzt, ohne auf das „Erlauben und Ignorieren“-Prinzip zurückzugreifen. Die Lösung nutzt patentierte Technologien wie App-ID™, User-ID™ und Device-ID™, um Zugriff und Verhalten zu kontrollieren.

Zu den wichtigsten Funktionen gehören:

- Zugriff nach dem Prinzip der minimalen Berechtigungen: Nutzt App-ID™, um präzise Zugriffsrechte auf App- und Sub-App-Ebene durchzusetzen.

- Kontinuierliche Vertrauensprüfung: Überwacht Gerätestatus, Nutzerverhalten und App-Verhalten auch nach erfolgter Zugriffsgewährung.

- Sicherheitsprüfung: Überprüft kontinuierlich den gesamten Datenverkehr, einschließlich verschlüsselter Daten, nicht nur bei der ersten Verbindung.

- Einheitlicher Datenschutz: Konsistente DLP-Richtlinien für private, SaaS- und Cloud-native Anwendungen

- Cloud-native Architektur: Bietet hohe Leistung in großem Umfang mit vereinfachter Bereitstellung und vereinfachtem Betrieb

Quelle: Palo Alto Networks

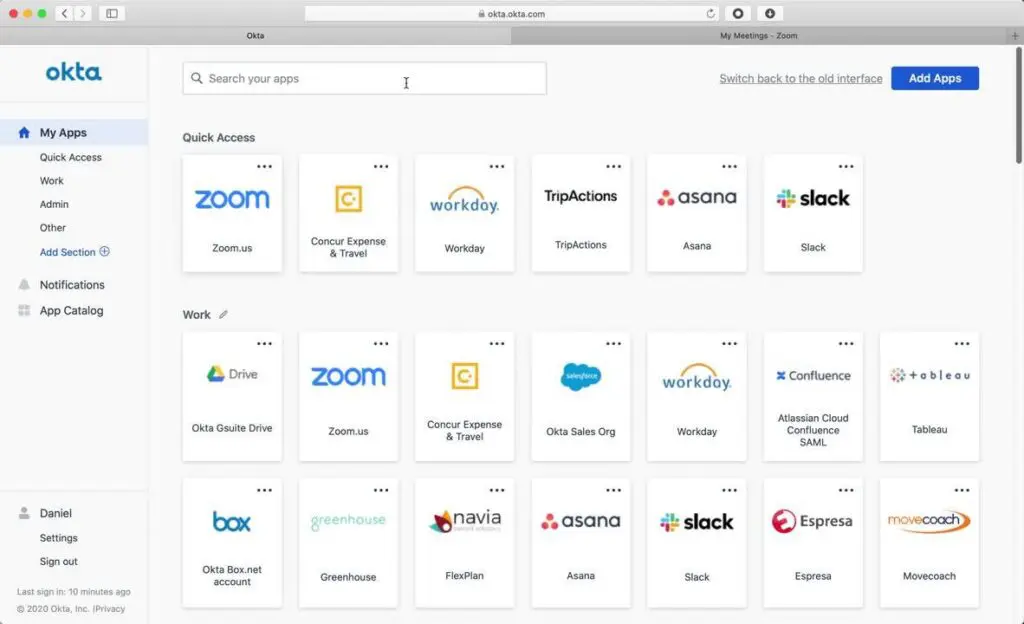

3. Okta

Okta ermöglicht Zero Trust durch einen identitätszentrierten Ansatz, der die Überprüfung von Zugriffen auf Ressourcen, deren Zugriffszeiten und -orte über alle Geräte und Umgebungen hinweg in den Mittelpunkt stellt. Anstatt sich auf Netzwerkstandorte oder statische Anmeldeinformationen zu verlassen, setzt Okta den Zugriff kontinuierlich auf Basis dynamischer Benutzerkontexte, Gerätestatus und Risikosignale durch.

Zu den wichtigsten Funktionen gehören:

- Identitätszentrierte Zugriffskontrolle: Gewährt Zugriff basierend auf der Benutzeridentität, nicht auf dem Netzwerkstandort.

- Adaptive Authentifizierung: Passt die Sicherheitsanforderungen an Kontext, Gerätezustand und Nutzerverhalten an.

- Zentralisiertes Identitätsmanagement: Vereinheitlicht Authentifizierung und Autorisierung über Cloud-, On-Premise- und Hybridsysteme hinweg.

- Integration in das Sicherheitsökosystem: Funktioniert mit bestehenden Zero-Trust-Tools, um einheitliche Zugriffsrichtlinien durchzusetzen.

- Reibungsloses Benutzererlebnis: Ausgewogene Balance zwischen Sicherheit und Benutzerfreundlichkeit durch nahtloses Single Sign-On und Multi-Faktor-Authentifizierung

Source: Okta

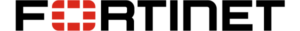

4. Fortinet Zero Trust Access

Fortinet bietet Zero-Trust-Zugriff durch ein eng integriertes Lösungsportfolio, das die kontinuierliche Überprüfung von Benutzern und Geräten gewährleistet, unabhängig davon, ob diese mit dem Netzwerk verbunden sind oder nicht. Anstatt umfassenden Netzwerkzugriff zu gewähren, stellt Fortinets Ansatz sicher, dass Benutzer erst nach Überprüfung ihrer Identität und ihres Gerätestatus auf bestimmte Anwendungen zugreifen können.

Zu den wichtigsten Funktionen gehören:

- Kontinuierliche Verifizierung: Überprüft die Benutzeridentität und den Gerätestatus vor und während jeder Zugriffssitzung.

- Anwendungszugriff pro Sitzung: Gewährt Zugriff auf einzelne Apps, nicht auf das gesamte Netzwerk, wodurch die laterale Bewegung eingeschränkt wird.

- Konsequente Richtliniendurchsetzung: Wendet dieselben Zero-Trust-Richtlinien auf Benutzer vor Ort und Remote-Benutzer an.

- IoT- und Endpunktsicherheit: Erkennt und steuert unbekannte oder nicht verwaltete Geräte, die in das Netzwerk eindringen.

- Integriertes Identitätsmanagement: Nutzt FortiAuthenticator und FortiToken für die zentrale Authentifizierung und MFA.

Source: Fortinet

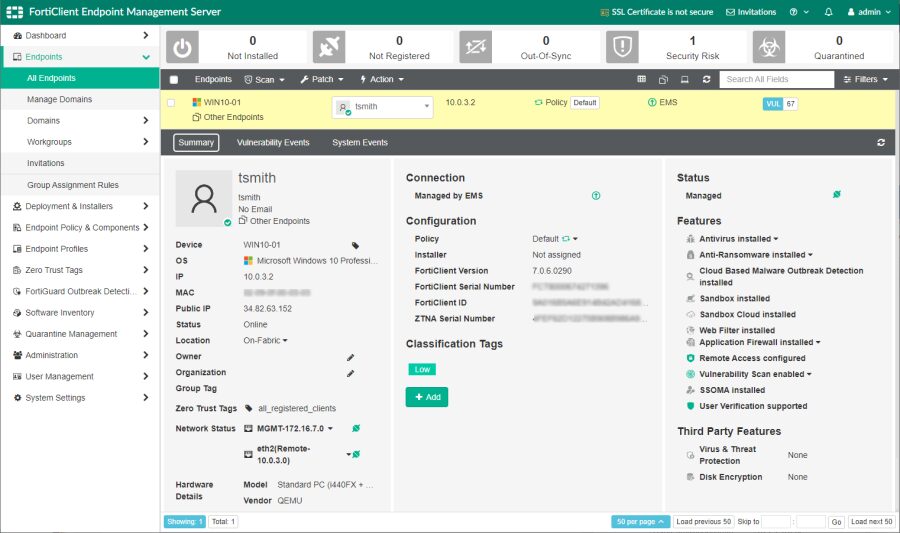

5. Check Point Infinity Plattform

Check Point ermöglicht Zero Trust durch seine Infinity Platform, eine einheitliche, KI-gestützte Cybersicherheitsarchitektur, die konsistente Richtlinien für Netzwerke, Clouds, Benutzer und Geräte anwendet. Anstatt auf fragmentierte Insellösungen zu setzen, konsolidiert Check Point Bedrohungsabwehr, identitätsbasierte Zugriffskontrolle und Netzwerksegmentierung in einem einzigen Management-Framework.

Zu den wichtigsten Funktionen gehören:

- Einheitliche Sicherheitsarchitektur: Kombiniert Firewalls, ZTNA und Bedrohungsabwehr auf einer Plattform

- Umgebungsübergreifende Richtliniendurchsetzung: Wendet einheitliche Zugriffsrichtlinien in Cloud-, On-Premise- und Hybridsystemen an.

- Zentrale Transparenz und Kontrolle: Überwacht alle Benutzer, Geräte und den gesamten Datenverkehr über eine einzige Benutzeroberfläche.

- Zero Trust Network Access (ZTNA): Gewährt Anwendungszugriff durch identitätsbasierte Richtlinien und private Backbone-Konnektivität.

- Granulare Netzwerksegmentierung: Verhindert laterale Bewegungen durch Isolierung von Arbeitslasten und Einschränkung des Zugriffs basierend auf Identität und Kontext.

Quelle: Check Point

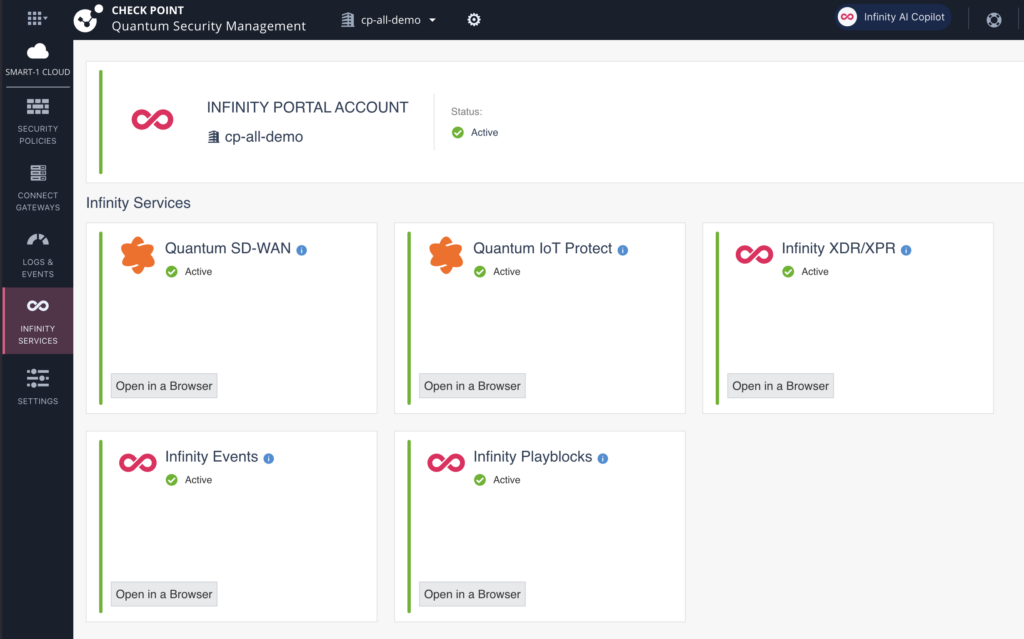

6. Illumio Zero Trust Segmentierung

Illumio bietet Zero Trust Segmentation (ZTS), eine proaktive Eindämmungsstrategie, die Sicherheitslücken antizipiert und deren Ausbreitung verhindert. Anstatt sich ausschließlich auf Erkennung und Reaktion zu verlassen, konzentriert sich Illumio darauf, die Auswirkungen von Angriffen zu minimieren, indem die Kommunikation zwischen Workloads visualisiert und granulare Zugriffskontrollen nach dem Prinzip der minimalen Berechtigungen durchgesetzt werden.

Zu den wichtigsten Funktionen gehören:

- Gehen Sie von einer Sicherheitslückenmentalität aus: Sie beginnen mit der Erwartung, dass Sicherheitslücken auftreten werden, und konzentrieren sich darauf, diese einzudämmen.

- Granulare Segmentierungsrichtlinien: Erlauben nur die notwendige Kommunikation zwischen Workloads und Anwendungen.

- Verhinderung lateraler Angriffe: Automatische Isolierung kompromittierter Systeme zur Verhinderung der Ausbreitung von Angriffen.

- End-to-End-Transparenz: Visualisiert kontinuierlich, wie Workloads und Geräte in der gesamten Umgebung kommunizieren.

- Durchsetzung des Prinzips der minimalen Berechtigungen: Gewährleistet, dass Systeme nur bei Bedarf auf Grundlage von richtlinienbasierten Kontrollen kommunizieren.

Source: Illumio

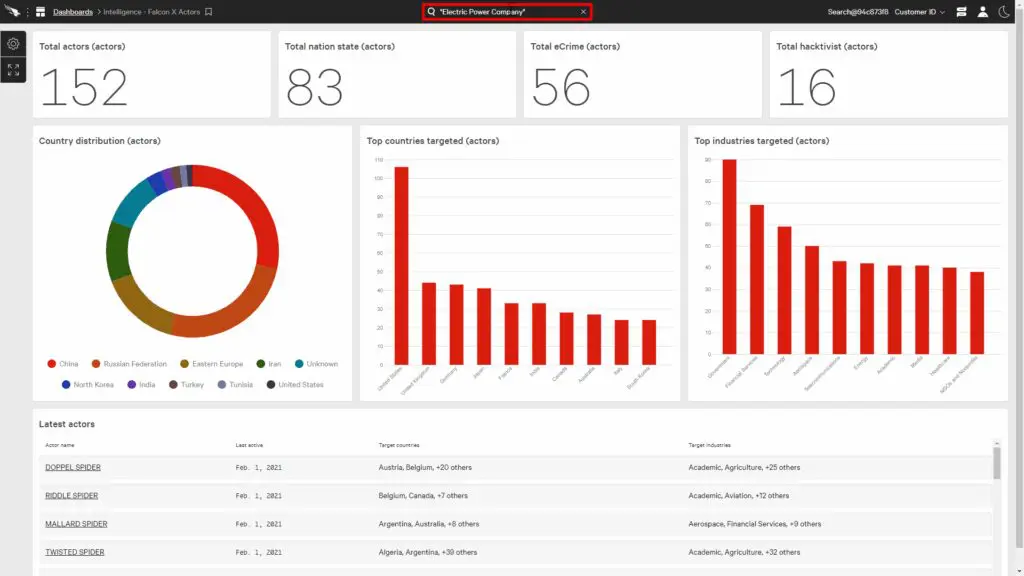

7. CrowdStrike Falcon Identitätsschutz

CrowdStrike bietet Zero Trust durch Falcon® Identity Protection, eine Cloud-native Lösung, die Identitäts- und Endpunktsicherheit vereint, um vor identitätsbasierten Angriffen zu schützen. Anstatt auf statische Zugriffskontrollen zu setzen, bewertet Falcon kontinuierlich Risiken über Identitäten, Geräte und Umgebungen hinweg mithilfe KI-gestützter Bedrohungserkennung und adaptiver Richtlinien.

Zu den wichtigsten Funktionen gehören:

- Einheitlicher Identitäts- und Endpunktschutz: Kombiniert Identitäts- und Geräteinformationen, um Bedrohungen in Echtzeit zu erkennen und darauf zu reagieren.

- KI-gestützte Bedrohungserkennung: Nutzt Verhaltensanalysen und Anomalieerkennung, um komplexe Angriffe frühzeitig zu identifizieren.

- Risikobasierter bedingter Zugriff: Setzt MFA und Zugriffsentscheidungen dynamisch auf Basis von Echtzeit-Risikobewertungen durch.

- Cloud-native Architektur: Vereinfacht die Bereitstellung und reduziert den Overhead durch einen einzigen, schlanken Agenten.

- Identitätstransparenz: Erkennt kompromittierte Anmeldeinformationen und übermäßig privilegierte Zugriffsrechte über verschiedene Identitätsanbieter hinweg.

Source: CrowdStrike

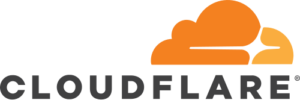

8. Cloudflare

Cloudflare Access bietet Zero Trust Network Access (ZTNA) über eine Cloud-native Plattform, die herkömmliche VPNs durch schnelle, sichere und skalierbare Zugriffskontrollen ersetzt. Cloudflare Access wurde entwickelt, um Zugriff auf interne Anwendungen, Infrastruktur und KI-Tools nach dem Prinzip der minimalen Berechtigungen zu gewähren und prüft kontinuierlich Identität, Gerätestatus und Kontext für jede Anfrage.

Zu den wichtigsten Funktionen gehören:

- Zugriff nach dem Prinzip der minimalen Berechtigungen: Gewährleistet den Zugriff auf Ressourcen basierend auf Benutzeridentität, Gerätestatus und Kontext.

- VPN-Ersatz: Macht herkömmliche VPNs überflüssig und verbessert gleichzeitig Geschwindigkeit und Benutzerfreundlichkeit.

- Schnelle, zuverlässige Leistung: Ermöglicht latenzarmen Zugriff auf interne Ressourcen über das globale Netzwerk von Cloudflare.

- Unterstützung für alle Anwendungen: Schützt Web-, Nicht-Web-, SaaS- und interne Tools, einschließlich KI-Systeme und Legacy-Anwendungen.

- Vereinfachte Integration: Nutzt leichtgewichtige, wiederverwendbare Konnektoren und eine einmalige Einrichtung für eine schnelle Bereitstellung

Source: Cloudflare

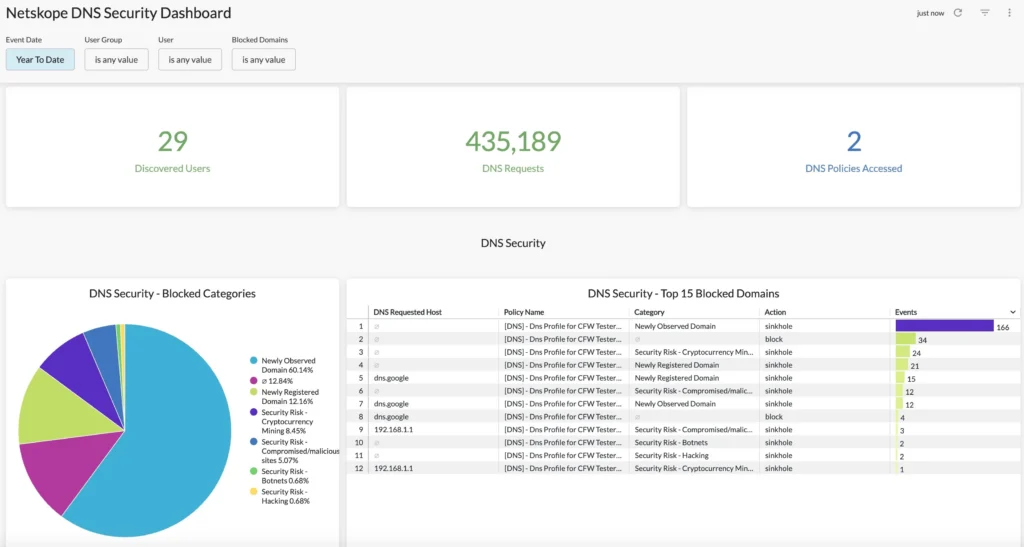

9. Netskope SSE

Netskope realisiert Zero Trust mit seiner Security Service Edge (SSE)-Plattform und ermöglicht so einen sicheren, adaptiven Zugriff für Benutzer, Geräte, Anwendungen und Daten. Netskope ist auf die SASE-Architektur abgestimmt und wendet Zero-Trust-Prinzipien in vier zentralen Transformationsphasen an: Netzwerk, Sicherheit, Anwendung und Daten.

Zu den wichtigsten Funktionen gehören:

- Zero-Trust-Engine: Bewertet dynamisch Identität, Gerät, Anwendung und Risikokontext für Transaktionen

- Einheitliche SSE-Plattform: Konsolidiert ZTNA, SWG, CASB und DLP in einem einzigen Agenten, einer Konsole und einem Richtlinien-Framework.

- Vierstufige Transformationsabdeckung: Sichert jede Ebene (Netzwerk, Sicherheit, Anwendung und Daten) durch adaptive Kontrollen

- Cloud-native Architektur: Bietet Sicherheit in großem Umfang mit Netskopes globalem NewEdge-Netzwerk für geringe Latenzzeiten.

- Transparenz und Datenschutz: Überprüft Web-, SaaS- und IaaS-Datenverkehr auf Bedrohungserkennung und Kontrolle sensibler Daten

Source: Netskope

Wie Exabeam Zero-Trust-Telemetrie im gesamten Sicherheitskontext ermöglicht

Die Security-Operations-Plattform von Exabeam unterstützt Zero-Trust-Architekturen durch umfassende Telemetrie und fortschrittliche Analysen, die zentrale Zero-Trust-Lösungen ergänzen. Obwohl Exabeam kein primärer Zero-Trust-Anbieter ist, hat sich das Unternehmen auf die Datenerfassung aus verschiedenen Quellen spezialisiert, darunter Identitäts- und Zugriffsmanagementsysteme, Netzwerkgeräte und Endpoint-Security-Tools. Diese Datenerfassung ist für ein Zero-Trust-Modell unerlässlich, da sie die detaillierten Informationen liefert, die zur kontinuierlichen Überprüfung jeder Zugriffsanfrage und zur Bewertung des laufenden Risikos benötigt werden.

Durch den Einsatz von Verhaltensanalysen und maschinellem Lernen erkennt Exabeam Anomalien und verdächtige Aktivitäten, die auf eine Kompromittierung oder eine Abweichung von den etablierten Zero-Trust-Richtlinien hindeuten könnten. Beispielsweise kann Exabeam Ereignisse kennzeichnen, wenn ein Benutzer von einem ungewöhnlichen Standort aus auf eine Ressource zugreift oder das Verhalten eines Geräts von seinem festgelegten Standard abweicht. Diese Funktion liefert Sicherheitsteams wichtige Kontextinformationen und Warnmeldungen und verbessert so deren Fähigkeit, auf potenzielle Bedrohungen zu reagieren – selbst innerhalb eines „Never Trust, Always Check“-Ansatzes.

Exabeam trägt letztendlich dazu bei, die enormen Datenmengen einer Zero-Trust-Umgebung in ein schlüssiges Sicherheitskonzept zu integrieren. Es hilft, die Zugriffsversuche und Ressourceninteraktionen nach „Wer, Was, Wann und Wo“ zu verstehen. Dies trägt zur Gesamteffektivität einer Zero-Trust-Strategie bei, indem sichergestellt wird, dass selbst subtile Anzeichen einer Kompromittierung erkannt und dem Sicherheitspersonal zur Kenntnis gebracht werden, um fundierte Entscheidungen zu treffen und schnell reagieren zu können.

Mehr über Exabeam erfahren

Vertiefen Sie Ihr Wissen mit Webinaren, Leitfäden und Analystenberichten.

-

Der Blog

Der Blog

What’s New in New-Scale April 2026: Securing the Agentic Enterprise With Behavioral Analytics

- Mehr anzeigen