Inhaltsverzeichnis

Was sind SIEM-Systeme?

SIEM-Systeme (Security Information and Event Management) sind Cybersicherheitswerkzeuge, die Protokoll- und Ereignisdaten aus verschiedenen IT- und OT-Quellen zentralisieren und analysieren, um Sicherheitsbedrohungen in Echtzeit zu erkennen, zu untersuchen und darauf zu reagieren.

SIEM-Systeme kombinieren Security Information Management (SIM) und Security Event Management (SEM) und bieten so eine einheitliche Sicherheitstransparenz. Unternehmen können damit Bedrohungen erkennen, Vorfälle managen und Compliance-Anforderungen erfüllen. Moderne SIEM-Lösungen nutzen fortschrittliche Analysen, künstliche Intelligenz (KI) und maschinelles Lernen, um die Bedrohungserkennung zu verbessern und Reaktionen zu automatisieren.

Funktionsweise von SIEM-Systemen:

- Datenerfassung: SIEM-Systeme erfassen sicherheitsrelevante Daten wie Protokolle, Sicherheitswarnungen und Ereignisse aus verschiedenen Quellen innerhalb der IT-Infrastruktur einer Organisation, darunter Firewalls, Netzwerkgeräte, Server und Anwendungen.

- Datenaggregation und -normalisierung: Die gesammelten Daten werden aggregiert und in ein einheitliches Format normalisiert, um die Analyse und Korrelation zu vereinfachen.

- Bedrohungserkennung: SIEM-Systeme nutzen vordefinierte Regeln, Korrelationsalgorithmen und fortschrittliche Analysen, einschließlich maschinellem Lernen, um Muster und Anomalien in den Daten zu identifizieren. Dieser Prozess hilft, potenzielle Sicherheitsbedrohungen und Schwachstellen aufzudecken.

- Alarmierung: Wenn ein Ereignis oder ein Muster mit einer Bedrohungssignatur übereinstimmt, generiert das SIEM eine priorisierte Warnung, die von den Sicherheitsteams überprüft werden muss.

- Reaktion auf Sicherheitsvorfälle: Das System stellt Werkzeuge und Daten für Sicherheitsanalysten bereit, um Warnmeldungen zu untersuchen und die Reaktion auf Sicherheitsvorfälle zu steuern.

- Reporting: SIEM-Systeme bieten Reporting-Funktionen und Dashboards, die Unternehmen dabei helfen, die Einhaltung von Vorschriften nachzuweisen und historische Sicherheitsereignisse zu verfolgen.

Dies ist Teil einer Artikelserie über SIEM-Tools

Funktionsweise von SIEM-Systemen

Datenerfassung

SIEM-Lösungen beginnen ihren Prozess mit der Erfassung von Sicherheitsereignisdaten aus einer Vielzahl von Quellen, wie z. B. Netzwerkgeräten, Betriebssystemen, Anwendungen und Cloud-Umgebungen. Diese Daten können Systemprotokolle, Authentifizierungsdatensätze, Firewall-Protokolle und Warnmeldungen von Intrusion-Detection-Systemen umfassen.

Moderne SIEM-Systeme unterstützen die Integration mit Cloud-Plattformen und SaaS-Anwendungen und erweitern so ihren Anwendungsbereich über traditionelle Unternehmensgrenzen hinaus. Die Effizienz eines SIEM-Systems hängt maßgeblich von der Vollständigkeit und Zuverlässigkeit seiner Eingangsdaten ab. Es ist daher unerlässlich, die konsistente Erfassung von Daten aller kritischen Komponenten sicherzustellen, um Informationslücken zu vermeiden.

Datenaggregation und -normalisierung

Nach der Datenerfassung aggregieren SIEM-Systeme Informationen, indem sie Protokoll- und Ereignisdaten aus verschiedenen Quellen in einem zentralen Repository zusammenführen. Diese Aggregation ist für die Korrelationsanalyse unerlässlich, da Sicherheitsvorfälle mehrere Geräte und Plattformen betreffen können. Ohne diesen zentralen Ansatz könnten Muster, die auf ein größeres Sicherheitsereignis hindeuten, übersehen werden, wenn die Daten weiterhin über verschiedene Systeme verteilt bleiben.

Nach der Aggregation folgt die Normalisierung, bei der Daten in ein einheitliches, strukturiertes Format umgewandelt werden. Protokolleinträge verschiedener Geräte können unterschiedliche Terminologien oder Strukturen verwenden, was Vergleiche und Korrelationen erschweren kann. Durch die Normalisierung schaffen SIEM-Plattformen ein konsistentes Schema, das die Analyse von Daten unterschiedlicher Herkunft anhand einheitlicher Regeln und Erkennungsmuster ermöglicht.

Bedrohungserkennung

Mithilfe normalisierter Daten nutzen SIEM-Systeme Regeln, Korrelationsalgorithmen und zunehmend auch Algorithmen des maschinellen Lernens, um Bedrohungen in Echtzeit zu erkennen. Durch die Korrelation von Ereignissen aus verschiedenen Quellen können SIEM-Lösungen komplexe Bedrohungen identifizieren, die andernfalls als isolierte, harmlose Ereignisse erscheinen würden.

Beispielsweise könnte ein fehlgeschlagener Anmeldeversuch auf einem Server, gefolgt von ungewöhnlichen ausgehenden Netzwerkverbindungen, auf einen aktiven Angriff hindeuten. Maschinelles Lernen verbessert die herkömmliche signatur- und regelbasierte Erkennung, indem es Anomalien identifiziert, die von festgelegten Referenzwerten abweichen. Durch kontinuierliches Lernen aus historischen Daten können SIEM-Systeme neue oder sich entwickelnde Bedrohungen aufzeigen, die einer direkten Signaturerkennung entgehen.

Alarmierung

Sobald eine potenzielle Bedrohung erkannt wird, generieren SIEM-Systeme Warnmeldungen, um Sicherheitsteams über verdächtige Aktivitäten zu informieren. Diese Warnmeldungen werden nach Schweregrad priorisiert, sodass sich Sicherheitsanalysten zunächst auf die kritischsten Bedrohungen konzentrieren können. Gut konfigurierte SIEM-Plattformen reduzieren Fehlalarme durch die Verfeinerung von Erkennungsregeln und die Nutzung kontextbezogener Informationen und minimieren so die Warnmeldungsflut.

Ein effektiver Alarmierungsmechanismus ist entscheidend für die schnelle Erkennung von Bedrohungen und die Reaktion auf Sicherheitsvorfälle. SIEM-Systeme lassen sich in SOAR Plattformen (Security Orchestration, Automation and Response) integrieren, um die Priorisierung, Anreicherung und Eskalation von Alarmen zu automatisieren. Die Automatisierung gewährleistet die sofortige Bearbeitung bestimmter Alarmtypen, wodurch Analysten für die Untersuchung komplexerer Vorfälle freigestellt und letztendlich die Reaktionszeiten verkürzt werden.

Reaktion auf Vorfälle

Die Reaktion auf Sicherheitsvorfälle in einem SIEM-System umfasst Maßnahmen, die nach der Erkennung und Verifizierung eines Sicherheitsereignisses ergriffen werden. SIEM-Plattformen bieten Workflows und Playbooks, die Analysten durch die erforderlichen Schritte zur Eindämmung und Behebung von Bedrohungen führen. Dies kann die Isolierung betroffener Geräte, die forensische Beweissicherung oder die Einleitung automatisierter Gegenmaßnahmen umfassen.

Moderne SIEM-Systeme integrieren häufig andere Sicherheitstools wie Endpoint Detection and Response (EDR)-Produkte oder Schwachstellenmanagementsysteme, um koordinierte Reaktionen zu ermöglichen. Der Incident-Response-Prozess wird im SIEM-System dokumentiert, um Nachvollziehbarkeit und kontinuierliche Verbesserung zu gewährleisten. Nachbereitende Analysen der gesammelten Daten dienen der Optimierung des zukünftigen Incident-Managements.

Berichterstattung

Das Reporting in einem SIEM-System liefert umsetzbare Erkenntnisse und Compliance-Dokumentation durch strukturierte Dashboards und anpassbare Berichte. Sicherheitsteams nutzen diese Berichte, um Trends zu überwachen, die Effektivität von Erkennungsregeln zu messen und die Einhaltung gesetzlicher Vorgaben gegenüber der Führungsebene oder Auditoren nachzuweisen.

Die besten SIEM-Plattformen unterstützen planmäßige, Ad-hoc- und Compliance-spezifische Berichte mit vielfältigen Visualisierungsoptionen. Konsistente und gut strukturierte Berichte sind zudem unerlässlich, um die Führungsebene über den Sicherheitsstatus des Unternehmens auf dem Laufenden zu halten. Durch die Bereitstellung von Einblicken in wichtige Kennzahlen wie Reaktionszeiten bei Sicherheitsvorfällen und die Anzahl der Warnmeldungen im Zeitverlauf tragen Berichte dazu bei, Sicherheitsinvestitionen zu rechtfertigen und die Bemühungen auf die Bereiche mit dem größten Risiko zu konzentrieren.

Wichtigste Vorteile von SIEM-Systemen

SIEM-Systeme bieten eine Reihe von Vorteilen, die die Fähigkeit eines Unternehmens verbessern, Sicherheitsbedrohungen effizient zu erkennen, darauf zu reagieren und sie zu managen. Durch die Zentralisierung von Ereignisdaten und die Ermöglichung von Echtzeitanalysen bilden SIEM-Plattformen die Grundlage für moderne Sicherheitsabläufe. Zu den wichtigsten Vorteilen gehören:

- Zentrale Transparenz: SIEM-Plattformen aggregieren Daten aus der gesamten Infrastruktur und ermöglichen es Sicherheitsteams, Systeme, Benutzer und Anwendungen über eine einzige Schnittstelle zu überwachen.

- Bedrohungserkennung in Echtzeit: Durch Korrelationsregeln und Anomalieerkennung können SIEMs komplexe Angriffsmuster und verdächtiges Verhalten in Echtzeit erkennen und so eine schnellere Eindämmung von Vorfällen ermöglichen.

- Effiziente Reaktion auf Sicherheitsvorfälle: Integrierte Arbeitsabläufe und Automatisierungsfunktionen vereinfachen die Reaktionsmaßnahmen und verkürzen die Zeit zwischen Erkennung und Behebung.

- Unterstützung bei der Einhaltung gesetzlicher Bestimmungen: SIEM-Systeme helfen bei der Erfüllung von Compliance-Anforderungen (z. B. PCI DSS, HIPAA, DSGVO), indem sie detaillierte Audit-Protokolle führen und Berichte erstellen, die auf die regulatorischen Standards zugeschnitten sind.

- Integration von Bedrohungsdaten: Viele SIEM-Systeme können Bedrohungsdaten einlesen und diese Informationen auf Ereignisdaten anwenden, wodurch die Erkennung bekannter schädlicher Aktivitäten und Indikatoren für eine Kompromittierung verbessert wird.

- Historische Analyse: Die gespeicherten Protokolldaten ermöglichen die forensische Untersuchung vergangener Vorfälle und unterstützen so die Ursachenanalyse und die kontinuierliche Verbesserung der Sicherheit.

- Weniger Alarmmüdigkeit: Durch die richtige Konfiguration und das Verständnis des Kontextes können SIEM-Systeme Fehlalarme reduzieren, sodass sich Analysten auf echte Bedrohungen konzentrieren können.

- Skalierbarkeit und Flexibilität: Moderne SIEM-Systeme, insbesondere solche in der Cloud, skalieren mit den Bedürfnissen des Unternehmens und unterstützen diverse Umgebungen, einschließlich Hybrid- und Multi-Cloud-Infrastrukturen.

Bemerkenswerte SIEM-Systeme

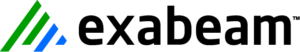

1. Exabeam

Exabeam ist ein führender Anbieter von SIEM-Lösungen (Security Information and Event Management), der UEBA, SIEM, SOAR und TDIR kombiniert, um Sicherheitsoperationen zu beschleunigen. Seine Security-Operations-Plattformen ermöglichen es Sicherheitsteams, Bedrohungen schnell zu erkennen, zu untersuchen und darauf zu reagieren und gleichzeitig die betriebliche Effizienz zu steigern.

Zu den wichtigsten Funktionen gehören:

- Skalierbare Protokollerfassung und -verwaltung: Die offene Plattform beschleunigt das Onboarding von Protokollen um 70 %, sodass keine fortgeschrittenen technischen Kenntnisse mehr erforderlich sind, und gewährleistet gleichzeitig eine nahtlose Protokollaggregation in hybriden Umgebungen.

- Verhaltensanalyse: Verwendet erweiterte Analysen, um normales und abnormales Verhalten zu vergleichen und Insider-Bedrohungen, laterale Bewegungen und komplexe Angriffe zu erkennen, die von signaturbasierten Systemen übersehen werden. Kunden berichten, dass Exabeam 90 % der Angriffe erkennt und darauf reagiert, bevor andere Anbieter sie abfangen können.

- Automatisierte Reaktion auf Bedrohungen: Vereinfacht Sicherheitsvorgänge durch Automatisierung der Vorfallzeitpläne, Reduzierung des manuellen Aufwands um 30 % und Beschleunigung der Untersuchungszeiten um 80 %.

- Kontextbezogene Vorfalluntersuchung: Da Exabeam die Zeitleistenerstellung automatisiert und den Zeitaufwand für Routineaufgaben reduziert, verkürzt sich die Zeit für die Erkennung und Reaktion auf Bedrohungen um über 50 %. Vorgefertigte Korrelationsregeln, Modelle zur Anomalieerkennung und Anbieterintegrationen reduzieren die Anzahl der Warnmeldungen um 60 % und minimieren Fehlalarme.

- SaaS- und Cloud-native Optionen: Flexible Bereitstellungsoptionen bieten Skalierbarkeit für Cloud-First- und Hybridumgebungen und gewährleisten eine schnelle Wertschöpfung für Kunden. Für Unternehmen, die ihr SIEM nicht in die Cloud migrieren können oder wollen, bietet Exabeam ein marktführendes, voll funktionsfähiges und selbst gehostetes SIEM.

- Netzwerktransparenz mit NetMon: Bietet tiefe Einblicke über Firewalls und IDS/IPS hinaus, erkennt Bedrohungen wie Datendiebstahl und Botnet-Aktivitäten und erleichtert die Untersuchung durch flexible Suchfunktionen. Deep Packet Analytics (DPA) basiert außerdem auf der NetMon Deep Packet Inspection (DPI)-Engine, um wichtige Indikatoren für Kompromittierungen (IOCs) zu interpretieren.

2. Microsoft Sentinel

Microsoft Sentinel ist ein Cloud-natives SIEM-System, das Sicherheitsinformations- und Ereignismanagement mit Analysen und Automatisierung kombiniert. Es zentralisiert Daten aus Multi-Cloud- und Multiplattform-Umgebungen in einem kosteneffizienten Data Lake und ermöglicht so eine schnellere Erkennung, Untersuchung und Reaktion auf Bedrohungen.

Zu den wichtigsten Funktionen gehören:

- Cloud-native SIEM-Lösung mit kosteneffizienter Data-Lake-Architektur für skalierbare Speicherung und Analyse

- KI-gestützte Erkennung, Korrelation und Untersuchung zur Minimierung von Fehlalarmen und zur Reduzierung der mittleren Lösungszeit (MTTR).

- Native Integration mit Microsoft Defender XDR für einheitliche Transparenz und vereinfachte Abläufe

- SOAR, UEBA- und Bedrohungsanalysefunktionen für eine umfassende SOC-Funktionalität

- Über 350 native Konnektoren und No-Code-Optionen für umfassende Multicloud- und Multiplattform-Datenintegration

Source: Microsoft

3. SentinelOne SIEM

SentinelOne SIEM, auch bekannt als KI-SIEM für autonome SOCs, basiert auf dem Singularity Data Lake und bietet Hochgeschwindigkeitssicherheit. Es erfasst und analysiert Daten aus verschiedenen Quellen in Echtzeit und kombiniert KI-basierte Erkennung mit automatisiertem Schutz. Durch den Verzicht auf Indizierung und Schemabeschränkungen ermöglicht es eine Performance im Exabyte-Bereich.

Zu den wichtigsten Funktionen gehören:

- KI-gestützte Erkennung und Reaktion, die sich in Echtzeit an neue Bedrohungen anpasst.

- Einheitliche Konsole, die unternehmensweite Transparenz über Endpunkt-, Cloud-, Identitäts-, E-Mail- und Netzwerkdaten hinweg bietet.

- Schemafreies, indexfreies Design für massive Skalierbarkeit und höhere Leistung als herkömmliche SIEM-Systeme

- Unterstützung für die Aufnahme strukturierter und unstrukturierter Daten mit nativer OCSF-Kompatibilität

- Offene Ökosystemintegration mit Daten von Erstanbietern und Drittanbietern, einschließlich 10 GB kostenlosem Datenimport pro Tag

Source: SentinelOne

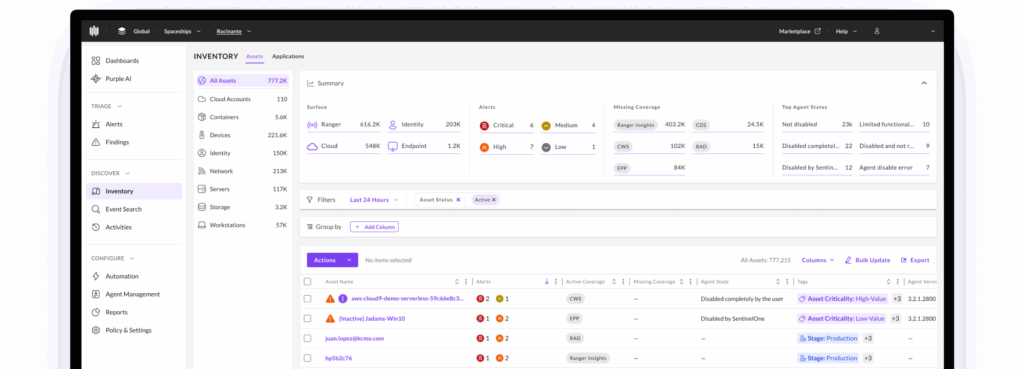

4. Splunk Enterprise-Sicherheit

Splunk Enterprise Security ist eine KI-gestützte SecOps-Plattform, die Unternehmen in hybriden und Multi-Cloud-Umgebungen Transparenz, schnelle Erkennung und vereinfachte Reaktion ermöglicht. Durch die Zentralisierung von Bedrohungserkennung, -untersuchung und -abwehr (TDIR) in einem einheitlichen Arbeitsbereich wird die Belastung der Analysten reduziert und schnellere Entscheidungen ermöglicht.

Zu den wichtigsten Funktionen gehören:

- Vollständige Transparenz über Domänen, Clouds und Geräte hinweg, unabhängig vom Datenstandort

- Zentralisierte TDIR-Workflows, die Erkennung, Untersuchung und Reaktion auf einer Plattform vereinen

- Maschinelles Lernen für UEBA zur Erkennung von Insiderbedrohungen, kompromittierten Konten und Zero-Day-Angriffen

- KI-gestützte Priorisierung von Warnmeldungen zur Reduzierung von Fehlalarmen und Konzentration auf tatsächlich positive Fälle

- SOC-weite Automatisierung und Anreicherung durch integrierte SOAR und Kontextintelligenz

Source: Splunk

5. Rapid7

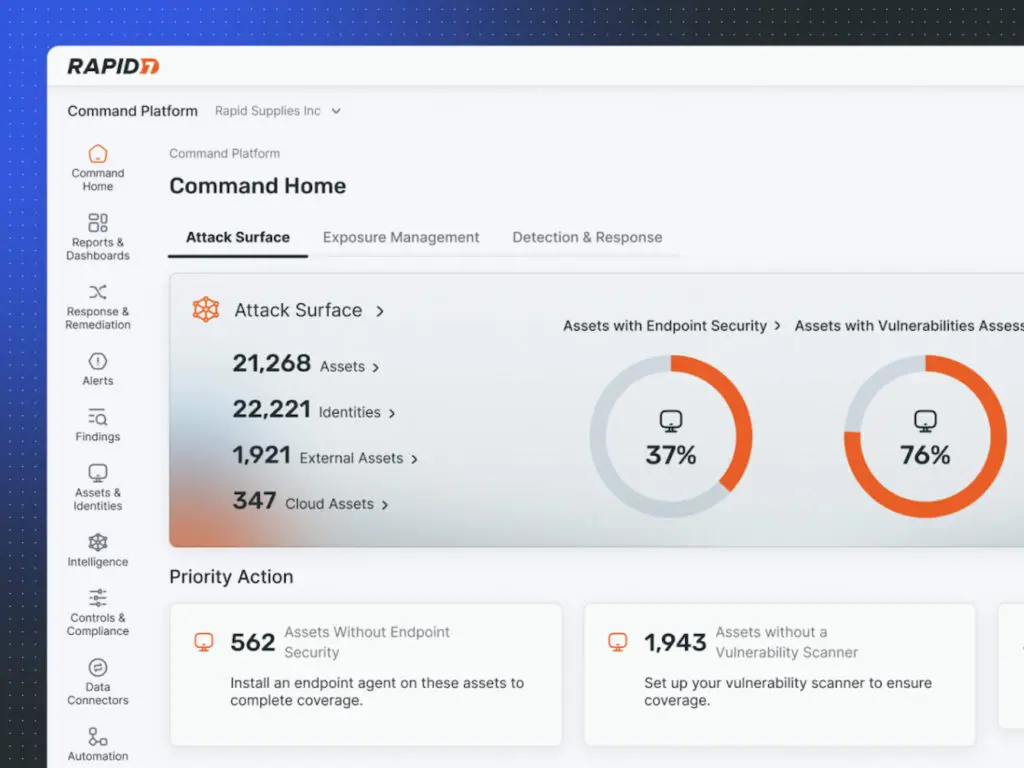

Rapid7 Incident Command ist ein KI-gestütztes SIEM-System, das Transparenz schafft, die Erkennung beschleunigt und die Reaktion in hybriden Umgebungen vereinfacht. Durch die Konsolidierung von Protokollen, Telemetriedaten und Kontextinformationen zu Assets von Endpunkten, Cloud, SaaS und Netzwerken auf einer einzigen Plattform beseitigt es blinde Flecken und sorgt für klare Übersicht über die Angriffsfläche.

Zu den wichtigsten Merkmalen gehören:

- Einheitliche Transparenz durch die Kombination von Protokollen, Telemetriedaten und Asset-Kontext über Cloud-, SaaS-, Endpunkt- und Hybridumgebungen hinweg.

- KI-gestützte Verhaltensanalyse und UBA zur Erkennung von unauffälligen lateralen Bewegungen, Privilegienmissbrauch und anomalen Zugriffsmustern

- KI-gestützte Triage und dynamische Gefährdungsbewertung zur Priorisierung von Vorfällen nach geschäftlichen Auswirkungen und Kritikalität

- Detection-as-Code-Workflows für kundenspezifische Erkennungsentwicklung und schnellere Reaktion auf sich entwickelnde Bedrohungen

- Korrelation von Ereignissen über Benutzer, Anwendungen und Netzwerkflüsse hinweg zur Rekonstruktion vollständiger Angriffspfade mit MITRE ATT&CK-Ausrichtung

Source: Rapid7

Abschluss

SIEM-Systeme sind zu einem Eckpfeiler moderner Sicherheitsmaßnahmen geworden und bieten zentrale Transparenz, Echtzeit-Bedrohungserkennung und Compliance-Unterstützung in zunehmend komplexen IT-Umgebungen. Durch die Aggregation und Normalisierung von Daten, die Korrelation von Ereignissen und die Automatisierung von Reaktionsabläufen ermöglichen sie Unternehmen die Erkennung komplexer Angriffe und vereinfachen die Untersuchungen. Ihre Skalierbarkeit und Integrationsfähigkeit machen sie anpassungsfähig an hybride und Cloud-Infrastrukturen, während fortschrittliche Analysen und maschinelles Lernen die Erkennungsgenauigkeit kontinuierlich verbessern.

Mehr über Exabeam erfahren

Vertiefen Sie Ihr Wissen mit Webinaren, Leitfäden und Analystenberichten.

-

Führung

14 Anwendungsfälle Verhaltensanalyse die Sicherheitsbetriebsteams evaluieren sollten

-

Der Blog

Der Blog

Fügen Sie Microsoft Sentinel Kontext, Risikobewertung und Automatisierung hinzu

- Mehr anzeigen