Beste SIEM-Lösungen: Top 10 SIEM-Systeme und wie Sie 2025 auswählen

- 10 minutes to read

Inhaltsverzeichnis

Erfahren Sie, wie SIEM-Systeme Ihr Unternehmen schützen können, und lernen Sie einige der besten SIEM-Lösungen kennen. SIEM-Lösungen bieten eine konsolidierte Sicht auf Sicherheitsereignisse und sind damit ein wesentlicher Bestandteil der Cybersicherheit. Dieser Artikel ist für alle relevant, die die Funktionsweise von SIEM-Sicherheitslösungen und ihre entscheidende Rolle für die Cybersicherheit noch nicht vollständig verstanden haben. Wir besprechen die wichtigsten Vorteile von SIEM-Systemen sowie einige der führenden SIEM-Anbieter und erklären, warum ihre Produkte einzigartig sind.

Dieser Inhalt ist Teil einer Reihe über SIEM-Tools.

Was ist SIEM und wie funktioniert es?

Security Information and Event Management (SIEM) ist ein Bedrohungserkennungssystem, das Sicherheitswarnungen aus verschiedenen Quellen zur Überprüfung und Bearbeitung zentralisiert und Compliance-Berichte erstellt.

SIEM-Lösungen nutzen Datenaggregation und -normalisierung, um eine integrierte Ansicht aller Sicherheitsereignisse auf einer einzigen Plattform bereitzustellen. Benutzer können Bedrohungen in Echtzeit erkennen, und Sicherheitsanalysten müssen nicht mehr zeitaufwändig nach allen Benachrichtigungen verschiedener Komponenten zur Bedrohungssuche und -überwachung suchen.

Zusätzlich zu SIEM kann Sicherheitspersonal reguläre und abnormale Aktivitäten mithilfe von Regeln definieren. Fortschrittlichere Lösungen, sogenannte Next-Gen SIEMs, nutzen maschinelles Lernen und KI, um Verhaltensmodelle für die Benutzer- und Entitätsverhaltensanalyse (UEBA) kontinuierlich zu aktualisieren und so Fehlalarme zu reduzieren. In Next-Gen SIEMs werden die vom SIEM-System gesammelten Daten anhand der definierten Regeln und identifizierten Verhaltensmuster analysiert. Jedes Mal, wenn abnormale Aktivitäten erkannt werden, wird ein entsprechendes Ereignis zur Überprüfung generiert.

SIEM-Lösungen bieten maßgeschneiderten Cybersicherheitsschutz basierend auf vorgegebenen Regeln, Sicherheitsereigniskorrelationen und maschinellem Lernen. Sie speichern außerdem Protokolldaten über einen längeren Zeitraum, sodass die Suche nach historischen Informationen und die Erstellung von Compliance-Berichten vereinfacht wird.

Top 10 SIEM-Lösungen

SIEM ist zu einem grundlegenden Bestandteil der Cybersicherheit geworden. Allerdings sind nicht alle SIEM-Lösungen gleich. Bei der Entscheidung für ein SIEM ist es wichtig zu bedenken, dass SIEM keine isolierte Lösung ist, sondern Teil einer umfassenderen Sicherheitsstrategie sein sollte. Einige der besten SIEM-Lösungen sind unten aufgeführt.

Die Informationen zu den Möglichkeiten und Nachteilen der SIEM-Lösung stammen von Gartner Peer Insights und anderen öffentlich zugänglichen Quellen.

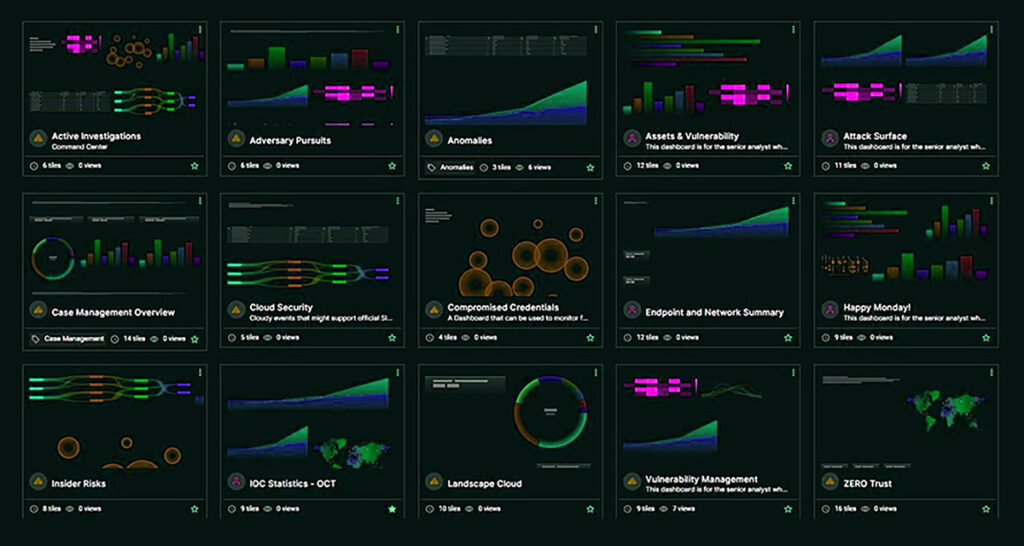

Exabeam Fusion

Als SIEM der nächsten Generation ist Exabeam Fusion eine Cloud-basierte Lösung, die einen verhaltensbasierten Ansatz für Bedrohungserkennung (TDIR) nutzt. Durch die Aggregation aller relevanten Ereignisse und die Aussortierung unzulässiger Ereignisse steigert Fusion SIEM die Produktivität der Analysten und erkennt Bedrohungen, die von anderen Tools übersehen werden. Dies verbessert die Erkennungsraten und Reaktionszeiten und stellt sicher, dass alle Warnungen berücksichtigt werden – auch solche von Systemen, die viele Warnungen generieren.

Darüber hinaus ist Fusion SIEM nativ in die Security Orchestration and Automation (SOAR)-Lösung integriert, die eine automatisierte Reaktion auf Sicherheitsvorfälle ermöglicht. So kann nahezu jede Bedrohung automatisch (oder auf Wunsch teilautomatisiert) in Echtzeit abgewehrt werden. Vordefinierte Workflows und vorkonfigurierte Anwendungsfälle (externe Bedrohungen, kompromittierte Insider und böswillige Insider) gewährleisten erfolgreiche SOC-Ergebnisse und eine automatisierte Reaktion. Fusion SIEM bietet außerdem die von einem modernen SIEM erwartete cloudbasierte Protokollspeicherung, schnelle und geführte Suche sowie umfassende Compliance-Berichte.

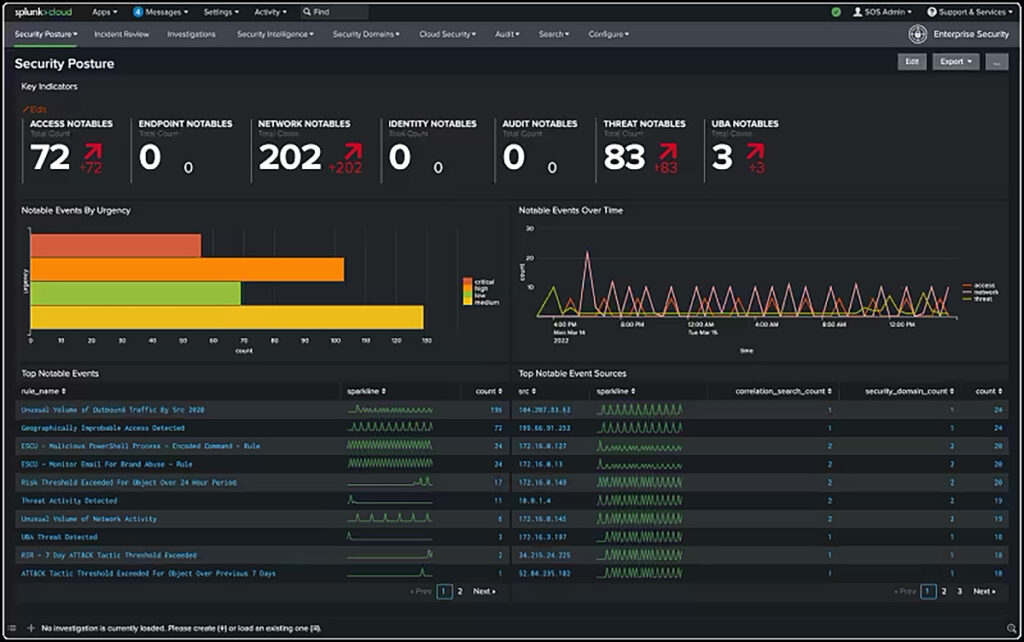

Splunk

Splunk bietet eine beliebte SIEM-Lösung an. Was sie von anderen Anbietern unterscheidet, ist ihre Fähigkeit, sowohl Sicherheits- als auch Anwendungs- und Netzwerküberwachungsanwendungen abzudecken. Dies macht sie sowohl bei Sicherheitspersonal als auch bei IT-Betriebsmitarbeitern beliebt. Wie die meisten Top-SIEM-Lösungen liefert Splunks SIEM Informationen in Echtzeit und die Benutzeroberfläche ist relativ benutzerfreundlich. Die Preise richten sich nach den geschützten Workloads.

Splunk Enterprise Security bietet jedoch nur eingeschränkte integrierte Verhaltensanalyse- und Automatisierungsfunktionen, was die Erkennung komplexer Bedrohungen und Techniken wie Lateral Movement erschwert. Die Lösung erfordert umfangreiche Anpassungen, um für die meisten Unternehmen effektiv zu sein, und ist nicht sofort einsatzbereit. Zur Erkennung von Lateral Movement müssen zahlreiche benutzerdefinierte Abfragen von spezialisierten Benutzern ausgeführt werden, was potenziell zu einer hohen Anzahl von Fehlalarmen führt. Ein weiteres Problem, das Benutzer berichten, ist die mangelnde Integration zwischen den Produkten SIEM, SOAR und UEBA.

LogRhythm

LogRhythm ist ein SIEM-Pionier und hat sich einen hervorragenden Ruf erarbeitet. Die Lösung von LogRythm umfasst zahlreiche Analysetools sowie KI und Log-Korrelation. Die Integration mit LogRhythm ist zwar relativ unkompliziert, erfordert jedoch eine steilere Lernkurve, da es nicht so benutzerfreundlich wie andere SIEMs ist.

Darüber hinaus unterstützt die Lösung von LogRhythm keine automatische Erkennung aller lateralen Bewegungen. Daher müssen Analysten verschiedene Zeitachsen manuell kombinieren, um Kontowechsel zu erkennen. Dies ist problematisch, da Angreifer laterale Bewegungen in Ihrem Netzwerk häufig nutzen, um nach wertvollen Informationen oder Assets zu suchen. Die Erkennungs-Engine der Lösung ist stark von Kompromittierungsindikatoren (IOCs) abhängig und hat Schwierigkeiten, fortgeschrittene Bedrohungen zu erkennen.

Darüber hinaus weist LogRhythm, wie in einem aktuellen Gartner Magic Quadrant-Bericht festgestellt wurde, mehrere Mängel in seinem Cloud-basierten SIEM-Angebot auf.

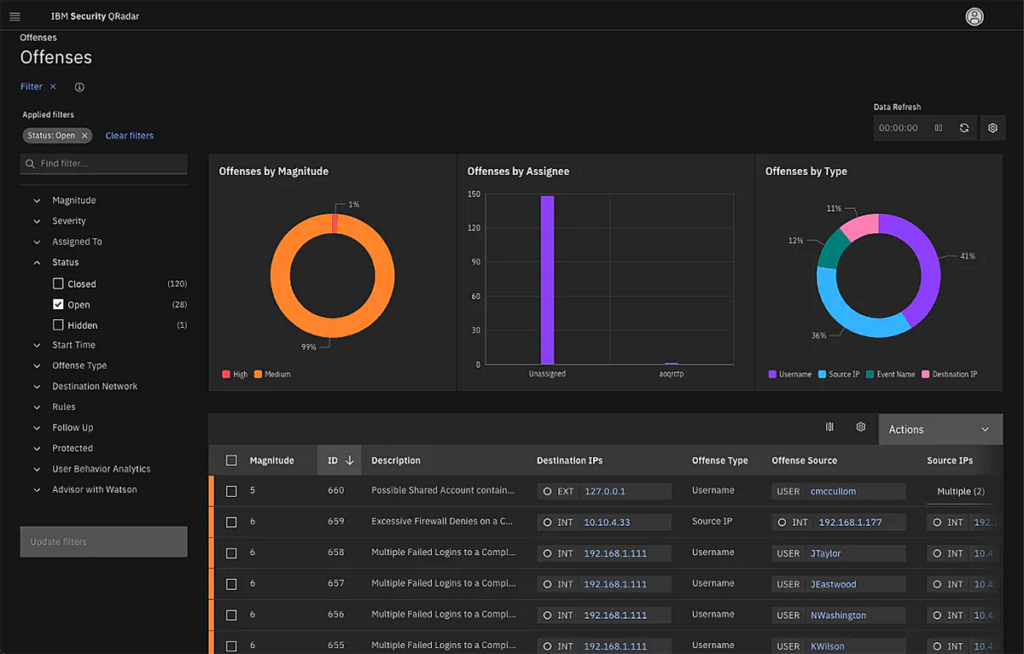

IBM QRadar SIEM

IBM QRadar SIEM ermöglicht Ihnen die Echtzeit-Ansicht Ihrer IT-Infrastruktur. Die modulare Architektur erleichtert die Erkennung und Priorisierung von Bedrohungen. Es unterstützt mehrere Protokollierungsprotokolle und bietet verschiedene Konfigurationsoptionen sowie High-End-Analysefunktionen. Die Lösung bietet einen App Store, in dem Kunden zusätzliche Inhalte von IBM und Drittanbietern für die Verwendung mit QRadar herunterladen können.

IBM QRadar hat jedoch einige Nachteile, darunter die relativ hohen Kosten (und das komplexe Preismodell) sowie die Notwendigkeit von Kollaborationsfunktionen wie Chat-Tools und verbessertem Asset-Management. Darüber hinaus verfügt QRadar über schwache UEBA-Funktionen, die eine grundlegende Komponente von SIEM der nächsten Generation darstellen.

Weitere Nachteile sind, dass Upgrades in verteilten Umgebungen komplex und aufwendig sein können, da der Produktsupport oft eingeschränkt ist (Sie können jedoch einen erweiterten Support erwerben). Das Produkt verfügt über eingeschränkte Berichtsfunktionen, die durch extern entwickelte Skripte ergänzt werden müssen.

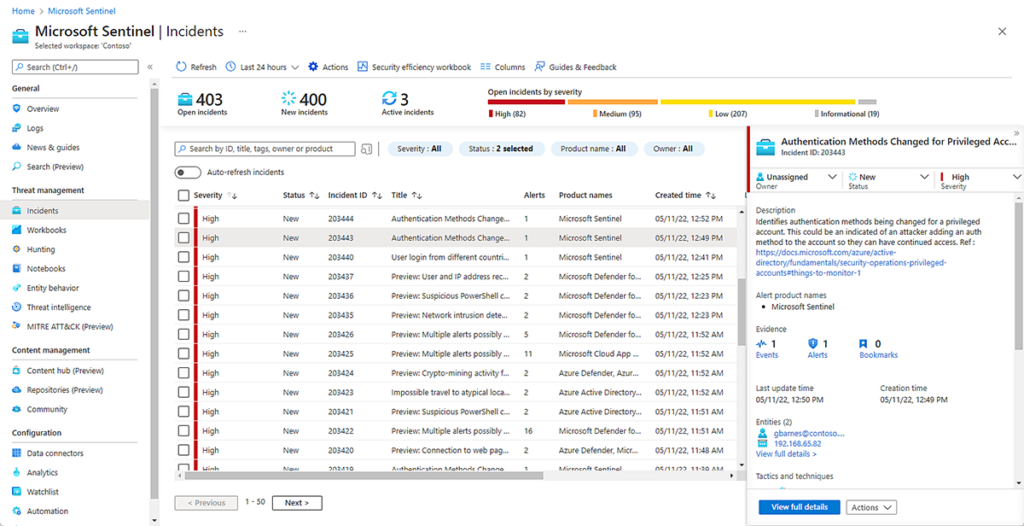

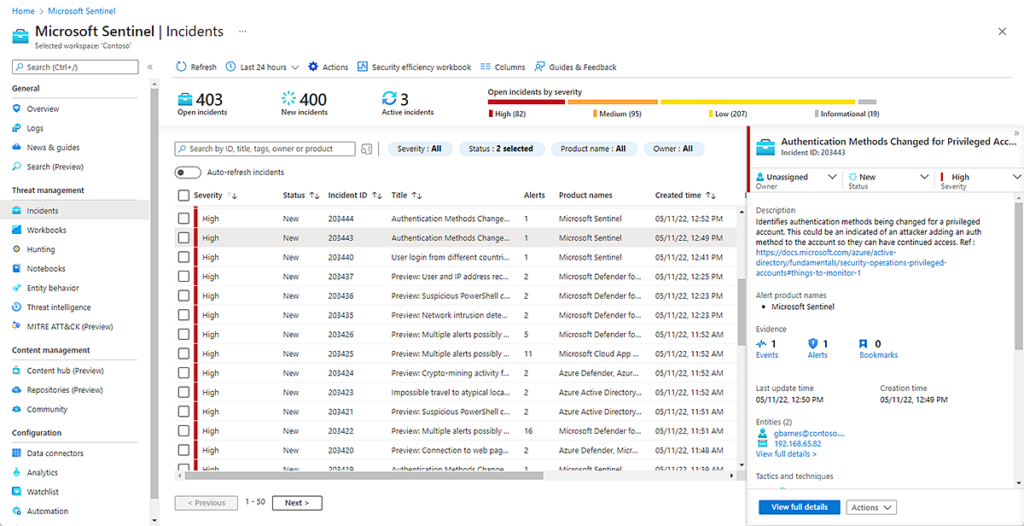

Microsoft Azure Sentinel

Azure Sentinel ist eine leistungsstarke SIEM-Lösung, die relativ neu auf dem Markt ist. Microsoft hat die Plattform Ende 2019 veröffentlicht. Sie ist eine beliebte Wahl für Kunden, die bereits in Microsoft-Sicherheit und IT investiert haben und diese unter einer Oberfläche vereinen möchten. Sie bietet außerdem ein einzigartiges „Pay-as-you-go“-Lizenzmodell, das den Budgetanforderungen von KMUs gerecht wird und auch für große Unternehmen interessant ist. Azure Sentinel ist außerdem für seinen reibungslosen Daten-Onboarding-Prozess bekannt.

Azure Sentinel weist jedoch einige nennenswerte Nachteile auf. Der Sicherheitsansatz ist Microsoft-orientiert und bietet nicht annähernd so viele Integrationen mit Sicherheitsanbietern wie andere führende SIEM-Systeme. Dies macht Azure Sentinel für Unternehmen, die Sicherheitsprodukte anderer Anbieter verwenden, unattraktiv. Auch für Sicherheitsanalysten, die mit Microsoft-Datenquellen nicht vertraut sind, ist der Lernprozess steil.

Securonix

Securonix bietet eine leistungsstarke SIEM-Lösung, die von Analysten hoch bewertet wird. Die Plattform umfasst SIEM-Funktionen der nächsten Generation, darunter eine analytikbasierte UEBA-Engine. Securonix wirbt außerdem mit Bereitstellungspartnerschaften mit AWS und Snowflake. Zusätzlich zu den sofort einsatzbereiten Regeln und Modellen bietet Securonix seinen Kunden die Möglichkeit, branchenspezifische Inhalte über „Premium-Apps“ zu erwerben, darunter Pakete für Betrugsanalysen, Luft- und Raumfahrtanalysen usw.

Kunden sollten jedoch beachten, dass Securonix keine integrierte SOAR Engine besitzt. Bisher nutzte das Unternehmen eine SOAR Engine von CyberSponse als White-Label-Lösung. Securonix bewirbt zwar mittlerweile eine SOAR Komponente, diese bietet aber deutlich weniger Funktionen als andere führende SIEM-Anbieter in ihren Plattformen für Sicherheitsorchestrierung und -automatisierung. Ein weiterer Nachteil ist, dass das Standardlizenzpaket von Securonix weniger Hot Storage umfasst als das anderer SIEM-Anbieter.

McAfee Enterprise Security Manager

Mit McAfee Enterprise Security Manager können Sie erweiterte Bedrohungen erkennen, Compliance-bezogene Aktivitäten verwalten und Echtzeitberichte erstellen. Die Benutzeroberfläche ermöglicht die Integration neuer Ressourcen für verschiedene Notfallszenarien. Sie können McAfee Enterprise Security Manager in der Cloud oder vor Ort bereitstellen und entsprechend Ihren Datenanforderungen skalieren.

McAfee Enterprise Security Manager sammelt Protokolle aus mehreren Quellen, was den Netzwerkverkehr erheblich erhöhen kann. Ein bekannter Nachteil ist die Protokollierung: Das System reduziert die Protokolle auf die wichtigsten Elemente. Dies kann dazu führen, dass Protokolle erneut erfasst werden müssen, um den vollständigen Ereigniskontext anzuzeigen.

Einige McAfee-Benutzer berichten von langsamer Leistung. Häufige Updates können die Kontinuität beeinträchtigen und Systemaufforderungen können durch regelmäßige Popup-Fenster unterbrochen werden.

LogPoint

LogPoint ist ein SIEM, das das Anwendungsereignismanagement erleichtert und die Anwendungssicherheit erhöht. Es deckt die meisten Überwachungs- und Sicherheitsanwendungsfälle ab und ist hochgradig skalierbar. Sie können je nach Bedarf von einem auf Tausende von Servern (oder umgekehrt) skalieren.

Sie können LogPoint in jeder Umgebung implementieren, einschließlich Entwicklung, Produktion und Test. Es erleichtert die Speicherung, Suche, Filterung, Fehlerverfolgung und Berichterstellung basierend auf Protokollanalysen. So können Sie Sicherheitsprobleme schneller erkennen und untersuchen.

Benutzer berichten, dass LogPoint keine intuitive Benutzeroberfläche bietet und einige Funktionen schwer zu finden sind. Auf Alarmkonfigurationen kann beispielsweise unter „Alarmregeln“ zugegriffen werden, die im Abschnitt „Wissensdatenbank“ im Menü „Einstellungen“ versteckt sind.

Ein weiterer potenzieller Nachteil für Benutzer kann die Abfragesprache sein. Diese ist zwar vielseitig, erfordert aber eine steile Lernkurve und ist schwer zu handhaben. Die benötigten Informationen sind nicht immer leicht zugänglich, und die Einrichtung von UEBA kann kompliziert und zeitaufwändig sein. Daher ist UEBA für Unternehmen, denen es an hochtechnischem Personal mangelt, weniger geeignet.

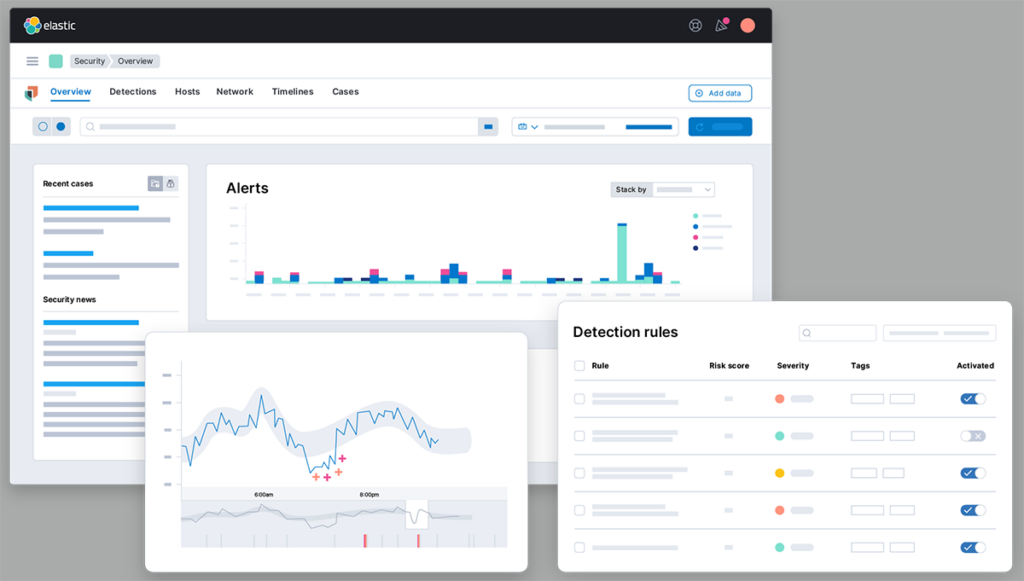

Elastischer Stapel

ELK Stack ist ein von Elastic entwickeltes Überwachungs- und Protokollverwaltungstool, das mit Elasticsearch, Logstash und Kibana zusammenarbeitet. Mit Elasticsearch können Sie Protokolle nach Bedarf durchsuchen und filtern. Logstash ermöglicht die Generierung und Sammlung von Protokollen in Echtzeit an einem zentralen Ort. Kibana unterstützt die Visualisierung von Statistiken durch Grafiken und Diagramme.

Diese Tools sind Open Source und ermöglichen effizientes Anwendungsmanagement und -monitoring. Mit dem ELK-Stack können Anwendungen zentral protokolliert werden, wodurch Sie Probleme schnell erkennen und beheben und die korrekte Funktion der Anwendungen sicherstellen können. Unternehmen nutzen den Stack, um IT-Probleme frühzeitig zu erkennen, sodass das Sicherheitsteam sie sofort beheben kann.

Zu den Nachteilen von ELK zählen Out-of-Memory-Ausnahmen bei Abfragen mit großen Indexgrößen, die Komplexität der Einrichtung und Verwaltung von Projekten (aufgrund der Multiplex-Architektur) und die fehlende Unterstützung für die Integration von Tools von Drittanbietern. ELK ist außerdem für seine schlechte Dokumentation und die Schwierigkeit der Fehlersuche bekannt, sodass das Erlernen der Verwendung viel Wissen und Ausprobieren erfordert.

ArcSight Enterprise Security Manager

ArcSight Enterprise Security Manager ist bekanntermaßen einfach zu implementieren und zu warten (zumindest anfangs) und bietet viele Möglichkeiten, sofern Sie bereit sind, in die Entwicklung der erforderlichen Tools zu investieren. Zu den leistungsstarken Funktionen gehören Korrelation, Aktionsauslöser und eine Normalisierungsfunktion.

Allerdings kann ArcSight bei der Bereitstellung großer Umgebungen langsam sein, und das Abrufen von Protokollen kann zeitaufwändig sein. Das Backend ist zudem komplex, sodass für die ordnungsgemäße Wartung möglicherweise erfahrene SIEM-Ingenieure erforderlich sind – insbesondere, wenn Sie aussagekräftige Ereigniskategorien entwickeln müssen.

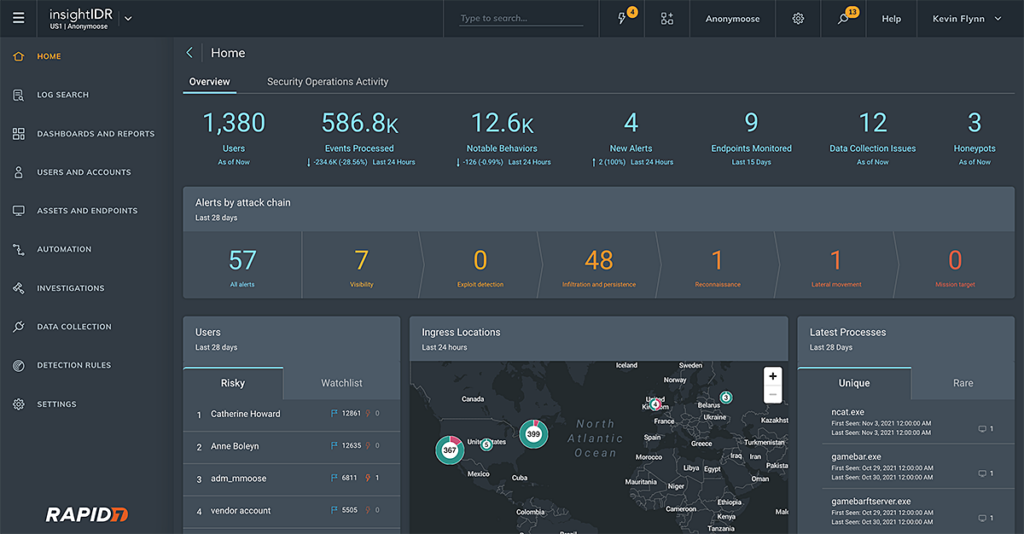

InsightIDR

InsightIDR bietet sofort einsatzbereite Funktionen, vorgefertigte Warnmeldungen und Trigger. Es vereint unterschiedliche Datenquellen und ermöglicht Sicherheitsanalysten so effizienteres Arbeiten. Der Cloud-Ansatz wird vorangetrieben, obwohl weiterhin lokale Protokollsammler verfügbar sind.

Ein großer Nachteil von InsightIDR ist die zeitaufwändige und mühsame Suche in Rohprotokollen. Daher verlassen sich Teams oft auf etablierte Protokollüberprüfungen auf dem Host, um die Suche zu beschleunigen. Außerdem fehlt eine benutzerfreundliche Benutzeroberfläche für das Vorfallmanagement, was die Erfassung kontextbezogener Details zu Sicherheitsereignissen erschwert.

Darüber hinaus verfügt InsightIDR nur über eingeschränkte Integrationsmöglichkeiten. Die Lösung arbeitet mit anderen Rapid7-Tools und ausgewählten Drittanbietern zusammen, was einem der wichtigsten Wertversprechen von SIEM widerspricht: die Bereitstellung eines zentralen Repositorys für alle Sicherheitsdaten im Unternehmen.

So wählen Sie einen SIEM-Anbieter aus

Alle oben aufgeführten SIEM-Systeme sind robuste Lösungen mit einer breiten Nutzerbasis. Bewerten Sie bei der Auswahl eines SIEM-Systems die Erfolgsbilanz und Marktposition des Anbieters und achten Sie besonders auf die Funktionalität.

Im Folgenden zeigen wir die Kernfunktionen einer SIEM-Lösung sowie die Funktionen der nächsten Generation, die Intelligenz und Automatisierung hinzufügen, um ein SIEM für Ihr Unternehmen effektiver zu machen. Die besten SIEM-Lösungen decken die Kernfunktionen ab und erweitern sie um Funktionen der nächsten Generation, die Ihren Sicherheitsanforderungen entsprechen.

Kernfunktionen von SIEM

- Bedrohungserkennung– SIEMs ermöglichen eine präzise Bedrohungserkennung mithilfe von Regeln und Verhaltensanalysen. Sie aggregieren außerdem Bedrohungsfeeds, Backlists und Geolokalisierungen.

- Bedrohungsinformationen und Sicherheitswarnungen– Viele SIEMs verbinden Ihr Sicherheitssystem mit einem Bedrohungsinformationen-Feed. So ist Ihr Unternehmen stets über die neuesten Cyberbedrohungen informiert. SIEMs aggregieren und normalisieren außerdem Ihre Sicherheitsdaten, gleichen verschiedene Quellen ab, bewerten Ihre Systemaktivität und benachrichtigen Sie, sobald sie ein verdächtiges Ereignis erkennen.

- Compliance-Bewertung und -Berichterstattung– Compliance ist eine der größten Hürden für jedes Unternehmen und wird immer komplexer. Vorschriften wie FFIEC, HIPAA und PCI definieren, wie und welche Daten gespeichert werden müssen. Die Nichteinhaltung gesetzlicher Anforderungen kann für ein Unternehmen katastrophale Folgen haben. SIEMs bieten Compliance-Berichte und helfen Ihnen, die Effektivität Ihres Unternehmens bei der Einhaltung gesetzlicher Anforderungen zu ermitteln.

- Echtzeitbenachrichtigungen– Wenn es um Sicherheit geht, ist Zeit entscheidend. SIEMs benachrichtigen Sie in Echtzeit über Sicherheitsverletzungen. So kann Ihr Unternehmen sofort auf eine potenzielle Bedrohung reagieren.

- Datenaggregation– die Zentralisierung von Informationen aus vielen Quellen und die Bereitstellung eines klaren Bildes aller Netzwerkaktivitäten ist die wichtigste Funktion von SIEM. Ohne diese Funktion könnten Sie leicht den Überblick über dunkle Ecken Ihres Netzwerks verlieren, insbesondere wenn Ihr Unternehmen wächst. Dieser Mangel an Transparenz kann leicht von Cyberkriminellen ausgenutzt werden und Ihr Netzwerk anfällig für unentdeckte Infiltrationen machen.

- Datennormalisierung– Ihr Sicherheitssystem besteht aus riesigen Datenmengen aus verschiedenen Quellen. Um Zusammenhänge bei Sicherheitsereignissen zu erkennen, müssen alle diese Daten einheitlich formatiert sein. SIEM normalisiert alle Ihre Sicherheitsdaten und erleichtert so die Analyse und das Ziehen aussagekräftiger Schlussfolgerungen.

SIEM-Funktionen der nächsten Generation

- Datenerfassung und -verwaltung –SIEMs der nächsten Generation können Daten aus allen verfügbaren Quellen erfassen und verwalten. Die Integration wird durch integrierte Konnektoren erleichtert. Wichtige Datenquellen sind Cloud-Ressourcen und -Dienste, Netzwerkdaten und lokale Protokolldaten sowie externe Geräte wie Smartphones.

- Bereitstellung in der Cloud –Cloud-SIEMs nutzen flexible Cloud-Speicher und Data Lakes. Dadurch sind sie deutlich skalierbarer als herkömmliche, lokale SIEMs, die auf Geräten basieren, die die enormen Datenmengen großer Unternehmen nicht verarbeiten können.

- User and Entity Behavior Analysis (UEBA) –erstellt eine Basislinie typischen Benutzerverhaltens und nutzt ML-Algorithmen, um Verhaltensanomalien zu identifizieren. Diese Technologie ermöglicht modernen SIEMs die effektive Erkennung von Zero-Day- und Insider-Bedrohungen, die nicht mit bekannten Angriffssignaturen übereinstimmen.

- Security Orchestration and Automation Response (SOAR) ermöglicht es SIEM-Systemen, auf Sicherheitsvorfälle in Echtzeit zu reagieren, anstatt sie lediglich zu überwachen und Alarme auszulösen. SIEM-Systeme der nächsten Generation können direkt mit der IT- und Sicherheitsinfrastruktur zusammenarbeiten und Handlungsempfehlungen geben. Sie können außerdem die Reaktion auf Bedrohungen mithilfe von Incident-Response-Playbooks automatisieren, die von mehreren Systemen genutzten Tools zur Bedrohungserkennung und -abwehr orchestrieren und Sicherheitssysteme wie Firewalls, E-Mail-Server und Zugriffsmanagementsysteme verwalten.

- Automatisierte Angriffszeitpläne –Bei herkömmlichen SIEMs müssen Analysten Daten aus verschiedenen Quellen zusammenführen, um den Angriffszeitplan zu verstehen. Dies kann zeitaufwändig sein und erfordert spezielles Fachwissen. SIEMs der nächsten Generation können automatisch einen Angriffszeitplan erstellen und visuell darstellen, sodass auch weniger spezialisierte Analysten ihn verstehen können. Dies beschleunigt die Untersuchung und die Einstufung von Vorfällen erheblich.

Abschluss

Da Cyberangriffe immer häufiger und bekannter werden, ist es wichtiger denn je, die verfügbaren Cybersicherheitstools zu verstehen. Bei der Sicherheitsberichterstattung besteht ein Konflikt zwischen Datenvolumen und Praktikabilität. Zwar möchten Sie kein einziges Sicherheitsereignis verpassen, doch die Verwaltung aller Warnmeldungen aller Systeme in Ihrer Sicherheitsinfrastruktur ist schlicht unmöglich.

Hier kommt SIEM ins Spiel. Durch die zentrale Verwaltung aller Benachrichtigungen auf einer einzigen Plattform werden Sie über jedes Ereignis, das Ihre Aufmerksamkeit erfordert, informiert, ohne Zeit mit der Überwachung mehrerer Systeme zu verschwenden. Um Ihr Sicherheitsprofil weiter zu verbessern, können Sie SIEM mit Lösungen wie SOAR und UEBA integrieren, um die Bedrohungserkennung zu automatisieren, Fehlalarme zu reduzieren und auf Bedrohungen zu reagieren, oder in ein SIEM-System der nächsten Generation investieren.

Tipps vom Experten

Steve Moore ist Vice President und Chief Security Strategist bei Exabeam. Er entwickelt Lösungen zur Bedrohungserkennung und berät Kunden zu Sicherheitsprogrammen und der Reaktion auf Sicherheitsverletzungen. Er ist Moderator des „The New CISO Podcast“, Mitglied des Forbes Tech Council und Mitbegründer von TEN18 bei Exabeam.

Meiner Erfahrung nach können Ihnen die folgenden Tipps dabei helfen, das Potenzial von SIEM-Lösungen für Ihr Unternehmen besser zu nutzen und zu maximieren:

Planen Sie Ihren Speicher- und Aufbewahrungsbedarf im Voraus

Bewerten Sie Ihre Compliance-Anforderungen und das erwartete Datenwachstum. Stellen Sie sicher, dass Ihre SIEM-Speicherstrategie (vor Ort oder in der Cloud) die Protokollaufbewahrung ohne Leistungseinbußen bewältigen kann.

Konzentrieren Sie sich auf aussagekräftige Zusammenhänge, nicht nur auf Warnmeldungen

Passen Sie Korrelationsregeln an, um Warnmeldungen mit realen Auswirkungen zu priorisieren. Übermäßiges Vertrauen auf vorgefertigte Regeln kann zu Warnmeldungsmüdigkeit und dem Verpassen kritischer Ereignisse führen.

Integrieren Sie SIEM in IT-Service-Management-Systeme (ITSM)

Die Verbindung Ihres SIEM mit ITSM-Plattformen wie ServiceNow optimiert das Vorfallmanagement. Diese Integration stellt sicher, dass Warnmeldungen als Tickets protokolliert und bis zur Lösung verfolgt werden.

Nutzen Sie erweiterte Threat Intelligence-Feeds

Ergänzen Sie Ihr SIEM mit erstklassigen Echtzeit-Threat-Intelligence-Feeds, um die Erkennungsfunktionen gegen neu auftretende Bedrohungen und gezielte Angriffe zu verbessern.

Regelmäßiges Optimieren und Optimieren von Machine-Learning-Modellen in SIEMs der nächsten Generation

Stellen Sie sicher, dass die KI- und UEBA-Funktionen Ihres SIEM der nächsten Generation optimal auf das Verhalten Ihres Unternehmens abgestimmt sind. Überprüfen Sie die Modellergebnisse regelmäßig auf Genauigkeit und Relevanz.

Mehr über Exabeam erfahren

Vertiefen Sie Ihr Wissen mit Webinaren, Leitfäden und Analystenberichten.

-

Führung

Four Ways to Augment Microsoft Sentinel With the Exabeam Microsoft Sentinel Collector

-

Whitepaper

Strengthening Threat Detection and Investigation With Network Traffic Analysis