Rapid7: Lösungsübersicht, Preise, Einschränkungen und Alternativen

- 8 minutes to read

Inhaltsverzeichnis

Was ist Rapid7?

Rapid7 ist ein Cybersicherheitsunternehmen, das sowohl kommerzielle Lösungen als auch Open-Source-Tools anbietet, insbesondere die Penetrationstestplattform Metasploit. Das Unternehmen wurde im Jahr 2000 von Alan Matthews, Tas Giakouminakis und Chad Loderand gegründet und wird an der NASDAQ (Börsenkürzel RPD) gehandelt.

Rapid7 bietet eine Reihe von Produkten für verschiedene Aspekte der Cybersicherheit an, darunter Schwachstellenmanagement, Bedrohungserkennung, Cloud-Sicherheit und Automatisierung. Wie andere Anbieter dieser Kategorie nutzen die Lösungen des Unternehmens Analysen, Bedrohungsinformationen und maschinelles Lernen, um Unternehmen dabei zu unterstützen, Schwachstellen zu identifizieren, Bedrohungen zu erkennen und die Reaktion auf Vorfälle zu automatisieren.

Dies ist Teil einer Artikelserie zum Thema Informationssicherheit.

Hauptmerkmale der Rapid7-Lösungen

Die Lösungen von Rapid7 bieten die folgenden Sicherheitsfunktionen:

- Schwachstellenmanagement: Das Produkt InsightVM bietet kontinuierliches Scannen, um Schwachstellen in lokalen und Cloud-Umgebungen zu erkennen. Diese Lösung hilft Sicherheitsteams, Risiken anhand bekannter Bedrohungen und der Kosten für die Behebung zu priorisieren, wodurch das Schwachstellenmanagement effizienter und praktikabler wird.

- Bedrohungserkennung und Reaktion auf Vorfälle: InsightIDR soll es Organisationen ermöglichen, Sicherheitsverletzungen zu erkennen, indem es Daten aus dem gesamten Netzwerk sammelt und analysiert und dabei bösartige oder ungewöhnliche Aktivitäten identifiziert, die auf einen Angriff hindeuten.

- Cloud-Sicherheit: Rapid7 bietet Lösungen, die Transparenz und Schutz für Cloud-Infrastrukturen bieten. Einblicke, Analysen und automatisierte Compliance-Prüfungen sorgen dafür, dass Cloud-Setups Best Practices und Sicherheitsstandards einhalten. InsightCloudSec sorgt für Transparenz und minimiert potenziell die mit Cloud-Diensten und -Anwendungen verbundenen Risiken.

- Anwendungssicherheit: InsightAppSec kann potenziell dabei helfen, Sicherheitslücken in der Anwendungsentwicklung zu identifizieren und zu beheben. Diese Lösung bietet „dynamische Anwendungssicherheitstests“ (DAST), um Schwachstellen während der Entwicklungs- und Produktionsphase zu identifizieren. Automatisierte Scans simulieren das Verhalten von Angreifern und decken so potenzielle Angriffspunkte auf, die gesichert werden müssen.

- Sicherheitsautomatisierung und -orchestrierung: Die InsightConnect-Plattform automatisiert wiederkehrende Aufgaben und Arbeitsabläufe, sodass sich Sicherheitsteams auf übergeordnete Initiativen wie ähnliche Lösungen in dieser Kategorie konzentrieren können. Durch die Integration mit verschiedenen Tools und Plattformen unterstützt InsightConnect verschiedene Sicherheitsteams durch Effizienzsteigerung und kürzere Reaktionszeiten.

- Bedrohungsinformationen und -analysen: Durch die Nutzung verschiedener Datenquellen liefert Rapid7 Informationen für Sicherheitsstrategien und -entscheidungen. InsightIDR integriert Bedrohungsinformationen, um die Erkennung und Analyse von Bedrohungen zu unterstützen und bietet Kontext und Anleitungen für umsetzbare Maßnahmen.

Bemerkenswerte Rapid7-Produkte

Die Rapid7 Command Platform

Die Rapid7 Command Platform bietet eine einheitliche Schnittstelle für die Verwaltung von Sicherheitsvorgängen. Diese Plattform konsolidiert verschiedene Funktionen wie Schwachstellenmanagement, Vorfallerkennung und Reaktion.

Durch die Integration mehrerer Sicherheitstools sorgt die Command Platform für Transparenz und Kontrolle über Sicherheitspraktiken und unterstützt Abhilfemaßnahmen.

Rapid7 InsightIDR

Dieses Tool nutzt Analysen des Benutzerverhaltens und integrierte Bedrohungsinformationen zur Erkennung von Bedrohungen. InsightIDR bietet einen Ansatz für das Bedrohungsmanagement durch die Integration von Endpunkterkennung, Protokollverwaltung und Benutzereinblicksfunktionen.

Es soll Angriffe erkennen und darauf reagieren sowie konsolidierte Vorfalldaten und automatisierte Untersuchungsabläufe für die Vorfallreaktion bereitstellen.

Rapid7 InsightVM

Rapid7 InsightVM konzentriert sich auf das Schwachstellenmanagement und bietet Einblick in Sicherheitsbedrohungen im gesamten Unternehmensnetzwerk. Die Plattform vereint Asset-Transparenz, dynamische Risikobewertung und Tools zur Behebung von Schwachstellen. Wie andere Lösungen unterstützt sie Sicherheitsteams bei der Priorisierung von Schwachstellen basierend auf Risikokontext und potenzieller Ausnutzbarkeit.

Berichts- und Visualisierungstools helfen bei der Kommunikation des Schwachstellenstatus und -fortschritts. Die Integration von InsightVM mit anderen Sicherheitstools ermöglicht automatisierte Workflows für den Behebungsprozess.

Rapid7 NExpose

Rapid7 Nexpose bietet Schwachstellenmanagement und Risikobewertung. Durch das Scannen von Netzwerken und Systemen identifiziert und bewertet Nexpose Schwachstellen und liefert Erkenntnisse zu Bedrohungen. Mithilfe von Schwachstellenbibliotheken priorisiert es kritische Probleme, minimiert potenzielle Risiken und Gefährdungen und schließt Sicherheitslücken.

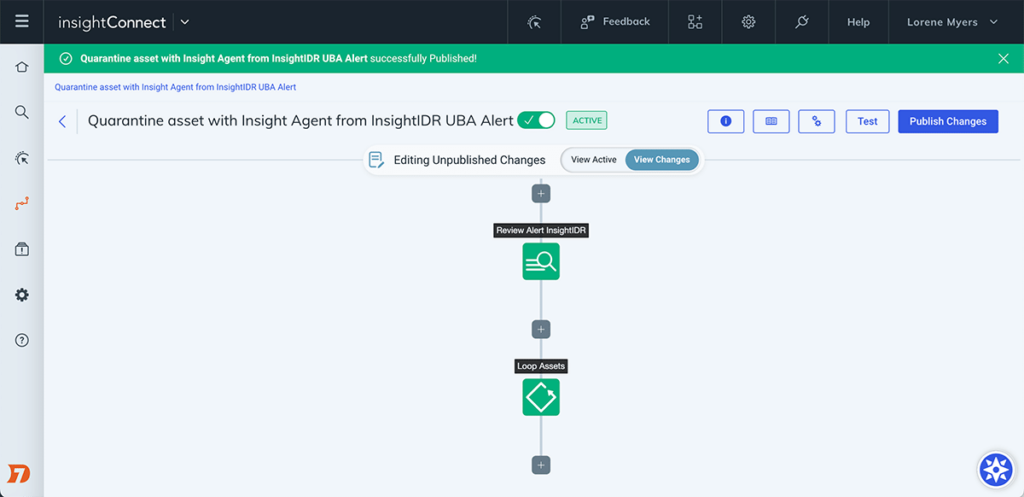

Rapid7 InsightConnect

InsightConnect von Rapid7 ergänzt Sicherheits-Workflows durch Automatisierung und Orchestrierung. Es lässt sich in zahlreiche Sicherheitstools und -systeme integrieren und ermöglicht so vereinfachte Reaktionen auf Vorfälle und Bedrohungen. Durch die Automatisierung von Routineaufgaben kann InsightConnect Sicherheitsteams dabei unterstützen, sich auf strategische Prioritäten zu konzentrieren und so die Lösungszeiten für Vorfälle und menschliche Fehler zu reduzieren.

Die Skalierbarkeit der Plattform trägt dazu bei, die Anforderungen sowohl kleiner Teams als auch großer Unternehmen zu erfüllen. InsightConnect soll es Organisationen ermöglichen, Prozesse und ihre Sicherheitslage zu verwalten.

Rapid7 Managed XDR

Rapid7 Managed XDR (Extended Detection and Response) bietet Dienste zur Bedrohungserkennung und -reaktion. Managed XDR vereint Endpunkterkennung, Netzwerkanalyse und Überwachung des Benutzerverhaltens. Dieser Service erweitert das Sicherheitsteam eines Unternehmens um Überwachung und Bedrohungssuche.

Durch das Angebot von Managed Services gewährleistet Rapid7 fachkundige Überwachung und schnelle Reaktionsfähigkeit. Unternehmen profitieren von Bedrohungsinformationen und Fachwissen.

Rapid7 InsightCloudSec

Rapid7 InsightCloudSec unterstützt Cloud-Sicherheitsteams bei der Überwachung und Verwaltung von Cloud-Ressourcen. Die Plattform identifiziert Risiken in Cloud-Umgebungen und gewährleistet die Einhaltung von Sicherheitsstandards. Durch die Transparenz der Cloud-Infrastruktur unterstützt sie sowohl die Bedrohungsprävention als auch die Reaktion darauf.

InsightCloudSec legt den Schwerpunkt auf Automatisierung, um Sicherheitsteams bei der Ausführung von Aufgaben in Multi-Cloud-Umgebungen zu unterstützen. Seine Funktionen sind nützlich für Governance und Compliance, mit dem Ziel, Fehlkonfigurationen und Schwachstellen zu beheben.

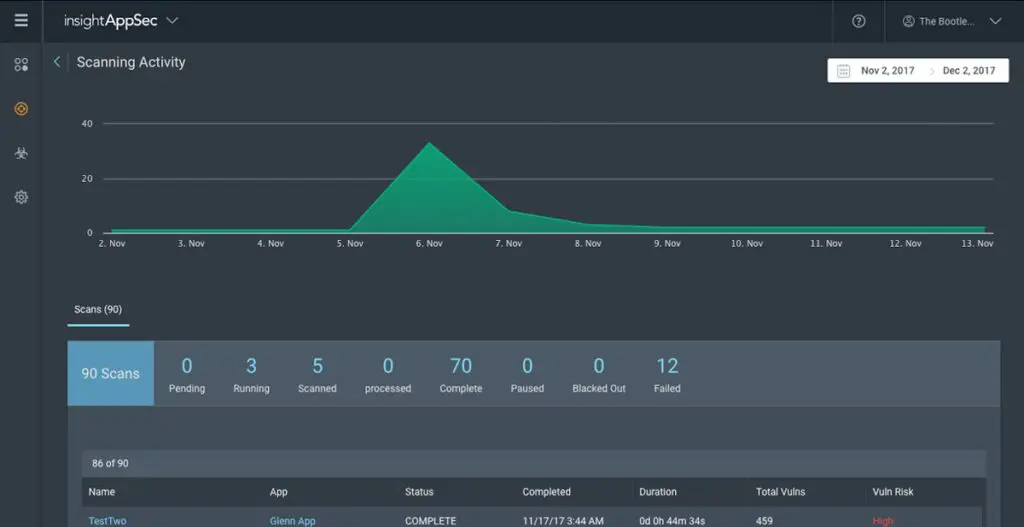

Rapid7 InsightAppSec

Rapid7 InsightAppSec ist ein Anwendungssicherheitstool zum Identifizieren und Beheben potenzieller Schwachstellen in Webanwendungen. Es nutzt Scan-Techniken, um reale Angriffsszenarien zu simulieren und Sicherheitslücken sowohl während der Entwicklungs- als auch der Bereitstellungsphase zu erkennen.

Die Lösung identifiziert Schwachstellen und soll außerdem Erkenntnisse zur Behebung liefern, mit dem Ziel, Sicherheit in die Entwicklungspipeline zu integrieren.

Rapid7 Open Source-Lösungen

Rapid7 bietet das Open-Source-Projekt Metasploit an – ein Penetrationstest-Framework für Sicherheitsexperten, um Schwachstellen in verschiedenen Systemen zu identifizieren und auszunutzen. Metasploit bietet Tools zum Testen von Abwehrmechanismen, zur Simulation realer Angriffe und zur Durchführung von Red-Team-Übungen. Es enthält eine Bibliothek mit Exploits und Payloads für ethische Hacker und Sicherheitsanalysten.

Ein weiteres bemerkenswertes Open-Source-Projekt ist Recog, ein Fingerprinting-Tool zur Identifizierung von Software, Diensten und Protokollen auf Remote-Hosts. Recog nutzt eine Signaturdatenbank, um detaillierte Informationen zu den erkannten Diensten bereitzustellen. Dies hilft bei der Schwachstellenanalyse und der Bestandsverwaltung.

Rapid7-Preise

Die Preise für Rapid7-Produkte variieren je nach Lösung und den Anforderungen eines Unternehmens, einschließlich Faktoren wie der Anzahl der Assets oder der überwachten Instanzen. Hier finden Sie eine Übersicht über die Einstiegspreise der wichtigsten Rapid7-Produkte:

- Schwachstellen-Risikomanagement (InsightVM): InsightVM kostet 1,93 US-Dollar pro Asset und Monat und konzentriert sich auf die Identifizierung und Verwaltung von Schwachstellen in lokalen und Cloud-Umgebungen. Der Einstiegspreis gilt für 500 Assets und ermöglicht Unternehmen eine bedarfsgerechte Skalierung.

- Erkennung und Reaktion (InsightIDR): Ab 5,89 US-Dollar pro Asset und Monat bietet InsightIDR Funktionen zur Erkennung und Reaktion auf Bedrohungen. Durch den Einsatz von maschinellem Lernen und Verhaltensanalysen unterstützt es Unternehmen dabei, verdächtige Aktivitäten im gesamten Netzwerk schnell zu erkennen und darauf zu reagieren.

- Sicherheit von Webanwendungen (InsightAppSec): Ab einem Preis von 175 US-Dollar pro App und Monat bietet InsightAppSec dynamische Anwendungssicherheitstests (DAST) an, um Webanwendungen vor Schwachstellen zu schützen. Dieses Tool ist unverzichtbar für Unternehmen, die der Anwendungssicherheit in ihren Entwicklungspipelines Priorität einräumen.

- Cloud-Sicherheit (InsightCloudSec): Ab 5.775 US-Dollar pro Monat für bis zu 500 Instanzen bietet InsightCloudSec Cloud-Sicherheit durch Überwachung und Sicherung von Cloud-Ressourcen auf verschiedenen Plattformen. Es gewährleistet Compliance und minimiert Risiken in Multi-Cloud-Umgebungen.

Rapid7-Einschränkungen

Trotz des umfangreichen Angebots von Rapid7 gibt es einige Einschränkungen, auf die Benutzer stoßen können. Diese Einschränkungen betreffen häufig kleinere Unternehmen oder solche mit eingeschränkter Cybersicherheitsexpertise. Zu den wichtigsten Einschränkungen, die von Benutzern der G2-Plattform gemeldet wurden, gehören:

- Hohe Preise: Die Lösungen von Rapid7 können kostspielig sein, was für kleinere Unternehmen oder solche mit begrenztem Budget unerschwinglich sein kann.

- Steile Lernkurve: Für weniger erfahrene Benutzer kann die Navigation durch die zahlreichen Tools und Funktionen eine Herausforderung darstellen und erfordert eine umfangreiche Schulung, um die Plattform effektiv nutzen zu können.

- Reaktionszeiten des Supports: Benutzer haben berichtet, dass die Reaktionszeiten des Supports länger als erwartet sein können, was die Fähigkeit zur schnellen Problemlösung beeinträchtigt.

- Allgemeine Abhilfevorschläge: Einige Abhilfeempfehlungen sind möglicherweise nicht auf alle Anwendungen zugeschnitten und erfordern zusätzlichen Aufwand, um sie an unterschiedliche Umgebungen anzupassen.

Rapid7-Alternativen und -Konkurrenten

Exabeam

Exabeam ist ein führender Anbieter von SIEM-Lösungen (Security Information and Event Management), der UEBA, SIEM, SOAR und TDIR kombiniert, um Sicherheitsoperationen zu beschleunigen. Seine Security-Operations-Plattformen ermöglichen es Sicherheitsteams, Bedrohungen schnell zu erkennen, zu untersuchen und darauf zu reagieren und gleichzeitig die betriebliche Effizienz zu steigern.

Hauptmerkmale:

- Skalierbare Protokollerfassung und -verwaltung: Die offene Plattform beschleunigt das Onboarding von Protokollen um 70 %, sodass keine fortgeschrittenen technischen Kenntnisse mehr erforderlich sind, und gewährleistet gleichzeitig eine nahtlose Protokollaggregation in hybriden Umgebungen.

- Verhaltensanalyse: Verwendet erweiterte Analysen, um normales und abnormales Verhalten zu vergleichen und Insider-Bedrohungen, laterale Bewegungen und komplexe Angriffe zu erkennen, die von signaturbasierten Systemen übersehen werden. Kunden berichten, dass Exabeam 90 % der Angriffe erkennt und darauf reagiert, bevor andere Anbieter sie abfangen können.

- Automatisierte Reaktion auf Bedrohungen: Vereinfacht Sicherheitsvorgänge durch Automatisierung der Vorfallzeitpläne, Reduzierung des manuellen Aufwands um 30 % und Beschleunigung der Untersuchungszeiten um 80 %.

- Kontextbezogene Vorfalluntersuchung: Da Exabeam die Zeitleistenerstellung automatisiert und den Zeitaufwand für Routineaufgaben reduziert, verkürzt sich die Zeit für die Erkennung und Reaktion auf Bedrohungen um über 50 %. Vorgefertigte Korrelationsregeln, Modelle zur Anomalieerkennung und Anbieterintegrationen reduzieren die Anzahl der Warnmeldungen um 60 % und minimieren Fehlalarme.

- SaaS- und Cloud-native Optionen: Flexible Bereitstellungsoptionen bieten Skalierbarkeit für Cloud-First- und Hybridumgebungen und gewährleisten eine schnelle Wertschöpfung für Kunden. Für Unternehmen, die ihr SIEM nicht in die Cloud migrieren können oder wollen, bietet Exabeam ein marktführendes, voll funktionsfähiges und selbst gehostetes SIEM.

- Netzwerktransparenz mit NetMon: Bietet tiefe Einblicke über Firewalls und IDS/IPS hinaus, erkennt Bedrohungen wie Datendiebstahl und Botnet-Aktivitäten und erleichtert die Untersuchung durch flexible Suchfunktionen. Deep Packet Analytics (DPA) basiert außerdem auf der NetMon Deep Packet Inspection (DPI)-Engine, um wichtige Indikatoren für Kompromittierungen (IOCs) zu interpretieren.

Die Kunden Exabeam betonen immer wieder, wie die KI-gestützten Tools für Echtzeittransparenz, Automatisierung und Produktivität die Sicherheitskompetenz des Unternehmens verbessern, überforderte Analysten in proaktive Verteidiger verwandeln und gleichzeitig die Kosten senken und branchenführenden Support bieten.

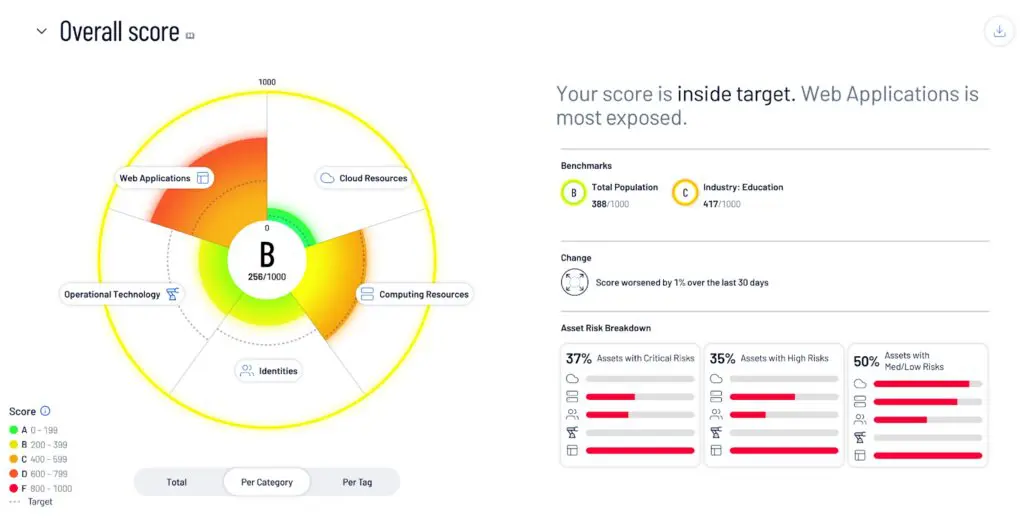

Haltbar

Tenable ist ein Cybersicherheitsunternehmen, das sich auf das Exposure Management konzentriert und einen Überblick über Cyberrisiken auf der gesamten Angriffsfläche eines Unternehmens bietet. Die Plattform Tenable One kombiniert KI-gestützte Erkenntnisse und Exposure-Analysen, um Unternehmen dabei zu unterstützen, Schwachstellen zu identifizieren, zu priorisieren und zu beheben.

Hauptmerkmale von Tenable:

- Einheitliche Risikotransparenz: Kombiniert Risikodaten über Assets und Sicherheitsdomänen hinweg in einer Ansicht und deckt Schwachstellen in IT-, Cloud-, OT-, IoT- und Identitätssystemen auf.

- ExposureAI: Nutzt KI für eine schnelle Bedrohungsanalyse, um hoffentlich versteckte Schwachstellen und kritische Angriffspfade über Sicherheitssilos hinweg zu entdecken.

- Angriffspfadanalyse: Visualisiert Beziehungen zwischen Vermögenswerten, Identitäten und Risiken, hoffentlich bevor sie ausgenutzt werden können.

- Anlageninventar: Kartiert und überwacht alle Anlagen, auch nicht verwaltete, um sicherzustellen, dass kein Risikopunkt übersehen wird.

- Schwachstelleninformationen: Liefert die neuesten Bedrohungs- und Schwachstellendaten und integriert Informationen aus vertrauenswürdigen Quellen für eine aktuelle Risikobewertung.

CrowdStrike

CrowdStrike ist ein Cybersicherheitsunternehmen, das für seine Falcon-Plattform bekannt ist, die Cyberbedrohungen verhindern und darauf reagieren soll. Mit dem Fokus auf Extended Detection and Response (XDR) versucht CrowdStrike, Sicherheit und IT-Betrieb zu vereinen.

Hauptfunktionen der CrowdStrike-Plattform:

- Einheitliche Plattform und Konsole: Die Bereitstellung erfolgt über einen einzigen Agenten, wodurch die Sicherheitsverwaltung in einer Konsole zentralisiert wird, um die Überwachung und Reaktion im gesamten Unternehmen zu ermöglichen.

- KI-gestützte Bedrohungserkennung: Ziel ist es, Bedrohungen zu erkennen und zu priorisieren, um die Reaktionszeiten zu minimieren und die Genauigkeit der Bedrohungserkennung zu verbessern.

- XDR-Funktionen: Erweitert die Erkennung und Reaktion auf Endpunkte, Cloud und Identitätssysteme.

- Offenes und erweiterbares Ökosystem: Ermöglicht die Integration zusätzlicher Module und Datenquellen und unterstützt Anwendungen und Tools von Drittanbietern zur Anpassung.

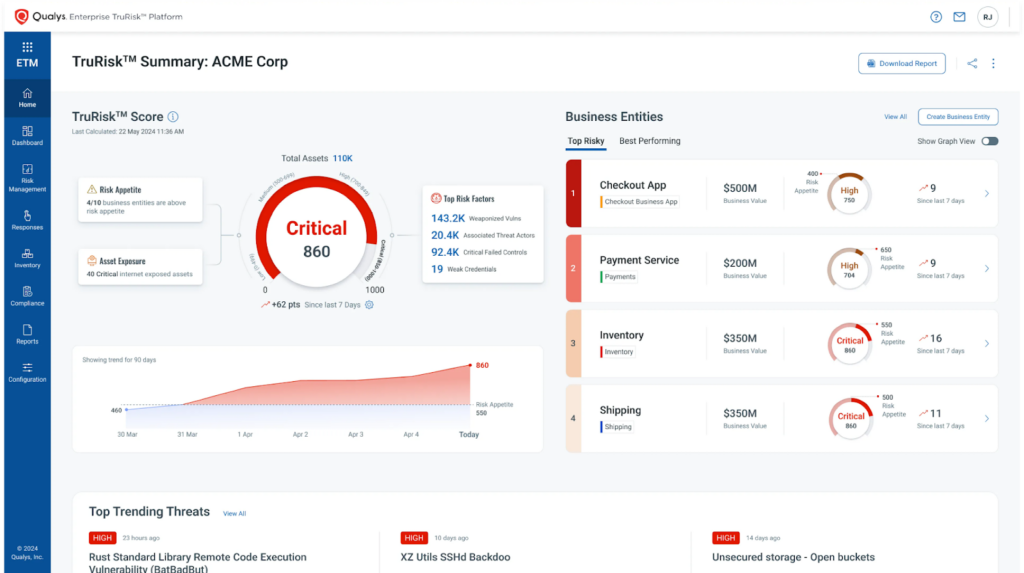

Qualys

Qualys bietet eine Cybersicherheitsplattform, die Enterprise TruRisk Platform, die sich auf die Quantifizierung, Kommunikation und Minimierung von Cyberrisiken in der gesamten digitalen Umgebung eines Unternehmens konzentriert. Diese Plattform nutzt die TruRisk-Metrik, um Risiken durch Schwachstellen, Fehlkonfigurationen, veraltete Software und andere Risikofaktoren zu bewerten.

Hauptfunktionen der Qualys-Plattform:

- Risikomessung über Angriffsflächen hinweg: Erstellt ein aktuelles Inventar der Vermögenswerte und berücksichtigt dabei Cyber-Risikofaktoren in internen und externen Umgebungen. Aggregiert Daten aus Qualys- und Nicht-Qualys-Quellen für eine TruRisk-Ansicht.

- TruRisk-Scoring: Quantifiziert das Cyberrisiko mit einer Metrik für den Schweregrad oder die geschäftlichen Auswirkungen, um Daten zu Schwachstellen und Konfigurationen, Software mit eingestelltem Support und andere Faktoren einzubeziehen.

- Dynamisches CISO-Dashboard: Bietet TruRisk-Einblicke in Echtzeit und ermöglicht es Führungskräften, kritische Risiken auf Geschäftseinheits- oder Compliance-Ebene anzuzeigen.

- Risikobasiertes Patchen: Unterstützt die Behebung durch Priorisierung von Patches basierend auf der TruRisk-Bewertung.

- Einheitliche Cloud-Agent-Bereitstellung: Verwendet einen Cloud-Agenten für die Bereitstellung.

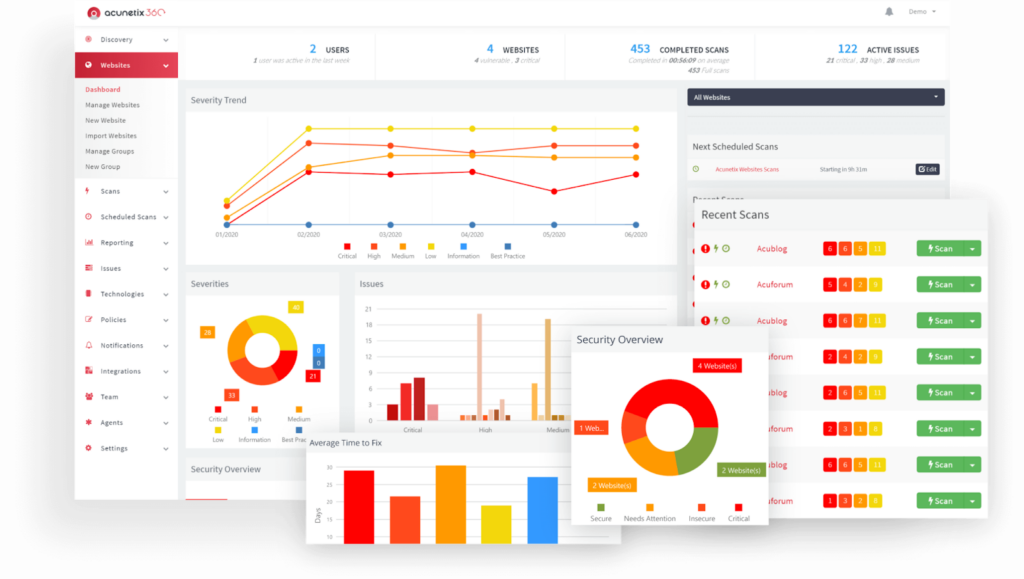

Acunetix

Acunetix ist eine Sicherheitsplattform für Webanwendungen und APIs zur Automatisierung von Anwendungssicherheitstests. Durch die Integration von DAST- und IAST-Techniken bietet Acunetix Schwachstellenerkennung und Risikobewertung.

Hauptfunktionen von Acunetix:

- Erkennung und Crawling: Erstellt ein Inventar von Websites und Anwendungen zum Scannen der Abdeckung.

- Prädiktive Risikobewertung: Ziel ist es, Risiken vor Beginn des Scans zu bewerten und zu priorisieren, wobei Hochrisikobewertungen auf Basis verschiedener externer Risikofaktoren erfolgen.

- Schwachstellenerkennung: Erkennt zahlreiche Schwachstellen zur Reaktion.

- Anleitung zur automatischen Behebung: Versuche, Fehlalarme zu reduzieren, indem Entwicklern Einblicke und genaue Codezeilen zur Behebung gegeben werden.

- Integration mit Entwicklungstools: Integriert mit CI/CD-Pipelines, Issue-Trackern, WAFs und anderen Entwicklungstools.

Abschluss

Rapid7 bietet eine Sicherheitsplattform mit Fokus auf Schwachstellenmanagement, Vorfallerkennung und Reaktionsmöglichkeiten. Zu den Vorteilen zählen die einfache Bereitstellung, umfassende Integrationen in Cloud- und lokale Umgebungen sowie Einblicke in Schwachstellen.

Rapid7 kann jedoch für Anwender, die ein vollständig Cloud-natives SIEM oder erweiterte SOAR Funktionen benötigen, sowie für Organisationen mit sehr spezifischen Anpassungsanforderungen an seine Grenzen stoßen. Bei der Auswahl einer Sicherheitsmanagementlösung sollten Unternehmen ihre Infrastruktur, die Bedrohungslandschaft und den gewünschten Automatisierungsgrad analysieren, um die optimale Lösung für ihre Sicherheitsstrategie zu finden.

Weitere Leitfäden zu wichtigen Themen der Informationssicherheit finden Sie hier.

Gemeinsam mit unseren Content-Partnern haben wir ausführliche Leitfäden zu verschiedenen anderen Themen verfasst, die Ihnen auch bei der Erkundung der Welt vonInformationssicherheit.

SIEM-Tools

Autor: Exabeam

- [Leitfaden] SIEM-Tools: Top 5 SIEM-Plattformen, Funktionen, Anwendungsfälle und Gesamtbetriebskosten

- [Leitfaden] Top 5 der kostenlosen Open Source SIEM-Tools [Aktualisiert 2025]

- [Leitfaden] Beste SIEM-Lösungen: Top 10 SIEM-Systeme und wie man sie 2025 auswählt

Bot-Schutz

Autor: Radware

- [Leitfaden] Bot-Schutz: Angriffsbeispiele und 8 Möglichkeiten zur Verteidigung Ihres Netzwerks

- [Leitfaden] Was ist ein Botnetz? Arten, Beispiele und 7 Abwehrmaßnahmen

- [Produkt] Radware KI-gestützter Bot-Schutz | Umfassendes Bot-Management

Anwendungssicherheit

Autor: Oligo

- [Leitfaden] Was ist Application Detection and Response (ADR)? Leitfaden 2025

- [Leitfaden] Anwendungssicherheit im Jahr 2025: Bedrohungen, Lösungen und Best Practices

- [Blog] Kritische RCE-Schwachstellen in OpenSSH (CVE-2024-6387, CVE-2024-6409) – Erkennen und Abschwächen

- [Produkt] Oligo | Anwendungssicherheit und Risikoerkennung in Echtzeit

Mehr über Exabeam erfahren

Vertiefen Sie Ihr Wissen mit Webinaren, Leitfäden und Analystenberichten.

-

Whitepaper

Strengthening Threat Detection and Investigation With Network Traffic Analysis

-

Whitepaper

Umgang mit Insiderrisiken: Böswillige Insider und kompromittierte Zugangsdaten

- Mehr anzeigen