AWS Log Analytics: Cloud-Dienste und Referenzarchitektur

- 6 minutes to read

Inhaltsverzeichnis

Was ist AWS Log Analytics?

Bei der Protokollanalyse werden Protokolldaten aus verschiedenen Quellen gesammelt, analysiert und ausgewertet, um Muster, Trends und Probleme zu erkennen. Sie ist ein wichtiges Tool für IT-Experten, Systemadministratoren und Cybersicherheitsexperten, um die Integrität, Sicherheit und Leistung von Systemen und Anwendungen zu überwachen und aufrechtzuerhalten.

In AWS ist die Protokollanalyse aus verschiedenen Gründen wichtig:

- Sicherheit: Durch die Protokollanalyse können Sicherheitsverletzungen oder Anomalien im Systemverhalten identifiziert werden, die auf eine Sicherheitsbedrohung hinweisen können.

- Leistung: Mithilfe der Protokollanalyse können Leistungsprobleme oder Engpässe in Systemen oder Anwendungen identifiziert werden. So können IT-Experten Probleme beheben, bevor sie sich auf die Benutzer auswirken.

- Compliance: Die Protokollanalyse kann Unternehmen dabei helfen, gesetzliche und Compliance-Anforderungen zu erfüllen, indem sie eine vollständige und genaue Aufzeichnung der Systemaktivität bereitstellt.

- Debugging: Mithilfe der Protokollanalyse können Sie die Grundursache von Fehlern oder Problemen in Systemen oder Anwendungen ermitteln, sodass IT-Experten Probleme schneller und effizienter beheben können.

- Kostenoptimierung: Mithilfe der Protokollanalyse können Unternehmen ihre AWS-Ressourcen optimieren und Kosten senken, indem sie nicht oder überausgelastete Ressourcen identifizieren.

Dieser Inhalt ist Teil einer Reihe zum Thema Protokollverwaltung.

Leseempfehlung: SOAR Security: 3 Komponenten, Vorteile und Top-Anwendungsfälle.

AWS-Services für Log Analytics

Einblicke in CloudWatch Logs

CloudWatch Logs Insights ist ein vollständig verwalteter Service von AWS, der es Benutzern ermöglicht, Protokolldaten ihrer Anwendungen, Ressourcen und Dienste in Echtzeit zu suchen und zu analysieren. Er bietet erweiterte Abfrage- und Visualisierungsfunktionen, mit denen Benutzer Trends, Muster und Probleme in ihren Protokolldaten erkennen können.

Mit CloudWatch Logs Insights können Benutzer:

- Führen Sie Ad-hoc-Abfragen ihrer Protokolldaten durch, um Trends, Muster und Probleme zu erkennen.

- Visualisieren Sie Protokolldaten mithilfe von Diagrammen und Grafiken.

- Richten Sie Alarme ein, um benachrichtigt zu werden, wenn bestimmte Ereignisse oder Muster in den Protokolldaten erkannt werden.

- Integrieren Sie andere AWS-Dienste, beispielsweise Amazon Elasticsearch Service, um Protokolldaten weiter zu analysieren und zu visualisieren.

CloudWatch Logs Insights ist ein leistungsstarkes Tool für IT-Experten, Systemadministratoren und Cybersicherheitsexperten zur Überwachung und Aufrechterhaltung der Integrität, Sicherheit und Leistung ihrer Systeme und Anwendungen in AWS.

AWS CloudTrail

AWS CloudTrail ist ein von AWS bereitgestellter Service, mit dem Benutzer die Aktivitäten in ihren AWS-Konten verfolgen und überwachen können. CloudTrail zeichnet API-Aufrufe in ihren Konten auf, einschließlich der Identität des API-Aufrufers, der Uhrzeit des API-Aufrufs, der Quell-IP-Adresse des API-Aufrufers, der Anforderungsparameter und der vom AWS-Service zurückgegebenen Antwortelemente.

CloudTrail ist ein wichtiges Tool für IT-Experten, Systemadministratoren und Cybersicherheitsexperten, um:

- Überwachen und prüfen Sie Änderungen an ihren AWS-Ressourcen.

- Identifizieren und beheben Sie Probleme mit ihren AWS-Ressourcen.

- Erfüllen Sie Compliance-Anforderungen, indem Sie eine vollständige und genaue Aufzeichnung der AWS-Aktivitäten bereitstellen.

- Verbessern Sie die Sicherheit, indem Sie potenzielle Bedrohungen oder Anomalien in Ihren AWS-Konten identifizieren.

CloudTrail-Datensätze werden in einem S3-Bucket gespeichert und Benutzer können CloudWatch Logs Insights, Amazon Elasticsearch Service oder andere Tools verwenden, um die Protokolldaten zu analysieren und zu visualisieren.

Amazon OpenSearch Service

Amazon OpenSearch Service ist ein vollständig verwalteter Such- und Analysedienst von AWS, der auf dem Open-Source-Projekt Elasticsearch basiert. Er ermöglicht Benutzern die Suche, Analyse und Visualisierung von Daten aus verschiedenen Quellen, darunter Websites, Anwendungen und Protokolle.

OpenSearch ist für die schnelle und effiziente Verarbeitung großer Datenmengen konzipiert und bietet eine Reihe von Funktionen zum Suchen, Analysieren und Visualisieren von Daten, darunter:

- Verteilte Suche und Analyse: OpenSearch ist auf mehrere Server und Rechenzentren verteilt, sodass Benutzer ihre Such- und Analysefunktionen mit zunehmendem Datenvolumen skalieren können.

- Anpassbare Suche: OpenSearch ermöglicht es Benutzern, das Sucherlebnis anzupassen, indem sie die Felder und Filter angeben, nach denen sie suchen möchten, und indem sie die Relevanz und Rangfolge der Suchergebnisse anpassen.

- Trace Analytics: OpenSearch bietet die Funktion „Trace Analytics“, mit der Benutzer Protokolldaten analysieren und Trends, Muster und Probleme in ihren Systemen und Anwendungen erkennen können. Dies kann insbesondere für IT-Experten und Cybersicherheitsexperten nützlich sein, um die Integrität, Sicherheit und Leistung ihrer Systeme zu überwachen und aufrechtzuerhalten.

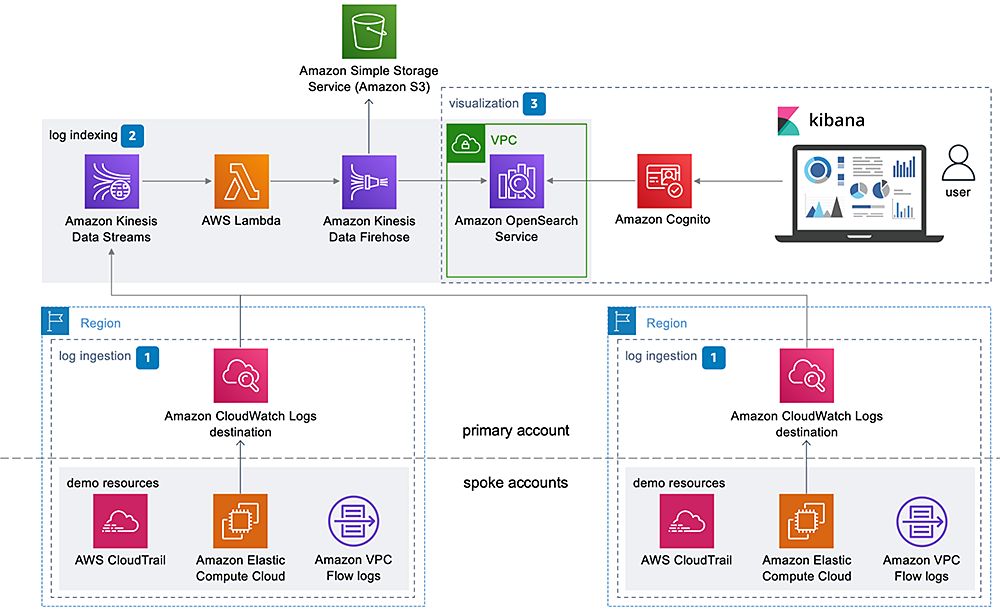

Architektur der zentralisierten Protokollierungslösung auf AWS

Die zentralisierte Protokollierungslösung auf AWS ist ein Designmuster, das es Unternehmen ermöglicht, Protokolldaten aus mehreren Quellen an einem zentralen Ort zu sammeln, zu verarbeiten und zu analysieren. Sie umfasst in der Regel die folgenden Komponenten:

- Protokollaufnahme: Dies bezieht sich auf das Sammeln von Protokolldaten aus verschiedenen Quellen wie Anwendungen, Servern und Geräten. Dies kann mit Tools wie CloudWatch Logs, CloudTrail oder Protokollsammlern von Drittanbietern erfolgen.

- Protokollindizierung: Darunter versteht man das Speichern und Organisieren von Protokolldaten in einem durchsuchbaren Format. Dies kann mit Tools wie dem Amazon Elasticsearch Service erfolgen, der auf dem Open-Source-Projekt Elasticsearch basiert.

- Visualisierung: Hiermit wird die Darstellung von Protokolldaten in einem visuellen Format, beispielsweise in Diagrammen und Grafiken, bezeichnet. Dies kann mit Tools wie CloudWatch Logs Insights, Amazon Elasticsearch Service oder Visualisierungstools von Drittanbietern erfolgen.

Automatisches Bereitstellen der Architektur mit CloudFormation

Der Implementierungsleitfaden für die zentralisierte Protokollierungslösung umfasst Anweisungen und Ressourcen von AWS zur Implementierung einer zentralisierten Protokollierungslösung mithilfe von AWS-Services. Er enthält eine detaillierte Anleitung zur Einrichtung einer zentralisierten Protokollierungslösung sowie zugehörige AWS CloudFormation-Vorlagen, die die Erstellung und Konfiguration der erforderlichen AWS-Ressourcen automatisieren.

Die im Implementierungshandbuch enthaltenen AWS CloudFormation-Vorlagen vereinfachen die Einrichtung einer zentralen Protokollierungslösung auf AWS. Sie ermöglichen es Benutzern, die benötigten Ressourcen in einer JSON- oder YAML-Datei zu definieren und diese dann mithilfe des AWS CloudFormation-Service automatisch zu erstellen und zu konfigurieren. Dies spart Zeit und reduziert das Fehlerrisiko im Vergleich zur manuellen Erstellung und Konfiguration von Ressourcen.

Der Implementierungsleitfaden und die zugehörigen CloudFormation-Vorlagen sind eine nützliche Ressource für IT-Experten, Systemadministratoren und Cybersicherheitsexperten, die eine zentralisierte Protokollierungslösung auf AWS einrichten möchten. Sie bieten eine Schritt-für-Schritt-Anleitung und Automatisierungstools, die Benutzern einen schnellen und effizienten Einstieg ermöglichen.

AWS Log Analytics mit Exabeam UEBA

Die Verwaltung der Cloud-Sicherheit kann eine Herausforderung sein, insbesondere wenn Ihre Daten, Ressourcen und Dienste wachsen. Fehlkonfigurationen und mangelnde Transparenz werden häufig für Daten- und Systemverletzungen ausgenutzt. Ohne zentralisierte Tools treten beide Probleme häufiger auf – und Transparenz ist der Schlüssel zu einer guten Sicherheitsüberwachung.

Die Dashboards und Dienste der Anbieter reichen möglicherweise aus, um grundlegende Transparenz zu gewährleisten. Die meisten Organisationen benötigen jedoch erweiterte Sicherheitsmaßnahmen. Aus diesem Grund werden Log Analytics-Lösungen häufig mit Tools zur Benutzer- und Entitätsverhaltensanalyse (UEBA) kombiniert, wie sie beispielsweise in Exabeam Fusion oder Exabeam Sicherheitsuntersuchung enthalten sind. Exabeam UEBA-Funktionen dieser Produkte erstellen Basiswerte für „normale“ Aktivitäten und können Aktivitäten, die von diesen Basiswerten abweichen, erkennen und darauf hinweisen.

Exabeam importiert Log Analytics-Daten und normalisiert sie mit anderen Sitzungsaktivitäten und Signalen, die sich auf denselben Benutzer oder dieselben Entitäten im Netzwerk beziehen, um:

- Zentralisierte Überwachung – Die Überwachung verteilter Systeme kann eine Herausforderung darstellen, da Sie möglicherweise für jeden Dienst eigene Dashboards und Portale haben. Während Log Analytics Sie auf verdächtiges oder richtlinienwidriges Verhalten aufmerksam machen kann, das Ihnen in eigenständigen Dashboards möglicherweise entgeht, können Sie mit Exabeam Smart Timelines (™) die Aktivität im Kontext der gesamten Benutzersitzung anzeigen.

- Schaffen Sie Transparenz in Multi- und Hybrid-Cloud-Systemen– Cloud-spezifische Dienste lassen sich möglicherweise nicht auf lokale Ressourcen erweitern und umgekehrt. Log Analytics unterstützt Sie dabei, die Konsistenz von Richtlinien und Konfigurationen in allen Umgebungen sicherzustellen. Beispielsweise durch die Überwachung der Datennutzung und -übertragung in hybriden Speicherdiensten. In Kombination mit einer DLP-Lösung oder anderen lokalen AD- oder AD FS-Signalen hilft Ihnen Exabeam, Anomalien zu erkennen, sobald sie auftreten.

- Wir unterstützen Sie bei der Bewertung und dem Nachweis von Compliance-Standards– Log Analytics bietet nachverfolgbare, einheitliche Protokolle mit Nachweisen der durchgeführten Maßnahmen. Nutzen Sie die Log Analytics-Protokollierung und Ereignisverfolgung für Compliance-Audits und -Zertifizierungen. Exabeam unterstützt Ihre Compliance-Initiativen mit Dashboards und Prüfpfaden für die auf der Plattform durchgeführten Aktionen und ermöglicht Ihnen die kostengünstige Speicherung der Protokolle für die Dauer Ihrer Compliance-Anforderungen. Exabeam bietet APIs zum Exportieren von Such- und Abfrageergebnissen in andere Systeme und unterstützt so den einheitlichen Betrieb Ihres gesamten Sicherheits-Ökosystems.

Skalierung entsprechend Ihren Systemanforderungen – Log Analytics verwendet häufig Daemons oder Agenten zur Überwachung verteilter Systeme. Diese Agenten ermöglichen Ihnen die Skalierung Ihrer Log Analytics an Ihre Umgebungsgröße. Sie profitieren von der Skalierbarkeit aller verwendeten Tools, indem Sie Datenströme für Tools systemweit akzeptieren und integrieren. Exabeam skaliert zudem mit Ihren Anforderungen, bis zu 100 PB pro Mandant bei der Verarbeitung von Protokolldaten mit über 1 Mio. EPS.

Exabeam bietet Bedrohungserkennung, Investigation and Response (TDIR) für die Public Cloud als Cloud-spezifisches Inhaltspaket an, das Unternehmen dabei unterstützt, das „normale“ Verhalten ihrer Cloud-Infrastruktur zu verstehen und anomales Nutzerverhalten zu erkennen. Diese Inhalte unterstützen Unternehmen bei der Bekämpfung von Cloud-Bedrohungen und sind auf die folgenden Exabeam Anwendungsfälle ausgerichtet:

- Kompromittierte Anmeldeinformationen und laterale Bewegung

- Datenexfiltration

- Privilegierte Aktivität

- Malware

Mehr über Exabeam erfahren

Vertiefen Sie Ihr Wissen mit Webinaren, Leitfäden und Analystenberichten.

-

Führung

Exabeam vs. IBM QRadar und Cortex XSIAM: Vier Möglichkeiten zum Vergleichen und Bewerten

- Mehr anzeigen