Die 12 Elemente einer Informationssicherheitsrichtlinie

- 6 minutes to read

Inhaltsverzeichnis

Was ist eine Informationssicherheitsrichtlinie?

Sicherheitsbedrohungen entwickeln sich ständig weiter, und die Compliance-Anforderungen werden immer komplexer. Unternehmen müssen daher eine umfassende Informationssicherheitsrichtlinie entwickeln, um diesen Herausforderungen gerecht zu werden. Eine Informationssicherheitsrichtlinie ermöglicht die Koordination und Durchsetzung eines Sicherheitsprogramms sowie die Kommunikation von Sicherheitsmaßnahmen gegenüber Dritten und externen Prüfern.

Um wirksam zu sein, sollte eine Informationssicherheitsrichtlinie:

- Decken Sie durchgängige Sicherheitsprozesse im gesamten Unternehmen ab

- Durchsetzbar und praktisch sein

- Regelmäßige Updates als Reaktion auf Geschäftsanforderungen und sich entwickelnde Bedrohungen

- Konzentrieren Sie sich auf die Geschäftsziele Ihres Unternehmens

Dieser Inhalt ist Teil einer Reihe zum Thema Informationssicherheit.

Empfohlene Lektüre: 4 Arten von Cyber-Bedrohungsintelligenz und ihre effektive Nutzung.

Die Bedeutung einer Informationssicherheitsrichtlinie

Informationssicherheitsrichtlinien können für ein Unternehmen folgende Vorteile haben:

- Erleichtert Datenintegrität, -verfügbarkeit und -vertraulichkeit– Effektive Informationssicherheitsrichtlinien standardisieren Regeln und Prozesse, die vor Vektoren schützen, die die Datenintegrität, -verfügbarkeit und -vertraulichkeit bedrohen.

- Schützt vertrauliche Daten– Informationssicherheitsrichtlinien priorisieren den Schutz geistigen Eigentums und vertraulicher Daten wie personenbezogener Daten (PII).

- Minimiert das Risiko von Sicherheitsvorfällen– Eine Informationssicherheitsrichtlinie hilft Unternehmen, Verfahren zur Identifizierung und Minderung von Schwachstellen und Risiken zu definieren. Sie beschreibt außerdem schnelle Reaktionen, um den Schaden im Falle eines Sicherheitsvorfalls zu minimieren.

- Führt Sicherheitsprogramme in der gesamten Organisation aus– Informationssicherheitsrichtlinien bieten den Rahmen für die Operationalisierung von Verfahren.

- Bietet eine klare Sicherheitserklärung gegenüber Dritten– Informationssicherheitsrichtlinien fassen die Sicherheitslage des Unternehmens zusammen und erläutern, wie das Unternehmen IT-Ressourcen und -Assets schützt. Sie ermöglichen eine schnelle Reaktion auf Informationsanfragen von Kunden, Partnern und Prüfern.

- Hilft bei der Einhaltung gesetzlicher Anforderungen– Durch die Erstellung einer Informationssicherheitsrichtlinie können Unternehmen Sicherheitslücken im Zusammenhang mit gesetzlichen Anforderungen erkennen und beheben.

12 Elemente einer Informationssicherheitsrichtlinie

Eine Sicherheitsrichtlinie kann beliebig umfassend sein und alle Aspekte der IT-Sicherheit sowie der Sicherheit zugehöriger physischer Vermögenswerte abdecken. Sie muss jedoch in ihrem gesamten Umfang durchsetzbar sein. Die folgende Liste enthält einige wichtige Überlegungen zur Entwicklung einer Informationssicherheitsrichtlinie.

1. Zweck

Geben Sie zunächst den Zweck der Richtlinie an, der darin bestehen kann:

- Erstellen Sie einen Gesamtansatz zur Informationssicherheit, insbesondere im Hinblick auf die von der Organisation übernommenen Standards, Sicherheitsanforderungen und Best Practices.

- Erkennen und verhindern Sie Verstöße gegen die Informationssicherheit, beispielsweise den Missbrauch von Netzwerken, Daten, Anwendungen und Computersystemen.

- Bewahren Sie den Ruf der Organisation und wahren Sie ethische und rechtliche Verantwortlichkeiten sowie die geltenden Vorschriften zur Unternehmensführung.

- Respektieren Sie die Rechte von Mitarbeitern und Kunden, einschließlich der Art und Weise, wie auf Anfragen und Beschwerden über Verstöße reagiert wird.

2. Zielgruppe

Definieren Sie die Zielgruppe, für die die Informationssicherheitsrichtlinie gilt. Sie können auch angeben, welche Zielgruppen nicht in den Geltungsbereich der Richtlinie fallen (z. B. fallen Mitarbeiter einer anderen Geschäftseinheit, die die Sicherheit separat verwaltet, möglicherweise nicht in den Geltungsbereich der Richtlinie).

3. Ziele der Informationssicherheit

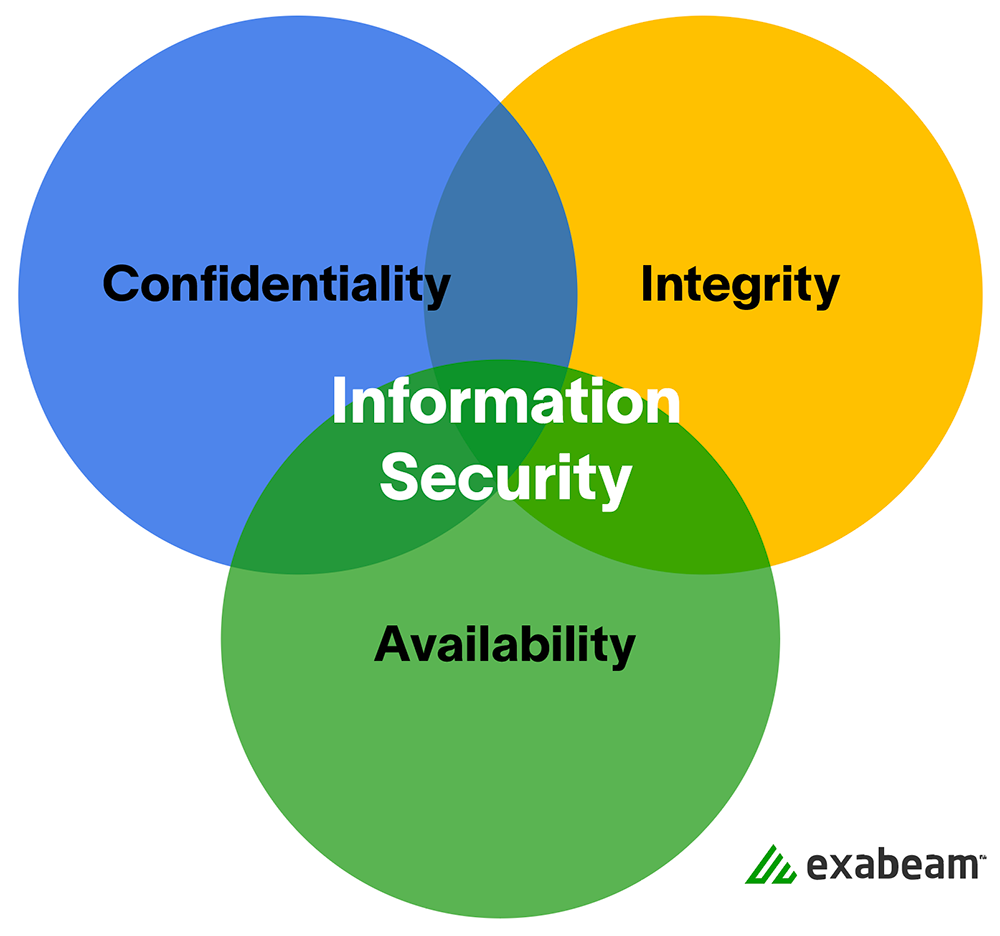

Leiten Sie Ihr Managementteam an, sich auf klar definierte Ziele für Strategie und Sicherheit zu einigen. Informationssicherheit konzentriert sich auf drei Hauptziele:

- Vertraulichkeit– Nur authentifizierte und autorisierte Personen können auf Daten und Informationsbestände zugreifen.

- Integrität– Die Daten müssen intakt, genau und vollständig sein und die IT-Systeme müssen betriebsbereit bleiben.

- Verfügbarkeit– Benutzer sollten bei Bedarf auf Informationen oder Systeme zugreifen können.

4. Autoritäts- und Zugriffskontrollrichtlinie

- Hierarchisches Muster– Ein leitender Manager kann entscheiden, welche Daten mit wem geteilt werden dürfen. Die Sicherheitsrichtlinie kann für einen leitenden Manager andere Bedingungen als für einen Junior-Mitarbeiter oder Auftragnehmer vorsehen. Die Richtlinie sollte die Autorität über Daten und IT-Systeme für jede organisatorische Rolle festlegen.

- Netzwerksicherheitsrichtlinien– Kritische Patches und andere Richtlinien zur Bedrohungsminimierung werden genehmigt und durchgesetzt. Benutzer können auf Unternehmensnetzwerke und -server nur über eindeutige Logins zugreifen, die eine Authentifizierung erfordern, beispielsweise mit Passwörtern, biometrischen Daten, ID-Karten oder Token. Sie sollten alle Systeme überwachen und alle Login-Versuche protokollieren.

5. Datenklassifizierung

Die Richtlinie sollte Daten in Kategorien einteilen, z. B. „streng geheim“, „geheim“, „vertraulich“ und „öffentlich“. Die Ziele der Datenklassifizierung sind:

- Um zu verstehen, welche Systeme und welche Vorgänge und Anwendungen mit den sensibelsten und am stärksten kontrollierten Daten in Berührung kommen, um die Sicherheitskontrollen für diese Hardware und Software richtig zu gestalten (siehe 6.)

- Um sicherzustellen, dass Personen mit niedrigeren Sicherheitsstufen keinen Zugriff auf vertrauliche Daten haben

- Um hochwichtige Daten zu schützen und unnötige Sicherheitsmaßnahmen für unwichtige Daten zu vermeiden

6. Datenunterstützung und -betrieb

- Datenschutzbestimmungen– Systeme, die personenbezogene oder andere sensible Daten speichern, müssen gemäß organisatorischen Standards, Best Practices, Branchen-Compliance-Standards und relevanten Vorschriften geschützt werden. Die meisten Sicherheitsstandards erfordern mindestens Verschlüsselung, eine Firewall und Anti-Malware-Schutz.

- Datensicherung– Verschlüsseln Sie Ihre Datensicherung gemäß den Best Practices der Branche, sowohl während der Übertragung als auch im Ruhezustand. Speichern Sie Sicherungsmedien sicher oder verschieben Sie die Sicherung in einen sicheren Cloud-Speicher.

- Datenübertragung– Übertragen Sie Daten nur über sichere Protokolle. Verschlüsseln Sie alle Informationen, die Sie auf tragbare Geräte kopieren oder über ein öffentliches Netzwerk übertragen.

7. Sicherheitsbewusstsein und -verhalten

Teilen Sie Ihren Mitarbeitern die IT-Sicherheitsrichtlinien mit. Führen Sie Schulungen durch, um die Mitarbeiter über Ihre Sicherheitsverfahren und -mechanismen zu informieren, einschließlich Datenschutzmaßnahmen, Zugriffsschutzmaßnahmen und der Klassifizierung sensibler Daten.

- Social Engineering– Weisen Sie besonders auf die Gefahren von Social-Engineering-Angriffen (wie Phishing-E-Mails oder Informationsanfragen per Telefon) hin. Machen Sie alle Mitarbeiter dafür verantwortlich, solche Angriffe zu erkennen, zu verhindern und zu melden.

- Clean-Desk-Regel– Sichern Sie Laptops mit einem Kabelschloss. Vernichten Sie vertrauliche Dokumente, die Sie nicht mehr benötigen. Halten Sie den Druckerbereich sauber, damit Dokumente nicht in die falschen Hände geraten.

- Definieren Sie gemeinsam mit der Personalabteilung, wie der Internetzugriff sowohl am Arbeitsplatz als auch für Mitarbeiter, die im Homeoffice arbeiten und Unternehmensressourcen nutzen, eingeschränkt werden soll. Erlauben Sie YouTube, Social-Media-Websites usw.? Blockieren Sie unerwünschte Websites mithilfe eines Proxys.

8. Verschlüsselungsrichtlinie

Bei der Verschlüsselung werden Daten verschlüsselt, um sie für Unbefugte unzugänglich zu machen oder vor ihnen zu verbergen. Sie schützt gespeicherte Daten im Ruhezustand und während der Übertragung zwischen Standorten und stellt sicher, dass vertrauliche, private und geschützte Daten vertraulich bleiben. Sie kann auch die Sicherheit der Client-Server-Kommunikation verbessern. Eine Verschlüsselungsrichtlinie hilft Unternehmen bei der Definition von:

- Die Geräte und Medien, die die Organisation verschlüsseln muss

- Wann Verschlüsselung zwingend erforderlich ist

- Die Mindeststandards, die für die gewählte Verschlüsselungssoftware gelten

9. Datensicherungsrichtlinie

Eine Datensicherungsrichtlinie definiert Regeln und Verfahren für die Erstellung von Sicherungskopien. Sie ist integraler Bestandteil der allgemeinen Strategie für Datenschutz, Geschäftskontinuität und Notfallwiederherstellung. Hier sind die wichtigsten Funktionen einer Datensicherungsrichtlinie:

- Identifiziert alle Informationen, die die Organisation sichern muss

- Bestimmt die Häufigkeit von Backups, beispielsweise wann ein erstes vollständiges Backup und wann inkrementelle Backups durchgeführt werden sollen

- Definiert einen Speicherort für Sicherungsdaten

- Listet alle Rollen auf, die für Backup-Prozesse verantwortlich sind, z. B. einen Backup-Administrator und Mitglieder des IT-Teams

10. Verantwortlichkeiten, Rechte und Pflichten des Personals

Beauftragen Sie Mitarbeiter mit der Überprüfung des Benutzerzugriffs, Schulungen, Änderungsmanagement, Vorfallmanagement, Implementierung und regelmäßigen Aktualisierungen der Sicherheitsrichtlinie. Die Verantwortlichkeiten sollten im Rahmen der Sicherheitsrichtlinie klar definiert sein.

11. Benchmarks zur Systemhärtung

Die Informationssicherheitsrichtlinie sollte auf Sicherheitsbenchmarks verweisen, die das Unternehmen zur Absicherung unternehmenskritischer Systeme verwendet, wie etwa die Benchmarks des Center for Information Security (CIS) für Linux, Windows Server, AWS und Kubernetes.

12. Verweise auf Vorschriften und Compliance-Standards

Die Informationssicherheitsrichtlinie sollte auf Vorschriften und Compliance-Standards verweisen, die sich auf das Unternehmen auswirken, wie etwa die Datenschutz-Grundverordnung (DSGVO), den California Consumer Privacy Act (CCPA), den Payment Card Industry Data Security Standard (PCI DSS), den Sarbanes-Oxley Act (SOX) und den Health Insurance Portability and Accountability Act (HIPAA).

9 Best Practices für erfolgreiche Informationssicherheitsrichtlinien

- Informations- und Datenklassifizierung– hilft einem Unternehmen, den Wert seiner Daten zu verstehen, festzustellen, ob die Daten gefährdet sind, und Kontrollen zur Risikominderung zu implementieren

- Entwickler, Sicherheitsteams und IT-Betrieb sollten zusammenarbeiten, um Compliance- und Sicherheitsanforderungen zu erfüllen. Mangelnde Zusammenarbeit zwischen den Abteilungen kann zu Konfigurationsfehlern führen. Teams, die in einem DevSecOps-Modell zusammenarbeiten, können die Risikobewertung und -identifizierung während des gesamten Softwareentwicklungszyklus koordinieren und so Risiken minimieren.

- Reaktionsplan für Sicherheitsvorfälle– hilft bei der Einleitung geeigneter Abhilfemaßnahmen bei Sicherheitsvorfällen. Eine Sicherheitsvorfallstrategie bietet eine Richtlinie, die eine erste Reaktion auf Bedrohungen, die Identifizierung von Prioritäten und geeignete Lösungen umfasst.

- SaaS- und Cloud-Richtlinien– bieten Unternehmen klare Richtlinien für die Cloud- und SaaS-Einführung. Diese bilden die Grundlage für ein einheitliches Cloud-Ökosystem und Konfigurationsstandards, insbesondere für Entwicklungsumgebungen. Diese Richtlinien können dazu beitragen, ineffektive Komplikationen und eine unzureichende Nutzung von Cloud-Ressourcen zu vermeiden.

- Richtlinien zur akzeptablen Nutzung (AUPs)– helfen, Datenschutzverletzungen durch Missbrauch von Unternehmensressourcen zu verhindern. Transparente AUPs tragen dazu bei, dass alle Mitarbeiter die Technologieressourcen des Unternehmens ordnungsgemäß nutzen.

- Identity and Access Management (IAM)-Regelungen– IT-Administratoren können Systeme und Anwendungen den richtigen Personen autorisieren und Mitarbeiter über die sichere Verwendung und Erstellung von Passwörtern informieren. Eine einfache Passwortrichtlinie kann Identitäts- und Zugriffsrisiken reduzieren.

- Datensicherheitsrichtlinie– beschreibt die technischen Abläufe der Organisation und akzeptable Nutzungsstandards gemäß allen geltenden Governance- und Compliance-Vorschriften.

- Datenschutzbestimmungen– Staatliche Vorschriften wie die DSGVO und der CCPA schützen die Privatsphäre der Endnutzer. Unternehmen, die die Privatsphäre ihrer Nutzer nicht schützen, riskieren Geldbußen und Strafen sowie in einigen Fällen auch Gerichtsverfahren.

- Persönliche und mobile Geräte– Heutzutage verlagern die meisten Unternehmen ihre Geschäftsprozesse in die Cloud. Unternehmen, die ihren Mitarbeitern ortsunabhängigen Zugriff auf Unternehmenssoftware gewähren, riskieren Sicherheitslücken durch persönliche Geräte wie Laptops und Smartphones. Die Erstellung einer Richtlinie zur angemessenen Sicherheit persönlicher Geräte kann dazu beitragen, Bedrohungen durch Mitarbeiterressourcen zu vermeiden.

Erfahren Sie mehr zum Thema Informationssicherheit:

- Informationssicherheit (InfoSec): Der vollständige Leitfaden

- Die 8 Elemente einer Informationssicherheitsrichtlinie

- PCI-Sicherheit: 7 Schritte zur PCI-Konformität

- Cloud-Sicherheit 101

- Bedrohungssuche: Tipps und Tools

- IT-Sicherheit: Was Sie wissen sollten

- Maschinelles Lernen für die Cybersicherheit: Schutz der nächsten Generation vor Cyberbedrohungen

- Penetrationstests: Prozess und Tools

Mehr über Exabeam erfahren

Vertiefen Sie Ihr Wissen mit Webinaren, Leitfäden und Analystenberichten.