SOC vs. CSIRT: 6 wichtige Unterschiede und welche Organisationen beides benötigen

- 7 minutes to read

Inhaltsverzeichnis

Was ist ein Security Operations Center (SOC)?

Ein Security Operations Center (SOC) ist eine zentrale Einheit, die sich auf organisatorischer Ebene mit Sicherheitsfragen befasst. Es überwacht, analysiert und schützt vor Cybersicherheitsbedrohungen und gewährleistet so die Sicherheit der Informationsressourcen des Unternehmens.

Das SOC umfasst ein Team aus Sicherheitsanalysten und -ingenieuren sowie eine Reihe von Sicherheitstools, die Echtzeitüberwachung und -erkennung, Bedrohungsanalyse und Reaktion auf Vorfälle ermöglichen.

Das Hauptziel eines SOC besteht darin, Probleme zu identifizieren, zu untersuchen, zu priorisieren und zu beheben, die die Sicherheitslage eines Unternehmens beeinträchtigen könnten. Durch die kontinuierliche Überwachung von Netzwerkverkehr, Endpunkten und Datenbanken kann das SOC Anomalien und potenzielle Bedrohungen erkennen und schnell reagieren, um Risiken zu minimieren und vor Sicherheitsbedrohungen zu schützen.

Was ist ein Computer Security Incident Response Team (CSIRT)?

Ein Computer Security Incident Response Team (CSIRT) ist eine Gruppe, die sich mit den Folgen von Sicherheitsverletzungen, Cyberangriffen oder anderen schwerwiegenden Sicherheitsvorfällen befasst und diese bewältigt. Der Hauptzweck eines CSIRT besteht darin, den Vorfall einzudämmen, den Schaden zu minimieren und sicherzustellen, dass sich das Unternehmen so schnell und effizient wie möglich von dem Angriff erholt. Im Gegensatz zu SOCs werden CSIRTs in der Regel als Reaktion auf einen Vorfall aktiviert, anstatt Bedrohungen rund um die Uhr zu überwachen.

CSIRTs spielen eine entscheidende Rolle in der Cybersicherheitsinfrastruktur, da sie Fachwissen im Umgang mit komplexen Cybervorfällen bereitstellen. Sie koordinieren die Reaktionsmaßnahmen, einschließlich forensischer Analysen, um Art und Umfang des Angriffs zu verstehen, den Normalbetrieb von Diensten und Systemen wiederherzustellen und Strategien zur Verbesserung der Sicherheitslage und zur Verhinderung künftiger Vorfälle zu entwickeln.

Dieser Inhalt ist Teil einer Reihe zum Thema Informationssicherheit.

Empfohlene Lektüre:4 Arten von Cyber-Bedrohungsintelligenz und ihre effektive Nutzung.

SOC vs. CSIRT: 6 wichtige Unterschiede

Hier sind einige der Hauptunterschiede zwischen SOCs und CSIRTs.

1. Primäre Funktionen

Zu den Kernfunktionen eines SOC gehören:

- Echtzeitüberwachung und -analyse von Sicherheitsereignissen innerhalb eines Unternehmens. Durch den Einsatz fortschrittlicher SIEM-Systeme (Security Information and Event Management) erkennen, bewerten und reagieren SOCs auf Cybersicherheitsbedrohungen, sobald diese auftreten.

- Verwaltung von Sicherheitsvorfällen und -ereignissen. Dazu gehören die Erkennung, Triage und Reaktion auf Vorfälle sowie Wiederherstellungsprozesse nach einem Vorfall.

- Compliance-Überwachung und -Berichterstattung, um sicherzustellen, dass das Unternehmen die gesetzlichen und behördlichen Anforderungen in Bezug auf die Cybersicherheit einhält.

Zu den Hauptfunktionen eines CSIRT gehören:

- Incident Response: Koordination und Management der Reaktion der Organisation auf eine Sicherheitsverletzung oder einen Angriff. Dazu gehören die erste Einschätzung des Vorfalls, die Eindämmung der Bedrohung, die Beseitigung der Grundursache und die Wiederherstellung der betroffenen Systeme.

- Anleitungen und Empfehlungen zur Vermeidung zukünftiger Vorfälle. Ein CSIRT führt gründliche Analysen von Sicherheitsvorfällen durch, um Schwachstellen und Schwächen in der bestehenden Sicherheitslage zu identifizieren. Durch den Austausch von Erkenntnissen und gewonnenen Erkenntnissen trägt es zur Stärkung der allgemeinen Cybersicherheitsabwehr des Unternehmens bei.

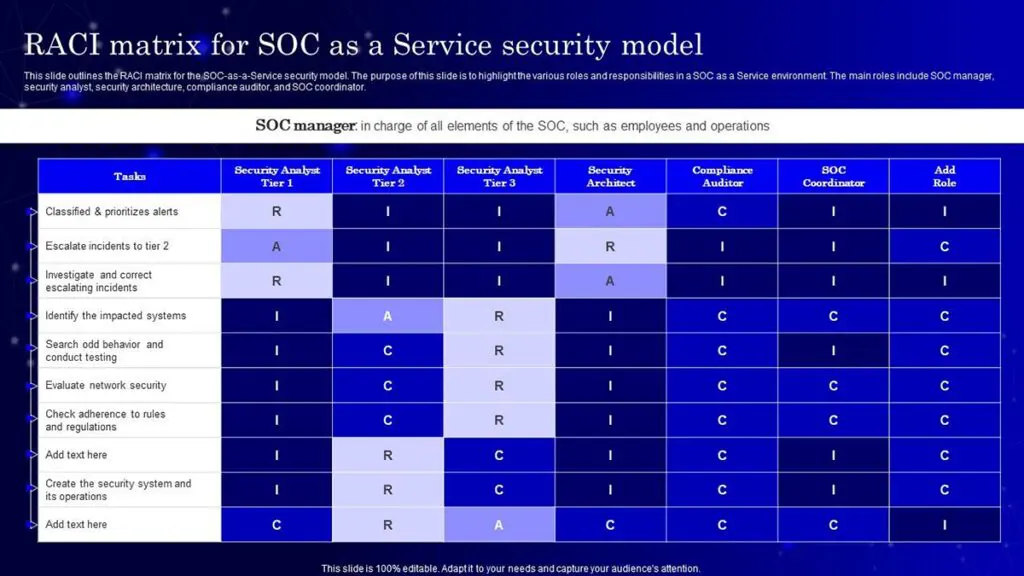

2. Aufgabenbereiche (Verantwortungsmatrix)

SOCs und CSIRTs unterscheiden sich auch in den Verantwortlichkeiten ihrer Mitarbeiter. Diese Unterschiede lassen sich anhand einer Verantwortungszuweisungsmatrix (auch RACI-Diagramm genannt) besser verdeutlichen. Diese Matrix zeigt, wer für bestimmte Aufgaben im Zusammenhang mit der Cybersicherheit innerhalb einer Organisation verantwortlich, rechenschaftspflichtig, konsultiert und informiert ist.

Verantwortlichkeiten in einem SOC:

- Verantwortlich: Die Mitglieder des SOC-Teams sind für die kontinuierliche Überwachung und Analyse der Cybersicherheitslage des Unternehmens verantwortlich. Sie erkennen, untersuchen und reagieren aktiv auf potenzielle Sicherheitsbedrohungen.

- Verantwortlich: Der SOC-Manager ist für die Gesamteffektivität des SOC verantwortlich und stellt sicher, dass Sicherheitsmaßnahmen und -protokolle auf dem neuesten Stand sind und das Team angemessen auf Sicherheitsvorfälle reagiert.

- Konsultiert: Fachexperten innerhalb des SOC oder externe Cybersicherheitsexperten können aufgrund ihrer Expertise zu komplexen Sicherheitsproblemen oder bei der Entwicklung strategischer Sicherheitsmaßnahmen konsultiert werden.

- Informiert: Die IT-Abteilung, die Geschäftsleitung und die relevanten Stakeholder werden über den Sicherheitsstatus, potenzielle Bedrohungen und alle auftretenden bedeutenden Sicherheitsvorfälle auf dem Laufenden gehalten.

Beispiel eines SOC RACI-Diagramms:

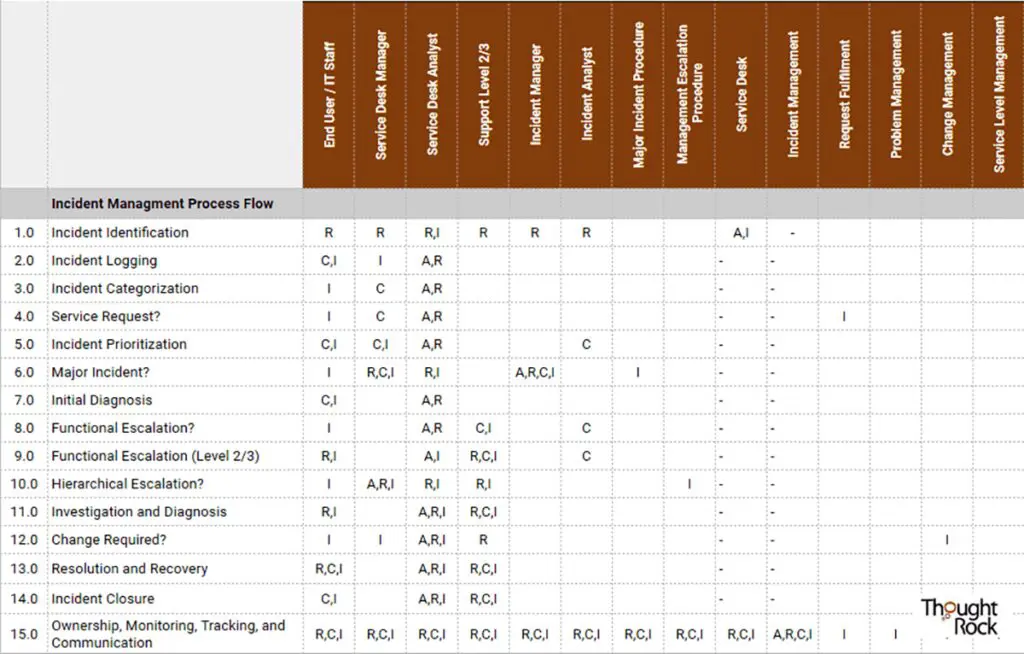

Verantwortlichkeiten in einem CSIRT:

- Verantwortlich: CSIRT-Mitglieder sind für die Reaktion auf Sicherheitsvorfälle, deren Bewältigung und die Wiederherstellung nach diesen verantwortlich. Zu ihren Aufgaben gehören die Bewertung von Vorfällen, die Eindämmung und Beseitigung von Bedrohungen sowie die Wiederherstellung von Systemen.

- Verantwortlich: Der CSIRT-Leiter ist für die Fähigkeit des Teams verantwortlich, Cybersicherheitsvorfälle effizient und effektiv zu bewältigen und ihre Auswirkungen auf die Organisation zu minimieren.

- Konsultiert: Während der Reaktion auf einen Vorfall können CSIRTs SOC-Teams (sofern verfügbar), Forensiker, Rechtsteams und andere relevante Abteilungen konsultieren, um deren Erkenntnisse und Fachwissen zu nutzen.

- Informiert: Stakeholder, einschließlich der Geschäftsleitung, der betroffenen Abteilungen und bei Bedarf externer Parteien wie Strafverfolgungsbehörden oder Aufsichtsbehörden, werden über den Vorfall und den Fortschritt der Wiederherstellung informiert.

Beispiel eines RACI-Diagramms für einen Vorfallmanagementprozess:

3. Organisationsstruktur und Aufteilung in Analystenebenen

SOCs sind in der Regel in Ebenen strukturiert, um Sicherheitsereignisse je nach Komplexität und Schweregrad effizient zu verarbeiten:

- Stufe 1 (Überwachungsanalysten): Sie bilden die erste Verteidigungslinie und sind für die anfängliche Ereignisbewertung, das Filtern falscher Positivmeldungen und die Eskalation bestätigter Bedrohungen verantwortlich.

- Stufe 2 (Vorfall-Responder): Diese Gruppe bearbeitet Vorfälle, die über Stufe 1 hinaus eskalieren, führt eine tiefergehende Analyse durch und beginnt mit dem Reaktionsprozess.

- Stufe 3 (Fachexperten/Bedrohungsjäger): Dies sind hochspezialisierte Analysten, die sich mit den komplexesten Sicherheitsproblemen befassen, auf Bedrohungssuche gehen und Strategien zur Schadensbegrenzung und Prävention entwickeln.

CSIRTs verfügen zwar ebenfalls über ein mehrstufiges Reaktionsteam, konzentrieren sich jedoch weniger auf die kontinuierliche Überwachung als vielmehr auf das Vorfallmanagement:

- Incident Manager: Koordinieren die Reaktionsbemühungen und dienen als Hauptansprechpartner.

- Forensische Analysten: Sind auf das Verständnis der Einzelheiten des Vorfalls und das Sammeln von Beweisen spezialisiert.

- Wiederherstellungsspezialisten: Konzentrieren Sie sich auf die Wiederherstellung des Normalbetriebs von Systemen und Diensten.

4. Aktivitätskadenz

SOCs arbeiten kontinuierlich und führen kontinuierliche Überwachung und Bedrohungserkennung durch, um potenzielle Sicherheitsbedrohungen zu identifizieren und zu minimieren, bevor sie eskalieren können. Sie zielen darauf ab, einen ständigen Bereitschaftszustand aufrechtzuerhalten. SOC-Teams überwachen den Netzwerkverkehr sorgfältig, analysieren Sicherheitswarnungen und ergreifen rund um die Uhr Abwehrmaßnahmen.

CSIRTs arbeiten ereignisorientiert und werden nach einem Sicherheitsvorfall aktiv. Ihr Arbeitsrhythmus ist geprägt von einem Zyklus aus Vorbereitung, Reaktion und Wiederherstellung. CSIRTs planen und bereiten sich zwar auf Vorfälle vor, konzentrieren sich jedoch erst dann auf die Reaktion, wenn tatsächlich ein Sicherheitsvorfall eintritt.

5. Operativer Fokus

SOCs konzentrieren sich auf die kontinuierliche Überwachung und Bedrohungserkennung in den Netzwerken, Systemen und Daten des Unternehmens. Sie setzen Technologien ein, um verdächtige Aktivitäten zu überwachen, Sicherheitswarnungen zu priorisieren und proaktive Gegenmaßnahmen gegen Bedrohungen einzuleiten. Ihr Ziel ist es, Vorfälle zu verhindern, bevor sie auftreten, und so potenzielle Schäden für das Unternehmen zu minimieren.

CSIRTs konzentrieren sich auf die Vorfallbehandlung und Wiederherstellung. Ihr Fokus liegt auf der Analyse von Art und Auswirkungen von Vorfällen, der Beseitigung von Bedrohungen und der Wiederherstellung betroffener Systeme. CSIRTs priorisieren die sofortige Eindämmung von Vorfällen, um Schäden zu minimieren, gefolgt von Wiederherstellungsmaßnahmen zur Gewährleistung der Geschäftskontinuität.

5. Verwendete Technologien und Tools

SOCs nutzen in hohem Maße SIEM-Systeme, Intrusion Detection Systems (IDS) und Firewall-Management-Tools zur kontinuierlichen Überwachung und Bedrohungserkennung. Sie nutzen fortschrittliche Analysetools, um riesige Datenmengen auf potenzielle Sicherheitsbedrohungen zu untersuchen.

CSIRTs setzen eine Reihe von Tools für die forensische Analyse, Vorfalldokumentation und Wiederherstellung ein. Dazu gehören forensische Software zur Analyse und Beweissicherung kompromittierter Systeme sowie Ticketsysteme zur effektiven Verwaltung und Dokumentation von Vorfallreaktionsverfahren.

6. Zusammenarbeit und Kommunikation

SOCs konzentrieren sich auf die interne Koordination zwischen Teammitgliedern und anderen Abteilungen, um die Sicherheitslage des Unternehmens aufrechtzuerhalten. Sie kommunizieren regelmäßig mit den Beteiligten, um über Sicherheitsstatus und Eskalationen zu berichten.

CSIRTs legen Wert auf die Kommunikation mit einem breiteren Publikum, einschließlich externer Stakeholder, Strafverfolgungsbehörden und anderer Incident-Response-Teams. Ihre Zusammenarbeit geht über die Organisation hinaus und koordiniert die Bemühungen zum Verständnis und zur Eindämmung von Cybersicherheitsvorfällen, zum Austausch wichtiger Informationen und zur Umsetzung bewährter Verfahren.

SOC vs. CSIRT: Sollten Sie eines oder beides haben?

So ermitteln Sie, ob ein SOC ausreicht oder ob zusätzlich CSIRT erforderlich ist

Die Entscheidung, ob Ihr Unternehmen ein Security Operations Center (SOC), ein Computer Security Incident Response Team (CSIRT) oder beides benötigt, hängt von mehreren wichtigen Überlegungen ab:

- Art und Umfang digitaler Operationen: Für Unternehmen mit umfangreichen digitalen Assets und Operationen sind die kontinuierlichen Überwachungsfunktionen eines SOC für die frühzeitige Erkennung und Abwehr von Bedrohungen unerlässlich. Sind diese Unternehmen jedoch auch einem hohen Risiko gezielter Angriffe oder Datenschutzverletzungen ausgesetzt, ist ein dediziertes CSIRT erforderlich.

- Regulatorische und Compliance-Anforderungen: Bestimmte Branchen unterliegen strengen regulatorischen Anforderungen in Bezug auf Datenschutz und Cybersicherheit. Unternehmen in diesen Sektoren benötigen möglicherweise sowohl ein SOC als auch ein CSIRT, um nicht nur eine kontinuierliche Compliance-Überwachung zu gewährleisten, sondern auch robuste Fähigkeiten zur Reaktion auf Vorfälle nachzuweisen.

- Risikoprofil und Bedrohungslage: Bewerten Sie das Risikoprofil Ihres Unternehmens, einschließlich der Wahrscheinlichkeit von Cybersicherheitsvorfällen und der potenziellen Auswirkungen dieser Ereignisse. Hochrisikoorganisationen, insbesondere solche, die Teil einer kritischen Infrastruktur sind oder vertrauliche Informationen besitzen, profitieren von der spezialisierten Expertise eines CSIRT in den Bereichen Incident Response und Wiederherstellung sowie einem SOC.

- Ressourcenverfügbarkeit: Die Implementierung und Wartung eines SOC und eines CSIRT erfordert erhebliche Ressourcen, darunter qualifiziertes Personal, Technologieinvestitionen und kontinuierliche Schulungen. Kleinere Unternehmen beginnen möglicherweise mit einem SOC und greifen bei Bedarf auf externe CSIRT-Dienste zurück.

- Anforderungen an Geschäftskontinuität und Wiederherstellung: Organisationen mit kritischen Betriebsanforderungen, bei denen Ausfallzeiten oder Datenverluste schwerwiegende Folgen hätten, sollten sowohl ein SOC zur Prävention und Erkennung als auch ein CSIRT für eine effiziente Reaktion auf Vorfälle und die Wiederherstellung in Betracht ziehen, um die Auswirkungen auf das Geschäft zu minimieren.

Wann eskaliert das SOC an das CSIRT?

Die Entscheidung zur Eskalation vom SOC an das CSIRT fällt typischerweise, wenn ein Sicherheitsvorfall bestimmte vordefinierte Kriterien erfüllt, die darauf hinweisen, dass er so schwerwiegend oder komplex ist, dass er die Lösungskapazitäten des SOC übersteigt. Diese Entscheidung wird durch folgende Faktoren bestimmt:

- Schwere der Bedrohung: Wenn ein Vorfall eine erhebliche Bedrohung für kritische Infrastrukturen oder sensible Daten darstellt oder erhebliche finanzielle oder rufschädigende Auswirkungen auf das Unternehmen haben könnte, eskaliert das SOC das Problem an das CSIRT. Solche Vorfälle können komplexe Cyberangriffe, Datenschutzverletzungen oder Ransomware-Infektionen umfassen, die spezielle Fähigkeiten und eine koordinierte Reaktion erfordern.

- Komplexität und Umfang: Vorfälle, die über den ursprünglichen Umfang hinausgehen, mehrere Systeme betreffen oder spezielles Wissen oder Zugriff erfordern, erfordern die Einbindung des CSIRT. Das CSIRT verfügt über die nötige Expertise, um detaillierte Analysen, forensische Untersuchungen und Wiederherstellungsmaßnahmen durchzuführen, die für die Lösung komplexer Vorfälle und die Wiederherstellung des normalen Betriebs unerlässlich sind.

Der Übergang von der Einbindung des SOC zur Einbindung des CSIRT ist ein kritischer Punkt im Vorfallmanagement. Er stellt sicher, dass Vorfälle mit dem entsprechenden Maß an Fachwissen und Ressourcen angegangen werden, um ihre Auswirkungen auf das Unternehmen zu minimieren.

SIEM und das SOC der Zukunft

Das Security Operations Center durchläuft derzeit einen spannenden Wandel. Es integriert sich in die Betriebs- und Entwicklungsabteilungen und wird durch leistungsstarke neue Technologien gestärkt. Gleichzeitig behält es seine traditionelle Befehlsstruktur und seine Rollen bei, um kritische Sicherheitsvorfälle zu identifizieren und darauf zu reagieren.

Die Auswirkungen eines SIEM der nächsten Generation auf das SOC können erheblich sein. Es kann:

- Reduzieren Sie die Alarmmüdigkeit durch Benutzer- und Entitätsverhaltensanalysen (UEBA), die über Korrelationsregeln hinausgehen, zur Reduzierung falscher Positivmeldungen beitragen und versteckte Bedrohungen aufdecken.

- Verbessern Sie die MTTD, indem Sie Analysten dabei helfen, Vorfälle schneller zu entdecken und alle relevanten Daten zu sammeln.

- Verbessern Sie die mittlere Reparaturzeit (MTTR) durch die Integration mit Sicherheitssystemen und den Einsatz von SOAR-Technologie (Security Orchestration, Automation and Response).

- Ermöglichen Sie die Suche nach Bedrohungen, indem Sie Analysten schnellen und einfachen Zugriff und eine leistungsstarke Untersuchung unbegrenzter Mengen an Sicherheitsdaten ermöglichen.

Exabeam ist ein Beispiel für ein SIEM der nächsten Generation, das Data-Lake-Technologie, Einblick in die Cloud-Infrastruktur, Verhaltensanalysen, einen automatisierten Incident Responder und ein Threat-Hunting-Modul mit leistungsstarker Datenabfrage und -visualisierung kombiniert.

Entdecken Sie die Exabeam Security Operations Platform.

Mehr über Exabeam erfahren

Vertiefen Sie Ihr Wissen mit Webinaren, Leitfäden und Analystenberichten.

-

Führung

14 Anwendungsfälle Verhaltensanalyse die Sicherheitsbetriebsteams evaluieren sollten

-

Der Blog

Der Blog

Verhaltensintelligenz: Das neue Modell zur Sicherung des agentengesteuerten Unternehmens

-

Der Blog

Der Blog

Fünf Gründe, warum Sicherheitsbetriebsteams Microsoft Sentinel mit New-Scale Analytics erweitern

- Mehr anzeigen