IBM QRadar: Hauptmerkmale, Preise, Einschränkungen und Alternativen

- 8 minutes to read

Inhaltsverzeichnis

Was ist IBM QRadar?

IBM QRadar ist eine SIEM-Lösung (Security Information and Event Management), die Einblicke in Netzwerkaktivitäten bietet. Sie unterstützt Unternehmen bei der Erkennung und Abwehr von Sicherheitsbedrohungen durch die Erfassung und Analyse von Sicherheitsdaten aus verschiedenen Quellen. QRadar ist sowohl in Cloud- als auch in On-Premise-Umgebungen einsetzbar und ermöglicht so eine detaillierte Sicht auf potenzielle Sicherheitsvorfälle.

IBM QRadar erkennt Verhaltensanomalien und unterstützt das Compliance-Management. Dank seiner Skalierbarkeit eignet es sich sowohl für kleine Unternehmen als auch für große Organisationen mit komplexen Sicherheitsanforderungen.

Dies ist Teil einer umfangreichen Reihe von Leitfäden zur Informationssicherheit.

Übernahme des QRadar Cloud-Dienstes durch Palo Alto Networks

Im Mai 2024 gaben IBM und Palo Alto Networks eine strategische Partnerschaft bekannt, die die Übernahme der QRadar Software as a Service Assets (SaaS) von IBM durch Palo Alto Networks umfasste. Damit positioniert sich Palo Alto Networks als neue Heimat für die Cloud-basierten Funktionen von QRadar.

Im Rahmen dieser Vereinbarung integriert Palo Alto Networks die QRadar-SaaS-Technologien und das geistige Eigentum in seine Cortex XSIAM-Plattform – eine KI-gestützte Sicherheitsplattform der nächsten Generation. Ziel ist eine verbesserte Bedrohungserkennung und -abwehr durch KI-Automatisierung und eine Bibliothek mit über 3.000 vorkonfigurierten Detektoren.

Bestehende QRadar-SaaS-Kunden erhalten Migrationsoptionen zu Cortex XSIAM, unterstützt durch kostenlose Migrationsservices von IBM und Palo Alto Networks. IBM erhält zudem zusätzliche Zahlungen für QRadar-Kunden, die ihre On-Premises-Lösung auf Cortex XSIAM umstellen. Kunden, die weiterhin die On-Premises-Version von QRadar nutzen, erhalten weiterhin Updates, Fehlerbehebungen und Support von IBM.

Hauptmerkmale von IBM QRadar

IBM QRadar bietet folgende Funktionen:

- Compliance-Management und Reporting: QRadar vereinfacht das Compliance-Management durch automatisierte Berichts- und Prüffunktionen. Die Compliance-Funktionen unterstützen verschiedene regulatorische Standards und stellen sicher, dass Unternehmen die gesetzlichen und branchenspezifischen Anforderungen erfüllen. Automatisierte Berichte vereinfachen die Prüfprozesse.

- Bedrohungserkennung und Reaktion: IBM QRadar identifiziert Bedrohungen durch Korrelation von Daten aus verschiedenen Quellen und verbessert so die Erkennung von Bedrohungen. Seine Analyse-Engine verarbeitet große Mengen an Sicherheitsdaten und markiert verdächtige Aktivitäten mit hoher Genauigkeit.

- KI- und Machine-Learning-Funktionen: Diese Technologien analysieren Muster in großen Datensätzen und identifizieren Anomalien, die mit herkömmlichen Methoden möglicherweise übersehen werden. Dieser Ansatz verbessert die Erkennungsraten und die Anpassungsfähigkeit des Systems an sich verändernde Bedrohungslandschaften.

- Nutzerverhaltensanalyse: Das Nutzerverhaltensanalyse-Modul (UBA) von QRadar liefert Einblicke in Nutzeraktivitäten und kennzeichnet ungewöhnliche Muster, die auf eine Sicherheitsbedrohung hindeuten könnten. Durch die Überwachung von Verhaltensänderungen hilft UBA, Bedrohungen wie Insiderangriffe zu identifizieren. UBA unterstützt verschiedene Aktionen, von der Auslösung von Warnmeldungen bis hin zur Einleitung automatisierter Reaktionen.

- Integration mit Sicherheitstools und -technologien: IBM QRadar lässt sich in zahlreiche Sicherheitstools integrieren, wodurch seine Funktionen erweitert und umfassende Bedrohungsanalysen bereitgestellt werden. Diese Interoperabilität ermöglicht einen effektiven Datenaustausch mit dem bestehenden Sicherheitsökosystem eines Unternehmens.

IBM QRadar-Produkte

Hier ist ein Überblick über die Sicherheitsprodukte der QRadar-Familie.

QRadar SIEM

IBM QRadar SIEM ist eine Plattform zur Erkennung und Abwehr von Sicherheitsbedrohungen im gesamten Netzwerk eines Unternehmens. Sie nutzt KI und Automatisierung, um die Bedrohungserkennung, Priorisierung und das Incident-Management zu verbessern und Sicherheitsteams so bei der Vereinfachung ihrer Arbeitsabläufe zu unterstützen. Durch die Integration mit anderen Sicherheitstools bietet QRadar SIEM eine einheitliche Sicht auf potenzielle Bedrohungen und reduziert den Zeitaufwand für Fehlalarme und manuelle Aufgaben.

Zu den wichtigsten Funktionen gehören:

- KI-gestützte Bedrohungserkennung und -reaktion

- Risikobasierte Priorisierung von Warnmeldungen

- Integration mit über 700 Sicherheitstools und Datenquellen

- Automatisierte Fallerstellung und Bedrohungskorrelation

- Nutzerverhaltensanalyse zur Erkennung von Insiderbedrohungen

Source: IBM

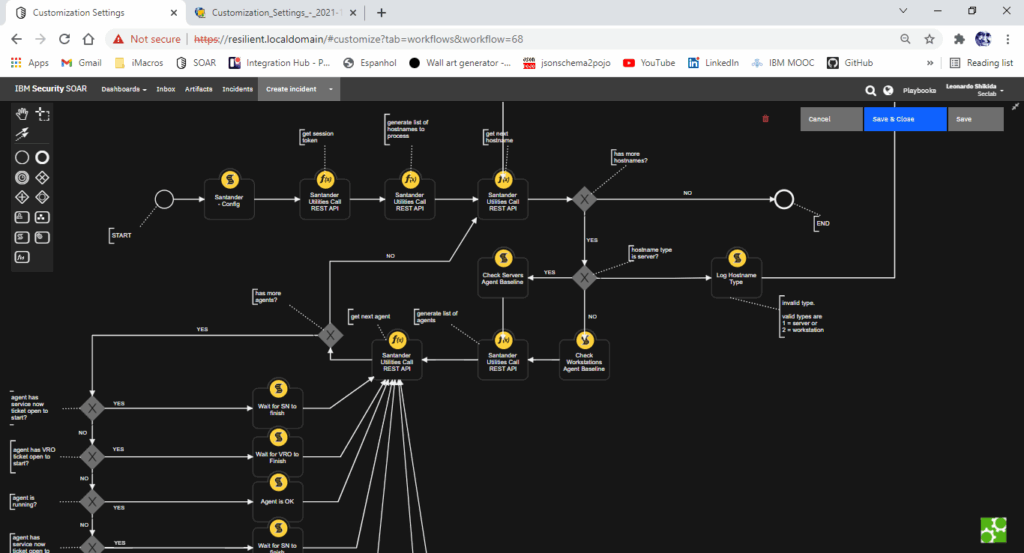

QRadar SOAR

IBM QRadar SOAR optimiert die Reaktion auf Sicherheitsvorfälle durch automatisierte Workflows, dynamische Playbooks und verbesserte Orchestrierungsfunktionen für Sicherheitsteams. Es vereinfacht Reaktionsprozesse, gewährleistet die Einhaltung von Datenschutzbestimmungen und sichert die effiziente Bearbeitung von Sicherheitsvorfällen.

Zu den wichtigsten Funktionen gehören:

- Dynamische Einsatzpläne, die sich an die jeweiligen Einsatzbedingungen anpassen

- Automatisierte Arbeitsabläufe für eine schnellere Reaktion auf Vorfälle

- Compliance-Management für über 200 Datenschutzbestimmungen

- Integration mit Tools zur Bedrohungsanalyse für eine erweiterte Vorfallanalyse

- Playbook-Designer für vereinfachte Automatisierung

Source: IBM

Die QRadar-Architektur verstehen

Die Architektur von IBM QRadar ist darauf ausgelegt, Sicherheitsdaten zu erfassen, zu verarbeiten und zu speichern und so wertvolle Erkenntnisse für die Erkennung und Abwehr von Bedrohungen zu liefern. Dank ihres modularen Aufbaus lässt sie sich flexibel an die Bedürfnisse einer Organisation anpassen. Die Komponenten können je nach Größe und Komplexität des Netzwerks einzeln oder in Kombination eingesetzt werden.

Die Architektur besteht aus drei Hauptschichten, die zusammenarbeiten, um Rohnetzwerkdaten zu sammeln, sie für Sicherheitsanalysen zu verarbeiten und sie für Suchvorgänge, Berichterstellung und Untersuchungen zur Verfügung zu stellen:

- Datenerfassung: Erfasst Ereignisse und Netzwerkflüsse aus Protokollquellen mithilfe von Appliances wie QRadar Event Collectors und Flow Collectors und normalisiert die Daten zur Analyse.

- Datenverarbeitung: Ereignis- und Flussdaten werden über die Custom Rules Engine (CRE) verarbeitet, um Sicherheitsverstöße zu erkennen und entsprechende Warnungen auszugeben. Die Daten werden auf lokalen Prozessoren oder Datenknoten gespeichert.

- Datensuche und -analyse: Die verarbeiteten Daten werden über die QRadar-Konsole für Sicherheitsaufgaben wie Berichterstellung, Untersuchung von Straftaten und Alarmmanagement zur Verfügung gestellt.

Zu den weiteren Komponenten gehören:

- QRadar Console: Benutzeroberfläche zur Verwaltung von Ereignissen, Abläufen, Berichten und administrativen Aufgaben.

- QRadar Event Collector: Sammelt und normalisiert Log-Ereignisse aus Netzwerkquellen.

- QRadar Event Processor: Wendet benutzerdefinierte Regeln auf Ereignisdaten an und speichert diese zur Analyse.

- QRadar Flow Collector and Processor: Erfasst und verarbeitet Netzwerkflussdaten und skaliert für Umgebungen mit hohem Datenfluss.

- QRadar Data Node: Erhöht die Speicher- und Verarbeitungskapazität für groß angelegte Implementierungen.

- QRadar App Host: Eine dedizierte Ressource zum Ausführen von Anwendungen wie User Behavior Analytics, die die Leistung verbessert, ohne das Hauptsystem zu beeinträchtigen.

IBM QRadar-Einschränkungen

IBM QRadar ist zwar eine SIEM-Lösung mit vielen Funktionen, hat aber auch Einschränkungen. Einige dieser Herausforderungen können die Benutzerfreundlichkeit, die einfache Verwaltung und die Gesamteffizienz beeinträchtigen. Im Folgenden sind einige der wichtigsten Einschränkungen von IBM QRadar aufgeführt, die von Nutzern der G2-Plattform gemeldet wurden:

- Hohe Kosten: Die Preise von QRadar gelten als hoch, insbesondere für große Organisationen. Zudem beansprucht das System tendenziell erhebliche Ressourcen, was die Betriebskosten in die Höhe treibt.

- Eingeschränkter technischer Support: Benutzer berichten von langsamen Reaktionszeiten des technischen Supports von IBM.

- Neue Einschränkungen der Benutzeroberfläche: Die aktualisierte QRadar-Benutzeroberfläche bietet nicht mehr alle Funktionen der älteren Version, wie beispielsweise die Möglichkeit, nach Straftaten anhand eines bestimmten Datums zu suchen, wodurch die Benutzer auf vordefinierte Zeiträume beschränkt sind.

- Eingeschränkte Dashboard-Anpassung: Die Pulse-Funktion von QRadar erlaubt nur dem Ersteller eines Dashboards die Bearbeitung. Andere Administratoren dürfen keine Änderungen vornehmen.

- Fehlende Möglichkeit, Notizen zu Straftaten hinzuzufügen: Die neue Benutzeroberfläche unterstützt das Hinzufügen von Notizen zu Straftaten nicht. Diese Funktion ist jedoch oft unerlässlich, um den Vorfallverlauf und Details während der Ermittlungen nachzuverfolgen.

- Alarmflut: QRadar kann insbesondere während Zeiten mit hohem Datenverkehr eine überwältigende Anzahl von Alarmen generieren, was die Fähigkeit von Sicherheitsanalysten beeinträchtigen kann, Vorfälle effektiv zu priorisieren und darauf zu reagieren.

- Komplexe Implementierung: Die Einrichtung von QRadar kann komplex und zeitaufwändig sein. Das System erfordert während der Bereitstellung umfangreiche Anpassungen und bietet nur begrenzte Standardfunktionen, sodass für die vollständige Nutzung fortgeschrittene Kenntnisse erforderlich sind.

- Eingeschränkte Integration mit kundenspezifischen Anwendungen: QRadar hat Schwierigkeiten bei der Integration mit kundenspezifischen oder weniger bekannten Anwendungen, was es im Vergleich zu einigen neueren SIEM-Plattformen weniger flexibel macht.

Bedeutende Konkurrenten und Alternativen zu IBM QRadar

Angesichts des Verkaufs des Cloud-Dienstes QRadar durch IBM an Palo Alto ist die Zukunft der On-Premise-SIEM-Lösung von IBM ungewiss. Viele Unternehmen suchen daher nach Alternativen. Hier sind einige gängige Optionen.

1. Exabeam

Die Security Operations Platform von Exabeam bietet eine Cloud-native Lösung mit Fokus auf Bedrohungserkennung, -untersuchung und -reaktion (TDIR). Sie nutzt Verhaltensanalysen und Automatisierung, um Sicherheitsbedrohungen in verschiedenen Umgebungen zu identifizieren und zu bekämpfen.

Zu den wichtigsten Merkmalen der Exabeam Plattform gehören:

- Verhaltensanalyse: Nutzt User and Entity Behavior Analytics (UEBA), um normale Aktivitätsmuster zu ermitteln und Abweichungen wie Insiderbedrohungen oder kompromittierte Konten aufzudecken.

- Automatisierte TDIR-Workflows: Automatisiert die Erstellung von Vorfall-Timelines und korreliert Sicherheitsereignisse mit dem Ziel, den manuellen Untersuchungsaufwand zu reduzieren.

- Cloud-native Skalierbarkeit: Entwickelt für die Verarbeitung großer Mengen an Sicherheitsdaten, unterstützt schnelle Datenerfassung und effiziente Abfragen für groß angelegte Implementierungen.

- Umfangreiche Integrationen: Verbindet sich mit zahlreichen Sicherheitstools und Datenquellen von Drittanbietern und ermöglicht so die Datenerfassung aus unterschiedlichen Umgebungen.

- Unterstützung durch generative KI: Integriert Funktionen generativer KI, um Sicherheitsanalysten bei natürlichsprachlichen Abfragen und der Zusammenfassung von Untersuchungsdaten zu unterstützen.

2. Splunk Enterprise Security

Splunk Enterprise Security (ES) ist eine SIEM-Lösung, die Transparenz, Bedrohungserkennung und operative Effizienz bietet. Sie nutzt die Datenplattform und KI-Funktionen von Splunk, um Daten aus beliebigen Quellen in großem Umfang zu erfassen, zu normalisieren und zu analysieren.

Zu den wichtigsten Funktionen von Splunk Enterprise Security gehören:

- Einheitliche Bedrohungserkennung und -abwehr: Die Mission Control-Plattform von Splunk vereint Arbeitsabläufe in den Bereichen Erkennung, Untersuchung und Reaktion.

- Datentransparenz: Erfasst und normalisiert Daten aus verschiedenen Quellen und bietet so eine unübertroffene Transparenz hinsichtlich Sicherheitsereignissen.

- Risikobasierte Alarmierung (RBA): Reduziert das Alarmvolumen und stellt sicher, dass sich die Analysten auf die dringlichsten Bedrohungen konzentrieren.

- Ausgewählte Erkennungen: Bietet über 1.700 sofort einsatzbereite Erkennungen, die mit Industriestandards wie MITRE ATT&CK übereinstimmen.

- Integrierte SOAR Funktionen: Die native Integration mit Splunk SOAR automatisiert die Reaktionen und verkürzt so die Zeit, die für die Erkennung und Reaktion auf Vorfälle benötigt wird.

Source: Splunk

Mehr dazu erfahren Sie in unserem ausführlichen Leitfaden zu QRadar vs. Splunk (in Kürze verfügbar).

3. Rapid7 InsightIDR

Rapid7 InsightIDR ist eine SIEM-Lösung für hybride und Cloud-basierte Umgebungen. Sie kombiniert die für den digitalen Betrieb erforderliche Skalierbarkeit und Geschwindigkeit mit umsetzbaren Sicherheitseinblicken, KI-gestützter Verhaltensanalyse und Bedrohungsanalyse.

Zu den wichtigsten Funktionen von Rapid7 InsightIDR gehören:

- Integration von Bedrohungsdaten: Eingebettete Bedrohungsdaten, abgestimmt auf MITRE ATT&CK, bieten eine umfassende Abdeckung zur Erkennung und Reaktion auf die neuesten Taktiken und Techniken von Angreifern.

- Cloud-natives SIEM: InsightIDR wurde für hybride und Cloud-First-Umgebungen entwickelt und bietet elastische Skalierbarkeit und schnelle Bereitstellung zur Unterstützung sich entwickelnder digitaler Infrastrukturen.

- KI-gestützte Verhaltenserkennung: Nutzt KI und maschinelles Lernen, um Anomalien zu erkennen und kritische Bedrohungen zu identifizieren, und bietet fachmännisch geprüfte Bedrohungsinhalte für hochpräzise Warnmeldungen.

- Verhaltensanalyse von Nutzern und Entitäten (UEBA): Überwacht die Nutzeraktivität, um ungewöhnliches Verhalten zu erkennen und so potenzielle Insiderbedrohungen oder kompromittierte Konten frühzeitig zu identifizieren.

- Vorfallsreaktion und Automatisierung: Vereinfacht die Untersuchung durch hochkontextbezogene Zeitleisten und automatisierte Reaktionsfunktionen.

Source: Rapid7

4. Microsoft Sentinel

Microsoft Sentinel (ehemals Azure Sentinel) ist eine skalierbare, cloudnative SIEM- und SOAR Lösung für Unternehmen. Durch den Einsatz künstlicher Intelligenz bietet sie Funktionen zur Erkennung, Untersuchung und Abwehr von Bedrohungen. Microsoft Sentinel integriert sich in Azure-Dienste wie Log Analytics und Logic Apps und unterstützt den Bedrohungsdatenfeed von Microsoft sowie benutzerdefinierte Bedrohungsdaten.

Zu den wichtigsten Funktionen von Microsoft Sentinel gehören:

- Automatisierte Reaktion auf Sicherheitsvorfälle: Automatisiert wiederkehrende Sicherheitsaufgaben und koordiniert Reaktionsmaßnahmen über Azure Logic Apps.

- Cloud-native SIEM und SOAR: Bietet cloud-native Skalierbarkeit und lässt sich in Azure-Dienste integrieren, wodurch eine einheitliche Plattform für Sicherheitsorchestrierung und -automatisierung bereitgestellt wird.

- Datenerfassung im großen Stil: Sammelt Sicherheitsdaten von Benutzern, Geräten, Anwendungen und Infrastruktur, sowohl lokal als auch über mehrere Cloud-Plattformen hinweg.

- Bedrohungserkennung: Nutzt KI-gestützte Analysen und die Bedrohungsanalyse von Microsoft, um bisher unbemerkte Bedrohungen zu erkennen und Fehlalarme zu reduzieren.

- Integration MITRE ATT&CK-Framework: Analysiert Sicherheitsdaten, um Bedrohungen mithilfe des MITRE ATT&CK-Framework abzubilden und bietet Visualisierungen, die helfen, Angriffe zu verstehen und abzuwehren.

Source: Microsoft

5. CrowdStrike Falcon

CrowdStrike Falcon ist eine SIEM-Plattform, die KI, Automatisierung und fortschrittliche Suchfunktionen nutzt, um Security Operations Center (SOCs) zu optimieren. Sie bietet einen einheitlichen Ansatz für Datenmanagement und die Erkennung von Angriffen und unterstützt Unternehmen dabei, Angriffe schnell zu erkennen und zu stoppen.

Zu den wichtigsten Funktionen von CrowdStrike Falcon gehören:

- Integrierte Bedrohungsanalyse: Korreliert Vorfälle mit Angreiferprofilen aus der Bedrohungsanalyse von CrowdStrike und unterstützt so die Ermittlungen mit Einblicken in über 230 bekannte Angreifer.

- KI-gestützte Bedrohungserkennung: Nutzt KI, um Angriffe in Echtzeit zu erkennen, indem Daten aus verschiedenen Quellen korreliert und die Techniken der Angreifer dem MITRE ATT&CK-Framework für präzise Erkennungen zugeordnet werden.

- Schnelle Suche und Untersuchung: Ermöglicht schnellere Suchgeschwindigkeiten als herkömmliche SIEM-Systeme, beschleunigt Untersuchungen und ermöglicht die schnelle Visualisierung von Angriffspfaden.

- Grenzenlose Skalierbarkeit: Protokolliert Daten im Petabyte-Bereich in Echtzeit mit einer indexfreien Architektur und bietet so flexible Skalierbarkeit ohne die hohen Kosten herkömmlicher Systeme.

- Workflow-Automatisierung ohne Programmierung: Automatisiert Antworten mithilfe von Falcon Fusion SOAR und reduziert so die Arbeitsbelastung der Analysten, indem wiederkehrende Aufgaben vereinfacht und Aktionen über verschiedene Endpunkte hinweg koordiniert werden.

Source: CrowdStrike

Abschluss

IBM QRadar ist nach wie vor eine beliebte Wahl für Unternehmen, die eine umfassende SIEM-Lösung suchen. Seine umfangreichen Funktionen, wie KI-gestützte Bedrohungserkennung, Verhaltensanalyse der Nutzer und die nahtlose Integration mit verschiedenen Sicherheitstools, machen es für unterschiedlichste Umgebungen geeignet. Es ist jedoch wichtig, diese Stärken gegen die Einschränkungen von QRadar abzuwägen, darunter hohe Kosten, komplexe Implementierung und Schwierigkeiten bei der Anpassung.

Weitere Leitfäden zu wichtigen Themen der Informationssicherheit finden Sie hier.

Gemeinsam mit unseren Content-Partnern haben wir ausführliche Leitfäden zu verschiedenen anderen Themen verfasst, die Ihnen bei der Erkundung der Welt der Informationssicherheit ebenfalls nützlich sein können.

Insider-Bedrohung

Autor: Exabeam

- [Leitfaden] Was ist eine Insider-Bedrohung? 4 Verteidigungsstrategien

- [Guide] Best Insider Threat Detection Tools: Top 5 in 2026

- [Blog] Cybersecurity Threats: Everything You Need to Know

- [Produkt] Exabeam | KI-gesteuerte Sicherheitsoperationen

Sicherer Fernzugriff

Verfasst von Venn

- [Guide] What is Secure Remote Access Control?

- [Guide] Remote Work Solutions: Key Categories & 15 Tools to Know in 2026

- [Whitepaper] How to Secure Contractor Access on Unmanaged Endpoints

- [Product] Venn | The Secure Workspace for Remote Work

SAST

Verfasst von Checkmarx

- [Guide] What is SAST? Static Application Security Testing Meaning

- [Guide] How to Choose Code Scanning Tools as Part of Application Security

- [Guide] Researching SAST using the Gartner Magic Quadrant AST

Erfahren Sie mehr über die Exabeam Security Operations Platform

Mehr über Exabeam erfahren

Vertiefen Sie Ihr Wissen mit Webinaren, Leitfäden und Analystenberichten.