CrowdStrike Bedrohungsintelligenz: 3 Kernlösungen erklärt

- 6 minutes to read

Inhaltsverzeichnis

Was ist CrowdStrike?

CrowdStrike ist ein Cybersicherheitsunternehmen, das cloudbasierte Endpoint-Sicherheitslösungen anbietet. Sein Hauptprodukt ist die Falcon-Plattform, die Endpoint Detection and Response (EDR), Threat Intelligence und Threat Hunting-Funktionen kombiniert.

CrowdStrike konzentriert sich auf den Schutz von Unternehmen vor Cyberbedrohungen wie Malware, Ransomware und Advanced Persistent Threats (APTs). Im Gegensatz zu herkömmlichen Antivirenlösungen nutzt CrowdStrike maschinelles Lernen, Verhaltensanalysen und einen schlanken Agenten, um Bedrohungen in verschiedenen Umgebungen zu erkennen und darauf zu reagieren.

Dies ist Teil einer Artikelserie über CrowdStrike Falcon

CrowdStrike Bedrohungsintelligenz Produkte

CrowdStrike bietet drei Lösungen, die Bedrohungsinformationen für Cybersicherheitsoperationen bereitstellen: Counter Adversary Operations Elite, Adversary Intelligence und Adversary Overwatch.

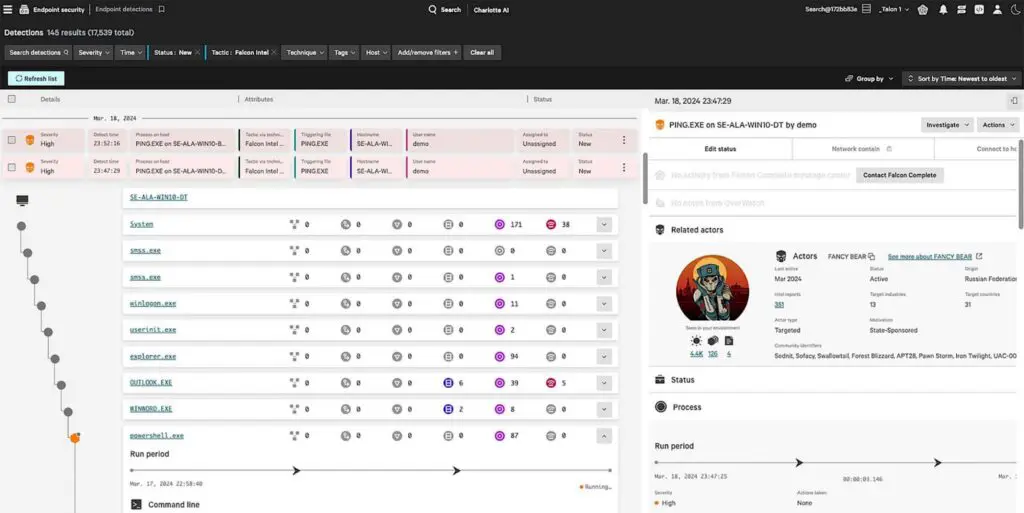

Falcon-Gegner-Intelligenz

CrowdStrike Falcon Adversary Intelligence ist eine Threat-Intelligence-Lösung, die Unternehmen mit den Tools und Erkenntnissen ausstattet, um Angriffe potenziell zu verhindern. Sie nutzt Automatisierung, Kontextanreicherung und Integration, um Sicherheitsreaktionen zu unterstützen.

Zu den wichtigsten Funktionen gehören:

- End-to-End-Automatisierung: Reduziert die Reaktionszeit von Tagen auf Minuten durch Automatisierung der Bedrohungserkennung, -analyse und Bereitstellung von Gegenmaßnahmen im gesamten Sicherheits-Stack.

- Proaktive Marken- und Betrugsüberwachung: Verbessert die Sichtbarkeit über den Unternehmensumfang hinaus, indem Domänen-Identitätsmissbrauch, offengelegte Anmeldeinformationen und durchgesickerte Daten identifiziert werden.

- Vereinfachte Sicherheitsvorgänge: Enthält eine Bibliothek mit Playbooks zur Reaktion auf Vorfälle, um Arbeitsabläufe zu standardisieren und die Reaktionsqualität zu verbessern.

- 24/7-Überwachung externer Bedrohungen: Überwacht das offene, tiefe und dunkle Web auf böswillige Aktivitäten, die die Marke, die Mitarbeiter oder vertrauliche Daten gefährden könnten.

- Sichtbarkeit der Angriffsfläche und Bedrohungsmodellierung: Scannt vom Gegner kontrollierte Domänen und Hochrisikoinfrastrukturen, um die Angriffsfläche des Unternehmens zu reduzieren.

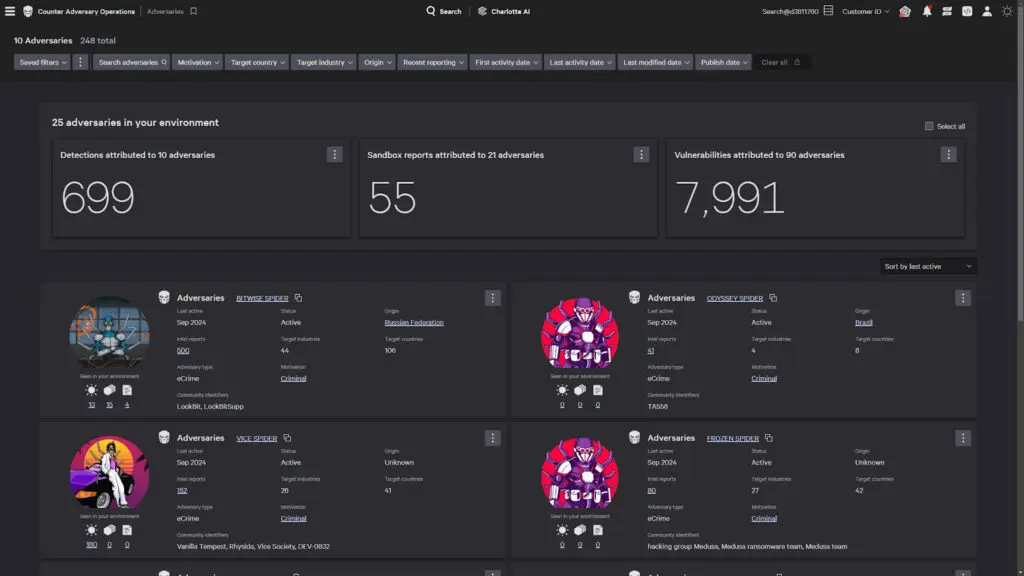

CrowdStrike Falcon Counter Adversary Operations Elite

CrowdStrike Falcon Counter Adversary Operations (CAO) Elite ist eine Threat-Intelligence-Lösung, die von menschlichen Analysten unterstützt wird. CrowdStrike stellt jeder Organisation einen erfahrenen Analysten zur Verfügung, der verwertbare Informationen, maßgeschneiderte Recherchen und Bedrohungssuche bereitstellt, um vor gezielten Angriffen zu schützen.

Zu den wichtigsten Funktionen gehören:

- Spezielle Analystenunterstützung: Jeder Organisation wird ein CAO Elite-Analyst zugewiesen, der als vertrauenswürdiger Berater fungiert, Bedrohungsinformationen liefert, Recherchen durchführt und personalisierte Bedrohungsbriefings bereitstellt.

- Maßgeschneiderte Bedrohungsinformationen: Analysten filtern umfangreiche Informationen, um gegnerische Taktiken und Risiken für die Branche, die Region und die Organisationsstruktur zu identifizieren.

- Prioritäre Informationsanforderungen (PIRs): PIRs richten die Informationsaktivitäten an den Unternehmenszielen aus. Analysten helfen bei der Erstellung oder Nutzung bestehender PIRs, um Bedrohungen zu überwachen, die auf Infrastruktur, Mitarbeiter oder die Branche abzielen.

- Proaktive Bedrohungssuche: Analysten führen in Echtzeit eine benutzerdefinierte Bedrohungssuche speziell für die geschützte Umgebung durch, um fortgeschrittene Eindringlinge zu erkennen.

- Abfrage des CrowdStrike-Bedrohungsdiagramms: Der Analyst nutzt das CrowdStrike-Bedrohungsdiagramm, um globale Sicherheitsereignisse zu analysieren und die Verbreitung und Auswirkung von Indikatoren für Kompromittierung (IOCs) in der Region oder Branche zu ermitteln.

- Schutz vor digitalen Risiken: Überwacht externe Quellen wie kriminelle Foren und soziale Medien, um Risiken für das Unternehmen, die Marke, die Mitarbeiter und vertrauliche Daten zu identifizieren.

- Takedown-Unterstützung: Ermöglicht das Entfernen schädlicher Inhalte wie Phishing-Websites, betrügerischer Konten und Domänen, die dem Ruf oder den Geschäftsabläufen des Unternehmens schaden könnten.

- Informationsanfragen (RFIs): Organisationen können bis zu fünf RFIs pro Jahr einreichen, um kundenspezifische Untersuchungen zu Bedrohungen anzufordern. Zusätzliche RFI-Pakete sind käuflich zu erwerben.

- Persönliche Bedrohungsbesprechungen: Analysten bieten detaillierte Informationen zu feindlichen Aktivitäten und Risiken für das Unternehmen oder die Branche und helfen so bei der Verfeinerung von Verteidigungsstrategien.

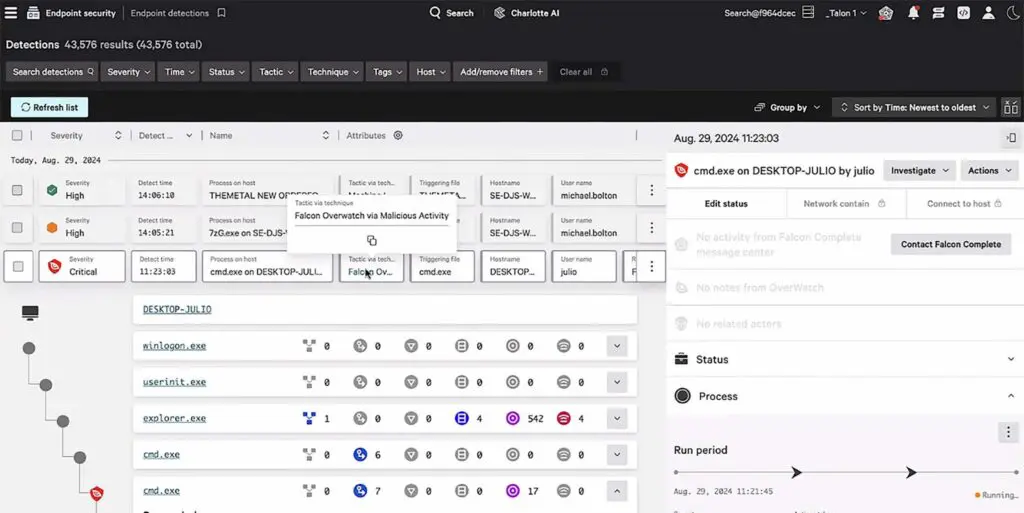

CrowdStrike Falcon Adversary OverWatch

Obwohl es sich bei diesem Angebot nicht ausschließlich um eine Threat-Intelligence-Lösung handelt, ist Threat Intelligence ein zentraler Bestandteil des Dienstes. CrowdStrike Falcon Adversary OverWatch ist ein verwalteter Dienst zur Bedrohungssuche, der Angreifer durch die Kombination von menschlicher Expertise, KI-gestützter Erkennung und Echtzeit-Bedrohungsinformationen außer Gefecht setzt. Dieser Dienst zielt auf Angreifer ab, die über Endpunkte, Identitäten und Cloud-Umgebungen hinweg agieren, und identifiziert und neutralisiert Bedrohungen, bevor sie Schaden anrichten können.

Zu den wichtigsten Funktionen gehören:

- Rund um die Uhr verwaltete Bedrohungssuche über Endpunkte, Identitäten und die Cloud: Bietet kontinuierliche Überwachung der Kundenumgebungen und sucht nach Gegnern, die Lücken in Endpunkten, Identitätssystemen und Cloud-Workloads ausnutzen.

- KI-gestützte Bedrohungssuche: Das OverWatch-Team nutzt KI, um heimliche Angriffstechniken zu erkennen, die konventionelle Abwehrmaßnahmen umgehen. Durch Musteranalyse, Hypothesentests und den Einsatz statistischer Methoden können die Jäger neue Angriffsvektoren identifizieren, wie etwa Malware-freie Eindringlinge, Insider-Bedrohungen und den Missbrauch legitimer Tools.

- Identitäts- und Anmeldeinformationsüberwachung: Der Dienst überwacht aktiv kompromittierte Anmeldeinformationen in kriminellen Foren und anderen externen Quellen. Threat Hunter reagieren auf identitätsbasierte Bedrohungen, indem sie Angriffe eindämmen, MFA-Herausforderungen erzwingen und Risiken mindern.

- Cloud-spezifische Bedrohungsabwehr: Durch die Nutzung proprietärer Cloud-nativer Tools und Transparenz identifiziert der Dienst Bedrohungen, die auf Cloud-Workloads, Container und Infrastruktur abzielen.

- Bedrohungswarnungen und Gegenmaßnahmen in Echtzeit: Wenn Gegner erkannt werden, sendet OverWatch Echtzeitwarnungen und setzt neue Erkennungsmaßnahmen umgehend im gesamten CrowdStrike-Kundenstamm ein.

- Reduzierung der Betriebskosten und des Betriebsaufwands: Minimiert den Bedarf an internem Personal zur Bedrohungssuche und verkürzt den Zeitaufwand für die Recherche nach neuen Bedrohungen und die Untersuchung von Warnmeldungen.

Verwandte Inhalte: Lesen Sie unseren Leitfaden zurKI-Cybersicherheit

CrowdStrike Bedrohungsintelligenz-Preismodell

CrowdStrike bietet im Rahmen des Falcon® Counter Adversary Operations-Portfolios eine Reihe von Threat-Intelligence-Lösungen an. Jede Lösung ist auf die Anforderungen der Cybersicherheit zugeschnitten und bietet Lizenzoptionen basierend auf Endpunkten, Servern, aktiven Identitäten oder der Anzahl der Mitarbeiter. Preise für alle Produkte erhalten Sie auf Anfrage.

CrowdStrike Falcon ® OverWatch

Lizenzierung basierend auf Fähigkeiten:

- Endpunktsuche: Lizenziert pro Endpunkt oder Server.

- Identitätssuche: Lizenziert durch aktive Identität (Konten, die in den letzten 90 Tagen authentifiziert wurden).

- Cloud-Jagd: Lizenziert nach Server, virtueller Maschine (VM) oder Container.

CrowdStrike Falcon ® Adversary Intelligence

Lizenzierung basierend auf der Anzahl der Endpunkte, Server oder Mitarbeiterzahl.

CrowdStrike Falcon ® Adversary Intelligence Premium

Erweiterte Version von Adversary Intelligence mit zusätzlichen Funktionen und Support. Lizenzierung nach Endpunkten, Servern oder Mitarbeiteranzahl.

CrowdStrike Falcon ® Counter Adversary Operations Elite

Erfordert Falcon ® Adversary Intelligence Premium. Lizenziert pro Endpunkt, Server oder Mitarbeiteranzahl.

Einschränkungen von CrowdStrike Bedrohungsintelligenz

Die Threat-Intelligence-Lösungen von CrowdStrike weisen einige Einschränkungen auf, die sich auf Benutzerfreundlichkeit, Zugänglichkeit und Akzeptanz auswirken können. Hier sind die wichtigsten Einschränkungen, die von Nutzern der G2-Plattform gemeldet wurden:

- Hohe Kosten für kleinere Organisationen: Die Lösungen von CrowdStrike können teuer sein. Kleinere Organisationen oder Kunden mit begrenztem Budget finden die Preise im Vergleich zu anderen Anbietern möglicherweise weniger wettbewerbsfähig. Zusätzliche Kosten für Zusatzfunktionen tragen ebenfalls zu den Gesamtkosten bei.

- Lernkurve: Die Anwendung des Produkts kann anfangs komplex sein und erfordert Zeit und Mühe, um alle Funktionen zu erlernen. CrowdStrike bietet zwar kostenlose Workshops und Kurse an, um dieses Problem zu lösen, doch ohne entsprechende Schulung können neue Benutzer das Potenzial der Plattform möglicherweise nicht voll ausschöpfen.

- Auswirkungen auf Geräte mit geringer Konfiguration: Auf Laptops oder Systemen mit geringerer Hardwarekonfiguration kann die Installation von CrowdStrike zu Leistungsproblemen führen, beispielsweise zu einem langsameren Betrieb, was die Einführung in Umgebungen mit eingeschränkten Ressourcen behindern kann.

- Überwältigende Datenpräsentation: Die Plattform bietet in ihren Dashboards eine große Datenmenge, die für Benutzer überwältigend sein kann. Dies führt manchmal zu Ablenkungen oder Schwierigkeiten, sich auf umsetzbare Erkenntnisse zu konzentrieren, insbesondere für diejenigen, die neu in der Bedrohungsanalyse sind.

Eingeschränkte Integration globaler Bedrohungsinformationen: Einige Benutzer haben den Wunsch geäußert, dass umfassendere globale Bedrohungsinformationen in die Plattform integriert werden, möglicherweise als dedizierte Registerkarte oder Funktion.

- Mangelnde Sicherheit beim Datenschutz: Da es sich um eine Cloud-basierte Lösung handelt, sind einige Organisationen besorgt darüber, ob sensible Daten vom CrowdStrike-Agenten sicher verarbeitet oder übertragen werden. Diese Sorge kann für Organisationen, die mit streng vertraulichen Informationen arbeiten, ein Hindernis darstellen.

- Fehlende direkte Zuordnung zwischen Bedrohungsakteuren und Bedrohungsinformationen: Das Webportal bietet keine direkte Verbindung zwischen den Namen der Bedrohungsakteure und den zugehörigen Bedrohungsinformationen, was die Benutzerfreundlichkeit bei der Verfolgung von Gegnern verbessern könnte.

Exabeam: Ultimative Alternative zu Crowdstrike Bedrohungsintelligenz

Exabeam bietet einen umfassenden Threat Intelligence Service (TIS) mit kuratierten, aktuellen Bedrohungsindikatoren, die direkt in die Advanced Analytics Bereitstellungen integriert sind. Der Service verbessert die Sicherheitsüberwachung und -erkennung, indem er Daten mit Echtzeit-Bedrohungskontext anreichert und Unternehmen so hilft, effektiver auf neu auftretende Risiken zu reagieren.

Hauptmerkmale von Exabeam Bedrohungsintelligenz:

- Tägliche Aktualisierung der Bedrohungsindikatoren: Das TIS aktualisiert die Bedrohungsindikatoren mehrmals täglich und stellt so sicher, dass Sicherheitsteams Zugriff auf die neuesten Informationen zu potenziellen Bedrohungen haben. Die Indikatoren decken kritische Kategorien wie Ransomware-IPs, Phishing-Domänen und TOR-Netzwerk-IPs ab.

- Kuratierte Bedrohungsinformationsquellen: Die meisten Bedrohungsinformations-Feeds stammen aus mehreren geprüften und vertrauenswürdigen Quellen, um qualitativ hochwertige und verwertbare Daten zu gewährleisten. Der Dienst integriert außerdem Open-Source-Feeds für die TOR-Netzwerküberwachung.

- Integrierte Threat-Intelligence-Feeds: Threat-Intelligence-Daten werden in Feeds kategorisiert, beispielsweise nach Ransomware-assoziierten IPs, Bedrohungsdomänen und Phishing-Sites. Diese Feeds unterstützen vorkonfigurierte Regeln in Advanced Analytics von Exabeam und helfen so, Anomalien wie fehlgeschlagene Anmeldeversuche oder bösartigen ausgehenden Netzwerkverkehr zu erkennen.

- IoC-Kategorien und Erkennungsregeln: Jede Kategorie von Bedrohungsindikatoren ist den relevanten Regeln zur Anomalieerkennung zugeordnet. Beispiel:

- Ransomware-IPs: Erkennt Verbindungen zu bekannten Ransomware-assoziierten IPs und löst Warnungen bei verdächtigem ausgehendem Datenverkehr aus.

- Reputationsdomänen: Überwacht Interaktionen mit Domänen, die häufig mit Malware oder Drive-by-Angriffen in Verbindung gebracht werden.

- Web-Phishing-Indikatoren: Kennzeichnet den Zugriff auf Phishing-bezogene Domänen, um den Diebstahl von Anmeldeinformationen und unbefugten Zugriff zu verhindern.

- Nahtlose Cloud-Integration: Der Threat Intelligence Service ist über einen Exabeam Data Service (EDS) Cloud-Connector vollständig in die Cloud-basierten Advanced Analytics und Data Lake-Bereitstellungen von Exabeam integriert. Dieser Connector ruft Bedrohungsindikatoren sicher ab und aktualisiert sie, ohne dass eine separate Installation oder Lizenzierung erforderlich ist.

- Im Lieferumfang von Advanced Analytics enthalten: Im Gegensatz zu einigen Wettbewerbern, die zusätzliche Lizenzgebühren verlangen, ist der Exabeam Threat Intelligence Service in Advanced Analytics enthalten. Dieser Ansatz reduziert den Aufwand und bietet sofortigen Mehrwert ohne zusätzliche Kosten. Der Threat Intelligence Service unterstützt branchenübliche STIX/TAXII-Protokolle und ermöglicht die nahtlose Aufnahme strukturierter Bedrohungsdaten aus externen Quellen für eine verbesserte Erkennung und Korrelation.

Durch die Einbindung von Echtzeit-Bedrohungs-Feeds, deren Zuordnung zu Erkennungsregeln und die nahtlose Integration in Cloud- oder On-Premise-Umgebungen bietet Threat Intelligence Service von Exabeam eine robuste Alternative zu CrowdStrike. Unternehmen profitieren von verwertbaren Informationen ohne zusätzliche Lizenzgebühren.

Mehr über Exabeam erfahren

Vertiefen Sie Ihr Wissen mit Webinaren, Leitfäden und Analystenberichten.

-

Der Blog

Der Blog

What’s New in New-Scale April 2026: Securing the Agentic Enterprise With Behavioral Analytics

- Mehr anzeigen