فهرس المحتويات

ما هي أنظمة SIEM؟

أنظمة SIEM (إدارة معلومات وأحداث الأمان) هي أدوات للأمن السيبراني تقوم بتجميع وتحليل بيانات السجلات والأحداث من مصادر تكنولوجيا المعلومات والتكنولوجيا التشغيلية المختلفة للكشف عن التهديدات الأمنية والتحقيق فيها والاستجابة لها في الوقت الحقيقي.

تجمع أنظمة SIEM بين إدارة معلومات الأمان (SIM) وإدارة أحداث الأمان (SEM) لتوفير رؤية موحدة للأمان، مما يمكّن المؤسسات من تحديد التهديدات، وإدارة الحوادث، والامتثال لمتطلبات القوانين. تتضمن حلول SIEM الحديثة تحليلات متقدمة، والذكاء الاصطناعي (AI)، والتعلم الآلي لتحسين اكتشاف التهديدات وأتمتة الاستجابة.

كيف تعمل أنظمة SIEM:

- جمع البيانات: تجمع أنظمة SIEM البيانات المتعلقة بالأمان، مثل السجلات، والتنبيهات الأمنية، والأحداث، من مصادر مختلفة عبر بنية تكنولوجيا المعلومات في المؤسسة، بما في ذلك جدران الحماية، وأجهزة الشبكة، والخوادم، والتطبيقات.

- تجميع البيانات وتطبيعها: يتم تجميع البيانات المجمعة وتطبيعها إلى تنسيق موحد لتسهيل التحليل والارتباط.

- كشف التهديدات: تستخدم أنظمة SIEM قواعد محددة مسبقًا، ومحركات الترابط، والتحليلات المتقدمة، بما في ذلك التعلم الآلي، لتحديد الأنماط والشذوذ في البيانات. تساعد هذه العملية في الكشف عن التهديدات الأمنية المحتملة والثغرات.

- التنبيه: عندما يتطابق حدث أو نمط مع توقيع تهديد، يقوم نظام إدارة معلومات الأمان (SIEM) بإنشاء تنبيه ذي أولوية لمراجعة فرق الأمان.

- استجابة الحوادث: يوفر النظام أدوات وبيانات لمحللي الأمن للتحقيق في التنبيهات وإدارة استجابة الحوادث.

- التقارير: تقدم أنظمة SIEM تقارير ولوحات معلومات تساعد المنظمات في إثبات الامتثال للوائح وتتبع الأحداث الأمنية التاريخية.

هذا جزء من سلسلة مقالات حول أدوات SIEM

كيف تعمل أنظمة إدارة معلومات وأحداث الأمان (SIEM)

جمع البيانات

حلول SIEM تبدأ عمليتها بجمع بيانات أحداث الأمان من مجموعة واسعة من المصادر، مثل أجهزة الشبكة، وأنظمة التشغيل، والتطبيقات، وبيئات السحابة. يمكن أن تتضمن هذه البيانات سجلات النظام، وسجلات المصادقة، وسجلات جدار الحماية، والتنبيهات من أنظمة كشف التسلل.

تدعم أنظمة SIEM الحديثة التكامل مع منصات السحابة وتطبيقات SaaS، مما يوسع نطاقها خارج الحدود التقليدية للمؤسسات. تتأثر كفاءة نظام SIEM بشكل كبير بمدى اكتمال وموثوقية بياناته المدخلة. من الضروري ضمان جمع البيانات من جميع المكونات الحيوية بشكل مستمر، وإلا قد تحدث فجوات في الرؤية.

تجميع البيانات والتطبيع

بعد جمع البيانات، تقوم أنظمة SIEM بتجميع المعلومات من خلال دمج بيانات السجلات والأحداث من مصادر متباينة في مستودع موحد. هذا التجميع ضروري لإجراء تحليل الارتباط، حيث قد تمتد الحوادث الأمنية عبر عدة أجهزة ومنصات. بدون هذا النهج المركزي، قد يتم تجاهل الأنماط التي تشير إلى حدث أمني أكبر إذا ظلت البيانات محصورة عبر أنظمة مختلفة.

يتبع التطبيع التجميع ويتضمن تحويل البيانات إلى تنسيق مشترك ومنظم. قد تستخدم سجلات الدخول من أجهزة مختلفة مصطلحات أو هياكل فريدة، مما يمكن أن يعيق المقارنات والارتباطات. من خلال التطبيع، تقوم منصات SIEM بإنشاء مخطط متسق، مما يسمح بتحليل البيانات من أصول متنوعة باستخدام قواعد وأنماط كشف موحدة.

كشف التهديدات

تستخدم أنظمة SIEM البيانات المعيارية للاستفادة من القواعد ومحركات الترابط، وزيادة استخدام خوارزميات التعلم الآلي للكشف عن التهديدات في الوقت الحقيقي. من خلال ربط الأحداث من مصادر متعددة، يمكن لحلول SIEM تحديد التهديدات المعقدة التي قد تبدو في العادة كأحداث معزولة وغير ضارة.

على سبيل المثال، قد تشير محاولة تسجيل دخول فاشلة على خادم، تليها اتصالات غير عادية بالخارج، إلى هجوم نشط. يحسن التعلم الآلي الكشف التقليدي القائم على التوقيعات والقواعد من خلال تحديد الشذوذ الذي ينحرف عن المعايير المعمول بها. من خلال التعلم المستمر من البيانات التاريخية، يمكن لأنظمة إدارة معلومات الأمان (SIEM) تسليط الضوء على التهديدات الجديدة أو المتطورة التي تتجنب المطابقات المباشرة للتوقيعات.

تنبيه

عند تحديد تهديد محتمل، تقوم أنظمة SIEM بإصدار تنبيهات لإخطار فرق الأمن بالنشاط المشبوه. يتم تصنيف هذه التنبيهات حسب درجة الخطورة، مما يسمح لمحللي الأمن بالتركيز على التهديدات الأكثر حرجًا أولاً. تقلل منصات SIEM المحسّنة من الإيجابيات الكاذبة من خلال تحسين قواعد الكشف واستخدام المعلومات السياقية، مما يقلل من إرهاق التنبيهات.

آلية التنبيه الفعالة ضرورية للكشف السريع عن التهديدات والاستجابة للحوادث. يمكن لأنظمة إدارة معلومات الأمن (SIEM) أن تتكامل مع منصات التنسيق الأمني والأتمتة والاستجابة (SOAR) لأتمتة عمليات فرز التنبيهات وتعزيزها وتصعيدها. تضمن الأتمتة التعامل الفوري مع أنواع معينة من التنبيهات، مما يحرر المحللين للتحقيق في الحوادث الأكثر تعقيدًا ويقلل في النهاية من أوقات الاستجابة.

استجابة الحوادث

تشمل استجابة الحوادث داخل نظام SIEM الإجراءات المتخذة بعد اكتشاف والتحقق من حدث أمني. توفر منصات SIEM سير العمل والكتب الإرشادية لتوجيه المحللين خلال الخطوات المطلوبة لاحتواء التهديدات وإصلاحها. قد يتضمن ذلك عزل الأجهزة المتأثرة، جمع الأدلة الجنائية، أو بدء تدابير مضادة تلقائية.

غالبًا ما تتضمن أنظمة SIEM المتقدمة تكاملًا مع أدوات أمان أخرى، مثل منتجات الكشف والاستجابة للنقاط النهائية (EDR) أو أنظمة إدارة الثغرات، لتمكين الاستجابات المنسقة. يتم توثيق عملية الاستجابة للحوادث داخل نظام SIEM لأغراض التدقيق والتحسين. وغالبًا ما يتم إجراء مراجعات بعد الحادث باستخدام البيانات المجمعة لتحسين التعامل مع الحوادث المستقبلية.

التقارير

تقدم التقارير في نظام SIEM رؤى قابلة للتنفيذ ووثائق امتثال من خلال لوحات معلومات منظمة وتقارير قابلة للتخصيص. تستخدم فرق الأمن هذه التقارير لمراقبة الاتجاهات، وقياس فعالية قواعد الكشف، وإظهار الالتزام باللوائح للقيادة أو المدققين.

أفضل منصات SIEM تدعم التقارير المجدولة والعشوائية وتلك المتعلقة بالامتثال مع خيارات تصوير غنية. كما أن التقارير المتسقة والمصممة بشكل جيد ضرورية أيضًا للحفاظ على وعي الإدارة بموقف الأمان في المنظمة. من خلال توفير رؤية حول المقاييس الرئيسية مثل أوقات استجابة الحوادث وحجم التنبيهات على مر الزمن، تساعد التقارير في تبرير الاستثمارات الأمنية وتوجيه الجهود نحو المناطق ذات المخاطر الأكبر.

المزايا الرئيسية لأنظمة SIEM

تقدم أنظمة SIEM مجموعة من الفوائد التي تعزز قدرة المؤسسة على الكشف عن التهديدات الأمنية والاستجابة لها وإدارتها بكفاءة. من خلال مركزية بيانات الأحداث وتمكين التحليلات في الوقت الحقيقي، تعمل منصات SIEM كأساس لعمليات الأمان الحديثة. تشمل الفوائد الرئيسية ما يلي:

- رؤية مركزية: تجمع منصات SIEM البيانات من جميع أنحاء البنية التحتية، مما يمكّن فرق الأمان من مراقبة الأنظمة والمستخدمين والتطبيقات من واجهة واحدة.

- الكشف عن التهديدات في الوقت الحقيقي: من خلال قواعد الترابط واكتشاف الشذوذ، يمكن لأنظمة إدارة معلومات الأمان (SIEM) تحديد أنماط الهجوم المعقدة والسلوك المشبوه أثناء حدوثه، مما يمكّن من احتواء الحوادث بشكل أسرع.

- استجابة فعالة للحوادث: تعمل سير العمل المتكاملة وقدرات الأتمتة على تبسيط جهود الاستجابة، مما يقلل الوقت بين الكشف والإصلاح.

- دعم الامتثال التنظيمي: تساعد أنظمة إدارة معلومات الأمان (SIEMs) في تلبية متطلبات الامتثال (مثل PCI DSS، HIPAA، GDPR) من خلال الحفاظ على سجلات تدقيق مفصلة وتوليد تقارير مصممة وفقًا للمعايير التنظيمية.

- تكامل معلومات التهديدات: يمكن للعديد من أنظمة إدارة معلومات الأمان (SIEMs) استيعاب معلومات التهديدات وتطبيق هذه المعلومات على بيانات الأحداث، مما يحسن من الكشف عن الأنشطة الخبيثة المعروفة ومؤشرات الاختراق.

- التحليل التاريخي: تتيح بيانات السجل المحتفظ بها التحقيق الجنائي في الحوادث السابقة، مما يدعم تحليل الأسباب الجذرية وتحسين الأمان بشكل مستمر.

- تقليل إرهاق التنبيهات: من خلال الضبط الصحيح والوعي السياقي، يمكن لأنظمة SIEM تقليل الإيجابيات الكاذبة، مما يسمح للمحللين بالتركيز على التهديدات الحقيقية.

- قابلية التوسع والمرونة: تتوسع أنظمة إدارة معلومات الأمان الحديثة، وخاصة تلك الموجودة في السحابة، مع احتياجات المنظمة وتدعم بيئات متنوعة بما في ذلك البنى التحتية الهجينة والمتعددة السحب.

أنظمة SIEM البارزة

1. إكزابييم

Exabeam هي مزود رائد لحلول إدارة معلومات وأحداث الأمان (SIEM)، تجمع بين UEBA وSIEM وSOAR وTDIR لتسريع عمليات الأمان. تمكن منصات العمليات الأمنية الفرق الأمنية من الكشف السريع عن التهديدات والتحقيق فيها والاستجابة لها مع تعزيز الكفاءة التشغيلية.

تشمل الميزات الرئيسية:

- جمع السجلات وإدارتها القابلة للتوسع: تسرع المنصة المفتوحة عملية إدخال السجلات بنسبة 70%، مما يلغي الحاجة لمهارات هندسية متقدمة مع ضمان تجميع سلس للسجلات عبر البيئات الهجينة.

- تحليلات سلوكية: تستخدم تحليلات متقدمة لتحديد السلوك الطبيعي مقابل السلوك غير الطبيعي، وكشف التهديدات الداخلية، والحركة الجانبية، والهجمات المتقدمة التي تفوتها الأنظمة المعتمدة على التوقيع. يذكر العملاء أن Exabeam يساعد في الكشف والاستجابة لـ 90% من الهجمات قبل أن تتمكن الشركات الأخرى من اكتشافها.

- استجابة التهديدات الآلية: تبسط عمليات الأمان من خلال أتمتة جداول الحوادث، وتقليل الجهد اليدوي بنسبة 30%، وتسريع أوقات التحقيق بنسبة 80%.

- تحقيق الحوادث السياقية: نظرًا لأن Exabeam يقوم بأتمتة إنشاء الجداول الزمنية ويقلل من الوقت المستغرق في المهام البسيطة، فإنه يقلل من الوقت اللازم لاكتشاف التهديدات والاستجابة لها بأكثر من 50%. تقلل قواعد الكورليشن المسبقة البناء، ونماذج اكتشاف الشذوذ، ودمج البائعين من التنبيهات بنسبة 60%، مما يقلل من الإيجابيات الكاذبة.

- خيارات SaaS والسحابة الأصلية: توفر خيارات النشر المرنة قابلية التوسع للبيئات السحابية والهجينة، مما يضمن سرعة تحقيق القيمة للعملاء. بالنسبة للمنظمات التي لا تستطيع، أو لا ترغب في نقل SIEM الخاص بها إلى السحابة، تقدم Exabeam SIEM رائد في السوق، كامل الميزات، ومُستضاف ذاتيًا.

- رؤية الشبكة مع NetMon: يوفر رؤى عميقة تتجاوز الجدران النارية وأنظمة كشف التسلل/أنظمة منع التسلل، ويكتشف التهديدات مثل سرقة البيانات ونشاط الشبكات الآلية، مما يسهل التحقيق من خلال البحث المرن. كما أن تحليل الحزم العميق (DPA) يبني أيضًا على محرك فحص الحزم العميق (DPI) الخاص بـ NetMon لتفسير مؤشرات الاختراق الرئيسية (IOCs).

2. مايكروسوفت سنتينل

مايكروسوفت سينتينل هو نظام سحابي لإدارة معلومات وأحداث الأمان (SIEM) يجمع بين إدارة معلومات وأحداث الأمان مع التحليلات والأتمتة. يقوم بتركيز البيانات من بيئات متعددة السحب والمنصات في بحيرة بيانات فعالة من حيث التكلفة، مما يمكّن من الكشف السريع والتحقيق والاستجابة للتهديدات.

تشمل الميزات الرئيسية:

- نظام SIEM المعتمد على السحابة مع بنية بحيرة بيانات فعالة من حيث التكلفة للتخزين القابل للتوسع والتحليلات

- الكشف والتوافق والتحقيق المدفوع بالذكاء الاصطناعي لتقليل الإيجابيات الكاذبة وتقليل متوسط الوقت حتى الحل (MTTR)

- التكامل الأصلي مع Microsoft Defender XDR لرؤية موحدة وعمليات مبسطة

- SOAR و UEBA وقدرات استخبارات التهديد لوظائف شاملة لمركز العمليات الأمنية (SOC)

- أكثر من 350 موصل أصلي وخيارات بدون كود لدمج البيانات عبر عدة سحابات ومنصات متعددة

Source: Microsoft

3. سينتينل وان SIEM

نظام SentinelOne SIEM، المعروف أيضًا باسم SIEM الذكاء الاصطناعي لمركز العمليات الأمنية المستقل، مبني على بحيرة البيانات Singularity لتقديم أمان عالي السرعة. يقوم بجمع وتحليل البيانات من مصادر في الوقت الحقيقي، ويجمع بين الكشف المعتمد على الذكاء الاصطناعي والحماية الآلية. يتجنب الفهرسة وقيود المخطط، مما يمكّن من أداء على نطاق إكسابايت.

تشمل الميزات الرئيسية:

- الكشف والاستجابة المدعومين بالذكاء الاصطناعي الذي يتكيف مع التهديدات الجديدة في الوقت الحقيقي

- وحدة تحكم موحدة توفر رؤية شاملة على مستوى المؤسسة عبر نقاط النهاية، السحابة، الهوية، البريد الإلكتروني، وبيانات الشبكة

- تصميم خالي من المخططات والفهارس لتحقيق قابلية توسيع ضخمة وأداء أسرع من أنظمة SIEM التقليدية

- دعم استيعاب البيانات المهيكلة وغير المهيكلة مع توافق OCSF الأصلي

- تكامل النظام البيئي المفتوح مع بيانات من جهات أولى وثالثة، بما في ذلك 10 جيجابايت يوميًا من الاستيعاب المجاني

Source: SentinelOne

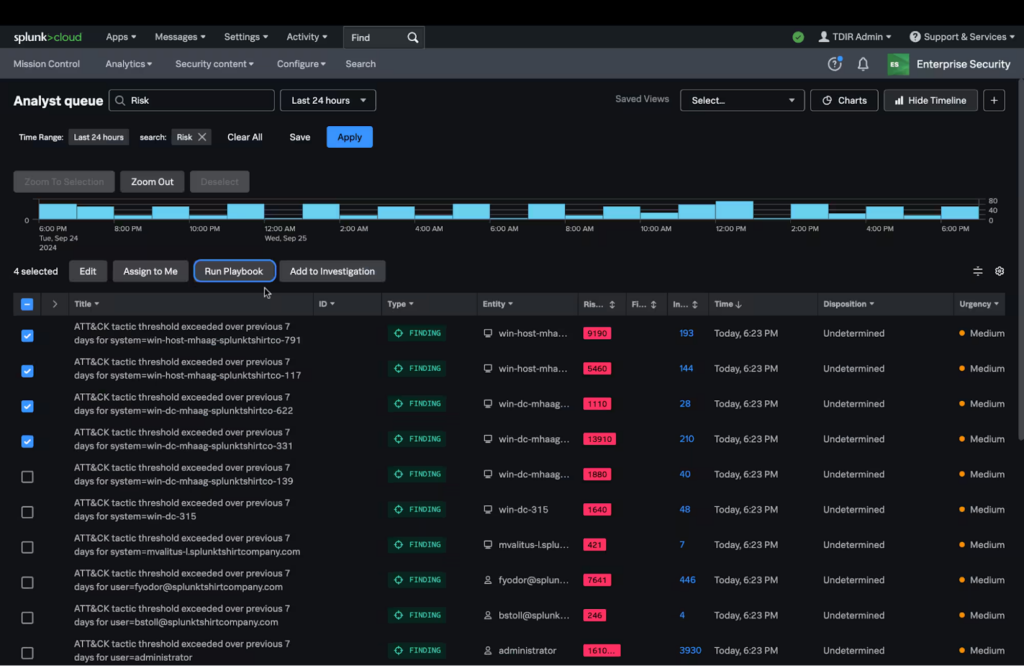

4. أمان مؤسسة سبلك

Splunk Enterprise Security هي منصة عمليات أمنية مدعومة بالذكاء الاصطناعي تمنح المؤسسات رؤية، وكشف سريع، واستجابة مبسطة عبر بيئات هجينة ومتعددة السحب. من خلال مركزية الكشف عن التهديدات، والتحقيق، والاستجابة (TDIR) في مساحة عمل موحدة، تقلل من تعب المحللين وتمكن من اتخاذ قرارات أسرع.

تشمل الميزات الرئيسية:

- رؤية كاملة ودقيقة عبر المجالات، السحب، والأجهزة، بغض النظر عن موقع البيانات

- عمليات TDIR المركزية تجمع بين الكشف والتحقيق والاستجابة في منصة واحدة

- تحليل سلوك المستخدم المدفوع بالتعلم الآلي للكشف عن التهديدات الداخلية، والحسابات المخترقة، وهجمات اليوم الصفري

- أولوية التنبيهات المدعومة بالذكاء الاصطناعي لتقليل الضوضاء والتركيز على الإيجابيات الحقيقية

- الأتمتة على مستوى المؤسسة والإثراء من خلال SOAR المدمج والذكاء السياقي

Source: Splunk

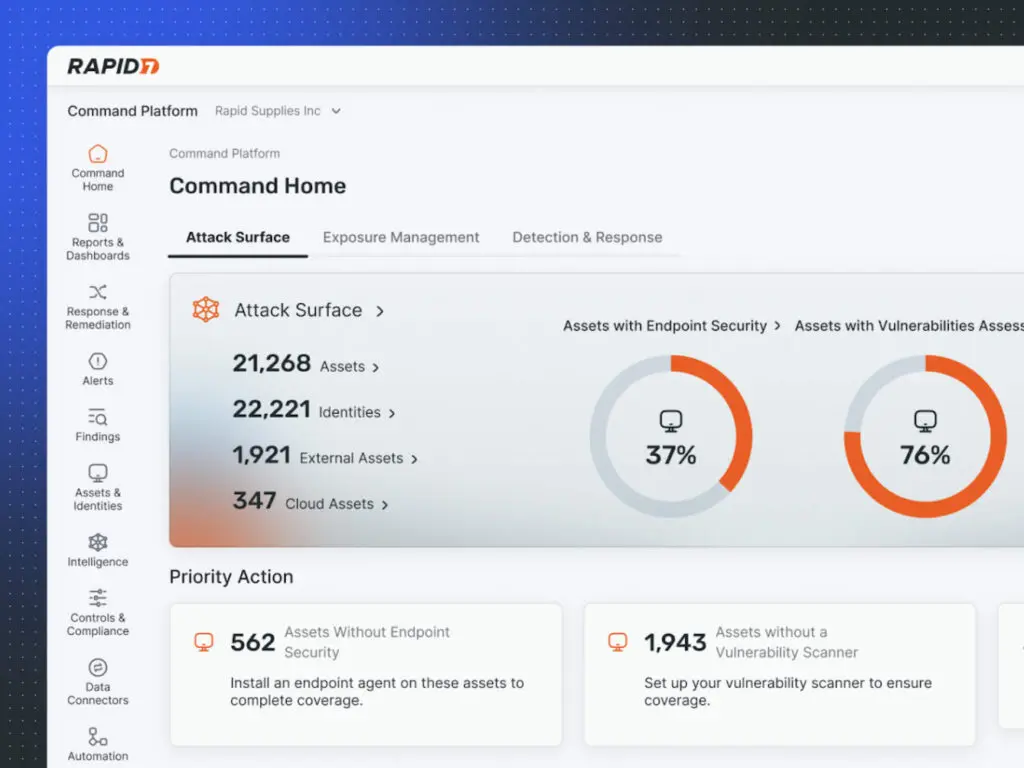

5. رابيد7

نظام Rapid7 Incident Command هو نظام إدارة أحداث مدعوم بالذكاء الاصطناعي لتوحيد الرؤية، تسريع الكشف، وتبسيط الاستجابة عبر البيئات الهجينة. من خلال دمج السجلات، والبيانات، وسياق الأصول من نقاط النهاية، والسحابة، وخدمات البرمجيات كخدمة، والشبكات في منصة واحدة، فإنه يقضي على النقاط العمياء ويوفر وضوحًا في سطح الهجوم.

تشمل الميزات الرئيسية:

- رؤية موحدة تجمع بين السجلات، والقياسات، وسياق الأصول عبر السحابة، وخدمات البرمجيات كخدمة، ونقاط النهاية، والبيئات الهجينة

- التحليلات السلوكية المدفوعة بالذكاء الاصطناعي و UBA للكشف عن الحركات الجانبية الخفية، وإساءة استخدام الامتيازات، وأنماط الوصول الشاذة

- تصنيف مدعوم بالذكاء الاصطناعي وتقييم ديناميكي للتعرض لتحديد أولويات الحوادث حسب تأثيرها على الأعمال وأهميتها

- Detection-as-code workflows للهندسة المخصصة للكشف والاستجابة الأسرع للتهديدات المتطورة

- ربط الأحداث عبر المستخدمين والتطبيقات وتدفقات الشبكة لإعادة بناء مسارات الهجوم الكاملة مع محاذاة إطار MITRE للهجوم والتكتيكات والتقنيات المشتركة (ATT&CK)

Source: Rapid7

استنتاج

أصبحت أنظمة SIEM حجر الزاوية في عمليات الأمان الحديثة، حيث توفر رؤية مركزية، وكشفًا عن التهديدات في الوقت الحقيقي، ودعمًا للامتثال في بيئات تكنولوجيا المعلومات المعقدة بشكل متزايد. من خلال تجميع البيانات وتطبيعها، وربط الأحداث، وأتمتة سير العمل للاستجابة، تمكّن المنظمات من اكتشاف الهجمات المتطورة وتبسيط التحقيقات. إن قابلية التوسع وقدرات التكامل تجعلها قابلة للتكيف مع البنى التحتية الهجينة والسحابية، بينما تستمر التحليلات المتقدمة وتعلم الآلة في تحسين دقة الكشف.

تعلم المزيد عن إكزابييم

تعرف على منصة Exabeam ووسع معرفتك في أمن المعلومات من خلال مجموعتنا من الأوراق البيضاء، البودكاست، الندوات، والمزيد.