أفضل أدوات كشف التهديدات الداخلية: أفضل 5 في عام 2026

- 7 minutes to read

فهرس المحتويات

ما هي أدوات تهديدات الداخل؟

أدوات تهديدات الداخل هي حلول أمنية لاكتشاف ومنع والاستجابة للمخاطر التي قد يتسبب بها الأفراد داخل المنظمة والذين قد يهددون المعلومات الحساسة أو الأنظمة أو العمليات. تعالج هذه الأدوات التهديدات من الموظفين أو المتعاقدين أو الشركاء الموثوقين أو أي شخص لديه وصول شرعي إلى موارد المؤسسة.

على عكس حلول الأمان التي تركز على المحيط، تعمل أدوات تهديدات الداخل داخليًا، مستفيدة من المراقبة وتحليل السلوك لتحديد الأنشطة التي تنحرف عن المعايير. بينما تستهدف العديد من أطر الأمان المهاجمين الخارجيين، تملأ أدوات تهديدات الداخل فجوة من خلال التركيز على المخاطر التي غالبًا ما تتجاهلها الحلول التقليدية.

تدمج هذه الأدوات تقنيات مثل تحليل سلوك المستخدمين والكيانات (UEBA) ومنع فقدان البيانات (DLP) ومراقبة النقاط النهائية لبناء ملف عن النشاط الأساسي. عندما تظهر أنماط غير عادية، مثل نقل الملفات غير المصرح بها أو تصعيد الامتيازات، يمكن للأدوات تنبيه فرق الأمان أو فرض الضوابط تلقائيًا، مما يساعد المنظمات على التخفيف بسرعة من المخاطر المحتملة من الداخل.

التحديات الرئيسية في اكتشاف التهديدات الداخلية

المخاطر البشرية مقابل المخاطر غير البشرية

تمييز المخاطر البشرية وغير البشرية هو تحدٍ في كشف التهديدات الداخلية. تنشأ المخاطر البشرية من الموظفين أو المتعاقدين أو البائعين الذين قد يسيئون استخدام الوصول إما عن عمد أو عن غير قصد، مما يعقد عملية الكشف بسبب الوضع الموثوق به لهؤلاء المستخدمين. أما المخاطر غير البشرية، مثل السكربتات الآلية، والروبوتات، أو حسابات الخدمة المخترقة، فتزيد من تعقيد الأمور من خلال تشويش الحدود بين الأنشطة العادية والشاذة، حيث يمكنها استغلال بيانات الاعتماد الشرعية لتقليد سير العمل.

يجب على أدوات تهديدات الداخل أن تميز بين هاتين الفئتين، مع تكييف منطق الكشف وفقًا لذلك. قد يتضمن سلوك الحسابات الآلية استخراج بيانات مفرط أو أفعال متكررة في أوقات غير عادية، مما يشير إلى عملية آلية بدلاً من نشاط مستخدم حقيقي. الحلول الفعالة تربط بين الإشارات من كل من المصادر البشرية وغير البشرية لفهم النية وتسليط الضوء بسرعة على السلوكيات التي لا تتناسب مع كيان معين.

إساءة استخدام البيانات الشخصية وإساءة استخدام الامتيازات

تحدث إساءة استخدام بيانات الاعتماد عندما يستخدم فرد بيانات اعتماد حساب صالحة خارج نطاقها المقصود، مثل الوصول إلى بيانات أو أنظمة حساسة غير مشمولة في دوره. إساءة استخدام الامتيازات هي فئة فرعية حيث يستغل المستخدمون صلاحيات مرتفعة، على سبيل المثال، عن طريق نسخ ملفات سرية أو تعديل تكوينات النظام دون مبرر مناسب. تتبع مثل هذه الحوادث يمثل تحديًا بسبب الحاجة إلى تحديد الانحرافات الدقيقة عن أنماط الوصول الطبيعية مع تجنب الإيجابيات الكاذبة التي ت overwhelm المحللين.

تتعامل أدوات تهديدات الداخل مع هذه التحديات من خلال تحديد الاستخدام النموذجي لبيانات الاعتماد ومراقبة الشذوذ الذي قد يدل على إساءة الاستخدام المحتملة. من خلال ربط سجلات النشاط، وتغييرات التحكم في الوصول، والتنبيهات النظامية، تساعد هذه الأدوات في تحديد حالات الإساءة أو محاولات التصعيد في الوقت الحقيقي. يتيح الكشف السريع لفرق الأمن التدخل قبل أن يتم استغلال بيانات الاعتماد بشكل أكبر أو انتشار الأضرار.

استخراج البيانات والتخريب

تسرب البيانات، وهو النقل غير المصرح به لمعلومات حساسة خارج حدود المنظمة، يمثل مصدر قلق رئيسي لبرامج تهديدات الداخل. قد يستخدم الداخلون تقنيات متنوعة لتجنب الكشف، مثل تشفير الملفات، واستخدام محركات الأقراص الخارجية، أو الاستفادة من التخزين السحابي، مما يجعل آليات المراقبة التقليدية أقل فعالية. يتطلب الكشف الفعال تتبع حركة البيانات عن كثب، وتحليل السياق، وتحديد النية.

يُعتبر التخريب، بما في ذلك التدمير المتعمد أو التغيير أو الفساد للبيانات والأنظمة الحرجة، تحديًا مختلفًا ولكنه مقلق بنفس القدر. يجب على أدوات التهديدات الداخلية التمييز بين التغييرات المشروعة والأعمال الخبيثة المصممة لتعطيل العمليات التجارية. ويتم تحقيق ذلك من خلال المراقبة المستمرة، والتحقق من النزاهة، وارتباط الأنشطة المشبوهة.

مراقبة القوى العاملة في البيئات الهجينة

تُعقِّد بيئات العمل الهجينة الكشف عن التهديدات الداخلية من خلال توزيع الأصول التنظيمية عبر البنى التحتية المحلية والبعيدة. يصل المستخدمون إلى موارد حساسة من مواقع وأجهزة وشبكات متنوعة، مما يزيد من صعوبة فرض ضوابط أمان متسقة. يمكن أن يُخفي هذا التوزيع سلوكيات مشبوهة، حيث تكون المراقبة التقليدية التي تركز على الشبكة أقل فعالية في الإعدادات اللامركزية الشائعة في القوى العاملة الهجينة والبعيدة.

لذا يجب أن توفر أدوات تهديدات الداخل مراقبة شاملة عبر جميع النقاط النهائية، وخدمات السحابة، ونقاط الاتصال الشبكية. تقوم هذه الأدوات بتجميع البيانات من مصادر متنوعة وتوحيد الرؤية، مما يسمح بتحليل السلوك بغض النظر عن الموقع الفعلي. من خلال رسم أنماط النشاط وربطها عبر بيئات العمل في الموقع والبعيدة، يمكن للمنظمات تقليل النقاط العمياء، والاستجابة بسرعة للمخاطر الناشئة، وفرض الالتزام بالسياسات خارج الدفاعات التقليدية.

القدرات الأساسية لأدوات كشف التهديدات الداخلية

تحليل سلوك المستخدمين والكيانات (UEBA)

يعتبر نظام UEBA مركزيًا في الكشف عن التهديدات الداخلية الحديثة، حيث يستفيد من التعلم الآلي لتحديد المعايير السلوكية لكل مستخدم وكيان، مثل الأجهزة أو حسابات الخدمة. يقوم بمراقبة التفاعلات بشكل مستمر، بحثًا عن الشذوذات مثل محاولات الوصول غير المصرح بها، أو ساعات تسجيل الدخول غير المعتادة، أو نقل الملفات غير المتوقع. من خلال مقارنة الأنشطة الجديدة مع الأنماط المحددة، يكشف نظام UEBA عن مؤشرات التهديدات الداخلية المحتملة دون الاعتماد فقط على القواعد المحددة مسبقًا أو السياسات الثابتة.

هذا النهج السلوكي يحسن دقة الكشف، خاصة بالنسبة للتقنيات الهجومية الدقيقة أو المتطورة التي قد تفوتها أنظمة التنبيه التقليدية. يتكامل ueba مع البنية التحتية الأمنية الحالية، حيث يستوعب السجلات والأحداث من جميع أنحاء المؤسسة. كما يمكّن فرق العمليات الأمنية من تحديد أولويات التنبيهات، والتحقيق في الأنشطة المشبوهة، وتكييف نماذج الكشف تلقائيًا مع تطور التهديدات وسلوكيات المستخدمين.

تكامل نظام منع فقدان البيانات (DLP)

تمنع حلول منع تسرب البيانات (DLP) المعلومات الحساسة من مغادرة المؤسسة، مما يضيف قدرة حاسمة لأدوات تهديدات الداخل. من خلال مراقبة المحتوى المتحرك، مثل رسائل البريد الإلكتروني، والرسائل الفورية، وعمليات تحميل البيانات، يمكن لـ DLP تحديد محاولات نقل البيانات غير المصرح بها. يتيح التكامل مع أدوات تهديدات الداخل إجراء تحليل سياقي، يربط بين الرؤى على مستوى المحتوى وسلوك المستخدم وأحداث النظام لتحديد الإجراءات المهددة بدقة أكبر.

يدعم التكامل الوثيق لنظام حماية البيانات (DLP) أيضًا الاستجابات التلقائية، مثل عزل الملفات، حظر التنزيلات، أو تنبيه موظفي الأمن عندما تكون البيانات الحساسة في خطر. من خلال دمج فحص المحتوى مع مراقبة النشاط، تزيد أدوات تهديدات الداخل من الدقة في منع كل من التسريبات غير المقصودة والتهريب المتعمد.

ترابط إدارة معلومات الأمان والأحداث (SIEM)

تجمع منصات SIEM وتحلل سجلات الأمان والأحداث عبر المؤسسة، مما يوفر رؤية موحدة للحوادث المحتملة. عندما تتكامل أدوات التهديد الداخلي مع SIEM، فإنها تستفيد من هذه البيانات المركزية لرصد التهديدات التي تمتد عبر أنظمة متعددة أو أقسام أو سير عمل. تساعد قواعد الارتباط في تحديد تسلسلات النشاط التي، على الرغم من أنها غير ضارة بمفردها، تشير إلى خطر عند تجميعها، مثل الوصول إلى قاعدة بيانات، ونسخ الملفات، ثم محاولة الإرسال الخارجي.

تعمل تكاملات أدوات SIEM الفعالة مع تهديدات الداخل على إثراء التنبيهات بالسياق، مما يجعل التحقيقات أكثر كفاءة وقابلية للتنفيذ. تحصل فرق الأمن على رؤية تفصيلية لكل من تفاصيل تصرفات المستخدمين الفردية والمشهد الأوسع للمخاطر التنظيمية. وهذا يمكّن من الفرز السريع، والتحقيقات العميقة، وإعداد التقارير الشاملة.

مراقبة نقاط النهاية وتسجيل الجلسات

تمكن مراقبة نقاط النهاية المؤسسات من مراقبة تصرفات المستخدمين على أجهزة الكمبيوتر المكتبية، وأجهزة الكمبيوتر المحمولة، والخوادم في الوقت الحقيقي. يشمل ذلك تتبع استخدام التطبيقات، وعمليات الملفات، ومحاولات تسجيل الدخول، واتصالات أجهزة USB. من خلال الحفاظ على الرؤية في نقطة النهاية، يمكن لأدوات تهديدات الداخل اكتشاف مؤشرات مبكرة للاختراق، مثل التنزيلات غير العادية، وتثبيت البرمجيات، أو الوصول غير المصرح به إلى المجلدات المحظورة، وجمع الأدلة للتحقيقات المحتملة.

يعزز تسجيل الجلسات هذه القدرة من خلال التقاط فيديو كامل أو سجلات بيانات المستخدم، مما يتيح مراجعة تفصيلية بعد وقوع حادث. تسمح الجلسات المسجلة للفرق الجنائية بإعادة بناء تسلسل الأحداث، وفهم النوايا، والتحقق مما إذا كان الوصول إلى البيانات أو تعديلها يتماشى مع سياسة المنظمة.

اكتشاف الشذوذ المدعوم بالذكاء الاصطناعي

يعزز الذكاء الاصطناعي أدوات التهديدات الداخلية من خلال التعلم من تدفقات ضخمة من البيانات وتحديد الأنماط التي قد تفوت المحللين البشريين. تقوم محركات الذكاء الاصطناعي بتحليل المعلومات السياقية، مثل الجغرافيا، وبصمات الأجهزة، والاتجاهات السلوكية الحديثة، ومقارنات مجموعات الأقران، للكشف عن الشذوذات الدقيقة. على سبيل المثال، قد يكتشف نموذج الذكاء الاصطناعي مستخدمًا يصل إلى ملفات غير متوافقة مع قسمه أو يتفاعل مع أنظمة في أوقات غير عادية، مما يؤدي إلى تفعيل تنبيه بالمخاطر.

يقلل التحليل المدفوع بالذكاء الاصطناعي أيضًا من تعب التنبيهات، حيث يبرز فقط السلوكيات الأكثر احتمالاً للإشارة إلى خطر حقيقي ويقوم بتصفية الضوضاء غير ذات الصلة. مع مرور الوقت، تتحسن نماذج الذكاء الاصطناعي في دقتها بناءً على التغذية الراجعة وسلوك المنظمة المتطور. هذه الذكاء التكيفي أمر حاسم لتحديد التهديدات الداخلية المتقدمة، بما في ذلك تلك التي تستخدم تكتيكات التعتيم أو أساليب الهجوم الجديدة التي تتجاوز محركات الكشف المعتمدة على التوقيع أو القواعد.

أدوات بارزة لكشف التهديدات الداخلية

1. إكزابييم

تقدم Exabeam الكشف عن التهديدات الداخلية كقدرة أساسية ضمن منصة عمليات الأمن الخاصة بها. من خلال دمج تحليلات سلوك المستخدم والكيان (UEBA) مع نظام إدارة معلومات الأمن (SIEM)، تحدد Exabeam السلوك غير الطبيعي الذي يشير إلى احتمال إساءة استخدام بيانات الاعتماد أو الامتيازات أو تسريب البيانات قبل أن يتصاعد.

تشمل الميزات الرئيسية ما يلي:

- محرك تحليل سلوكي: يحدد السلوك الطبيعي للمستخدمين والكيانات لاكتشاف الشذوذ مثل أنماط الوصول غير العادية، والحركة الجانبية، أو نشاط البيانات عالي المخاطر.

- Outcomes Navigator: يقيم التغطية ضد 16 حالة تهديد من الداخل وتهديدات من الداخل الخبيثة، ويحدد الفجوات في مصادر السجلات ويوجه الفرق لتعزيز قدرات الكشف.

- جداول التحقيق الآلي: تربط الأنشطة عبر المستخدمين ونقاط النهاية والأنظمة السحابية لإعادة بناء الحوادث وتسريع الاستجابة.

- أتمتة الاستجابة المتكاملة: تتصل بتدفقات العمل في SOAR لاحتواء التهديدات، وإلغاء الوصول، وتعزيز التحقيقات بمعلومات سياقية.

- نشر مرن: متاح كحل سحابي أو مُدار ذاتيًا، يدعم مجموعة واسعة من البيئات التشغيلية ومستويات النضج.

2. تهديدات الداخل من Forcepoint

تُعتبر أداة Forcepoint Insider Threat حلاً لمراقبة نشاط المستخدمين وتحليل سلوكهم للكشف عن المخاطر الداخلية قبل أن تؤدي إلى فقدان البيانات. توفر رؤية واضحة لسلوك المستخدم من خلال تتبع الأنشطة عبر نقاط النهاية والتطبيقات والشبكات. تقوم الأداة ببناء بصمات سلوكية لكل مستخدم، مما يمكّن من الكشف المبكر عن الأفعال عالية المخاطر.

تشمل الميزات الرئيسية:

- بصمة السلوك: تقوم بإنشاء ملفات تعريف سلوكية فردية للكشف عن الانحرافات التي قد تشير إلى نشاط ضار أو مهمل.

- مراقبة المستخدمين في الوقت الحقيقي: تراقب تفاعلات المستخدمين عبر الأنظمة لاكتشاف السلوكيات المريبة عند حدوثها.

- تطبيق السياسات الأمنية تلقائيًا: يطبق ضوابط الأمان ديناميكيًا بناءً على مستوى خطر المستخدم، مما يساعد في منع سرقة البيانات قبل حدوثها.

- إعادة تشغيل الفيديو المباشر: تلتقط نشاط الشاشة لتوفير سياق بصري أثناء التحقيقات الجنائية.

- الجداول الزمنية المتسلسلة للتحقيقات: تقدم وجهات نظر زمنية لأفعال المستخدمين لتبسيط التدقيق والاستجابة للحوادث.

Source: Forcepoint

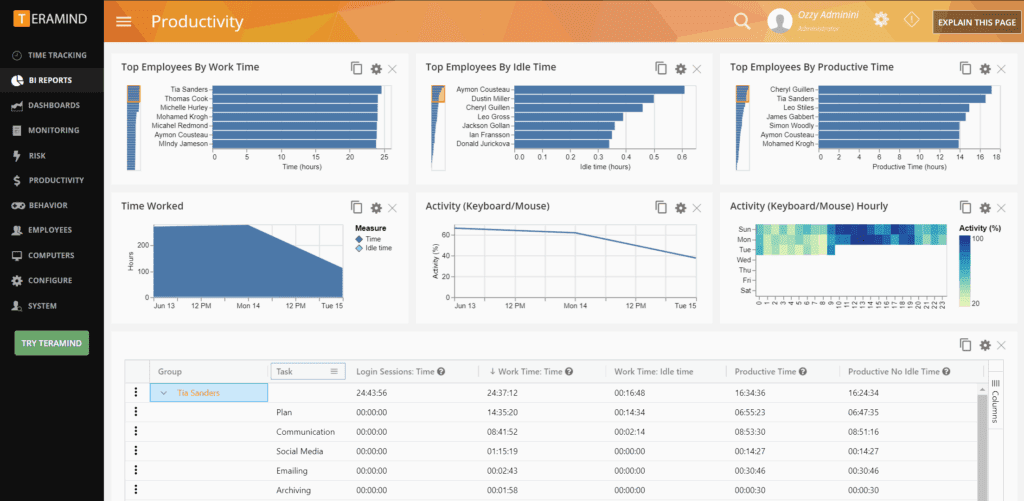

3. تيرامند

تيرامايند هي منصة لكشف التهديدات الداخلية تستخدم التحليلات السلوكية والمراقبة لمنع فقدان البيانات، وكشف السلوكيات الخبيثة، وإدارة المخاطر الداخلية. من خلال جمع وتحليل نشاط المستخدمين بشكل مستمر عند نقطة النهاية، توفر تيرامايند رؤية حول التهديدات المحتملة من المتعاقدين، والموظفين عن بُعد، والمستخدمين ذوي الامتيازات.

تشمل الميزات الرئيسية:

- محرك تحليل سلوكي: يقوم بتحليل نشاط المستخدم بشكل مستمر لتحديد الأنماط التي قد تشير إلى تهديدات داخلية أو انتهاكات للسياسات أو حسابات مخترقة.

- مراقبة النشاط: تتبع الأفعال عبر التطبيقات والشبكات والملفات للكشف عن السلوك المشبوه أثناء حدوثه، بغض النظر عن موقع المستخدم.

- التحكم في الوصول والاستجابة للحوادث: يتيح للمسؤولين تقييد أو حظر الوصول على الفور خلال حدث أمني لمنع المزيد من الأضرار.

- تقييم المخاطر التنبؤية: يحدد المخاطر الناشئة باستخدام النمذجة الذكية لوقف التهديدات المحتملة قبل أن يتم تسريب البيانات أو إساءة استخدامها.

- منع فقدان البيانات (DLP): يمنع المشاركة أو الطباعة أو التنزيل غير المصرح به للبيانات الحساسة، بما في ذلك HIPAA وPII وPHI وIP.

Source: Teramind

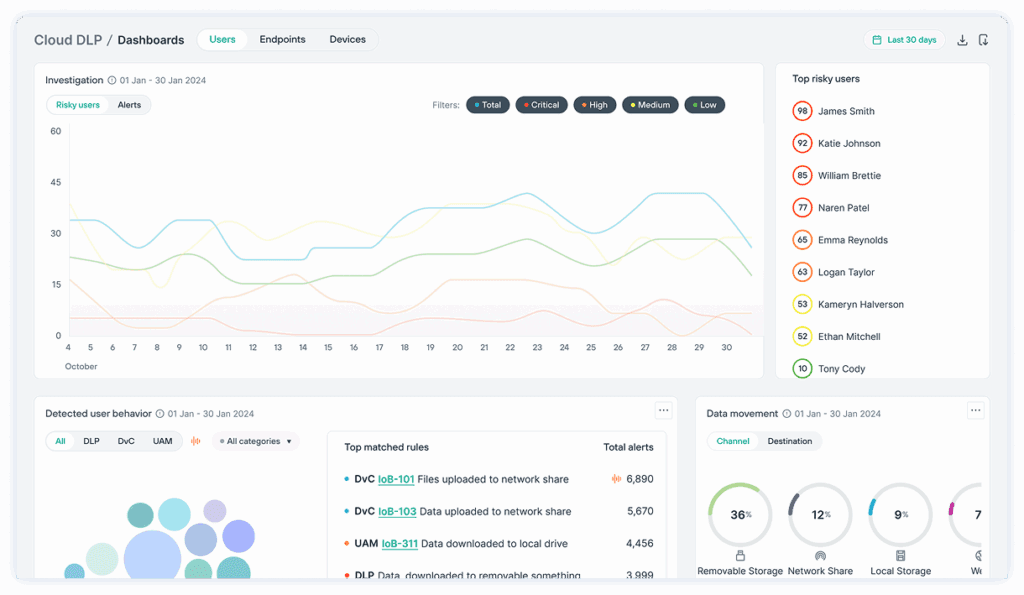

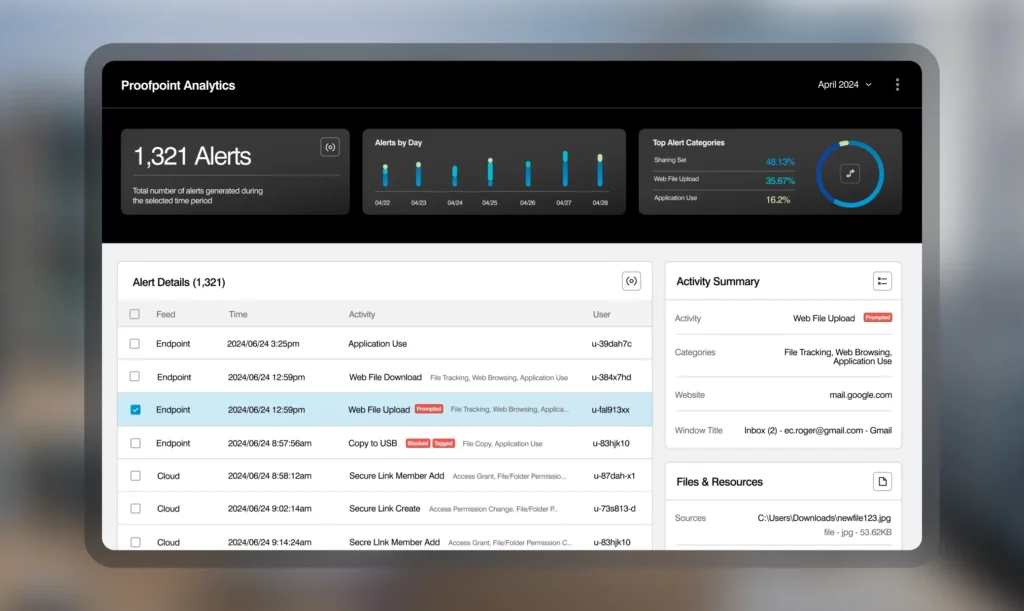

4. إدارة التهديدات الداخلية من برووف بوينت

إدارة التهديدات الداخلية من برووف بوينت (ITM) هي حل أمني للكشف عن التهديدات الداخلية والاستجابة لها، والتي تسببها مستخدمون غير حذرين أو مخترقون أو خبيثون. يوفر رؤية لسلوك المستخدم عبر نقاط النهاية والبريد الإلكتروني وتطبيقات السحابة، مما يساعد المؤسسات على تقليل فقدان البيانات وتعطيل الأعمال ووقت التحقيق.

تشمل الميزات الرئيسية:

- جدول زمني لنشاط المستخدم: يوفر رؤية سياقية لسلوك المستخدم، مع تسليط الضوء على من، ماذا، متى، وأين لكل إجراء لدعم التحقيقات السريعة والدقيقة.

- جمع الأدلة السلوكية: يجمع بيانات سلوكية مفصلة، بما في ذلك لقطات شاشة اختيارية، لبناء أدلة لا يمكن دحضها حول التهديدات الداخلية.

- مكتبة تنبيهات جاهزة: تتضمن قواعد كشف مسبقة للسيناريوهات الشائعة للتهديدات الداخلية، مع مرونة لإنشاء تنبيهات مخصصة حسب الحاجة.

- رؤية متعددة القنوات: ترتبط بيانات الاستشعار من نقاط النهاية والبريد الإلكتروني وخدمات السحابة في لوحة تحكم موحدة لاكتشاف التهديدات والاستجابة لها بكفاءة.

- التحكم في نقاط النهاية: يمنع فقدان البيانات من خلال USB، والمزامنة السحابية، ورفع الملفات عبر الويب، والمزيد، مع التحكم القائم على المخاطر وتوجيه المستخدم في الوقت المناسب.

Source: Proofpoint

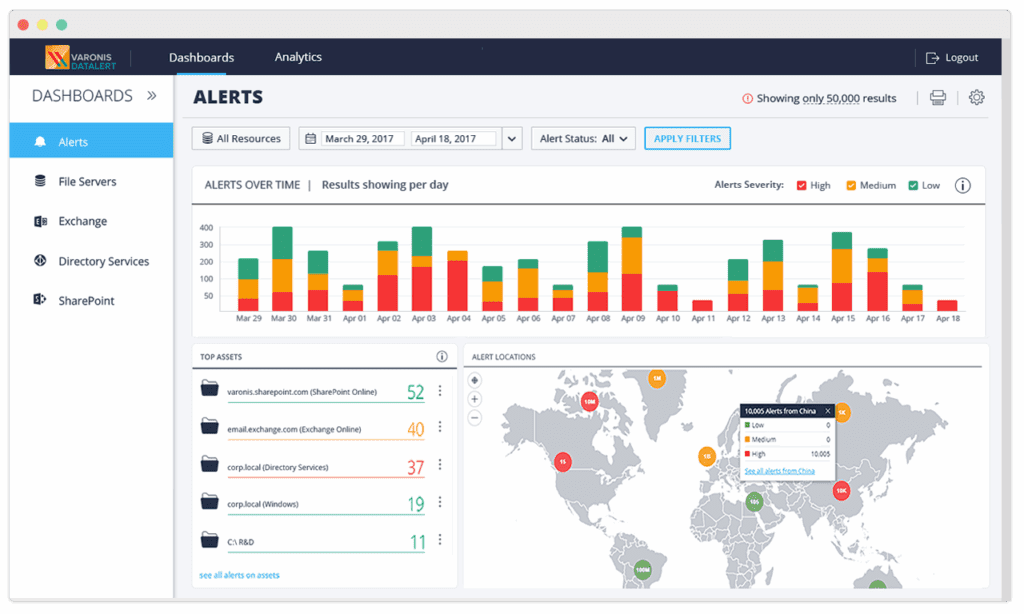

5. فارونيس

إدارة المخاطر الداخلية من Varonis هي حل أمني يركز على البيانات يساعد المؤسسات في اكتشاف ووقف التهديدات الداخلية قبل أن تتصاعد. يوفر المراقبة المستمرة، والإصلاح التلقائي، واكتشاف التهديدات السلوكية لمنع الوصول غير المصرح به وسرقة البيانات.

تشمل الميزات الرئيسية:

- الكشف عن التهديدات بناءً على السلوك: يستفيد من مئات نماذج التهديدات لتحديد الشذوذ في الوصول إلى الملفات، وتغييرات الأذونات، والتعامل مع البيانات التي تشير إلى مخاطر داخلية.

- المراقبة والتنبيهات: تراقب باستمرار سلوك المستخدمين المشبوهين وتنبه فرق الأمان على الفور بالتهديدات مثل تصعيد الامتيازات أو حركات الملفات غير العادية.

- إصلاح الأذونات التلقائي: يكشف عن المستخدمين الذين لديهم أذونات زائدة ويقوم تلقائيًا بإلغاء الوصول غير الضروري لتقليل نطاق تهديد الداخل.

- تطبيق مبدأ أقل الامتيازات: يقوم بتحليل مستمر لمن لديه حق الوصول إلى ماذا ويقوم بضبط الامتيازات تلقائيًا للحفاظ على نموذج أقل امتيازات على نطاق واسع.

- تدقيق نشاط البيانات: يتتبع كل وصول، وتغيير، وتفاعل مع البيانات الحساسة لدعم الاستجابة للحوادث، والامتثال، والتحقيقات الجنائية.

Source: Varonis

استنتاج

الكشف عن التهديدات الداخلية هو عنصر حاسم في استراتيجية الأمن السيبراني الحديثة، حيث يعالج المخاطر التي تنشأ من داخل محيط المؤسسة نفسها. يمكن أن تنشأ هذه التهديدات من الإهمال، المعلومات المصرح بها، أو النية الخبيثة، مما يجعل من الصعب تحديدها باستخدام الأدوات التقليدية. يتطلب الكشف الفعال عن التهديدات الداخلية مراقبة مستمرة، وتحليل سلوكي، والقدرة على ربط الإشارات عبر الأنظمة والبيئات.

تعلم المزيد عن إكزابييم

تعرف على منصة Exabeam ووسع معرفتك في أمن المعلومات من خلال مجموعتنا من الأوراق البيضاء، البودكاست، الندوات، والمزيد.