أفضل منتجات SIEM: أفضل 5 خيارات في عام 2025

- 8 minutes to read

فهرس المحتويات

ما هي منتجات SIEM؟

منتج SIEM (إدارة معلومات وأحداث الأمان) هو حل برمجي يجمع ويحلل بيانات أحداث الأمان من مصادر مختلفة داخل بنية تكنولوجيا المعلومات في المؤسسة. يساعد في تحديد الحوادث الأمنية المحتملة، وربط الأحداث، وتقديم رؤى قابلة للتنفيذ لفرق الأمان.

تعتبر منتجات SIEM ضرورية للمؤسسات التي تسعى لتلبية متطلبات الأمان التشغيلي وأهداف الامتثال التنظيمي. من خلال دمج المعلومات من أنظمة مختلفة وتطبيق التحليلات، تساعد منتجات SIEM المنظمات على الاستجابة بسرعة للحوادث، وتقليل أوقات الكشف، وأتمتة معالجة الحوادث حيثما كان ذلك ممكنًا.

تشمل الميزات الرئيسية لمنتجات SIEM ما يلي:

- جمع البيانات وتجميعها: تقوم أنظمة SIEM بجمع البيانات من مصادر مختلفة وتوحيدها للتحليل.

- إدارة السجلات: يتم تخزين وإدارة السجلات لأغراض التحليل على المدى الطويل والامتثال.

- ربط الأحداث وتحديد الأولويات: يقومون بربط الأحداث من مصادر مختلفة لتحديد الأنماط والعلاقات التي قد تشير إلى تهديدات أمنية.

- التنبيهات والإشعارات: تقوم بإنشاء تنبيهات بناءً على قواعد محددة مسبقًا أو شذوذات يتم اكتشافها بواسطة خوارزميات التعلم الآلي.

- استجابة الحوادث: يقدمون أدوات وسير عمل للتحقيق والاستجابة للحوادث الأمنية.

- التقارير والامتثال: إنهم يولدون تقارير لأغراض الامتثال ويقدمون مسارات تدقيق للتحقيقات الأمنية.

- البحث الجنائي والتحليل: يدعمون التحقيق الأعمق في التهديدات والحوادث الأمنية التاريخية.

عند اختيار حل SIEM، ضع في اعتبارك عوامل مثل:

- قابلية التوسع: القدرة على التعامل مع حجم البيانات التي تنتجها مؤسستك.

- التكامل: التوافق مع البنية التحتية الحالية لتكنولوجيا المعلومات وأدوات الأمان الخاصة بك.

- الميزات: مثل اكتشاف التهديدات، والاستجابة للحوادث، وإعداد تقارير الامتثال.

- التكلفة: التكلفة الإجمالية للملكية، بما في ذلك تكاليف البرمجيات والأجهزة والتنفيذ.

- سهولة الاستخدام: واجهة المستخدم وتعقيد الحل.

- دعم البائع: مستوى الدعم المقدم من قبل البائع.

- التنبيهات: دعم للتنبيهات الآلية المعتمدة على المخاطر.

- دعم الامتثال: التوافق مع متطلبات اللوائح ذات الصلة.

هذا جزء من سلسلة مقالات حول أدوات SIEM

الميزات الأساسية لمنتجات إدارة معلومات وأحداث الأمان (SIEM)

جمع البيانات وتجميعها

تجمع منتجات SIEM البيانات الأمنية من مصادر متعددة، مثل الجدران النارية، وأنظمة كشف التسلل، والخوادم، والتطبيقات. تصل هذه البيانات بتنسيقات متنوعة، مما يخلق تحديًا للتحليل المركزي. يحل تجميع البيانات هذه المشكلة من خلال جمع السجلات والأحداث الأمنية من جميع أنحاء الشبكة وإحضارها إلى مستودع واحد.

تطبيع البيانات ثم يترجم هذه التنسيقات المختلفة إلى هيكل قياسي، مما يسمح لنظام SIEM بمعالجتها وتحليلها بشكل موحد. يبسط التطبيع التحليل ويمكّن فرق الأمان من اكتشاف الأنماط أو الشذوذ التي تمتد عبر مصادر بيانات متعددة. من خلال إنتاج مجموعة بيانات متسقة، توفر حلول SIEM الأساس للتوافق الموثوق، والتقارير، والتنبيهات.

إدارة السجلات

توفر منتجات SIEM تخزينًا مركزيًا للسجلات يضمن جمع بيانات الأحداث الأمنية وفهرستها والاحتفاظ بها بتنسيق منظم وقابل للبحث. تُبسط هذه المركزية الوصول إلى البيانات لأغراض المراقبة والتحقيق والامتثال. يتم استيعاب السجلات من مصادر متعددة، مثل أجهزة الشبكة والخوادم والتطبيقات وبيئات السحابة، وتخزينها وفقًا لسياسات الاحتفاظ المحددة مسبقًا.

تشمل ميزات إدارة السجلات المتقدمة ضغط البيانات، التشفير، وخيارات التخزين المتدرجة لتحقيق التوازن بين الأداء والتكلفة. تساعد هذه القدرات المؤسسات على الحفاظ على الامتثال للمتطلبات التنظيمية، بينما تتيح استرجاع وتحليل البيانات التاريخية بسرعة خلال الاستجابة للحوادث أو عمليات التدقيق.

ترابط الأحداث وتحديد الأولويات

ترتبط أحداث الأمان في أدوات SIEM (إدارة معلومات الأمن والأحداث) بالأحداث الأمنية ذات الصلة لكشف الأنماط أو الحوادث الأكبر. على سبيل المثال، قد تُعتبر محاولة تسجيل الدخول تليها الوصول إلى ملفات حساسة ثم نقل بيانات كبير مشبوهة فقط عند رؤيتها معًا. تستخدم منتجات SIEM قواعد الربط والتعلم الآلي لربط هذه الأحداث تلقائيًا، مما يساعد على تحديد الهجمات متعددة المراحل وتقليل فرص فقدان الحوادث المهمة.

بعد أن يتم ربط الأحداث، تقوم أنظمة SIEM بترتيبها بناءً على شدتها وتأثيرها المحتمل على المؤسسة. يضمن الترتيب أن تركز فرق الأمن انتباهها ومواردها على التهديدات الأكثر خطورة. تساعد هذه الفرز الآلي في تقليل التعب الناتج عن التنبيهات وتحسين أوقات الاستجابة من خلال توجيه المحللين للعمل على الحوادث الحقيقية بدلاً من الأحداث غير الضارة أو ذات المخاطر المنخفضة.

التنبيهات والإشعارات

تقدم منصات SIEM آليات تنبيه قابلة للتكوين، والتي تخطر الفرق الأمنية بالتهديدات المحتملة أو انتهاكات السياسات في الوقت الحقيقي. يمكن تخصيص هذه التنبيهات وفقًا لاحتياجات المنظمة وتقديمها عبر قنوات مختلفة، مثل البريد الإلكتروني، والرسائل القصيرة، أو التكامل مع أنظمة التذاكر.

توفر ميزات لوحات المعلومات والتقارير في حلول إدارة معلومات الأمان (SIEM) رؤية فورية وتاريخية لحالة الأمان في المنظمة. تقدم لوحات المعلومات ملخصات بصرية للتنبيهات، واتجاهات الأحداث، ومؤشرات الأداء الرئيسية، بينما تقوم وحدات التقارير بإنشاء تقارير الامتثال، وسجلات التدقيق، والملخصات التنفيذية.

استجابة الحوادث

تعمل أدوات SIEM على تبسيط عملية الاستجابة للحوادث من خلال التكامل مع أنظمة التذاكر ومنصات التنسيق وأدوات الأمان الأخرى. عند حدوث تنبيه، يمكن لأداة SIEM فتح قضية تلقائيًا، وتعيينها للمحلل المناسب، وبدء سير العمل المحدد مسبقًا للاستجابة. يمكن أن تشمل هذه العمليات مهامًا مثل جمع السجلات ذات الصلة، وإخطار المعنيين، وتصعيد الأمور بناءً على شدة الحادث.

تقدم بعض منصات SIEM أيضًا أتمتة سيناريوهات الاستجابة، مما يسمح بتنفيذ إجراءات الاستجابة الشائعة، مثل عزل جهاز، أو حظر عنوان IP، أو بدء فحص البرمجيات الخبيثة، تلقائيًا. وهذا يقلل من الجهد اليدوي، ويسرع من عملية الاحتواء، ويضمن معالجة الحوادث بشكل متسق عبر المؤسسة.

التقارير والامتثال

تتطلب العديد من الصناعات من المنظمات الاحتفاظ بسجلات مفصلة لأنشطة النظام والمستخدمين لفترات طويلة. تدعم حلول SIEM الامتثال من خلال أتمتة جمع وتخزين واسترجاع بيانات السجلات وفقًا للمعايير الصناعية والمتطلبات التنظيمية، مثل PCI DSS وHIPAA وGDPR. تبسط تقارير الامتثال الآلية عمليات التدقيق وتقلل من الجهد اليدوي.

يعد الاحتفاظ بالسجلات على المدى الطويل أمرًا حيويًا أيضًا للتحقيقات الجنائية وتحليل الاتجاهات التاريخية. تدير منتجات SIEM تخزين السجلات بكفاءة، حيث تطبق تقنيات الفهرسة والضغط للحفاظ على البيانات القديمة مع الحفاظ على تكاليف التخزين ضمن حدود معقولة. يضمن الاحتفاظ الآمن بقاء الأدلة سليمة ومتاحة للاحتياجات التنظيمية ومراجعات الحوادث الداخلية.

البحث والتحليل الجنائي

توفر منصات SIEM قدرات بحث تمكّن فرق الأمان من التحقيق في الحوادث بعد حدوثها. يمكن للمشغلين البحث عبر مجموعات بيانات ضخمة من سجلات الأمان، مع تصفية النتائج حسب الوقت أو المستخدم أو المصدر أو نوع الحدث لإعادة بناء تسلسل الأنشطة المعنية في الاختراق. تسهل ميزات البحث المتقدمة مثل مطابقة الأنماط وتوليد الخط الزمني التحقيقات وتوفر السياق الضروري لتحليل السبب الجذري.

بالإضافة إلى التحليل الرجعي، غالبًا ما تدمج حلول SIEM مع تغذيات معلومات التهديدات لتعزيز نتائج البحث ومساعدة المحللين في تحديد مؤشرات الاختراق. تدعم أدوات الطب الشرعي داخل منصات SIEM الاكتشاف السريع للأدلة وتمكن الفرق الأمنية من فهم النطاق الكامل وتأثير الحادث.

محتوى ذو صلة: اقرأ دليلنا حول SaaS SIEM.

منتجات SIEM البارزة

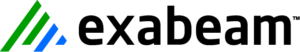

1. إكزابييم

تقدم Exabeam تجربة حديثة في إدارة المعلومات الأمنية (SIEM) من خلال منصة New-Scale Security Operations Platform، حيث تجمع بين إدارة السجلات، وتحليلات سلوكية تعتمد على التعلم الآلي، والأتمتة. في المركز يوجد Exabeam Nova، وهو نظام منسق من الوكلاء الذكيين (AI agents) الذي يسرع من الكشف والتحقيق والاستجابة عبر مركز العمليات الأمنية (SOC).

تشمل الميزات الرئيسية ما يلي:

- التحليلات السلوكية: تبني معايير للسلوك الطبيعي للمستخدمين والكيانات وعوامل الذكاء الاصطناعي للكشف عن التهديدات الخفية مثل بيانات الاعتماد المخترقة وسوء الاستخدام الداخلي والحركة الجانبية.

- تحديد الأولويات بناءً على المخاطر: يقوم تصنيف المخاطر التكيفي بتجميع التنبيهات المزعجة، مما يبرز التهديدات ذات الأولوية الأعلى ويقلل من تعب التنبيهات بنسبة تصل إلى 60%.

- التحقيق المدفوع بالذكاء الاصطناعي: Exabeam Nova يقوم بأتمتة جمع الأدلة، وإنشاء القضايا، وتوليد الجداول الزمنية، مما يقلل من وقت التحقيق بنسبة تصل إلى 80% ويمكّن من احتواء أسرع.

- رؤى القيادة: تربط تقارير الوضع اليومية نشاط مركز العمليات الأمنية (SOC) بالنتائج القابلة للقياس، مما يساعد الفرق على تتبع التحسينات وإظهار القيمة للمديرين والمراجعين.

تدعم منصة Exabeam المفتوحة والقابلة للتوسيع النشر السحابي والهجين والمستضاف ذاتيًا، مما يمنح المؤسسات مرونة مع توحيد عمليات الأمان. والنتيجة هي كشف واستجابة أسرع وأكثر اتساقًا دون الحاجة إلى زيادة عدد الموظفين.

2. SentinelOne الذكاء الاصطناعي SIEM

منصة SentinelOne AI SIEM هي منصة تدعم مراكز العمليات الأمنية المستقلة باستخدام الكشف عن التهديدات والاستجابة المدفوعة بالذكاء الاصطناعي. مبنية على بحيرة البيانات SentinelOne Singularity، تستوعب المنصة البيانات المنظمة وغير المنظمة بمقياس إكسابايت من مصادر متنوعة، مما يلغي تأخيرات الفهرسة التقليدية.

تشمل الميزات الرئيسية:

- الكشف المعزز بالذكاء الاصطناعي: يستخدم خوارزميات تكيفية للكشف عن التهديدات التي قد تفوتها قواعد SIEM التقليدية.

- أتمتة سير العمل: تستبدل العمليات الهشة في SOAR بالأتمتة الفائقة لتبسيط التحقيقات والاستجابة.

- الرؤية في الوقت الحقيقي: تقدم لوحة التحكم المركزية رؤى عبر جميع طبقات الأمان ومصادر البيانات.

- دمج معلومات التهديدات: يعزز الكشف من خلال تغذيات معلومات التهديدات المدمجة والمحدثة.

- أتمتة استجابة الحوادث: توفر كتيبات استجابة موجهة لضمان التعامل المتسق مع الحوادث.

Source: SentinelOne

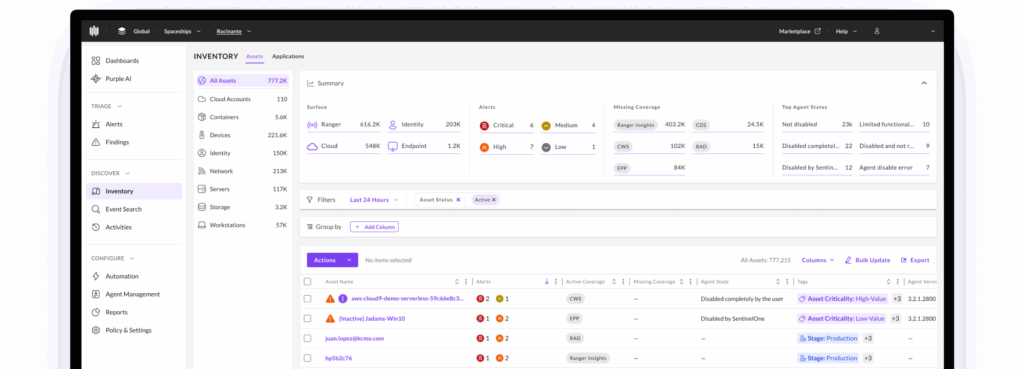

3. مانج إنجن لوج 360

ManageEngine Log360 هي منصة SIEM موحدة تُبسط وتعزز عمليات الأمان من خلال الرؤية المركزية، الاستجابة التلقائية للتهديدات، والتحليلات المدعومة بالذكاء الاصطناعي. تجمع بين إدارة السجلات، اكتشاف التهديدات، التحليلات السلوكية، وأدوات الامتثال في وحدة تحكم واحدة.

تشمل الميزات الرئيسية:

- الكشف عن التهديدات والاستجابة الآلية (TDIR): تستخدم وحدة Vigil IQ الذكاء الاصطناعي، وقواعد الترابط، وتحليل التوقيع لاكتشاف التهديدات، وأتمتة التحقيق، وتنفيذ خطط الاستجابة.

- التحليلات السلوكية للتهديدات الداخلية: تقوم UEBA بتكوين ملفات تعريف سلوك المستخدم بشكل مستمر لتحديد الشذوذ، وتحديد أولويات المخاطر، واكتشاف أنماط الهجوم.

- مراقبة الويب المظلم: تبحث بنشاط عن بيانات اعتماد مخترقة وبيانات مسربة عبر الويب المظلم وسلاسل التوريد، مما يوفر تحذيرات مبكرة من الاختراق.

- اكتشاف البيانات وحمايتها: يصنف البيانات الحساسة، ويطبق ضوابط وصول قائمة على المخاطر، ويراقب النزاهة لمنع التعديلات غير المصرح بها أو تسريب البيانات.

- مراقبة أمان السحابة: توفر رؤية في منصات AWS وAzure وGCP وSaaS مع دمج CASB للكشف عن تكنولوجيا المعلومات الخفية والحفاظ على الامتثال.

Source: ManageEngine

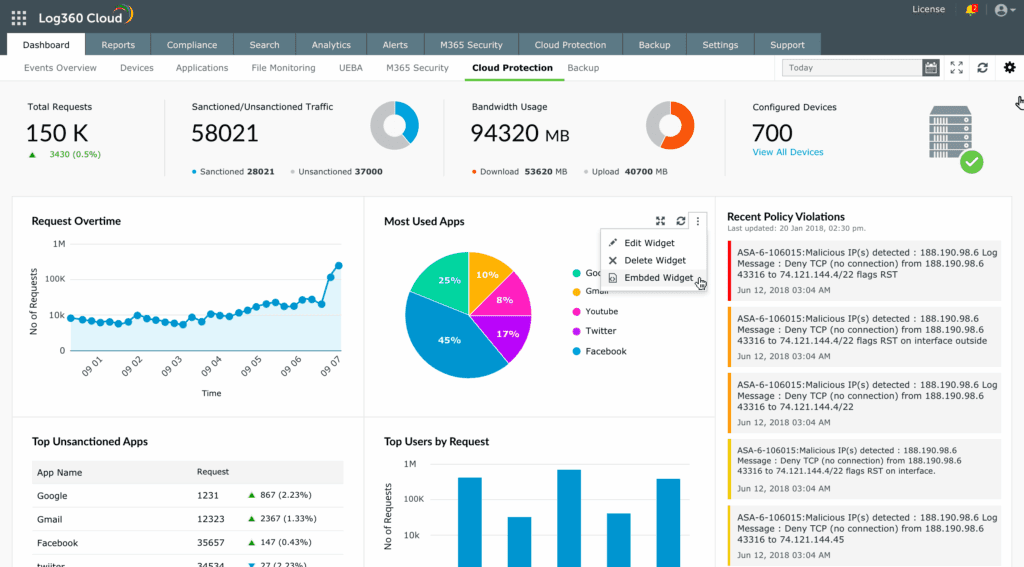

4. مايكروسوفت سنتينل

مايكروسوفت سينتينل هي منصة SIEM قائمة على السحابة تقدم عمليات أمان قابلة للتوسع عبر بيئات متعددة السحب ومنصات متعددة. تجمع بين بنية بحيرة البيانات والذكاء الاصطناعي الأصلي، والأتمتة، واستخبارات التهديدات، والتحليلات السلوكية لاكتشاف والاستجابة للتهديدات السيبرانية.

تشمل الميزات الرئيسية:

- SIEM المعتمد على السحابة: مبني على Azure، يتوسع حسب الطلب ويقضي على إدارة البنية التحتية بينما يقلل من الأعباء التشغيلية لنظام SIEM.

- بحيرة بيانات فعالة من حيث التكلفة: تخزن جميع بيانات الأمان في بحيرة بيانات مركزية، تدعم التحليلات على نطاق واسع.

- تكامل SOAR و UEBA: يؤتمت استجابة الحوادث ويستخدم تحليلات السلوك لاكتشاف التهديدات الداخلية والنشاطات الشاذة.

- دعم نظام XDR أصلي: يتكامل مع Microsoft Defender للكشف الموحد والتحقيق والاستجابة عبر نقاط النهاية والهويات والسحابة والبريد الإلكتروني.

- مساعد أمني يعتمد على الذكاء الاصطناعي التوليدي: يساعد Security Copilot المحللين من خلال تلخيص الحوادث، وكتابة استعلامات KQL، وتوصية بإجراءات الاستجابة.

Source: Microsoft

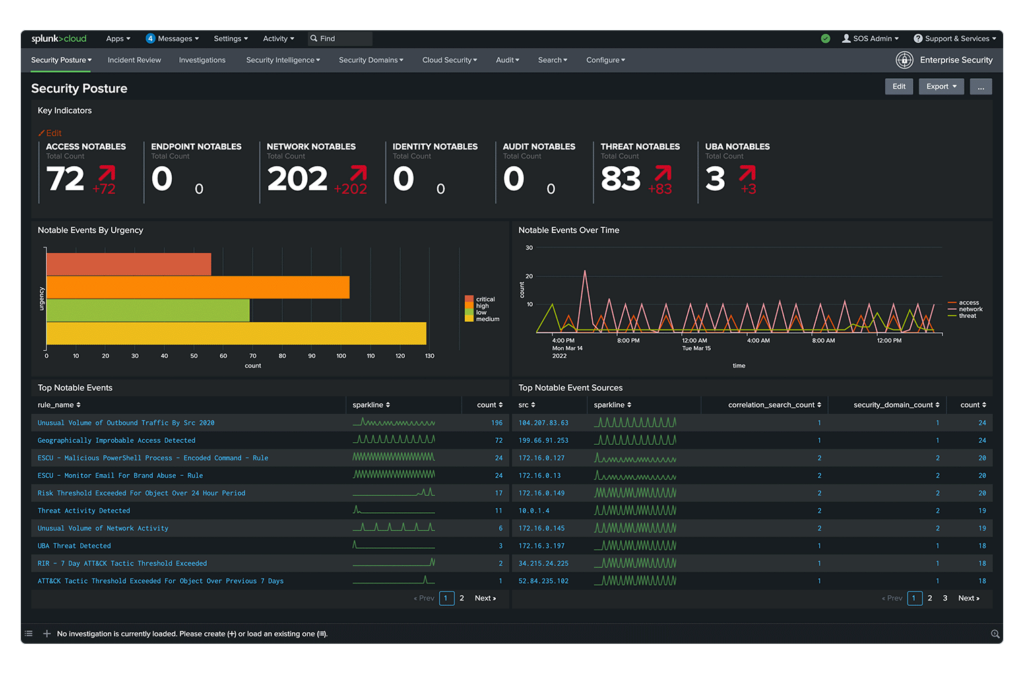

5. أمان مؤسسة سبلك

Splunk Enterprise Security هي منصة SIEM لتوفير الرؤية، واكتشاف التهديدات، وكفاءة العمليات لمراكز عمليات الأمان (SOCs). تقوم بجمع وتحليل البيانات من مصادر متنوعة على نطاق واسع، مما يمكّن الفرق من اكتشاف التهديدات والاستجابة لها.

تشمل الميزات الرئيسية:

- الرؤية: تستوعب وتقوم بتطبيع البيانات من مصادر متعددة، وتقدم تحليلات قابلة للتوسع من خلال منصة بيانات موحدة مع البحث الفيدرالي والتحليلات.

- التنبيه القائم على المخاطر (RBA): يقلل من حجم التنبيهات من خلال تجميع النتائج بناءً على درجات المخاطر التراكمية وأنماط السلوك.

- التكامل بين SOAR والتحكم في المهام: التكامل الأصلي مع Splunk SOAR وواجهة موحدة تسهل عمليات الكشف والتحقيق والاستجابة للحوادث.

- مكتبة الكشف المنسق: تتضمن اكتشافات جاهزة تتماشى مع المعايير الصناعية مثل MITRE ATT&CK، التي يتم صيانتها بواسطة فريق أبحاث التهديدات في Splunk.

- تعزيز معلومات التهديد: يتم دمج بيانات التهديد، بما في ذلك تغذيات Cisco Talos، لتوفير سياق غني للتنبيهات.

Source: Splunk

محتوى ذو صلة: اقرأ دليلنا لمزودي SIEM (سيصدر قريبًا)

اعتبارات لاختيار منتجات إدارة معلومات وأحداث الأمان (SIEM)

اختيار منتج SIEM المناسب يتطلب تقييمًا دقيقًا للقدرات التقنية واحتياجات المنظمة وقابلية التوسع على المدى الطويل. ليس كل منتجات SIEM متشابهة، وما يناسب بيئة معينة قد لا يناسب أخرى. فيما يلي بعض الاعتبارات الرئيسية التي يمكن أن توجه عملية اتخاذ القرار:

- استيعاب البيانات وقابلية التوسع: تقييم مدى قدرة نظام SIEM على التعامل مع أحجام السجلات الحالية والمتوقعة. تعتبر البنية القابلة للتوسع ضرورية للبيئات ذات الإنتاجية العالية. ابحث عن نماذج استيعاب فعالة، مثل التصاميم بدون مخطط أو التخزين والحوسبة المفصولين.

- التكاملوتغطية البيانات: تأكد من أن نظام SIEM يدعم التكامل مع البنية التحتية الحالية، بما في ذلك المنصات السحابية، والأنظمة المحلية، ونقاط النهاية، والأدوات الخارجية. دعم الموصلات الأصلية بشكل واسع يقلل من عبء التخصيص.

- الميزاتوقدرات الكشف

تحقق من وجود تحليلات مدمجة، وقواعد ترابط، ودعم لتقنيات الكشف عن التهديدات المتقدمة مثل UEBA أو النماذج المعتمدة على التعلم الآلي. تحسين قدرات الكشف الغنية دقة الاستجابة وتقليل الإيجابيات الكاذبة. - هيكل التكلفةوالترخيص: فهم نموذج التسعير، سواء كان يعتمد على حجم البيانات، عدد المستخدمين، أو استخدام البنية التحتية. قد تقدم أنظمة SIEM السحابية هياكل تكلفة أكثر مرونة ولكن يمكن أن تصبح مكلفة مع الاحتفاظ غير المحسن بالبيانات.

- قابلية الاستخداموتجربة المحلل: يمكن أن تعزز واجهة نظيفة وبديهية مع لوحات معلومات قابلة للتخصيص وأدوات تحقيق موجهة بشكل كبير من إنتاجية المحللين. يمكن أن تقلل ميزات مثل الاستفسارات بلغة طبيعية أو المساعدين الذكاء الاصطناعي من الحواجز للدخول.

- دعم البائعوالنظام البيئي: تقييم خيارات دعم البائع، وموارد المجتمع، ونضج النظام البيئي. يضيف نموذج دعم قوي والوصول إلى محتوى الكشف المحدث أو تغذيات معلومات التهديدات قيمة على المدى الطويل.

- إدارة التنبيهات والأتمتة: ابحث عن دعم للتنبيهات المعتمدة على المخاطر، والتصنيف التلقائي، وعمليات استجابة الحوادث. يمكن أن يقلل التكامل مع منصات SOAR أو الميزات المدمجة للأتمتة بشكل كبير من الجهد اليدوي ووقت الاستجابة.

- دعم الامتثال: ضع في اعتبارك المتطلبات التنظيمية الخاصة بالصناعة. اختر نظام SIEM الذي يقدم تقارير امتثال جاهزة وسياسات احتفاظ بالسجلات على المدى الطويل متوافقة مع معايير مثل HIPAA وPCI DSS أو GDPR.

استنتاج

تعتبر منتجات SIEM ضرورية لعمليات الأمان الحديثة، حيث توفر الرؤية المركزية، والأتمتة، والذكاء اللازم للدفاع ضد التهديدات المعقدة في الوقت الحاضر. يمكّن SIEM الفعال المنظمات من اكتشاف الحوادث في وقت مبكر، والاستجابة بشكل أسرع، والحفاظ على الامتثال للمتطلبات التنظيمية. سواء تم نشره في السحابة أو في الموقع، فإن الحل المناسب من SIEM يعزز من مرونة العمليات من خلال دمج بيانات الأمان، وتحسين دقة التنبيهات، وتمكين المحللين من الحصول على رؤى قابلة للتنفيذ عبر كامل سطح الهجوم.

تعلم المزيد عن إكزابييم

تعرف على منصة Exabeam ووسع معرفتك في أمن المعلومات من خلال مجموعتنا من الأوراق البيضاء، البودكاست، الندوات، والمزيد.