SOC مقابل CSIRT: 6 اختلافات رئيسية وأي المنظمات تحتاج إلى كليهما

- 7 minutes to read

فهرس المحتويات

ما هو مركز عمليات الأمن (SOC)؟

مركز عمليات الأمن (SOC) هو وحدة مركزية تتعامل مع قضايا الأمن على مستوى المؤسسات. يقوم بمراقبة وتحليل وحماية ضد التهديدات السيبرانية، مما يضمن أمان أصول المعلومات الخاصة بالمنظمة.

يشمل مركز العمليات الأمنية (SOC) فريقًا من المحللين والمهندسين الأمنيين، بالإضافة إلى مجموعة من الأدوات الأمنية التي توفر المراقبة والكشف في الوقت الحقيقي، وتحليل التهديدات، وقدرات الاستجابة للحوادث.

الهدف الرئيسي لمركز عمليات الأمن (SOC) هو تحديد والتحقيق في القضايا، وتحديد أولوياتها، وحلها، والتي قد تؤثر على وضع الأمان في المؤسسة. من خلال المراقبة المستمرة لحركة الشبكة، والنقاط النهائية، وقواعد البيانات، يمكن لمركز عمليات الأمن اكتشاف الشذوذ والتهديدات المحتملة، والاستجابة بسرعة لتخفيف المخاطر وحماية المؤسسة من التهديدات الأمنية.

ما هو فريق استجابة حوادث أمن الكمبيوتر (CSIRT)؟

فريق استجابة لحوادث أمن المعلومات (CSIRT) هو مجموعة تم تأسيسها للتعامل مع وإدارة عواقب خروقات الأمان، والهجمات الإلكترونية، أو أي حوادث أمنية كبيرة. الغرض الرئيسي من فريق CSIRT هو احتواء الحادث، وتقليل الأضرار، وضمان أن المنظمة يمكنها التعافي من الهجوم بأسرع وأكفأ طريقة ممكنة. على عكس مراكز العمليات الأمنية (SOCs)، يتم تفعيل فرق CSIRT عادةً استجابةً لحادث بدلاً من مراقبة التهديدات على مدار الساعة.

تلعب فرق الاستجابة للحوادث السيبرانية (CSIRTs) دورًا حيويًا في البنية التحتية للأمن السيبراني من خلال تقديم الخبرة في التعامل مع الحوادث السيبرانية المعقدة. تنسق جهود الاستجابة، بما في ذلك التحليل الجنائي، لفهم طبيعة الهجوم ومدى تأثيره، واستعادة الخدمات والأنظمة إلى التشغيل الطبيعي، وتطوير استراتيجيات لتحسين وضع الأمان ومنع الحوادث المستقبلية.

هذا المحتوى هو جزء من سلسلة حول أمان المعلومات.

القراءة الموصى بها:4 أنواع من استخبارات التهديد السيبراني وكيفية استخدامها بشكل فعال.

SOC مقابل CSIRT: 6 اختلافات رئيسية

إليك بعض الفروقات الرئيسية بين مراكز عمليات الأمن (SOCs) وفرق الاستجابة لحوادث الأمن السيبراني (CSIRTs).

1. الوظائف الأساسية

تشمل الوظائف الأساسية لمركز العمليات الأمنية:

- المراقبة والتحليل في الوقت الحقيقي للأحداث الأمنية داخل المنظمة. من خلال الاستفادة من أنظمة إدارة معلومات وأحداث الأمان المتقدمة (SIEM)، تقوم مراكز العمليات الأمنية (SOCs) بالكشف عن التهديدات السيبرانية وتقييمها والاستجابة لها عند ظهورها.

- إدارة الحوادث الأمنية والأحداث. يشمل ذلك اكتشاف الحوادث، وتصنيفها، والاستجابة لها، بالإضافة إلى عمليات التعافي بعد الحادث.

- مراقبة الامتثال والتقارير، مع ضمان التزام المنظمة بالمتطلبات القانونية والتنظيمية المتعلقة بالأمن السيبراني.

تشمل الوظائف الأساسية لفريق الاستجابة لحوادث الأمن السيبراني ما يلي:

- استجابة الحوادث، والتي تشمل تنسيق وإدارة استجابة المنظمة لخرق أمني أو هجوم. يتضمن ذلك التقييم الأولي للحادث، احتواء التهديد، القضاء على السبب الجذري، واستعادة الأنظمة المتأثرة.

- التوجيهات والتوصيات لمنع الحوادث المستقبلية. يقوم فريق الاستجابة لحوادث الأمن السيبراني (CSIRT) بإجراء تحليلات شاملة للحوادث الأمنية لتحديد الثغرات والضعف في الوضع الأمني الحالي. من خلال مشاركة الرؤى والدروس المستفادة، يساهم في تعزيز الدفاعات السيبرانية العامة للمنظمة.

2. نطاق المسؤوليات (مصفوفة توزيع المسؤوليات)

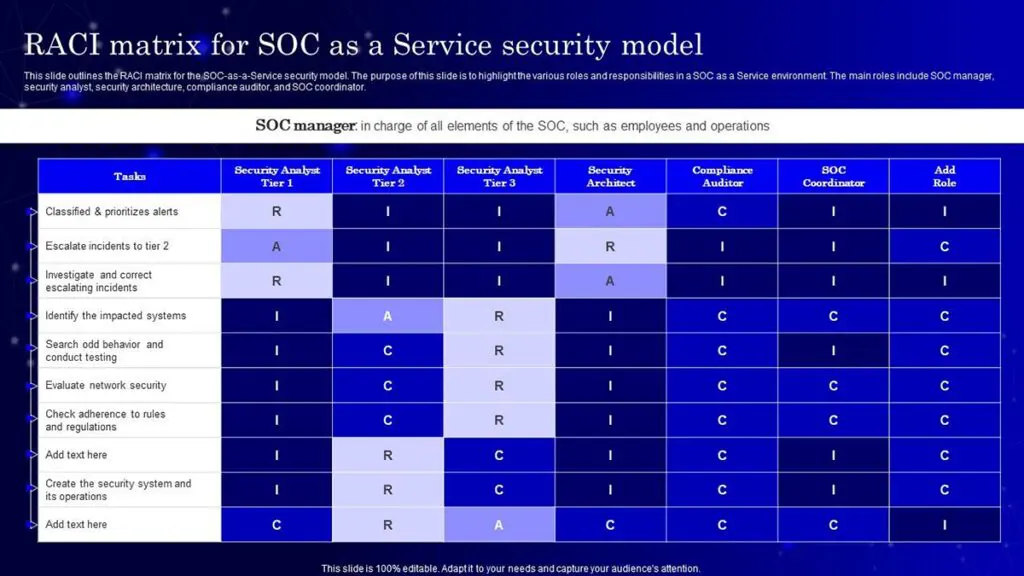

تختلف مراكز العمليات الأمنية (SOCs) وفِرق الاستجابة لحوادث الأمن السيبراني (CSIRTs) أيضًا في المسؤوليات التي يتحملها موظفوها. يمكن فهم هذه الاختلافات بشكل أفضل من خلال مصفوفة توزيع المسؤوليات (المعروفة أيضًا بمخطط RACI). توضح هذه المصفوفة من هو المسؤول، ومن هو accountable، ومن يتم استشارته، ومن يتم إبلاغه عن مهام محددة تتعلق بالأمن السيبراني داخل المنظمة.

المسؤوليات في مركز عمليات الأمن:

- المسؤول: أعضاء فريق SOC مسؤولون عن المراقبة المستمرة وتحليل وضع الأمن السيبراني للمنظمة. إنهم يكشفون بنشاط عن التهديدات الأمنية، ويحققون فيها، ويستجيبون لها.

- المسؤول: مدير مركز العمليات الأمنية مسؤول عن الفعالية العامة للمركز، مع ضمان أن تدابير الأمان والبروتوكولات محدثة وأن الفريق يستجيب بشكل كافٍ للحوادث الأمنية.

- تم الاستشارة: يمكن استشارة خبراء الموضوع داخل مركز العمليات الأمنية، أو خبراء الأمن السيبراني الخارجيين، للحصول على خبراتهم حول القضايا الأمنية المعقدة أو عند تطوير تدابير أمنية استراتيجية.

- معلومات: يتم إبقاء قسم تكنولوجيا المعلومات الأوسع، والإدارة العليا، والمساهمين المعنيين على اطلاع حول حالة الأمان، والتهديدات المحتملة، وأي حوادث أمان كبيرة تحدث.

مثال على مخطط RACI لمركز العمليات الأمنية (SOC):

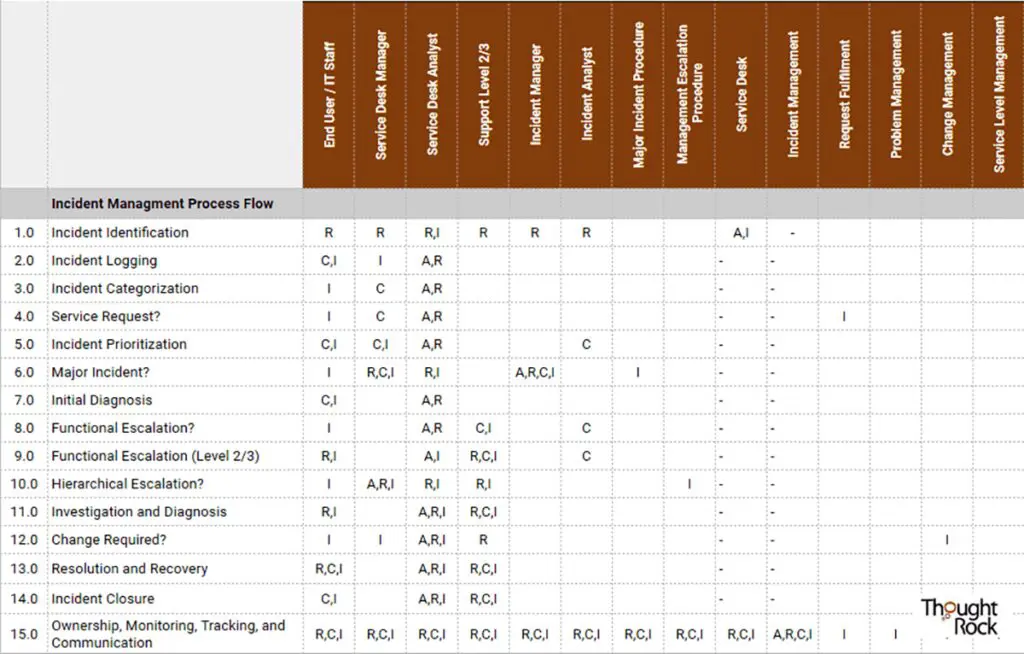

المسؤوليات في فريق الاستجابة لحوادث الأمن السيبراني:

- المسؤول: أعضاء فريق الاستجابة لحوادث الأمن السيبراني مسؤولون عن الاستجابة للحوادث الأمنية وإدارتها والتعافي منها. تشمل مهامهم تقييم الحوادث، احتواء التهديدات، القضاء عليها، واستعادة الأنظمة.

- مسؤول: قائد فريق الاستجابة لحوادث الأمن السيبراني مسؤول عن قدرة الفريق على إدارة حوادث الأمن السيبراني بكفاءة وفعالية، مما يقلل من تأثيرها على المنظمة.

- تم الاستشارة: خلال استجابة الحوادث، قد تستشير فرق الاستجابة للحوادث (CSIRTs) فرق مركز العمليات الأمنية (SOC) (إذا كانت متاحة)، وخبراء الطب الشرعي، والفرق القانونية، وأقسام أخرى ذات صلة للحصول على رؤاهم وخبراتهم.

- معلومات: يتم إبلاغ الأطراف المعنية، بما في ذلك الإدارة التنفيذية، والأقسام المتأثرة، وعند الضرورة، الأطراف الخارجية مثل جهات إنفاذ القانون أو الهيئات التنظيمية، عن الحادث وتقدم التعافي.

مثال على مخطط RACI لعملية إدارة الحوادث:

3. الهيكل التنظيمي وتقسيمه إلى مستويات المحللين

مراكز العمليات الأمنية عادة ما تكون منظمة في مستويات للتعامل بكفاءة مع الأحداث الأمنية بناءً على تعقيدها وشدتها:

- Tier 1 (محللو المراقبة): هم خط الدفاع الأول، مسؤولون عن تقييم الأحداث الأولية، وتصنيف الإيجابيات الكاذبة، وتصعيد التهديدات المؤكدة.

- المستوى 2 (مستجيبون للحوادث): تتعامل هذه المجموعة مع الحوادث التي تتصاعد إلى ما بعد المستوى 1، حيث تقوم بإجراء تحليل أعمق وبدء عملية الاستجابة.

- الدرجة 3 (خبراء الموضوع/صائدي التهديدات): هؤلاء محللون متخصصون للغاية يتعاملون مع أكثر القضايا الأمنية تعقيدًا، ويشاركون في البحث عن التهديدات، ويطورون استراتيجيات للتخفيف والوقاية.

فرق الاستجابة للحوادث، بينما تمتلك أيضًا فريق استجابة متدرج، تركز أقل على المراقبة المستمرة وأكثر على إدارة الحوادث:

- مديرو الحوادث: تنسيق جهود الاستجابة والعمل كجهة الاتصال الرئيسية.

- المحللون الجنائيون: يتخصصون في فهم تفاصيل الحادث وجمع الأدلة.

- أخصائيي الاسترداد: يركزون على استعادة الأنظمة والخدمات إلى التشغيل الطبيعي.

4. وتيرة النشاط

مراكز العمليات الأمنية تعمل بشكل مستمر، حيث تقوم بمراقبة مستمرة واكتشاف التهديدات لتحديد وتخفيف التهديدات الأمنية المحتملة قبل أن تتصاعد. تهدف إلى الحفاظ على حالة جاهزية دائمة، حيث تقوم فرق SOC بمراقبة حركة الشبكة بجد، وتحليل تنبيهات الأمان، وتنفيذ تدابير دفاعية على مدار الساعة.

فرق الاستجابة للحوادث تكون مدفوعة بالحوادث، حيث تتدخل في أعقاب حادث أمني. يتميز إيقاع عملهم بدورة من الاستعداد والاستجابة والتعافي. بينما تشارك فرق الاستجابة للحوادث في أنشطة التخطيط والاستعداد لتعزيز جاهزيتها للاستجابة للحوادث، يزداد تركيزها بشكل أساسي عندما يحدث حدث أمني فعلي.

5. التركيز التشغيلي

مراكز العمليات الأمنية تركز على المراقبة المستمرة واكتشاف التهديدات عبر شبكات وأنظمة وبيانات المنظمة. تستخدم تقنيات لمراقبة الأنشطة المشبوهة، وتحديد أولويات التنبيهات الأمنية، وبدء تدابير استباقية ضد التهديدات. تهدف إلى منع الحوادث قبل حدوثها، مما يقلل من الأضرار المحتملة على المنظمة.

فرق الاستجابة للحوادث تركز على التعامل مع الحوادث وإجراءات التعافي. يتحول تركيزها نحو تحليل طبيعة الحوادث وتأثيرها، والقضاء على التهديدات، واستعادة الأنظمة المتأثرة. تعطي فرق الاستجابة للحوادث الأولوية للاحتواء الفوري للحوادث لتقليل الأضرار، تليها إجراءات التعافي لضمان استمرارية الأعمال.

5. التقنيات والأدوات المستخدمة

SOCs تعتمد بشكل كبير على أنظمة SIEM، وأنظمة كشف التسلل (IDS)، وأدوات إدارة الجدران النارية للمراقبة المستمرة واكتشاف التهديدات. إنهم يستخدمون أدوات تحليل متقدمة للبحث في كميات هائلة من البيانات عن التهديدات الأمنية المحتملة.

فرق الاستجابة للحوادث تستخدم مجموعة من الأدوات للتحليل الجنائي، وتوثيق الحوادث، والاستعادة. يشمل ذلك برامج الطب الشرعي لتحليل وجمع الأدلة من الأنظمة المتضررة، بالإضافة إلى أنظمة التذاكر لإدارة وتوثيق إجراءات الاستجابة للحوادث بشكل فعال.

6. التعاون والتواصل

SOCs تركز على التنسيق الداخلي بين أعضاء الفريق ومع الأقسام الأخرى للحفاظ على وضع الأمان في المنظمة. يتواصلون بانتظام مع أصحاب المصلحة للإبلاغ عن حالات الأمان والتصعيدات.

فرق الاستجابة للحوادث تؤكد على التواصل مع جمهور أوسع، بما في ذلك الأطراف الخارجية، وإنفاذ القانون، وفرق الاستجابة الأخرى. يمتد تعاونهم إلى ما هو أبعد من المنظمة لتنسيق الجهود في فهم وتخفيف الحوادث المتعلقة بالأمن السيبراني، ومشاركة المعلومات الحيوية، وتنفيذ أفضل الممارسات.

SOC مقابل CSIRT: هل يجب أن يكون لديك واحد منهما أو كليهما؟

كيف تحدد ما إذا كانت وحدة عمليات الأمن (SOC) كافية أم أن هناك حاجة أيضًا لفريق استجابة الحوادث الأمنية (CSIRT)

تحديد ما إذا كانت منظمتك بحاجة إلى مركز عمليات الأمن (SOC) أو فريق استجابة لحوادث الأمن السيبراني (CSIRT) أو كليهما يعتمد على عدة اعتبارات رئيسية:

- طبيعة وحجم العمليات الرقمية: بالنسبة للمنظمات التي تمتلك أصولًا رقمية وعمليات واسعة، فإن قدرات المراقبة المستمرة لمركز العمليات الأمنية (SOC) ضرورية للكشف المبكر عن التهديدات والوقاية منها. ومع ذلك، إذا كانت هذه المنظمات تواجه أيضًا مخاطر عالية من الهجمات المستهدفة أو خروقات البيانات، يصبح من الضروري وجود فريق استجابة لحوادث الأمن السيبراني (CSIRT).

- المتطلبات التنظيمية ومتطلبات الامتثال: تخضع بعض الصناعات لمتطلبات تنظيمية صارمة تتعلق بحماية البيانات والأمن السيبراني. قد تحتاج المنظمات في هذه القطاعات إلى وجود كل من مركز عمليات أمنية (SOC) وفريق استجابة لحوادث الأمن السيبراني (CSIRT) لضمان المراقبة المستمرة للامتثال وأيضًا لإظهار قدرات استجابة قوية للحوادث.

- ملف المخاطر ومشهد التهديدات: قم بتقييم ملف المخاطر الخاص بمنظمتك، بما في ذلك احتمال مواجهة حوادث الأمن السيبراني والتأثير المحتمل لهذه الأحداث. تستفيد المنظمات عالية المخاطر، خاصة تلك التي هي جزء من البنية التحتية الحيوية أو تحتفظ بمعلومات حساسة، من خبرة الاستجابة للحوادث والتعافي المتخصصة من CSIRT، إلى جانب SOC.

- توفر الموارد: يتطلب تنفيذ وصيانة مركز عمليات الأمن (SOC) وفريق الاستجابة لحوادث الأمن السيبراني (CSIRT) موارد كبيرة، بما في ذلك الأفراد المهرة، واستثمارات التكنولوجيا، والتدريب المستمر. قد تبدأ المؤسسات الصغيرة بمركز عمليات الأمن وتعتمد على خدمات CSIRT الخارجية عند الحاجة.

- احتياجات استمرارية الأعمال والتعافي: يجب على المنظمات التي لديها متطلبات تشغيلية حاسمة حيث سيكون للتوقف أو فقدان البيانات عواقب وخيمة أن تأخذ في الاعتبار وجود كل من مركز عمليات أمنية (SOC) للوقاية والكشف، وفريق استجابة لحوادث الأمن السيبراني (CSIRT) للاستجابة الفعالة للحوادث والتعافي لتقليل تأثير الأعمال.

متى يتم تصعيد مركز العمليات الأمنية إلى فريق الاستجابة لحوادث الأمن السيبراني؟

يحدث القرار بالتصعيد من مركز العمليات الأمنية (SOC) إلى فريق الاستجابة لحوادث الأمن السيبراني (CSIRT) عادةً عندما تستوفي الحادثة الأمنية معايير محددة مسبقًا تشير إلى أنها ذات خطورة أو تعقيد يتجاوز قدرة مركز العمليات الأمنية على حلها. يتم توجيه هذا القرار بواسطة:

- شدة التهديد: إذا كان الحادث يشكل تهديدًا كبيرًا للبنية التحتية الحيوية، أو البيانات الحساسة، أو قد يكون له تأثير مالي أو سمعة كبير على المنظمة، فإن مركز العمليات الأمنية يقوم بتصعيد القضية إلى فريق الاستجابة للحوادث. قد تشمل هذه الحوادث هجمات إلكترونية متطورة، أو تسريبات بيانات، أو إصابات فدية تتطلب مهارات متخصصة واستجابة منسقة.

- تعقيد ونطاق: الحوادث التي تتجاوز النطاق الأولي، وتؤثر على أنظمة متعددة أو تتطلب معرفة أو وصول متخصص، تستدعي تدخل فريق الاستجابة لحوادث الكمبيوتر (CSIRT). يمتلك فريق الاستجابة لحوادث الكمبيوتر الخبرة اللازمة لإجراء تحليلات معمقة، تحقيقات جنائية، وجهود استرداد، وهي ضرورية لحل الحوادث المعقدة واستعادة العمليات الطبيعية.

الانتقال من مركز العمليات الأمنية إلى مشاركة فريق الاستجابة لحوادث الأمن السيبراني هو نقطة حاسمة في إدارة الحوادث، حيث يضمن معالجة الحوادث بمستوى مناسب من الخبرة والموارد لتقليل تأثيرها على المنظمة.

إدارة معلومات الأمان والأحداث ومستقبل مركز عمليات الأمان

مركز العمليات الأمنية يمر بتحول مثير. يتم دمجه مع أقسام العمليات والتطوير، ويستفيد من تقنيات جديدة قوية، بينما يحتفظ بهيكله القيادي التقليدي وأدواره في تحديد والاستجابة للحوادث الأمنية الحرجة.

يمكن أن يكون لتأثير نظام إدارة معلومات الأمان من الجيل التالي على مركز العمليات الأمنية تأثير كبير. يمكن أن:

- تقليل التعب الناتج عن التنبيهات من خلال تحليلات سلوك المستخدم والكيانات (UEBA) التي تتجاوز قواعد الارتباط، مما يساعد في تقليل الإيجابيات الكاذبة واكتشاف التهديدات المخفية.

- تحسين MTTD من خلال مساعدة المحللين في اكتشاف الحوادث بشكل أسرع وجمع جميع البيانات ذات الصلة.

- تحسين MTTR من خلال الدمج مع أنظمة الأمان واستغلال تكنولوجيا التنسيق الأمني والأتمتة والاستجابة (SOAR).

- تمكين صيد التهديدات من خلال منح المحللين وصولاً سريعًا وسهلاً واستكشافًا قويًا لكميات غير محدودة من بيانات الأمان.

Exabeam هو مثال على نظام SIEM من الجيل التالي الذي يجمع بين تكنولوجيا بحيرة البيانات، والرؤية في البنية التحتية السحابية، وتحليلات السلوك، ومستجيب تلقائي للحوادث، ووحدة صيد التهديدات مع استعلامات البيانات القوية والتصور.

استكشاف منصة عمليات الأمن من Exabeam.

تعلم المزيد عن إكزابييم

تعرف على منصة Exabeam ووسع معرفتك في أمن المعلومات من خلال مجموعتنا من الأوراق البيضاء، البودكاست، الندوات، والمزيد.