目次

SIEM製品とは?

SIEM(Security Information and Event Management)製品は、組織のITインフラストラクチャ内のさまざまなソースからのセキュリティ・イベント・データを集約し、分析するソフトウェア・ソリューションです。潜在的なセキュリティ・インシデントを特定し、イベントを関連付け、セキュリティ・チームに実用的な洞察を提供するのに役立ちます。

SIEM 製品は、運用上のセキュリティ要件と規制コンプライアンスの目標の両方を満たそうとする企業にとって極めて重要です。さまざまなシステムからの情報を統合し、分析を適用することで、SIEM 製品は組織がインシデントに迅速に対応し、検出時間を短縮し、インシデント処理を可能な限り自動化するのに役立ちます。

SIEM製品の主な特徴は以下の通り:

- データの収集と集約:SIEMは様々なソースからデータを収集し、分析のために正規化する。

- ログ管理:長期分析およびコンプライアンス目的のためにログを保存・管理する。

- イベントの相関と優先順位付け:異なるソースからのイベントを相関させ、セキュリティ上の脅威を示す可能性のあるパターンと関係を特定する。

- アラートと通知:事前に定義されたルールや機械学習アルゴリズムによって検出された異常に基づいてアラートを生成する。

- インシデントレスポンス:セキュリティインシデントを調査し、対応するためのツールとワークフローを提供する。

- レポーティングとコンプライアンス:コンプライアンス目的のレポートを作成し、セキュリティ調査のための監査証跡を提供する。

- フォレンジック検索と分析:脅威や過去のセキュリティ・インシデントの詳細な調査をサポートします。

SIEMソリューションを選択する際には、以下のような要素を考慮してください:

- スケーラビリティ:組織が生成するデータ量を処理する能力。

- 統合:既存のITインフラやセキュリティツールとの互換性。

- 特徴:脅威の検出、インシデントレスポンス、コンプライアンスレポートなど。

- コスト:ソフトウェア、ハードウェア、導入コストを含む総所有コスト。

- 使いやすさ:ユーザーインターフェースとソリューションの複雑さ。

- ベンダーのサポート:ベンダーが提供するサポートのレベル。

- アラート:自動化されたリスクベースのアラートをサポート。

- コンプライアンス対応:関連法規の要求事項への適合性。

これは、SIEMツールに関する一連の記事の一部である。

SIEM製品のコア機能

データ収集と集計

SIEM 製品は、ファイアウォール、侵入検知システム、サーバ、アプリケーションなど、多くのソースからセキュリティ・データを収集します。このデータはさまざまな形式で届くため、一元的な分析が困難になっています。データ・アグリゲーションは、ネットワーク全体からログとセキュリティ・イベントを収集し、単一のリポジトリに取り込むことでこれを解決します。

正規化によって、これらの異なるデータ・フォーマットが標準的な構造に変換され、SIEM システムはそれらを統一的に処理および分析できるようになります。正規化によって分析が簡素化され、セキュリティ・チームは複数のデータ・ソースにまたがるパターンや異常を検出できるようになります。一貫性のあるデータセットを作成することでSIEMソリューションは、信頼性の高い相関、レポーティング、アラートの基盤を提供する。

ログ管理

SIEM 製品は、セキュリティ・イベント・データが構造化され、検索可能な形式で収集、インデックス化、保持されるようにする集中型ログ・ストレージを提供します。この一元化により、監視、調査、コンプライアンスタスクのためのデータアクセスが簡素化されます。ネットワークデバイス、サーバ、アプリケーション、クラウド環境など、複数のソースからのログが取り込まれ、事前に定義された保存ポリシーに従って保存されます。

高度なログ管理機能には、データ圧縮、暗号化、パフォーマンスとコストのバランスを取るための階層型ストレージオプションなどがあります。これらの機能は、インシデント対応時や監査時に履歴データの迅速な検索と分析を可能にしながら、企業が規制要件へのコンプライアンスを維持するのに役立ちます。

イベントの相関性と優先順位付け

SIEM ツールのイベント相関は、関連するセキュリティ・イベントを結びつけて、より大きなパターンやインシデントを明らかにする。例えば、ログインの試行、機密ファイルへのアクセス、そして大規模なデータ転送は、一緒に見たときに初めて疑わしいと考えられるかもしれません。SIEM製品は相関ルールと機械学習を使用して、このようなイベントを自動的に結び付け、多段階の攻撃を特定し、重要なインシデントを見逃す可能性を最小限に抑えます。

イベントが関連づけられた後、SIEM システムはその重大性と組織への潜在的な影響に基づいて優先順位を付けます。優先順位付けにより、セキュリティチームは最も重要な脅威に注意とリソースを集中させることができます。この自動化されたトリアージは、アナリストが良性または低リスクのイベントではなく、真のインシデントに取り組むよう誘導することで、アラートによる疲労を軽減し、対応時間を改善します。

アラートと通知

SIEMプラットフォームは、設定可能なアラートメカニズムを提供し、潜在的な脅威やポリシー違反をリアルタイムでセキュリティチームに通知します。これらのアラートは、組織のニーズに合わせてカスタマイズし、電子メール、SMS、発券システムとの統合など、さまざまなチャネルを通じて配信することができます。

SIEM ソリューションのダッシュボードとレポート機能は、組織のセキュリティ状況をリアルタイムと履歴の両方で可視化します。ダッシュボードは、アラート、イベントの傾向、主要なパフォーマンス・インジケータを視覚的に要約し、レポーティング・モジュールは、コンプライアンス・レポート、監査ログ、エグゼクティブ・サマリーを生成します。

インシデント対応

SIEM ツールは、発券システム、オーケストレーション・プラットフォーム、その他のセキュリティ・ツールと統合することで、インシデント対応プロセスを簡素化します。アラートがトリガーされると、SIEM は自動的にケースを開き、適切なアナリストに割り当て、事前に定義された対応ワークフローを開始することができます。これらのワークフローには、関連ログの収集、関係者への通知、重大性に基づくエスカレーションなどのタスクを含めることができます。

一部のSIEMプラットフォームでは、プレイブックの自動化機能も提供しており、デバイスの隔離、IPアドレスのブロック、マルウェアスキャンの開始など、一般的なレスポンスアクションを自動的に実行できます。これにより、手作業を減らし、封じ込めを迅速化し、組織全体で一貫したインシデント処理を実現します。

報告とコンプライアンス

多くの業界では、システムおよびユーザーの活動の詳細な記録を長期間維持することが組織に義務付けられています。SIEM ソリューションは、PCI DSS、HIPAA、GDPR などの業界標準や規制要件に従ってログデータの収集、保存、検索を自動化することで、コンプライアンスをサポートします。自動化されたコンプライアンス・レポートは、監査プロセスを簡素化し、手作業を削減します。

ログの長期保存は、フォレンジック調査や過去の傾向分析にも不可欠です。SIEM製品はログストレージを効率的に管理し、インデックス作成と圧縮技術を適用して、ストレージコストを管理しながら古いデータを保存します。安全な保存により、証拠が無傷のまま残り、規制上のニーズや社内のインシデントレビューにアクセスできるようになります。

科学捜査と分析

SIEMプラットフォームは、セキュリティチームがインシデント発生後に調査できるようにする検索機能を提供します。オペレータは、膨大なセキュリティ・ログのデータセットを検索し、時間、ユーザ、ソース、またはイベント・タイプでフィルタリングして、侵害に関与した一連の活動を再構築することができます。パターンマッチングやタイムライン生成などの高度な検索機能は、調査を加速し、根本原因の分析に必要なコンテキストを提供します。

レトロスペクティブな分析に加えて、SIEM ソリューションは多くの場合、脅威インテリジェンス・フィードと統合して検索結果を充実させ、アナリストが侵害の指標を特定できるようにします。SIEM プラットフォーム内のフォレンジック・ツールは、証拠の迅速な発見をサポートし、セキュリティ・チームがインシデントの全容と影響を理解できるようにします。

関連コンテンツSaaS SIEMガイドを読む。

注目すべきSIEM製品

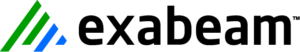

1.エクサビーム

Exabeamログ管理、機械学習による行動分析、自動化を組み合わせた最新のSIEM体験をNew-Scale Security Operations Platform。中心となるのは、SOC全体で検知、調査、対応を加速させるAIエージェントの協調システム、Exabeam Novaである。

主な特徴は以下の通り:

- 行動分析:通常のユーザー、エンティティ、AIエージェントの行動のベースラインを構築し、漏洩した認証情報、内部関係者の悪用、横の動きなどの微妙な脅威を浮き彫りにします。

- リスクベースの優先順位付け:適応的なリスクスコアリングにより、ノイズの多いアラートを統合し、最も優先度の高い脅威を強調表示することで、アラートによる疲労を最大60%軽減します。

- AI主導の捜査:Exabeam Novaは証拠収集、ケース作成、タイムライン作成を自動化し、捜査時間を最大80%短縮し、迅速な封じ込めを可能にする。

- リーダーシップの洞察:日々の姿勢レポートは、SOCの活動を測定可能な成果に結びつけ、チームが改善を追跡し、経営幹部や監査役に価値を示すのに役立ちます。

Exabeamのオープンで拡張可能なプラットフォームは、クラウドネイティブ、ハイブリッド、セルフホストデプロイメントをサポートし、企業に柔軟性を提供すると同時に、セキュリティオペレーションを一元化します。その結果、人員を増やすことなく、より迅速で一貫性のある検知と対応が可能になります。

2.SentinelOne AI SIEM

SentinelOne AI SIEMは、AI主導の脅威検知と対応で自律型SOCをサポートするプラットフォームです。SentinelOne Singularity Data Lake上に構築されたこのプラットフォームは、様々なソースから構造化および非構造化データをエクサバイト規模で取り込み、従来のインデックス作成の遅延を解消します。

主な特徴は以下の通り:

- AIによる検知強化:適応型アルゴリズムにより、従来のSIEMルールが見逃す可能性のある脅威を検知します。

- ワークフローの自動化:SOARの脆弱なプロセスをハイパーオートメーションに置き換え、調査と対応を簡素化。

- リアルタイムの可視性:一元化されたダッシュボードは、すべてのセキュリティレイヤーとデータソースにわたる洞察を提供します。

- 脅威インテリジェンスの統合:統合された最新の脅威インテリジェンス・フィードにより、検知を強化します。

- インシデントレスポンスの自動化:一貫したインシデントハンドリングのためのガイド付きレスポンスプレイブックを提供します。

Source: SentinelOne

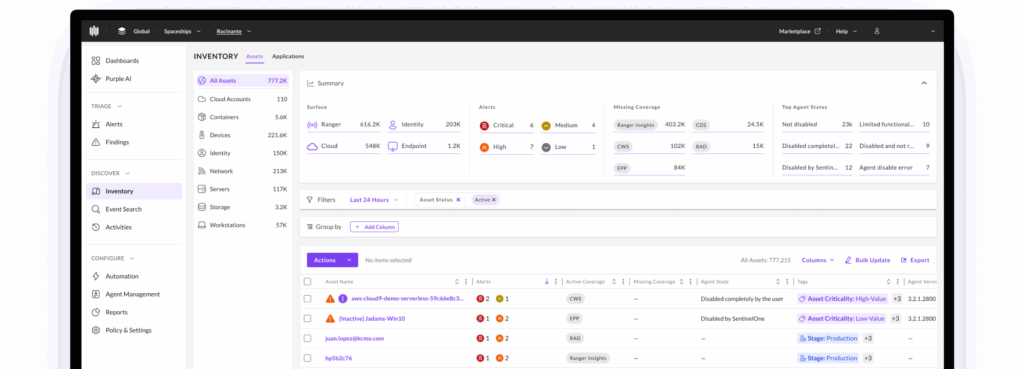

3.マネージエンジン Log360

ManageEngine Log360は、一元化された可視性、自動化された脅威対応、AIを活用したアナリティクスにより、セキュリティ運用を簡素化・強化する統合SIEMプラットフォームです。ログ管理、脅威検知、行動分析、コンプライアンスツールを単一のコンソールに統合します。

主な特徴は以下の通り:

- 自動化された脅威の検出と対応(TDIR):Vigil IQモジュールは、AI、相関ルール、シグネチャ分析を使用して、脅威を検出し、調査を自動化し、対応プレイブックを実行します。

- 内部脅威のための行動分析:UEBAはユーザーの行動を継続的にプロファイリングし、異常の特定、リスクの優先順位付け、攻撃パターンの検出を行います。

- ダークウェブ監視:ダークウェブやサプライチェーン上で漏えいした認証情報や漏えいデータを積極的に探し出し、早期の侵害警告を提供します。

- データの発見と保護:機密データを分類し、リスクベースのアクセス制御を適用し、不正な変更や流出を防ぐために完全性を監視します。

- クラウドセキュリティモニタリング:AWS、Azure、GCP、SaaSプラットフォームを統合CASBで可視化し、シャドーITを検知してコンプライアンスを維持します。

Source: ManageEngine

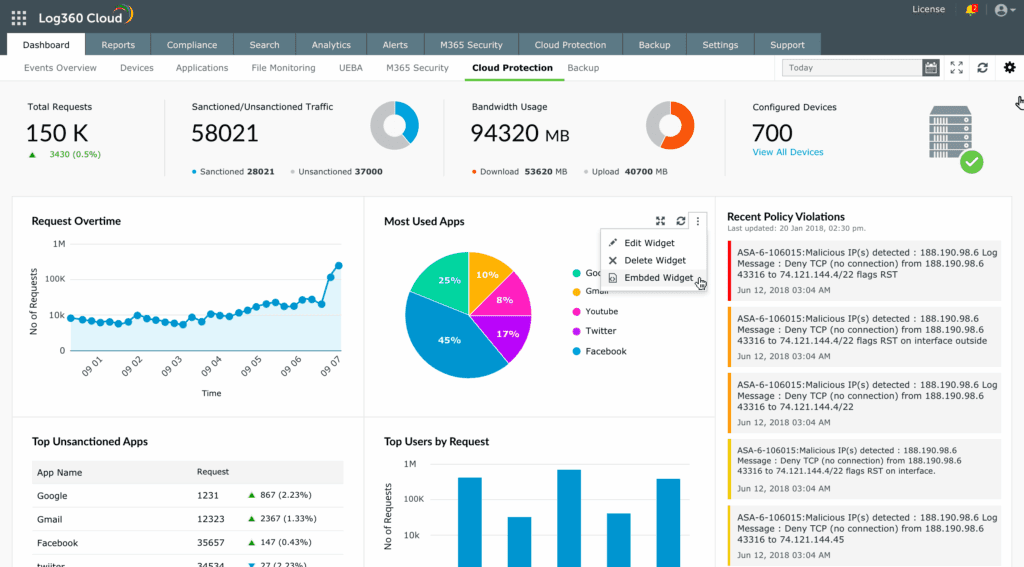

4.マイクロソフトセンチネル

Microsoft Sentinelは、マルチクラウドおよびマルチプラットフォーム環境で拡張性の高いセキュリティ運用を実現するクラウドネイティブなSIEMプラットフォームです。データレイクアーキテクチャとネイティブのAI、自動化、脅威インテリジェンス、行動分析を組み合わせ、サイバー脅威を検知して対応する。

主な特徴は以下の通り:

- クラウドネイティブSIEM:Azure上に構築され、オンデマンドで拡張できるため、インフラ管理が不要になり、SIEM運用のオーバーヘッドが削減されます。

- コスト効率に優れたデータレイク:すべてのセキュリティデータを一元化されたデータレイクに保存し、大規模な分析をサポートします。

- SOARとUEBAの統合:インシデント対応を自動化し、行動分析を使って内部脅威や異常な行動を検出します。

- ネイティブXDRサポート:エンドポイント、アイデンティティ、クラウド、電子メールにわたる統合された検出、調査、対応のためにMicrosoft Defenderと統合します。

- 生成的なAIセキュリティアシスタント:Security Copilotは、インシデントの要約、KQLクエリの作成、対応アクションの推奨により、アナリストを支援します。

Source: Microsoft

5.Splunk Enterprise セキュリティ

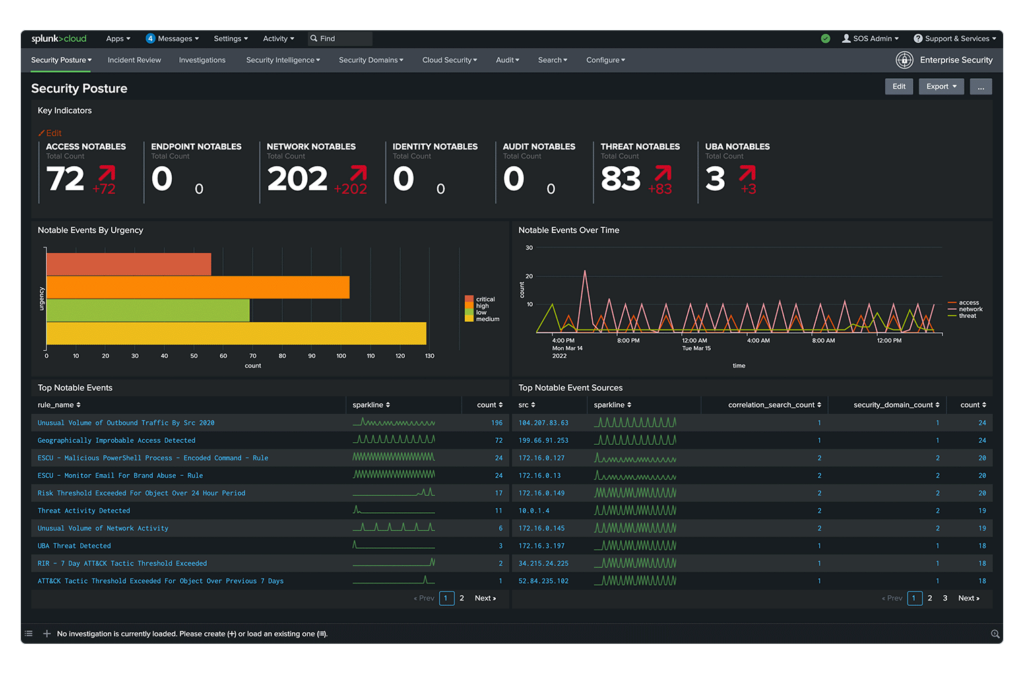

Splunk Enterprise Security は、セキュリティオペレーションセンター(SOC)に可視化、脅威検知、運用効率を提供する SIEM プラットフォームです。さまざまなソースからのデータを大規模に取り込んで分析し、チームが脅威を検知して対応できるようにします。

主な特徴は以下の通り:

- 可視性:複数のソースからデータを取り込み、正規化します。統合検索とアナリティクスを備えた統合データプラットフォームを通じて、スケーラブルなアナリティクスを提供します。

- リスクベースアラート(RBA):累積リスクスコアと行動パターンに基づいて調査結果を集約することで、アラート量を削減します。

- 統合されたSOARとミッションコントロール: Splunk SOARとのネイティブな統合と統一されたインターフェイスにより、検知、調査、インシデント対応のワークフローが簡素化されます。

- 厳選された検出ライブラリ: Splunk 脅威調査チームによって管理されている、MITRE ATT\&CK などの業界標準に準拠したすぐに使用できる検出が含まれています。

- 脅威インテリジェンスの強化:Cisco Talosフィードを含む脅威データを統合し、アラートのコンテキストを強化します。

Source: Splunk

関連コンテンツSIEM プロバイダーガイドを読む(近日公開予定)

SIEM製品を選ぶ際の注意点

適切なSIEM製品を選択するには、技術的な能力、組織のニーズ、長期的な拡張性を慎重に評価する必要がある。すべてのSIEMが同じように構築されているわけではなく、ある環境ではうまくいっても、別の環境ではうまくいかないこともあります。以下は、意思決定プロセスの指針となる主な検討事項です:

- データの取り込みとスケーラビリティ:SIEMが現在および予測されるログ量をどの程度処理できるかを評価する。高スループットの環境では、スケーラブルなアーキテクチャが重要です。スキーマレス設計やストレージとコンピュートの分離など、効率的な取り込みモデルを探しましょう。

- 統合とデータカバレッジ:SIEMが、クラウドプラットフォーム、オンプレミスシステム、エンドポイント、サードパーティツールなど、既存のインフラとの統合をサポートしていることを確認する。幅広いネイティブ・コネクタをサポートすることで、カスタマイズのオーバーヘッドを削減します。

- 機能と検知機能

内蔵の分析機能、相関ルール、UEBAやMLベースのモデルのような高度な脅威検出技術のサポートを確認します。豊富な検知機能により、レスポンスの精度が向上し、誤検知が減少します。 - コスト構造とライセンス:データ量、ユーザー数、インフラ使用量など、価格モデルを理解する。クラウドネイティブのSIEMは、より柔軟なコスト構造を提供するかもしれないが、最適化されていないデータ保持によって高価になる可能性がある。

- ユーザビリティとアナリスト体験:カスタマイズ可能なダッシュボードやガイド付き調査ツールを備えたクリーンで直感的なインターフェースは、アナリストの生産性を大幅に向上させる。自然言語クエリやAIアシスタントのような機能は、参入障壁を下げることができる。

- ベンダーのサポートとエコシステム:ベンダーのサポートオプション、コミュニティリソース、エコシステムの成熟度を評価する。堅牢なサポート・モデルや、最新の検出コンテンツや脅威インテリジェンス・フィードへのアクセスは、長期的な価値を高めます。

- アラート管理と自動化:リスクベースのアラート、自動トリアージ、インシデント対応ワークフローのサポートを確認する。SOARプラットフォームとの統合や内蔵の自動化機能により、手作業や対応時間を大幅に削減できる。

- コンプライアンスのサポート:業界特有の規制要件を考慮しましょう。すぐに使えるコンプライアンス・レポートや、HIPAA、PCI DSS、GDPRなどの標準に沿った長期ログ保持ポリシーを提供するSIEMを選びましょう。

結論

SIEM 製品は、今日の複雑な脅威を防御するために必要な、一元化された可視性、自動化、インテリジェンスを提供する、最新のセキュリティ運用に不可欠な製品です。効果的な SIEM により、組織はインシデントを早期に検出し、迅速に対応し、規制へのコンプライアンスを維持することができます。クラウドでもオンプレミスでも、適切な SIEM ソリューションは、セキュリティデータの統合、アラートの忠実度の向上、攻撃対象領域全体にわたる実用的な洞察によるアナリストの能力向上によって、運用の回復力を強化します。

Exabeamについてもっと知る

ホワイトペーパー、ポッドキャスト、ウェビナーなどのリソースで、Exabeamについて学び、情報セキュリティに関する知識を深めてください。