Sumo Logic SIEM verstehen: Vor-/Nachteile und Kurzanleitung

- 7 minutes to read

Inhaltsverzeichnis

Was ist Sumo Logic Cloud SIEM?

Sumo Logic SIEM ist ein Cloud-natives Sicherheitsinformations- und Ereignismanagementsystem für moderne Unternehmen. Es verwaltet Sicherheitsdaten durch die Automatisierung von Datenaufnahme-, Analyse- und Visualisierungsprozessen. Die Plattform dient als zentraler Knotenpunkt für Echtzeitüberwachung, bietet Funktionen zur Bedrohungserkennung und sorgt gleichzeitig für vereinfachte Workflows im Vorfallmanagement.

Es integriert eine Vielzahl von Datenquellen, bietet einen umfassenden Überblick über sicherheitsrelevante Ereignisse und verbessert die allgemeine Sicherheitslage. Dank seiner skalierbaren Architektur erfüllt Sumo Logic SIEM die dynamischen Anforderungen von Unternehmen und unterstützt große Datenmengen und zahlreiche Benutzer. Es basiert auf analytischen Methoden und stellt sicher, dass umgehend umsetzbare Erkenntnisse bereitgestellt werden.

Die Plattform kann Bedrohungen erkennen und unterstützt Compliance-Berichte und Prüfpfade. Ihre Benutzeroberfläche und anpassbaren Funktionen sollen die Produktivität von Sicherheitsteams steigern.

Hauptfunktionen von Sumo Logic SIEM

Cloud-native Architektur

Durch die Nutzung der Cloud-Infrastruktur entfällt die Notwendigkeit einer lokalen Infrastruktur mit den damit verbundenen Wartungsanforderungen und eine schnellere Bereitstellung wird unterstützt.

Das Cloud-native Design ermöglicht zudem die Integration von Sumo Logic SIEM in verschiedene Cloud-Dienste und -Plattformen wie AWS, Azure und Google Cloud. Dadurch kann die Plattform Daten in mehreren Umgebungen überwachen und analysieren. Darüber hinaus unterstützt die Architektur kontinuierliche Updates und bietet Sicherheitsfunktionen mit minimalen Unterbrechungen.

Analyse zur Bedrohungserkennung

Die Plattform nutzt angeblich Algorithmen des maschinellen Lernens und Verhaltensanalysen, um Anomalien und potenzielle Bedrohungen zu identifizieren. Durch die Korrelation von Daten aus verschiedenen Quellen erkennt sie Muster, die auf bösartige Aktivitäten hinweisen. Dies ermöglicht ein proaktives Bedrohungsmanagement und reduziert das Risiko von Datenschutzverletzungen.

Die Analysefunktionen der Plattform umfassen Echtzeitüberwachung und liefern sofortige Warnmeldungen und Einblicke in potenzielle Bedrohungen. Dieser sofortige Reaktionsmechanismus stärkt die Rolle von Sicherheitsteams und ermöglicht ihnen, Bedrohungen umgehend zu bekämpfen. Die Analysen des SIEM können zudem an die Geschäftsanforderungen angepasst werden und liefern relevante und umsetzbare Erkenntnisse.

Benutzer- und Entitätsverhaltensanalyse (UEBA)

User and Entity Behavior Analytics (UEBA) konzentriert sich auf das Verhalten von Benutzern und Entitäten innerhalb einer Organisation und identifiziert Abweichungen von etablierten Mustern, die auf Sicherheitsbedrohungen hinweisen können. Durch die Überwachung dieser Verhaltensweisen kann die Plattform Insider-Bedrohungen oder kompromittierte Konten erkennen, die bei herkömmlichen Sicherheitsmaßnahmen möglicherweise übersehen werden.

UEBA in Sumo Logic SIEM verwendet Algorithmen zur Datenanalyse und sucht nach Indikatoren für abnormale Aktivitäten. Diese Analyse hilft, Bedrohungen zu erkennen und ihren Kontext und ihre potenziellen Auswirkungen zu verstehen.

Automatisierte Reaktion auf Vorfälle und Playbooks

Die Plattform integriert Playbooks – vordefinierte Reaktionsstrategien – in ihre Abläufe und ermöglicht so das Vorfallmanagement. Wird eine Bedrohung erkannt, startet das System automatisch das entsprechende Playbook. Das verkürzt die Reaktionszeiten und mindert den Schaden.

Die Automatisierung der Vorfallreaktion mithilfe von Playbooks trägt dazu bei, menschliche Fehler zu vermeiden. Durch die automatische Bearbeitung von Routinevorfällen können sich Sicherheitsteams auf komplexere Aufgaben konzentrieren.

Visualisierung des Entity-Relationship-Graphs

Das SIEM bietet eine Visualisierung des Entity-Relationship-Graphs und damit eine konsolidierte Ansicht der Interaktionen innerhalb des Netzwerks einer Organisation. Diese Funktion bildet Verbindungen zwischen Benutzern, Geräten und Anwendungen ab und deckt Muster auf, die auf Sicherheitsrisiken hinweisen können. Solche Visualisierungen helfen Sicherheitsteams, Umfang und Auswirkungen potenzieller Bedrohungen zu verstehen.

Das Tool zur Graphvisualisierung hebt Beziehungen und Interaktionen hervor und hilft bei der Identifizierung kompromittierter Entitäten oder abweichender Verhaltensweisen. Sicherheitsteams sollten in der Lage sein, die Quelle einer Bedrohung zu lokalisieren, um Maßnahmen ergreifen zu können. Durch das Verständnis der Entitätsbeziehungen unterstützt Sumo Logic SIEM den Entscheidungsprozess.

Integration mit MITRE ATT&CK Framework

Die Integration mit dem MITRE ATT&CK-Framework gleicht die Sicherheitseinblicke der Plattform mit einem weit verbreiteten Industriestandard ab und ermöglicht Unternehmen so, Bedrohungen besser zu verstehen und einzuschätzen. Durch die Zuordnung erkannter Aktivitäten zu den Taktiken und Techniken MITRE ATT&CK soll ein Rahmen für die Analyse feindlichen Verhaltens geschaffen werden, wenn andere Methoden keine Ergebnisse liefern.

Diese Integration unterstützt die Entwicklung von Gegenmaßnahmen, indem sie potenzielle Angriffsvektoren aufzeigt und Sicherheitsteams so die Priorisierung von Sanierungsmaßnahmen ermöglicht. Sie dient zudem als Tool für die Schulung und Ausbildung von Sicherheitspersonal, um die Bedrohungslandschaft zu verstehen.

Multi-Cloud-Schutzfunktionen

Durch die Integration mit Cloud-Anbietern wie AWS, Azure und Google Cloud ermöglicht es die Überwachung und Verwaltung von Sicherheitsdaten dieser Plattformen. Diese Funktion richtet sich an Unternehmen, die ihre Sicherheitslage und Compliance auf einer oder mehreren Cloud-Plattformen verstehen möchten.

Der Multi-Cloud-Fokus der Plattform soll außerdem den Prozess der Datenerfassung und -analyse unabhängig vom Cloud-Standort vereinfachen, um Bedrohungen effizienter zu erkennen und darauf zu reagieren.

Einschränkungen von Sumo Logic Cloud SIEM

Benutzer haben einige Einschränkungen bei Sumo Logic Cloud SIEM festgestellt. Hier sind einige der wichtigsten Verbesserungsbereiche, die von Benutzern der G2-Plattform festgestellt wurden:

- Unterstützung für Endpunkt-Agenten: Im Gegensatz zu einigen Plattformen bietet Sumo Logic keinen dedizierten Endpunkt-Agenten für die Protokollerfassung auf einzelnen Geräten wie Desktops und Laptops, was die Datenerfassung für bestimmte Umgebungen verbessern könnte.

- Eingeschränkte SOAR Funktionalität in Nicht-Enterprise-Plänen: Erweiterte Security Orchestration and Automation (SOAR)-Workflows sind auf die Enterprise-Version beschränkt, was die Automatisierungsmöglichkeiten in der regulären SIEM-Plattform unter Umständen einschränkt.

- Leistung bei großen Datensätzen: Abfragen über umfangreiche Datumsbereiche und große Datensätze können langsam sein, wobei bei einigen langen Abfragen eine Zeitüberschreitung auftritt, bevor sie abgeschlossen sind.

- Berichts- und Exportoptionen: Es gibt keine integrierte Funktion zur Berichterstellung oder zum Exportieren in PDF, JSON oder JPEG, was die Flexibilität beim Teilen und Dokumentieren von Ergebnissen einschränken könnte.

- Datenaggregation und -filterung: Der Plattform fehlen einige Datenaggregations- und Filteroptionen, die in anderen SIEM-Tools wie ELK verfügbar sind, was die Effizienz der Datenverwaltung beeinträchtigen kann.

- Einschränkungen bei Geolokalisierung und Kartierung: Geolokalisierungskarten unterstützen keine direkten Log-Drilldowns durch Klicken auf Kartensymbole, wodurch die Interaktionstiefe innerhalb visueller Datendarstellungen eingeschränkt wird.

- API-Anpassung für einzigartige SaaS-Anwendungen: Einige Benutzer benötigen benutzerdefinierte API-Abfragen für SaaS-Anwendungen mit eingeschränkten Protokollierungsfunktionen, die zusätzliche Anpassungen erfordern.

- Einschränkungen bei der grafischen Suche: Bestimmte Suchergebnisse können nicht in grafischen Formaten angezeigt werden, was die Datenvisualisierungsoptionen für komplexe Abfragen möglicherweise einschränkt.

- Herausforderungen bei der Protokollaufnahme: Die Aufnahme von Protokollen aus einigen nicht unterstützten Quellen kann eine Herausforderung darstellen und erfordert zusätzlichen Konfigurationsaufwand für die Integration in das SIEM.

Kurzanleitung: Erste Schritte mit Sumo Logic Cloud SIEM

Hier sind die grundlegenden Schritte zur Verwendung von Sumo Logic SIEM. Diese Anweisungen sind der offiziellen Dokumentation entnommen.

Head-Up-Anzeige

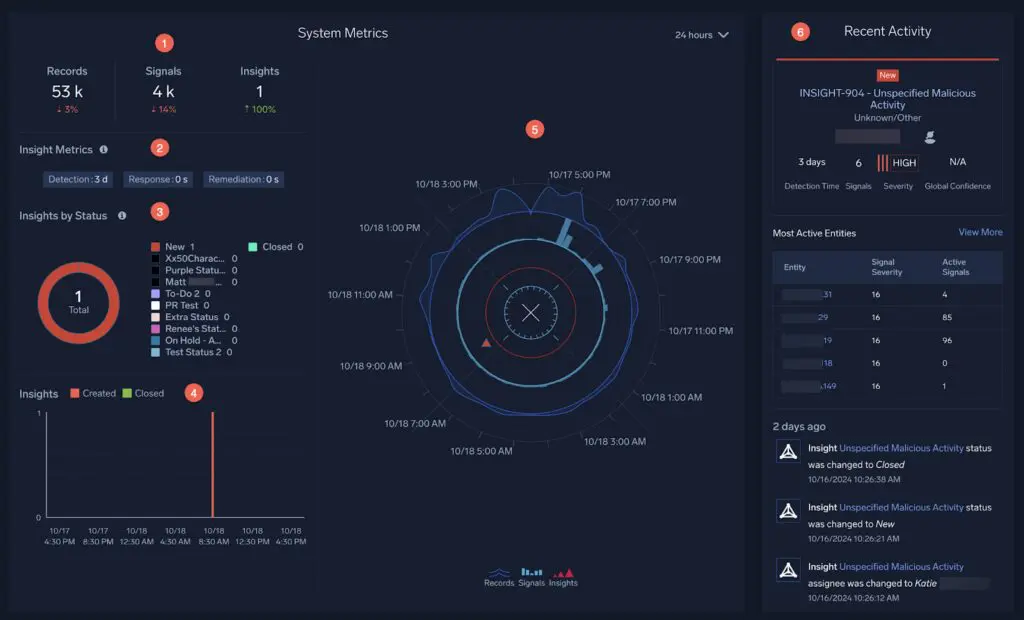

Wenn Sie zum ersten Mal auf Cloud SIEM zugreifen, wird das Heads Up Anzeige bietet eine zentrale Ansicht der Sicherheitslandschaft:

- In der Mitte sehen Sie ein Radar, das Erkenntnisse zeigt, umgeben von Signalen und Aufzeichnungen, die zu diesen Erkenntnissen beitragen.

- Im linken Bereich werden zusammenfassende Informationen angezeigt, während im rechten Bereich die letzten Aktivitäten protokolliert werden.

- Verwenden Sie das Head-Up-Display, um Ereignisse mit hoher Priorität zu überwachen, wobei Insights als primärer Fokus für die sofortige Untersuchung dient.

Navigieren in den Cloud-SIEM-Funktionen

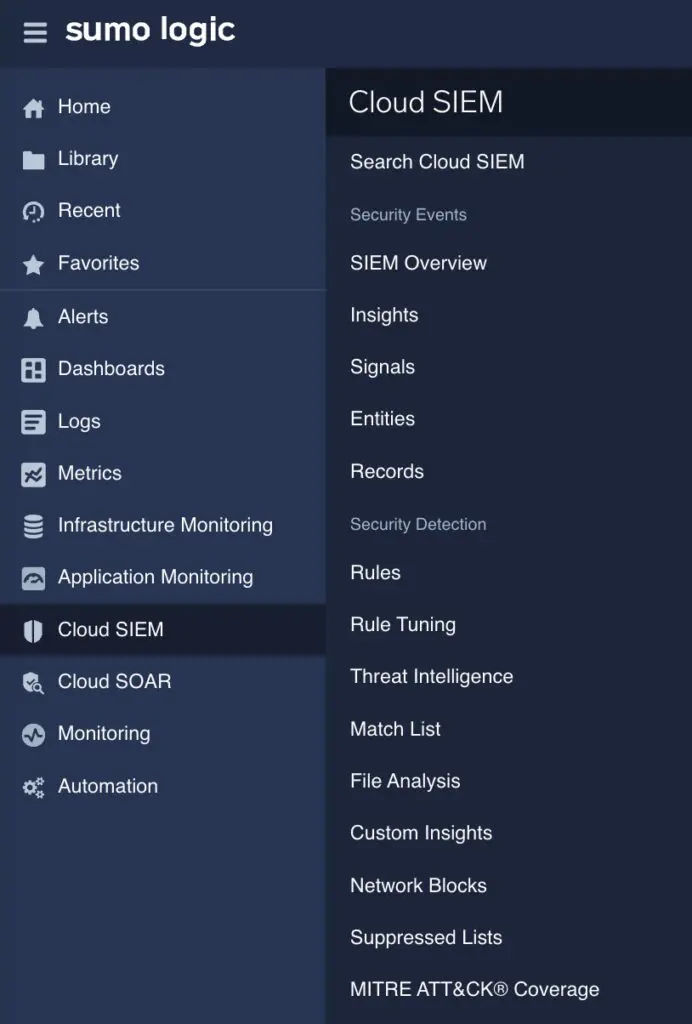

Verwenden Sie in Cloud SIEM das obere Menü und das Seitenleistenmenü, um auf verschiedene Funktionen zuzugreifen:

- Einblicke: Zeigen Sie Cluster von Sicherheitsereignissen an, die untersucht werden müssen und generiert werden, wenn das verdächtige Aktivitätsniveau die Schwellenwerte für Entitäten überschreitet.

- Signale: Untersuchen Sie einzelne Ereignisse, die durch Regeln als signifikant gekennzeichnet sind. Signale sollen ungewöhnliche Aktivitäten identifizieren, die auf eine Bedrohung hinweisen könnten.

- Entitäten: Verfolgen Sie einzelne Akteure in Ihrem System, z. B. Benutzer, IPs oder Hosts. Der Aktivitätswert jeder Entität spiegelt das potenzielle Risiko basierend auf aggregierten Signalen wider.

- Datensätze: Zeigen Sie Sammlungen analysierter Daten an, die die Grundlage für Sicherheitsanalysen bilden.

- Inhalt: Erstellen und verwalten Sie Regeln, Übereinstimmungslisten und benutzerdefinierte Erkenntnisse, um Ihre Sicherheitsüberwachungs- und Reaktionsmöglichkeiten zu verfeinern.

- Konfiguration: Passen Sie Einstellungen für Datenaufnahme, Regelverwaltung, Anreicherung und andere Systemkonfigurationen an.

Übertragen Ihrer Daten in Cloud SIEM

Cloud SIEM organisiert und reichert Daten aus verschiedenen Quellen automatisch an und wandelt sie in umsetzbare Sicherheitserkenntnisse um. Der Datenaufnahmeprozess beginnt mit Protokollen aus verschiedenen Quellen, die über einen installierten oder gehosteten Collector erfasst werden. Diese Protokolle werden dann in Nachrichten zerlegt, normalisiert und mit zusätzlichen Informationen angereichert, um Datensätze zu erstellen, die als Grundlage für weitere Analysen dienen.

Datenpipeline und -erfassung

In der Datenpipeline durchlaufen Rohprotokolle mehrere Phasen, bis sie zu verwertbaren Daten werden. Jede Nachricht wird in Schlüssel-Wert-Paare zerlegt, einem konsistenten Schema zugeordnet und mit externen Bedrohungsinformationen angereichert.

Um Cloud SIEM effektiv zu nutzen, muss das Unternehmen ausreichend Daten sammeln. Die tägliche Datenaufnahme von über 50 GB hilft dabei, wertvolle Erkenntnisse zu gewinnen. Es ist außerdem wichtig, die Qualität der Datenquellen zu überwachen, da hochwertige Quellen wie CloudTrail, Windows-Ereignisprotokolle und AWS-Protokolle die Erkennungsgenauigkeit deutlich verbessern können.

Datensatzerstellung und Signalgenerierung

Sobald Daten erfasst sind, verarbeitet Cloud SIEM Nachrichten, um Datensätze zu erstellen, die dann mit vordefinierten und benutzerdefinierten Regeln verglichen werden. Wenn die Bedingungen einer Regel erfüllt sind, wird ein Signal generiert, das kritische Ereignisinformationen wie Entität, Schweregrad und Taktik im MITRE ATT&CK-Framework erfasst. Die Signale werden dann anhand der Aktivitätsbewertungen der Entitäten korreliert, wobei Entitäten mit hohen Bewertungen Insights auslösen – Cluster von Signalen, die Aufmerksamkeit erfordern.

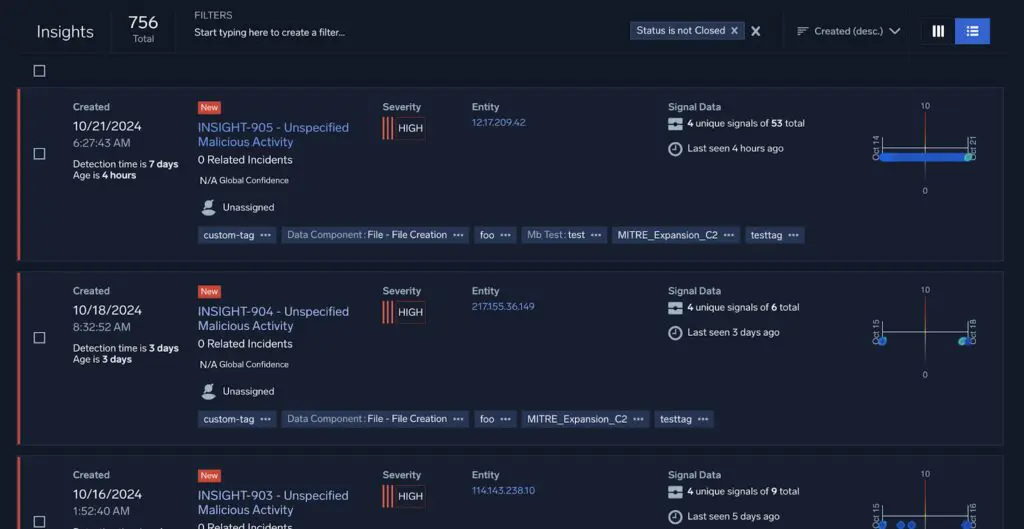

Bedrohungen untersuchen

Die Bedrohungsuntersuchung in Cloud SIEM ist in erster Linie ein reaktiver Prozess, der als Reaktion auf bestimmte Warnungen und Erkenntnisse gestartet wird. Die Insights-Funktion von Cloud SIEM erstellt Cluster verwandter Signale rund um Entitäten mit ungewöhnlicher Aktivität und vereinfacht so die Untersuchung potenzieller Sicherheitsvorfälle. Jede Erkenntnis liefert detaillierte Informationen, die es Sicherheitsanalysten ermöglichen, investigative Fragen zum Ereignis zu beantworten.

So analysieren Sie einen Einblick:

- Beginnen Sie mit der Überprüfung der Zeitleiste und der beteiligten Einheiten. Dadurch können Sie möglicherweise die Quelle, den Umfang und die Abfolge der Aktivität erkennen.

- Ermittler können die zugrunde liegenden Signale detailliert analysieren und Details wie IP-Adressen, Geolokalisierungen und andere für jedes Ereignis relevante Metadaten untersuchen. So kann das Team eine Hypothese zum Vorfall aufstellen und diese bei Verfügbarkeit weiterer Informationen überarbeiten.

Kontextaktionen und Vorfallreaktion

Cloud SIEM unterstützt verschiedene Kontextaktionen direkt von Insights aus, sodass Analysten auf der Sumo Logic-Plattform nach verwandten Ereignissen suchen, Abfragen ausführen oder eine Verbindung zu externen Systemen herstellen können.

Darüber hinaus können Analysten Kommentare hinzufügen, den Insight-Status aktualisieren und weitere Aufgaben ausführen, die den Fortschritt der Untersuchung dokumentieren. Zu den Incident-Response-Aktionen können auch die Ausführung automatisierter Workflows, die Benachrichtigung von Teammitgliedern oder die Einleitung von Folgeaufgaben wie das Erstellen von Jira-Tickets oder das Senden von Nachrichten über Slack gehören.

Verfeinerung des Untersuchungs- und Reaktions-Workflows

Sobald Erkenntnisse generiert und gelöst werden, markieren Benutzer diese als „abgeschlossen“ oder „in Bearbeitung“. Die Algorithmen von Cloud SIEM verbessern die Erkennungspräzision, indem sie aus früheren Vorfalllösungen lernen. Durch die Zuweisung präziser Status zu abgeschlossenen Erkenntnissen können Unternehmen Fehlalarme reduzieren und den Untersuchungsprozess optimieren.

Exabeam: Ultimative Sumo Logic-Alternative

Exabeam ist ein führender Anbieter von Sicherheitsinformations- und Ereignisverwaltungslösungen (SIEM), die UEBA, SIEM, SOAR und TDIR kombinieren, um die Sicherheitsabläufe zu beschleunigen. Seine Security Operations-Plattformen ermöglichen es Sicherheitsteams, Bedrohungen schnell zu erkennen, zu untersuchen und darauf zu reagieren und gleichzeitig die betriebliche Effizienz zu steigern.

Hauptmerkmale:

- Skalierbare Protokollerfassung und -verwaltung: Die offene Plattform beschleunigt das Onboarding von Protokollen um 70 %, sodass keine fortgeschrittenen technischen Kenntnisse mehr erforderlich sind, und gewährleistet gleichzeitig eine nahtlose Protokollaggregation in hybriden Umgebungen.

- Verhaltensanalyse: Verwendet erweiterte Analysen, um normales und abnormales Verhalten zu vergleichen und Insider-Bedrohungen, laterale Bewegungen und komplexe Angriffe zu erkennen, die von signaturbasierten Systemen übersehen werden. Kunden berichten, dass Exabeam 90 % der Angriffe erkennt und darauf reagiert, bevor andere Anbieter sie abfangen können.

- Automatisierte Reaktion auf Bedrohungen: Vereinfacht Sicherheitsvorgänge durch Automatisierung der Vorfallzeitpläne, Reduzierung des manuellen Aufwands um 30 % und Beschleunigung der Untersuchungszeiten um 80 %.

- Kontextbezogene Vorfalluntersuchung: Da Exabeam die Zeitleistenerstellung automatisiert und den Zeitaufwand für Routineaufgaben reduziert, verkürzt sich die Zeit für die Erkennung und Reaktion auf Bedrohungen um über 50 %. Vorgefertigte Korrelationsregeln, Modelle zur Anomalieerkennung und Anbieterintegrationen reduzieren die Anzahl der Warnmeldungen um 60 % und minimieren Fehlalarme.

- SaaS- und Cloud-native Optionen: Flexible Bereitstellungsoptionen bieten Skalierbarkeit für Cloud-First- und Hybridumgebungen und gewährleisten eine schnelle Wertschöpfung für Kunden. Für Unternehmen, die ihr SIEM nicht in die Cloud migrieren können oder wollen, bietet Exabeam ein marktführendes, voll funktionsfähiges und selbst gehostetes SIEM.

- Netzwerktransparenz mit NetMon: Bietet tiefe Einblicke über Firewalls und IDS/IPS hinaus, erkennt Bedrohungen wie Datendiebstahl und Botnet-Aktivitäten und erleichtert die Untersuchung durch flexible Suchfunktionen. Deep Packet Analytics (DPA) basiert außerdem auf der NetMon Deep Packet Inspection (DPI)-Engine, um wichtige Indikatoren für Kompromittierungen (IOCs) zu interpretieren.

Die Kunden Exabeam betonen immer wieder, wie die KI-gestützten Tools für Echtzeittransparenz, Automatisierung und Produktivität die Sicherheitskompetenz des Unternehmens verbessern, überforderte Analysten in proaktive Verteidiger verwandeln und gleichzeitig die Kosten senken und branchenführenden Support bieten.

Mehr über Exabeam erfahren

Vertiefen Sie Ihr Wissen mit Webinaren, Leitfäden und Analystenberichten.

-

Der Blog

Der Blog

What’s New in New-Scale April 2026: Securing the Agentic Enterprise With Behavioral Analytics

- Mehr anzeigen