Beste SIEM-Anbieter: Top 5 Anbieter im Jahr 2025

- 6 minutes to read

Inhaltsverzeichnis

Was sind SIEM-Anbieter?

SIEM-Anbieter sind Unternehmen oder Plattformen, die Lösungen für das Security Information and Event Management (SIEM) anbieten. Diese Lösungen aggregieren, analysieren und verwalten Sicherheitsdaten aus unterschiedlichen Quellen innerhalb eines Unternehmens. SIEM-Plattformen ermöglichen Sicherheitsteams eine zentrale Transparenz und ermöglichen ihnen so, Bedrohungen zu erkennen, zu untersuchen und darauf zu reagieren.

Durch die Konsolidierung von Protokollen, Warnmeldungen und Kontextinformationen fungiert eine SIEM-Lösung als zentrale Schaltzentrale für Sicherheitsvorgänge. Dieser zentralisierte Ansatz ist entscheidend für Unternehmen, die eine kontinuierliche Überwachung und Einhaltung von Standards wie PCI DSS, HIPAA oder DSGVO gewährleisten möchten.

SIEM-Anbieter unterscheiden sich hinsichtlich ihres Technologie-Stacks, ihres Bereitstellungsansatzes und der angebotenen Funktionen. Einige konzentrieren sich auf anpassbare Erkennung und Reaktion und integrieren Analysen und maschinelles Lernen. Andere legen Wert auf die Integration mit Tools von Drittanbietern oder bieten Managed Services an, um den internen Ressourcenbedarf zu reduzieren.

Bei der Auswahl des richtigen SIEM-Anbieters müssen Skalierbarkeit, Bereitstellungsmodell, Compliance-Funktionen und die spezifischen Sicherheitsherausforderungen, denen das Unternehmen gegenübersteht, bewertet werden.

Dies ist Teil einer Artikelserie über SIEM-Tools

Arten von SIEM-Anbietern

Traditionelles lokales SIEM

Herkömmliche lokale SIEM-Lösungen werden in der unternehmenseigenen Infrastruktur bereitgestellt und direkt von den internen IT- und Sicherheitsteams verwaltet. Dieses Modell bietet Unternehmen die Kontrolle über ihre SIEM-Daten, die Möglichkeit zur Architekturanpassung und die Integration in bestehende Systeme.

Solche Konfigurationen werden häufig von Branchen mit strengen regulatorischen Anforderungen oder Bedarf an Datensouveränität bevorzugt. Da alle Daten auf internen Servern verbleiben, können Unternehmen ihre Sicherheits- und Datenschutzrichtlinien durchsetzen, ohne auf externe Infrastruktur angewiesen zu sein.

Lokale SIEM-Systeme erfordern jedoch erhebliche Investitionen in Hardware, Software und qualifiziertes Personal für die laufende Wartung und Optimierung. Die Implementierung kann komplex sein, insbesondere bei wachsenden Datenmengen und der Integration neuer Quellen. Die Skalierung erfordert zusätzliche Infrastruktur, und Updates oder Upgrades können mühsam sein.

Cloud-natives SIEM (SaaS)

Cloud-native SIEM-Anbieter stellen ihre Dienste über das Software-as-a-Service-Modell (SaaS) bereit, das in der Cloud gehostet und verwaltet wird. Diese Architektur macht eine dedizierte Infrastruktur vor Ort überflüssig und ermöglicht Unternehmen eine schnelle Bereitstellung und Skalierung ihrer Sicherheitsüberwachungsfunktionen.

Cloud-SIEMs können Daten aus verteilten Umgebungen aggregieren, darunter Cloud-Workloads, Remote-Standorte und mobile Endpunkte. Updates, Patches und Funktionserweiterungen werden vom Anbieter bereitgestellt, was die Belastung interner Teams reduziert.

Cloud-native SIEMs bieten zwar einfache Verwaltung und Skalierbarkeit, werfen aber auch Fragen zu Datenresidenz und Compliance auf. Unternehmen müssen prüfen, ob die Hosting-Regionen und Zertifizierungen des SIEM-Anbieters den gesetzlichen Anforderungen entsprechen. Darüber hinaus haben manche Unternehmen möglicherweise Bedenken, vertrauliche Protokolldaten Drittanbietern anzuvertrauen.

Erfahren Sie mehr in unserem ausführlichen Leitfaden zuSaaS SIEM

Verwaltete SIEM-Dienste

Managed SIEM-Serviceanbieter erweitern traditionelle und Cloud-SIEM-Plattformen, indem sie professionelles Management, Monitoring und Response als ausgelagerten Service anbieten. Diese Anbieter stellen sowohl die SIEM-Technologie als auch ein Team von Sicherheitsanalysten bereit, die Protokolle überwachen, Warnmeldungen priorisieren und bestätigte Bedrohungen an den Kunden weiterleiten.

Dieser Ansatz ist besonders für Unternehmen mit begrenzten internen Sicherheitsressourcen oder -expertise wertvoll, da er den Aufwand für die Einstellung und Schulung von Fachpersonal reduziert. Managed SIEM-Dienste bieten kontinuierliche Überwachung, schnelle Reaktion auf Vorfälle und regelmäßige Anpassung der Erkennungsregeln an neue Bedrohungen. Sie unterstützen außerdem die Berichterstellung für Audits und Compliance.

Der Erfolg hängt jedoch von einer effektiven Kommunikation und einem klar definierten Vertrag ab, der die Verantwortlichkeiten beider Seiten detailliert beschreibt. Manche Organisationen haben möglicherweise auch Bedenken hinsichtlich der Weitergabe sensibler Daten an Dritte, was strenge Governance- und Datenschutzvereinbarungen erforderlich macht.

Tipps vom Experten

Steve Moore ist Vice President und Chief Security Strategist bei Exabeam. Er entwickelt Lösungen zur Bedrohungserkennung und berät Kunden zu Sicherheitsprogrammen und der Reaktion auf Sicherheitsverletzungen. Er ist Moderator des „The New CISO Podcast“, Mitglied des Forbes Tech Council und Mitbegründer von TEN18 bei Exabeam.

Meiner Erfahrung nach können Ihnen die folgenden Tipps dabei helfen, SIEM-Anbieter besser zu bewerten und mit ihnen zusammenzuarbeiten:

Führen Sie Red-Team- vs. SIEM-Evaluierungen durch: Simulieren Sie gezielte Angriffe (Red-Team-Übungen) auf Ihre Umgebung, um zu beurteilen, wie jeder SIEM-Anbieter diese erkennt und meldet. Dies bietet einen realistischeren Vergleich als Standardfunktionsvergleiche.

Fordern Sie ausgereifte Unterstützung für die Bedrohungssuche: Gehen Sie über die grundlegenden Suchfunktionen hinaus und fragen Sie, wie jedes SIEM die hypothesengesteuerte Bedrohungssuche unterstützt, einschließlich Pivot-Funktionen, erweiterter Filterung und Anreicherung des Bedrohungskontexts.

Fordern Sie native Unterstützung für MITRE ATT&CK-Zuordnung an: Stellen Sie sicher, dass der SIEM-Anbieter Erkennungen und Warnungen direkt ATT&CK-TTPs zuordnen kann und Ihnen die Visualisierung von Abdeckungslücken in Ihrer Kill Chain ermöglicht.

Prüfen Sie, wie sie mit der langfristigen Speicherung und der Hot-Cold-Datenaufteilung umgehen: Viele SIEMs werben mit kostengünstiger Speicherung, aber nur einige ermöglichen schnelles Abrufen und Analysieren aus dem Cold Storage. Fragen Sie nach Latenz-Benchmarks und Optionen zur Datenrehydrierung.

Bewerten Sie die Kontexttreue von Warnmeldungen: Nicht alle korrelierten Warnmeldungen sind gleich. Bewerten Sie, wie gut das SIEM Kontextdetails (z. B. Identität, Verhaltensverlauf, Anlagenkritikalität) bereitstellt, um die mittlere Zeit bis zur Problemlösung (MTTR) zu verkürzen.

Bemerkenswerte SIEM-Tools

1. Exabeam

Exabeam ist ein SIEM-Anbieter, der sich auf analytikbasierte Erkennung und KI-gestützte Sicherheitsoperationen konzentriert. Seine New-Scale SIEM Plattform vereint Protokollverwaltung, erweiterte Verhaltensanalysen und automatisierte Untersuchungen, um SOC-Teams dabei zu unterstützen, die Effizienz zu steigern und die durchschnittliche Reaktionszeit zu verkürzen.

Bereitstellungsmodelle:

Exabeam wird in erster Linie als Cloud-native SaaS-Plattform bereitgestellt, mit Optionen für Hybrid-Support, um regulatorischen und betrieblichen Anforderungen gerecht zu werden.

Zu den wichtigsten Funktionen gehören:

- Modell zur unbegrenzten Datenaufnahme: Die Lizenzierung ist nicht an das Datenvolumen gebunden, sodass Unternehmen die Protokollerfassung ohne unvorhersehbare Kosten skalieren können.

- Benutzer- und Entitätsverhaltensanalyse (UEBA): Wendet Verhaltensmodelle an, um Anomalien, Privilegienmissbrauch und Insider-Bedrohungen mit kontextbezogener Risikobewertung zu erkennen.=

- Agentic AI (Exabeam Nova): Eine Reihe spezialisierter KI-Agenten, die Korrelation, Anreicherung und Untersuchung automatisieren und Analysten dabei helfen, die Bedrohungstriage zu beschleunigen.

- Threat Center und Outcomes Navigator: Einheitliche Arbeitsoberfläche zum Verfolgen von Warnungen, Untersuchungen und Programmwirksamkeit mit Benchmarking gegenüber vergleichbaren Organisationen.

- Automatisierte Erkennung und Reaktion: Korrelation, risikobasierte Priorisierung und Playbooks zur Reduzierung der Alarmmüdigkeit und Unterstützung schnellerer Entscheidungen.

2. Microsoft Sentinel

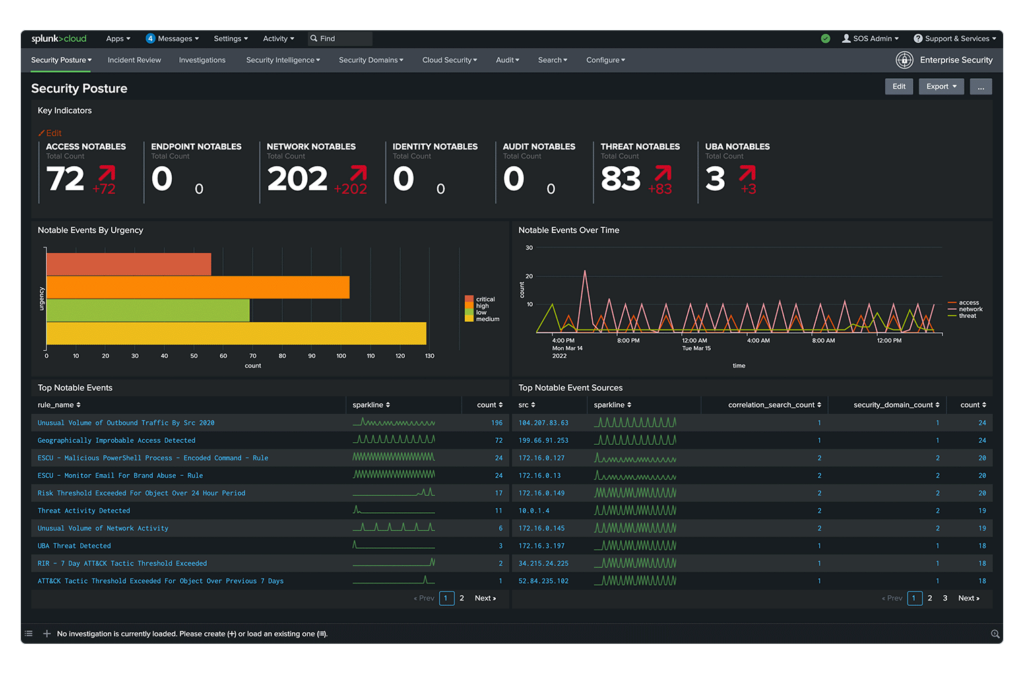

Splunk ist ein SIEM-Anbieter, der eine skalierbare, KI-gestützte Analyseplattform für einheitliche Transparenz und Sicherheitsabläufe bietet. Die SIEM-Lösung Splunk Enterprise Security erfasst und analysiert Daten aus großen Quellen und verschafft Sicherheitsteams so einen Überblick über die aktuelle Situation. Sie umfasst Funktionen wie risikobasierte Warnmeldungen (RBA), integrierte Bedrohungsinformationen und native Orchestrierung.

Bereitstellungsmodelle:

Splunk Enterprise Security unterstützt sowohl On-Premise-als auch SaaS-Bereitstellungsmodelle. Unternehmen können die Lösung auf ihrer eigenen Infrastruktur selbst hosten oder als Cloud-nativer Dienst über die Splunk Cloud Platform nutzen.

Zu den wichtigsten Funktionen gehören:

- Sichtbarkeit: Nimmt Daten aus Quellen auf und normalisiert sie, wodurch eine Überwachung über Umgebungen hinweg ermöglicht wird.

- Risikobasierte Warnmeldungen (RBA): Reduziert die Anzahl der Warnmeldungen durch kontextbezogene Risikobewertung und Korrelation.

- Föderierte Suche und Analyse: Greifen Sie auf verteilte Daten zu und analysieren Sie diese, ohne sie verschieben oder zentralisieren zu müssen.

- Integrierte Bedrohungsinformationen: Bereichert die Erkennung mit Quellen wie Cisco Talos.

- Einheitliche Arbeitsoberfläche: Kombiniert Erkennung, Untersuchung und Reaktion mit Splunk Mission Control.

Source: Splunk

3. Microsoft Azure Sentinel

Microsoft Azure Sentinel ist eine Cloud-native SIEM-Lösung, die die Zentralisierung der Sicherheitsüberwachung in lokalen und Multicloud-Umgebungen unterstützt. Basierend auf der Azure-Infrastruktur bietet die Lösung Analyse-, Bedrohungserkennungs-, Untersuchungs- und automatisierte Reaktionsfunktionen mithilfe eines integrierten Data Lake und der Bedrohungsinformationen von Microsoft.

Bereitstellungsmodelle:

Microsoft Azure Sentinel ist eine SaaS-Lösung. Als Cloud-nativer Dienst, der auf Microsoft Azure basiert, läuft er vollständig in der Cloud, ohne dass eine lokale Bereitstellung möglich ist. Er bietet native Integration mit anderen Microsoft-Cloud-Diensten und wird vollständig von Microsoft verwaltet.

Zu den wichtigsten Funktionen gehören:

- Datenerfassung im großen Maßstab: Nimmt Protokolle von Microsoft- und Nicht-Microsoft-Quellen über integrierte und benutzerdefinierte Konnektoren auf und verwendet dabei Protokolle wie Syslog und REST-API.

- Erweiterte Analyse und Erkennung: Verwendet integrierte Regeln und maschinelles Lernen, um Ereignisse zu korrelieren und Fehlalarme zu reduzieren. Unterstützt MITRE ATT&CK-Zuordnung zur Abdeckungsvisualisierung.

- Data Lake-Integration: Speichert und normalisiert Sicherheitsereignisdaten mithilfe einer kostenoptimierten Langzeitspeicherarchitektur, die schnelles Abrufen und interaktive Analysen mit KQL- und Jupyter-Notebooks unterstützt.

- Tools zur Bedrohungsuntersuchung: Bietet visuelle Entitätsdiagramme und Erkundungstools, um Vorfälle zu verfolgen, Grundursachen zu identifizieren und das Verhalten von Angreifern in verschiedenen Umgebungen zu verstehen.

- Automatisierung und Playbooks: Automatisiert die Reaktion auf Vorfälle mithilfe von Azure Logic Apps und unterstützt Tools von Drittanbietern wie ServiceNow und Jira.

- Beobachtungslisten und Bedrohungsinformationen: Verbessert die Erkennung durch Korrelation eingehender Daten mit kuratierten Beobachtungslisten und Bedrohungsinformationen.

Source: Microsoft

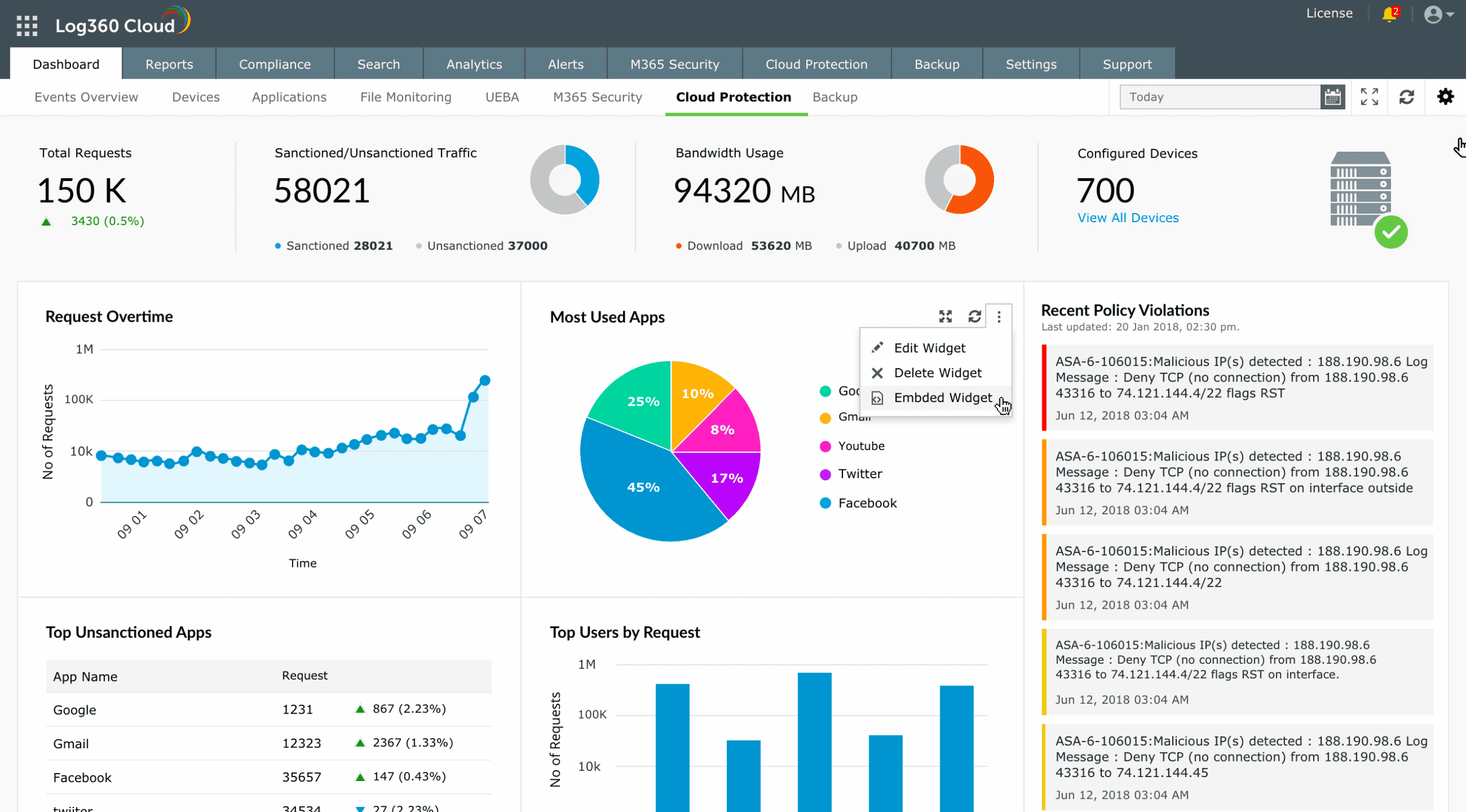

4. ManageEngine Log360

ManageEngine Log360 ist eine einheitliche SIEM-Lösung zur zentralen Erkennung, Untersuchung und Abwehr von Bedrohungen in hybriden IT-Umgebungen. Dank integrierter DLP-, CASB- und SOAR Funktionen unterstützt sie Security Operations Center dabei, sich auf relevante Bedrohungen zu konzentrieren. Die KI-gestützte Plattform nutzt mehrschichtige Erkennung, Verhaltensanalyse und Bedrohungsanalyse.

Bereitstellungsmodelle:

ManageEngine Log360 wird primär als On-Premise-Lösung eingesetzt. Die Installation erfolgt auf der lokalen Infrastruktur und gibt Unternehmen die volle Kontrolle über ihre Daten und ihre Umgebung. Optional bietet es auch Unterstützung für die Überwachung von Cloud-Diensten, die Kernplattform selbst befindet sich jedoch vor Ort.

Zu den wichtigsten Funktionen gehören:

- Einheitliche SIEM-Plattform: Kombiniert SIEM, DLP, CASB, UEBA und SOAR zu einer einzigen Lösung.

- Automatisiertes TDIR (Vigil IQ): Erkennt, untersucht und reagiert auf Bedrohungen mithilfe von KI, Korrelationsregeln und visuellen Vorfallzeitleisten.

- Verhaltensanalyse: Überwacht kontinuierlich das Benutzerverhalten, um Anomalien, Insider-Bedrohungen und Privilegienmissbrauch zu erkennen.

- Dark-Web-Überwachung: Identifiziert kompromittierte Anmeldeinformationen und vertrauliche Daten, die im Dark Web offengelegt werden, bevor sie ausgenutzt werden.

- Incident Workbench: Zentralisierte Ansicht der Sicherheitstelemetrie mit geführten Untersuchungs-Workflows und automatisierter Kontextanreicherung.

Source: ManageEngine

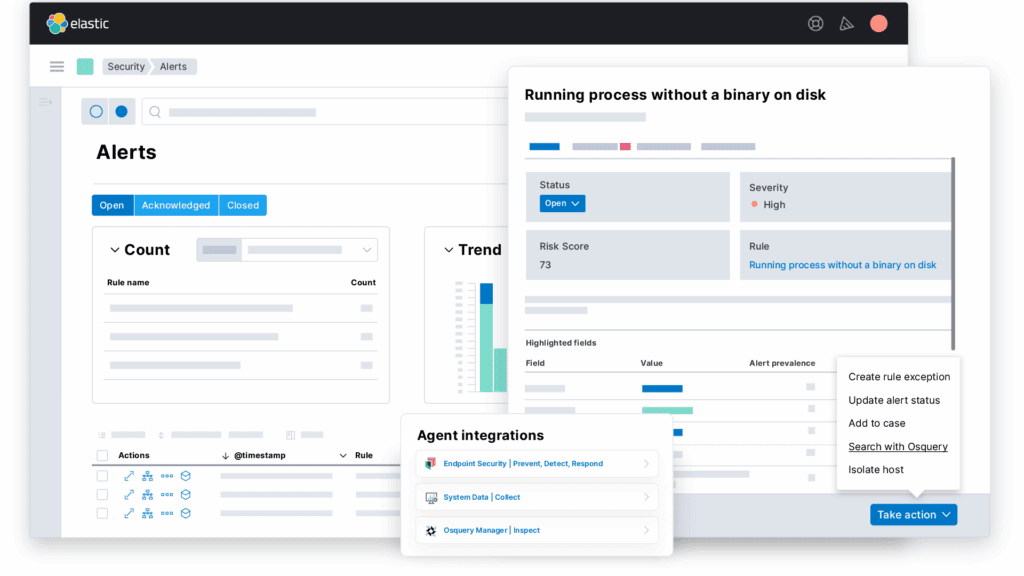

5. Elastische Sicherheit

Elastic Security ist ein Open-Source-SIEM auf Basis von KI, das auf Elasticsearch basiert und skalierbare Bedrohungserkennung, -untersuchung und -reaktion ohne hohe Kosten ermöglicht. Als einheitliche Plattform, die SIEM, XDR und Cloud-Sicherheit kombiniert, bietet es Sicherheitsteams Transparenz in hybriden Umgebungen und ermöglicht ihnen, Daten in Echtzeit zu verarbeiten.

Bereitstellungsmodelle:

Elastic Security unterstützt sowohl On-Premise-als auch SaaS-Bereitstellungsoptionen. Unternehmen können den Elastic Stack selbst hosten oder Elastic Cloud, den verwalteten Cloud-Dienst von Elastic, nutzen.

Zu den wichtigsten Funktionen gehören:

- Erkennung und Reaktion: Automatisiert Untersuchungen mit kontextbezogener KI und korreliert Warnungen, um echtes Angriffsverhalten aufzudecken.

- Open-Source-Architektur: Basiert auf Elasticsearch und bietet Transparenz, Erweiterbarkeit und Zugriff auf die Open-Source-Community.

- Föderierte Suche: Untersuchen Sie Umgebungen mit einer einzigen Abfrage.

- Kontextbezogene KI (RAG): KI-Modelle, die die Umgebung und den historischen Kontext nutzen, um transparente Antworten zu ermöglichen.

- All-in-One-Plattform: Kombiniert SIEM, XDR und Cloud-Bedrohungsschutz in einem Stack.

Source: Elastic

Abschluss

Bei der Auswahl eines SIEM-Anbieters müssen technische Möglichkeiten, Bereitstellungsmodelle und organisatorische Anforderungen berücksichtigt werden. Eine geeignete SIEM-Plattform sollte Bedrohungen in Echtzeit erkennen, effiziente Untersuchungen unterstützen und sich in die bestehende Sicherheitsinfrastruktur integrieren lassen. Unternehmen sollten SIEM-Anbieter anhand von Leistung, Skalierbarkeit, Kosten und der Fähigkeit zur Anpassung an neue Bedrohungen und Compliance-Anforderungen bewerten.

Mehr über Exabeam erfahren

Vertiefen Sie Ihr Wissen mit Webinaren, Leitfäden und Analystenberichten.

-

Der Blog

Der Blog

Meet Exabeam Sherpa™: The AI Backbone of Our Next‑Generation Partner Experience

- Mehr anzeigen