Übersicht über die Rapid7 Nexpose-Lösung: Vorteile, Nachteile und Kurzanleitung

- 8 minutes to read

Inhaltsverzeichnis

Was ist Rapid7 NExpose?

Rapid7 Nexpose ist ein Schwachstellenmanagement-Tool, das Unternehmen dabei unterstützt, Sicherheitslücken in ihren IT-Umgebungen zu identifizieren, zu bewerten und zu beheben. Es bietet kontinuierliche Scan-Funktionen und detaillierte Berichte zur Analyse von Sicherheitsrisiken. Die Plattform lässt sich in verschiedene Sicherheitstools integrieren und ermöglicht so den Schutz vor potenziellen Bedrohungen. Nexpose deckt IT-Ressourcen wie Server, Desktops und Webanwendungen ab.

Nexpose kategorisiert Schwachstellen und weist Risikobewertungen zu, sodass Teams ihre Reaktionsmaßnahmen priorisieren können. Die Plattform unterstützt IT-Compliance-Initiativen, indem sie Scans an gesetzlichen Anforderungen wie PCI-DSS und HIPAA ausrichtet. Die dynamischen Scan-Funktionen von Nexpose ermöglichen es Unternehmen, sich schnell an Veränderungen in ihrer Umgebung anzupassen. Über das Dashboard und die Berichtsfunktionen des Tools können Sicherheitsteams Risiken und den Fortschritt der Behebung kommunizieren.

Empfohlene Lektüre:Was ist SIEM, warum ist es wichtig und 13 Schlüsselfunktionen.

Rapid7 NExpose-Funktionen

Realer Risiko-Score

Nexpose verwendet bei Risikobewertungen eine Risikobewertungsskala von 1 bis 1000.

Dieser Score berücksichtigt verschiedene Bedingungen, wie etwa das Alter der Sicherheitslücke und die Verfügbarkeit öffentlicher Exploits oder Malware-Kits. Darüber hinaus ermöglicht Nexpose den Benutzern, geschäftskritische Systeme zu markieren und zu priorisieren.

Adaptive Sicherheit

Nexpose verwendet eine adaptive Sicherheitsfunktion, die neue Geräte und Schwachstellen automatisch erkennt und bewertet, sobald sie im Netzwerk erscheinen.

Nexpose lässt sich in Cloud-Plattformen wie VMware und AWS integrieren, um dynamische Umgebungen zu überwachen. Dieses Echtzeit-Scanning, kombiniert mit Daten aus dem Sonar-Forschungsprojekt von Rapid7, bietet Sicherheitsteams einen Live-Überblick über ihre Infrastruktur.

Bewertung der Politik

Die Einhaltung von Branchenstandards ist ein entscheidender Faktor für die Sicherheit Ihrer IT-Umgebung. Nexpose bietet Funktionen zur Richtlinienbewertung, mit denen Unternehmen ihre Systeme anhand allgemein anerkannter Standards wie CIS und NIST vergleichen können.

Die Plattform vereinfacht den Prozess der Systemhärtung, indem sie in ihren Sanierungsberichten Schritte bereitstellt. Diese Berichte helfen Sicherheitsteams zu verstehen, welche Aufgaben den größten Einfluss auf die Verbesserung der Compliance und die Reduzierung von Sicherheitsrisiken haben.

Sanierungsberichte

Nexpose bietet detaillierte Berichte, die die umsetzbaren Schritte für IT-Teams priorisieren. Anstatt Benutzer mit umfangreichen Berichten zu überfordern, reduziert die Plattform den Sanierungsprozess auf die wirkungsvollsten Maßnahmen.

Nexpose bietet gezielte Anleitungen mit Schwerpunkt auf 25 Schlüsselaufgaben zur Risikominderung.

Integration mit Metasploit

Zur Validierung gefundener Schwachstellen integriert Nexpose Metasploit Pro, das Penetrationstest-Tool von Rapid7. Diese Integration ermöglicht es Sicherheitsteams, reale Angriffe auf ihre Systeme zu simulieren und zu testen, ob identifizierte Schwachstellen tatsächlich ausgenutzt werden können. Durch die Integration von Schwachstellen-Scanning und Angriffssimulation stellt Nexpose sicher, dass sich die Sicherheitsbemühungen auf die Behebung der Schwachstellen konzentrieren, die das größte Risiko darstellen.

Einschränkungen von Rapid7 Nexpose

Rapid7 Nexpose bietet zwar umfangreiche Funktionen zum Schwachstellenmanagement, weist aber auch einige wichtige Einschränkungen auf. Benutzer der G2-Plattform haben die folgenden Einschränkungen gemeldet:

- Komplexe Einrichtung: Der anfängliche Einrichtungsprozess ist recht kompliziert, insbesondere für Organisationen mit begrenzten Ressourcen. Die Konfiguration des Tools und die Gewährleistung seiner reibungslosen Integration in eine IT-Umgebung können viel Zeit und Fachwissen erfordern.

- Hohe Kosten: Nexpose ist im Vergleich zu anderen Tools zur Schwachstellenverwaltung teurer und daher für kleinere Unternehmen oder Organisationen mit Budgetbeschränkungen weniger erschwinglich.

- Falschmeldungen: Einige Benutzer berichten von häufigen Falschmeldungen in den Scan-Ergebnissen. Dies kann zu unnötigen Behebungsmaßnahmen führen und Zeit und Ressourcen verbrauchen, die besser für die Behebung tatsächlicher Schwachstellen eingesetzt werden könnten.

- Fehlerhafte Sicherheitskonsole: Benutzer haben festgestellt, dass die Sicherheitskonsole fehlerhaft sein kann, was die allgemeine Benutzerfreundlichkeit des Tools beeinträchtigt.

- Unzuverlässige Jira-Integration: Obwohl Nexpose behauptet, eine Integration mit Jira zur Problemverfolgung zu ermöglichen, wurde diese Integration von einigen Benutzern als unzuverlässig und störungsanfällig beschrieben.

- Langsame Schwachstellenerkennung: In manchen Fällen benötigt Nexpose mehrere Tage, um Schwachstellen zu identifizieren, selbst kritische. Diese Verzögerung kann erhebliche Risiken bergen, insbesondere wenn eine rechtzeitige Behebung entscheidend ist.

- Hoher Verwaltungsaufwand: Die Verwaltung von Nexpose erfordert einen erheblichen Verwaltungsaufwand. Von der Verwaltung der Anmeldeinformationen bis zur Sicherstellung der ordnungsgemäßen Konnektivität für Scans kann die Wartung des Tools arbeitsintensiv sein.

- Fehlender Abfragegenerator: Das Fehlen eines Abfragegenerators schränkt die Suchfunktionen des Tools ein und erschwert die Nachverfolgung des Behebungsfortschritts und die wirksame Verwaltung von Schwachstellen im Laufe der Zeit.

Kurzanleitung: Erste Schritte mit Rapid7 Nexpose

Dieses Tutorial vermittelt Ihnen einen Überblick über den erforderlichen Prozess zur Bereitstellung von Rapid7 Nexpose und zum Scannen einer Site. Die Anweisungen in diesem Abschnitt basieren auf der Rapid7-Dokumentation.

Herunterladen und Installieren unter Linux

So beginnen Sie mit der Verwendung von Rapid7 Nexpose in einer Linux-Umgebung:

- Laden Sie die erforderlichen Dateien herunter: Sie benötigen zwei Dateien: das neueste Nexpose Linux-Installationsprogramm und die zugehörige Prüfsummendatei. Die Prüfsummendatei dient dazu, sicherzustellen, dass das Installationsprogramm beim Download nicht beschädigt wurde. Diese Dateien sollten von der Rapid7-Quelle bezogen werden, entweder über eine Kauf-E-Mail oder eine Testregistrierung.

- Produktschlüssel: Stellen Sie sicher, dass Sie den Produktschlüssel zur Hand haben. Mit diesem Schlüssel aktivieren Sie Ihre Nexpose-Lizenz nach der Installation. Dieser Schlüssel wird Ihnen in der Regel beim Kauf oder bei der Registrierung für eine Testversion per E-Mail zugesandt.

- SELinux deaktivieren: Nexpose erfordert, dass SELinux (Security-Enhanced Linux) vor der Installation deaktiviert wird. Um den aktuellen Status zu überprüfen, öffnen Sie ein Terminal und navigieren Sie mit dem folgenden Befehl zur SELinux-Konfigurationsdatei: vi /etc/selinux/config. Suchen Sie in der Datei die Zeile, die mit SELINUX= beginnt. Falls der Wert auf „Enforcing“ eingestellt ist, ändern Sie ihn auf „Disabled“. Speichern Sie die Änderungen und starten Sie das System neu.

- Installieren Sie tmux oder screen: Es wird empfohlen, Terminal-Multiplexer-Tools wie tmux oder screen zu installieren. Mit diesen Tools können Sie die Sitzungskontinuität aufrechterhalten und sicherstellen, dass Ihr Terminal interaktiv bleibt, während die Sicherheitskonsole und die Engine ausgeführt werden.

- Überprüfen Sie die Integrität des Installationsprogramms: Bevor Sie mit der Installation fortfahren, müssen Sie unbedingt sicherstellen, dass die Installationsdatei nicht verändert oder beschädigt wurde. Vergleichen Sie dazu die Prüfsumme des heruntergeladenen Installationsprogramms mit der bereitgestellten Prüfsummendatei. Verschieben Sie das Installationsprogramm und die Prüfsummendatei in dasselbe Verzeichnis, öffnen Sie ein Terminal und führen Sie den Befehl sha512sum -c <Name_der_Installationsdatei>.sha512sum aus.

- Führen Sie die Installation aus: Machen Sie das Installationsprogramm ausführbar, indem Sie den Befehl chmod +x <Installationsdateiname> ausführen. Starten Sie die Installation, indem Sie die Installationsdatei ./<Installationsdateiname> -c ausführen. Folgen Sie den Anweisungen auf dem Bildschirm. Schließen Sie während des Installationsvorgangs keine Befehlszeilenfenster, da diese für den ordnungsgemäßen Abschluss der Installation erforderlich sind.

Sobald die Installation abgeschlossen ist, können Sie sich bei der Nexpose Security Console anmelden und mit der Konfiguration Ihrer Umgebung für das Schwachstellenmanagement beginnen.

Machen Sie sich mit der Konsole vertraut

Nach Abschluss der Installation dient die Nexpose Security Console als primäre Schnittstelle zur Verwaltung von Sicherheitsscans und zur Risikoanalyse. Hier finden Sie eine Übersicht über die wichtigsten Funktionen und die Navigation in der Konsole:

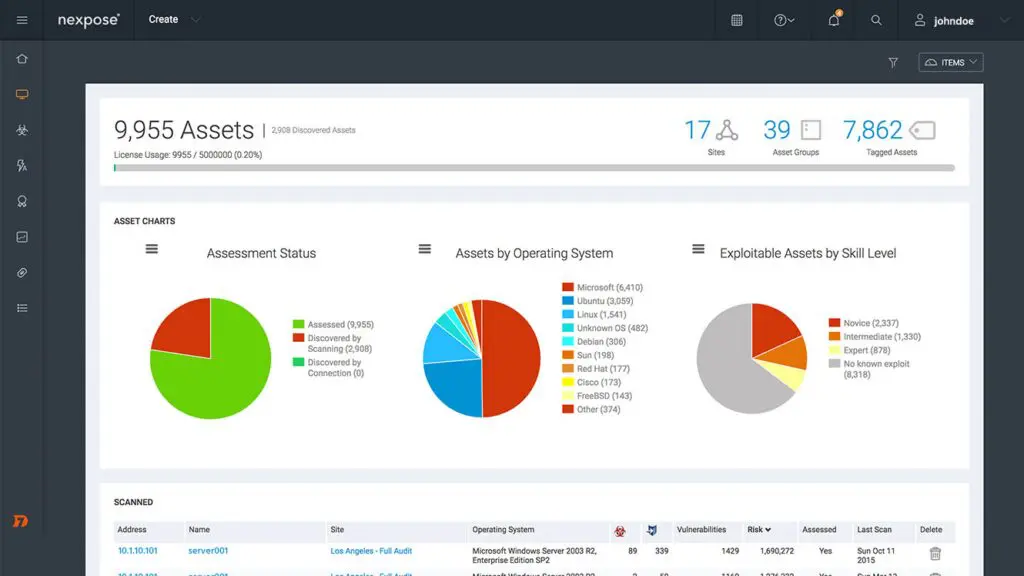

Startseitenübersicht

Wenn Sie sich bei der Nexpose Security Console anmelden, wird Ihnen zunächst die Startseite angezeigt. Sie bietet Ihnen einen Überblick über Ihre Sicherheitsumgebung und umfasst mehrere wichtige Abschnitte:

- Risiken und Vermögenswerte im Zeitverlauf: Dies ist ein dynamisches Diagramm, das die Gesamtzahl Ihrer gescannten Vermögenswerte und die zugehörigen Risikobewertungen verfolgt. Durch die Anzeige dieser Daten im Zeitverlauf können Sie visualisieren, wie sich das Risiko in Ihrer Umgebung im Verhältnis zur Anzahl der Vermögenswerte verändert.

- Sites: In Nexpose ist eine „Site“ eine logische Gruppierung von Assets, die Sie scannen möchten. Die Sites-Tabelle zeigt alle von Ihnen konfigurierten Sites, einschließlich Kennzahlen wie Site-Status, Anzahl der Assets und laufender Scans. Von hier aus können Sie schnell zu einzelnen Sites navigieren, um weitere Aktionen wie das Anzeigen von Ergebnissen oder das Starten von Scans durchzuführen.

- Aktuelle Scans für alle Standorte: Diese Tabelle zeigt eine Liste aller Scans, die derzeit in Ihrer Umgebung ausgeführt werden. Sie können den Scan-Fortschritt überwachen und in Echtzeit auf Details zu jedem Scan zugreifen.

- Asset-Gruppen: Asset-Gruppen dienen zum Organisieren und Berichten Ihrer Assets. Diese Gruppen basieren auf bestimmten Kriterien wie Asset-Typ oder Schwachstellenstatus.

- Asset-Tags: Mit Nexpose können Sie Assets, Sites und Asset-Gruppen mit vordefinierten oder benutzerdefinierten Tags versehen. Tags bieten zusätzlichen Kontext und erleichtern das Filtern und Durchsuchen Ihrer Assets während der Analyse.

Zusätzliche Funktionen auf der Startseite

Die Startseite enthält links ein Navigationsmenü, das schnellen Zugriff auf die wichtigsten Funktionen bietet. Es gibt auch Registerkarten zum Erstellen von Sites, Ausführen von Berichten und Verwalten von Assets:

- Erstellen: Das Dropdown-Menü „Erstellen“ ermöglicht die schnelle Erstellung gängiger Objekte wie Sites, Asset-Gruppen oder Tags.

- Gefilterte Asset-Suche: Mit diesem Tool können Sie nach Assets anhand benutzerdefinierter Kriterien wie IP-Bereich, Betriebssystem oder Risikobewertung suchen.

- Benachrichtigungscenter: Hier erhalten Sie Warnmeldungen und Benachrichtigungen zu Scan-Ergebnissen, Systemzustand und Sicherheitsupdates. Jede Benachrichtigung ist nach Wichtigkeit farblich gekennzeichnet, und kritische Probleme werden zur sofortigen Behebung markiert.

Erstellen und scannen Sie Ihre erste Site

Sobald die Sicherheitskonsole eingerichtet ist, besteht der nächste Schritt darin, Ihre erste Site zu konfigurieren und einen ersten Schwachstellenscan durchzuführen. So geht's:

- Erstellen Sie eine neue Site:

- Klicken Sie auf der Startseite auf das Dropdown-Menü „Erstellen“ und wählen Sie „Site“ aus.

- Geben Sie auf der Seite „Site-Konfiguration“ einen beschreibenden Namen für die Site ein, der die zu scannende Asset-Gruppe widerspiegelt. Optional können Sie eine Beschreibung hinzufügen, um den Zweck der Site zu verdeutlichen.

- Geben Sie unter „Assets“ die Assets an, die Sie in den Scan einbeziehen möchten. Dies kann eine einzelne IP-Adresse, ein IP-Adressbereich oder eine Asset-Gruppe sein. Nexpose ermöglicht Ihnen das Hinzufügen von Assets durch manuelle Eingabe der IP-Adressen oder durch Importieren einer Liste.

- Authentifizierung konfigurieren:

- Zum Scannen von Systemen, die eine Authentifizierung erfordern (z. B. Datenbanken oder interne Server), müssen Sie gültige Anmeldeinformationen angeben. Gehen Sie zu Authentifizierung und klicken Sie auf Anmeldeinformationen hinzufügen.

- Weisen Sie den Anmeldeinformationen bei der Einrichtung einen Namen und eine Beschreibung zu, damit sie leichter zu identifizieren sind. Geben Sie anschließend den Benutzernamen und das Kennwort für den von Ihnen verwendeten Authentifizierungsdienst ein, z. B. SSH oder Windows-Authentifizierung.

- Mit Nexpose können Sie die Anmeldeinformationen testen, um sicherzustellen, dass sie ordnungsgemäß funktionieren. Wählen Sie eine IP-Adresse oder einen Hostnamen aus Ihrer Asset-Liste aus und klicken Sie auf „Anmeldeinformationen testen“. Wenn die Anmeldeinformationen korrekt sind, wird eine Bestätigungsmeldung angezeigt. Bei Problemen gibt Nexpose eine Fehlermeldung aus, z. B. „Ungültige Anmeldeinformationen“ oder „Verbindung abgelehnt“.

- Führen Sie einen vollständigen Scan durch:

- Sobald Ihre Site konfiguriert und die Anmeldeinformationen geprüft sind, können Sie den ersten Scan starten. Wählen Sie die Scan-Vorlage „Vollständige Prüfung ohne Web Spider“, die eine umfassende Prüfung aller Schwachstellen Ihrer Assets durchführt, ohne Webanwendungen zu scannen.

- Wählen Sie anschließend die Scan-Engine aus, die den Scan durchführen soll. Nexpose ermöglicht Ihnen die Verwaltung mehrerer Scan-Engines, wenn Ihre Umgebung verteilt ist.

- Klicken Sie auf „Speichern & Scannen“, um den Scan zu starten. Der Fortschritt wird in Echtzeit auf der Detailseite der Site angezeigt. Sobald der Scan abgeschlossen ist, aktualisiert Nexpose den Scan-Status auf „Erfolgreich abgeschlossen“ oder bietet Schritte zur Fehlerbehebung, falls beim Scan Probleme auftreten.

- Scanergebnisse überprüfen:

- Nach Abschluss des Scans können Sie die Ergebnisse im Abschnitt „Abgeschlossene Assets“ auf der Site-Detailseite überprüfen. Klicken Sie auf die Adresse eines Assets, um detaillierte Informationen anzuzeigen, darunter das Betriebssystem, den Asset-Typ und den berechneten Risikowert.

- Die Schwachstellentabelle bietet eine Aufschlüsselung aller erkannten Schwachstellen für jedes Asset, einschließlich wichtiger Informationen wie Risikobewertung, Ausnutzbarkeit und möglicher Behebungsschritte. So können Sie priorisieren, welche Schwachstellen sofortige Aufmerksamkeit erfordern.

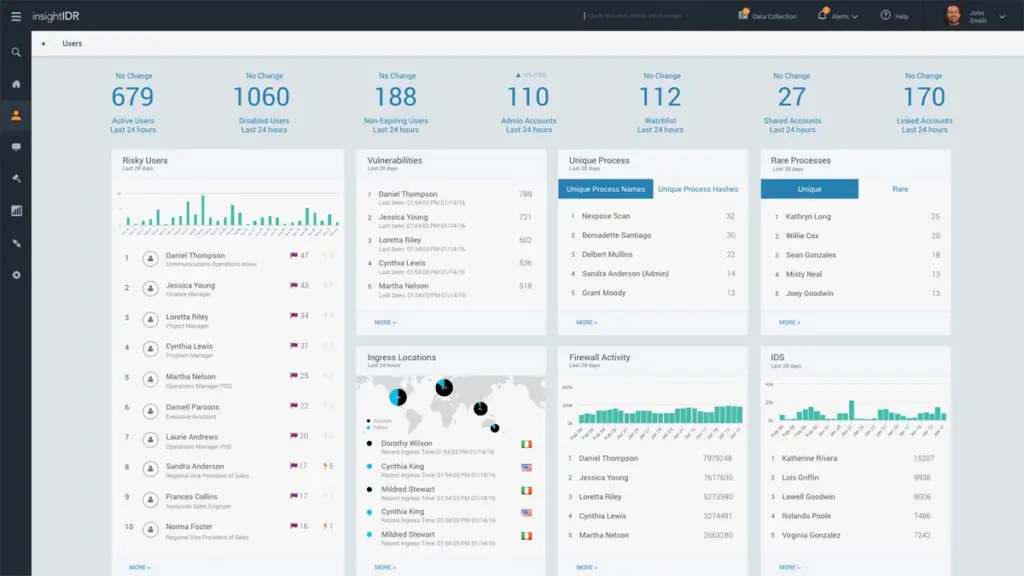

Exabeam: Ultimative Rapid7-Alternative

Exabeam ist ein führender Anbieter von Sicherheitsinformations- und Ereignisverwaltungslösungen (SIEM), die UEBA, SIEM, SOAR und TDIR kombinieren, um die Sicherheitsabläufe zu beschleunigen. Seine Security Operations-Plattformen ermöglichen es Sicherheitsteams, Bedrohungen schnell zu erkennen, zu untersuchen und darauf zu reagieren und gleichzeitig die betriebliche Effizienz zu steigern.

Hauptmerkmale:

- Skalierbare Protokollerfassung und -verwaltung: Die offene Plattform beschleunigt das Onboarding von Protokollen um 70 %, sodass keine fortgeschrittenen technischen Kenntnisse mehr erforderlich sind, und gewährleistet gleichzeitig eine nahtlose Protokollaggregation in hybriden Umgebungen.

- Verhaltensanalyse: Verwendet erweiterte Analysen, um normales und abnormales Verhalten zu vergleichen und Insider-Bedrohungen, laterale Bewegungen und komplexe Angriffe zu erkennen, die von signaturbasierten Systemen übersehen werden. Kunden berichten, dass Exabeam 90 % der Angriffe erkennt und darauf reagiert, bevor andere Anbieter sie abfangen können.

- Automatisierte Reaktion auf Bedrohungen: Vereinfacht Sicherheitsvorgänge durch Automatisierung der Vorfallzeitpläne, Reduzierung des manuellen Aufwands um 30 % und Beschleunigung der Untersuchungszeiten um 80 %.

- Kontextbezogene Vorfalluntersuchung: Da Exabeam die Zeitleistenerstellung automatisiert und den Zeitaufwand für Routineaufgaben reduziert, verkürzt sich die Zeit für die Erkennung und Reaktion auf Bedrohungen um über 50 %. Vorgefertigte Korrelationsregeln, Modelle zur Anomalieerkennung und Anbieterintegrationen reduzieren die Anzahl der Warnmeldungen um 60 % und minimieren Fehlalarme.

- SaaS- und Cloud-native Optionen: Flexible Bereitstellungsoptionen bieten Skalierbarkeit für Cloud-First- und Hybridumgebungen und gewährleisten eine schnelle Wertschöpfung für Kunden. Für Unternehmen, die ihr SIEM nicht in die Cloud migrieren können oder wollen, bietet Exabeam ein marktführendes, voll funktionsfähiges und selbst gehostetes SIEM.

- Netzwerktransparenz mit NetMon: Bietet tiefe Einblicke über Firewalls und IDS/IPS hinaus, erkennt Bedrohungen wie Datendiebstahl und Botnet-Aktivitäten und erleichtert die Untersuchung durch flexible Suchfunktionen. Deep Packet Analytics (DPA) basiert außerdem auf der NetMon Deep Packet Inspection (DPI)-Engine, um wichtige Indikatoren für Kompromittierungen (IOCs) zu interpretieren.

Die Kunden Exabeam betonen immer wieder, wie die KI-gestützten Tools für Echtzeittransparenz, Automatisierung und Produktivität die Sicherheitskompetenz des Unternehmens verbessern, überforderte Analysten in proaktive Verteidiger verwandeln und gleichzeitig die Kosten senken und branchenführenden Support bieten.

Mehr über Exabeam erfahren

Vertiefen Sie Ihr Wissen mit Webinaren, Leitfäden und Analystenberichten.

-

Whitepaper

Strengthening Threat Detection and Investigation With Network Traffic Analysis

-

Whitepaper

Umgang mit Insiderrisiken: Böswillige Insider und kompromittierte Zugangsdaten

- Mehr anzeigen