PCI-Konformität: Die 12 Anforderungen und die Konformitäts-Checkliste

- 8 minutes to read

Inhaltsverzeichnis

Was ist PCI-Konformität?

Der Payment Card Industry Data Security Standard (PCI DSS) gilt für alle Unternehmen, die Kreditkartendaten speichern, verarbeiten oder übertragen. Er ermöglicht die umfassende Einführung einheitlicher Datensicherheitsmaßnahmen. Web-Unternehmen müssen die Anforderungen des PCI DSS erfüllen und verschiedene Maßnahmen ergreifen, beispielsweise das Hosting der Daten auf einem PCI-konformen Host. PCI DSS ist eine Organisation der großen Kreditkartenunternehmen wie Visa, Mastercard, Discover und American Express.

Das Hauptziel der PCI-Konformität besteht darin, Angriffsmöglichkeiten zu reduzieren. Dies erfordert die Verwendung einer sicheren Kartendatenumgebung (Card Data Environment, CDE) – unabhängig davon, ob Sie Ihre interne Umgebung oder eine sichere Zahlungsoption eines Drittanbieters nutzen. Dies ist besonders wichtig für E-Commerce-Websites, die ausschließlich auf die Übertragung von Zahlungskartendaten über das Internet angewiesen sind.

Einige Risiken im Zusammenhang mit E-Commerce-Websites sind beispielsweise:

- Kreditkartenbetrug– Angreifer tätigen Einkäufe mit gestohlenen Kreditkarten oder Kreditkartennummern.

- Identitätsdiebstahl– Angreifer geben sich als jemand anderes aus und tätigen Einkäufe mit deren Anmeldedaten.

- Kreditkarten-Hijacking– Bei Angriffen werden Kunden zu einem gefälschten Einkaufswagen umgeleitet, ihre Sitzung wird gekapert oder es werden andere Mittel verwendet, um an Kreditkartendaten zu gelangen.

Die Sicherheitsstrategie jedes E-Commerce-Unternehmens erfordert kontinuierliche Anstrengungen zur Gewährleistung der Compliance. Die PCI-Compliance betrifft nicht nur Händler, sondern auch Universitäten, Banken, Kommunen und praktisch jede Organisation aus dem öffentlichen oder privaten Sektor, die mit Kreditkartendaten arbeitet. Seit Anfang 2019 umfasst dies auch Softwareentwickler, die Software oder Webanwendungen entwickeln, die Kreditkartenzahlungen akzeptieren.

Dies ist Teil einer umfangreichen Reihe von Leitfäden zur Datensicherheit.

Empfohlene Lektüre:Was ist SIEM, warum ist es wichtig und 13 Schlüsselfunktionen.

Was passiert, wenn Sie nicht PCI-konform sind?

Wenn festgestellt wird, dass ein Unternehmen den PCI-DSS nicht einhält, reichen die Strafen und Konsequenzen von Geldbußen bis hin zum Entzug der Genehmigung zur Annahme von Kreditkartenzahlungen.

Zu den Strafen zählen unter anderem:

- Keine Kreditkartenzahlung möglich– Die schwerwiegendste Strafe für viele Unternehmen ist die Unmöglichkeit, überhaupt noch Kreditkartenzahlungen zu akzeptieren. Dies kann zu massiven finanziellen Verlusten, Marktanteilsverlusten und Reputationsschäden führen. Ein Unternehmen, das von dieser Strafe betroffen ist, muss sich einer PCI-Neubewertung durch einen externen Quality Security Assessor (QSA) unterziehen, um die Berechtigung zur Zahlungsabwicklung wiederzuerlangen.

- Geldstrafen– die Strafe für eine nicht PCI-konforme Website liegt normalerweise zwischen 86.000 und 4 Millionen US-Dollar.

- Obligatorische forensische Untersuchung– Bei Verdacht auf einen Datenverstoß müssen sich Händler einer obligatorischen forensischen Untersuchung unterziehen. Diese kann für einen Händler der Stufe 2 (1–6 Millionen Transaktionen pro Jahr) zwischen 20.000 und 50.000 US-Dollar und für einen Händler der Stufe 1 (über 6 Millionen Transaktionen pro Jahr) über 120.000 US-Dollar kosten.

- Haftung für Betrugsvorwürfe– Nach einer Sicherheitsverletzung ist ein Unternehmen Klagen ausgesetzt, da es in der Verantwortung des Händlers liegt, die vertraulichen Informationen seiner Kunden zu schützen.

Tipps vom Experten

Steve Moore ist Vice President und Chief Security Strategist bei Exabeam. Er entwickelt Lösungen zur Bedrohungserkennung und berät Kunden zu Sicherheitsprogrammen und der Reaktion auf Sicherheitsverletzungen. Er ist Moderator des „The New CISO Podcast“, Mitglied des Forbes Tech Council und Mitbegründer von TEN18 bei Exabeam.

Meiner Erfahrung nach können Ihnen die folgenden Tipps dabei helfen, die PCI-Konformität besser zu erreichen und aufrechtzuerhalten:

Minimieren Sie den PCI-Umfang durch Netzwerksegmentierung

Nutzen Sie die Netzwerksegmentierung, um die Cardholder Data Environment (CDE) von anderen Systemen zu isolieren. Dies reduziert die Angriffsfläche und vereinfacht die Compliance-Bemühungen, indem die Anzahl der Systeme, die die PCI-Anforderungen erfüllen müssen, begrenzt wird.

Tokenisierung nutzen

Ersetzen Sie sensible Karteninhaberdaten durch Token, die außerhalb Ihres Systems nutzlos sind. Dies reduziert das Risiko einer Datenpanne und kann den Compliance-Umfang erheblich verringern.

Setzen Sie die Multi-Faktor-Authentifizierung (MFA) über die Anforderungen hinaus ein

Während PCI MFA für den Fernzugriff auf das CDE vorschreibt, erhöht die Ausweitung von MFA auf alle administrativen Zugriffe die Sicherheit weiter und begrenzt unbefugten Zugriff.

Implementieren Sie Echtzeitüberwachung mit SIEM

Verwenden Sie eine SIEM-Lösung (Security Information and Event Management), um Zugriffsprotokolle, Dateiintegritätsüberwachung (FIM) und andere kritische Ereignisse in Echtzeit zu überwachen und zu analysieren. Dies hilft, verdächtige Aktivitäten schnell zu erkennen und darauf zu reagieren.

Führen Sie regelmäßig PCI-spezifische Penetrationstests durch

Gehen Sie über allgemeine Penetrationstests hinaus. Führen Sie gezielte Tests durch, die reale Angriffe auf Zahlungsverarbeitungssysteme simulieren, um spezifische Schwachstellen innerhalb der CDE aufzudecken.

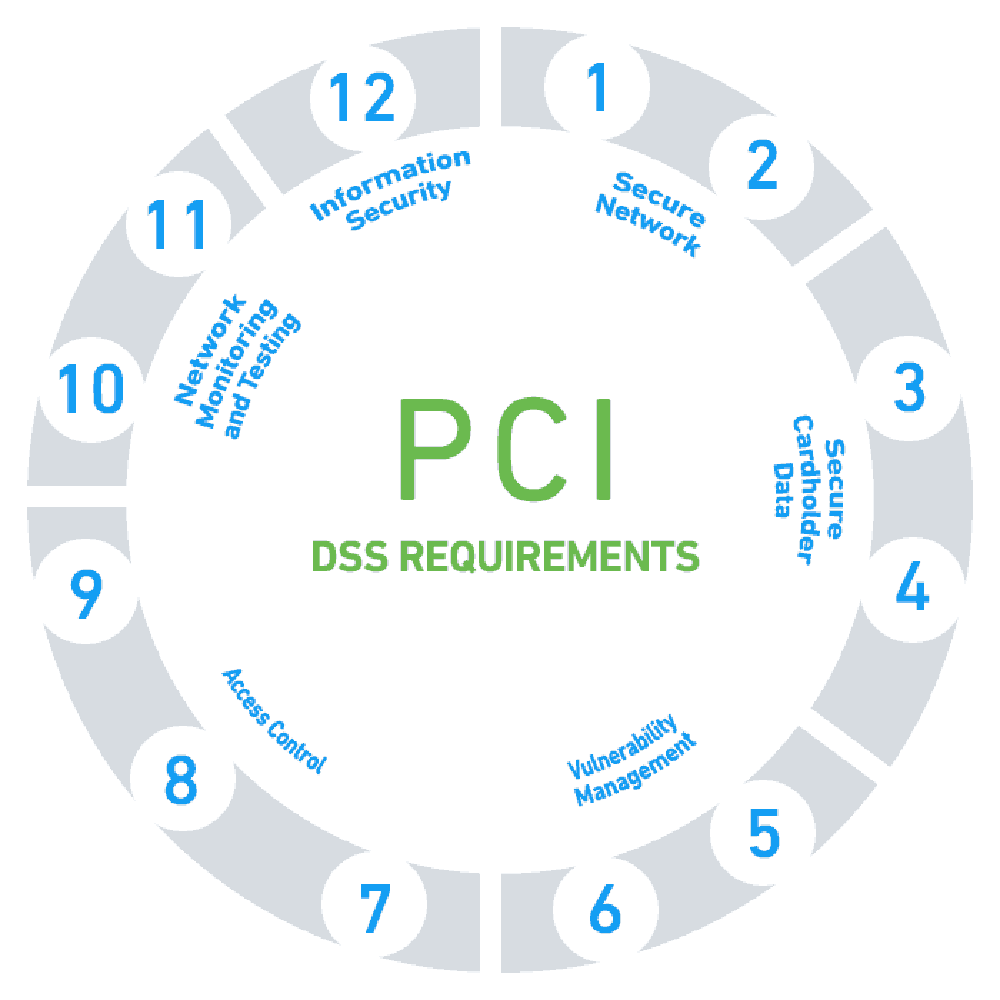

PCI-Konformitätsanforderungen

Der PCI DSS besteht aus sechs Zielen und zwölf Anforderungen, die wie folgt lauten:

Der PCI DSS legt zwölf zentrale Anforderungen für die Konformität von Unternehmen fest. Diese sind in sechs verschiedene Kategorien unterteilt, die sich jeweils auf einen bestimmten Aspekt der Informationssicherheit konzentrieren. Im Folgenden werden sie näher erläutert:

1. Verwenden und warten Sie Firewalls

Firewalls sind eine wichtige Verteidigungslinie für die Sicherheit Ihres Netzwerks. Sie überwachen und steuern den ein- und ausgehenden Netzwerkverkehr anhand von Sicherheitsregeln und bilden eine Barriere zwischen Ihrem sicheren internen Netzwerk und potenziell unsicheren externen Netzwerken. Daher ist es wichtig, Firewalls ordnungsgemäß zu verwenden und zu warten, um unbefugten Zugriff auf Ihr Netzwerk zu verhindern und Karteninhaberdaten zu schützen.

2. Richtiger Passwortschutz

Passwörter sind oft die erste Verteidigungslinie, wenn es um den Schutz vertraulicher Informationen geht. Daher ist es wichtig, strenge Passwortrichtlinien zu implementieren. Dazu gehört die Verwendung komplexer Passwörter, deren regelmäßige Änderung und die Nichtverwendung von vom Hersteller bereitgestellten Standardeinstellungen für Systempasswörter und andere Sicherheitsparameter.

3. Schützen Sie die Daten des Karteninhabers

Der Schutz von Karteninhaberdaten ist ein zentraler Bestandteil der PCI-Compliance. Dazu gehört, die Anzahl der gespeicherten Karteninhaberdaten auf ein Minimum zu beschränken, sie sicher zu entsorgen, wenn sie nicht mehr benötigt werden, und robuste Zugriffskontrollmaßnahmen zu implementieren, um unbefugten Zugriff zu verhindern.

4. Verschlüsselung der übermittelten Karteninhaberdaten

Wenn Karteninhaberdaten über offene Netzwerke übertragen werden, sind sie anfällig für Abhörmaßnahmen. Daher ist es wichtig, starke Verschlüsselungsmethoden zu verwenden, um vertrauliche Informationen während der Übertragung zu schützen. So wird sichergestellt, dass die Daten selbst bei einem Abfangen ohne den richtigen Entschlüsselungsschlüssel nicht gelesen werden können.

5. Nutzen Sie Antiviren- und Anti-Malware-Software

Antiviren- und Anti-Malware-Software sind wichtige Tools zum Erkennen und Entfernen von Schadsoftware. Sie schützen Ihre Systeme vor Bedrohungen, die Karteninhaberdaten gefährden und Ihren Betrieb stören können. Es ist wichtig, diese Tools auf dem neuesten Stand zu halten, um sicherzustellen, dass sie die neuesten Bedrohungen wirksam bekämpfen können.

6. Ordnungsgemäß aktualisierte Software

Die Aktualisierung Ihrer Software ist für eine sichere Umgebung unerlässlich. Software-Updates enthalten häufig Patches für Sicherheitslücken, sodass veraltete Software Ihre Systeme anfällig für Angriffe machen kann. Regelmäßige Software-Updates schützen vor diesen Bedrohungen und gewährleisten die Integrität der Karteninhaberdaten.

7. Datenzugriff einschränken

Der Zugriff auf Karteninhaberdaten sollte auf das Need-to-know-Prinzip beschränkt sein. Das bedeutet, dass nur Personen, die für ihre Arbeit Zugriff auf die Daten benötigen, Zugriff darauf haben sollten. Durch die Implementierung strenger Zugriffskontrollmaßnahmen kann das Risiko eines unbefugten Zugriffs auf vertrauliche Informationen erheblich reduziert werden.

8. Den Personen mit Zugriff auf die Daten werden eindeutige IDs zugewiesen

Jede Person, die Zugriff auf Karteninhaberdaten hat, sollte eine eindeutige ID erhalten. So können Sie den individuellen Zugriff auf Daten verfolgen und überwachen und unbefugte Zugriffe oder verdächtige Aktivitäten erkennen.

9. Physischen Zugang einschränken

Physische Sicherheit ist beim Schutz von Karteninhaberdaten ebenso wichtig wie digitale Sicherheit. Der physische Zugriff auf Daten und Systeme sollte eingeschränkt und überwacht werden, um unbefugten Zugriff und Manipulation zu verhindern.

10. Zugriffsprotokolle erstellen und überwachen

Durch die Protokollierung und Überwachung des Zugriffs auf Netzwerkressourcen und Karteninhaberdaten können Sie Sicherheitsvorfälle umgehend erkennen und darauf reagieren. Durch die regelmäßige Überprüfung der Zugriffsprotokolle können Sie verdächtige Aktivitäten erkennen und potenzielle Datenschutzverletzungen verhindern.

11. Testen Sie Sicherheitssysteme regelmäßig

Regelmäßige Tests von Sicherheitssystemen und -prozessen sind unerlässlich, um sicherzustellen, dass sie wie vorgesehen funktionieren und um potenzielle Schwachstellen zu identifizieren. Dazu gehören Tests von Firewalls, Intrusion Detection Systemen und anderen wichtigen Sicherheitsmaßnahmen.

12. Dokumentrichtlinien

Die Dokumentation Ihrer Sicherheitsrichtlinien und -verfahren ist ein entscheidender Bestandteil der PCI-Compliance. Sie bietet Ihrem Team einen klaren Rahmen und stellt sicher, dass jeder seine Verantwortung für die Aufrechterhaltung einer sicheren Umgebung versteht.

Checkliste zur PCI-Compliance – Erreichen der PCI DSS-Compliance

Um den PCI DSS einzuhalten, sollte eine Organisation drei Schritte befolgen:

Schritt 1: Bewerten

In der Bewertungsphase werden die Karteninhaberdaten ermittelt, Ihre IT-Ressourcen und Geschäftsprozesse für die Zahlungskartenverarbeitung inventarisiert und auf Schwachstellen analysiert. Diese Phase ist entscheidend, da Sie dadurch erkennen, wo sich die Karteninhaberdaten in Ihrem Unternehmen befinden, wie sie verarbeitet werden und wo potenzielle Schwachstellen bestehen.

Dokumentieren Sie zunächst alle Systeme und Prozesse, die mit der Speicherung, Verarbeitung und Übertragung von Karteninhaberdaten verbunden sind. Dies umfasst nicht nur Ihre Zahlungssysteme, sondern auch alle damit verbundenen Systeme. Bedenken Sie, dass Schwachstellen in den mit Ihren Zahlungssystemen verbundenen Systemen potenziell ausgenutzt werden könnten, um Zugriff auf Karteninhaberdaten zu erhalten.

Anschließend sollten Sie einen Schwachstellenscan und Penetrationstests durchführen, um potenzielle Sicherheitslücken zu identifizieren. Diese Tests sollten sowohl intern als auch extern durchgeführt werden und alle im PCI DSS-Umfang definierten Systemkomponenten abdecken.

Schritt 2: Beheben

In der Sanierungsphase werden die in der Bewertungsphase identifizierten Schwachstellen behoben. Je nach Größe Ihres Unternehmens und Anzahl der identifizierten Schwachstellen kann dies ein komplexer Prozess sein. Dennoch ist es ein entscheidender Schritt zur Erreichung der PCI-Konformität.

Zunächst sollten Sie die Schwachstellen nach ihrem Risikograd priorisieren. Schwachstellen mit hohem Risiko sollten zuerst behoben werden, da sie die größte Bedrohung für Ihre Karteninhaberdaten darstellen. Sobald diese Schwachstellen behoben sind, können Sie sich auf Schwachstellen mit geringerem Risiko konzentrieren.

Die Behebung kann verschiedene Maßnahmen umfassen, wie z. B. das Patchen von Software, die Aktualisierung von Firewalls, das Ändern von Passwörtern oder sogar die Neugestaltung Ihrer Geschäftsprozesse. Bedenken Sie, dass die Behebung keine einmalige Maßnahme ist. Neue Schwachstellen können jederzeit auftreten. Daher sollten Sie Ihre Systeme ständig überwachen und regelmäßige Schwachstellenscans durchführen, um die fortlaufende Compliance sicherzustellen.

Schritt 3: Melden

Die letzte Phase der PCI-Konformität ist die Berichterstattung. Dazu erstellen Sie einen Bericht und übermitteln ihn an Ihre Acquirer-Bank und die wichtigsten Kreditkartenanbieter, um die Konformität zu überprüfen. Die Art des erforderlichen Berichts hängt von der Größe Ihres Unternehmens und der Anzahl der jährlich verarbeiteten Transaktionen ab.

Die meisten kleinen Unternehmen müssen einen Selbstbewertungsfragebogen (SAQ) ausfüllen, während größere Unternehmen sich möglicherweise einer Vor-Ort-Prüfung durch einen qualifizierten Sicherheitsgutachter (QSA) oder internen Sicherheitsgutachter (ISA) unterziehen müssen.

Bei der Berichterstattung geht es nicht nur darum, die Einhaltung von Vorschriften nachzuweisen. Sie bietet auch die Möglichkeit, Ihre Sicherheitspraktiken zu reflektieren und nach Verbesserungsmöglichkeiten zu suchen. Der Berichtsprozess kann wertvolle Einblicke in Ihre Sicherheitslage liefern und Ihnen helfen, Bereiche zu identifizieren, in denen Sie Ihre Abwehrmaßnahmen stärken können.

Best Practices zur PCI-Konformität

Die folgenden Best Practices können Ihnen dabei helfen, Ihre Sicherheitsmaßnahmen zu verbessern, um die PCI-DSS-Sicherheitsanforderungen leichter zu erfüllen.

Verwenden Sie eine Firewall– Gemäß der ersten Anforderung müssen Sie zum Schutz Ihres Netzwerks eine zuverlässige Firewall installieren und regelmäßige Tests durchführen, um die Effizienz sicherzustellen.

Verwenden Sie keine Standardkennwörter– Um die PCI-Konformität zu gewährleisten, müssen Sie sicherstellen, dass alle Geräte und Benutzerkonten eindeutige Kennwörter verwenden, die Klein- und Großbuchstaben, Zahlen und Symbole enthalten, um sie sicherer zu machen.

Schützen Sie Karteninhaberdaten durch digitale und physische Maßnahmen– Der PCI-Standard schreibt elektronische und physische Barrieren vor, um den unbefugten Zugriff auf Passwörter zu verhindern. Zu diesen Barrieren zählen beispielsweise Authentifizierungsprotokolle, strenge Passwortrichtlinien, gesperrte Server und verschlossene Schränke für sensible physische Daten. Eine weitere Maßnahme ist die Zugriffsbeschränkung auf Karteninhaberdaten und die Verschlüsselung der Übertragung von Karteninhaberinformationen.

Erstellen und Durchsetzen einer Sicherheitsrichtlinie– Eine Sicherheitsrichtlinie sollte erstellt, vom Management unterstützt und unternehmensweit sowie Drittanbietern und Kunden bekannt gemacht werden. Fügen Sie eine Zusammenfassung bei, wie Sie Kundendaten schützen und welche Kennwort- und Zugriffsanforderungen gelten.

Richten Sie einen Prozess zur Reaktion auf Sicherheitsvorfälle ein– Sorgen Sie für einen klaren Prozess zur Erkennung, Behebung, Eindämmung und Wiederherstellung nach Sicherheitsvorfällen.

Behalten Sie den Überblick über Änderungen– Identifizieren und überprüfen Sie Änderungen an Prozessen oder Technologien, die sich auf Karteninhaberdaten auswirken. Richten Sie Änderungskontrollen ein und ermitteln Sie bei jeder Änderung die Auswirkungen auf die Compliance.

Halten Sie Ihre Software auf dem neuesten Stand und installieren Sie Sicherheitsupdates– Viele der weltweit größten Sicherheitsverletzungen resultierten aus der Ausnutzung bekannter Software-Schwachstellen. Die Aktualisierung der Software, das Scannen von Systemen auf Schwachstellen und deren Behebung sind wichtige Abwehrmaßnahmen.

Abschluss

Die Nichteinhaltung von PCI-Standards kann hohe Geldstrafen und weitere Konsequenzen nach sich ziehen, beispielsweise Geschäftsverluste. Eine Studie des Ponemon Institute ergab, dass mehr als die Hälfte der Kunden nach einem Datenleck das Vertrauen in ein Unternehmen verloren und 31 Prozent ihre Geschäftsbeziehung mit dem Unternehmen nach einem solchen Leck beendeten.

Die Einhaltung der PCI DSS-Standards ist für das Überleben und den Erfolg jedes Unternehmens von entscheidender Bedeutung, insbesondere für Unternehmen in der E-Commerce-Branche.

Weitere Leitfäden zu wichtigen Themen der Datensicherheit finden Sie hier.

Gemeinsam mit unseren Content-Partnern haben wir ausführliche Leitfäden zu verschiedenen anderen Themen verfasst, die Ihnen auch bei der Erkundung der Welt vonDatensicherheit.

Autor: Instaclustr

- [Leitfaden] Vollständiger Leitfaden zu PostgreSQL: Funktionen, Anwendungsfälle und Tutorial

- [Blog] So holen Sie das Beste aus Ihrem Kafka-Cluster heraus

- [Produkt] NetApp Instaclustr Datenplattform

Autor: CyCognito

- [Leitfaden] Was ist Continuous Threat Exposure Management (CTEM)?

- [Leitfaden] Was sind Sicherheitskontrollen: Typen, Funktionen und 8 Frameworks, die Sie kennen sollten

- [WhitePaper] Exposure Management: Der ultimative Leitfaden für Sicherheitsexperten

- [Produkt] CyCognito Attack Surface Management

Autor: Cloudian

Mehr über Exabeam erfahren

Vertiefen Sie Ihr Wissen mit Webinaren, Leitfäden und Analystenberichten.