10 unverzichtbare Funktionen für ein modernes SIEM

- 5 minutes to read

Inhaltsverzeichnis

Legacy-Systeme für Security Information and Event Management (SIEM) kamen erstmals in den 1990er Jahren auf den Markt und wurden von Sicherheitsbetriebszentren übernommen, da sie Einblicke in die tiefsten Winkel ihrer Netzwerke versprachen. Informationssicherheitsteams mussten erkennen, wann und wo Sicherheitsbedrohungen auftraten, diese Ereignisse untersuchen und Entscheidungen über die entsprechenden Maßnahmen treffen.

Die ersten SIEM-Generationen erforderten jedoch eine fachmännische Datenanalyse und ein erfahrenes Team, das in der Lage war, die wachsende Flut an Störsignalquellen herauszufiltern und so die wahren Sicherheitsbedrohungen zu erkennen.

Aufgrund der arbeitsintensiven Prozesse, der unvollständigen Protokollquellen und der erforderlichen Fachkenntnisse können bedeutsame, aber harmlose Ereignisse übersehen werden, während die Untersuchung von Vorfällen in der Regel Wochen (oder sogar Monate) dauert, um sie aufzudecken und zu untersuchen – und die Behebung von Verstößen dauert dann noch viel länger.

Das war damals – modernes SIEM ist heute

Moderne SIEMs bieten neue Funktionen für Ihre Sicherheitsdomäne, die bei älteren SIEMs nicht verfügbar waren. Viele SIEMs behaupten, der „nächsten Generation“ anzugehören, verfügen jedoch nicht über die Funktionen und Merkmale, die zur Lösung der Probleme erforderlich sind, mit denen die meisten Sicherheitsteams heute konfrontiert sind.

Welche Funktionen sind für ein modernes SIEM erforderlich?

Da ältere SIEMs und aktuelle Netzwerktopologien lokale, Cloud- und Remote-Ressourcen sowie Benutzer umfassen, sind Sicherheitsanalysten mit einem sehr hohen Signal-Rausch-Verhältnis konfrontiert. In vielen Fällen beschränken sich SIEMs auf die Beobachtung hochkritischer Ereignisse und die Erfüllung von Compliance-Anforderungen – und nicht viel mehr.

Hier sind die Funktionen, die eine moderne SIEM-Lösung benötigt – eine Kombination aus neuester Technologie und umfassendem Wissen über die Entstehung von Bedrohungen:

1. Sammeln und verwalten Sie Daten aus allen verfügbaren Quellen

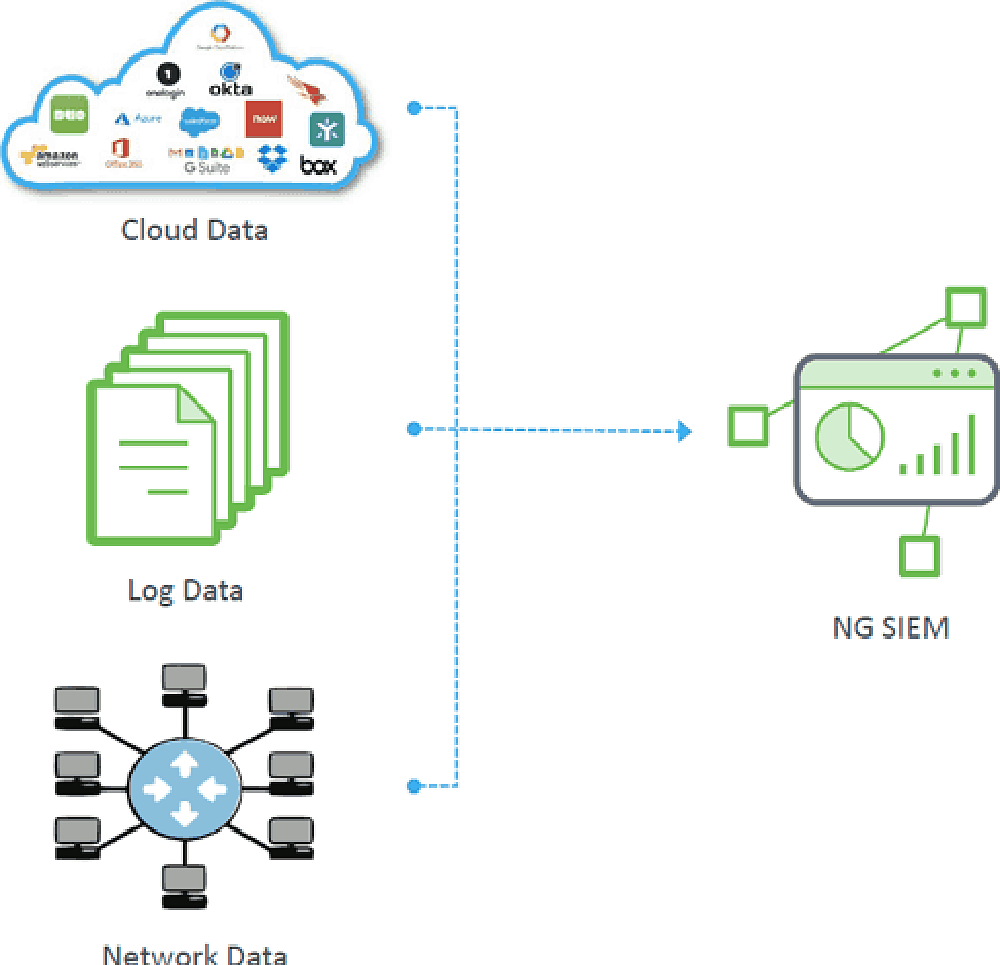

Heutige Bedrohungen erstrecken sich typischerweise über mehrere Datenquellen. Um effektiv zu sein, muss Ihr modernes SIEM-System alle Datenquellen zur Verfügung haben, damit es die Daten analysieren und korrelieren kann. (Siehe Abbildung 1.) Dazu gehören Cloud-Service-Daten, lokale Protokolldaten (Sicherheitskontrollen wie Identität, Datenbanken und Anwendungsprotokolle) und Netzwerkdaten (Einbruchserkennung, Endpunkt, Datenflüsse, Pakete usw.).

Ihr SIEM sollte auch eine zentralisierte Remote-Sicherheitsdatenverwaltung umfassen. Nachdem Sie alle Log-Collectors konfiguriert und ausgeführt haben, sollten Sie diese problemlos von jedem Standort aus verwalten (starten, stoppen, aktualisieren, neu konfigurieren) können. Hier geht es zum Outcomes-Navigator.

2. Gut geprüfte Big-Data-Architektur

Viele ältere SIEMs wurden Anfang der 2000er Jahre entwickelt und nutzen proprietäre Technologie. Es gibt einen erheblichen technologischen Unterschied zwischen damals und heute. Plattformen wie Hadoop, Mongo, Elasticsearch, BigQuery und Spark waren damals einfach nicht verfügbar.

Angesichts der explosionsartigen Zunahme verfügbarer und erfasster Sicherheitsdaten ist nun eine Big-Data-Architektur erforderlich, die Daten skalieren, innerhalb der Daten schwenken und die Vorteile fortschrittlicher Data-Science-Algorithmen für schnelle Abfragen und Visualisierungen nutzen kann.

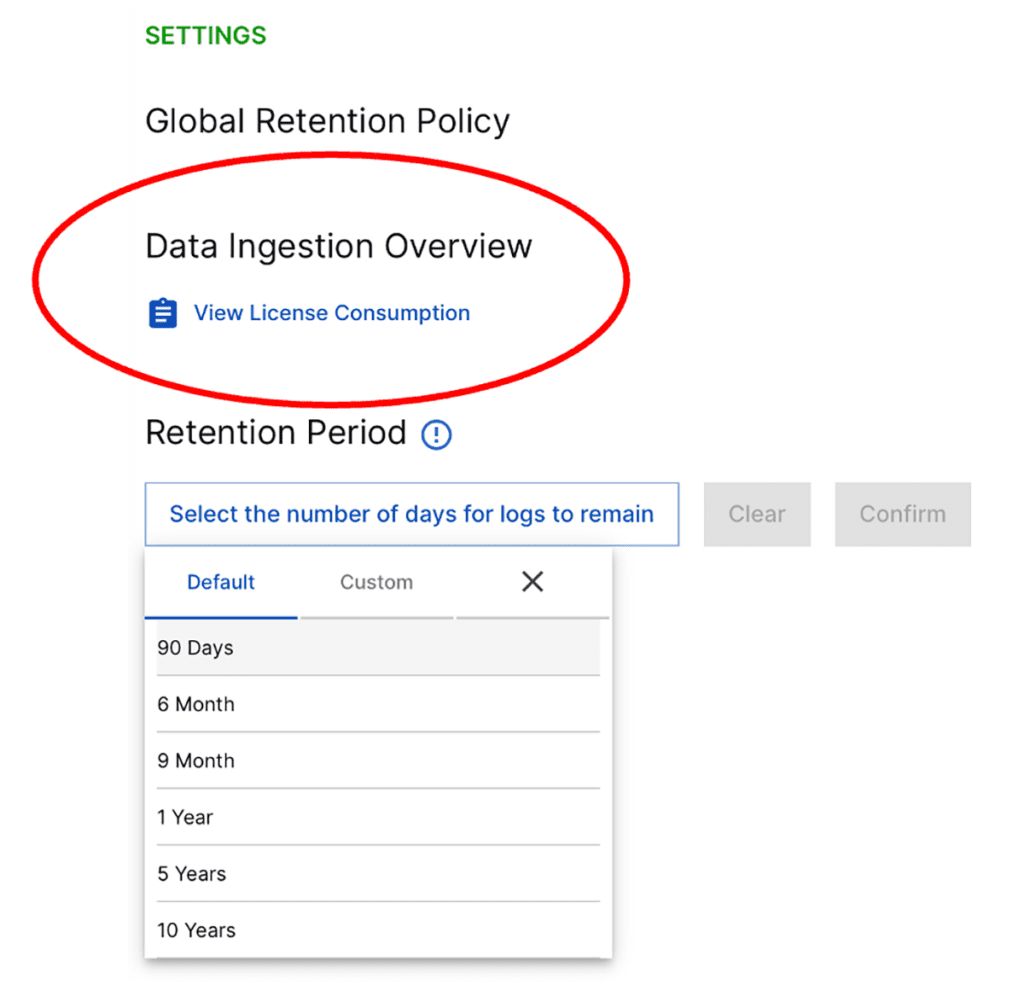

3. Vorhersehbare Preise für die Protokollaufnahme

Die Protokollaufbewahrungseinstellungen sind entscheidend, da sie durch die automatische Entfernung unnötiger Protokolle optimierte Ausgaben ermöglichen. Durch die Definition eines bestimmten Zeitraums für die Aufbewahrung einzelner Protokolle nach Typ und Quelle können Unternehmen Speicherkapazität freigeben und so planbare Ausgaben gewährleisten. Nicht benötigte Protokolle werden gelöscht, wodurch die Ansammlung übermäßiger Daten und die damit verbundenen Speicherkosten vermieden werden.

Beispielsweise kann der Austausch Ihrer Firewall durch ein aktualisiertes Modell die Protokollierung verzehnfachen. Bei verbrauchsbasierter Preisgestaltung erhöhen sich Ihre SIEM-Lizenzgebühren automatisch. Mit einem Flatrate-Preismodell können Sie Daten aus allen Quellen nutzen (anstatt Rosinen herauszupicken) und bleiben dabei im Rahmen Ihres Budgets.

4. Anreicherung des Benutzer- und Asset-Kontexts

Achten Sie auf ein hohes Maß an Anreicherung, das aus allen gesammelten Daten nützliche Ergebnisse liefert. Fortschritte in der Datenwissenschaft liefern viele Erkenntnisse, die früher von erfahrenen Analysten korreliert werden mussten, wie zum Beispiel:

- Kostenlose Integration und Korrelation von Bedrohungsinformationen

- Dynamische Peer-Gruppierung

- Verknüpfen von IP-Adressen mit Benutzeranmeldeinformationen, Geräten und Zeitleisten

- Nachverfolgung des Eigentums an Vermögenswerten

- Zuordnen von Benutzer- und Maschinentypen zu Aktivitäten

- Identifizieren von Dienstkonten

- Persönliche E-Mail-Adressen mit Mitarbeitern verknüpfen

- Verknüpfen der Protokollaktivität der Badge-Station mit Benutzerkonten und Zeitleisten

Durch die Verwendung eines SIEM, das Kontext und Absicht versteht, können Sie den Besitz von Assets, den Anmeldeort des Benutzers, Peer-Gruppen und andere Informationen nachschlagen, die Ihnen beim Erkennen abnormaler Verhaltensweisen helfen können.

5. Analyse des Benutzer- und Entitätsverhaltens

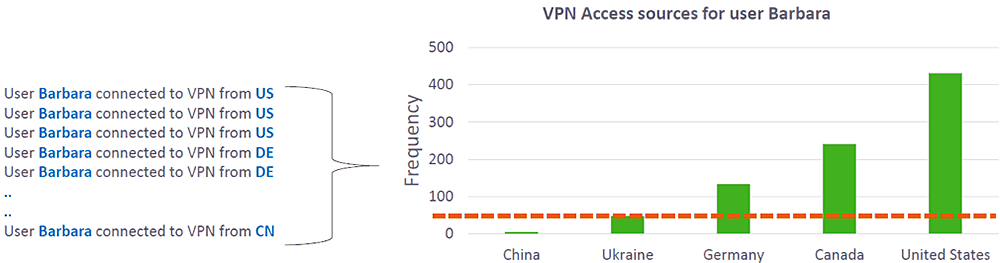

Ein modernes SIEM ermittelt automatisch Verhaltensbasiswerte durch maschinelles Lernen, statistische Analysen und Verhaltensmodellierung – die sogenannte Benutzer- und Verhaltensanalyse (UEBA).

Sobald UEBA normales Verhalten bewertet, kann es ungewöhnlichen Aktivitäten Risikobewertungen zuordnen und Aktivitäten und Verhaltensweisen aufdecken, die einen bestimmten Schwellenwert überschreiten. Wenn sich beispielsweise ein Benutzer normalerweise aus den USA anmeldet und sich nun zum ersten Mal aus China anmeldet, könnte eine solche Anomalie auf einen laufenden Angriff hindeuten.

6. Automatisiertes Tracking von lateralen Bewegungen

Durch die Untersuchung früherer Vorfälle und die Analyse des MITRE ATT&CK-Framework wissen wir, dass über 80 Prozent der Angriffe laterale Bewegungen beinhalten. Dabei versuchen Angreifer, der Erkennung zu entgehen oder sich höhere Berechtigungen zu verschaffen, indem sie Anmeldeinformationen ändern, Berechtigungen erweitern und dann auf wertvolle IP-Adressen und Assets zugreifen. Um laterale Bewegungen von Anfang bis Ende effektiv verfolgen zu können, muss Ihr SIEM in der Lage sein, solche Ereignisse aus verschiedenen Protokollquellen miteinander zu verknüpfen.

7. Verbessertes Sicherheitsinformationsmodell

Herkömmliche SIEMs basieren auf einem Sicherheitsmodell, das größtenteils auf einzelnen Ereignissen basiert. Die manuelle Konvertierung einer Ereignisreihe in eine strukturierte Verhaltenszeitleiste ist sehr zeitaufwändig. Für erweiterte Analysen müssen Sicherheitsdaten in einem sinnvollen Format gespeichert werden – beispielsweise in einer Zeitleiste, die den gesamten Umfang aller überwachten Benutzer und Entitäten enthält. Wenn alle erforderlichen Informationen auf diese Weise organisiert sind, liefern Expertensysteme beim Erkennen abnormaler Ereignisse sofort ihren vollständigen Kontext.

8. Vorgefertigte Zeitpläne für Vorfälle

Die Verwendung eines älteren SIEM erfordert in der Regel eine Kombination komplexer Abfragen, gefolgt von umfangreichem Kopieren und Einfügen aus jeder Quelle in eine gemeinsame Datei (häufig mithilfe eines Texteditors als Repository). Solche Untersuchungen erfordern viel Zeit, umfassendes Fachwissen im Sicherheitsbereich, die Beherrschung von Abfragesprachen und die Fähigkeit, Ergebnisse zu interpretieren. Diese Fähigkeiten sind teuer und knapp.

Mit einer Fülle angereicherter Daten in einem geeigneten Informationsmodell kann ein modernes SIEM den gesamten verfügbaren Kontext in einer übersichtlichen und benutzerfreundlichen Benutzeroberfläche darstellen – der einzigen Glasscheibe.

9. Priorisierung von Vorfällen

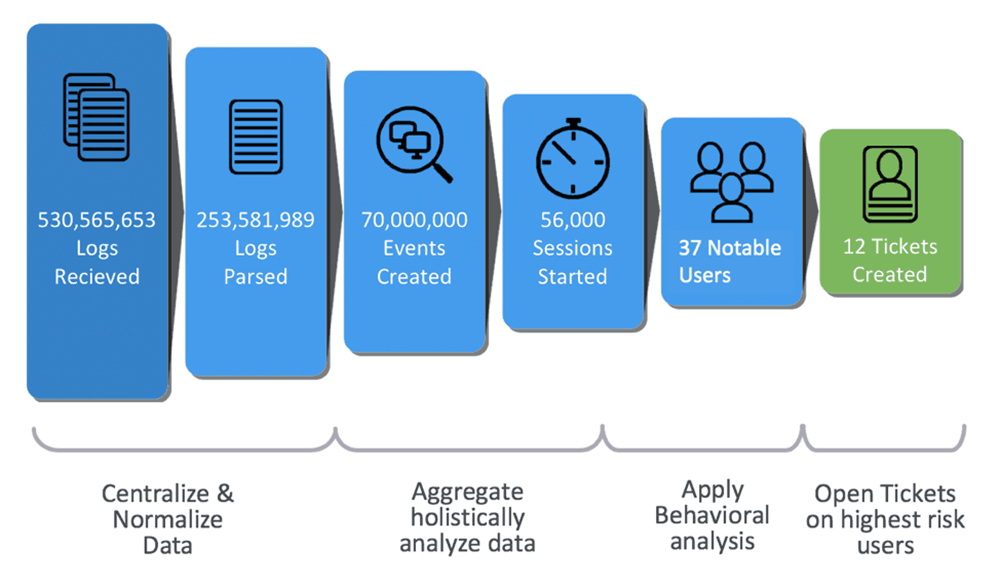

Die Datenmenge, die SOCs analysieren müssen, ist enorm. Es ist nicht ungewöhnlich, dass große Unternehmen täglich Hunderte Millionen Protokolleinträge generieren.

Moderne SIEMs sind darauf ausgelegt, das Signal-Rausch-Verhältnis so zu reduzieren, dass Sie die Domänenkontrolle zurückerlangen können. Die Fähigkeit, Fehlalarme zu eliminieren und sich nur auf Ereignisse mit abnormalem Verhalten zu konzentrieren, ist für robuste Sicherheit, effiziente Mitarbeiterleistung und niedrige Kosten unerlässlich.

An einem typischen Tag kann eine erstklassige SIEM-Lösung 500 Millionen Protokolleinträge auf 60.000 Sitzungszeitleisten reduzieren und dann weniger als 50 nennenswerte Ereignisse aufdecken. Aus diesen können etwa ein Dutzend Tickets zur Untersuchung generiert werden.

10. Automatisierung im gesamten TDIR-Workflow

SIEM-Anbieter verwenden unterschiedliche Abkürzungen für diese Funktion, die zwei Schlüsselbereiche umfasst:

Automatisierung

- Verwenden von Reaktions-Playbooks zur Kodifizierung der besten Reaktionen auf bestimmte Bedrohungsarten

- Bereitstellung einer Workflow-Automatisierung zusätzlich zu Ihrer Orchestrierungsinfrastruktur

- Automatisierung der Reaktion auf Bedrohungen bei gleichzeitiger Reduzierung der Personalmüdigkeit

- Die Möglichkeit, alle Ihre Tools von einem Ort aus zu steuern

Orchestrierung

- Bereitstellung vorgefertigter Konnektoren für Ihre IT- und Sicherheitsinfrastruktur, ohne dass Sie diese selbst skripten müssen

- Einfaches Ziehen/Pushen von Daten in/aus Ihren Zugriffsverwaltungssystemen, Firewalls, E-Mail-Servern, Netzwerkzugriffscontrollern und anderen Verwaltungstools

Eine fortschrittliche SOAR Lösung entlastet Ihre hochqualifizierten Analysten bei der Erstellung von Playbooks, während Junior-Analysten diese ausführen können. So erzielen Sie eine schnellere Problemlösung bei gleichzeitig geringerem Personalaufwand.

Durch ein Upgrade Ihrer SIEM-Lösung auf eine Lösung mit diesen zehn wesentlichen Funktionen kann Ihr Unternehmen mit der wachsenden Bedrohungslandschaft von heute Schritt halten – ohne die steigenden Kosten für hochqualifizierte Sicherheitsanalysten und veraltete Protokollvolumen- und Preismodelle.

Weitere Leitfäden zu wichtigen Themen der Informationssicherheit finden Sie hier.

Gemeinsam mit unseren Content-Partnern haben wir ausführliche Leitfäden zu verschiedenen anderen Themen verfasst, die Ihnen bei der Erkundung der Welt der Informationssicherheit ebenfalls nützlich sein können.

Log-Management

Autor: Exabeam

- Was ist Log-Management? Prozesse und Tools

- 7 wichtige Best Practices Log-Management

- Die 5 besten Tools zur Protokollanalyse, die Sie 2023 kennen sollten

Sicherheitsoperationszentrum

Autor: Exabeam

- SOC-Analyst: Stellenbeschreibung, Fähigkeiten und Zertifizierungen

- Was ist ein Security Operations Center? Vollständiger Leitfaden

- 5 SecOps-Funktionen und Best Practices für den SecOps-Erfolg

Notfallwiederherstellung

Autor: Cloudian

Mehr über Exabeam erfahren

Vertiefen Sie Ihr Wissen mit Webinaren, Leitfäden und Analystenberichten.

-

Der Blog

Der Blog

What’s New in New-Scale April 2026: Securing the Agentic Enterprise With Behavioral Analytics