حلول الثقة الصفرية: المكونات الرئيسية وأفضل 9 خيارات في عام 2026

- 10 minutes to read

فهرس المحتويات

ما هي حلول الثقة الصفرية؟

A zero trust solution هو إطار أمان حديث ومجموعة من التقنيات التي تقوم بالتحقق المستمر من كل مستخدم وجهاز وتطبيق قبل منح الوصول إلى الموارد، سواء كانت داخل أو خارج محيط الشبكة.

كيف تعمل حلول الثقة الصفرية:

- لا تثق أبداً، تحقق دائماً: المبدأ الأساسي هو أنه لا يتم الوثوق بأي مستخدم أو جهاز بشكل افتراضي، بغض النظر عن الموقع.

- أقل امتياز: يتم منح المستخدمين الحد الأدنى فقط من الوصول الضروري لدورهم أو مهمتهم.

- تحليل في الوقت الحقيقي: تجمع الحلول باستمرار وتحلل الإشارات من المستخدمين والأجهزة والشبكة لتحديد الشذوذ.

- التنفيذ الآلي: يتم تطبيق السياسات بشكل ديناميكي، ويمكن أن يتم تفعيل الاستجابات التلقائية، مثل حظر الأنشطة المشبوهة.

تشمل المكونات الرئيسية والقدرات ما يلي:

- فحوصات صحة الجهاز: تضمن أن الأجهزة تلبي معايير الأمان (مثل البرمجيات المحدثة) قبل منح الوصول.

- إدارة الهوية والوصول (IAM): تعتبر المصادقة القوية (MFA، والبيانات البيومترية)، وتسجيل الدخول الموحد (SSO)، والتفويض المستمر أساسية.

- الوصول إلى الشبكة بدون ثقة (ZTNA): يوفر وصولاً آمناً يعتمد على الهوية، على مستوى التطبيق، وغالباً ما يحل محل الشبكات الافتراضية الخاصة التقليدية.

- التجزئة الدقيقة: تقسم الشبكة إلى مناطق أصغر ومعزولة للحد من نطاق الانفجار لحادث أمني ومنع الحركة الجانبية للتهديدات.

- أمان النقاط النهائية: يركز على حماية وتأمين الأجهزة الفردية (أجهزة الكمبيوتر المحمولة، الهواتف الذكية) التي يصل المستخدمون من خلالها إلى الشبكة.

- الذكاء الاصطناعي وتعلم الآلة: يستخدمان لاكتشاف السلوكيات الشاذة، وتقييم المخاطر في الوقت الحقيقي، وأتمتة تنفيذ السياسات.

كيف تعمل حلول الثقة الصفرية

لا تثق أبدًا، تحقق دائمًا.

المبدأ التوجيهي لعدم الثقة هو "لا تثق أبداً، تحقق دائماً". وهذا يعني أنه لا يُعتمد على أي مستخدم أو جهاز، سواء داخل أو خارج الشبكة المؤسسية، بشكل افتراضي. يتم التعامل مع كل طلب للوصول إلى الموارد على أنه غير موثوق حتى يتم التحقق من الهوية وصحة الجهاز والسياق. هذا يقلل من خطر التهديدات الداخلية والحركة الجانبية، والتي هي شائعة في الاختراقات حيث يستغل المهاجمون الثقة الضمنية داخل الشبكة.

تعتبر عملية التحقق هذه مستمرة وديناميكية، وليست مجرد فحص لمرة واحدة عند تسجيل الدخول. يجب أن يمر كل تفاعل وطلب بعملية المصادقة ويحقق متطلبات السياسة قبل منح الوصول. إذا تغيرت الظروف، مثل انتقال المستخدم إلى شبكة مختلفة أو فشل الجهاز في اختبار الصحة، يمكن إلغاء الوصول على الفور.

أقل صلاحية

يضمن تنفيذ مبدأ أقل الامتيازات أن يكون لدى المستخدمين والأجهزة الحد الأدنى فقط من الوصول المطلوب لأداء مهامهم. بدلاً من الوصول الواسع بمجرد دخول الشبكة، يتم التحكم في الأذونات بشكل صارم ومقيد بناءً على دور المستخدم وسياقه واحتياجاته. يحد هذا الاحتواء من الأضرار المحتملة الناتجة عن الحسابات المخترقة، حيث لا يمكن للمهاجمين التحرك بحرية أو الوصول إلى البيانات الحساسة دون تحقق إضافي.

يتم تطبيق مبدأ أقل الامتيازات من خلال سياسات مفصلة وضوابط وصول دقيقة. يتم تقييم كل طلب وفقًا لهذه السياسات، وأي انحراف عن السلوك المتوقع يؤدي إلى تفعيل مصادقة إضافية أو حظر النشاط.

التحليل في الوقت الحقيقي

التحليل في الوقت الحقيقي أمر ضروري لـ هياكل الثقة الصفرية، مما يمكّن المنظمات من تقييم عوامل المخاطر باستمرار وتكييف قرارات الوصول وفقًا لذلك. تحلّيات الثقة الصفرية تراقب نشاط المستخدم، حالة الجهاز، وحركة مرور الشبكة لاكتشاف الشذوذ أو السلوك المشبوه أثناء حدوثه. يستخدم هذا التحليل معلومات استخبارات التهديد، وتحليلات سلوكية، ومعلومات سياقية لإبلاغ الإجراءات الأمنية الفورية.

المراقبة المستمرة والتحليل يضمنان أن ضوابط الأمان تكون استجابتها فعالة وليست ثابتة. إذا أظهر حساب ما علامات على الاختراق، مثل الوصول إلى البيانات خارج الأنماط العادية أو من موقع غير معتاد، يمكن للنظام أن يثير التنبيهات، أو يفرض مصادقة إضافية، أو يمنع الوصول.

التطبيق الآلي

تستخدم الإنفاذ الآلي التكنولوجيا لتطبيق سياسات الأمان بشكل موحد وفوري. عندما يفشل مستخدم أو جهاز في تلبية المعايير المحددة أثناء أي محاولة وصول، يقوم النظام تلقائيًا بحظر أو تقييد الوصول دون تدخل يدوي. تحل الأتمتة محل تأخير الاستجابة البشرية بإنفاذ فوري ومتسق، مما يقلل من فترة المخاطر للمهاجمين.

يمكن للأنظمة الآلية أن تتكامل مع طبقات الأمان الأخرى، مثل مزودي الهوية ومنصات حماية النقاط النهائية وأدوات SIEM، للتكيف مع التغيرات في الوقت الحقيقي. على سبيل المثال، إذا فشل جهاز في فحص الأمان بسبب برنامج قديم، يمكن لقواعد الوصول أن تتحدث على الفور لتضع الجهاز في الحجر الصحي أو تمنع الوصول إليه.

المكونات الرئيسية والقدرات لحلول الثقة الصفرية

إدارة الهوية والوصول (IAM)

تعتبر منصات إدارة الهوية والوصول (IAM) العمود الفقري لنموذج الثقة الصفرية من خلال توفير تحكم شامل في هويات المستخدمين والوصول إلى الموارد. تتولى حلول IAM مهام المصادقة والتفويض وإدارة دورة حياة المستخدم، مما يضمن أن المستخدمين المعتمدين فقط هم من يمكنهم الحصول على الوصول، وفقط إلى الموارد المعتمدة.

تشمل الميزات مثل تسجيل الدخول الموحد، والمصادقة متعددة العوامل، وسياسات الوصول التكيفية بناءً على المخاطر والسياق. يمكن لنظام إدارة الهوية القوي أن يمنح أو يلغي الوصول بشكل ديناميكي، ويستجيب للنشاط المشبوه، ويتكامل مع تقنيات الثقة الصفرية الأخرى. من خلال مركزية مصادقة المستخدم، تساعد منصات إدارة الهوية في تطبيق مبدأ أقل الامتيازات والتحقق الصارم عبر جميع نقاط الوصول.

الوصول إلى الشبكة بدون ثقة (ZTNA)

يستبدل الوصول الآمن إلى الشبكة (ZTNA) الشبكات الافتراضية الخاصة التقليدية (VPN) والضوابط المعتمدة على المحيط من خلال توفير وصول آمن ودقيق للتطبيقات الداخلية بناءً على تقييم مستمر للمخاطر. تقوم حلول ZTNA بمصادقة المستخدمين والأجهزة قبل منح الوصول، وتحد من الرؤية إلى الشبكة الأوسع، مما يقلل من الفرص المتاحة للحركة الجانبية من قبل المهاجمين.

يتم منح الوصول فقط إلى الموارد المحددة المطلوبة، وليس إلى الشبكة بأكملها. يقوم نظام الوصول الآمن (ZTNA) بتقييم السياق بشكل مستمر، مثل موقع المستخدم، ووضع الجهاز، وذكاء التهديدات، لفرض قرارات الوصول. بالإضافة إلى ذلك، يمكن لهذه الحلول تعديل السياسات تلقائيًا بناءً على مستويات المخاطر المتغيرة. من خلال فصل الوصول إلى التطبيقات عن الوصول إلى الشبكة، يخلق نظام الوصول الآمن (ZTNA) بيئة أكثر أمانًا للقوى العاملة عن بُعد والهجينة.

التقسيم الدقيق

تقسيم الشبكات إلى أجزاء صغيرة ومعزولة، مما يقيّد الحركة بين الموارد والتطبيقات. يمكن أن يكون لكل جزء ضوابط وصول خاصة به، مما يجعل من الصعب على المهاجمين التنقل عبر الشبكة حتى لو تمكنوا من التسلل. هذا العزل مفيد بشكل خاص لحماية الأحمال الحساسة، مثل قواعد البيانات والتطبيقات الحيوية.

يتطلب تنفيذ تقسيم الشبكة إلى أجزاء صغيرة رؤية عميقة في حركة مرور الشبكة وأدوات قوية لتطبيق السياسات. تستفيد حلول الثقة الصفرية من الشبكات المعرفة بالبرمجيات والتحليلات في الوقت الحقيقي لتعيين وتكييف سياسات التقسيم بشكل ديناميكي. من خلال التحكم الدقيق في الاتصالات بين الأجزاء، يمكن للمنظمات احتواء الهجمات بشكل أفضل.

أمان نقاط النهاية

يركز أمان النقاط النهائية على تأمين جميع أنواع الأجهزة (الكمبيوترات المحمولة، الهواتف المحمولة، وأجهزة إنترنت الأشياء) المستخدمة للوصول إلى موارد المؤسسة. تقوم الحلول بمراقبة صحة الجهاز وتكوينه وسلوكه باستمرار للكشف عن الشذوذ أو مشكلات الامتثال. إذا تم العثور على جهاز مخترق أو يعمل ببرامج قديمة، يتم تقييد الوصول إلى الموارد المؤسسية أو رفضه حتى يتم حل المشكلة.

يعتمد أمان النقاط النهائية الفعال على التكامل مع أدوات استخبارات التهديد والاستجابة. غالبًا ما تتضمن ميزات مثل الإصلاح التلقائي، وإدارة التصحيحات، وقدرات التراجع، مما يسمح للمنظمات بمعالجة الثغرات بسرعة.

الذكاء الاصطناعي والتعلم الآلي

يساعد الذكاء الاصطناعي وتعلم الآلة في أتمتة اكتشاف التهديدات والاستجابة لها. تقوم الخوارزميات بتحليل كميات هائلة من بيانات نشاط المستخدمين والأجهزة، وتكتشف الأنماط الدقيقة والشذوذات التي قد تشير إلى تهديد ناشئ. تدعم هذه الرؤى السياسات التكيفية، مما يحسن من وضع الأمان في الوقت الحقيقي دون إرهاق فرق الأمان بالتنبيهات اليدوية.

تمكن نماذج التعلم الآلي من إنشاء ملفات تعريف سلوكية أكثر دقة وتفصيلاً، مما يحسن من تحديد الأنشطة الخبيثة مقابل الاستخدام الشرعي. تستخدم حلول الثقة الصفرية الذكاء الاصطناعي لتحديد المخاطر، وتطبيق تغييرات السياسات، وأتمتة الاستجابات، مما يجعل الأمان أكثر كفاءة وأقل اعتمادًا على التدخل البشري.

فحوصات صحة الجهاز

تُعتبر فحوصات صحة الأجهزة تقييمات مستمرة لوضع أمان الجهاز، والتكوين، والامتثال للسياسات المؤسسية. قبل منح الوصول، تتحقق حلول الثقة الصفرية من عوامل مثل إصدار نظام التشغيل، حالة التشفير، مستويات التصحيح، ووجود برامج الأمان. يتم وضع علامة على الأجهزة التي تفشل في هذه الفحوصات أو يتم رفض وصولها حتى تفي بالمعايير المطلوبة.

توفر الفحوصات الصحية المنتظمة رؤى فورية حول نظافة الأصول وتساعد في منع النقاط الضعيفة أو المعرّضة للخطر من أن تصبح نقاط هجوم. يمكن أن تُفعّل خطوات الإصلاح التلقائي، مثل فرض تحديثات البرمجيات أو حجر الأجهزة، عند فشل الفحوصات الصحية. وهذا يضمن أن تشارك فقط الأجهزة الموثوقة والآمنة في النظام الرقمي للمنظمة.

محتوى ذو صلة: اقرأ دليلنا حول أمان الثقة الصفرية (سيصدر قريبًا)

حلول الثقة الصفرية الملحوظة

1. زيسكالير زيرو ترست إكستشينج

منصة Zscaler لتبادل عدم الثقة هي منصة سحابية تهدف إلى استبدال الأمان التقليدي القائم على الحدود من خلال فرض وصول محدود إلى التطبيقات، بغض النظر عن مكان وجود المستخدمين أو الأحمال. بدلاً من السماح بالوصول الواسع إلى الشبكة، تقوم Zscaler بربط المستخدمين مباشرة بالتطبيقات باستخدام بنية تعتمد على الوكيل تفحص جميع حركة المرور، بما في ذلك البيانات المشفرة.

تشمل الميزات الرئيسية:

- الوصول الأقل امتيازًا: يتم توصيل المستخدمين والأجهزة فقط بالتطبيقات المصرح بها، وليس بالشبكة

- معمارية قائمة على البروكسي: تتيح فحص كامل لحركة مرور TLS/SSL دون تدهور في الأداء

- حماية من التهديدات المدعومة بالذكاء الاصطناعي: تستخدم التعلم الآلي لاكتشاف التهديدات وأتمتة الاستجابات في الوقت الفعلي

- تخفي التطبيقات: يجعل التطبيقات الداخلية غير مرئية للمستخدمين غير المصرح لهم، مما يقلل من التعرض

- تنفيذ السياسات: تستند قرارات الوصول إلى الهوية والسياق وتقييم المخاطر

Source: Zscaler

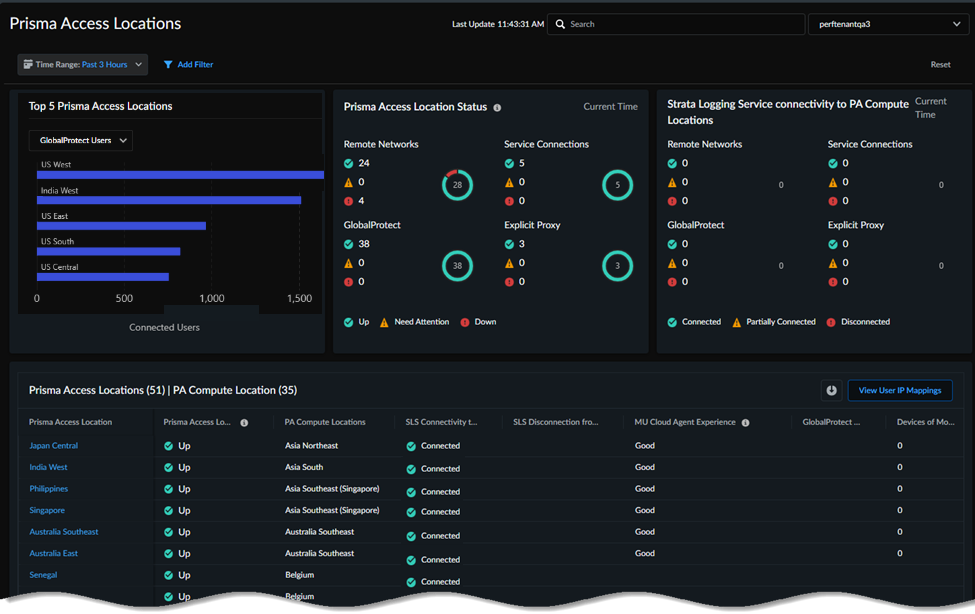

2. خدمة Palo Alto Prisma Access

تقدم Palo Alto Networks ZTNA 2.0 من خلال Prisma Access، وهي منصة سحابية أصلية تفرض الوصول الأقل امتيازًا، والتحقق المستمر من الثقة، وفحص حركة المرور لجميع المستخدمين والأجهزة والتطبيقات دون الاعتماد على نهج "السماح والتجاهل". تستخدم الحلول تقنيات مسجلة مثل App-ID™ و User-ID™ و Device-ID™ لتوفير التحكم في الوصول والسلوك.

تشمل الميزات الرئيسية:

- الوصول الأقل امتيازًا: يستخدم App-ID™ لفرض الوصول الدقيق على مستوى التطبيق والتطبيقات الفرعية

- التحقق المستمر من الثقة: يراقب وضع الجهاز وسلوك المستخدم وسلوك التطبيق حتى بعد منح الوصول

- فحص الأمان: يفحص جميع حركة المرور، بما في ذلك المشفرة، بشكل مستمر، وليس فقط عند الاتصال الأولي

- حماية البيانات الموحدة: سياسات DLP المتسقة للتطبيقات الخاصة وSaaS والتطبيقات السحابية.

- العمارة السحابية الأصلية: تقدم أداءً عاليًا على نطاق واسع مع نشر وعمليات مبسطة

المصدر: بالو ألتو نتوركس

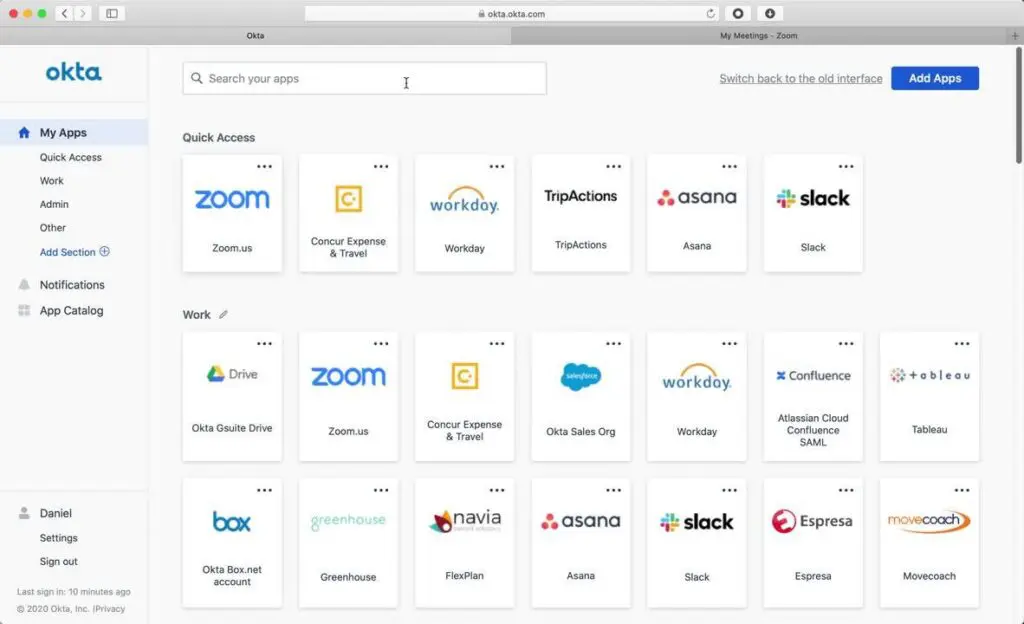

3. أوكتا

تُمكّن Okta مفهوم الثقة الصفرية من خلال نهج يركز على الهوية، حيث تركز على التحقق من هوية من يصل إلى ماذا، ومتى، ومن أين عبر جميع الأجهزة والبيئات. بدلاً من الاعتماد على موقع الشبكة أو بيانات الاعتماد الثابتة، تقوم Okta بفرض الوصول بشكل مستمر بناءً على سياق المستخدم الديناميكي، وحالة الجهاز، وإشارات المخاطر.

تشمل الميزات الرئيسية:

- التحكم في الوصول القائم على الهوية: يمنح الوصول بناءً على هوية المستخدم، وليس على موقع الشبكة

- المصادقة التكيفية: تعدل متطلبات الأمان بناءً على السياق وصحة الجهاز وسلوك المستخدم

- إدارة الهوية المركزية: تجمع بين المصادقة والتفويض عبر الأنظمة السحابية، المحلية، والهجينة

- التكامل مع نظام الأمان البيئي: يعمل مع أدوات Zero Trust الحالية لتطبيق سياسات وصول متسقة

- تجربة مستخدم خالية من الاحتكاك: توازن بين الأمان وسهولة الاستخدام من خلال تسجيل الدخول الأحادي السلس والمصادقة متعددة العوامل

Source: Okta

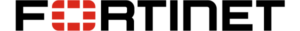

4. الوصول المعتمد على الثقة الصفرية من فورتينت

تقدم شركة Fortinet نموذج الوصول المعتمد على الثقة الصفرية من خلال مجموعة متكاملة من الحلول التي توفر التحقق المستمر من المستخدمين والأجهزة، سواء كانوا متصلين بالشبكة أو غير متصلين. بدلاً من منح وصول واسع إلى الشبكة، تضمن نهج Fortinet أن المستخدمين يمكنهم الوصول فقط إلى تطبيقات محددة بعد التحقق من هويتهم ووضع أجهزتهم.

تشمل الميزات الرئيسية:

- التحقق المستمر: يتحقق من هوية المستخدم ووضع الجهاز قبل وأثناء كل جلسة وصول

- الوصول إلى التطبيقات لكل جلسة: يمنح الوصول إلى التطبيقات الفردية، وليس الشبكة الكاملة، مما يقلل من الحركة الجانبية

- تطبيق سياسات موحدة: تطبق نفس سياسات الثقة الصفرية على المستخدمين في الموقع والذين يعملون عن بُعد

- أمان إنترنت الأشياء والنقاط النهائية: يكتشف ويتحكم في الأجهزة غير المعروفة أو غير المدارة التي تدخل الشبكة

- إدارة الهوية المتكاملة: تستخدم FortiAuthenticator و FortiToken للمصادقة المركزية وMFA

Source: Fortinet

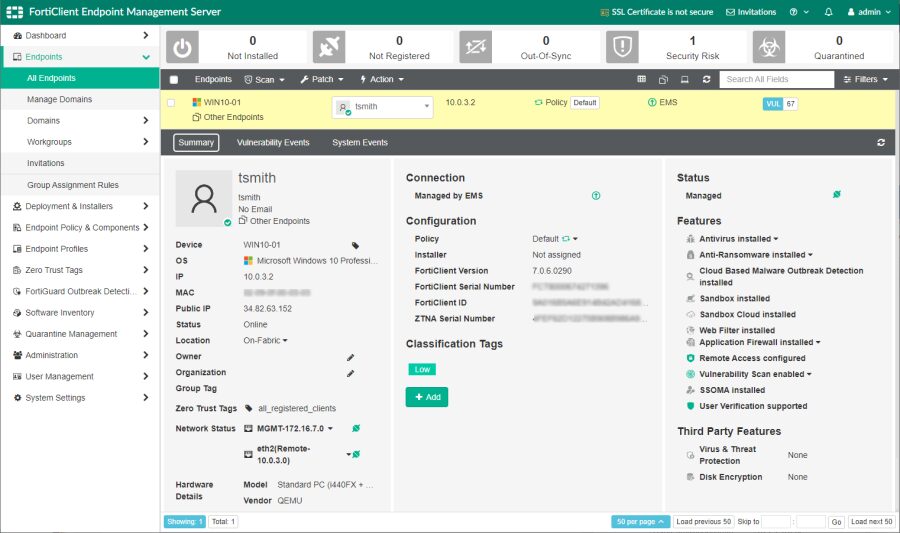

5. منصة تشيك بوينت إنفينيتي

تمكن شركة Check Point مفهوم الثقة الصفرية من خلال منصتها Infinity، وهي بنية تحتية موحدة للأمن السيبراني مدعومة بالذكاء الاصطناعي، تطبق سياسات متسقة عبر الشبكات والسحب والمستخدمين والأجهزة. بدلاً من الاعتماد على حلول متفرقة، تجمع Check Point بين منع التهديدات، والوصول المعتمد على الهوية، وتقسيم الشبكة في إطار إدارة واحد.

تشمل الميزات الرئيسية:

- هندسة أمن موحدة: تجمع بين الجدران النارية، ZTNA، ومنع التهديدات تحت منصة واحدة

- تطبيق سياسات الوصول عبر البيئات المختلفة: يطبق سياسات وصول متسقة عبر السحابة، والأنظمة المحلية، والأنظمة الهجينة

- رؤية مركزية وتحكم: يراقب جميع المستخدمين والأجهزة وحركة المرور من واجهة واحدة.

- الوصول إلى الشبكة بدون ثقة (ZTNA): يمنح الوصول على مستوى التطبيق من خلال سياسات تعتمد على الهوية والاتصال عبر بنية تحتية خاصة

- تقسيم الشبكة بشكل دقيق: يمنع الحركة الجانبية من خلال عزل الأحمال وتقييد الوصول بناءً على الهوية والسياق

المصدر: نقطة التفتيش

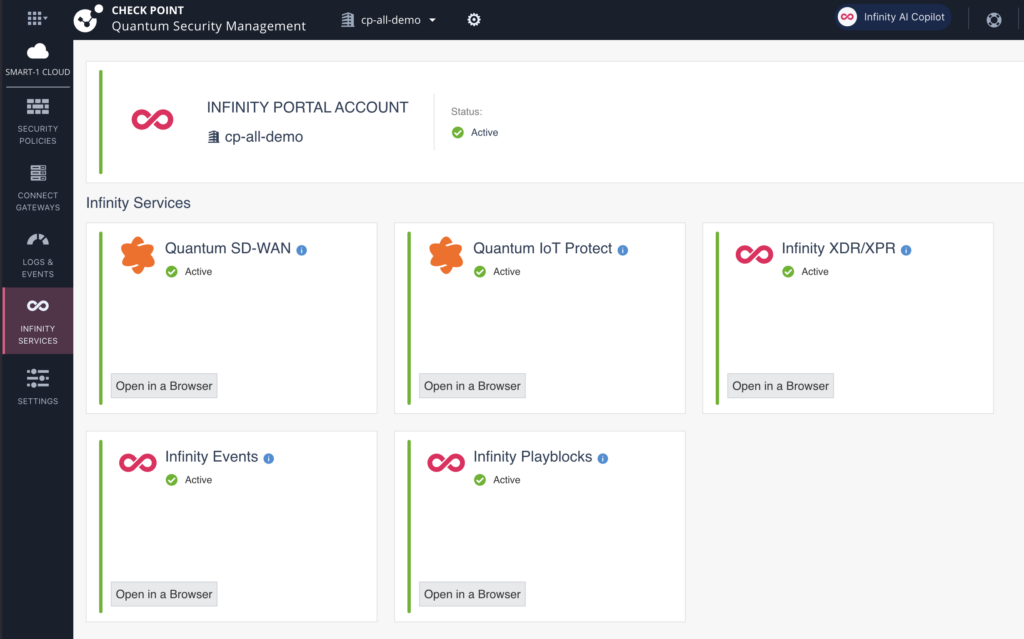

6. تقسيم الثقة الصفرية من إلوميو

تقدم إيلوميو استراتيجية التجزئة على أساس الثقة الصفرية (ZTS)، وهي استراتيجية احتواء استباقية تفترض أن الاختراقات ستحدث وتمنع انتشارها. بدلاً من الاعتماد فقط على الكشف والاستجابة، تركز إيلوميو على تقليل نطاق أي هجوم من خلال تصور الاتصالات عبر الأحمال العمل وفرض ضوابط وصول دقيقة وأقل امتيازًا.

تشمل الميزات الرئيسية:

- افتراض حدوث خرق: يبدأ بتوقع حدوث خروقات ويركز على احتوائها

- سياسات تقسيم دقيق: تسمح فقط بالتواصل الضروري بين الأحمال والبرامج

- منع الحركة الجانبية: يعزل الأنظمة المتضررة تلقائيًا لوقف انتشار الهجمات

- رؤية شاملة: تقوم بتصور كيفية تواصل الأحمال والأجهزة عبر البيئة

- تطبيق أقل امتياز: يضمن أن الأنظمة تتواصل فقط عند الحاجة، استنادًا إلى ضوابط مدفوعة بالسياسات

Source: Illumio

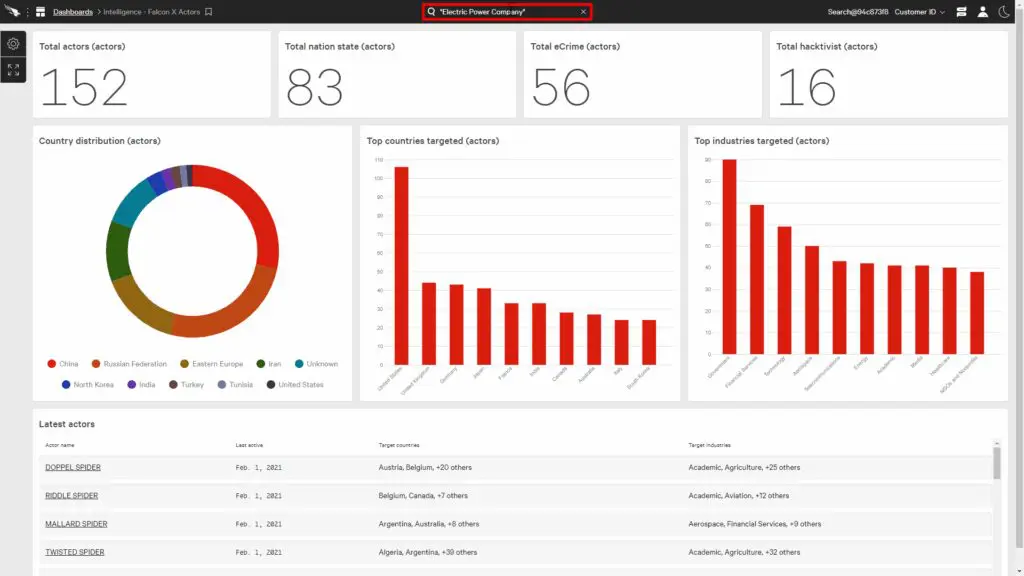

7. حماية الهوية من كراودسترايك فالكون

تقدم CrowdStrike حماية الهوية من خلال Falcon ® Identity Protection، وهو حل سحابي يدمج بين أمان الهوية ونقاط النهاية لحماية ضد الهجمات المدفوعة بالهوية. بدلاً من الاعتماد على ضوابط الوصول الثابتة، يقوم Falcon بتقييم المخاطر بشكل مستمر عبر الهويات والأجهزة والبيئات باستخدام الكشف عن التهديدات المدفوع بالذكاء الاصطناعي والسياسات التكيفية.

تشمل الميزات الرئيسية:

- حماية الهوية الموحدة وحماية النقاط النهائية: يجمع بين الرؤى المتعلقة بالهوية ومستوى الجهاز للكشف عن التهديدات والاستجابة لها في الوقت الحقيقي

- الكشف عن التهديدات المدعوم بالذكاء الاصطناعي: يستخدم الأسس السلوكية واكتشاف الشذوذ لتحديد الهجمات المتطورة في وقت مبكر

- الوصول المشروط القائم على المخاطر: يفرض المصادقة متعددة العوامل وقرارات الوصول ديناميكيًا، استنادًا إلى تقييمات المخاطر الحية

- العمارة السحابية الأصلية: تبسط عملية النشر وتقلل من الأعباء من خلال استخدام وكيل خفيف الوزن واحد

- رؤية الهوية: تحدد بيانات الاعتماد المخترقة والوصول المفرط الامتياز عبر مزودي الهوية

Source: CrowdStrike

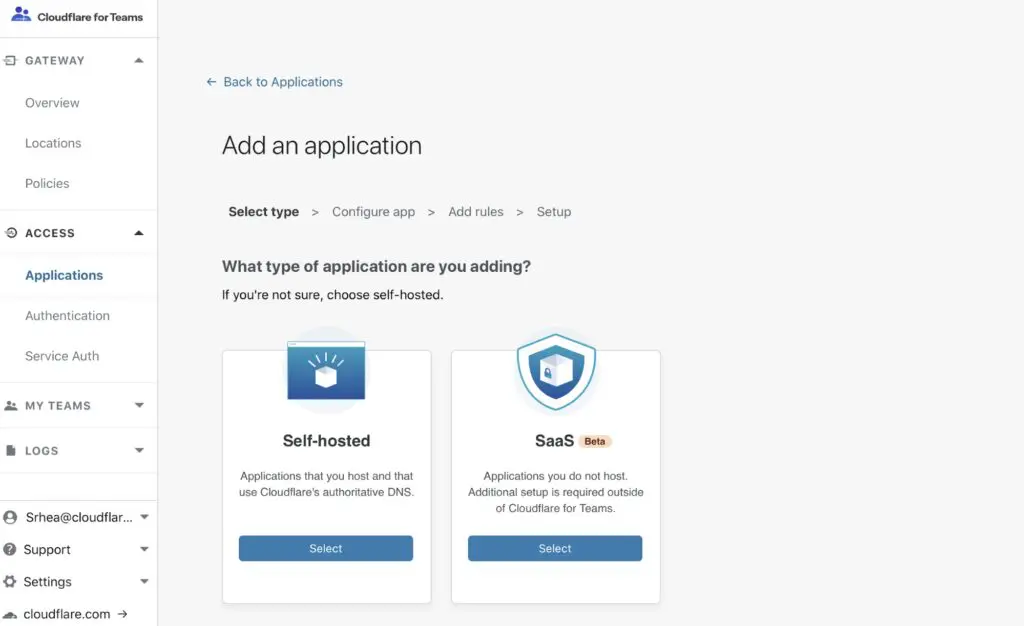

8. كلاودفلير

تقدم خدمة Cloudflare Access الوصول إلى الشبكة بناءً على مبدأ الثقة الصفرية (ZTNA) من خلال منصة سحابية تحل محل الشبكات الافتراضية الخاصة التقليدية (VPN) بتوفير تحكمات وصول سريعة وآمنة وقابلة للتوسع. تم تصميمها لتوفير وصول محدود إلى التطبيقات الداخلية والبنية التحتية وأدوات الذكاء الاصطناعي، حيث تقوم Cloudflare Access بتقييم الهوية ووضع الجهاز والسياق لكل طلب بشكل مستمر.

تشمل الميزات الرئيسية:

- الوصول بأقل امتياز: يفرض الوصول لكل مورد بناءً على هوية المستخدم، وضع الجهاز، والسياق

- استبدال VPN: يلغي الحاجة إلى VPN التقليدي مع تحسين السرعة وتجربة المستخدم

- أداء سريع وموثوق: يوفر وصولاً منخفض الكمون إلى الموارد الداخلية من خلال شبكة Cloudflare العالمية

- الدعم لجميع التطبيقات: يؤمن الويب، وغير الويب، والبرمجيات كخدمة، والأدوات الداخلية، بما في ذلك أنظمة الذكاء الاصطناعي والتطبيقات القديمة

- تكامل مبسط: يستخدم موصلات خفيفة الوزن وقابلة للتكوين وإعداد لمرة واحدة للنشر السريع

Source: Cloudflare

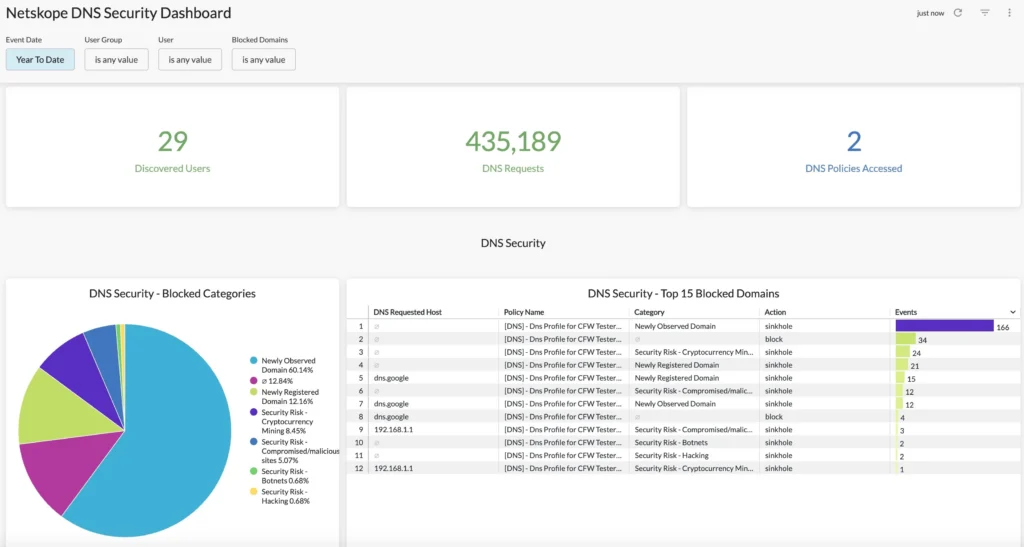

9. نيتسكوبي SSE

تقدم Netskope مفهوم الثقة الصفرية من خلال منصتها لخدمة الحافة الأمنية (SSE)، مما يمكّن الوصول الآمن والتكيف عبر المستخدمين والأجهزة والتطبيقات والبيانات. تم تصميمها لتتوافق مع بنية SASE، حيث تطبق Netskope مبادئ الثقة الصفرية عبر أربع مراحل أساسية: الشبكة، والأمان، والتطبيق، والبيانات.

تشمل الميزات الرئيسية:

- محرك الثقة الصفرية: يقيم ديناميكيًا الهوية والجهاز والتطبيق وسياق المخاطر للمعاملات

- منصة SSE الموحدة: تجمع بين ZTNA و SWG و CASB و DLP في وكيل واحد، ووحدة تحكم، وإطار سياسات.

- تغطية التحول من أربع مراحل: تأمين كل طبقة (الشبكة، الأمان، التطبيق، والبيانات) من خلال ضوابط تكيفية

- العمارة السحابية الأصلية: تقدم الأمان على نطاق واسع مع شبكة Netskope العالمية NewEdge لأداء منخفض الكمون

- الرؤية وحماية البيانات: يفحص حركة مرور الويب، وخدمات البرمجيات كخدمة، والبنية التحتية كخدمة للكشف عن التهديدات والتحكم في البيانات الحساسة

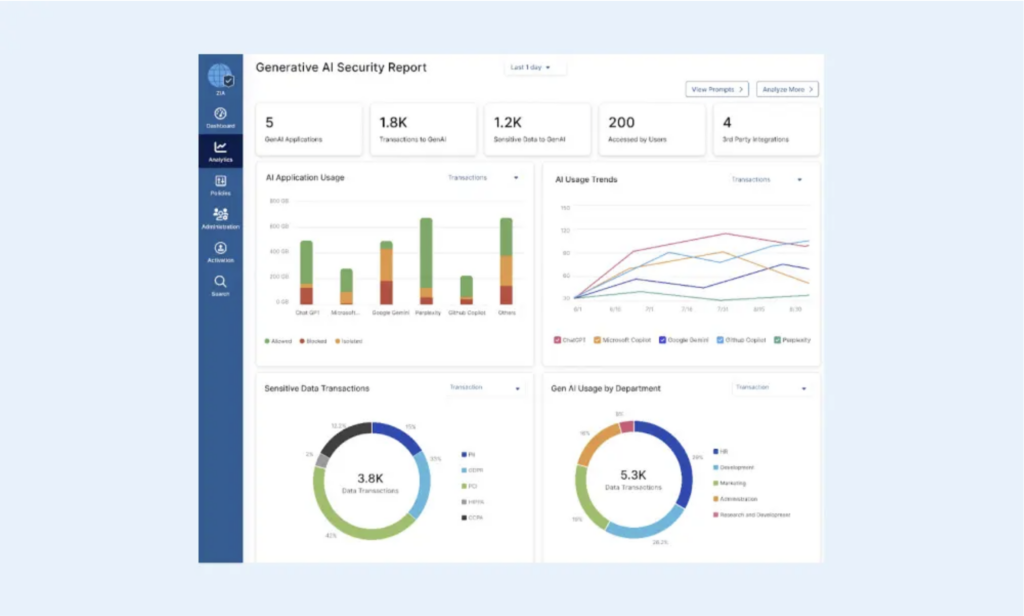

Source: Netskope

كيف تسهل Exabeam المراقبة ذات الثقة الصفرية عبر القصة الأمنية بأكملها

تدعم منصة عمليات الأمان من Exabeam هياكل الثقة الصفرية من خلال توفير بيانات شاملة وتحليلات متقدمة تكمل الحلول الأساسية للثقة الصفرية. وعلى الرغم من أنها ليست مزودًا رئيسيًا للثقة الصفرية، إلا أن Exabeam تتخصص في جمع البيانات من مصادر متنوعة، بما في ذلك أنظمة إدارة الهوية والوصول، وأجهزة الشبكة، وأدوات أمان النقاط النهائية. يعد جمع هذه البيانات أمرًا حيويًا لنموذج الثقة الصفرية، حيث يوفر المعلومات الدقيقة اللازمة للتحقق المستمر من كل طلب وصول وتقييم المخاطر المستمرة.

من خلال الاستفادة من تحليلات السلوك والتعلم الآلي، يمكن لـ Exabeam اكتشاف الشذوذ والأنشطة المشبوهة التي قد تشير إلى اختراق أو انحراف عن سياسات الثقة الصفرية المعتمدة. على سبيل المثال، إذا حاول مستخدم الوصول إلى مورد من موقع غير عادي، أو إذا انحرف سلوك جهاز ما عن خط الأساس المعتمد له، يمكن لـ Exabeam الإشارة إلى هذه الأحداث. توفر هذه القدرة سياقًا أساسيًا وتنبيهات لفرق الأمن، مما يعزز قدرتها على الاستجابة للتهديدات المحتملة حتى ضمن إطار "لا تثق أبدًا، تحقق دائمًا".

في النهاية، تساعد Exabeam في دمج تدفقات البيانات الضخمة التي يتم إنشاؤها داخل بيئة عدم الثقة (Zero Trust) في سرد أمني متماسك. إنها تساعد في فهم "من، ماذا، متى، وأين" محاولات الوصول وتفاعلات الموارد. وهذا يساهم في الفعالية العامة لاستراتيجية عدم الثقة من خلال ضمان التعرف على حتى المؤشرات الدقيقة للاختراق وإبلاغ موظفي الأمن بها لاتخاذ قرارات مستنيرة واستجابة سريعة.

تعلم المزيد عن إكزابييم

تعرف على منصة Exabeam ووسع معرفتك في أمن المعلومات من خلال مجموعتنا من الأوراق البيضاء، البودكاست، الندوات، والمزيد.

-

مدونة

مدونة

What’s New in New-Scale April 2026: Securing the Agentic Enterprise With Behavioral Analytics

- عرض المزيد