أدوات UEBA: القدرات الرئيسية و7 أدوات يجب أن تعرفها

- 6 minutes to read

فهرس المحتويات

ما هي أدوات تحليل سلوك المستخدمين والكيانات (UEBA)؟

أدوات UEBA هي أنظمة برمجية تستخدم تقنيات التعلم الآلي والأساليب الإحصائية لتحديد السلوكيات الشاذة أو الحالات داخل الشبكة. هذه الأدوات مسؤولة عن بعض من أوائل استخدامات الذكاء الاصطناعي (AI) في عمليات الأمان. تعمل من خلال تحليل وتعلم من البيانات التاريخية لتأسيس خط أساس للسلوك الطبيعي. يتم استخدام هذا الخط الأساس بعد ذلك لاكتشاف الانحرافات أو الشذوذات التي قد تشير إلى تهديد أمني محتمل.

هذه الأدوات لا تعتمد على قواعد أمان محددة مسبقًا أو توقيعات. بدلاً من ذلك، تستخدم خوارزميات التعلم الآلي لتتعلم باستمرار وتتأقلم مع الأنماط والسلوكيات الجديدة. وهذا يجعلها فعالة للغاية في اكتشاف التهديدات غير المعروفة، مثل بيانات الاعتماد المخترقة، واستغلالات اليوم صفر، والتهديدات المستمرة المتقدمة (APTs)، التي قد تفوتها حلول الأمان التقليدية.

علاوة على ذلك، تقوم أدوات UEBA بتحليل سلوك المستخدمين وأيضًا سلوك الكيانات. وهذا يعني أنها تستطيع مراقبة وتحليل سلوك الأجهزة والتطبيقات وحركة مرور الشبكة - بشكل أساسي، أي كيان جزء من النظام الرقمي للمنظمة. هذا النهج الشامل يسمح بالكشف عن التهديدات والاستجابة لها بشكل أكثر شمولية ودقة.

توفر أدوات EUBA الرائدة قدرات كشف قوية، مع رؤى أكبر للتحقيق والاستجابة. كما أنها توفر جداول زمنية تلقائية للحوادث، تبرز الأحداث حسب المخاطر، بالإضافة إلى تقنيات تنبيه أكثر ديناميكية تسمح للمحللين بتحديد أولويات فرز تنبيهات الأطراف الثالثة بدقة أكبر.

هذا المحتوى هو جزء من سلسلة حول تحليل سلوك المستخدمين والكيانات (UEBA).

الميزات الرئيسية لأدوات تحليل سلوك المستخدم والكيانات (UEBA)

تعلم الآلة (ML) وتحليلات البيانات

تستخدم أدوات UEBA التعلم الآلي لتحليل كميات هائلة من البيانات في الوقت الحقيقي، مما يمكنها من تحديد الأنماط الدقيقة والارتباطات التي قد تشير إلى تهديد أمني. وهذا يمثل أحد أوائل استخدامات التعلم الآلي في عمليات الأمن.

يمكن لهذه الخوارزميات أن تتعلم من البيانات التاريخية لتحديد مستوى السلوك الطبيعي للمستخدمين والكيانات داخل الشبكة. أي انحرافات عن هذا المستوى تُعتبر تهديدات محتملة. هذه القدرة على التعلم والتكيف مع مرور الوقت تجعل أدوات UEBA فعالة للغاية في اكتشاف التهديدات الجديدة والمتطورة.

علاوة على ذلك، فإن استخدام التحليلات المتقدمة يسمح لهذه الأدوات بفرز الضوضاء والتركيز على التهديدات الأكثر خطورة. يمكنها ترتيب التنبيهات بناءً على شدة التهديد وقيمة الأصول المتأثرة.

إدخال البيانات ودمجها بين بائعين مختلفين

يمكن لأدوات UEBA استيعاب وتحليل كميات هائلة من البيانات من مجموعة متنوعة من المصادر. تشمل هذه المصادر ملفات السجل، وبيانات حركة الشبكة، ومعلومات الهوية، وتغذيات معلومات التهديد.

علاوة على ذلك، تتمتع أدوات UEBA بقدرات تكامل قوية عبر البائعين. وهذا يعني أنها يمكن أن تتكامل بسلاسة مع أدوات وأنظمة الأمان الأخرى، مما يخلق بنية تحتية موحدة للأمان. الأنظمة التي تتكامل عادة مع أدوات UEBA هي SIEM (إدارة معلومات وأحداث الأمان) و IDS (نظام كشف التسلل) والجدران النارية. تقدم المنتجات الرائدة في UEBA حلاً متكاملاً، تعمل معًا ضمن نظام SIEM.

المراقبة والتنبيه في الوقت الحقيقي

توفر أدوات UEBA قدرات المراقبة والتنبيه في الوقت الحقيقي. تقوم بتحليل نشاط الشبكة بشكل مستمر، مما يسمح لها بالكشف عن التهديدات عند حدوثها. هذا أمر حاسم في مشهد التهديدات اليوم، حيث يمكن أن تتكاثر التهديدات وتسبب أضرارًا في غضون دقائق. بمجرد اكتشاف التهديد، يمكن لأدوات UEBA إرسال تنبيهات في الوقت الحقيقي، مما يمكّن فرق الأمن من الاستجابة بسرعة والتخفيف من التهديد قبل أن يتسبب في أضرار كبيرة. في بعض الحالات، يمكن أن تؤدي التنبيهات ذات الخطورة العالية إلى تفعيل إجراءات الاستجابة باستخدام الأتمتة.

قدرات مطاردة التهديدات

بالإضافة إلى الكشف عن التهديدات في الوقت الحقيقي، تدعم أدوات UEBA أيضًا البحث عن التهديدات. يتضمن هذا النهج الاستباقي في الأمن السيبراني البحث عن التهديدات التي قد تكون قد أفلتت من طرق الكشف التقليدية. مع أدوات UEBA، يمكن لفرق الأمن إجراء تحقيقات معمقة في الأنشطة المشبوهة في وقت مبكر من دورة الهجوم لكشف التهديدات المخفية.

توفر هذه الأدوات ثروة من البيانات والتحليلات التي يمكن أن تساعد في البحث عن التهديدات. يمكن أن تكشف عن أنماط سلوكية قد تشير إلى هجوم منسق، وتحديد العلاقات بين الكيانات المختلفة التي قد تدل على جهاز مخترق، وتقديم رؤى حول الأساليب والتقنيات والإجراءات (TTPs) المستخدمة من قبل المهاجمين. تقدم بعض الحلول الرائدة قدرات متطورة في البحث عن التهديدات، مما يسمح للباحثين بالبحث عبر الشذوذات المعروفة التي تم اكتشافها بواسطة UEBA.

أدوات التصور وإعداد التقارير

تأتي أدوات UEBA مزودة بأدوات للتصور والتقارير. إنها توفر تمثيلاً بصرياً للشبكة ونشاطها، مما يسهل على الفرق الأمنية فهم مشهد التهديدات الحالي. يمكنها تصور الأنماط والاتجاهات، وتحديد النقاط الساخنة للنشاط، وتتبع التغيرات بمرور الوقت.

بالإضافة إلى ذلك، توفر أدوات UEBA تقارير مفصلة وقابلة للتنفيذ حول التهديدات المكتشفة. يمكنها توليد تقارير عن مقاييس متنوعة، مثل عدد وأنواع التهديدات المكتشفة، والأصول المتأثرة، وأوقات الاستجابة، والمزيد. يمكن أن تساعد هذه التقارير في اتخاذ القرارات والتخطيط الاستراتيجي، مما يساعد المنظمات على تعزيز وضعها في مجال الأمن السيبراني.

الأتمتة والتنظيم

أخيرًا، تتمثل ميزة رئيسية في أدوات UEBA الحديثة في قدرتها على أتمتة وتنظيم مهام الأمان المختلفة. تتيح الأتمتة لهذه الأدوات تنفيذ إجراءات محددة مسبقًا تلقائيًا عند استيفاء معايير أو حدود معينة. على سبيل المثال، إذا اكتشف النظام محاولات تسجيل دخول فاشلة متعددة من مستخدم خلال فترة زمنية قصيرة، يمكنه قفل الحساب تلقائيًا لمنع الوصول غير المصرح به.

تعمل قدرات التنسيق بالتعاون مع الأتمتة على تبسيط سير العمل في عمليات الأمن. من خلال التنسيق، يمكن لأدوات UEBA التفاعل مع حلول الأمان الأخرى مثل جدران الحماية ومنصات حماية النقاط النهائية وأدوات الاستجابة للحوادث. يمكّن هذا التكامل من استجابة منسقة وسريعة للتهديدات المكتشفة. على سبيل المثال، عندما تكتشف أداة UEBA حركة بيانات غير عادية قد تشير إلى تسرب البيانات، يمكنها تفعيل جدار الحماية لحظر عنوان IP المشبوه المعني، وكل ذلك دون تدخل بشري.

اقرأ شرحنا المفصل حول استجابة الحوادث في UEBA.

أدوات UEBA البارزة

هناك العديد من أدوات UEBA المتاحة في السوق اليوم. دعونا نستعرض القدرات الرئيسية لستة خيارات شائعة.

1. إكزابييم

إكزابييم هي منصة عمليات أمان مدفوعة بالذكاء الاصطناعي تستفيد من تحليلات سلوك المستخدم والكيان المتكاملة لحماية المؤسسات من التهديدات السيبرانية وتقنيات الهجوم المتقدمة. تستخدم هذه الأداة التعلم الآلي ونمذجة السلوك لتحديد الأنشطة غير الطبيعية وتنبيه فرق الأمان في الوقت الفعلي بناءً على المخاطر.

تتجاوز Exabeam رؤية التهديدات، حيث تقدم أيضًا رؤى قابلة للتنفيذ يمكن أن تساعدك في الاستجابة بفعالية للحوادث. تتيح قدراتها التحليلية المتقدمة إجراء تحقيقات جنائية مفصلة، مما يسهل فهم سياق الأحداث الأمنية. بالإضافة إلى ذلك، يمكن لـ Exabeam الاندماج مع البنية التحتية الأمنية الحالية، مما يعزز كفاءتها وفعاليتها.

منصة Exabeam تعتمد على السحابة، مصممة لتكون سهلة الاستخدام، مما يجعلها مناسبة للأعمال بجميع أحجامها وميزانياتها. تقدم سير عمل مبسط للكشف عن التهديدات والتحقيق والاستجابة (TDIR)، وتستفيد من الأتمتة الذكية التي تمكن فرق الأمان من الاستجابة بسرعة وفعالية للتهديدات.

تعلم المزيد عن تحليلات أمان Exabeam

2. مايكرو فوكس إنترست تحليل سلوك المستخدم والكيانات (UEBA)

يستخدم Micro Focus Interset UEBA التحليلات المتقدمة وتعلم الآلة للكشف عن التهديدات والاستجابة لها. يوفر كشف التهديدات في الوقت الحقيقي ويعطي الأولوية للتنبيهات بناءً على المخاطر، مما يضمن أن تركز فرق الأمان على التهديدات الأكثر خطورة.

يمكن لبرنامج Micro Focus Interset UEBA التكيف مع البيئات المتغيرة. يتعلم من بيانات مؤسستك، مما يمكّنه من تحديد التهديدات والأنماط الجديدة عند ظهورها. كما يقدم خيارات نشر مرنة، بما في ذلك السحابة والمحلي، وواجهة مستخدم بديهية تجعل من السهل التنقل وفهم بيانات التهديد.

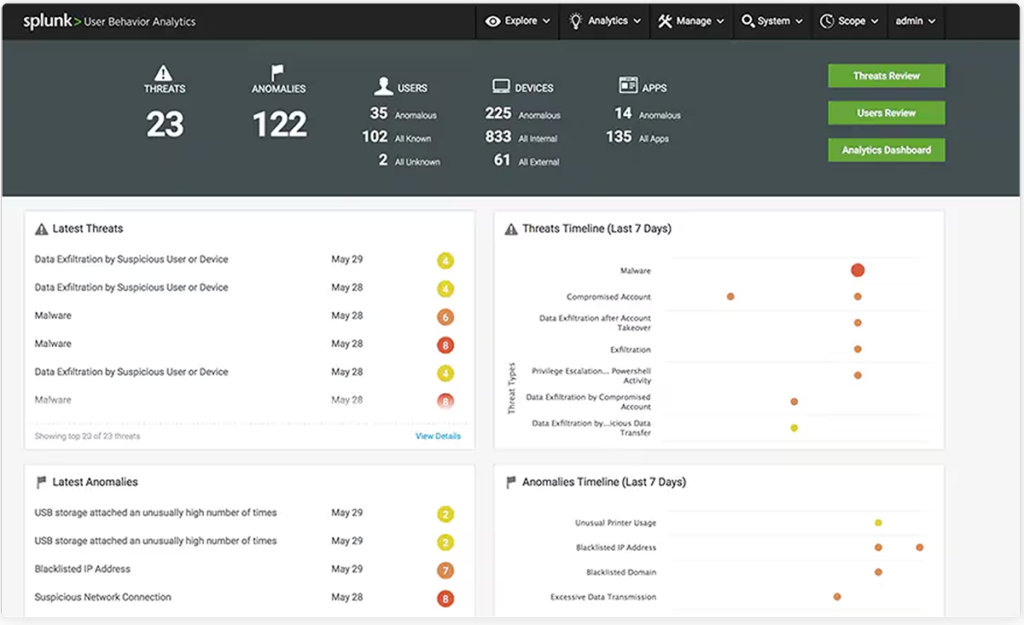

3. تحليلات سلوك مستخدمي Splunk

تساعد أداة تحليلات سلوك المستخدم من Splunk المؤسسات على اكتشاف التهديدات الداخلية والهجمات المستهدفة والاحتيال. كما توفر رؤية لسلوك المستخدم، مما يمكّن فرق الأمان من التعرف على الشذوذ والاستجابة له بسرعة.

تتمثل إحدى الميزات الرئيسية لبرنامج Splunk في قدرته على ربط البيانات من مصادر مختلفة، مما يوفر رؤية شاملة لسلوك المستخدم. يمكن أن يساعد ذلك فرق الأمان في تحديد السبب الجذري لحادث أمني، مما يمكنهم من الاستجابة بشكل أكثر كفاءة. يقدم الأداة عدة خيارات للنشر، بما في ذلك النشر المحلي، في السحابة، والهجين.

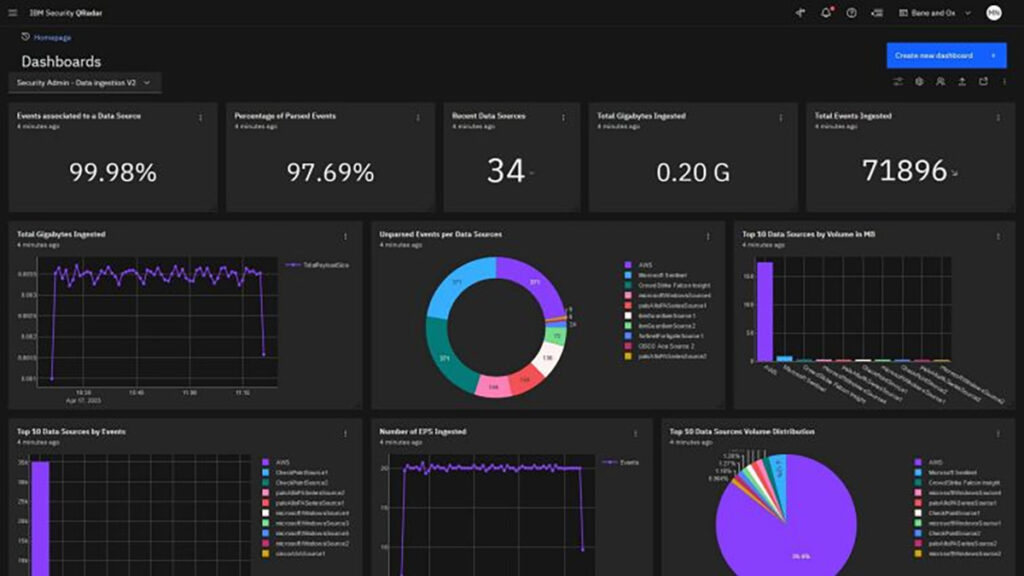

4. IBM Security QRadar

منصة IBM Security QRadar هي منصة استخبارات أمنية تستخدم التحليلات السلوكية لاكتشاف الشذوذ والتهديدات. توفر رؤية فورية لنشاط الشبكة وسلوك المستخدم، مما يسمح لفرق الأمان بالتعرف على التهديدات والاستجابة لها بسرعة وفعالية.

تمكن قدرات التحليل المتقدمة في QRadar من اكتشاف حتى العلامات الدقيقة لخرق أمني. وتستفيد ميزة استخبارات التهديدات من البيانات من مصادر متنوعة لتعزيز تحليلاتها، مما يوفر رؤى عميقة حول التهديدات.

بالإضافة إلى ذلك، يقدم IBM Security QRadar لوحة تحكم مركزية تمنح فرق الأمان رؤية موحدة لوضعهم الأمني. كما أنه يتكامل مع أدوات الأمان الأخرى.

5. لوجريذم يو إي بي إيه

يستخدم LogRhythm UEBA التعلم الآلي وتحليل السلوك للكشف عن التهديدات والاستجابة لها. ويقدم قدرات متقدمة في الكشف عن التهديدات ويوفر لفرق الأمان رؤى قابلة للتنفيذ للمساعدة في تقليل المخاطر.

تتمثل إحدى الميزات الرئيسية في LogRhythm في وظيفتها المتقدمة لإدارة دورة حياة التهديدات. تسهل هذه الميزة عملية اكتشاف التهديدات والتحقيق فيها والاستجابة لها، مما يجعل من الأسهل على فرق الأمان إدارة الحوادث. كما يتكامل LogRhythm UEBA مع أدوات الأمان الأخرى، مما يمكّن من الاستجابة التلقائية للتهديدات.

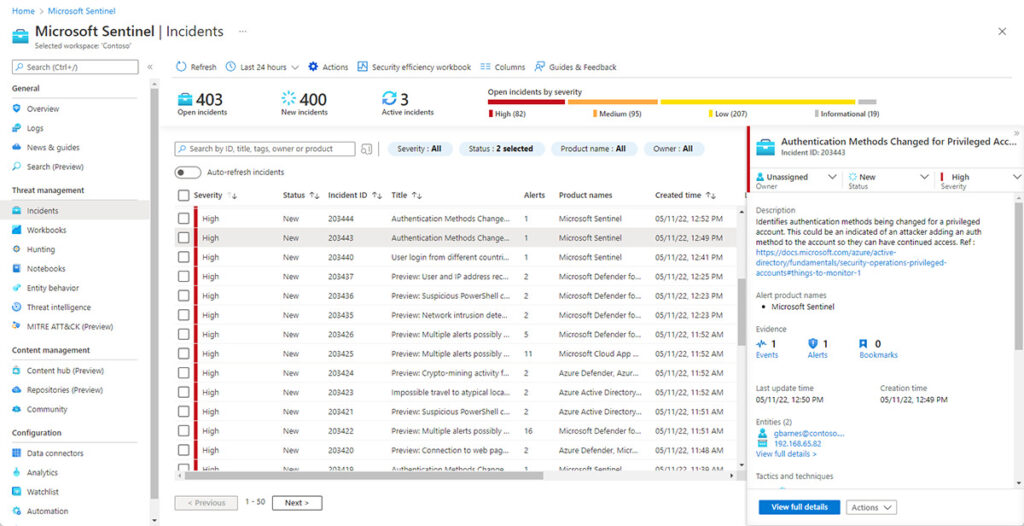

6. مايكروسوفت سنتينل

مايكروسوفت سينتينل هو حل قائم على السحابة لإدارة معلومات الأمان واستجابة الأمان والتنسيق، يستخدم التحليلات المتقدمة والذكاء الاصطناعي للكشف عن التهديدات والاستجابة لها. يوفر رؤية فورية للتهديدات ويعطي الأولوية للتنبيهات بناءً على المخاطر، مما يضمن تركيز فرق الأمان على التهديدات الأكثر خطورة. ومن الجوانب الفريدة لسينتينل أنه يستخدم بيانات من رسم الأمان الخاص بمايكروسوفت، الذي يجمع بيانات التهديدات من مليارات النقاط النهائية حول العالم.

تقدم Microsoft Sentinel لوحة تحكم مركزية حيث يمكن لفرق الأمن مراقبة وإدارة التهديدات. كما أنها تتكامل مع حلول أمان أخرى من مايكروسوفت، مما يمكّن من استجابة منسقة للتهديدات.

7. سيكورونيكس

Securonix هي أداة لتحليل سلوك المستخدمين والكيانات (UEBA) تقدم رؤى مفصلة حول سلوك المستخدمين والكيانات، مما يساعدك على اكتشاف التهديدات والاستجابة لها بشكل أكثر كفاءة. تركز بشكل كبير على كشف التهديدات، باستخدام تحليل السلوك واكتشاف الشذوذ لتحديد التهديدات التي قد تكون خفية. كما يمكنها أيضًا ربط الأحداث عبر مصادر بيانات متعددة، مما يوفر رؤية شاملة لمشهد الأمان لديك.

تقدم شركة Securonix نظامًا لتقييم المخاطر يساعد في تحديد أولويات التهديدات بناءً على شدتها، مما يتيح لك التركيز على القضايا الأكثر أهمية أولاً. وأخيرًا، توفر مجموعة من لوحات التحكم القابلة للتخصيص التي تسهل مراقبة وإدارة بيئة الأمان.

منصة عمليات الأمن من Exabeam: الرائدة في تحليل سلوك المستخدمين والكيانات (UEBA)

إدارة سجلات الأمان على نطاق السحابة ونظام إدارة أحداث الأمان: قم بتحميل البيانات الأمنية ومعالجتها وتخزينها بشكل آمن مع بحث سريع للغاية، وإعداد تقارير الامتثال، ولوحات المعلومات. يجمع بين إدارة السجلات وذكاء التهديدات مع إدارة الحالات. (199/250)

التحليلات السلوكية القوية: تزيد نماذج السلوك المعتمدة على التعلم الآلي من دقة الكشف وتحدد الجداول الزمنية المدفوعة بالذكاء الاصطناعي الأولويات بناءً على المخاطر. (138/250)

كشف التهديدات الآلي، والتحقيق، والاستجابة (TDIR): يستخدم سير العمل الآلي لـ TDIR التعلم الآلي والذكاء الاصطناعي لتحديد التهديدات، وتسريع التحقيقات، وتقليل أوقات الاستجابة مع نتائج متسقة وقابلة للتكرار.

اقرأ المزيد عن التحليلات السلوكية Exabeam.

تعلم المزيد عن إكزابييم

تعرف على منصة Exabeam ووسع معرفتك في أمن المعلومات من خلال مجموعتنا من الأوراق البيضاء، البودكاست، الندوات، والمزيد.