فهرس المحتويات

ما هي أدوات UEBA؟

بالنسبة للمؤسسات، تستخدم أدوات تحليل سلوك المستخدم والكيان (UEBA) التعلم الآلي والتحليلات المتقدمة لاكتشاف الأنشطة غير الطبيعية للمستخدمين والكيانات التي قد تفوتها أدوات الأمان التقليدية. من خلال إنشاء خط أساس للسلوك "الطبيعي"، يمكن لحلول UEBA تحديد التهديدات المحتملة مثل الهجمات الداخلية، والحسابات المخترقة، وتسريب البيانات.

يجب على المؤسسات البحث عن القدرات التالية عند تقييم حلول UEBA:

- التعلم الآلي التكيفي: يستخدم نماذج التعلم الآلي المتطورة باستمرار لتحديد السلوكيات الأساسية واكتشاف الانحرافات التي تشير إلى التهديدات، بما في ذلك الهجمات غير المعروفة أو "يوم الصفر".

- جمع البيانات ودمجها: يجمع ويحلل كميات هائلة من البيانات من مصادر متنوعة، مثل السجلات، وحركة الشبكة، ومعلومات الهوية. يجب أن يتكامل بسلاسة مع مجموعة الأمان الحالية للمؤسسة، بما في ذلك أنظمة إدارة معلومات الأمان (SIEMs)، وجدران الحماية، وأنظمة الكشف والاستجابة للنقاط النهائية (EDR).

- المراقبة والتنبيه في الوقت الحقيقي: يوفر تحليلًا مستمرًا لسلوك المستخدمين والكيانات، مما يسمح بالكشف السريع والاستجابة للتهديدات المحتملة. تعطي الأدوات المتقدمة الأولوية للتنبيهات بناءً على المخاطر.

- تحديد السلوكيات وتقييم المخاطر: ينشئ ملفات تعريف فردية ومجموعات نظراء لتحديد السلوك الشاذ. يجب أن تقوم الحلول بتخصيص درجات المخاطر لتحديد أولويات التحقيق في التهديدات الأكثر خطورة.

- قدرات التحقيق الجنائي: تخزن سجلات مفصلة لنشاط المستخدمين والكيانات وتوفر جداول زمنية تلقائية للحوادث لمساعدة فرق الأمن في التحقيق وفهم السبب الجذري لحدث أمني.

- الأتمتة والتنسيق: تقوم بأتمتة إجراءات الاستجابة، مثل قفل حساب مخترق أو حظر عنوان IP مشبوه. يمكنها تنسيق الاستجابات عبر أدوات الأمان الأخرى لتبسيط سير عمل الاستجابة للحوادث.

اختيار الحل المناسب لتحليل سلوك المستخدمين والأحداث الأمنية (UEBA) يعتمد على احتياجات الأمان المحددة لمنظمتك، والميزانية، والتكنولوجيا الحالية.

- تحديد حالات الاستخدام: حدد أهدافك الرئيسية، مثل اكتشاف التهديدات الداخلية، مكافحة تسرب البيانات، أو تحسين الرؤية في التهديدات المستمرة المتقدمة (APTs).

- تقييم التكاملات: اختر حلاً يعمل بشكل جيد مع استثماراتك الأمنية الحالية، خاصة إذا كان لديك بالفعل نظام SIEM أو EDR أو منصات أساسية أخرى.

- اعتبر السحابة مقابل الحلول المحلية: قرر نموذج النشر بناءً على بنية مؤسستك. تقدم العديد من الحلول الحديثة منصات سحابية أصلية، بينما توفر أخرى خيارات محلية أو هجينة.

- تقييم الذكاء الاصطناعي والتحليلات: ابحث عن البائعين الذين يمتلكون قدرات قوية ودقيقة في التعلم الآلي والذكاء الاصطناعي. بعض الأدوات أكثر نضجًا وفعالية في تحديد الشذوذ السلوكي الدقيق.

- أولوية سهولة الاستخدام: لفِرق الأمان التي غالبًا ما تكون مثقلة بالتنبيهات، يمكن أن تكون ميزات مثل الجداول الزمنية التلقائية للحوادث وتقييم المخاطر حاسمة لتحسين الكفاءة والتركيز على التهديدات الأكثر أهمية.

الميزات الرئيسية لأدوات UEBA الخاصة بالمؤسسات

التعلم الآلي التكيفي

التعلم الآلي التكيفي هو محور أدوات UEBA، مما يعزز قدرتها على اكتشاف التهديدات المتطورة دون الحاجة إلى تحديثات يدوية مستمرة. تقوم هذه الأنظمة ببناء ملفات تعريف سلوكية ديناميكية للمستخدمين والكيانات بناءً على إدخال بيانات مستمر، مما يتيح لها التكيف مع القواعد الأساسية المتغيرة والأنماط الجديدة مع مرور الوقت. على عكس الأنظمة الثابتة القائمة على القواعد، يمكن للنماذج التكيفية التعرف على الانحرافات الدقيقة عن السلوك الطبيعي، مما يتيح التعرف على الهجمات المتطورة مثل إساءة استخدام بيانات الاعتماد أو تصعيد الامتيازات بشكل أسرع.

يضمن إعادة التدريب المتكرر أن يظل محرك التحليلات دقيقًا مع تغير أدوار المستخدمين وتدفقات العمل والعمليات التجارية. تتيح هذه المرونة في التعلم للمنظمات الحفاظ على معدلات اكتشاف عالية مع تقليل الإيجابيات الكاذبة.

استيراد البيانات ودمجها

إن جمع البيانات بشكل فعال ودمجها مع مصادر البيانات الموجودة أمر حيوي لفعالية UEBA. تقوم هذه الأدوات بسحب سجلات النشاط والبيانات من مجموعة متنوعة من الأنظمة، بما في ذلك منصات إدارة الهوية والوصول، وأجهزة الشبكة، ونقاط النهاية، وخدمات السحابة، والتطبيقات. يضمن جمع البيانات الشامل أن منصة UEBA لديها السياق اللازم لنمذجة السلوكيات بدقة عبر المؤسسة.

يمكن تحقيق التكامل من خلال واجهات برمجة التطبيقات (APIs) والموصلات ونقل السجلات ودعم المعايير الشائعة مثل Syslog أو JSON. كلما كان التكامل أكثر سلاسة وانتشارًا، كان بإمكان النظام ربط الأحداث بشكل أفضل واكتشاف المؤشرات الدقيقة للاختراق.

المراقبة والتنبيه في الوقت الحقيقي

تقدم منصات UEBA مراقبة في الوقت الحقيقي من خلال تحليل بيانات النشاط بشكل مستمر كما يتم إنشاؤها عبر الشبكة. بمجرد تحديد انحراف سلوكي، يمكن للأداة تفعيل الإشعارات وتدفقات عمل استجابة الحوادث.

عادةً ما يتم تصنيف هذه التنبيهات حسب مستوى المخاطر، مما يمكّن المحللين من التركيز على التهديدات الأكثر خطورة. تضمن قواعد التنبيه القابلة للتخصيص، والعتبات القابلة للتكيف، والتكامل مع أنظمة إدارة الحوادث الأمنية (SIEM) أن تتمكن المنظمات من مواءمة ممارسات الإخطار مع متطلباتها التشغيلية.

التوصيف السلوكي وتقييم المخاطر

يعد تحليل السلوك هو الطريقة التي من خلالها تقوم أدوات تحليل سلوك المستخدم والكيانات (UEBA) بتحديد الأسس للسلوكيات العادية للمستخدمين والكيانات على مر الزمن. يتم إنشاء الملفات الشخصية من خلال التحليل المستمر لأنماط تسجيل الدخول، والوصول إلى الموارد، وحركة البيانات، وغيرها من مؤشرات النشاط. يتم رسم سلوك كل كيان، مما يجعل من الممكن الإشارة إلى الأفعال التي تقع خارج النطاق المتوقع وتستدعي تدقيقًا أقرب.

تقوم آليات تقييم المخاطر بتخصيص مستويات تهديد كمية للأنشطة بناءً على الشدة والانحراف عن القاعدة. يساعد هذا الترتيب القائم على المخاطر فرق الأمن على تركيز جهودها على الأحداث الأكثر اشتباهًا. عادةً ما يتضمن التقييم معلومات سياقية، مثل الوقت والموقع ونوع الجهاز، لتمييز بين الشذوذات غير الضارة والتهديدات الحقيقية.

قدرات التحقيق الجنائي

تعزز أدوات UEBA التحقيقات الجنائية من خلال الاحتفاظ بسجلات مفصلة لنشاطات المستخدمين والكيانات، مع تحليل سلوكي. عندما يحدث حادث أمني، يمكن للمحللين استخدام البيانات التاريخية والسياق السلوكي لإعادة بناء تسلسل الهجمات، وتتبع الحركة الجانبية، وتحديد السبب الجذري للاختراق.

إن القدرة على إجراء عمليات بحث سريعة، وتوليد تصورات بصرية بديهية، والتعمق في تفاصيل الأحداث الشاذة أمر حاسم لدعم كل من البحث الاستباقي عن التهديدات والتحقيقات الاستعادية. تساعد الأدلة الجنائية التفصيلية في تقارير الامتثال، والاستجابة القانونية، وتحسين استراتيجيات الكشف بناءً على تقنيات المهاجمين الملاحظة.

الأتمتة والتنظيم

تقوم حلول UEBA بأتمتة المهام المتكررة مثل تصنيف الشذوذ، وإنشاء الحالات، وتصعيد التنبيهات. من خلال التنسيق، تتكامل مع أنظمة الأمان الأوسع لتفعيل إجراءات استجابة محددة مسبقًا، مثل قفل المستخدمين، وتقليل الامتيازات، أو التكامل مع منصات التنسيق والأتمتة والاستجابة للأمان (SOAR) عند اكتشاف مخاطر عالية.

تقلل الأتمتة من أوقات الاستجابة وتخفف من أعباء العمل على المحللين، مما يضمن معالجة التهديدات بمجرد ظهورها. كما أن قدرات التنسيق تعزز هذا التأثير من خلال إنشاء سير عمل موحد عبر أنظمة متباينة، مما يحسن التعاون بين أدوات الأمان ويضمن استجابة متسقة وقابلة للتكرار لحوادث الأمان.

أدوات UEBA البارزة للمؤسسات

1. إكزابييم

تعمل Exabeam Nova كمنصة New-Scale Security Operations Platform التي تدمج الذكاء الاصطناعي الوكالي لتعزيز عمليات الكشف والتحقيق والاستجابة. تعمل كنظام منسق من وكلاء الذكاء الاصطناعي المدمجين داخل المنصة، مصممة لتوفير تجربة موحدة لفرق الأمن.

تشمل ميزات المؤسسات ما يلي:

- منصة موحدة لعمليات الأمن: تدمج الذكاء الاصطناعي الوكالي للكشف والتحقيق والاستجابة ضمن وحدة واحدة، بهدف القضاء على الحاجة إلى أدوات منفصلة وتقليل تدفقات العمل غير المتصلة.

- سير العمل الأمني المعجل: يقوم بأتمتة المهام مثل جمع الأدلة، والتصنيف، وإنشاء الحالات، بهدف تقليل متوسط الوقت لاكتشاف التهديدات (MTTD) ومتوسط الوقت للاستجابة (MTTR).

- رؤى الوضع ومواءمة الإطار: يقدم رؤى يومية عن الوضع من خلال وكيل مستشار، ويربط عمليات الكشف بأطر الأمان المعمول بها مثل إطار MITRE للهجوم والتكتيكات والتقنيات المشتركة (ATT&CK) ويقدم توصيات للتحسين بمرور الوقت.

- تحسين رؤية البرنامج: يوفر نتائج قابلة للقياس وتقارير عن الوضع، بهدف تقديم إشراف وفهم أوضح للقادة الأمنيين حول برامجهم الأمنية.

- زيادة كفاءة المحللين: يسعى إلى تحسين إنتاجية المحللين من خلال أتمتة المهام المتكررة وتقديم سير عمل موجه، مما يساعد المحللين بمستويات مهارة مختلفة.

تشمل قدرات التحليل السلوكي ضمن Exabeam Nova ما يلي:

- تحديد الأولويات بناءً على المخاطر: يهدف إلى تقليل حجم التنبيهات غير ذات الصلة من خلال تحديد الأولويات بناءً على المخاطر، مما يسمح لفرق الأمن بالتركيز على الحوادث ذات الخطورة الأعلى.

- تأسيس خطوط أساسية سلوكية وكشف الشذوذ: يقوم بإنشاء خطوط أساسية سلوكية عبر المستخدمين والكيانات وعوامل الذكاء الاصطناعي لتحديد الانحرافات الطفيفة التي قد تشير إلى وجود اختراق.

- تقييم المخاطر التكيفي: يطبق تقييم المخاطر الديناميكي على الأحداث، ويربطها في جداول زمنية للتهديدات لتحديد أولويات التنبيهات المهمة للتحقيق.

- تحليل سلوكي شامل: يكشف عن الانحرافات الطفيفة عن السلوك الطبيعي، ويشمل الأنشطة عبر المستخدمين والكيانات وعوامل الذكاء الاصطناعي.

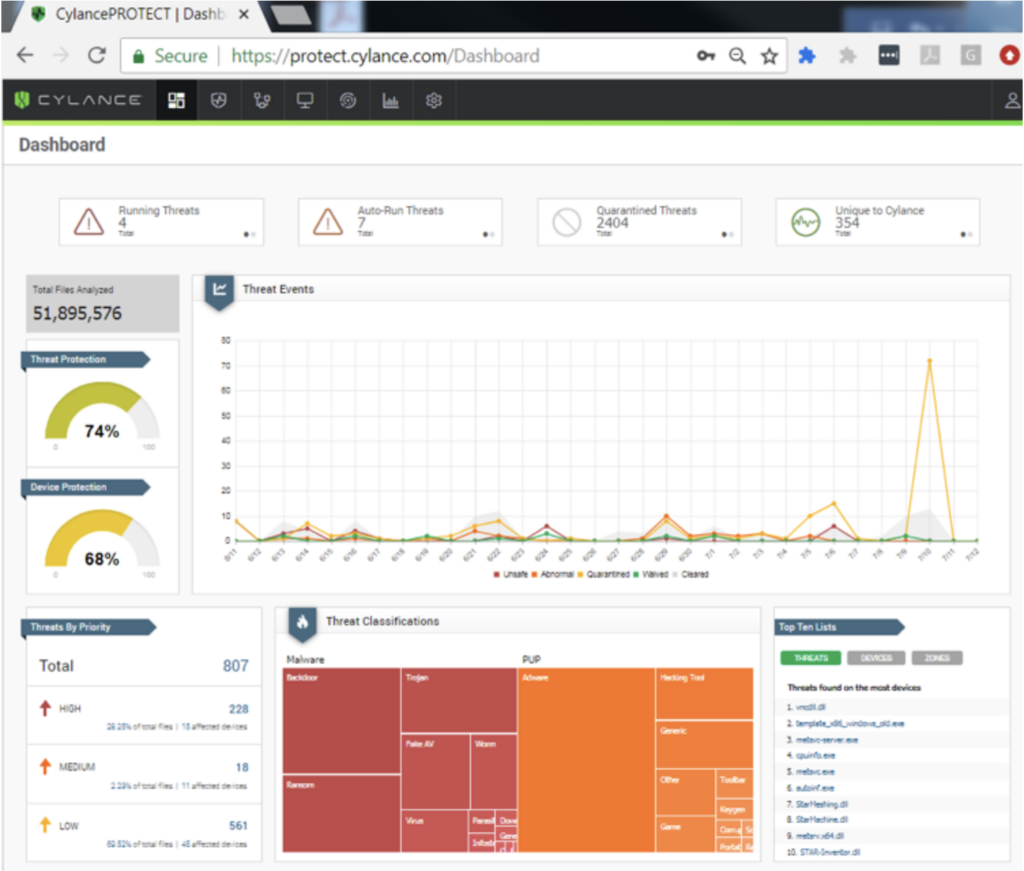

سبلنك يو بي إيه

تعزز تحليلات سلوك المستخدم في Splunk (UBA) الدفاعات المؤسسية من خلال تطبيق التعلم الآلي غير المراقب للكشف عن السلوكيات الشاذة التي تشير إلى تهديدات داخلية أو اختراق حسابات أو هجمات. بدلاً من الاعتماد على القواعد الثابتة، تقوم بإنشاء معايير للنشاط الطبيعي للمستخدمين والأجهزة والتطبيقات، ثم تبرز الانحرافات التي تشير إلى نية خبيثة.

تشمل ميزات المؤسسات ما يلي:

- التكامل الأصلي مع أمان المؤسسات: تم بناء UEBA في Splunk Enterprise Security، مما يربط بين تحليلات السلوك وSIEM وSOAR وAI في وحدة تحكم واحدة.

- سير العمل الموحد للكشف والاستجابة: يركز الدمج على مركزية وجهات النظر في التحقيقات ويربط رؤى UEBA بقواعد الترابط لتسهيل عملية الفرز والتعامل مع الحوادث.

- تحديد الأولويات المعتمد على المخاطر بشكل آلي: يقوم نظام التقييم الديناميكي بترتيب الكيانات والأحداث حسب المخاطر، مما يقلل من تعب التنبيهات ويركز جهود المحللين على السلوكيات ذات الخطورة الأعلى.

- رؤية مترابطة عبر الأنظمة: يجمع إشارات سلوكية من المستخدمين والأجهزة والنقاط النهائية وتطبيقات السحابة للكشف عن أنماط تمتد عبر بيئات متعددة.

- وجهات نظر المحللين الغنية بالسياق: تعزز التنبيهات بمقارنات الأقران، التاريخ، الجداول الزمنية، وخرائط الحرارة لدعم اتخاذ قرارات أسرع أثناء التحقيقات.

تشمل ميزات UEBA ما يلي:

- تحديد السلوكيات الأساسية والتعلم: يعمل باستمرار على نمذجة الأنشطة الطبيعية للمستخدمين والكيانات، مما يكشف عن الانحرافات الطفيفة التي تشير إلى سوء الاستخدام الداخلي أو تقنيات الهجوم المتقدمة.

- تقييم المخاطر لكل كيان: يجمع مؤشرات متنوعة في درجات مخاطر ديناميكية للمستخدمين والأجهزة لتحديد أولويات التحقيقات وتقليل التنبيهات ذات القيمة المنخفضة.

- ربط هجمات الكيانات المتعددة: يربط السلوكيات المرتبطة عبر الأنظمة لكشف الحركة الجانبية، وإساءة استخدام الامتيازات، وسلاسل الأنشطة المنسقة.

- الكشف الآلي عن الشذوذات: يستخدم نماذج متعددة من التعلم الآلي لمراقبة التهديدات الناشئة وتصنيف الاكتشافات تلقائيًا حسب شدة المخاطر.

- رؤى تهديدات سياقية: توفر بيانات غنية ومقارنات مع مجموعات نظراء لتفسير سبب انحراف النشاط عن المستوى الأساسي أثناء مراجعة التنبيهات.

Source: Splunk

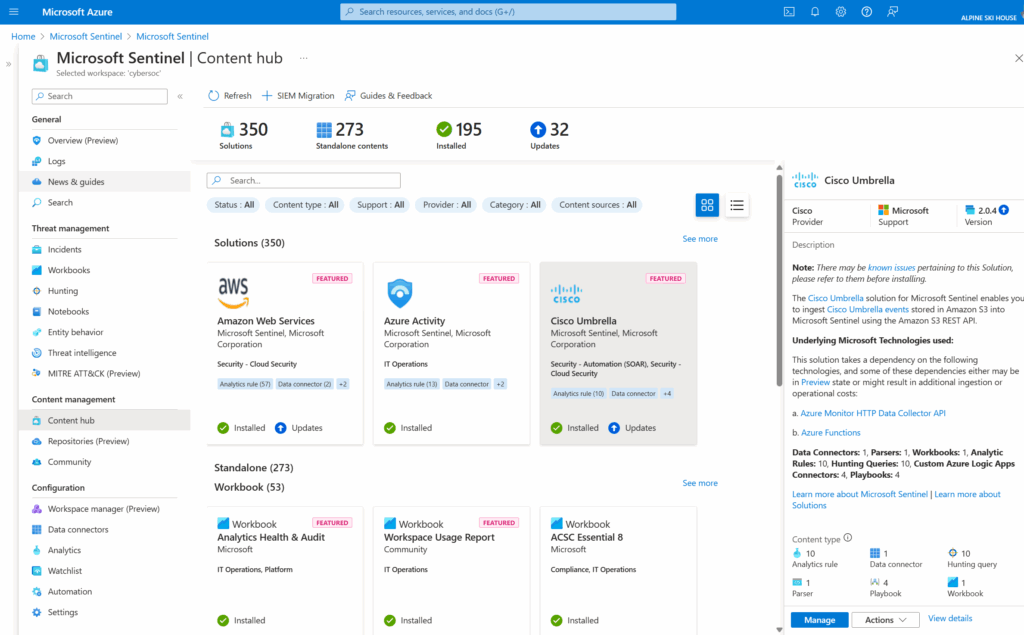

مايكروسوفت سينتينل

يعمل Microsoft Sentinel على دمج تحليلات سلوك المستخدمين والكيانات للكشف عن السلوكيات الشاذة من خلال بناء معايير ديناميكية للمستخدمين والأجهزة والتطبيقات عبر المؤسسة. بدلاً من جمع السجلات فقط، فإنه يطبق التعلم الآلي لتحديد الانحرافات عن الأنماط الطبيعية، من خلال مقارنة الأفراد بتاريخهم الخاص، ومجموعات الأقران، والمؤسسة بشكل أوسع.

تشمل ميزات المؤسسات ما يلي:

- عمليات بوابة Defender الموحدة: يتوفر Sentinel في بوابة Microsoft Defender، مما يجمع بين عمليات الأمان دون الحاجة إلى ترخيص Defender XDR أو E5.

- مزامنة سياق الكيان: تزامن Microsoft Entra ID والدليل النشط الاختياري على الموقع (نسخة تجريبية) لملء ملفات تعريف المستخدمين في جدول IdentityInfo.

- الوصول إلى بيانات تحليل السلوك: يكشف عن جداول BehaviorAnalytics و UserPeerAnalytics لاستعلامات KQL والصيد المتقدم عبر الكيانات والشذوذ.

- محتوى التحقيق المدمج: يتضمن استعلامات الصيد، واستعلامات الاستكشاف، ودفتر عمل UEBA لتصور الشذوذ ودعم التحقيقات.

- مواءمة التحليلات القائمة على الأمن: تعطي الأولوية لحالات الاستخدام المتوافقة مع إطار MITRE للهجوم والتكتيكات والتقنيات المشتركة (ATT&CK) وتختار مصادر البيانات وفقًا لذلك للتركيز على متجهات الهجوم ذات الصلة.

تشمل ميزات UEBA ما يلي:

- خطوط الأساس السلوكية الديناميكية: يتعلم النشاط الطبيعي للمستخدمين، والمضيفين، وعناوين IP، والتطبيقات بمرور الوقت، من خلال مقارنة الكيانات بنفسها، وأقرانها، والمنظمة.

- تسجيل أولويات التحقيق: يخصص درجات من 0 إلى 10 للأنشطة بناءً على الشذوذ بالنسبة لسلوك المستخدمين والأقران لتحديد أولويات التحليل.

- تقييم الشذوذ السياقي: يحدد الانحرافات عبر الجغرافيا، الجهاز، البيئة، الوقت، والتكرار مع آثار واضحة تفسر لماذا تختلف الأفعال عن الأنماط الأساسية.

- تحليلات مجموعة الأقران: تحسب وترتب الأقران باستخدام إشارات مثل عضوية مجموعة الأمان وقائمة البريد، مع تطبيع الأوزان باستخدام TF-IDF.

- حساسية الأصول ونطاق الانفجار: تقديرات حساسية الأصول والتأثير المحتمل للمساعدة في تحديد أولويات التحقيقات وقرارات التعامل مع الحوادث بشكل أكثر فعالية.

Source: Microsoft

فارونيس

تقدم Varonis حلولاً تعتمد على البيانات في مجال تحليل سلوك المستخدمين (UEBA) تركز على حماية المعلومات الحساسة من التهديدات الداخلية، والبرمجيات الخبيثة، والهجمات المستمرة. من خلال مراقبة نشاط البيانات عبر المنصات بشكل مستمر، تقوم Varonis بتحديد الأنماط السلوكية للمستخدمين والأجهزة، واكتشاف الشذوذ مثل الوصول غير المعتاد إلى الملفات، أو تصعيد الامتيازات، أو التنقل الجغرافي.

تشمل ميزات المؤسسات ما يلي:

- مراقبة البيانات المستمرة: تراقب البيانات والنشاطات والأحداث بشكل مستمر للكشف عن التهديدات مثل الهجمات المتقدمة المستمرة (APTs) والداخلين الخبيثين والتعرضات العامة قبل التصعيد.

- الكشف والاستجابة المدارة: تقدم خدمة الكشف والاستجابة المدارة للبيانات على مدار الساعة طوال أيام السنة مع تحديد مستوى خدمة مستهدف لهجمات الفدية وخبرة في الاستجابة للحوادث.

- تكاملات SIEM و SOAR: يتصل عبر موصلات أصلية مع Splunk و QRadar و Cortex XSOAR و Google Chronicle، بالإضافة إلى syslog و SNMP.

- تغطية المخاطر عبر المنصات: تراقب البيانات عبر البيئات لتتبع الوصول غير الطبيعي، والحركة الجانبية، وتصعيد الامتيازات التي تؤثر على المعلومات الحساسة.

- سير عمل اكتشاف البيانات والاستجابة: يجمع بين نماذج التهديد وتحليل المستجيبين للحوادث لتحديد واحتواء التهديدات الخفية وتهديدات الداخل.

تشمل ميزات UEBA ما يلي:

- تحديد الأساس لكل مستخدم وجهاز: يبني ملفات تعريف سلوكية لكل مستخدم وجهاز للكشف عن الوصول غير المعتاد للملفات، ونشاط البريد الإلكتروني، وتغييرات الأذونات.

- نموذج تهديد واسع: يطبق مئات من نماذج التهديد المعتمدة على التعلم الآلي لتحديد سلوكيات برامج الفدية، وسوء الاستخدام من الداخل، والتقنيات المتقدمة المستمرة.

- مؤشرات الشذوذ والبيانات المتعلقة بها: علامات التنقل الجغرافي، وأنماط الوصول غير الطبيعية، وتصعيد الامتيازات باستخدام إشارات مركزية حول البيانات عبر المنصات والخدمات.

- كشف تسرب البيانات: يكشف عن التحميلات، والتنزيلات، ومشاركة الروابط، ومؤشرات التحكم في الأوامر في حركة مرور DNS وproxy وVPN.

- تحليلات مركزية على البيانات: تؤكد على القياسات المرتبطة بالبيانات الحساسة بدلاً من الإشارات المتعلقة بالنقاط النهائية أو الشبكة لتسليط الضوء على المخاطر ذات الصلة.

Source: Varonis

سيكورونيكس

تقدم شركة Securonix حلول UEBA التي تستخدم التعلم الآلي وتحليل السلوك للكشف عن التهديدات الداخلية، والاستيلاء على الحسابات، والهجمات غير المعروفة مع الحد الأدنى من الضوضاء. من خلال تحليل كل من الأحداث في الوقت الحقيقي والسلوك التاريخي، تميز Securonix بين الإجراءات الشرعية للمستخدمين والنشاطات الخبيثة، مما يوفر لفِرق الأمان تنبيهات.

تشمل ميزات المؤسسات ما يلي:

- نموذج نشر يعتمد على السحابة: يقدم UEBA كخدمة سحابية دون الحاجة لإدارة البنية التحتية ونشر سريع عبر البيئات.

- قابل للتوسيع على أنظمة SIEM الحالية: يتكامل فوق نشرات SIEM القديمة، متجنبًا الاستبدال الكامل بينما يعزز من سير العمل في الكشف والتحقيق.

- تغطية السحابة عبر واجهات برمجة التطبيقات المدمجة: توسع المراقبة لتشمل البنية التحتية السحابية الرئيسية ومنصات التطبيقات باستخدام موصلات وواجهات برمجة التطبيقات الأصلية المدمجة.

- المسرعات التشغيلية: تقدم حالات استخدام جاهزة، وتحليلات جاهزة، وموصلات، وتدفقات عمل لإدارة الحالات لدعم التحقيقات والاستجابة.

- محتوى حالات الاستخدام الجاهزة: يأتي مع محتوى بنقرة واحدة للتهديدات الداخلية، وسرقة الملكية الفكرية، والاحتيال، وسيناريوهات إضافية لتمكين الوصول الفوري والاستخدام.

تشمل ميزات UEBA ما يلي:

- تحليلات السلوك المتقدمة: تستخدم التعلم الآلي وتحليلات السلوك لتمييز العمليات الشرعية عن التهديدات من خلال دمج الإشارات في الوقت الحقيقي مع سياق السلوك التاريخي.

- تحليل مجموعة الأقران: يؤتمت اكتشاف الشذوذ من خلال مقارنة أنشطة المستخدمين مع أقرانهم لتقليل الضوضاء الناتجة عن الاختلافات المتوقعة بناءً على الأدوار.

- نمذجة سلسلة التهديدات: تربط عمليات الكشف بأطر عمل إطار MITRE للهجوم والتكتيكات والتقنيات المشتركة (ATT&CK) و US-CERT لتحديد أنماط تقدم الهجوم البطيئة والمتعددة المراحل.

- تركيز تقليل الضوضاء: يؤكد على التحليلات المسبقة وبروفايل المخاطر لتقليل الإيجابيات الكاذبة مع الحفاظ على تغطية التهديدات المتعلقة بالمستخدمين والكيانات.

- المراقبة الموجهة نحو السحابة: توسع تحليلات السلوك لتشمل البيئات السحابية باستخدام واجهات برمجة التطبيقات للبنية التحتية والتطبيقات السحابية الرئيسية مباشرة.

Source: Securonix

كيفية اختيار أداة تحليل سلوك المستخدم والكيان لمؤسستك

يجب على المنظمات أن تأخذ في اعتبارها ما يلي عند تقييم أدوات تحليل سلوك المستخدمين.

1. تحديد حالات الاستخدام

تحديد حالات الاستخدام الأساسية بوضوح هو الخطوة الأولى في اختيار أداة UEBA المناسبة. يجب على المنظمات تحديد ما إذا كانت بحاجة إلى التركيز على اكتشاف التهديدات الداخلية، أو منع اختراق الحسابات، أو مراقبة المستخدمين المميزين، أو الامتثال التنظيمي. كل حالة استخدام تتضمن مصادر بيانات مختلفة، ومتطلبات تحليل، ونقاط تكامل، مما يشكل مجموعة الميزات المطلوبة من منصة UEBA.

فهم المشكلات المحددة التي يجب حلها سيوجه قرارات الاستثمار ويضمن أن الأداة المختارة تقدم قيمة أمنية قابلة للقياس. إن إشراك أصحاب المصلحة من عمليات الأمن والامتثال ووحدات الأعمال يضمن أخذ جميع السيناريوهات الحرجة والاحتياجات التشغيلية بعين الاعتبار.

2. تقييم التكاملات

يجب أن تدعم أدوات UEBA الفعالة تكاملًا واسعًا وسلسًا مع أنظمة تكنولوجيا المعلومات والأمن الموجودة في المؤسسات. قبل اتخاذ قرار الاختيار، ينبغي على المؤسسات التحقق من أن المنصات المرشحة يمكنها استيعاب البيانات من خدمات الدليل، وأنظمة SIEM، وأدوات مراقبة الشبكة والنقاط النهائية، والتطبيقات السحابية، ومزودي الهوية. ستحدد عمق ومرونة قدرات التكامل مدى اكتمال وفعالية تحليلات السلوك.

تعتبر المشاريع التجريبية أو تكاملات إثبات المفهوم مفيدة لتأكيد التوافق في العالم الحقيقي، وتعزيز البيانات، والتشغيل البيني مع تقنيات الأمان الأخرى. يجب تقييم التوافق مع واجهات برمجة التطبيقات ومعايير الأحداث، بالإضافة إلى دعم البائعين للموصلات المخصصة بشكل دقيق.

3. اعتبر الحلول السحابية مقابل الحلول المحلية

نموذج النشر هو قرار حاسم عند اختيار أداة UEBA. تحتاج المؤسسات إلى تقييم ما إذا كانت الحلول السحابية، أو النشر المحلي، أو النهج الهجين يتماشى بشكل أفضل مع متطلبات الأمان، والقيود التنظيمية، والبنية التحتية لتكنولوجيا المعلومات. تقدم الحلول السحابية قابلية التوسع وتقليل عبء الصيانة، بينما قد تكون التثبيتات المحلية مطلوبة حيث تنطبق لوائح صارمة بشأن إقامة البيانات أو الخصوصية.

تؤثر التكلفة وسرعة النشر ودورات التحديث والتكامل مع الموارد السحابية أو المحلية الأخرى أيضًا على اختيار طريقة النشر المثلى. تميل الشركات ذات البيئات الموزعة بشكل كبير أو النمو السريع في الأعمال إلى تفضيل نماذج SaaS لمرونتها وسهولة توسيعها. بينما قد تختار المنظمات ذات البيئات الناضجة والمراقبة المشددة الحلول المحلية للحفاظ على أقصى قدر من الإشراف والتحكم.

4. تقييم الذكاء الاصطناعي والتحليلات

تؤثر عمق وجودة محرك التحليلات في أداة UEBA بشكل مباشر على قدراتها في الكشف عن التهديدات. يجب على المؤسسات تقييم تعقيد نماذج التعلم الآلي، وقدرتها على التكيف مع البيئات التنظيمية الفريدة، وشفافية نتائج الكشف عن الشذوذ. يجب أن تدعم الأدوات تحليل المخاطر السياقية، من خلال وزن الشذوذ السلوكي مقابل السياق التجاري لتقليل الإيجابيات الكاذبة وتسليط الضوء على التهديدات الحقيقية.

يجب التحقق من ادعاءات البائعين حول قدرات الذكاء الاصطناعي من خلال الاختبار ومراجعة منهجيات الكشف الموثقة. كما يلعب الدعم للتحليلات المخصصة والتعديل المستمر دورًا، حيث يتطور مشهد التهديدات في كل بيئة.

5. أعطِ الأولوية لقابلية الاستخدام

تُعتبر تجربة المستخدم غالبًا مهملة، لكنها ضرورية لتعظيم قيمة تنفيذ نظام تحليل سلوك المستخدم وسلوك الكيانات (UEBA). يجب أن تقدم الأدوات لوحات معلومات بديهية، وسير عمل بسيطة، وتنبيهات قابلة للتنفيذ لا تتطلب منحنيات تعلم حادة. تتيح إدارة الحالات الفعالة، والتحقيقات الموجهة، وميزات التقارير الواضحة للمحللين من جميع مستويات الخبرة التعرف على التهديدات والاستجابة لها بكفاءة.

تساعد البرامج التجريبية، وتعليقات المستخدمين، وعروض البائعين في تقييم قابلية استخدام الحل في العمليات اليومية. الأداة التي تبسط الاستجابة للحوادث وتعطي الأولوية للمعلومات ذات الصلة تسرع من حل التهديدات وتسمح لفرق الأمان بالتركيز على الحوادث ذات الأولوية العالية. يجب تحقيق توازن بين سهولة الاستخدام وعمق الميزات، لضمان بقاء الأداة متاحة.

استنتاج

توفر أدوات UEBA للمؤسسات نهجًا يركز على السلوك في الأمن، مما يساعد على اكتشاف التهديدات التي تفوتها الأنظمة التقليدية. من خلال دمج التعلم الآلي، والتحليلات السياقية، وأولوية المخاطر، تمكّن الفرق الأمنية من تحديد الشذوذ بسرعة، والتحقيق في الحوادث بشكل أكثر فعالية، والاستجابة بثقة أكبر. وهذا يجعل UEBA طبقة حيوية في استراتيجيات الدفاع الحديثة للمؤسسات.

تعلم المزيد عن إكزابييم

تعرف على منصة Exabeam ووسع معرفتك في أمن المعلومات من خلال مجموعتنا من الأوراق البيضاء، البودكاست، الندوات، والمزيد.

-

مدونة

مدونة

What’s New in New-Scale April 2026: Securing the Agentic Enterprise With Behavioral Analytics

- عرض المزيد