سومو لوجيك: نظرة عامة على الحل، القيود والبدائل

- 7 minutes to read

فهرس المحتويات

ما هو سومو لوجيك؟

سمو لوجيك هي منصة سحابية تقدم ذكاءً لمساعدة المؤسسات في مراقبة وإدارة وتأمين تطبيقاتها وبنيتها التحتية. تقوم بتجميع البيانات من عدد من المصادر، بما في ذلك السجلات والقياسات والأحداث، مما يسمح للمستخدمين باستخلاص رؤى في الوقت الحقيقي.

من خلال تحويل البيانات الخام إلى معلومات قابلة للتنفيذ، تدعم Sumo Logic حالات الاستخدام المتعلقة بالعمليات والأمان والامتثال. تستخدم التحليلات والتعلم الآلي لأتمتة اكتشاف الشذوذ والتنبؤ بالمشكلات المحتملة. يجب أن يؤدي ذلك إلى تحسين كفاءة عمليات تكنولوجيا المعلومات وتعزيز وضع الأمان من خلال التعرف المبكر على التهديدات، مما يتيح استجابة أسرع للمشكلات والحوادث.

نظرة عامة على منصة Sumo Logic

سمو لوجيك هي منصة سحابية موزعة تقدم نهجًا موحدًا لتحليل السجلات، والمراقبة، والأمان. تدعم التعاون بين فرق التطوير والأمان والعمليات.

تؤكد بنية المنصة على قابلية التوسع في تصميم متعدد المستأجرين.

مع قدرات التعلم الآلي والتحليلات، تنوي شركة Sumo Logic تحسين اكتشاف المشكلات وحلها من خلال ميزات تمكّن المنصة من التعرف على الأنماط، والتحقيق في الشذوذ، وتقديم رؤى قابلة للتنفيذ بشكل أسرع.

الحلول المقدمة من Sumo Logic:

- Cloud SIEM: يعمل على دمج معلومات التهديدات وأتمتة الكشف والاستجابة للحوادث الأمنية، مما يمكّن الفرق من التعامل مع التهديدات.

- أمان بنية تحتية السحابة: يوفر أدوات لتأمين بنية تحتية السحابة، مما يضمن المراقبة المستمرة وحماية الخدمات السحابية.

- الامتثال والتدقيق: يوفر سجلات، ومسارات تدقيق، وتقارير قابلة للتخصيص. يمكن للمنظمات إثبات التزامها بالمعايير مثل GDPR وHIPAA وPCI DSS من خلال الفحوصات الآلية للامتثال.

- تحليل السجلات: يجمع السجلات من مصادر متنوعة، مما يوفر رؤية مركزية حول أنشطة النظام. يساعد ذلك الفرق في التحقيق وحل المشكلات التشغيلية أو الأمنية.

- مراقبة البنية التحتية: يدعم مراقبة البنية التحتية، مما يسمح للفرق بتتبع أداء النظام، واكتشاف الشذوذ، واستخدام الموارد. من خلال ربط السجلات والقياسات، يوفر النظام رؤى حول صحة النظام.

- قابلية ملاحظة التطبيق: من خلال دمج المقاييس على مستوى التطبيق، والتتبع، والسجلات، فإنه يوفر رؤى عميقة حول أداء التطبيق. تساعد هذه القابلية الفرق في تشخيص المشكلات وضمان تجارب مستخدم مثالية.

هذا جزء من سلسلة من المقالات حول أمان المعلومات.

نموذج تسعير Sumo Logic

نموذج تسعير Sumo Logic يقدم المستويات الأربعة التالية. الأسعار للخطط المجانية والأساسية والمؤسسية متاحة عند الطلب.

خطة مجانية

- سعة السجل: محدودة إلى 1 جيجابايت/يوم

- سعة القياسات: حتى 3,000 نقطة بيانات في الدقيقة (DPM)

- سعة التتبع: حتى 1.5 جيجابايت/يوم

- الاحتفاظ ببيانات السجل: 7 أيام

- الدعم: دعم المجتمع

الخطة الأساسية

- سعة السجل: غير محدودة

- سعة القياسات: حتى 50,000 DPM/يوم

- سعة التتبع: حتى 5 جيجابايت/يوم

- الاحتفاظ ببيانات السجل: حتى 365 يومًا

- الدعم: دعم قياسي (8×5)

مجموعة المؤسسات

- سعة السجلات والقياسات والتتبع: غير محدودة

- الاحتفاظ ببيانات السجلات: محدد من قبل العميل، بناءً على متطلبات العمل

- تنبيهات في الوقت الحقيقي: 1,000 مراقب للسجلات و 500 للقياسات

- الدعم: دعم على مدار الساعة وطوال أيام الأسبوع بمستوى المؤسسات (حوادث P1)

خطة مرنة

- سعة السجلات والقياسات والتتبع: غير محدودة

- الاحتفاظ ببيانات السجل: محدد من قبل العميل

- $0 إدخال البيانات: يفصل إدخال البيانات عن حدود الميزانية للقضاء على الفجوات في البيانات

- الدعم: دعم على مدار الساعة وطوال أيام الأسبوع بمستوى المؤسسات (حوادث P1)

- يسمح بالاستخدام المرن والتسعير بناءً على البيانات الفعلية الممسوحة، بدءًا من $2.05 لكل تيرابايت للاستخدامات ذات النطاق الواسع.

تقدير أسعار مرنة:

تقدم خطة المرونة تسعيرًا مخصصًا بناءً على ملف استخدام التحليلات الخاص بالمنظمة. يتم اقتباس التسعير المقدر التالي من صفحة التسعير الرسمية:

- استخدام منخفض (3.14 دولار لكل تيرابايت تم فحصه): مناسب للمنظمات التي تركز على حل المشكلات عند الطلب، والامتثال، وفرق DevOps.

- استخدام متوسط (2.57 دولار لكل تيرابايت تم فحصه): مناسب لضمان موثوقية التطبيقات على مستوى السحابة ومراقبة البنية التحتية في الوقت الحقيقي.

- استخدام عالي (2.05 دولار لكل تيرابايت تم فحصه): مناسب للتحليلات على مستوى المؤسسة مع تشخيصات مدفوعة بالذكاء الاصطناعي، ورؤية 100%، وعمليات DevSecOps.

قيود سمو لوجيك

تعتبر Sumo Logic مفيدة لتحليل السجلات، والمراقبة، والأمان، لكنها تحتوي أيضًا على بعض القيود. تم الإبلاغ عن القيود التالية من قبل المستخدمين على منصة G2:

- منحنى تعلم حاد: بالنسبة للمستخدمين الجدد، فإن Sumo Logic لديها منحنى تعلم حاد، خاصة عندما يتعلق الأمر بالميزات المتقدمة والاستعلامات المعقدة. غالبًا ما يجد المبتدئون صعوبة في إعداد واستخدام المنصة بفعالية.

- تحديات التكامل: تقدم المنصة عددًا أقل من التكاملات مقارنة ببعض المنافسين. بينما تدعم مجموعة من الأنظمة، فإن التكاملات المتاحة تفتقر أحيانًا إلى ميزات حيوية، مما يتطلب تطويرًا مخصصًا لإدخال البيانات في المنصة. وهذا يضيف تعقيدًا وقد يؤخر التنفيذ.

- قيود الأداء في الوقت الحقيقي: مع مجموعات البيانات الكبيرة، قد تواجه المنصة صعوبة في التحديث في الوقت الحقيقي، مما يؤثر على القدرة على الحصول على رؤى فورية.

- الميزات المنفصلة: لقد لاحظ بعض المستخدمين أن تنفيذ ميزات مثل القياسات، ومراقبة المستخدمين الحقيقيين (RUM)، والتتبع يبدو مجزأً. غالباً ما تعمل هذه المكونات كمنتجات منفصلة بدلاً من كونها حلاً موحداً.

- تعقيد إدارة التكاليف: بينما تقدم Sumo Logic تسعيرًا مرنًا، يمكن أن تصبح إدارة التكاليف تحديًا إذا لم يتم التخطيط بعناية لعملية إدخال البيانات. يمكن أن يؤدي الاستخدام المفرط لمستويات البيانات ذات التكلفة العالية دون تخطيط مناسب إلى نفقات غير ضرورية.

- قيود التوسع للمنظمات الكبيرة: بعض الميزات، مثل تحليل السبب الجذري ومخططات الخدمة، لا تتوسع بشكل فعال للمنظمات الكبيرة ذات الأنظمة المعقدة. قد تصبح هذه الأدوات أقل فائدة مع زيادة حجم البيانات وتعقيد المنظمة.

- اكتشاف البيانات والمعالجة المسبقة: لقد أبلغ المستخدمون عن صعوبات في اكتشاف البيانات المتاحة ضمن المنصة. بالإضافة إلى ذلك، يمكن أن تكون معالجة البيانات مسبقًا مملة، حيث أن واجهة المستخدم لا تقدم طرقًا كافية من حيث الهيكلة والمعالجة المسبقة.

بدائل ومنافسون بارزون لبرنامج Sumo Logic

1. إكزابييم

Exabeam هي مزود رائد لحلول إدارة معلومات وأحداث الأمان (SIEM)، تجمع بين UEBA وSIEM وSOAR وTDIR لتسريع عمليات الأمان. تمكن منصات العمليات الأمنية الفرق الأمنية من الكشف السريع عن التهديدات والتحقيق فيها والاستجابة لها مع تعزيز الكفاءة التشغيلية.

الميزات الرئيسية:

- جمع السجلات وإدارتها القابلة للتوسع: تسرع المنصة المفتوحة عملية إدخال السجلات بنسبة 70%، مما يلغي الحاجة لمهارات هندسية متقدمة مع ضمان تجميع سلس للسجلات عبر البيئات الهجينة.

- تحليلات سلوكية: تستخدم تحليلات متقدمة لتحديد السلوك الطبيعي مقابل السلوك غير الطبيعي، وكشف التهديدات الداخلية، والحركة الجانبية، والهجمات المتقدمة التي تفوتها الأنظمة المعتمدة على التوقيع. يذكر العملاء أن Exabeam يساعد في الكشف والاستجابة لـ 90% من الهجمات قبل أن تتمكن الشركات الأخرى من اكتشافها.

- استجابة التهديدات الآلية: تبسط عمليات الأمان من خلال أتمتة جداول الحوادث، وتقليل الجهد اليدوي بنسبة 30%، وتسريع أوقات التحقيق بنسبة 80%.

- تحقيق الحوادث السياقية: نظرًا لأن Exabeam يقوم بأتمتة إنشاء الجداول الزمنية ويقلل من الوقت المستغرق في المهام البسيطة، فإنه يقلل من الوقت اللازم لاكتشاف التهديدات والاستجابة لها بأكثر من 50%. تقلل قواعد الكورليشن المسبقة البناء، ونماذج اكتشاف الشذوذ، ودمج البائعين من التنبيهات بنسبة 60%، مما يقلل من الإيجابيات الكاذبة.

- خيارات SaaS والسحابة الأصلية: توفر خيارات النشر المرنة قابلية التوسع للبيئات السحابية والهجينة، مما يضمن سرعة تحقيق القيمة للعملاء. بالنسبة للمنظمات التي لا تستطيع، أو لا ترغب في نقل SIEM الخاص بها إلى السحابة، تقدم Exabeam SIEM رائد في السوق، كامل الميزات، ومُستضاف ذاتيًا.

- رؤية الشبكة مع NetMon: يوفر رؤى عميقة تتجاوز الجدران النارية وأنظمة كشف التسلل/أنظمة منع التسلل، ويكتشف التهديدات مثل سرقة البيانات ونشاط الشبكات الآلية، مما يسهل التحقيق من خلال البحث المرن. كما أن تحليل الحزم العميق (DPA) يبني أيضًا على محرك فحص الحزم العميق (DPI) الخاص بـ NetMon لتفسير مؤشرات الاختراق الرئيسية (IOCs).

يبرز عملاء Exabeam باستمرار كيف أن رؤيتها في الوقت الحقيقي، وأدوات الأتمتة والإنتاجية المدعومة بالذكاء الاصطناعي، تعزز من مهارات الأمن، مما يحول المحللين المرهقين إلى مدافعين نشطين، مع تقليل التكاليف والحفاظ على دعم رائد في الصناعة.

2. سبلك

Splunk هي منصة تجمع بين الأمان والمراقبة في حل موحد، مما يساعد المنظمات على اكتشاف الحوادث والتحقيق فيها والاستجابة لها. تم تصميمها للتعامل مع التحليلات عبر بيئات هجينة، بهدف مساعدة فرق تكنولوجيا المعلومات والأمان من خلال توفير رؤية حول موثوقية النظام وأدائه وحمايته.

الميزات الرئيسية لبرنامج Splunk:

- يوفر منصة للأمان، والمراقبة، وتحليل البيانات، مما يضمن الوصول إلى الرؤى عبر بيئات السحابة الهجينة.

- يقدم Splunk Enterprise Security (SIEM) للكشف عن التهديدات والتحقيق فيها والاستجابة لها.

- يتم أتمتة مهام الأمان باستخدام Splunk SOAR، بهدف تقليل أوقات الاستجابة.

- يؤمن الأنظمة ضد التهديدات غير المعروفة من خلال تحليل سلوك المستخدمين والكيانات.

- تم تصميمها للكشف عن هجمات التصيد الاحتيالي والبرمجيات الخبيثة باستخدام أداة Splunk Attack Analyzer مع تحليل آلي.

تعرف على المزيد في دليلنا المفصل إلى Sumo Logic vs Splunk

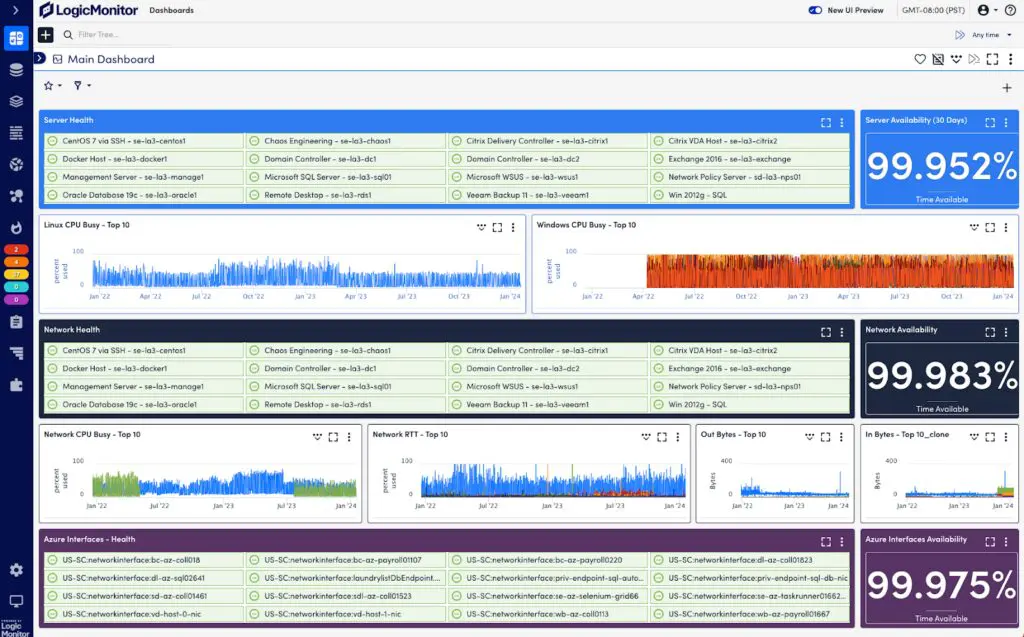

3. لوجيك مونيتور

LogicMonitor هي منصة للرصد الهجين مدعومة بالذكاء الاصطناعي، تقدم رؤى قابلة للتنفيذ عبر بيئات تكنولوجيا المعلومات. العرض الرئيسي لها، LM Envision، يمكّن المؤسسات من مراقبة وإدارة مراكز البيانات والشبكات والسحب العامة والحاويات.

الميزات الرئيسية لبرنامج LogicMonitor:

- تراقب البنية التحتية الهجينة والسحابية والمحلية مع تقديم رؤى وقدرات استكشاف الأخطاء وإصلاحها.

- يستخدم نظام إنذار مبكر يعتمد على الذكاء الاصطناعي لإدارة العمليات للكشف عن الشذوذ، وتحليل الأسباب الجذرية، وتحديد العتبات الديناميكية لمنع المشكلات.

- تقدم مراقبة أداء التطبيقات باستخدام OpenTelemetry لضمان الاستقلالية عن البائعين وتوفير السياق.

- يربط البيانات عبر مجموعة التكنولوجيا، مما يمكّن من تحديد السبب الجذري بشكل أسرع وتحسين حل المشكلات.

- يوفر رؤية واضحة حول الشبكات، التخزين، الخوادم، قواعد البيانات، المواقع الإلكترونية، الحاويات، والآلات الافتراضية.

4. داتادوج

Datadog هي منصة سحابية أصلية لمراقبة الأنظمة، والرؤية، والأمان، تقدم حلولاً للبيئات التكنولوجية الديناميكية. تساعد خاصية Cloud SIEM المؤسسات على اكتشاف التهديدات والتحقيق فيها والاستجابة لها في الوقت الحقيقي من خلال الاستفادة من إدارة السجلات والتكامل مع سير العمل القائم.

الميزات الرئيسية لDatadog:

- يكتشف ويحقق في التهديدات باستخدام إدارة السجلات وقواعد الكشف المدمجة.

- يوفر أكثر من 800 تكامل جاهز للاستخدام لرؤية الشبكات ونقاط النهاية وتطبيقات SaaS ومزودي الهوية.

- يقدم تصورات قائمة على الرسوم البيانية لتحليل الرؤى الأمنية والتعمق في الأنشطة المشبوهة لتحديد السبب الجذري.

- يدعم 15 شهرًا من البيانات التاريخية لإجراء تحليل عميق وتقييم المخاطر.

- يبسط سير العمل باستخدام لغة استعلام بديهية لتخصيص قواعد الكشف وفقًا لاحتياجات الأمان.

5. غرايلوج

Graylog هي منصة SIEM توفر لفرق العمليات الأمنية أدوات للكشف عن التهديدات والتحقيق فيها والاستجابة لها. تهدف إلى معالجة قيود أنظمة SIEM التقليدية من خلال تقديم حلول قابلة للتوسع للرؤية، وتبسيط سير العمل، والتحليلات. تساعد المنظمات على تقليل المخاطر، وتحقيق الامتثال، وآمل أن تحسن من حل الحوادث.

الميزات الرئيسية لبرنامج Graylog:

- يقدم كشف التهديدات بناءً على الأهداف التنظيمية.

- تشمل حزم محتوى Graylog Illuminate لوحات معلومات جاهزة، وتنبيهات، وتعريفات للأحداث لحالات الاستخدام المتعلقة بالأمان والامتثال.

- ربط عمليات الكشف بإطار عمل إطار MITRE للهجوم والتكتيكات والتقنيات المشتركة (ATT&CK) لتوضيح تغطية التهديدات الحالية وتحديد مجالات التحسين.

- يستخدم توجيه البيانات لتحسين تكاليف التخزين من خلال إعطاء الأولوية لبيانات السجلات ذات القيمة العالية وأرشفة البيانات ذات القيمة المنخفضة للاستخدام في المستقبل.

- يوفر خيارات تخزين بيانات مرنة، بما في ذلك التخزين "الدافئ"، لتحقيق توازن بين الفعالية من حيث التكلفة وسرعة استرجاع البيانات للتحقيقات في الحوادث.

استنتاج

تقدم Sumo Logic منصة لتحليل السجلات، والمراقبة، والأمان، حيث توفر أدوات لتعزيز الكفاءة التشغيلية، ومواقف الأمان، والامتثال. بينما تقدم قابلية التوسع، ورؤى مدفوعة بالتعلم الآلي، ومرونة، يجب على المستخدمين المحتملين أن يأخذوا في اعتبارهم منحنى التعلم، وفجوات التكامل، وتعقيدات التكلفة. من خلال مقارنة Sumo Logic بالبدائل، يمكن للمنظمات اتخاذ قرار مستنير يتماشى مع احتياجاتها وأهدافها.

اطلع على أدلة إضافية حول مواضيع رئيسية في أمن المعلومات.

بالاشتراك مع شركائنا في المحتوى، قمنا بتأليف أدلة شاملة حول عدة مواضيع يمكن أن تكون مفيدة أيضًا أثناء استكشافك لعالم.أمان المعلومات.

أدوات SIEM

من تأليف Exabeam

- [دليل أدوات SIEM: أفضل 5 منصات SIEM، الميزات، حالات الاستخدام، والتكلفة الإجمالية للملكية

- [دليل] أفضل 5 أدوات SIEM مفتوحة المصدر المجانية [محدثة 2025]

- [دليل] أفضل حلول SIEM: أفضل 10 أنظمة SIEM وكيفية الاختيار 2025

حماية ضد الروبوتات

كتب بواسطة رادوير

- [دليل] حماية الروبوتات: أمثلة على الهجمات و8 طرق للدفاع عن شبكتك

- [دليل] ما هو البوت نت؟ الأنواع، الأمثلة، و7 تدابير دفاعية

- [المنتج] حماية البوتات المدعومة بالذكاء الاصطناعي من رادوير | إدارة شاملة للبوتات

أمان التطبيقات

من تأليف أوليجو

تعلم المزيد عن إكزابييم

تعرف على منصة Exabeam ووسع معرفتك في أمن المعلومات من خلال مجموعتنا من الأوراق البيضاء، البودكاست، الندوات، والمزيد.