تحليل البيانات الكبيرة في الأمن: الماضي، الحاضر، والمستقبل

- 8 minutes to read

فهرس المحتويات

تحليلات البيانات الكبيرة للأمن (أو تحليلات الأمن السيبراني) هي قوة متزايدة تساعد المحللين الأمنيين وبائعي الأدوات على القيام بالكثير مع بيانات السجلات والأحداث. في الماضي كانت أنظمة SIEM محدودة في تعريف قواعد الترابط يدويًا، والتي كانت هشة، وصعبة الصيانة، وأدت إلى العديد من الإيجابيات الكاذبة.

يمكن أن تساعد تقنيات التعلم الآلي الجديدة أنظمة الأمان في التعرف على الأنماط والتهديدات دون الحاجة إلى تعريفات أو قواعد أو توقيعات هجوم مسبقة، وبدقة أعلى بكثير. ومع ذلك، لكي تكون فعالة، تحتاج تقنيات التعلم الآلي إلى بيانات ضخمة جداً. التحدي هو تخزين كمية أكبر من البيانات مما كان عليه في أي وقت مضى، وتحليلها في الوقت المناسب، واستخراج رؤى جديدة.

هذا المحتوى هو جزء من سلسلة حول إدارة معلومات الأمان والأحداث (SIEM).

كيف يمكن لتحليلات البيانات الكبيرة في مجال الأمن مكافحة التهديدات السيبرانية؟

تقليديًا، استخدمت تقنيات الأمان أسلوبين رئيسيين في التحليل للكشف عن الحوادث الأمنية:

- قواعد الارتباط– قواعد محددة يدويًا تحدد تسلسلًا من الأحداث التي تشير إلى وجود شذوذ، مما قد يمثل تهديدًا أمنيًا أو ثغرة أو حادث أمني نشط.

- ثغرات الشبكة وتقييم المخاطر– مسح الشبكات بحثًا عن أنماط الهجوم المعروفة والثغرات المعروفة، مثل المنافذ المفتوحة والبروتوكولات غير الآمنة.

المشترك بين هذه التقنيات القديمة هو أنها جيدة في اكتشاف السلوك السيئ المعروف. ومع ذلك، فإنها تعاني من عيبين رئيسيين:

- الإيجابيات الكاذبة– نظرًا لأنها تعتمد على قواعد صارمة وتوقيعات محددة مسبقًا، هناك مستوى عالٍ من الإيجابيات الكاذبة، مما يؤدي إلى إرهاق التنبيهات.

- أحداث غير متوقعة– ماذا يحدث إذا تم محاولة نوع جديد من الهجمات لم يتم إنشاء قاعدة له؟ ماذا يحدث إذا أصاب نوع غير معروف من البرمجيات الخبيثة أنظمتك؟ تجد الأنظمة التقليدية المعتمدة على قواعد الارتباط صعوبة في اكتشاف التهديدات غير المعروفة.

من أجل تحقيق هذه الأنواع من التحليل، هناك حاجة إلى طرق تحليل جديدة، بالإضافة إلى الوصول إلى بيانات أكبر من أي وقت مضى.

علم البيانات، التعلم الآلي، والأمن السيبراني

ما هو علم البيانات؟

علم البيانات هو تخصص جديد يستفيد من التحليل العلمي والرياضي لمجموعات البيانات، بالإضافة إلى الفهم البشري والاستكشاف، لاستخراج رؤى تجارية من البيانات الضخمة.

في سياق الأمان– يساعد علم البيانات المحللين الأمنيين والأدوات الأمنية على استخدام بيانات الأمان بشكل أفضل، لاكتشاف الأنماط المخفية وفهم سلوك النظام بشكل أفضل.

ما هو تعلم الآلة في الأمن السيبراني؟

التعلم الآلي هو جزء من المجال العام للذكاء الاصطناعي (AI). يستخدم تقنيات إحصائية لتمكين الآلات من التعلم دون الحاجة إلى برمجتها بشكل صريح.

في سياق الأمان– يتجاوز التعلم الآلي قواعد الارتباط، لفحص الأنماط غير المعروفة واستخدام الخوارزميات للتنبؤ والتصنيف وتوليد الرؤى.

يُزعم أن الذكاء الاصطناعي (AI) جزء من العديد من حلول تحليل الأمان. لا تأخذ ادعاءات البائعين كأمر مسلم به - تحقق مما يتضمنه مصطلح "الذكاء الاصطناعي" بالضبط. كيف يقوم البائعون ببناء نماذجهم؟ ما هي الخوارزميات المستخدمة؟ انظر تحت الغطاء لفهم ما يتم تقديمه بالضبط.

التعلم المراقب مقابل التعلم الآلي

في التعلم تحت الإشراف، يتعلم الجهاز من مجموعة بيانات تحتوي على مدخلات ومخرجات معروفة. يتم بناء دالة أو نموذج يجعل من الممكن التنبؤ بما ستكون عليه المتغيرات الناتجة للمخرجات الجديدة وغير المعروفة.

في سياق الأمان - تتعلم أدوات الأمان تحليل السلوكيات الجديدة وتحديد ما إذا كانت "مشابهة" للسلوكيات السابقة المعروفة بأنها جيدة أو سيئة.

التعلم المراقب مقابل التعلم الآلي

في التعلم غير المراقب، يتعلم النظام من مجموعة بيانات تحتوي فقط على متغيرات الإدخال. لا توجد إجابة صحيحة، بل يتم تشجيع الخوارزمية على اكتشاف أنماط جديدة في البيانات.

في سياق الأمان– تستخدم أدوات الأمان التعلم غير المراقب للكشف عن السلوك غير الطبيعي والتصرف بناءً عليه (دون تصنيفه أو فهم ما إذا كان جيدًا أو سيئًا).

ما هو التعلم العميق في الأمن السيبراني؟

تقنيات التعلم العميق تحاكي الدماغ البشري من خلال إنشاء شبكات من "الخلايا العصبية" الرقمية واستخدامها لمعالجة قطع صغيرة من البيانات، لتجميع صورة أكبر. يتم تطبيق التعلم العميق بشكل شائع على البيانات غير المنظمة، ويمكنه التعلم تلقائيًا من الميزات المهمة لقطع البيانات. معظم التطبيقات الحديثة للتعلم العميق تستخدم التعلم تحت الإشراف.

في سياق الأمن– يُستخدم التعلم العميق بشكل أساسي في تحليل تدفق الحزم وتحليل ثنائيات البرمجيات الضارة، لاكتشاف ميزات أنماط الحركة وبرامج البرمجيات وتحديد الأنشطة الخبيثة.

ما هو تنقيب البيانات في الأمن السيبراني؟

تنقيب البيانات هو استخدام تقنيات التحليل، وخاصة التعلم العميق، لاكتشاف رؤى مخفية في كميات كبيرة من البيانات. على سبيل المثال، يمكن أن يكشف تنقيب البيانات عن العلاقات المخفية بين الكيانات، ويكتشف تسلسلات الأحداث المتكررة للمساعدة في التنبؤ، ويكتشف نماذج التصنيف التي تساعد في تصنيف الكيانات إلى فئات مفيدة.

في سياق الأمان– تُستخدم تقنيات التنقيب عن البيانات من قبل أدوات الأمان لأداء مهام مثل اكتشاف الشذوذ في مجموعات البيانات الكبيرة جداً، وتصنيف الحوادث أو أحداث الشبكة، وتوقع الهجمات المستقبلية بناءً على البيانات التاريخية.

ما هي التحليلات السلوكية للكيانات المستخدمة (UEBA)؟

تستند حلول UEBA إلى مفهوم يسمى "تحديد الأساس". فهي تبني ملفات تعريف تمثل السلوك القياسي للمستخدمين والمضيفين والأجهزة (المعروفة بالكيانات) في بيئة تكنولوجيا المعلومات. باستخدام تقنيات التعلم الآلي بشكل أساسي، تحدد الأنشطة التي تعتبر غير طبيعية مقارنةً بالأسس المحددة، وتكتشف الحوادث الأمنية.

الميزة الرئيسية لـ UEBA مقارنة بالحلول الأمنية التقليدية هي أنه يمكنه اكتشاف التهديدات غير المعروفة أو الخفية، مثل هجمات اليوم صفر والتهديدات الداخلية. بالإضافة إلى ذلك، يقلل UEBA من عدد الإنذارات الكاذبة لأنه يتكيف ويتعلم سلوك النظام الفعلي، بدلاً من الاعتماد على قواعد محددة مسبقًا قد لا تكون ذات صلة بالسياق الحالي.

نصائح من الخبير

ستيف مور هو نائب الرئيس ورئيس استراتيجيات الأمن في إكزبيم، يساعد في تقديم الحلول لاكتشاف التهديدات وتقديم المشورة للعملاء بشأن برامج الأمن والاستجابة للاختراقات. وهو مضيف بودكاست "The New CISO Podcast"، و عضو في Forbes Tech Council، ومؤسس مشارك لـ TEN18 at Exabeam.

من خلال تجربتي، إليك نصائح عملية لمساعدتك في استغلال تحليلات البيانات الكبيرة المتعلقة بالأمن وميزات SIEM من الجيل التالي بشكل فعال:

استخدم تقليل الأبعاد للحصول على رؤى أسرع

استخدم تحليل المكونات الرئيسية (PCA) أو تقنيات مشابهة لتقليل الضوضاء والتركيز على المتغيرات ذات التأثير العالي. على سبيل المثال، قم بإعطاء الأولوية للشذوذ بناءً على أهمية الأصول أو قربها من البيانات الحساسة.

ركز على جودة البيانات قبل التوسع

البيانات الكبيرة لا تكون ذات قيمة إلا بقدر دقتها. تأكد من أن مصادر السجلات متسقة، وأن الطوابع الزمنية متزامنة، وأن البيانات الوصفية (مثل معرفات المستخدمين أو علامات الأصول) غنية قبل إدخالها في أنظمة التحليل.

دمج النماذج المراقبة وغير المراقبة

استخدم التعلم المراقب للتهديدات المعروفة واحتياجات الامتثال، بينما تعتمد على النماذج غير المراقبة مثل التجميع أو غابة العزل لاكتشاف التهديدات الجديدة. تعزز هذه الطريقة الهجينة التغطية العامة.

تحسين استراتيجيات الاحتفاظ بالبيانات للتحليلات

احتفظ بمجموعات فرعية حيوية من البيانات، مثل محاولات المصادقة أو تغييرات الامتيازات، في مستويات تخزين عالية الأداء. هذه البيانات مفيدة للغاية لكل من التحليل التاريخي واكتشاف الشذوذ في الوقت الحقيقي.

ربط تحليلات النقاط النهائية والشبكة

دمج التعلم العميق على بيانات النقاط النهائية (مثل، تنفيذ الملفات أو استخدام الذاكرة) مع سلوك الشبكة (مثل، الشذوذ في حركة المرور) للكشف عن الهجمات المتطورة مثل الحركة الجانبية أو التهديدات المستمرة المتقدمة (APTs).

خوارزميات لاكتشاف القيم الشاذة والغير طبيعية.

الغابة العشوائية

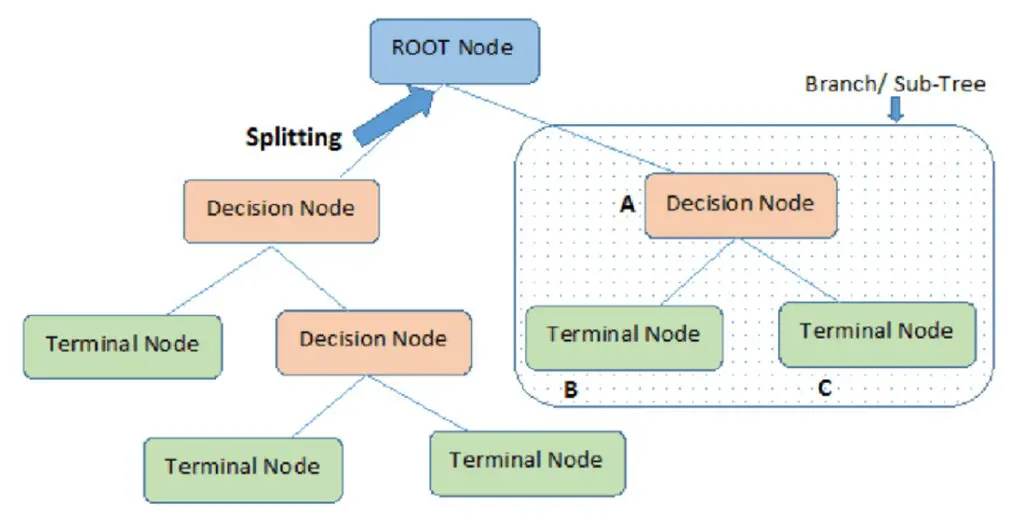

"Random Forest" هو خوارزمية تعلم تحت الإشراف قوية تعالج أوجه القصور في خوارزميات شجرة القرار التقليدية. تحاول شجرة القرار ملاءمة السلوك مع شجرة هرمية من المعلمات المعروفة.

على سبيل المثال، في الشجرة أدناه، يتم توزيع رضا العملاء وفقًا لمتغيرين، لون المنتج وعمر العميل. ستتنبأ خوارزمية شجرة القرار بشكل غير دقيق بأن لونًا مختلفًا أو عمرًا مختلفًا قليلاً هو مؤشر جيد على الرضا. يُطلق على هذا overfitting—النموذج يستخدم بيانات غير كافية أو غير دقيقة لإجراء توقعات على بيانات جديدة.

تقوم غابة عشوائية (Random Forest) تلقائيًا بتقسيم الأشجار القرارية إلى عدد كبير من الأشجار الفرعية أو الأشجار القصيرة. كل شجرة فرعية تركز على معلومات مختلفة عن العينة المدروسة. ثم تحصل على نتيجة كل شجرة فرعية، وتأخذ تصويت الأغلبية من جميع الأشجار الفرعية للحصول على النتيجة النهائية (تقنية تُسمى التجميع).

من خلال دمج جميع الأشجار الفرعية معًا، يمكن للغابات العشوائية إلغاء أخطاء كل شجرة فردية وتحسين ملاءمة النموذج بشكل كبير.

في سياق أمني– يمكن أن تساعد تقنية Random Forest في تحليل مسارات الأحداث المتسلسلة وتحسين التنبؤات حول الأحداث الجديدة، حتى عندما تكون البيانات الأساسية غير كافية أو غير منظمة بشكل صحيح.

تقليل الأبعاد

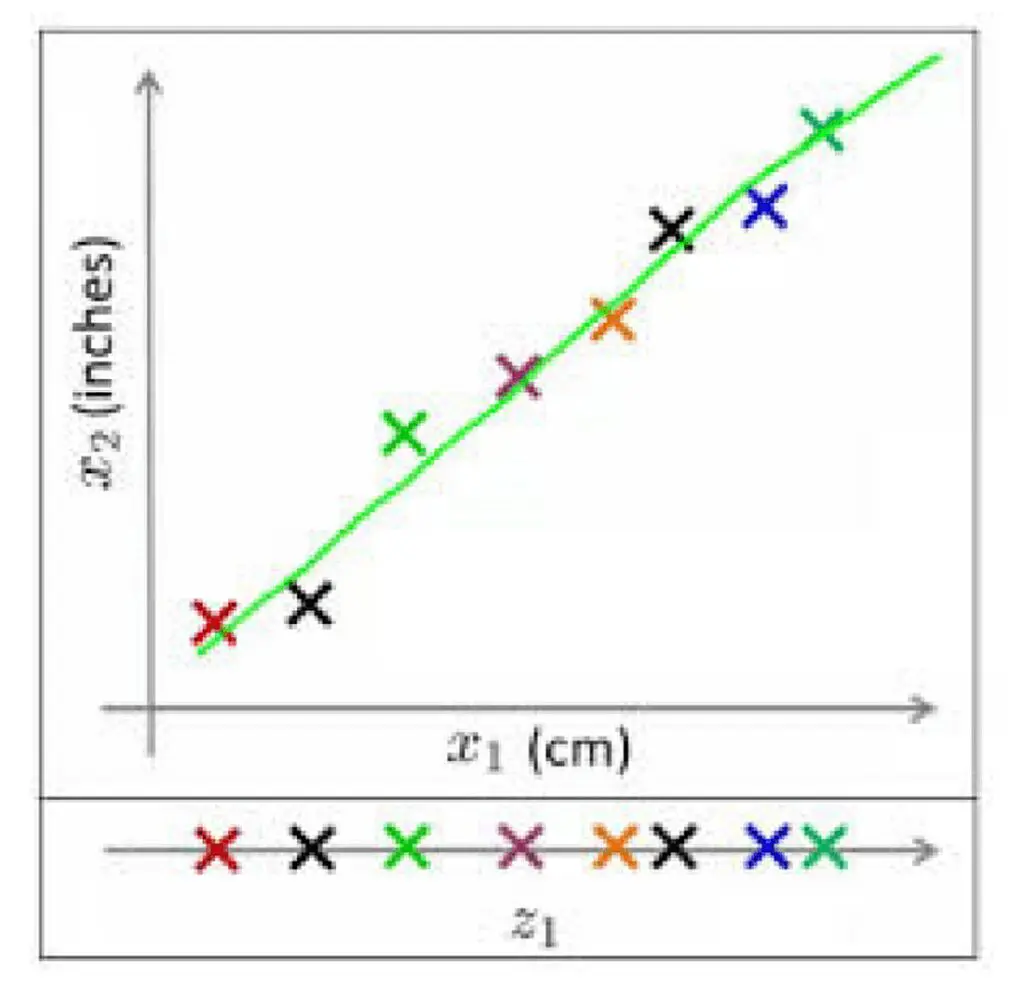

تقليل الأبعاد هو عملية تحويل مجموعة بيانات تحتوي على عدد كبير من الأبعاد (أو المعلمات التي تصف البيانات) إلى مجموعة بيانات تحتوي على أبعاد أقل، دون فقدان المعلومات المهمة.

على سبيل المثال، إذا كانت البيانات تتضمن بعدًا لطول الأجسام بالسنتيمترات وبعدًا آخر بالبوصات، فإن أحد هذين البعدين زائد ولا يضيف أي معلومات حقيقية، كما يتضح من ارتباطهما العالي. ستجعل إزالة أحد هذين البعدين البيانات أسهل في الشرح.

بشكل عام، يمكن لخوارزمية تقليل الأبعاد تحديد الأبعاد التي لا تضيف معلومات ذات صلة وتقليل مجموعة بيانات تحتوي على n من الأبعاد إلى k، حيث k<n.

بجانب تحليل الارتباط، تشمل الطرق الأخرى لإزالة الأبعاد الزائدة تحليل القيم المفقودة؛ المتغيرات ذات التباين المنخفض عبر مجموعة البيانات؛ استخدام أشجار القرار لاختيار المتغيرات الأقل أهمية تلقائيًا، وتعزيز تلك الأشجار باستخدام الغابات العشوائية؛ تحليل العوامل؛ الإزالة العكسية للميزات (BFE)؛ وتحليل المكونات الرئيسية (PCA).

في سياق الأمان– تتكون بيانات الأمان عادةً من سجلات تحتوي على عدد كبير من النقاط البيانية حول الأحداث في أنظمة تكنولوجيا المعلومات. يمكن استخدام تقليل الأبعاد لإزالة الأبعاد التي ليست ضرورية للإجابة على السؤال المطروح، مما يساعد أدوات الأمان على تحديد الشذوذ بدقة أكبر.

غابة العزل

تقنية "غابة العزل" هي تقنية جديدة نسبيًا لاكتشاف الشذوذ أو القيم الشاذة. تقوم بعزل النقاط البيانية عن طريق اختيار ميزة من البيانات بشكل عشوائي، ثم اختيار قيمة عشوائية بين القيم القصوى والدنيا لتلك الميزة. تتكرر هذه العملية حتى يتم العثور على ميزة تختلف بشكل كبير عن بقية مجموعة البيانات.

يكرر النظام هذه العملية لعدد كبير من الميزات، ويقوم ببناء شجرة قرار عشوائية لكل ميزة. ثم يتم حساب درجة الشذوذ لكل ميزة، استنادًا إلى الافتراضات التالية:

- الميزات التي تعتبر شاذة حقًا ستحتاج فقط إلى عدد قليل من خطوات العزل لتكون بعيدة عن بقية مجموعة البيانات.

- الميزات التي ليست شذوذات ستتخذ العديد من خطوات العزل لتبتعد عن مجموعة البيانات.

يتم تعريف عتبة، وتحدد الخصائص التي تتطلب أشجار قرار طويلة نسبيًا لتصبح معزولة تمامًا على أنها "طبيعية"، بينما يتم تصنيف البقية على أنها "غير طبيعية".

في سياق الأمان– تقنية Isolation Forest هي تقنية يمكن استخدامها من قبل UEBA وأدوات الأمان الحديثة الأخرى لتحديد النقاط البيانية التي تكون شاذة مقارنة بالبيانات المحيطة.

إدارة معلومات وأحداث الأمان وتحليل البيانات الضخمة

أنظمة إدارة معلومات الأمن والأحداث (SIEM) هي مكون أساسي في المنظمات الأمنية الكبيرة. تقوم بالتقاط وتنظيم وتحليل بيانات السجلات والتنبيهات من أدوات الأمان عبر المنظمة. تقليديًا، كانت تُستخدم قواعد الترابط في SIEM لتحديد الحوادث الأمنية تلقائيًا وإصدار التنبيهات.

نظرًا لأن أنظمة إدارة معلومات الأمان (SIEM) توفر سياقًا حول المستخدمين والأجهزة والأحداث في جميع أنظمة تكنولوجيا المعلومات داخل المؤسسة، فإنها تقدم أرضًا خصبة لتقنيات التحليل المتقدمة. أنظمة SIEM الحالية إما تتكامل مع منصات التحليل المتقدمة مثل UEBA، أو توفر هذه القدرات كجزء أساسي من منتجها.

يمكن لأنظمة إدارة معلومات الأمان من الجيل التالي الاستفادة من التعلم الآلي، والتعلم العميق، وتحليل سلوك المستخدمين لتجاوز قواعد الترابط وتقديم:

- تحديد التهديدات المعقدة –الهجمات الحديثة غالبًا ما تتكون من عدة أنواع من الأحداث، كل منها قد يبدو غير ضار بمفرده. يمكن لتحليلات البيانات المتقدمة النظر في البيانات لعدة أحداث عبر خط زمني تاريخي، والتقاط الأنشطة المشبوهة.

- تحليل سلوك الكيانات –يمكن لنظم إدارة معلومات الأمن (SIEMs) تعلم السلوك الطبيعي الأساسي للأصول الحيوية مثل الخوادم، والمعدات الطبية أو الآلات الصناعية، واكتشاف الشذوذات تلقائيًا التي تشير إلى وجود تهديد.

- كشف الحركة الجانبية –المهاجمون الذين يخترقون منظمة عادة ما يتحركون عبر الشبكة، ويصلون إلى أجهزة مختلفة ويتبدلون بيانات الاعتماد، لزيادة وصولهم إلى البيانات الحساسة. يمكن لـ SIEMs تحليل البيانات من جميع أنحاء الشبكة والعديد من موارد النظام، واستخدام التعلم الآلي لاكتشاف الحركة الجانبية.

- التهديدات الداخلية –يمكن لأنظمة SIEM التعرف على أن شخصًا أو مورد نظام يتصرف بشكل غير طبيعي. يمكنها "ربط النقاط" بين حساب مستخدم غير سليم ونقاط بيانات أخرى، لاكتشاف شخص داخلي خبيث، أو اختراق لحساب داخلي.

- الكشف عن أنواع جديدة من الهجمات –من خلال الاستفادة من التحليلات المتقدمة، يمكن لأنظمة إدارة معلومات الأمان (SIEM) التقاط وتنبيه حول هجمات اليوم صفر، أو البرمجيات الخبيثة التي لا تتطابق مع نمط ثنائي معروف.

Exabeam هو مثال على نظام SIEM من الجيل التالي الذي يأتي مع قدرات التحليلات المتقدمة المدمجة– بما في ذلك تحديد التهديدات المعقدة، والجداول الزمنية التلقائية للأحداث، وتجميع الأقران الديناميكي للمستخدمين أو الكيانات المماثلة، واكتشاف الحركة الجانبية والاكتشاف التلقائي لملكية الأصول.

تعلم المزيد عن إكزابييم

تعرف على منصة Exabeam ووسع معرفتك في أمن المعلومات من خلال مجموعتنا من الأوراق البيضاء، البودكاست، الندوات، والمزيد.

-

مدونة

مدونة

What’s New in New-Scale April 2026: Securing the Agentic Enterprise With Behavioral Analytics

- عرض المزيد