نشر نظام إدارة معلومات الأمان (SIEM) على Azure: مزايا وعيوب Microsoft Sentinel

- 7 minutes to read

فهرس المحتويات

ما هي الخيارات المتاحة لنشر نظام إدارة معلومات الأمان (SIEM) في سحابة Azure؟

عند النظر في نشر نظام إدارة معلومات الأمان والأحداث (SIEM) في سحابة Azure، يمكن للمنظمات اختيار من بين مجموعة متنوعة من النماذج التي تناسب احتياجاتها الأمنية والتشغيلية:

- مايكروسوفت سينتينل هو حل SIEM مدعوم بالكامل، ومبني على السحابة، تقدمه مايكروسوفت. هذه المنصة تتكامل بسلاسة مع Azure وخدمات مايكروسوفت الأخرى، مقدمةً حلول أمان جاهزة وإدارة بيانات مبسطة.

- يمكن أيضًا استخدام حلول SIEM من طرف ثالث على Azure. يمكن استضافة هذه الأنظمة على آلات افتراضية في Azure، أو نشرها عبر سوق Azure (انظر مجموعة كاملة من خيارات SIEM هنا)، مما يسمح للشركات بالاستفادة من البنية التحتية العالمية لـ Azure مع استخدام منتج SIEM الذي تختاره.

في بقية هذا المقال، سنركز على عرض مايكروسوفت الأول، Microsoft Sentinel.

هذا المحتوى هو جزء من سلسلة حول إدارة معلومات الأمان والأحداث (SIEM).

ما هو Microsoft Sentinel (المعروف سابقًا باسم Azure Sentinel)؟

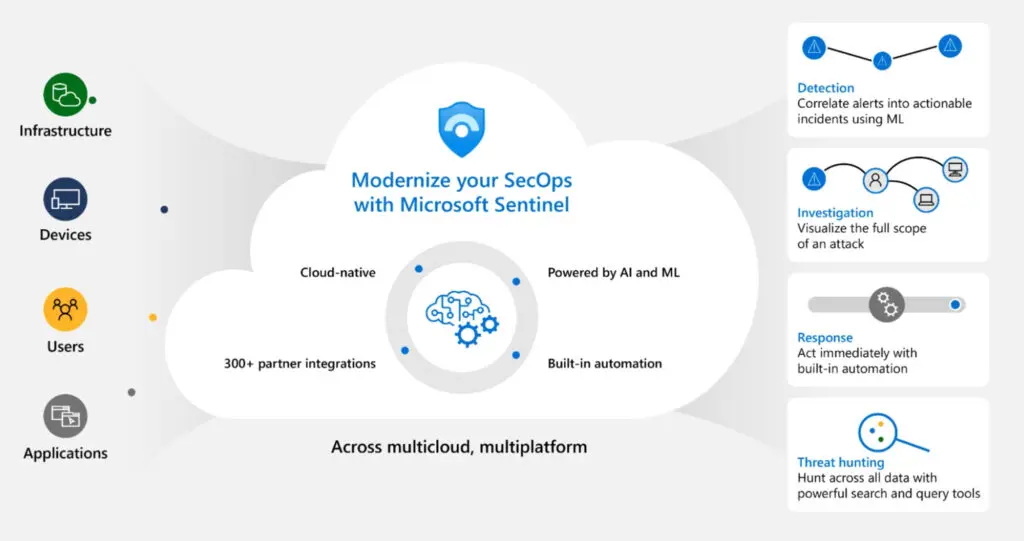

مايكروسوفت سنتينل، المعروف سابقًا باسم أزور سنتينل، هو حل مايكروسوفت السحابي لإدارة معلومات وأحداث الأمان. يوفر تحليلات أمان شاملة عبر مؤسسة المستخدم. يستفيد من الذكاء الاصطناعي، مما يمكّن المتخصصين في الأمان من اكتشاف التهديدات والوقاية منها والاستجابة لها بسرعة عبر شبكاتهم الموزعة.

تقدم مايكروسوفت سنتينل منصة قابلة للتوسع ومبنية على السحابة تتكامل مع مجموعة متنوعة من خدمات مايكروسوفت والخدمات الخارجية. تعزز هذه التكاملات من رؤية بيانات الأمان والتنبيهات، مما يسهل على المؤسسات إدارة وضعها الأمني.

في أبريل 2024، أعلنت مايكروسوفت عن دمج Microsoft Sentinel و Microsoft Defender XDR في منصتها الجديدة للأمن الموحد.

نصائح من الخبير

ستيف مور هو نائب الرئيس ورئيس استراتيجيات الأمن في إكزبيم، يساعد في تقديم الحلول لاكتشاف التهديدات وتقديم المشورة للعملاء بشأن برامج الأمن والاستجابة للاختراقات. وهو مضيف بودكاست "The New CISO Podcast"، و عضو في Forbes Tech Council، ومؤسس مشارك لـ TEN18 at Exabeam.

من خلال تجربتي، إليكم نصائح لتحسين نشر نظام إدارة معلومات الأمان (SIEM) في سحابة Azure أو استخدام Microsoft Sentinel بشكل فعال:

تحسين مجموعة القواعد من خلال ضبط القواعد الأساسية

يمكن أن تولد قواعد التحليل في Sentinel إنذارات مفرطة إذا لم يتم تكوينها بشكل صحيح. ابدأ بالقواعد الأساسية، راقب حجم الإنذارات، وقم بتحسينها بشكل تكراري لتتناسب مع مشهد التهديدات لديك.

ابدأ بنشر هجين للتكامل المرحلي

إذا كان لديك أنظمة محلية، ابدأ بنموذج SIEM هجين. قم بدمج السجلات السحابية والمحلية لضمان رؤية شاملة أثناء التكيف تدريجياً مع نظام Azure.

استخدم أدوات المراقبة الأصلية في Azure للتحكم في التكاليف

استخدم أدوات مثل Azure Monitor و Cost Management لتتبع معدلات إدخال البيانات وتوقع تكاليف Sentinel. قم بتكوين حدود حجم البيانات لمنع تجاوزات الميزانية غير المتوقعة.

تعزيز استيعاب البيانات من خلال إدارة السجلات المتدرجة

استخدم مساحات عمل تحليل السجلات مع تخزين متدرج لتحقيق توازن بين الأداء والتكلفة. قم بتخزين السجلات ذات الأولوية العالية في التخزين الساخن للتحليل في الوقت الحقيقي وأرشفة السجلات الأقل أهمية لتلبية احتياجات الامتثال.

دمج استخبارات التهديد من مايكروسوفت ومصادر خارجية

بينما يوفر Sentinel استخبارات تهديد مدمجة، قم بدمج مصادر خارجية من خلال منصات استخبارات التهديد (TIPs) أو محللات مخصصة للحصول على رؤية أكثر تنوعًا للتهديدات الناشئة.

الميزات الرئيسية والقدرات لـ Microsoft Sentinel

إليك بعض الميزات والقدرات الرئيسية لنظام Sentinel.

1. موصلات البيانات

تعمل موصلات البيانات كحلقة وصل بين منصة Sentinel ومصادر البيانات المختلفة. تمكّن هذه الموصلات المنظمات من استيراد بيانات الأمان من منتجات مايكروسوفت، والبيئات السحابية، والخدمات الخارجية. يسرع التكامل من عملية التعرف على التهديدات الأمنية والاستجابة لها.

تتيح مجموعة الموصلات الواسعة للبيانات في مايكروسوفت سينتينل جمع السجلات والبيانات من جميع أنحاء بيئتهم الرقمية. يعد جمع هذه البيانات مفيدًا لتحليل الأمان العميق والكشف المبكر عن التهديدات المحتملة.

2. دفاتر العمل

توفر دفاتر العمل لوحات معلومات قابلة للتخصيص لتصور وتحليل بيانات الأمان. يمكن تخصيصها لتلبية احتياجات المؤسسات، مما يوفر رؤى حول الاتجاهات والظواهر الأمنية. تمكّن دفاتر العمل فرق الأمان من مراقبة صحة وأمان بيئتهم بكفاءة.

من خلال الاستفادة من كتب العمل، يمكن للمنظمات التعمق في التقارير التفصيلية لتحليل الحوادث الأمنية والأنماط بشكل شامل. تعزز هذه القدرة عملية اتخاذ القرار، مما يسمح بإدارة أمنية استباقية وتخطيط استراتيجي.

3. الاحتفاظ بالسجلات

يقدم Microsoft Sentinel سياسات احتفاظ بالسجلات قابلة للتكوين، مما يمكّن المؤسسات من تخزين سجلات الأمان والبيانات لفترة محددة. تضمن هذه السياسات الاحتفاظ بمعلومات الأمان الحيوية لفترة كافية للامتثال للمتطلبات التنظيمية ولتسهيل التحقيقات الشاملة عند الحاجة.

تساعد مرونة سياسات الاحتفاظ بالسجلات المؤسسات على تحقيق توازن بين احتياجات التشغيل وتكاليف التخزين. كما أنها تتيح الإدارة الفعالة لبيانات السجلات، مما يضمن الحفاظ على الرؤى الأمنية القيمة دون زيادة نفقات التخزين بشكل غير ضروري.

4. التحليلات

تستخدم التحليلات في Microsoft Sentinel خوارزميات متقدمة وتعلم الآلة لتحديد التهديدات والأنماط غير العادية في الوقت الحقيقي. تمكن هذه القدرات التحليلية المؤسسات من اكتشاف الأنشطة غير العادية والانتهاكات الأمنية المحتملة بسرعة. يتعلم النظام باستمرار من مشهد التهديدات المتطور، مما يحسن دقة الكشف بمرور الوقت.

مع ميزة التحليلات، يمكن لفرق الأمان التركيز على التهديدات المؤكدة، مما يقلل من حجم الإنذارات الكاذبة. هذا النهج المستهدف يسهل عملية الاستجابة ويعزز الكفاءة العامة لمركز عمليات الأمان.

5. صيد التهديدات

يتيح البحث عن التهديدات لمحللي الأمن السيبراني البحث بشكل استباقي عن التهديدات الخفية داخل بيئاتهم الرقمية. من خلال استخدام استعلامات مخصصة وتقنيات بحث متقدمة، يمكن للمحللين اكتشاف الأنشطة المشبوهة التي قد تتجاهلها أدوات الأمن التقليدية.

توفر مايكروسوفت سينتينل مجموعة غنية من الأدوات لصيد التهديدات، بما في ذلك قوالب محددة مسبقًا ولغة استعلام. تمكّن هذه الموارد المحللين من البحث بكفاءة في كميات هائلة من بيانات الأمان، مما يسهل التعرف المبكر على التهديدات المحتملة والتخفيف منها.

6. استخبارات التهديد

تُعزز معلومات التهديدات تحليل الأمان من خلال دمج المعرفة حول التهديدات والثغرات الحالية. تُستمد هذه المعلومات من مجموعة من المصادر، بما في ذلك أبحاث مايكروسوفت الشاملة في مجال الأمان، والتغذيات من أطراف ثالثة، ومؤشرات الاختراق (IoCs) التي يشاركها الشركاء في الصناعة، مما يضيف سياقًا للانحرافات المكتشفة.

من خلال الاستفادة من معلومات التهديدات، يمكن للمنظمات تعزيز وضعها الأمني من خلال أن تكون على دراية بأحدث التهديدات وتقنيات المهاجمين. هذه المعرفة تمكن من إنشاء دفاعات مستهدفة وتقوي التدابير الأمنية بشكل عام.

كيف يعمل مايكروسوفت سينتينل

إليك نظرة عامة على سير عمل Sentinel.

مجموعة

يبدأ Sentinel بجمع البيانات من مصادر متعددة، بما في ذلك السجلات والأجهزة والمستخدمين والتطبيقات وحركة مرور الشبكة. تسهل مجموعة واسعة من موصلات البيانات المتاحة في المنصة هذه العملية. من خلال تجميع البيانات من مصادر متباينة، ينشئ Sentinel مستودع بيانات موحد للتحليل.

الكشف

بعد ذلك، يستخدم Microsoft Sentinel البيانات المجمعة لتحديد التهديدات الأمنية المحتملة. يتم تحقيق ذلك من خلال مزيج من الاستراتيجيات المعتمدة على القواعد وخوارزميات التعلم الآلي. تم تصميم آليات الكشف للتعرف على الأنماط التي تشير إلى نشاط ضار، بدءًا من الشذوذات البسيطة وصولاً إلى الهجمات المعقدة متعددة المراحل.

تحقيق

تشمل مرحلة التحقيق تحليل التهديدات المكتشفة لفهم طبيعتها ومدى تأثيرها المحتمل. يتيح هذا التحليل المتعمق لفرق الأمن تحديد إجراءات الاستجابة المناسبة. يساعد Microsoft Sentinel في هذه العملية من خلال ميزات التحقيق الآلي وأدوات التمثيل البصري، مما يسهل التحقيق في الحوادث المعقدة.

استجابة

تسمح آليات استجابة Microsoft Sentinel بالاحتواء السريع ومعالجة التهديدات. تقدم المنصة إجراءات استجابة تلقائية، مثل عزل الأجهزة المتأثرة أو حظر عناوين IP الضارة، والتي يمكن تفعيلها بناءً على معايير محددة مسبقًا.

بالنسبة للحوادث التي تتطلب تدخلاً يدويًا، يوفر Sentinel تقارير مفصلة عن الحوادث وتوصيات للاستجابة. يمكن للمنظمات تخصيص استراتيجيات استجابتها لتتوافق مع إجراءاتها وسياساتها الخاصة.

قيود مايكروسوفت سينتينل

بينما تُعتبر منصة مايكروسوفت سينتينل منصة قوية، إلا أن هناك بعض القيود التي يجب أن تكون على دراية بها. وقد أبلغ المستخدمون عن هذه القيود على منصة G2.

مشكلات الأداء وسهولة الاستخدام

واجه مستخدمو Microsoft Sentinel تحديات تتعلق بعدم ظهور موصلات البيانات على المنصة، مما يعقد عملية إجراء الفحوصات الصحية على هذه الموصلات. ستكون الطرق البديلة أو دفاتر العمل التي تسمح بالمراقبة اليدوية لموصلات البيانات مفيدة. كما تم الإبلاغ عن أن الاستعلامات في Sentinel تعمل ببطء أكثر من المتوقع.

تسعير غير قابل للتنبؤ

يمكن أن يكون نموذج التسعير صعبًا على المنظمات للتنبؤ به، مما قد يؤدي إلى تحديات في الميزانية. تعتمد تكلفة Sentinel على حجم البيانات المدخلة والمخزنة، لذا فإن كميات كبيرة من بيانات الأمان قد تؤدي إلى نفقات أعلى من المتوقع. هذه الحالة تكون تحديًا خاصًا للمنظمات التي لديها أحجام بيانات متقلبة أو تلك التي تحاول توقع التكاليف لأغراض الميزانية.

تعقيد واجهة المستخدم

أحيانًا يُبلغ المستخدمون أن واجهة مستخدم Sentinel معقدة وليست بديهية كما هو مرغوب، خاصةً بالنسبة للمستخدمين الجدد أو أولئك الذين لديهم خبرة تقنية محدودة. يمكن أن تكون الميزات والوظائف الشاملة للمنصة مربكة للمستخدمين غير المألوفين بحلول SIEM السحابية.

تحديات التخصيص والتكوين

تكييف Microsoft Sentinel لتلبية متطلبات تنظيمية محددة يمكن أن يكون مهمة معقدة وتستغرق وقتًا طويلاً. بينما يُعتبر هذا التخصيص ضروريًا لتكييف الأداة مع بيئات الأمان المختلفة، إلا أنه قد يبطئ أيضًا عملية النشر. قد تشكل الحاجة إلى مستوى معين من المعرفة التقنية لتكوين Sentinel خطرًا، خاصةً بالنسبة للمنظمات التي تفتقر إلى فريق متخصص في الأمن السيبراني.

صعوبات في التكامل

قد لا تكون طرق التكامل التي تقدمها Sentinel مدعومة من قبل التطبيقات الخارجية، خاصة القديمة منها. وغالبًا ما يؤدي ذلك إلى طلبات دعم مستمرة من بائعي الطرف الثالث. بالإضافة إلى ذلك، مقارنةً بحلول SIEM الأخرى، تواجه Sentinel صعوبة في معالجة السجلات من مصادر syslog بكفاءة. كما أنها لا تتكامل بسلاسة مع بعض المنتجات غير التابعة لشركة مايكروسوفت.

إمكانية الوصول ومنحنى التعلم

يمكن أن تكون منصة Sentinel صعبة التنقل بالنسبة للأفراد الذين ليس لديهم خلفية تقنية. تتطلب المنصة من المستخدمين كتابة نصوص بلغة KQL (لغة الاستعلام Kusto) لإعداد تقارير مخصصة وتحليل السجلات، مما يقدم منحنى تعليمي حاد، خاصةً لأولئك الجدد على المنصة. قد تعيق هذه التعقيدات اعتماد واستخدام Sentinel بشكل فعال.

منصة دمج أمني نظام إدارة معلومات وأحداث الأمان (SIEM): البديل الأمثل لـ Microsoft Sentinel

نظام إدارة معلومات وأحداث الأمان (SIEM) هو حل سحابي يجمع بين منصة دمج أمني مع الكشف عن التهديدات من الدرجة الأولى، والتحقيق، والاستجابة (TDIR) من الكشف والاستجابة الممتدة (XDR).

مع وجود تحليلات سلوكية قوية مدمجة في Fusion SIEM، يمكن للمحللين اكتشاف التهديدات التي فاتت أدوات أخرى. تمكّن سير العمل الموصوف مسبقًا والمحتوى الجاهز من تحقيق نتائج ناجحة لمركز العمليات الأمنية (SOC) وأتمتة الاستجابة. كما يوفر Fusion SIEM أيضًا تخزين السجلات السحابي، والبحث السريع والموجه، والتقارير الشاملة للامتثال التي يتوقعها أي نظام SIEM حديث.

مع نظام Fusion SIEM يمكنك:

- استخدم أحداث كشف التهديدات، والتحقيق، والاستجابة من أدوات متعددة.

- اجمع، وابحث، وحسّن البيانات من أي مكان.

- اكتشاف التهديدات التي فاتت أدوات أخرى من خلال التحليلات السلوكية.

- حقق نتائج ناجحة من خلال استخدام حزم حالات الاستخدام الموجهة والمركزة على التهديدات.

- تعزيز الإنتاجية وتقليل أوقات الاستجابة من خلال الأتمتة.

- تلبية متطلبات الامتثال التنظيمي ومتطلبات التدقيق بسهولة.

كيف تعمل منصة دمج أمني

البيانات من أي مكان تعزز الرؤية - الرؤية هي الركيزة الأولى لعمليات الأمان، لكنها تمثل تحديًا لتحقيقها حيث أن المؤسسات الحديثة تجعل البيانات متاحة في كل مكان. غالبًا ما تتطلب أدوات التسجيل التقليدية غير الفعالة والمعقدة بشكل مفرط معرفة بلغة استعلام خاصة، وتكون بطيئة في تقديم النتائج. الانتشار المستمر للبيانات والبنية التحتية والتطبيقات يتطلب مستوى جديدًا من التحليلات لتحقيق رؤية كاملة. يجمع Fusion SIEM البيانات من نقطة النهاية إلى السحابة، مما يقضي على النقاط العمياء ليعطي المحللين صورة كاملة عن بيئتهم. البحث السريع والموجه يعزز الإنتاجية، ويضمن أن المحللين من جميع المستويات يمكنهم الوصول إلى البيانات القيمة بالضبط عندما يحتاجون إليها.

حزم حالات الاستخدام التوجيهية لـ TDIR والأتمتة - أصبح من المعقد جداً بناء مركز عمليات الأمن (SOC) فعال باستخدام أنظمة SIEM التقليدية ومجموعة من المنتجات الأمنية المتخصصة. كل مركز عمليات أمنية فريد من نوعه، مع مزيج خاص به من الأدوات، ومستوى التوظيف والنضج، والعمليات، ولا توجد طريقة قياسية للتعامل مع الأمن السيبراني. يحل Fusion SIEM هذه المشكلة من خلال الاستفادة من حزم حالات الاستخدام الموجهة بالتهديد والتي توفر سير عمل قابلة للتكرار ومحتوى مسبق التعبئة يغطي دورة حياة TDIR بالكامل. تشمل هذه الحالات جميع المحتويات اللازمة لتفعيل تلك الحالة، بما في ذلك: مصادر البيانات الموصى بها، المحللات، قواعد ونماذج الكشف، قوائم التحقق من التحقيق والاستجابة، وكتيبات اللعب الآلية.

تلبية متطلبات الامتثال التنظيمي ومتطلبات التدقيق - يجب على المنظمات الالتزام باللوائح التنظيمية. إن إنشاء وصيانة تقارير الامتثال يستغرق وقتًا طويلاً ولكنه ضروري. سواء كنت خاضعًا لـ GDPR أو PCI أو HIPAA أو NYDFS أو NERC، أو تستخدم إطار عمل مثل NIST أو توجيهات من DISA أو CISA، فإن Fusion SIEM يقلل بشكل كبير من العبء التشغيلي لمراقبة الامتثال وإعداد التقارير. توفر تقارير Fusion SIEM المعبأة مسبقًا توفيرًا كبيرًا في الوقت المستغرق في ربط المعلومات، وتحل مشكلة فقدان البيانات الحيوية، وتلغي الحاجة إلى إنشاء تقارير الامتثال يدويًا من خلال أدوات إنشاء التقارير.

شاهد Exabeam في العمل –احصل على عرض توضيحي

تعلم المزيد عن إكزابييم

تعرف على منصة Exabeam ووسع معرفتك في أمن المعلومات من خلال مجموعتنا من الأوراق البيضاء، البودكاست، الندوات، والمزيد.

-

دليل

Four Ways to Augment Microsoft Sentinel With the Exabeam Microsoft Sentinel Collector

- عرض المزيد