أدوات صيد التهديدات: 3 فئات و9 حلول بارزة في عام 2026

- 7 minutes to read

فهرس المحتويات

ما هي أدوات البحث عن التهديدات؟

تشمل أدوات صيد التهديدات أنظمة إدارة معلومات الأمن والأحداث (SIEM) وحلول الكشف والاستجابة الموسعة (XDR). تشمل الأدوات الشائعة الأخرى تغذيات معلومات التهديدات، والبرامج النصية المخصصة لتحليلات معينة، مع توفر مجموعة من الخيارات التجارية والمفتوحة المصدر.

تشمل الفئات الرئيسية لأدوات البحث عن التهديدات ما يلي:

- إدارة معلومات الأمان والأحداث (SIEM): تقوم هذه الأنظمة بتجميع بيانات السجلات من جميع أنحاء البيئة، مما يسمح بالترابط والتحليل للكشف عن الشذوذ.

- الكشف والاستجابة الموسعة (XDR): XDR يوفر رؤية موحدة للبيانات عبر طبقات الأمان المختلفة، بما في ذلك نقاط النهاية، وأحمال العمل السحابية، ومنصات الهوية.

- منصات استخبارات التهديدات (TIPs): تقوم TIPs بتجميع وتفعيل تدفقات استخبارات التهديدات، التي توفر معلومات محدثة عن التهديدات المعروفة، ومؤشرات الاختراق (IoCs)، وتكتيكات المهاجمين.

هذا جزء من سلسلة مقالات حول معلومات تهديدات الإنترنت.

القدرات الأساسية لأدوات البحث عن التهديدات

دعم التحقيقات المعتمدة على الفرضيات

تتمثل سمة مميزة لأدوات البحث عن التهديدات في دعمها للتحقيقات المدفوعة بالفرضيات. يتضمن هذا النهج صياغة نظرية (على سبيل المثال، أن المهاجم قد يستغل ثغرة جديدة أو يستخدم برمجيات خبيثة بدون ملفات) ثم البحث بشكل منهجي عن المؤشرات أو السلوكيات المقابلة.

توفر أفضل الأدوات سير عمل منظم، ونماذج، وكتب إرشادية لمساعدة المحللين في تحديد وتتبع واختبار هذه الفرضيات عبر مجموعات بيانات متنوعة ضمن البيئة. تعزز إدارة الفرضيات من كفاءة الصيد والأداء من خلال إعطاء الصيد اتجاهًا واضحًا والسماح للمحللين بتوثيق ومشاركة مبرراتهم ونتائجهم. تعتبر ميزات مثل تعيين المهام، والتقاط الأدلة، وتدوين الملاحظات الديناميكية حاسمة.

جمع بيانات التليمترية عالية الدقة

جمع بيانات التليمترية عالية الدقة هو الأساس لجميع أدوات البحث عن التهديدات، حيث يتيح الرؤية والتحليل العميق. تقوم هذه الحلول بجمع بيانات دقيقة من نقاط النهاية، وأحمال العمل السحابية، وتدفقات الشبكة، وسجلات التطبيقات، مما يوفر سجلات جنائية مفصلة لكل إجراء وحدث. من خلال التقاط آثار تنفيذ العمليات، وتعديلات السجل، والاتصالات الشبكية، وتغييرات الملفات، ونشاط المستخدم، يمكن للمحللين إعادة بناء سلاسل الهجوم وكشف السلوكيات الخفية.

هذه الثروة من البيانات لا تكون ذات قيمة إلا إذا تم دمجها مع تخزين فعال، وتعزيز، وفهرسة لتمكين البحث السريع والترابط السياقي. لذلك، يجب على أدوات البحث عن التهديدات تحقيق توازن بين جمع البيانات الشامل وقابلية التوسع وإدارة الاحتفاظ بالبيانات. يجعل التكامل مع مصادر سجلات EDR وNDR والسحابة جمع البيانات عالية الدقة ممكنًا.

ميزات البحث المتقدم، والاستعلام، والقدرات على التبديل.

تتمثل القدرة المركزية لأدوات البحث عن التهديدات في القدرة على إجراء استعلامات متقدمة والبحث السريع عبر مجموعات بيانات ضخمة. يحتاج الباحثون إلى طرح أسئلة معقدة ومتعددة الشروط، مثل عزل جميع العمليات التي تم إطلاقها خارج ساعات العمل القياسية أو الانتقال من اسم نطاق مشبوه إلى نشاط المستخدم المرتبط.

تسمح الأدوات الفعالة للمحللين ببناء استفسارات مفصلة باستخدام لغات مرنة، وفلاتر، وكلمات رئيسية للبحث بدقة عبر السجلات والتنبيهات ونشاط الشبكة. كما أن قدرات التحويل مهمة بنفس القدر، حيث تمكّن المحلل من التعمق من أي نقطة بيانات، مثل نقطة النهاية أو تجزئة الملف أو حساب المستخدم، إلى جميع السياقات المسجلة عبر الزمن والأنظمة.

إثراء السياق باستخدام استخبارات التهديد

يشمل تحسين السياق إدخال معلومات التهديد الخارجية لتوضيح بيانات الكشف الخام وتسريع عملية الصيد. من خلال الربط التلقائي لمؤشرات مثل عناوين IP والهاشات والنطاقات مع تدفقات معلومات التهديد وقواعد البيانات، توفر أدوات الصيد سياقًا فوريًا حول ما إذا كانت الأنشطة الملاحظة تتوافق مع جهات خبيثة معروفة أو تكتيكات أو حملات.

يدعم تحسين السياق أيضًا التحليل السلوكي من خلال مقارنة النشاط المحلي مع الاتجاهات العالمية للتهديدات. كما أن الوسم الآلي، والتحسين، والتحقق من التنبيهات تبسط عملية التحقيق، مما يوفر للمحللين معلومات قابلة للتنفيذ دون مغادرة وحدة الصيد.

المحتوى ذي الصلة: اقرأ دليلنا إلىحلول استخبارات التهديد

فئات رئيسية من أدوات صيد التهديدات السيبرانية

إدارة معلومات الأمان والأحداث (SIEM)

1. إكزابييم

Exabeam هي منصة لعمليات الأمان تحتوي على نظام SIEM في جوهرها، مصممة لتعزيز البحث عن التهديدات من خلال دمج مركزية البيانات مع تحليل السلوك وتدفقات التحقيق الآلي. تمكن الباحثين عن التهديدات من الانتقال من الفرضية إلى الاستنتاج من خلال توفير سياق يتجاوز بيانات السجلات الخام.

تشمل الميزات الرئيسية:

- جمع السجلات المركزية: يجمع ويحلل البيانات من مئات المصادر السحابية والمحلية، مما يوفر مجموعة بيانات موحدة للصيد.

- التحليلات السلوكية (UEBA): تقوم تلقائيًا بتحديد الأنشطة الطبيعية لكل مستخدم وجهاز، ثم تكشف عن الشذوذ والسلوكيات الخطرة التي تعتبر نقاط انطلاق للصيد.

- Threat Timelines: بدلاً من الحاجة إلى أن يقوم المحللون بتجميع الأنشطة يدويًا، تقوم Exabeam تلقائيًا ببناء جدول زمني زمني لجميع إجراءات المستخدم والجهاز المتعلقة بتهديد محتمل.

- البحث المتقدم: يوفر قدرة بحث قوية تتيح للصيادين استعلام كميات هائلة من بيانات الأمان للتحقق من الفرضيات والبحث عن مؤشرات محددة للاختراق (IoCs).

- تكامل استخبارات التهديد: يدعم بشكل أصلي تدفقات استخبارات التهديد باستخدام معايير مثل STIX (تعبير معلومات التهديد المنظم) للتنسيق و TAXII (تبادل المعلومات الاستخباراتية الآلي الموثوق) للنقل. وهذا يسمح بالاستيعاب التلقائي والتوافق لمؤشرات الاختراق (IoCs) من مصادر تجارية ومفتوحة المصدر و ISAC، مما يثري بيانات الأحداث بسياق حول التهديدات المعروفة وينقذ الصيادين من البحث اليدوي.

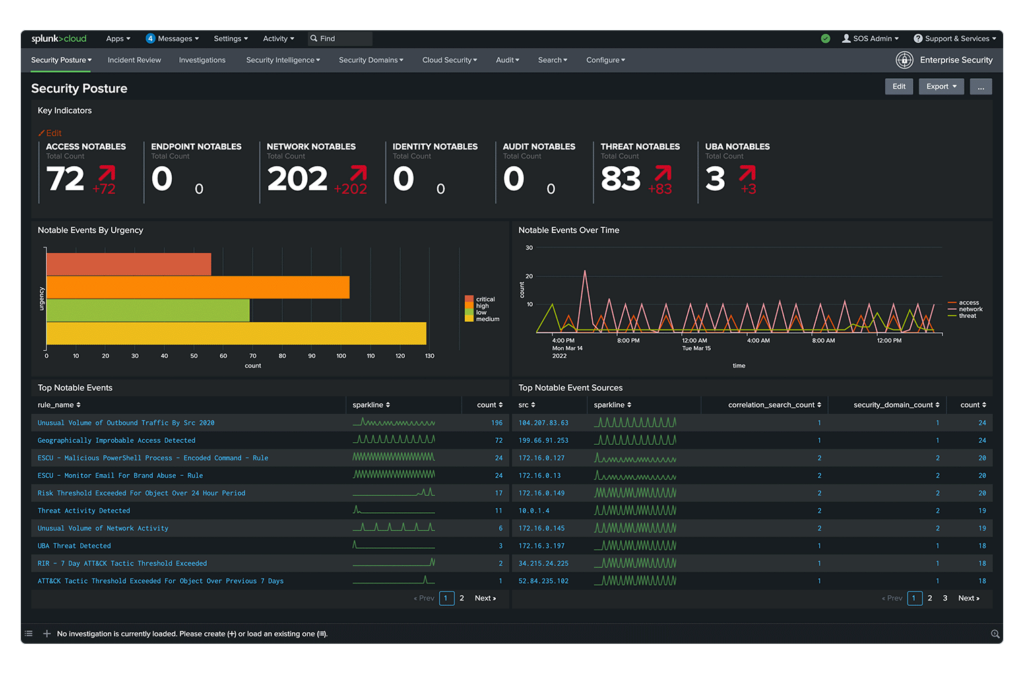

2. أمان مؤسسة سبلك

Splunk Enterprise Security (ES) هي منصة مركزية للكشف عن التهديدات والاستجابة لها، تساعد فرق الأمن في البحث عن التهديدات عبر البيئات الهجينة باستخدام الكشف المدفوع بالذكاء الاصطناعي، ورؤية البيانات، والأتمتة. على عكس أدوات SIEM التقليدية التي تعتمد بشكل كبير على القواعد المحددة مسبقًا وتولد أحجام تنبيهات عالية، تجمع Splunk ES بين التعلم الآلي، وتحليلات سلوك المستخدم والكيان (UEBA)، وإثراء التهديدات.

تشمل الميزات الرئيسية:

- رؤية البيانات: يجمع ويحلل البيانات عبر جميع المجالات والأجهزة والبيئات السحابية للحصول على سياق كامل

- الكشف والتحديد القائم على الذكاء الاصطناعي: يستخدم التعلم الآلي والذكاء الاصطناعي لتحديد أولويات التنبيهات عالية الدقة وكشف التهديدات غير المعروفة

- صيد التهديدات المتكامل والتحقيق: يوفر أدوات لإجراء عمليات بحث عشوائية وتحقيقات منظمة في واجهة موحدة

- تحليلات سلوكية مدعومة من UEBA: تكتشف التهديدات الداخلية والأنماط غير الطبيعية من خلال نمذجة سلوكيات المستخدمين والكيانات

- تكامل SOAR والأتمتة: يمكن من إثراء التهديدات الآلي والاستجابة للحوادث من خلال كتب اللعب المسبقة البناء والتكاملات

المصدر: سبلنك إنتربرايز سيكيوريتي

3. مدير أحداث الأمان من سولار ويندز

مدير أحداث الأمان من SolarWinds (SEM) هو حل خفيف الوزن لإدارة أحداث الأمان (SIEM) لتحسين اكتشاف التهديدات ومراقبة الامتثال في البيئات الصغيرة إلى المتوسطة. يقوم بتجميع بيانات السجلات من جميع أنحاء البنية التحتية، ويربط الأحداث الأمنية، ويمكّن الفرق من تحديد التهديدات، وانتهاكات السياسات، أو الأنشطة المشبوهة دون الحاجة إلى تكوينات معقدة.

تشمل الميزات الرئيسية:

- جمع السجلات المركزية وتطابقها: يجمع ويقوم بتطبيع بيانات السجلات من مصادر متنوعة باستخدام موصلات لرؤية موحدة للتهديد.

- كشف التهديدات: يراقب الأنشطة المشبوهة وانتهاكات السياسات مع الربط الحي بين الأحداث وإصدار التنبيهات

- تقارير الامتثال: تتضمن قوالب جاهزة لمعايير مثل PCI DSS وHIPAA وSOX لتبسيط إعداد التدقيق

- استجابة الحوادث الآلية: يدعم القواعد والاستجابات المحددة مسبقًا لتقليل الجهد اليدوي وتحسين أوقات الاستجابة

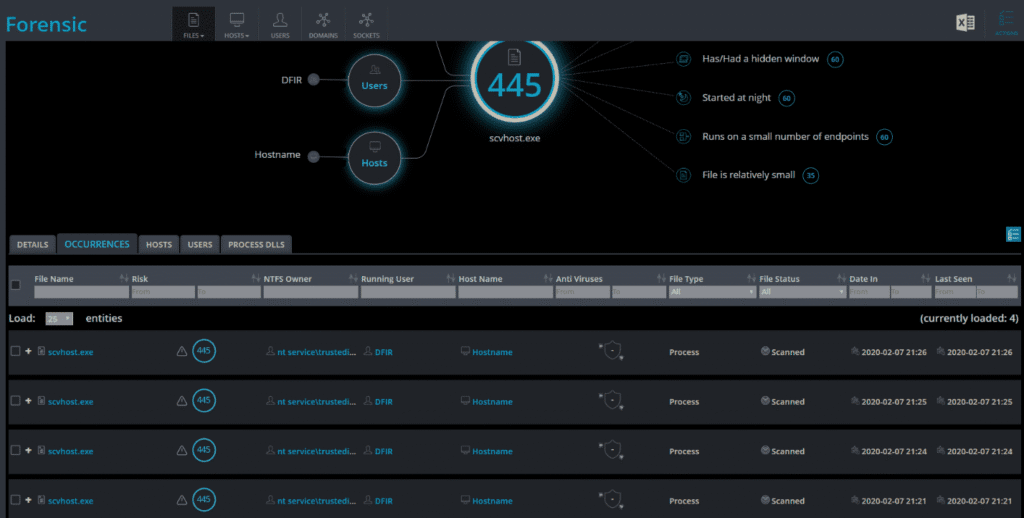

- أدوات التحليل الجنائي: تمكن من التحقيق في الأحداث التاريخية من خلال التصورات، والفلاتر، والبحث المحفوظ

الكشف والاستجابة الموسعة (XDR)

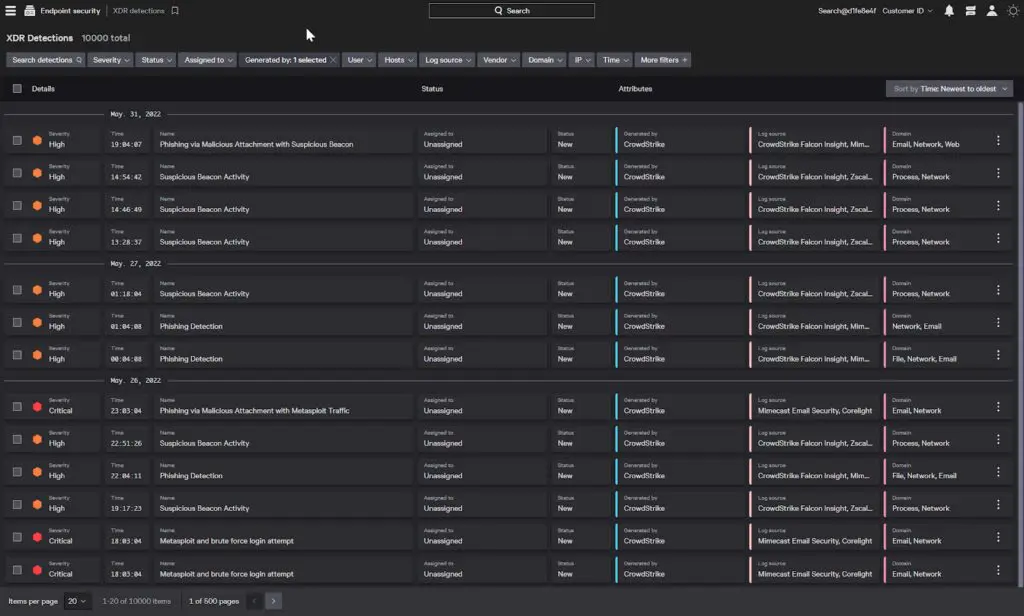

4. كراودسترايك فالكون إنسايت XDR

"CrowdStrike Falcon Insight XDR" هو حل للكشف والاستجابة الممتدة يوفر كشفًا عن التهديدات مدعومًا بالذكاء الاصطناعي، والتحقيق، والاستجابة عبر نقاط النهاية. مبني على أساس "EDR" الخاص بـ "CrowdStrike"، يدمج "Falcon Insight XDR" بيانات الاستشعار من نقاط النهاية، والسحابة، والهويات، والأنظمة المحمولة لتوفير رؤية موحدة واستجابة للحوادث.

تشمل الميزات الرئيسية:

- الكشف والتحقيق المدعوم بالذكاء الاصطناعي: يستخدم Charlotte AI™ وCrowdStrike Signal لتحديد أولويات وظهور التهديدات الأكثر خطورة في الوقت الحقيقي

- استجابة في الوقت الحقيقي (RTR): يوفر وصولاً مباشراً عن بُعد إلى الأنظمة المخترقة، مما يمكّن من احتواء التهديدات بسرعة وإصلاحها

- قدرات XDR المتكاملة: تقوم بتمديد الكشف بشكل أصلي ليشمل ما وراء نقطة النهاية إلى الهوية، السحابة، الأجهزة المحمولة، وحماية البيانات

- الاستجابة التلقائية للتهديدات باستخدام SOAR: يستفيد من Falcon Fusion لتنظيم سير العمل المعقد وأتمتة إجراءات الاستجابة

- ربط/مطابقة مع إطار MITRE ATT&CK وسياق الخصم: يعزز عملية اتخاذ القرار لدى المحللين من خلال توفير رؤية واضحة لسلوك المهاجمين وتكتيكاتهم

المصدر: رؤى كراودسترايك فالكون

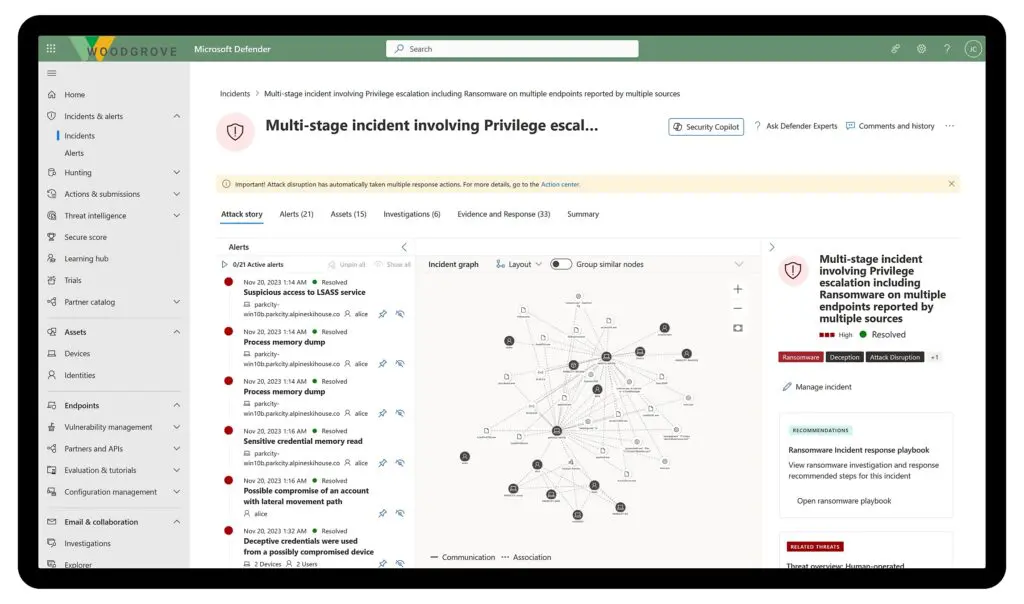

5. مايكروسوفت ديفندر لنقطة النهاية

مايكروسوفت ديفندر لنقاط النهاية هي منصة أمان مؤسسية تساعد المنظمات على منع واكتشاف والتحقيق في والرد على التهديدات عبر الأجهزة. كجزء من نظام مايكروسوفت ديفندر XDR، تتكامل بشكل أصلي مع حلول أمان مايكروسوفت الأخرى مثل إنتون وديفندر للهوية ومايكروسوفت سنتينل لتوفير وضع أمان موحد.

تشمل الميزات الرئيسية:

- حماية النقاط النهائية عبر الأنظمة الأساسية: يدعم أنظمة التشغيل الرئيسية، بما في ذلك أجهزة الكمبيوتر المكتبية والخوادم والأجهزة المحمولة ومكونات حافة الشبكة

- تقليل سطح الهجوم: يفرض إعدادات الأمان ويمنع الوصول إلى عناوين IP الضارة، والنطاقات، وعناوين URL لتقليل التعرض للمخاطر

- الكشف والاستجابة لنقاط النهاية (EDR): يوفر رؤية في نشاط نقاط النهاية مع الكشف الفوري، والتحقيق، وقدرات الاستجابة

- الصيد المتقدم: يوفر أداة تعتمد على الاستعلام للبحث بشكل استباقي عن التهديدات وبناء اكتشافات مخصصة باستخدام إشارات سلوكية وسياقية.

- التحقيق الآلي وإصلاح المشكلات: يستفيد من الأتمتة للتحقيق في التنبيهات وإصلاح التهديدات دون تدخل يدوي

المصدر: مايكروسوفت ديفندر

6. سينيت XDR

Cynet XDR هي منصة للكشف والاستجابة الموسعة تجمع بين البيانات الأمنية عبر نقاط النهاية والشبكات والهويات وبيئات السحابة لتوفير رؤية واستجابة أسرع للتهديدات. من خلال دمج طبقات الأمان المتعددة في منصة آلية واحدة، تقلل Cynet من الأعباء التشغيلية، وتزيل النقاط العمياء، وتبسط اكتشاف التهديدات.

تشمل الميزات الرئيسية:

- جمع البيانات الموحدة: يجمع بيانات الأمان من نقاط النهاية، وخدمات السحابة، وأنظمة إدارة الهوية، وأجهزة الشبكة في منصة واحدة

- الكشف عن التهديدات في الوقت الحقيقي: يعمل على مراقبة الأنظمة المتصلة بشكل مستمر ويولد تنبيهات عند تحديد التهديدات

- محرك التوافق المتقدم: يربط نقاط البيانات عبر متجهات مختلفة للكشف عن الهجمات متعددة المراحل وسلوك التهديدات الخفية

- رؤية النقاط النهائية: يجمع معلومات حول تنفيذ العمليات، وتغييرات الملفات، ونشاط النظام عبر أجهزة النقاط النهائية

- مراقبة IAM: تتبع سلوك المستخدمين المشبوهين، والاختلافات في المصادقة، وتغييرات الامتيازات داخل أنظمة الهوية مثل الدليل النشط

المصدر: Cynet XDR

منصات استخبارات التهديد (TIPs)

7. آي بي إم إكس-فورس

منظمة IBM X-Force هي منظمة مختصة في استخبارات التهديدات والاستجابة للحوادث، تساعد المؤسسات على بناء واختبار وإدارة برامج الأمان القادرة على مواجهة التهديدات السيبرانية. من خلال دمج التقنيات الهجومية والدفاعية، تعمل X-Force كامتداد للفرق الأمنية الداخلية، مقدمة خدمات تشمل البحث عن التهديدات، ومحاكاة الخصوم، وإدارة الثغرات، والاستجابة الطارئة.

تشمل الميزات الرئيسية:

- X-Force Red Offensive Security: يجري محاكاة للخصوم، واختبارات اختراق، وتقييمات للثغرات لاكتشاف وترتيب الأولويات للضعف القابل للاستغلال

- خدمات استجابة الحوادث: تقدم استجابة للحوادث على مدار الساعة وطوال أيام الأسبوع، واحتواء الانتهاكات، ودعم التعافي، بالإضافة إلى تقييمات الجاهزية وإدارة الأزمات

- خدمات استخبارات التهديدات: تقدم رؤى عالمية حول التهديدات وتحليلات مدفوعة بالاستخبارات لدعم اتخاذ القرارات المبنية على المخاطر وتحسين استراتيجيات الكشف

- تمارين نطاق السايبر: تعد الفرق التجارية والفنية من خلال سيناريوهات هجوم محاكاة تختبر خطط الاستجابة للحوادث في بيئة آمنة

- محاكاة الخصوم: تقلد تقنيات الهجوم في العالم الحقيقي لتقييم قدرات الكشف والاستجابة تحت ظروف تهديد واقعية

8. صيد التهديدات بواسطة هايمدال

مركز صيد التهديدات والإجراءات من Heimdal هو منصة متكاملة تجمع بين SIEM و XDR لتوفير رؤية وتحليلات سلوكية ورؤى قابلة للتنفيذ عبر جميع مكونات تكنولوجيا المعلومات. تغطي المنصة نقاط النهاية والشبكات والبنية التحتية السحابية والبريد الإلكتروني ونشاط مستخدمي Microsoft 365، مما يوفر تجربة مركزية لصيد التهديدات مع مراقبة موحدة وقدرات استجابة سريعة.

تشمل الميزات الرئيسية:

- المراقبة الموحدة: تجمع الرؤية عبر نقاط النهاية والسحابة والشبكات والمستخدمين، بما في ذلك Microsoft 365

- الكشف عن التهديدات السلوكية: يحدد الشذوذ باستخدام UEBA وكشف الشذوذ في تسجيل الدخول (LAD) ومؤشرات التهديد المستندة إلى البريد الإلكتروني لحماية هويات المستخدمين وحساباتهم

- تقييم المخاطر والطب الشرعي: يقدم درجات المخاطر المحسوبة مسبقًا وبيانات الطب الشرعي لدعم التحقيق السريع وتصنيف التهديدات بدقة

- التوافق مع إطار عمل إطار MITRE للهجوم والتكتيكات والتقنيات المشتركة (ATT&CK): يعزز دقة اكتشاف التهديدات من خلال ربط التكتيكات والتقنيات إطار عمل MITRE ATT&CK

- مركز العمل المتكامل: يمكنك من تنفيذ إجراءات استجابة بنقرة واحدة مثل الحجر الصحي، الفحص، والعزل لتبسيط عملية الإصلاح وتقليل وقت الاستجابة للحوادث

9. رؤية سايبل

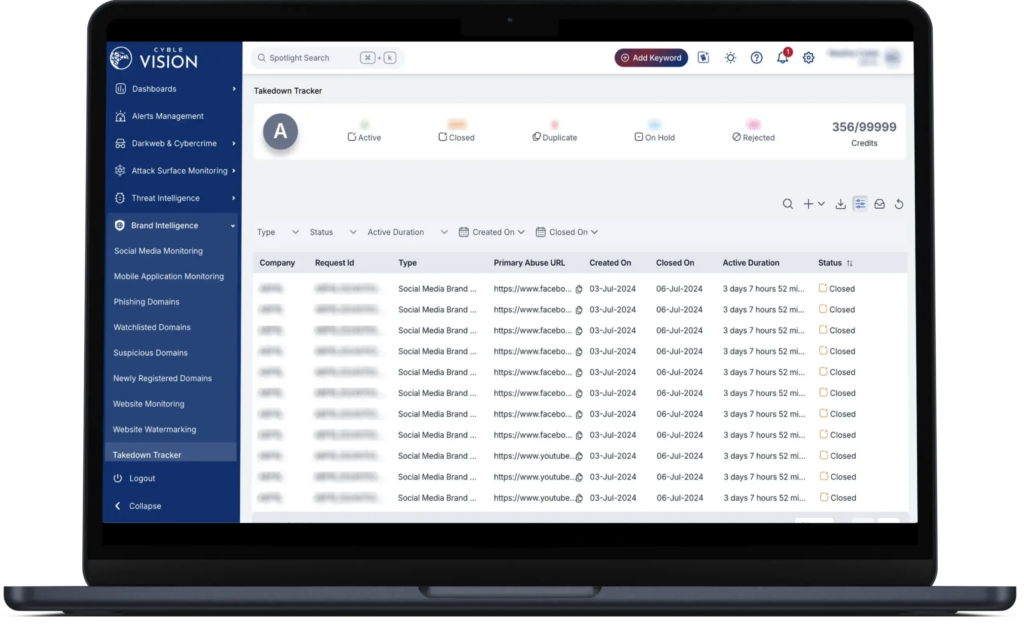

منصة Cyble Vision هي منصة استخبارات تهديدات سيبرانية لمساعدة المؤسسات على اكتشاف التهديدات المتطورة وتحديد أولوياتها والاستجابة لها. من خلال جمع المعلومات من الويب السطحي والعميق والمظلم، توفر Cyble Vision رؤية حول نشاط الفاعلين في التهديدات، والثغرات، وحملات البرمجيات الخبيثة. تعتمد المنصة على الأتمتة، وتحليلات مدفوعة بالذكاء الاصطناعي، وتقديم المعلومات في الوقت الحقيقي.

تشمل الميزات الرئيسية:

- ذكاء التهديدات متعدد الطبقات: يجمع البيانات من مصادر الويب السطحية والعميقة والمظلمة للكشف عن التهديدات الناشئة

- تحليلات التهديد المدفوعة بالذكاء الاصطناعي: تستخدم الذكاء الاصطناعي لتحليل تكتيكات المهاجمين وسلوك البرمجيات الخبيثة والثغرات من أجل تسريع عملية الفرز

- تسليم المعلومات في الوقت الحقيقي: تحديث بيانات التهديدات بشكل مستمر لدعم اتخاذ القرارات في الوقت المناسب وتخفيف المخاطر بشكل آلي

- تحليل المهاجمين: يقدم رؤى حول مجموعات التهديد، وطرقهم، وتقنياتهم، وإجراءاتهم، والحملات.

- مراقبة البرمجيات الضارة وبرامج الفدية: تتبع الحمولات الضارة والبنية التحتية لمنع التأثير على الأنظمة الحيوية

Source: رؤية سايبل

محتوى ذي صلة: اقرأ دليلنا حول منصات استخبارات التهديدات (سيتم نشره قريبًا)

استنتاج

تمكن أدوات صيد التهديدات فرق الأمان من الانتقال من المراقبة السلبية إلى الكشف النشط عن التهديدات التي تتجاوز طرق الكشف القياسية. من خلال دمج الرؤية، والمعلومات، والعمق التحليلي، تدعم هذه الأدوات موقف الدفاع الاستباقي، مما يسمح للمحللين بتحديد الهجمات والاستجابة لها قبل أن تتسبب في أضرار كبيرة.

تعلم المزيد عن إكزابييم

تعرف على منصة Exabeam ووسع معرفتك في أمن المعلومات من خلال مجموعتنا من الأوراق البيضاء، البودكاست، الندوات، والمزيد.