أفضل حلول استخبارات التهديد: أفضل 8 منصات في عام 2025

- 9 minutes to read

فهرس المحتويات

ما هي حلول استخبارات التهديد؟

توفر حلول استخبارات التهديدات للمنظمات المعرفة والأدوات اللازمة لتحديد وتقييم والتخفيف من التهديدات السيبرانية بشكل استباقي. تتضمن هذه الحلول جمع وتحليل وتفسير البيانات من مصادر متنوعة لفهم المخاطر والضعف المحتمل. من خلال الاستفادة من استخبارات التهديدات، يمكن للمنظمات تحسين وضعها الأمني، وتقليل تأثير الهجمات، وتعزيز دفاعاتها السيبرانية بشكل عام.

هناك عدة مكونات مهمة لحلول استخبارات التهديد، بما في ذلك:

- جمع البيانات وتجميعها: تجمع حلول استخبارات التهديد البيانات من مصادر متنوعة، بما في ذلك المعلومات مفتوحة المصدر (OSINT)، ورصد الويب المظلم، وتغذيات التهديد، والأنظمة الأمنية الداخلية.

- التحليل والإثراء: يتم تحليل البيانات المجمعة وإثراؤها لتوفير السياق، وتحديد الأنماط، وتقييم التأثير المحتمل للتهديدات.

- كشف التهديدات والاستجابة: تساعد استخبارات التهديد في الكشف عن الهجمات المحتملة، وتحديد الفاعلين الخبيثين، وتمكين الاستجابات الاستباقية للتخفيف من المخاطر.

- إدارة الثغرات: تساعد معلومات التهديدات في تحسين عمليات إدارة الثغرات، مما يساعد المنظمات على تحديد أولويات الثغرات وإصلاحها بناءً على تأثيرها المحتمل.

- استجابة الحوادث: توفر استخبارات التهديدات رؤى قيمة لاستجابة الحوادث، مما يمكّن من معالجة خروقات الأمان بشكل أسرع وأكثر فعالية.

- إدارة سطح الهجوم: تساعد حلول استخبارات التهديدات المنظمات في تحديد وإدارة سطح الهجوم الخاص بها، مما يقلل من الثغرات المحتملة ونقاط التعرض.

تشمل الفوائد الرئيسية لاستخبارات التهديدات ما يلي:

- تحسين استجابة الحوادث: يوفر رؤى قيمة لاستجابة أسرع وأكثر فعالية للحوادث.

- الكشف الاستباقي عن التهديدات: يمكن المنظمات من التعرف على التهديدات والاستجابة لها قبل أن تتسبب في أضرار كبيرة.

- تقليل المخاطر وتأثير الهجمات: من خلال فهم التهديدات والتخفيف منها، يمكن للمنظمات تقليل التأثير المحتمل للهجمات الإلكترونية.

- تحسين الوضع الأمني: تساعد معلومات التهديدات المنظمات على تعزيز وضعها الأمني العام من خلال معالجة الثغرات وتحسين الدفاعات.

- تحسين اتخاذ القرارات: يمكن اتخاذ قرارات مستنيرة بشأن الاستثمارات في الأمن وتخصيص الموارد.

هذا جزء من سلسلة من المقالات حول معلومات تهديدات الإنترنت

المكونات الرئيسية لحلول استخبارات التهديد

جمع البيانات وتجميعها

تجمع حلول استخبارات التهديد البيانات من مصادر خارجية وداخلية متعددة لبناء صورة شاملة عن مشهد التهديدات. تشمل المصادر الخارجية استخبارات المصادر المفتوحة (OSINT)، وتغذيات التهديد التجارية، ومنتديات الويب المظلم، ووسائل التواصل الاجتماعي.

يمكن أن تشمل المصادر الداخلية سجلات من جدران الحماية، وأنظمة كشف التسلل، وأدوات الكشف والاستجابة على مستوى النقاط النهائية. تستخدم هذه الحلول زواحف آلية، وواجهات برمجة التطبيقات، ووصلات تكامل لجمع كميات كبيرة من البيانات في الوقت الحقيقي. تضمن عمليات تطبيع البيانات وإزالة التكرار أن المعلومات المجمعة ذات صلة وغير مكررة وجاهزة للتحليل.

التحليل والإثراء

بمجرد جمع البيانات، تقوم حلول استخبارات التهديد بتطبيق التحليلات لتصفية الضوضاء وتسليط الضوء على مؤشرات التهديد ذات الصلة. تساعد نماذج التعلم الآلي ومحركات الترابط في تحديد الأنماط والعلاقات بين نقاط البيانات المختلفة، مثل عناوين IP، وتوقيعات البرمجيات الخبيثة، وسلوك المهاجمين.

الإثراء يتضمن إضافة معلومات سياقية إلى مؤشرات التهديد الخام. قد تشمل هذه البيانات معلومات الموقع الجغرافي، تفاصيل نسب الهجمات، النشاط التاريخي، وروابط إلى فاعلي التهديد المعروفين. البيانات المثرية تمنح فرق الأمن فهماً أوضح للتهديدات المحتملة وأهميتها.

كشف التهديدات والاستجابة

تتكامل منصات استخبارات التهديد مع أنظمة إدارة معلومات الأمن والأحداث (SIEM) وأدوات أمان النقاط النهائية لتمكين الكشف عن التهديدات في الوقت الحقيقي. وهي توفر مؤشرات على الاختراقات (IOCs) وتوقيعات التهديدات التي تساعد في تحديد الأنشطة الخبيثة عند حدوثها.

تقدم هذه الحلول لأغراض الاستجابة كتيبات عمل، وإجراءات استجابة تلقائية، وتكامل مع منصات التنسيق والأتمتة والاستجابة الأمنية (SOAR). وهذا يسمح للمنظمات باحتواء التهديدات والتخفيف منها بسرعة، وغالبًا مع تدخل يدوي محدود.

إدارة الثغرات

تعزز معلومات التهديدات إدارة الثغرات من خلال تقديم رؤى حول الثغرات التي يتم استغلالها فعليًا في العالم. يساعد ذلك المنظمات على تحديد أولويات جهود التصحيح بناءً على بيانات التهديدات الواقعية بدلاً من الاعتماد فقط على درجات الشدة النظرية.

دمج معلومات التهديدات مع أدوات فحص الثغرات وأدوات الإدارة يسمح للمؤسسات برسم الثغرات مقابل نشاطات المهاجمين الحالية. يضمن هذا النهج القائم على المخاطر تركيز الموارد على معالجة التعرضات الأكثر خطورة أولاً.

استجابة الحوادث

خلال حادثة، توفر معلومات التهديد بيانات سياقية لمساعدة المستجيبين على فهم نطاق وطبيعة الهجوم بسرعة. يتضمن ذلك معلومات عن تكتيكات المهاجمين المعروفة، والبرمجيات الضارة المرتبطة، ومؤشرات شائعة.

بعد وقوع الحادث، تدعم معلومات التهديدات التحليل الجنائي من خلال ربط المؤشرات المرصودة بالحملات المعروفة. يساعد ذلك في تحسين الدفاعات ويضمن التعرف على الحوادث المماثلة والتقليل من آثارها بشكل أسرع في المستقبل.

إدارة السطح الهجومي

تساعد منصات استخبارات التهديد المنظمات على اكتشاف ومراقبة جميع الأصول المتاحة على الإنترنت، بما في ذلك تكنولوجيا المعلومات الخفية، والنطاقات المنسية، والخدمات المكشوفة. هذه الرؤية ضرورية لتقليل نقاط الهجوم التي يمكن أن يستغلها الخصوم.

من خلال المراقبة المستمرة للسطح الخارجي للهجمات، تقوم هذه الحلول بتنبيه فرق الأمان إلى الثغرات الجديدة، وسوء التكوين، أو تسريبات بيانات الاعتماد التي قد تزيد من المخاطر. وهذا يمكّن من التصحيح في الوقت المناسب ويقلل من فترة التعرض.

محتوى ذو صلة: اقرأ دليلنا حول أدوات استخبارات التهديدات (قريبًا)

منصات كشف التهديدات والاستجابة مع ميزات استخبارات التهديد

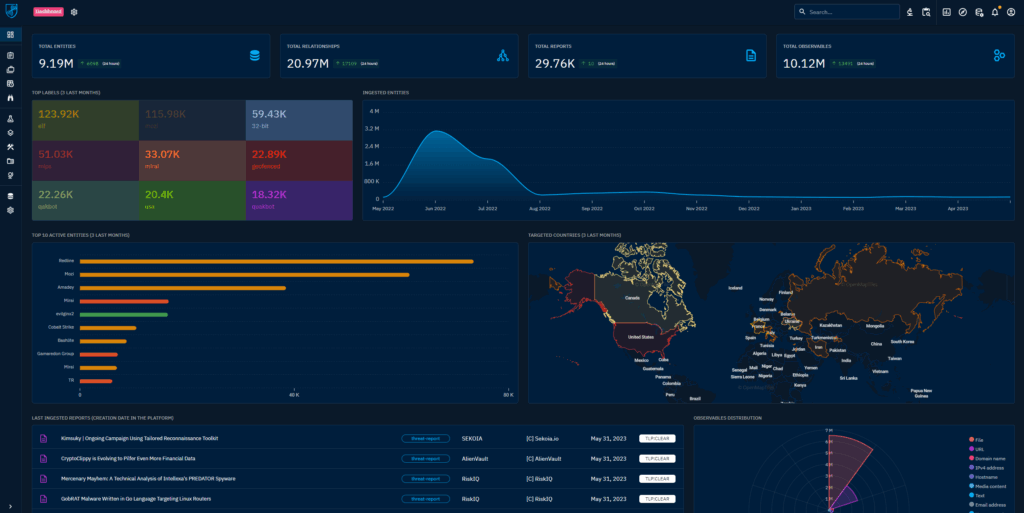

1. إكزابييم

Exabeam هي منصة عمليات أمنية تدمج تحليلات سلوك المستخدم والكيانات (UEBA) وSIEM وSOAR واكتشاف التهديدات والتحقيق والاستجابة (TDIR) لتعزيز سير العمل في استخبارات التهديدات، سواء من خلال منصة كاملة أو من خلال تعزيز SIEMs الموجودة. بدلاً من الاعتماد فقط على القواعد الثابتة، تطبق Exabeam تحليلات سلوكية وجداول زمنية للأحداث الآلية لتحديد الشذوذ عبر السجلات من البيئات المحلية والسحابية وSaaS. توفر هذه الطريقة سياقًا للتهديدات المحتملة وتساعد فرق الأمن على التركيز على الحوادث الأكثر أهمية.

تكمن قيمة معلومات التهديدات في كيفية ارتباط البيانات الداخلية مع المؤشرات الخارجية للكشف عن بيانات الاعتماد المخترقة، والحركة الجانبية، والتهديدات الداخلية التي قد تتجاهلها أنظمة إدارة معلومات الأمان التقليدية. المنصة معروفة بتقليل إرهاق التنبيهات من خلال الفرز التلقائي وتقديم قدرات تحقيق سريعة دون الحاجة إلى موظفين متخصصين.

تشمل المحددات الرئيسية ما يلي:

- التحليلات السلوكية والجداول الزمنية الذكية للكشف عن التهديدات التي تتجاوز الأنظمة المعتمدة على القواعد.

- عمليات العمل المتكاملة TDIR التي تقلل من الوقت المستغرق في التحقيق اليدوي وتجمع المعلومات من مصادر متعددة.

- نموذج تكامل مفتوح يسمح للمنظمات بدمج مصادر تهديد متنوعة واستخدام المعلومات الاستخباراتية عبر أدوات الأمان الحالية.

تم تصميم Exabeam للمنظمات التي تسعى لتفعيل معلومات التهديدات داخل مركز العمليات الأمنية (SOC) لديها، مما يحسن من كفاءة الكشف والاستجابة مع تجنب الاعتماد أو العزلة البيانية التي غالبًا ما تُرى مع حلول XDR ذات التركيز الواحد أو حلول SIEM القائمة على القواعد.

2. رابد7 ثريت كومانڈ

حل Rapid7 Threat Command هو حل خارجي لمعلومات التهديدات للكشف عن التهديدات وتحليلها والاستجابة لها عبر الويب السطحي والعميق والمظلم. يساعد هذا الحل المؤسسات في تحويل بيانات التهديدات إلى إجراءات أمنية آلية من خلال المراقبة المستمرة للمخاطر والتكامل مع الدفاعات الحالية.

الميزات العامة:

- مراقبة التهديدات الخارجية: تراقب باستمرار مجموعة من المصادر الخارجية، بما في ذلك وسائل التواصل الاجتماعي، والمنتديات، والأسواق، لتحديد المخاطر الناشئة.

- التنبيهات الآلية وإجراءات السحب: ترسل التنبيهات وتقوم بأتمتة عملية طلب سحب المحتوى للمواد الضارة أو الاحتيالية.

- لوحة تحكم موحدة: توفر وحدة لمشاهدة بيانات التهديدات، إدارة التنبيهات، وإطلاق إجراءات الاستجابة.

- تكامل API و SIEM: يدعم التكامل مع أدوات الأمان الموجودة، مما يمكّن تدفق البيانات والتعزيز التلقائي.

ميزات الذكاء التهديدي:

- تدفقات الذكاء القابلة للتخصيص: تسمح للمنظمات بتخصيص تدفقات التهديدات والتنبيهات بناءً على الصناعة أو الجغرافيا أو نوع التهديد.

- تعزيز بيانات التهديد: يوفر تنبيهات مع معلومات استخباراتية سياقية حول التهديدات، بما في ذلك المؤشرات ذات الصلة والنشاط التاريخي.

- كشف IOC: يراقب مؤشرات الاختراق (IOCs) عبر البيئات الخارجية ويطابق النتائج مع الأصول الداخلية.

- رسم خريطة سطح الهجوم: يساعد المنظمات في تصور تعرضها للتهديدات الخارجية من خلال رسم الأصول الرقمية المرئية للمهاجمين.

Source: Rapid7

3. رؤية سايبل

منصة Cyble Vision هي منصة قائمة على الذكاء الاصطناعي لمعلومات التهديدات وحماية المخاطر الرقمية، تقدم رؤية موحدة لمشهد التهديدات الخارجية للمنظمة. تهدف إلى تغطية دورة حياة الاختراق بالكامل - قبل الاختراق، أثناءه، وبعده - مما يمكّن من اكتشاف التهديدات، وإدارة سطح الهجوم، والمراقبة عبر عدة متجهات للمخاطر.

الميزات العامة:

- الكشف عن التهديدات المدفوع بالذكاء الاصطناعي: يستخدم الذكاء الاصطناعي ونماذج التعلم الآلي لتحديد التهديدات عبر الويب السطحي، والويب العميق، والويب المظلم.

- لوحة معلومات موحدة للتهديدات: توفر واجهة واحدة لمراقبة التهديدات، وإدارة الحوادث، وتتبع إجراءات الإصلاح.

- إدارة سطح الهجوم: تقوم بمسح ورسم الأصول المكشوفة للمؤسسة بشكل مستمر لتحديد الثغرات وسوء التكوين.

- مراقبة مخاطر الأطراف الثالثة: تتبع المخاطر المرتبطة بالبائعين والشركاء وكيانات سلسلة التوريد.

ميزات الذكاء التهديدي:

- مراقبة الويب المظلم: تراقب المنتديات والأسواق والمصادر المخفية على الويب المظلم بحثًا عن إشارات تتعلق بالبيانات التنظيمية أو الهجمات المخطط لها.

- الكشف عن خروقات البيانات: تنبيهات حول بيانات الاعتماد المسربة، والسجلات المهددة، أو البيانات الحساسة المكشوفة المتعلقة بالمنظمة.

- تحديد هوية الفاعل التهديدي: يوفر معلومات استخباراتية عن الفاعلين التهديديين، وتكتيكاتهم، وأنشطتهم التاريخية.

تنبيهات التهديدات المخصصة: تفعيل تنبيهات التهديدات بناءً على كلمات رئيسية محددة، أو ذكر العلامات التجارية، أو معايير المخاطر الخاصة بالصناعة.

المصدر: رؤية سيبل

حلول مخصصة لاستخبارات التهديد

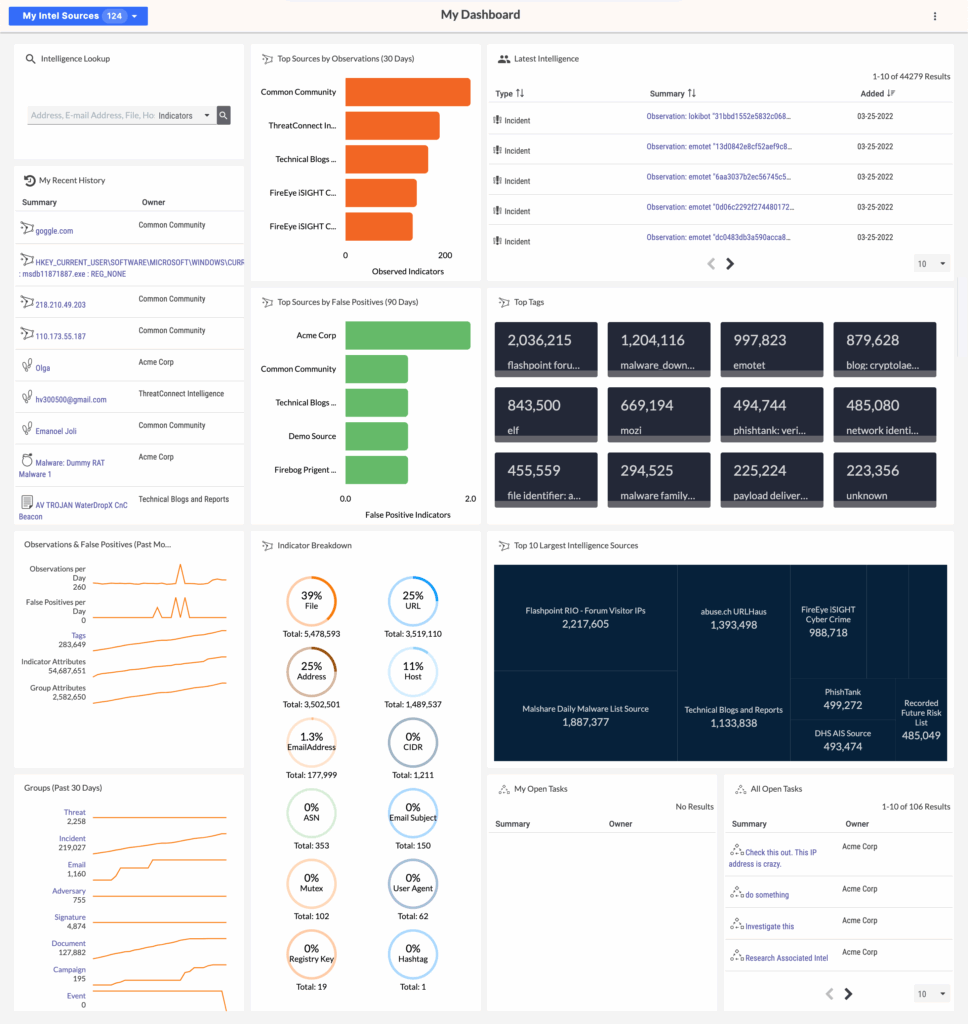

4. ثريت كونيكت

ThreatConnect هي منصة لعمليات استخبارات التهديدات (TI Ops) تساعد المنظمات على مركزية وتعزيز والتصرف بناءً على استخبارات التهديدات السيبرانية. على عكس منصات استخبارات التهديدات التقليدية (TIPs)، تقوم بتفعيل الاستخبارات عبر الفرق، مما يحسن من الكشف، وتحديد الأولويات، وتدفقات العمل للاستجابة.

تشمل الميزات الرئيسية:

- مكتبة معلومات التهديدات الموحدة: تستوعب، توحد، وتقيّم مجموعة واسعة من مصادر بيانات التهديدات في مستودع واحد.

- تحليلات التهديدات المدعومة بالذكاء الاصطناعي: تستخدم تحليل CAL™ و ATT&CK لتقديم رؤى غنية وسياق سلوكي.

- الأتمتة المدمجة ومنخفضة الكود: تبسط سير العمل للمحللين من خلال كتيبات قابلة للتخصيص وإثراء المعلومات بشكل آلي.

- أدوات التصور: تدعم أدوات مثل ATT&CK Visualizer وThreat Graph لاستكشاف العلاقات وتكتيكات المهاجمين.

- إدارة متطلبات الذكاء: تمكن الفرق من توثيق وتتبع وتنفيذ احتياجات الذكاء.

Source: ThreatConnect

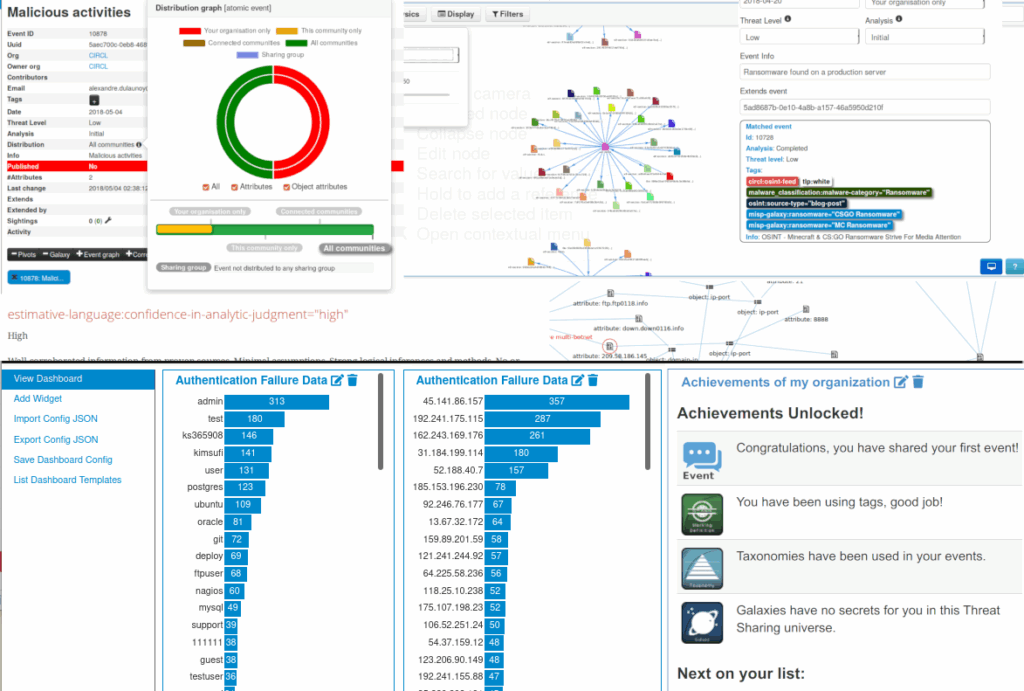

5. منصة مشاركة معلومات البرمجيات الخبيثة (MISP)

MISP (منصة تبادل معلومات البرمجيات الخبيثة ومشاركة التهديدات) هي منصة استخبارات تهديدات مفتوحة المصدر مصممة لتبسيط جمع بيانات التهديدات ومشاركتها وتحليلها. تساعد هذه المنصة المؤسسات على هيكلة مؤشرات الاختراق (IOCs) وربطها، مما يتيح الكشف الآلي والتحليل المبسط والتعاون بين المؤسسات.

تشمل الميزات الرئيسية:

- محرك الارتباط التلقائي: يحدد الروابط بين الأحداث والسمات والحملات باستخدام طرق مثل التجزئة الضبابية ومطابقة CIDR.

- معالجة البيانات تلقائيًا: يدعم التصدير التلقائي لمؤشرات الاختراق (IOCs) بتنسيقات مثل STIX أو OpenIOC للتكامل مع أنظمة كشف التسلل (IDS) وSIEM وأدوات أخرى.

- إدارة التهديدات المبسطة: مصممة لتكون سهلة الاستخدام مع واجهة تتيح إنشاء وتحرير وترابط بيانات التهديد بسرعة.

- مشاركة التهديدات التعاونية: يتيح المشاركة الآمنة مع الشركاء والمجتمعات الموثوقة، ويدعم التزامن الثنائي الاتجاه بين مثيلات MISP.

- نموذج بيانات مرن: يدعم أوصافًا تفصيلية لمعلومات التهديد من المؤشرات الذرية إلى تقارير الحوادث الكاملة.

Source: MISP

6. ريكوردد فيوتشر

"ريكدد فيوتشر هي منصة ذكاء تهديدات مدعومة بالذكاء الاصطناعي تساعد المنظمات على اكتشاف وفهم وتخفيف التهديدات على نطاق واسع. مبنية على سحابة الذكاء، تقوم بأتمتة دورة حياة المعلومات الاستخباراتية - من جمع البيانات إلى اتخاذ الإجراءات - مقدمة رؤى سياقية عبر مشهد التهديدات الرقمية."

تشمل الميزات الرئيسية:

- ذكاء الشبكة: يتتبع أكثر من مليون خادم C2 وأعلى 100 عائلة من البرمجيات الخبيثة لتوفير تنبيهات حول البنية التحتية الضارة.

- رسم بياني للاستخبارات: يقوم بتتبع وتحليل الخصوم والبنية التحتية ونشاط التهديدات بشكل مستمر باستخدام البيانات المجمعة من جميع أنحاء الإنترنت.

- الذكاء الآلي: يستخدم الذكاء الاصطناعي لأتمتة اكتشاف التهديدات وتحليلها على نطاق الإنترنت.

- تغطية التهديدات: تجمع بين الويب المفتوح، والويب المظلم، والتغذيات التقنية، وبيانات العملاء لتوفير رؤية حول نشاط التهديد.

- مسجل المستقبل للذكاء الاصطناعي: يسرع من التخفيف من التهديدات من خلال أتمتة التحليل وتمكين الفرق من التفاعل مع المعلومات الاستخباراتية عبر استفسارات باللغة الطبيعية.

المصدر: Recorded Future

7. OpenCTI

OpenCTI (استخبارات التهديد المفتوحة) هي منصة استخبارات التهديد لإدارة وتحليل وتصور بيانات التهديدات السيبرانية التقنية وغير التقنية. تتيح للمحللين هيكلة المعرفة باستخدام الملاحظات، وتكتيكات، تقنيات وإجراءات (TTPs)، ونسب التهديدات، وعلم الضحايا، مع الحفاظ على إمكانية تتبع المصادر الأصلية مثل التقارير أو تدفقات التهديد.

تشمل الميزات الرئيسية:

- منصة مفتوحة وقابلة للتوسع: يمكن للمستخدمين بناء وتكامل مجموعات بيانات مخصصة، وتطوير موصلات، وتخصيص المنصة وفقًا لاحتياجاتهم.

- إدارة بيانات التهديدات المنظمة: تلتقط المعلومات الفنية (مؤشرات الاختراق، تقنيات وأساليب الهجوم) والسياقية (نسبة التهديد، الاستهداف، مستويات الثقة) في قاعدة معرفة.

- رسم الخرائط للعلاقات والاستنتاج: يستنتج تلقائيًا روابط جديدة من البيانات الموجودة لتحسين السياق ودعم فهم التهديد.

- تكامل إطار MITRE للهجوم والتكتيكات والتقنيات المشتركة (ATT&CK): يتضمن موصلًا مخصصًا لرسم خريطة سلوكيات التهديد إطار عمل MITRE ATT&CK لإجراء تحليل أعمق.

- استيراد/تصدير بيانات مرن: يدعم التنسيقات القياسية مثل CSV وحزم STIX 2 ويمكّن من التكامل عبر واجهة برمجة التطبيقات والموصلات.

Source: OpenCTI

8. أي تشغيل

ANY.RUN هي منصة لصندوق رمل البرمجيات الخبيثة ومعلومات التهديدات، تمكّن الفرق الأمنية من التحقيق في التهديدات على نطاق واسع. تتيح للمحللين البحث وربط مؤشرات الاختراق مع مجموعة بيانات محدثة باستمرار لجلسات الصندوق الرمل.

تشمل الميزات الرئيسية:

- أمثلة على تنفيذ TTP: تظهر أمثلة عملية لتقنيات إطار MITRE للهجوم والتكتيكات والتقنيات المشتركة (ATT&CK) كما تم تنفيذها بواسطة البرمجيات الخبيثة في بيئات السندبوكس.

- بحث سريع عن التهديدات: يدعم الاستعلامات عبر 180 يومًا من بيانات التحقيق.

- تعزيز التهديدات السياقية: يساعد في استرجاع المعلومات لمؤشرات مثل التجزئات، وعناوين IP، والنطاقات، ومفاتيح التسجيل، وقواعد YARA، وتقنيات وأساليب الهجوم، جنبًا إلى جنب مع جلسات الصندوق الرملي المرتبطة.

- بيانات تهديدات العالم الحقيقي: تشمل معلومات مدفوعة من المجتمع من أكثر من 500,000 محلل.

- قدرات البحث: تدعم أكثر من 40 معلمة بحث لتضييق أو توسيع التحقيقات عبر سلوك البرمجيات الضارة، والأحداث، والمؤشرات المرتبطة.

Source: ANY.RUN

اختيار الحل المناسب لاستخبارات التهديد

إليك بعض الاعتبارات الرئيسية عند تقييم حلول استخبارات التهديد.

1. حدد أهدافك

قبل اختيار حل استخبارات التهديدات، من الضروري تحديد أهداف الأمان الخاصة بالمنظمة بوضوح. حدد ما إذا كانت الاحتياجات الأساسية تشمل اكتشاف التهديدات الخارجية، أو إثراء بيانات الحوادث الداخلية، أو تحسين أولوية الثغرات، أو تحسين سير العمل في الاستجابة. سيؤثر استخدام الحالة على نوع الاستخبارات المطلوبة - تكتيكية، تشغيلية، أو استراتيجية.

اعتبر حجم المنظمة، الصناعة، الالتزامات التنظيمية، ونضج العمليات الأمنية. على سبيل المثال، قد تعطي مؤسسة مالية الأولوية لمؤشرات الاحتيال ومراقبة الويب المظلم، بينما قد تركز شركة تصنيع على تهديدات سلسلة التوريد. إن تحديد هذه الأهداف يضمن التوافق بين قدرات المنصة ونتائج الأمن.

2. تقييم جودة البيانات والمصادر

ترتبط فائدة معلومات التهديدات بجودة البيانات ونطاقها وتوقيتها. قم بتقييم ما إذا كانت الحلول تجمع المعلومات من مجموعة واسعة ومتنوعة من المصادر: معلومات مفتوحة المصدر، تغذيات حكومية، منتديات الويب المظلم، مستودعات البرمجيات الضارة، وتبادلات التهديدات الخاصة بالصناعة. يساعد التنوع في اكتشاف مجموعة أوسع من التهديدات، بينما يضمن الصلة أن البيانات تتناسب مع ملف المخاطر.

من المهم أيضًا كيفية تصفية المنصة وتقييمها وتحسينها للبيانات الخام. ابحث عن ميزات مثل تقييمات الثقة، ووضع العلامات السياقية، والارتباط التاريخي. المنصات التي تقدم معلومات غنية ومكررة مع الحد الأدنى من الإيجابيات الكاذبة تتيح لفرق الأمان التصرف بشكل أسرع وأكثر ثقة، مما يحسن من اتخاذ القرارات ويقلل من إرهاق التنبيهات.

3. تقييم قدرات التكامل

يجب أن يتكامل حل استخبارات التهديدات مع النظام الأمني القائم. يشمل ذلك أنظمة إدارة الأحداث الأمنية (SIEMs)، ومنصات الاستجابة الأمنية (SOAR)، والجدران النارية، وأنظمة حماية النقاط النهائية، وأدوات إدارة الحالات. إن القدرة على دفع وسحب البيانات تلقائيًا بين الأدوات تقلل من الجهد اليدوي، وتقصّر أوقات الاستجابة، وتساعد الفرق على تنسيق الإجراءات بكفاءة.

تقييم الدعم لمعايير الصناعة مثل STIX/TAXII، بالإضافة إلى توافر واجهات برمجة التطبيقات (APIs) ومجموعات تطوير البرمجيات (SDKs) والموصلات المدمجة. يضمن التكامل الفعال أن تكون مؤشرات التهديد مرئية وقابلة للتنفيذ ضمن سير العمل الحالي. بدون ذلك، تبقى المعلومات الاستخباراتية معزولة وغير مستغلة، مما يحد من العائد على الاستثمار.

4. تحليل ميزات التقارير والتنبيهات

التنبيهات الفورية والقابلة للتنفيذ ضرورية لاكتشاف التهديدات والاستجابة لها. يجب أن تدعم منصة معلومات التهديدات القوية التنبيهات في الوقت الحقيقي مع سياق غني، بما في ذلك خصائص المؤشرات، وملفات تعريف المهاجمين، وجداول زمنية للهجمات. يجب أن تكون التنبيهات قابلة للتخصيص حسب الشدة، وتأثير الأصول، أو نوع التهديد لتقليل الضوضاء ومساعدة الفرق على التركيز على القضايا الحرجة.

أدوات التقارير مهمة بنفس القدر. ابحث عن ميزات مثل تحليل الاتجاهات، والجداول الزمنية للهجمات، ولوحات المعلومات التنفيذية. يجب أن تدعم التقارير كل من الجمهور الفني وغير الفني، حيث تقدم تفاصيل للمحللين وملخصات للقيادة. يمكن أن تسهل خيارات التصدير والقوالب المتوافقة مع المعايير عمليات التدقيق ومتطلبات الوثائق.

5. ضمان القابلية للتوسع والتخصيص

تتغير المنظمات مع مرور الوقت، ويجب أن تكون حلول استخبارات التهديد قادرة على النمو معها. تعني القابلية للتوسع التعامل مع كميات أكبر من البيانات، وعدد أكبر من المستخدمين، ومصادر بيانات جديدة، وأنواع تهديدات متطورة دون التضحية بالأداء. هذا أمر مهم بشكل خاص للمنظمات متعددة الجنسيات أو تلك التي توسع وجودها الرقمي.

يضمن التخصيص أن تتكيف المنصة مع الاحتياجات التشغيلية. سواء كان ذلك من خلال تكوين نماذج تقييم المخاطر، أو إعداد لوحات معلومات مخصصة، أو تعريف أتمتة سير العمل، فإن الحلول المرنة تساعد في مواءمة الذكاء مع مشهد التهديدات. المنصات التي تدعم أدوار المستخدمين، والتوسيم المخصص، والنشر المعياري تتيح لفرق الأمان البقاء مرنة.

تعلم المزيد عن إكزابييم

تعرف على منصة Exabeam ووسع معرفتك في أمن المعلومات من خلال مجموعتنا من الأوراق البيضاء، البودكاست، الندوات، والمزيد.

-

دليل

Four Ways to Augment Microsoft Sentinel With the Exabeam Microsoft Sentinel Collector

- عرض المزيد