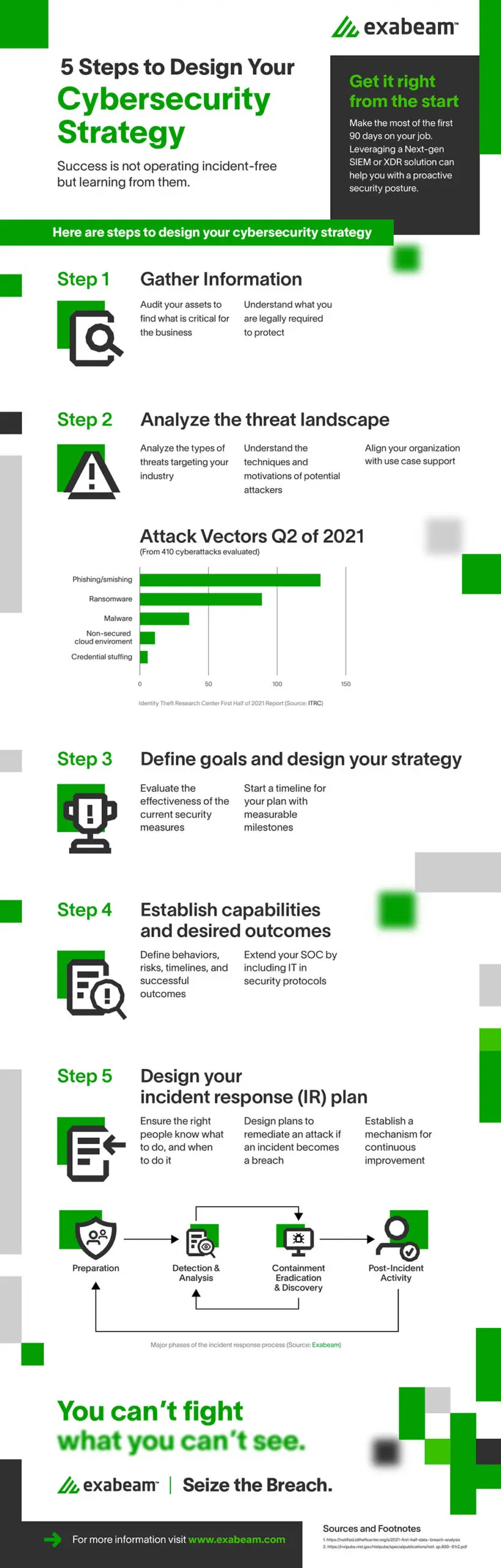

5 خطوات لتصميم استراتيجيتك للأمن السيبراني

إنفوجرافيك

النجاح ليس في العمل بدون حوادث، بل في التعلم منها.

استفد إلى أقصى حد من أول أكثر من 90 يومًا في وظيفتك. يمكن أن يساعدك استخدام حل SIEM أو XDR من الجيل التالي في تعزيز وضعك الأمني بشكل استباقي. إليك خطوات تصميم استراتيجيتك للأمن السيبراني.

إليك خطوات تصميم استراتيجيتك للأمن السيبراني:

الخطوة 1 | جمع المعلومات

- قم بتدقيق أصولك لتحديد ما هو حاسم للأعمال.

- افهم ما هو مطلوب منك قانونياً لحمايته.

الخطوة 2 | افهم ما هو مطلوب منك قانونياً لحمايته

- حلل أنواع التهديدات التي تستهدف صناعتك.

- فهم تقنيات ودوافع المهاجمين المحتملين.

- قم بتوافق منظمتك مع دعم حالات الاستخدام.

الخطوة 3 | تحديد الأهداف وتصميم استراتيجيتك

- تقييم فعالية التدابير الأمنية الحالية

- ابدأ جدولاً زمنياً لخطةك مع معالم قابلة للقياس.

الخطوة 4 | تحديد القدرات والنتائج المرغوبة

- حدد السلوكيات، المخاطر، الجداول الزمنية، والنتائج الناجحة.

- قم بتوسيع مركز العمليات الأمنية الخاص بك من خلال تضمين تكنولوجيا المعلومات في بروتوكولات الأمان.

الخطوة 5 | صمم خطتك لاستجابة الحوادث (IR) من خلال تضمين تكنولوجيا المعلومات في بروتوكولات الأمان

- تأكد من أن الأشخاص المناسبين يعرفون ما يجب عليهم فعله ومتى يجب عليهم القيام بذلك.

- تصميم خطط لمعالجة الهجوم إذا تحولت الحادثة إلى خرق.

- أنشئ آلية للتحسين المستمر.