احمِ كل نقطة نهاية ضد كل هجوم باستخدام Exabeam و SentinelOne.

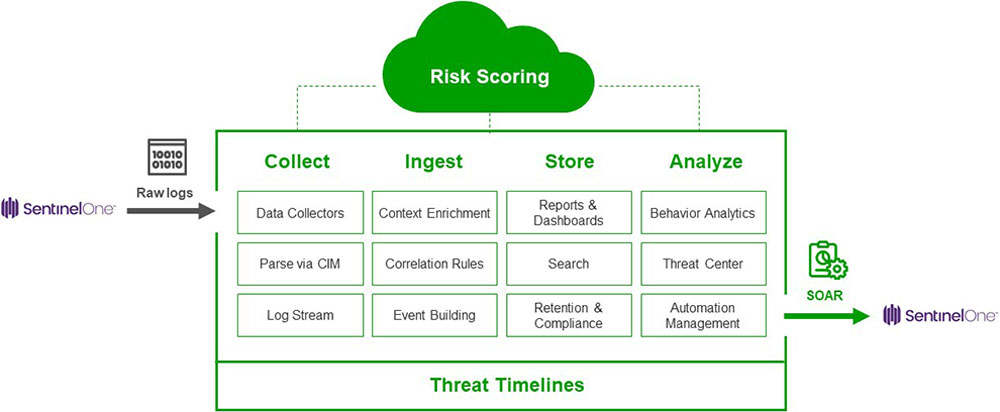

مع استمرار اتساع سطح الهجوم، تحتاج المؤسسات إلى مزيد من القدرات، وتقليل التعقيد، وعدد أقل من الوكلاء إذا أرادت مواكبة التهديدات المعروفة وغير المعروفة. من خلال استيعاب بيانات سجلات نشاط SentinelOne في Exabeam لدمجها مع أجزاء أخرى من مجموعة الأمان الخاصة بك، تحصل فرق الأمان على رؤية متزايدة للتهديدات التي تؤثر على المستخدمين وأجهزة الحافة.

- دمج تحليلات سلوك المستخدم والجهاز مع رؤية شاملة للمؤسسة لاكتشاف التهديدات في الوقت الحقيقي.

- هزم التهديدات عالية السرعة من خلال تحقيقات تعتمد على التنبيهات مدعومة بتحليل سلوك المستخدم ونقاط النهاية مع التركيز على المخاطر.

- استخدم Threat Timelines لتحليل جميع الأنشطة المرتبطة بالأجهزة والاعتمادات بشكل تلقائي قبل وأثناء وبعد الهجوم.

ماذا نفعل مع SentinelOne

تقوم Exabeam بجمع بيانات التهديدات والحوادث مباشرة من SentinelOne من أجل تحديد السلوك الطبيعي. بمجرد اكتشاف سلوك غير طبيعي، يمكن لـ Exabeam تفعيل استجابة تلقائية للحوادث للنقاط النهائية المهددة باستخدام واجهة برمجة التطبيقات الخاصة بـ SentinelOne.

فوائد العملاء

- إنشاء قاعدة بيانات للنشاط الطبيعي للاعتمادات والأجهزة.

- جمع وتحليل بيانات النقاط النهائية تلقائيًا عبر مجموعة واسعة من الأصول المحلية والسحابية.

- تقليل وقت استجابة محللي الأمن السيبراني من خلال ترتيب التنبيهات وإضافة درجات المخاطر.

- قم بتوحيد إجراءات الكشف عن التهديدات والتحقيق فيها والاستجابة لها باستخدام الأتمتة.

حول سنتينل وان

يشمل حل الأمن السيبراني من SentinelOne الوقاية والكشف والاستجابة والصيد المدعوم بالذكاء الاصطناعي عبر النقاط النهائية والحاويات وأحمال العمل السحابية وأجهزة إنترنت الأشياء في منصة XDR مستقلة.

اتصال

تعلم المزيد عن إكزابييم

تعرف على منصة Exabeam ووسع معرفتك في أمن المعلومات من خلال مجموعتنا من الأوراق البيضاء، البودكاست، الندوات، والمزيد.

-

دليل

Four Ways to Augment Microsoft Sentinel With the Exabeam Microsoft Sentinel Collector

شاهد Exabeam في العمل

اطلب المزيد من المعلومات أو اطلب عرضًا توضيحيًا لأقوى المنصات في الصناعة للكشف عن التهديدات والتحقيق فيها والاستجابة لها (TDIR).

تعلم المزيد:

- إذا كان نظام إدارة معلومات الأمان (SIEM) المستضاف ذاتيًا أو القائم على السحابة هو الخيار المناسب لك

- كيفية استيعاب ومراقبة البيانات على نطاق واسع في السحابة

- كيف تكشف مراقبة وتحليل سلوك الذكاء الاصطناعي والوكالات الآلية عن الأنشطة غير البشرية الخطرة.

- كيفية تقييم وتصنيف نشاط المستخدم بشكل تلقائي

- شاهد الصورة الكاملة باستخدام جداول زمنية للحوادث.

- لماذا تساعد أدلة العمل في اتخاذ القرار الصحيح التالي

- دعم الالتزامات المتعلقة بالامتثال

قادة حائزون على جوائز في مجال الأمن