مواجهة التهديدات السيبرانية باستخدام نظم إدارة المعلومات الأمنية من الجيل التالي واستخبارات التهديد.

- 4 minutes to read

فهرس المحتويات

خدمات استخبارات التهديد من Exabeam (TIS) مع أنظمة إدارة معلومات الأمن (SIEM): بينما تعتبر أنظمة SIEM مركزية لأمن مركز العمليات الأمنية (SOC)، غالبًا ما لا تكون كافية. مع تزايد تعقيد المهاجمين السيبرانيين المنظمين وتقنياتهم المستهدفة بشكل كبير، قد تترك المنظمات مع ثغرات خطيرة عند استخدام أنظمة SIEM فقط.

بينما تعتبر أنظمة SIEM مركزية لأمن مراكز العمليات الأمنية—حيث تجمع السجلات والبيانات من مصادر الشبكة المتعددة للتقييم والتحليل والتوافق بين أحداث الشبكة لاكتشاف التهديدات—غالبًا ما تكون أنظمة SIEM غير كافية. مع تزايد تعقيد المهاجمين السيبرانيين المنظمين والحديثين وتقنياتهم المستهدفة للغاية، يمكن أن تترك المنظمات مع ثغرات خطيرة عند استخدام SIEM فقط. لتحديد المهاجمين السيبرانيين وإيقافهم بشكل أفضل وزيادة قدرات أمان SIEM الخاصة بهم، تحتاج المنظمات إلى مجموعة كاملة من الأدوات التي ستساعدهم على فهم كيفية تفكير المهاجمين وعملهم وما يسعون إليه.

هذا المحتوى هو جزء من سلسلة حول أمان SIEM.

استخبارات التهديد بالإضافة إلى نظام إدارة معلومات الأمان (SIEM)

من خلال استخدام معلومات التهديدات بالإضافة إلى أنظمة إدارة معلومات الأمان (SIEM)، يمكن للمنظمات خلق رؤية أكبر في مشهد التهديدات الخاص بها، مما يوفر السياق اللازم لمراقبة وتحديد تصرفات المهاجمين، وتحديد الأماكن التي قد تكون فيها المنظمات الأكثر عرضة للهجوم.

إذن، ما هي بالضبط استخبارات التهديد؟ وفقًا لشركة غارتنر، "استخبارات التهديد هي معرفة قائمة على الأدلة، بما في ذلك السياق والآليات والمؤشرات والآثار والنصائح القابلة للتنفيذ حول تهديد أو خطر موجود أو ناشئ للأصول، والتي يمكن استخدامها لإبلاغ القرارات المتعلقة باستجابة الموضوع لذلك التهديد أو الخطر."

"تعتبر أنظمة إدارة معلومات الأمان (SIEM) ومعلومات التهديدات (TI) زواجًا مثاليًا، وفقًا لأنطون تشوفاكين، نائب رئيس الأبحاث ومحلل متميز في غارتنر. "بالفعل، يجب على كل مستخدم لنظام SIEM إرسال معلومات التهديدات التقنية إلى أداة SIEM الخاصة بهم."

نصائح من الخبير

ستيف مور هو نائب الرئيس ورئيس استراتيجيات الأمن في إكزبيم، يساعد في تقديم الحلول لاكتشاف التهديدات وتقديم المشورة للعملاء بشأن برامج الأمن والاستجابة للاختراقات. وهو مضيف بودكاست "The New CISO Podcast"، و عضو في Forbes Tech Council، ومؤسس مشارك لـ TEN18 at Exabeam.

من خلال تجربتي، إليكم نصائح لتكامل واستخدام خدمات استخبارات التهديدات (TIS) بشكل فعال مع نظام إدارة معلومات الأمان (SIEM) مثل Exabeam لتعزيز الوضع الأمني لمنظمتكم:

تمكين البحث الاستباقي عن التهديدات

استفد من TIS للبحث بشكل استباقي عن التهديدات في بيئتك. استعلم عن السجلات التاريخية للبحث عن مؤشرات الاختراق (IOCs) من تغذيات معلومات التهديد لتحديد التهديدات النائمة أو الاكتشافات المفقودة.

أعطِ الأولوية لمصادر معلومات التهديدات عالية الجودة

ليس كل مصادر معلومات التهديدات متساوية. ركز على المصادر التي يتم تنسيقها، وتحديثها بشكل متكرر، وذات صلة بصناعتك. تجنب تحميل نظام إدارة معلومات الأمان لديك بمصادر ذات قيمة منخفضة تضيف ضوضاء دون رؤى قابلة للتنفيذ.

تحديد تهديدات المعلومات باستخدام البيانات الداخلية

استخدم نظام إدارة معلومات الأمان (SIEM) لربط مؤشرات تهديد المعلومات، مثل عناوين IP الضارة أو النطاقات، مع بياناتك الداخلية. تساعد هذه العملية في تحديد التهديدات الخاصة ببيئتك، مثل الاتصالات المشبوهة أو الحسابات المخترقة.

دمج تقييم التهديدات في نماذج المخاطر

قم بدمج معلومات التهديدات مع تحليلات سلوك المستخدمين والكيانات (UEBA) في نظام إدارة معلومات الأمان الخاص بك. على سبيل المثال، قم بتعيين درجات مخاطر أعلى للمستخدمين الذين يتفاعلون مع عناوين IP أو مجالات مشبوهة، مما يحسن من أولوية التنبيهات.

أتمتة سير العمل في إثراء التنبيهات

استخدم الأتمتة لإثراء التنبيهات بسياق معلومات التهديد. على سبيل المثال، إذا اكتشف SIEM تواصلًا مع عنوان IP مشبوه، قم بأتمتة البحث عن معلومات التهديد المرتبطة لتزويد المحللين برؤى قابلة للتنفيذ على الفور.

عندما تفشل استخبارات التهديد في تحقيق النتائج المرجوة

تستفيد العديد من المنظمات من استخدام معلومات التهديدات لمساعدتها بشكل أفضل في تحديد الأولويات، وتوجيه الجهود، وإضافة قيمة إلى نظام إدارة معلومات الأمان (SIEM) الخاص بها. ومع ذلك، قد تواجه صعوبة في فهم كيفية القيام بذلك بشكل فعال.

تعتمد العديد من المنظمات على معلومات استخباراتية قديمة تعتمد على التوقيع، والتي تعتبر غير كافية. هناك حاجة لفهم أعمق لمصدر هذه المعلومات وعملية تقييمها، حتى يمكن استخدام الاستخبارات بشكل صحيح بدلاً من أن تكون مجرد ضوضاء.

بالإضافة إلى ذلك، حتى أفضل المحللين لديهم قيود ويواجهون صعوبة في التعامل مع حجم المعلومات التي تصل إليهم، مثل الحجم الهائل من التنبيهات الكاذبة. ومع نقص المهارات لدى المحللين، فإن الحصول على المواهب المناسبة دائمًا ما يكون تحديًا. وأخيرًا، غالبًا ما تقوم مراكز العمليات الأمنية بتفعيل معلومات التهديدات داخل أنظمة إدارة معلومات الأمان، لكنها تعيد إيقافها بسرعة مرة أخرى بسبب وابل التنبيهات والتنبيهات الكاذبة.

فوائد دمج نظام إدارة معلومات الأمان واستخبارات التهديد

إذا تم تنفيذه بشكل صحيح، يمكن أن يؤدي دمج نظام إدارة معلومات الأمان (SIEM) مع معلومات التهديدات إلى تحسين دفاعات مؤسستك، وتوفير الوقت، ومساعدتك في اتخاذ قرارات أمنية استراتيجية أفضل. إليك بعض الفوائد:

- الكشف الأسرع– من خلال دمج المعلومات الداخلية التي تم جمعها بواسطة SIEM مع معلومات التهديدات، تمتلك المنظمات وسيلة لتعزيز التعرف على التهديدات في الوقت الحقيقي. يساعد تطبيق معلومات التهديدات على عملية كشف المؤشرات المحتملة للاختراق في تقديم قدرات أمان قوية.

- استجابة محسّنة– مع آلية متكاملة لاستخبارات التهديدات وقواعد مدمجة، يمكن للمنظمات سياق البيانات والحصول على فهم أفضل للتهديدات من أجل رؤى قابلة للتنفيذ.

- تحسين الإنتاجية– يمكن أن يساعد في أتمتة المهام اليدوية السابقة وتحسين الإنتاجية في العمليات الأمنية.

خدمات استخبارات التهديد من Exabeam

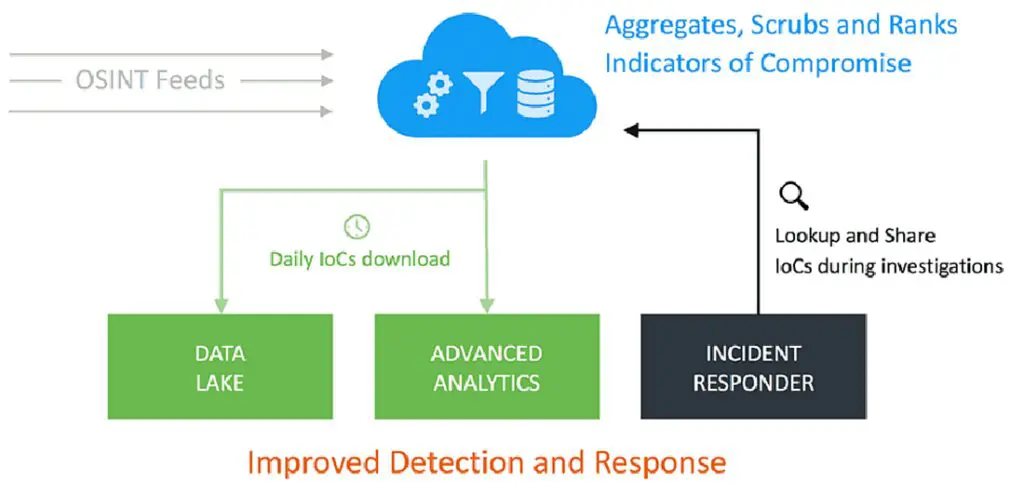

توفر خدمات استخبارات التهديد من Exabeam (TIS) رؤى فورية وقابلة للتنفيذ حول التهديدات المحتملة، التي تحتاجها مراكز العمليات الأمنية (SOCs)، من خلال الكشف عن مؤشرات الاختراق (IOC) والمضيفين الخبيثين.

إكزابييم هي أول شركة في مجال إدارة معلومات الأمن (SIEM) تقوم بدمج خدمات استخبارات التهديدات التي تم تطويرها محليًا بشكل كامل مباشرة في منصتها SIEM وجميع سير العمل الخاصة بها.

يستفيد نظام Exabeam TIS تلقائيًا من سمعة IP والنطاقات دون الحاجة إلى تثبيت تطبيقات أو كتابة نصوص أو تغيير سير العمل. يمكن استخدام TIS في قواعد الترابط أو نماذج التحليل السلوكي لإضافة مخاطر للمستخدمين والكيانات البارزة. على سبيل المثال، يمكنك إضافة قواعد لتلقي تنبيهات تلقائيًا إذا تم العثور على أي IP من خدمة المعلومات الاستخباراتية للتهديدات في بيئتك، أو يمكن استخدامه للتحليلات لإضافة إلى خوارزمية تقييم المخاطر.

تأتي خدمات استخبارات التهديد من Exabeam مُعدة مسبقًا وتوفر قدرات أمان جديدة دون أي تكلفة إضافية أو تأثير على العملاء. مع تكامل تغذية استخبارات التهديد مباشرة في نظام SIEM الخاص بك، لديك دائمًا أحدث استخبارات التهديد، مما يمكّنك من التعرف بسرعة على الهجمات الجديدة والناشئة والتخفيف منها.

تعلم المزيد عن أنظمة SIEM مفتوحة المصدر:

- مقدمة حول أمان نظام إدارة معلومات الأمان (SIEM)

- حلول إدارة معلومات الأمان والأحداث

- مكافحة الهجمات الإلكترونية باستخدام SOAR

- استخبارات التهديد

- مواجهة التهديدات السيبرانية باستخدام نظم إدارة معلومات الأمان من الجيل التالي واستخبارات التهديد.

- تدفقات استخبارات التهديد

- هوكيف يمكن أن تساعدك منصة استخبارات التهديد

تعلم المزيد عن إكزابييم

تعرف على منصة Exabeam ووسع معرفتك في أمن المعلومات من خلال مجموعتنا من الأوراق البيضاء، البودكاست، الندوات، والمزيد.

-

مدونة

مدونة

خمسة أسباب تجعل فرق عمليات الأمان تعزز Microsoft Sentinel باستخدام New-Scale Analytics.

- عرض المزيد