امتثال PCI: 12 متطلبًا وقائمة تحقق للامتثال

- 8 minutes to read

فهرس المحتويات

ما هو الامتثال لمعيار PCI؟

تنطبق معايير أمان بيانات صناعة بطاقات الدفع (PCI DSS) على أي شركة تقوم بتخزين أو معالجة أو نقل بيانات بطاقات الائتمان. تسهل هذه المعايير التبني الشامل لإجراءات أمان البيانات المتسقة. يجب على الشركات الإلكترونية اتباع متطلبات PCI DSS، بما في ذلك مجموعة متنوعة من التدابير، مثل استضافة البيانات مع مضيف متوافق مع PCI. تم تشكيل PCI DSS من قبل الشركات الكبرى لبطاقات الائتمان، مثل فيزا وماستركارد وديسكفر وأمريكان إكسبريس.

الهدف الرئيسي من الامتثال لمعايير PCI هو تقليل الفرص المتاحة للهجوم. يتضمن ذلك استخدام بيئة بيانات بطاقة آمنة، وينطبق ذلك بغض النظر عما إذا كنت تستخدم بيئتك الداخلية أو خيار دفع آمن من طرف ثالث. هذا مهم بشكل خاص لمواقع التجارة الإلكترونية، التي تعتمد بشكل حصري على نقل بيانات بطاقات الدفع عبر الإنترنت.

بعض المخاطر المرتبطة بمواقع التجارة الإلكترونية هي، على سبيل المثال:

- احتيال بطاقات الائتمان– يقوم المهاجمون بإجراء عمليات شراء باستخدام بطاقات ائتمان مسروقة أو أرقام بطاقات ائتمان.

- سرقة الهوية– يقوم المهاجمون بالتظاهر بأنهم شخص آخر ويقومون بعمليات شراء باستخدام بيانات اعتمادهم.

- اختراق بطاقات الائتمان– الهجمات توجه العملاء إلى سلة تسوق مزيفة، تختطف جلستهم، أو تستخدم وسائل أخرى للتلاعب ببيانات بطاقات الائتمان.

تتطلب استراتيجية الأمان في أي منظمة تجارة إلكترونية جهدًا مستمرًا لضمان الامتثال. يؤثر الامتثال لمعايير PCI ليس فقط على التجار، بل أيضًا على الجامعات والبنوك والبلديات، أو في الواقع أي منظمة من القطاعين العام أو الخاص التي تتعامل مع بيانات بطاقات الائتمان. منذ أوائل عام 2019، يشمل ذلك مطوري البرمجيات الذين يصممون برامج أو تطبيقات ويب تقبل مدفوعات بطاقات الائتمان.

هذا جزء من سلسلة شاملة من الأدلة حول أمان البيانات.

القراءة الموصى بها:ما هو SIEM، ولماذا هو مهم و 13 قدرة رئيسية.

ماذا يحدث إذا لم تكن متوافقًا مع معايير PCI؟

إذا وُجد أن الشركة غير متوافقة مع معايير PCI-DSS، فإن العقوبات والعواقب تتراوح بين الغرامات وفقدان الإذن بقبول المدفوعات بواسطة بطاقات الائتمان.

بعض العقوبات تشمل:

- عدم القدرة على قبول المدفوعات بواسطة بطاقة الائتمان– العقوبة الأكثر شدة للعديد من الشركات هي عدم القدرة على قبول المدفوعات بواسطة بطاقة الائتمان على الإطلاق. يمكن أن يؤدي ذلك إلى خسائر مالية ضخمة، وفقدان حصة السوق، وإلحاق الضرر بالسمعة. تحتاج المنظمة التي تعاني من هذه العقوبة إلى الخضوع لإعادة تقييم PCI من قبل مقيم جودة أمان خارجي (QSA) لاستعادة الإذن لمعالجة المدفوعات.

- الغرامات– العقوبة لموقع غير متوافق مع PCI تتراوح عادةً من 86,000 دولار إلى 4 ملايين دولار.

- الفحص الجنائي الإلزامي– عندما يُشتبه في حدوث خرق للبيانات، يُطلب من التجار الخضوع لفحص جنائي إلزامي، والذي يمكن أن يكلف ما بين 20,000 و 50,000 دولار لتاجر من المستوى 2 (1-6 مليون معاملة سنوية)، وأكثر من 120,000 دولار لتاجر من المستوى 1 (6+ مليون معاملة سنوية).

- المسؤولية عن تهم الاحتيال– بعد حدوث خرق أمني، تكون الشركة عرضة للدعاوى القضائية، حيث إن من مسؤولية التاجر الحفاظ على معلومات عملائه الحساسة آمنة.

نصائح من الخبير

ستيف مور هو نائب الرئيس ورئيس استراتيجيات الأمن في إكزبيم، يساعد في تقديم الحلول لاكتشاف التهديدات وتقديم المشورة للعملاء بشأن برامج الأمن والاستجابة للاختراقات. وهو مضيف بودكاست "The New CISO Podcast"، و عضو في Forbes Tech Council، ومؤسس مشارك لـ TEN18 at Exabeam.

من خلال تجربتي، إليك بعض النصائح التي يمكن أن تساعدك في تحقيق والحفاظ على الامتثال لمعيار PCI بشكل أفضل:

تقليل نطاق PCI من خلال تقسيم الشبكة.

استخدم تقسيم الشبكة لعزل بيئة بيانات حاملي البطاقات (CDE) عن الأنظمة الأخرى. هذا يقلل من سطح الهجوم ويبسّط جهود الامتثال من خلال تقليل عدد الأنظمة التي تحتاج إلى تلبية متطلبات PCI.

استغلال الترميز

استبدل بيانات حامل البطاقة الحساسة برموز غير مفيدة خارج نظامك. هذا يقلل من خطر خرق البيانات ويمكن أن يقلل بشكل كبير من نطاق الامتثال.

استخدم المصادقة متعددة العوامل (MFA) بما يتجاوز المتطلبات.

بينما تفرض معايير PCI استخدام المصادقة متعددة العوامل (MFA) للوصول عن بُعد إلى بيئة البيانات الحساسة (CDE)، فإن توسيع استخدام MFA ليشمل جميع أنواع الوصول الإداري يعزز الأمان ويحد من الوصول غير المصرح به.

تنفيذ المراقبة في الوقت الحقيقي باستخدام نظام إدارة معلومات الأمن والأحداث (SIEM)

استخدم حل إدارة معلومات الأمان والأحداث (SIEM) لمراقبة وتحليل سجلات الوصول، ومراقبة سلامة الملفات، وغيرها من الأحداث الحرجة في الوقت الحقيقي. يساعد ذلك في الكشف السريع والاستجابة للنشاطات المشبوهة.

إجراء اختبارات اختراق محددة لمعايير PCI بشكل منتظم.

تجاوز اختبارات الاختراق العامة. قم بإجراء اختبارات مستهدفة تحاكي الهجمات الواقعية على أنظمة معالجة المدفوعات لكشف الثغرات المحددة داخل بيئة البيانات الحساسة.

متطلبات الامتثال لمعايير PCI

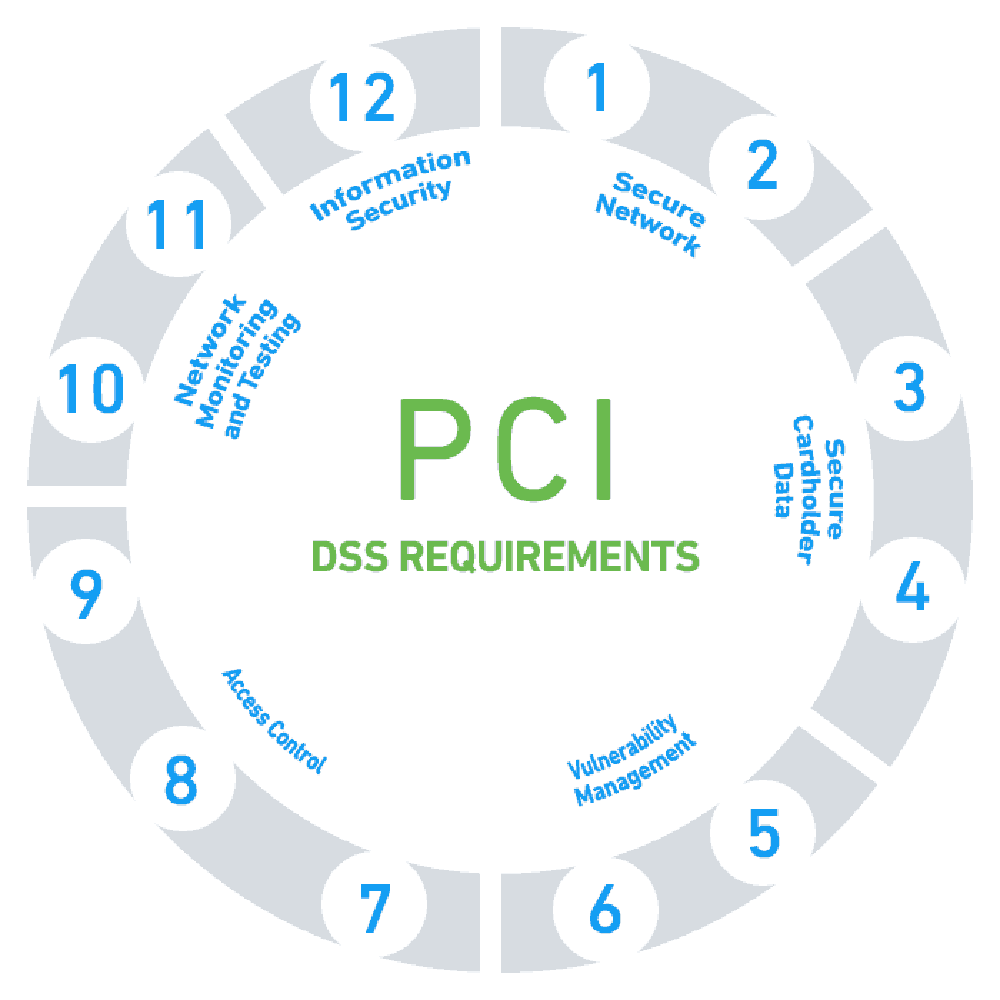

يتكون معيار PCI DSS من ستة أهداف واثني عشر متطلبًا، كما يلي:

تحدد معايير PCI DSS 12 متطلبًا رئيسيًا يجب على الشركات الالتزام بها. هذه المتطلبات مقسمة إلى ست فئات مختلفة، كل منها تركز على جانب محدد من جوانب أمان المعلومات. دعونا نفصلها:

1. استخدم وصيانة جدران الحماية

تعتبر جدران الحماية خط الدفاع الأساسي في تأمين شبكتك. فهي تراقب وتتحكم في حركة المرور الشبكي الواردة والصادرة بناءً على قواعد الأمان، وتؤسس حاجزًا بين شبكتك الداخلية الآمنة والشبكات الخارجية التي قد تكون غير آمنة. لذلك، من الضروري استخدام جدران الحماية وصيانتها بشكل صحيح لمنع الوصول غير المصرح به إلى شبكتك وحماية بيانات حاملي البطاقات.

2. حماية كلمات المرور بشكل صحيح

تعتبر كلمات المرور غالبًا الخط الأول للدفاع عند حماية المعلومات الحساسة. لذلك، من المهم تنفيذ سياسات قوية لكلمات المرور. يشمل ذلك استخدام كلمات مرور معقدة، وتغيير كلمات المرور بانتظام، وعدم استخدام الإعدادات الافتراضية التي يوفرها البائع لكلمات مرور النظام ومعلمات الأمان الأخرى.

3. حماية بيانات حاملي البطاقات

حماية بيانات حاملي البطاقات هي في صميم الامتثال لمعايير PCI. يشمل ذلك تقليل البيانات المخزنة لحاملي البطاقات إلى الحد الأدنى، والتخلص منها بشكل آمن عندما لم تعد هناك حاجة إليها، وتنفيذ تدابير قوية للتحكم في الوصول لمنع الوصول غير المصرح به.

4. تشفير بيانات حامل البطاقة المنقولة

كلما تم نقل بيانات حاملي البطاقات عبر الشبكات المفتوحة، تصبح عرضة للاعتراض. لذلك، من المهم استخدام طرق تشفير قوية لحماية المعلومات الحساسة أثناء النقل. هذا يضمن أنه حتى إذا تم اعتراض البيانات، فلا يمكن قراءتها دون مفتاح فك التشفير الصحيح.

5. استخدم برامج مكافحة الفيروسات والبرامج الضارة.

تعتبر برامج مكافحة الفيروسات والبرامج الضارة أدوات أساسية لاكتشاف وإزالة البرمجيات الخبيثة. تساعد هذه البرامج في حماية أنظمتك من التهديدات التي يمكن أن تعرض بيانات حاملي البطاقات للخطر وتعيق عملياتك. من المهم الحفاظ على تحديث هذه الأدوات لضمان قدرتها على مكافحة أحدث التهديدات بفعالية.

6. البرمجيات المحدثة بشكل صحيح

تحديث البرمجيات الخاصة بك أمر بالغ الأهمية للحفاظ على بيئة آمنة. غالبًا ما تتضمن تحديثات البرمجيات تصحيحات للثغرات الأمنية، لذا فإن البرمجيات القديمة يمكن أن تترك أنظمتك عرضة للهجمات. يساعد تحديث البرمجيات بانتظام في الحماية من هذه التهديدات والحفاظ على سلامة بيانات حاملي البطاقات.

7. تقييد الوصول إلى البيانات

يجب تقييد الوصول إلى بيانات حاملي البطاقات على أساس الحاجة إلى المعرفة. وهذا يعني أن الأفراد الذين يحتاجون إلى الوصول إلى البيانات لأداء وظائفهم فقط هم من يجب أن يحصلوا على ذلك. يمكن أن يقلل تنفيذ تدابير صارمة للتحكم في الوصول بشكل كبير من خطر الوصول غير المصرح به إلى المعلومات الحساسة.

8. معرفات فريدة تم تعيينها للأشخاص الذين لديهم حق الوصول إلى البيانات.

يجب تخصيص معرف فريد لكل شخص لديه حق الوصول إلى بيانات حامل البطاقة. هذا يسمح لك بتتبع ومراقبة الوصول الفردي إلى البيانات ويساعد في تحديد أي وصول غير مصرح به أو نشاط مشبوه.

9. تقييد الوصول الجسدي

الأمان المادي مهم تمامًا مثل الأمان الرقمي عندما يتعلق الأمر بحماية بيانات حاملي البطاقات. يجب تقييد ومراقبة الوصول المادي إلى البيانات والأنظمة لمنع الوصول غير المصرح به والتلاعب.

10. إنشاء ومراقبة سجلات الوصول

يسمح تسجيل ومراقبة الوصول إلى موارد الشبكة وبيانات حاملي البطاقات لك بتحديد والاستجابة للحوادث الأمنية بسرعة. يمكن أن تساعد مراجعة سجلات الوصول بانتظام في اكتشاف الأنشطة المشبوهة ومنع خروقات البيانات المحتملة.

11. اختبار أنظمة الأمان بشكل منتظم

يعد الاختبار المنتظم لأنظمة الأمان والعمليات أمرًا أساسيًا لضمان عملها كما هو مقصود ولتحديد أي ثغرات محتملة. يشمل ذلك اختبار جدران الحماية، وأنظمة كشف التسلل، وغيرها من تدابير الأمان الرئيسية.

12. سياسات الوثائق

توثيق سياساتك وإجراءاتك الأمنية هو جزء حاسم من الامتثال لمعايير PCI. هذا يوفر إطار عمل واضح لفريقك ليتبعه ويضمن أن الجميع يفهم مسؤولياته عندما يتعلق الأمر بالحفاظ على بيئة آمنة.

قائمة تحقق الامتثال لمعيار PCI – تحقيق الامتثال لمعيار PCI DSS

للالتزام بمعايير PCI DSS، يجب على المنظمة اتباع ثلاث خطوات:

الخطوة 1: تقييم

تشمل مرحلة التقييم تحديد بيانات حاملي البطاقات، وجرد أصول تكنولوجيا المعلومات وعمليات الأعمال المتعلقة بمعالجة بطاقات الدفع، وتحليلها للبحث عن الثغرات. هذه المرحلة حاسمة لأنها تتيح لك فهم مكان وجود بيانات حاملي البطاقات داخل عملك، وكيفية معالجتها، وأين قد توجد الثغرات المحتملة.

للبدء، يجب عليك توثيق جميع الأنظمة والعمليات المعنية بتخزين ومعالجة أو نقل بيانات حاملي البطاقات. يشمل ذلك ليس فقط أنظمة الدفع الخاصة بك، ولكن أيضًا أي أنظمة مرتبطة بها. تذكر أن الثغرة في أي نظام مرتبط بأنظمة الدفع الخاصة بك قد يتم استغلالها للوصول إلى بيانات حاملي البطاقات.

بعد ذلك، يجب عليك إجراء فحص للثغرات واختبار الاختراق لتحديد نقاط الضعف الأمنية المحتملة. يجب أن تُجرى هذه الاختبارات داخليًا وخارجيًا، ويجب أن تغطي جميع مكونات النظام المحددة في نطاق PCI DSS.

الخطوة 2: معالجة

تشمل مرحلة التصحيح إصلاح الثغرات التي تم تحديدها خلال مرحلة التقييم. قد تكون هذه عملية معقدة، اعتمادًا على حجم عملك وعدد الثغرات المحددة. ومع ذلك، فهي خطوة حاسمة لتحقيق الامتثال لمعايير PCI.

أولاً، يجب عليك إعطاء الأولوية للثغرات بناءً على مستوى المخاطر. يجب معالجة الثغرات عالية المخاطر أولاً، لأنها تشكل أكبر تهديد لبيانات حاملي البطاقات. بمجرد معالجة هذه الثغرات، يمكنك التركيز على الثغرات الأقل خطرًا.

قد تشمل عملية الإصلاح عدة أنشطة مختلفة، مثل تحديث البرمجيات، وتحديث جدران الحماية، وتغيير كلمات المرور، أو حتى إعادة تصميم عمليات الأعمال الخاصة بك. من المهم أن نتذكر أن عملية الإصلاح ليست نشاطًا لمرة واحدة. يمكن أن تظهر ثغرات جديدة في أي وقت، لذا يجب عليك مراقبة أنظمتك باستمرار وإجراء فحوصات دورية للثغرات لضمان الامتثال المستمر.

الخطوة 3: التقرير

المرحلة النهائية لتحقيق الامتثال لمعيار PCI هي إعداد التقارير. يتضمن ذلك تجميع وتقديم تقرير إلى البنك الذي تتعامل معه وإلى العلامات التجارية الكبرى لبطاقات الدفع للتحقق من الامتثال. يعتمد نوع التقرير المطلوب على حجم عملك وعدد المعاملات التي تعالجها سنويًا.

تُطلب من معظم الأعمال الصغيرة إكمال استبيان التقييم الذاتي (SAQ)، بينما قد تحتاج الأعمال الكبيرة إلى إجراء تدقيق ميداني من قبل مقيم أمان مؤهل (QSA) أو مقيم أمان داخلي (ISA).

التقارير ليست مجرد وسيلة لإثبات الامتثال؛ بل هي أيضًا فرصة للتفكير في ممارساتك الأمنية والبحث عن طرق لتحسينها. يمكن أن توفر عملية التقرير رؤى قيمة حول وضعك الأمني وتساعدك في تحديد المجالات التي يمكنك تعزيز دفاعاتك فيها.

أفضل الممارسات للامتثال لمعايير PCI

يمكن أن تساعدك الممارسات التالية في تحسين تدابير الأمان، لتسهيل الامتثال لمتطلبات أمان PCI-DSS.

استخدم جدار حماية– وفقًا للمتطلب الأول، ستحتاج إلى تثبيت جدار حماية موثوق لحماية شبكتك وإجراء اختبارات منتظمة لضمان الكفاءة.

لا تستخدم كلمات مرور افتراضية– لضمان الامتثال لمعايير PCI، يجب عليك التأكد من أن جميع الأجهزة وحسابات المستخدمين تستخدم كلمات مرور فريدة، ويجب أن تتضمن أحرفًا صغيرة وكبيرة، وأرقامًا ورموزًا، لجعلها أكثر أمانًا.

استخدم تدابير رقمية ومادية لحماية بيانات حاملي البطاقات– يتطلب معيار PCI منك وضع حواجز إلكترونية ومادية لمنع الوصول غير المصرح به إلى كلمات المرور. قد تشمل بعض هذه الحواجز بروتوكولات المصادقة، سياسات كلمات المرور القوية، الخوادم المغلقة والخزائن المغلقة للبيانات الحساسة. تدبير ذو صلة هو تقييد الوصول إلى بيانات حاملي البطاقات وتشفير نقل معلومات حاملي البطاقات.

إنشاء وتنفيذ سياسة أمنية– يجب صياغة سياسة أمنية، مدعومة من الإدارة، وإبلاغها عبر المنظمة، وكذلك لموردي الطرف الثالث والعملاء. يجب أن تتضمن ملخصًا حول كيفية حماية بيانات العملاء، موضحًا متطلبات كلمة المرور والوصول.

إنشاء عملية استجابة للحوادث– يجب أن تكون لديك عملية واضحة للكشف، والمعالجة، والتخفيف، والتعافي من الحوادث الأمنية.

تتبع التغييرات– تحديد ومراجعة التغييرات التي تم إجراؤها على العمليات أو التقنيات التي تؤثر على بيانات حاملي البطاقات. إنشاء ضوابط للتغييرات، مع تحديد التأثير على الامتثال لكل تغيير.

احتفظ بالبرمجيات محدثة وثبت التحديثات الأمنية– العديد من أكبر خروقات الأمان في العالم نتجت عن استغلال ثغرة معروفة في البرمجيات. الحفاظ على تحديث البرمجيات، وفحص الأنظمة بحثًا عن الثغرات وإصلاحها، هو إجراء دفاعي حاسم.

استنتاج

عدم الامتثال لمعايير PCI يمكن أن يؤدي إلى غرامات كبيرة وعواقب أخرى، مثل فقدان الأعمال. أظهرت دراسة من معهد بونيمون أن أكثر من نصف العملاء فقدوا الثقة في منظمة بعد أن تعرضت لاختراق بيانات، وأن 31 في المئة منهم أنهوا علاقتهم مع المنظمة بعد الاختراق.

الامتثال لمعايير PCI DSS أمر حاسم لبقاء ونجاح أي منظمة، خاصة تلك التي تعمل في صناعة التجارة الإلكترونية.

اطلع على الأدلة الإضافية حول مواضيع أمان البيانات الرئيسية.

بالاشتراك مع شركائنا في المحتوى، قمنا بتأليف أدلة شاملة حول عدة مواضيع يمكن أن تكون مفيدة أيضًا أثناء استكشافك لعالم.أمان البيانات.

مؤلف بواسطة إنستاكلسترا

- [دليل] دليل شامل لقاعدة بيانات PostgreSQL: الميزات، حالات الاستخدام، والدروس التعليمية.

- [مدونة] كيفية الاستفادة القصوى من مجموعة كافكا

- منصة بيانات NetApp Instaclustr

مؤلف بواسطة CyCognito

- [دليل] ما هي إدارة التعرض المستمر للتهديدات (CTEM)؟

- [دليل] ما هي ضوابط الأمان: الأنواع، الوظائف، وثمانية أطر عمل يجب معرفتها

- [ورقة بيضاء] إدارة التعرض: الدليل الشامل لممارس الأمن

- [المنتج] إدارة سطح الهجوم من CyCognito

من تأليف Cloudian

مزيد من الشروحات حول الامتثال لمعايير PCI

تعلم المزيد عن إكزابييم

تعرف على منصة Exabeam ووسع معرفتك في أمن المعلومات من خلال مجموعتنا من الأوراق البيضاء، البودكاست، الندوات، والمزيد.