حلول NDR: الميزات الرئيسية و7 أدوات يجب معرفتها في عام 2025

- 8 minutes to read

فهرس المحتويات

ما هي حلول الكشف والاستجابة للشبكات (NDR)؟

حلول الكشف والاستجابة للشبكات (NDR) هي تقنيات أمن سيبراني تركز على تحديد التهديدات والتخفيف منها داخل الشبكة. توفر رؤية لحركة مرور الشبكة وتستخدم التحليلات لاكتشاف الأنشطة المشبوهة.

تساعد أدوات NDR في تحديد الشذوذ والانتهاكات الأمنية المحتملة، مما يوفر لفرق الأمن رؤى قابلة للتنفيذ للاستجابة بسرعة للتهديدات. من خلال المراقبة المستمرة لنشاطات الشبكة، تساعد هذه الحلول في ضمان وجود آليات دفاعية.

تستخدم حلول NDR مجموعة من التقنيات، بما في ذلك التعلم الآلي وتحليل السلوك، للكشف عن التهديدات في حركة المرور المشفرة وغير المشفرة. وهي تكمل تدابير الأمان الأخرى من خلال التركيز على الحركة الجانبية، والتهديدات الداخلية، والتهديدات المستمرة المتقدمة.

ما هي فوائد برنامج NDR؟

استخدام حل NDR يوفر للمنظمات الفوائد التالية.

تعزيز الدفاع الأمني

تعزز حلول NDR الدفاعات الأمنية من خلال مراقبة الأنشطة الشبكية بشكل مستمر لتحديد التهديدات المحتملة. تستخدم التحليلات لفحص كميات كبيرة من بيانات الشبكة، مع الإشارة إلى أي شذوذ قد يدل على مشكلة أمنية. يساعد ذلك في منع خروقات البيانات المتعلقة بالشبكة من خلال التعرف على الأنشطة الضارة مبكرًا.

الرؤية العميقة

من خلال التقاط وتحليل بيانات الشبكة الدقيقة، تقدم هذه الأدوات رؤية شاملة للأنشطة الشبكية. هذه الرؤية تمكن فرق الأمان من فهم الأنماط الطبيعية للشبكة واكتشاف الانحرافات التي قد تشير إلى مشكلات أمنية. تضمن تحليلات البيانات التي تقدمها أدوات NDR اكتشاف التهديدات الدقيقة ومعالجتها بسرعة.

البحث عن التهديدات والاستجابة لها بشكل أسرع

تسرع حلول NDR من عمليات البحث عن التهديدات من خلال تزويد فرق الأمان ببيانات دقيقة وقابلة للتنفيذ. كما أنها تقلل من الضوضاء عن طريق تصفية الأنشطة غير الضارة، مما يسمح للمحللين بالتركيز على التهديدات الحقيقية. هذه القدرة تبسط عملية تحديد التهديدات والتخفيف منها، مما يقلل من إمكانية الأضرار الناتجة عن الحوادث السيبرانية.

الميزات الرئيسية لأدوات NDR

التنبيهات الفورية والاستجابة للحوادث

من خلال المراقبة المستمرة وقدرات الكشف السريع، تولد هذه الأدوات تنبيهات بمجرد ملاحظة أنشطة مشبوهة. تتيح هذه الإشعارات الفورية للفرق تحديد الأولويات ومعالجة التهديدات قبل أن تتسبب في أضرار كبيرة.

تُسرع استجابة الحوادث أيضًا من خلال آليات الاستجابة الآلية في حلول NDR. يمكن لهذه الأنظمة اتخاذ إجراءات محددة مسبقًا عند اكتشاف التهديدات، مثل عزل الأجهزة المتأثرة أو حظر حركة المرور الضارة.

فحص الحزم العميق (DPI)

يعزز فحص الحزم العميق أدوات الكشف عن التهديدات الشبكية من خلال تمكين تحليل مفصل لحزم البيانات التي تعبر الشبكة. يقوم فحص الحزم العميق بفحص كل من رأس الحزمة ومحتواها، مما يوفر رؤية دقيقة لحركة المرور ويساعد في تحديد الأنماط الخبيثة التي قد تفوتها طرق الفحص الأبسط.

يوفر هذا الفحص طبقة إضافية من الأمان من خلال تحديد التهديدات المراوغة، بما في ذلك تلك المخفية داخل حركة المرور المشفرة. يسمح استخدام الفحص العميق للحزم (DPI) لحلول الكشف عن التهديدات (NDR) بتحديد وحجب التهديدات التي قد تغفلها أدوات الأمان التقليدية. من خلال تحليل محتوى الحزم، يمكن لـ DPI اكتشاف والاستجابة للتهديدات مثل البرمجيات الخبيثة، ومحاولات التسلل، وتسريب البيانات.

تحليل حركة المرور المشفرة

يسمح تحليل حركة المرور المشفرة بتحليل تدفقات البيانات المشفرة دون الحاجة إلى فك تشفير الحركة، مما يحافظ على سرية البيانات مع اكتشاف الأنشطة الضارة. يحدد تحليل حركة المرور المشفرة الشذوذ مثل طول الجلسات غير المعتاد أو أنماط الاتصال، والتي قد تشير إلى وجود تهديد.

مع ETA، تضمن حلول NDR أن استخدام التشفير لا يتحول إلى نقطة عمياء في اكتشاف التهديدات. من خلال تقديم رؤى حول حركة المرور المشفرة، تحافظ أدوات NDR على تدابير الأمان دون المساس بخصوصية وسرية الحركة التي تحللها.

التحقيقات الشبكية

يساعد التحليل الجنائي للشبكات في فهم النطاق الكامل وتأثير الحوادث الأمنية. من خلال الاحتفاظ بسجلات الأنشطة الشبكية، تدعم أدوات NDR التحقيقات بعد الحوادث. يمكن للمحللين تتبع طرق الهجوم، وتحديد الأنظمة المتضررة، وفهم تكتيكات الخصوم، مما يحسن الدفاعات المستقبلية ويساعد في ملاحقة الفاعلين الخبيثين.

توفر حلول NDR المزودة بقدرات تحليل الشبكات غوصًا عميقًا في كيفية حدوث الاختراقات، مما يساعد على تحديد الثغرات أو نقاط الضعف في الشبكة. تضمن القدرة على تدقيق الأنشطة بدقة أن يتم دمج أي دروس مستفادة في استراتيجيات الأمن السيبراني، مما يعزز المنظمة ضد التهديدات المحتملة في المستقبل.

دعم البيئات السحابية والهجينة

مع انتقال المنظمات إلى البيئات السحابية والهجينة، تطورت حلول NDR لدعم هذه الهياكل. فهي توفر رؤية شاملة عبر الشبكات المحلية والسحابية والهجينة، مما يضمن تنفيذ سياسات الأمان بشكل متسق. يساعد ذلك في الحفاظ على موقف أمني موحد، بغض النظر عن مكان وجود البنية التحتية.

مع دعم البيئات السحابية والهجينة، تعالج أدوات NDR التحديات المنفصلة التي تطرحها هذه الإعدادات، مثل التوسع الديناميكي والأحمال المرنة. تمكّن حلول NDR المؤسسات من اكتشاف التهديدات عبر بيئات متنوعة، مما يضمن أن تظل تدابير الأمان متماشية مع التقدم التكنولوجي والتغيرات في البنية التحتية.

اقرأ شرحنا المفصل حول صيد التهديدات.

نصائح من الخبير

ستيف مور هو نائب الرئيس ورئيس استراتيجيات الأمن في إكزبيم، يساعد في تقديم الحلول لاكتشاف التهديدات وتقديم المشورة للعملاء بشأن برامج الأمن والاستجابة للاختراقات. وهو مضيف بودكاست "The New CISO Podcast"، و عضو في Forbes Tech Council، ومؤسس مشارك لـ TEN18 at Exabeam.

من خلال تجربتي، إليك بعض النصائح التي يمكن أن تساعدك في الاستفادة بشكل أفضل من حلول NDR:

استغلال تدفقات معلومات التهديد: قم بتعزيز قدرات NDR باستخدام تدفقات معلومات التهديد الخارجية لتحديد التهديدات المستمرة المتقدمة (APTs) وهجمات اليوم الصفري التي يصعب اكتشافها باستخدام بيانات الشبكة فقط.

ضبط نماذج التعلم الآلي بانتظام: يمكن أن تولد حلول NDR التي تعتمد على الذكاء الاصطناعي والتعلم الآلي ضوضاء إذا لم يتم ضبطها بشكل صحيح. قم بتحسين النماذج بانتظام باستخدام بيانات محددة للبيئة وتعليقات لتقليل الإيجابيات الكاذبة وتحسين دقة الكشف.

تنفيذ تقسيم الشبكة: استخدم NDR بالاشتراك مع تقسيم الشبكة لعزل المناطق الحساسة. من خلال تقليل سطح الهجوم، يصبح من الأسهل احتواء أي شذوذ يتم اكتشافه، وتتحسن أوقات الاستجابة بشكل كبير.

ربط NDR مع بيانات النقاط النهائية وSIEM: قم بمقارنة اكتشافات NDR مع أدوات اكتشاف النقاط النهائية والاستجابة (EDR) أو أدوات SIEM. يعزز هذا الربط الرؤية ويمكن أن يساعد في تحديد الأسباب الجذرية بشكل أكثر فعالية عبر أسطح الهجوم.

تشفير مراقبة حركة المرور شرق-غرب: بينما تركز العديد من أدوات الكشف عن التهديدات على حركة المرور شمال-جنوب، لا تتجاهل حركة المرور الداخلية شرق-غرب داخل شبكتك. تأكد من أن أداة الكشف عن التهديدات الخاصة بك يمكنها التعامل مع الاتصالات الداخلية المشفرة أو نشر حلول تحلل حركة المرور المشفرة بفعالية.

حلول NDR الملحوظة

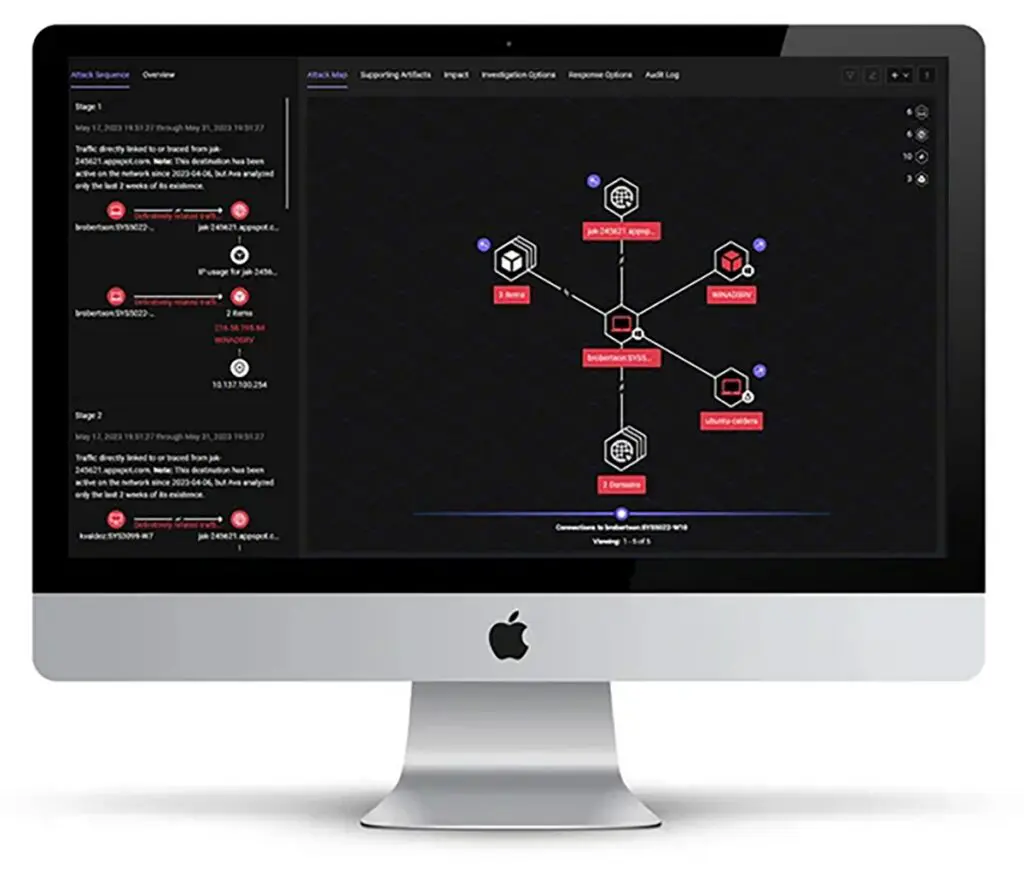

1. أريستا NDR

منصة أريستا للكشف عن الشبكات والاستجابة هي منصة للأمن السيبراني توفر رؤية واستجابة سريعة للتهديدات عبر الشبكات المؤسسية. تعالج كميات هائلة من بيانات الشبكة، وتحدد الشذوذ والتهديدات المحتملة باستخدام التشخيصات والذكاء الاصطناعي.

الميزات الرئيسية لـ Arista NDR تشمل:

- هندسة الثقة الصفرية: مبنية حول إطار عمل NIST 800-207، مع التركيز على الرؤية، والتشخيص المستمر، والتنفيذ في الوقت الحقيقي لتأمين أنشطة الشبكة.

- الكشف عن التهديدات المدفوع بالذكاء الاصطناعي: يستخدم الذكاء الاصطناعي والتعلم الآلي للكشف عن التهديدات بشكل مستقل، والتحقيق في الحوادث، وتقليل الإيجابيات الكاذبة.

- رؤية عميقة للشبكة: يراقب جميع أجهزة المؤسسة والمستخدمين والتطبيقات، مما يضمن تحليل حركة المرور عبر الشبكة والسحابة وبيئات إنترنت الأشياء.

- استجابة الحوادث الآلية: توفر عمليات بحث آلي عن التهديدات واستجابات في الوقت الحقيقي لتقليل أوقات الاستجابة والتخفيف من الأضرار بشكل فعال.

- تكامل سلس: يتم نشره عبر بيئات مختلفة دون تكوينات معقدة أو الحاجة إلى عملاء نقاط النهاية، مما يبسط الإعداد ويقلل من الأعباء التشغيلية.

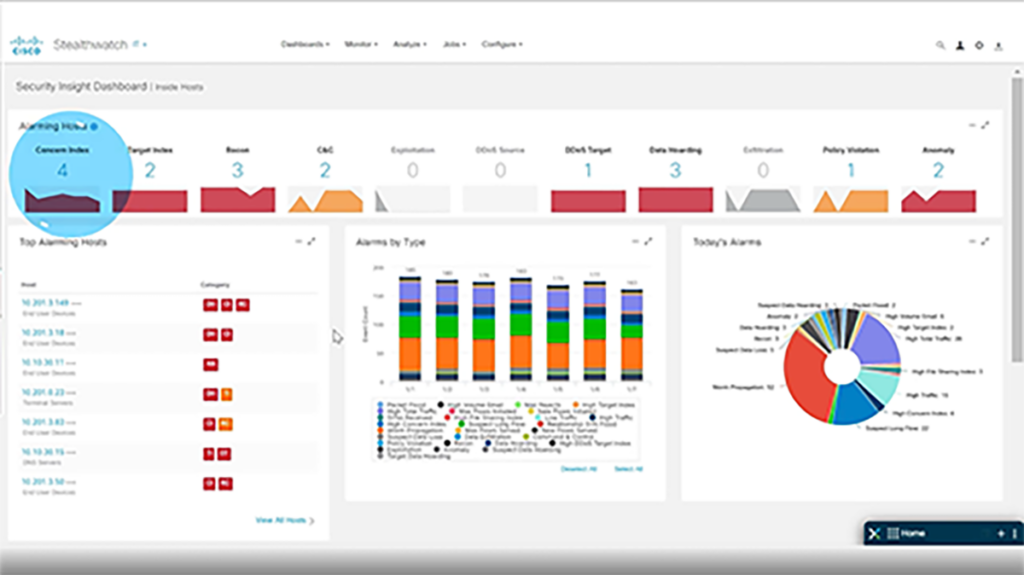

2. تحليلات الشبكة الآمنة من سيسكو

تحليلات الشبكة الآمنة من سيسكو هي حل للكشف عن التهديدات والاستجابة لها عبر بيئات الشبكات الديناميكية والهجينة. من خلال الاستفادة من التعلم الآلي ونمذجة السلوك، يوفر هذا الأداة رؤية مستمرة في الوقت الحقيقي لحركة مرور الشبكة، مما يساعد المنظمات على تحديد التهديدات التي قد تتجاوز الضوابط الأمنية التقليدية.

تشمل الميزات الرئيسية لتحليلات الشبكة الآمنة من سيسكو ما يلي:

- الكشف عن التهديدات المتقدمة: يستخدم التعلم الآلي وتحليلات السلوك للكشف عن الهجمات المتطورة، مثل البرمجيات الضارة غير المعروفة والتهديدات الداخلية.

- تنبيهات غنية بالسياق: توفر تنبيهات في الوقت الحقيقي مع سياق، بما في ذلك تفاصيل المستخدم والجهاز والموقع والتطبيق، مما يسمح لفرق الأمان بالاستجابة بسرعة ودقة.

- تحليل حركة المرور المشفرة: يحدد التهديدات المحتملة داخل حركة المرور المشفرة دون الحاجة إلى فك تشفيرها، مما يضمن بقاء خصوصية البيانات وسلامتها intact.

- إدارة انتهاكات السياسات: تساعد في التحقق من صحة السياسات الشبكية وتبسيطها مع تقليل انتهاكات السياسات من خلال تقديم رؤى حول فعاليتها واكتشاف الوصول غير المصرح به تلقائيًا.

- تكامل سحابي سلس: يقدم كشفًا موحدًا للتهديدات عبر الشبكات المحلية ومنصات السحابة العامة الكبرى، دون الحاجة إلى وكلاء برمجيات، مما يضمن تغطية أمان متسقة.

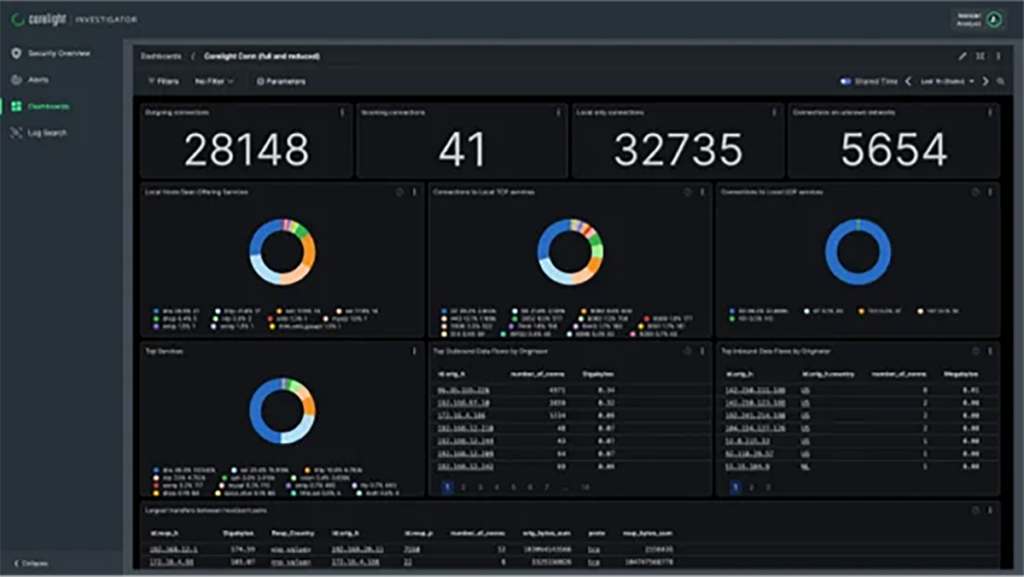

3. كورلايت أوبن NDR

Corelight Open Network Detection & Response هي منصة أمان تُحسّن رؤية الشبكة، وتُحسّن قدرات الكشف، وتُبسّط الاستجابة للحوادث. مدعوم بـ تقنيات مفتوحة المصدر مثل Zeek ® وSuricata ®، يُدمج حل Corelight مراقبة أمن الشبكة، وكشف التطفل (IDS)، والتقاط الحزم (PCAP)، والتحليلات المُعتمدة على الذكاء الاصطناعي.

تشمل الميزات الرئيسية لـ Corelight Open NDR ما يلي:

- الكشف المدعوم بمصادر مفتوحة: تعتمد المنصة على Zeek و Suricata، وتستفيد من تقنيات المصادر المفتوحة للكشف عن التهديدات ومراقبة الشبكة.

- التحليلات المدفوعة بالذكاء الاصطناعي: تستخدم التعلم الآلي والتحليلات السلوكية لتقليل الإيجابيات الكاذبة واكتشاف مجموعة من التهديدات، مما يسرع من أوقات الاستجابة للحوادث.

- كشف التسلل ومراقبة أمان الشبكة: يجمع بين IDS و NSM لتقديم رؤى في الوقت الحقيقي حول نشاط الشبكة، مما يمكّن من اكتشاف الهجمات المتطورة.

- التقاط الحزم الذكية (PCAP): يوفر التقاط حزم ذكي، مما يقدم سياقًا وأدلة لدعم التحقيقات دون إغراق سعات التخزين.

- مراقبة حركة المرور المشفرة: تلتقط وتحلل حركة المرور المشفرة لاكتشاف أنشطة التحكم والتوجيه (C2) والتهديدات الأخرى دون المساس بسرية البيانات.

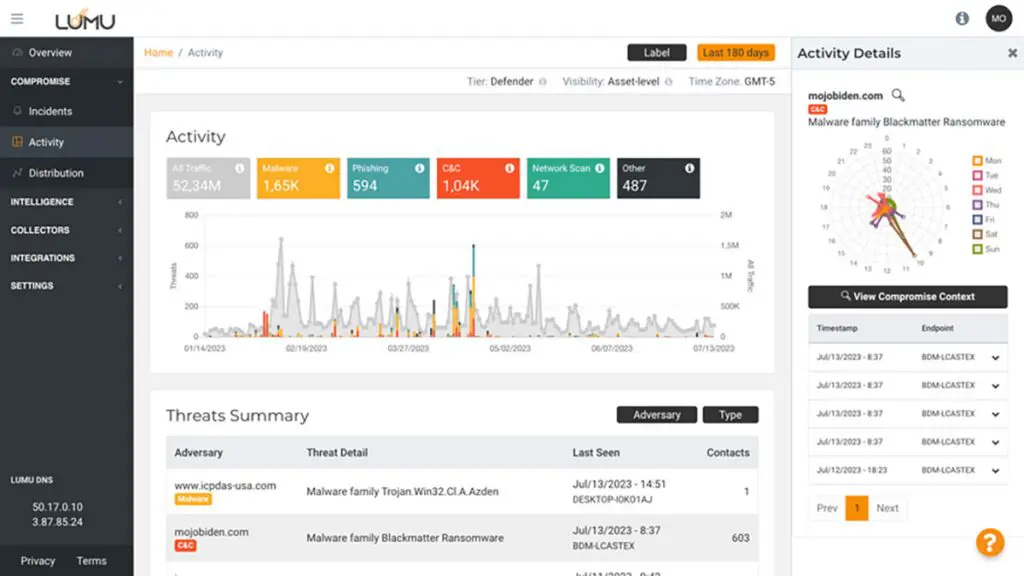

4. ليمو NDR

شبكة ليمو للكشف والاستجابة هي منصة أمنية قائمة على السحابة توفر الكشف الفوري، والتحليل، والاستجابة للتهديدات الشبكية. مع رؤية شاملة عبر شبكة المؤسسة، تدعم ليمو عمليات الأمان من خلال إعطاء الأولوية للحوادث الحرجة وأتمتة إجراءات الاستجابة.

الميزات الرئيسية لـ Lumu NDR تشمل:

- الكشف عن التهديدات في الوقت الحقيقي: يراقب حركة مرور الشبكة باستمرار للكشف عن التهديدات والاستجابة لها عند ظهورها.

- إدارة الحوادث الشاملة: توفر أدوات لترتيب وتصنيف واتخاذ إجراءات جماعية بشأن الحوادث، مما يعزز الكفاءة التشغيلية من خلال التركيز على التهديدات ذات الأولوية العالية.

- استجابة تلقائية: تدعم إجراءات الاستجابة التلقائية للحوادث من خلال أكثر من 125 تكاملًا مسبق البناء، مما يسمح لأدوات الأمان بالعمل معًا من أجل دفاع أسرع وأكثر تنسيقًا.

- تمكين عمليات الأمان: يحسن تجربة المحللين من خلال تبسيط معالجة الحوادث، والتعاون، والتصور، مع تقديم رؤى حول كيفية تأثير الحوادث على المنظمة.

- الدفاع المستند إلى التهديدات: يستفيد من إطار عمل MITRE ATT\&CK لتوفير سياق حول كيفية استهداف المهاجمين للمنظمة، مما يتيح استجابات دقيقة ومستهدفة.

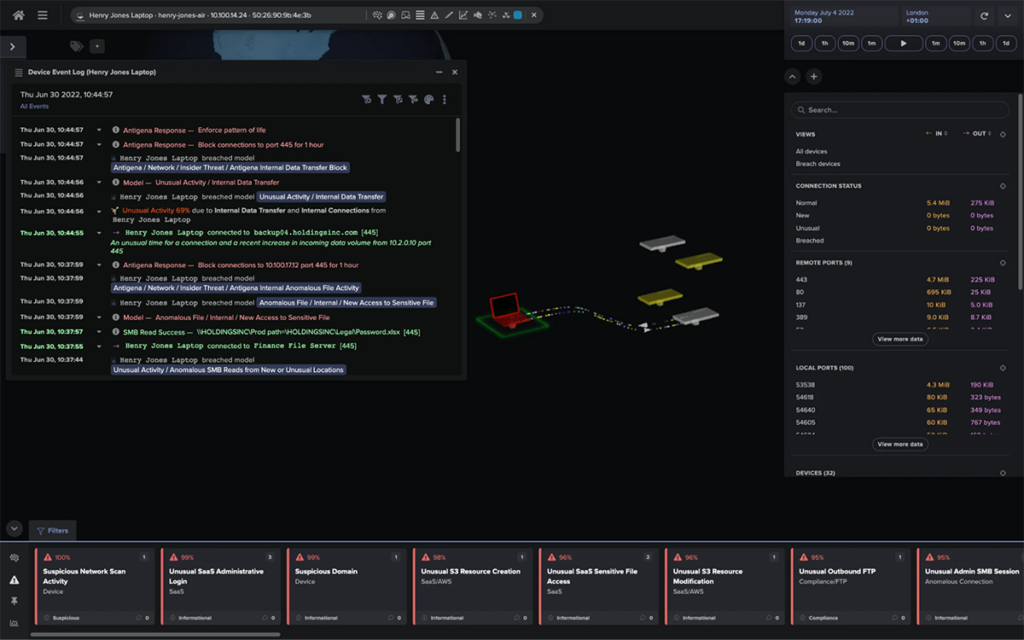

5. دارك تريس DETECT

منصة Darktrace DETECT هي منصة مدفوعة بالذكاء الاصطناعي لتوفير الكشف عن التهديدات في الوقت الحقيقي عبر بيئات متنوعة، بدءًا من الشبكات إلى البريد الإلكتروني والأنظمة السحابية. باستخدام الذكاء الاصطناعي القائم على التعلم الذاتي، تعمل باستمرار على فهم الأنماط الفريدة لعمليات المؤسسة، مما يسمح لها بتحديد الانحرافات الطفيفة التي قد تشير إلى تهديدات ناشئة.

تشمل الميزات الرئيسية لـ Darktrace DETECT ما يلي:

- الذكاء الاصطناعي القابل للتعلم الذاتي: يتكيف باستمرار مع سلوك المنظمة الفريد، ويراقب كل مستخدم وجهاز ونظام لتحديد مستوى النشاط الطبيعي واكتشاف الشذوذ.

- تغطية شاملة: تكشف عن التهديدات عبر مجموعة من البيئات، بما في ذلك الشبكات، البريد الإلكتروني، السحابة، التكنولوجيا التشغيلية (OT)، أنظمة الهوية، ونقاط النهاية.

- الكشف المتقدم عن التهديدات: يحلل الآلاف من المقاييس لتحديد الانحرافات الدقيقة وكشف التهديدات التي غالبًا ما تتجاوز طرق الكشف التقليدية، بما في ذلك البرمجيات الخبيثة الجديدة وتقنيات الهجوم غير المعروفة.

- التكامل مع Darktrace RESPOND: يقوم بإدخال التهديدات المكتشفة إلى Darktrace RESPOND للاستجابة الفورية المستقلة.

- نشر سهل: يتم التركيب بسرعة ويتكيف مع بيئات مختلفة.

6. كشف الشبكة والاستجابة من Verizon

منصة Verizon NDR هي منصة أمان مقدمة عبر السحابة تجمع بين اكتشاف التهديدات الشبكية، وتحليل الحزم بالكامل، والاستجابة المتكاملة في خدمة مُدارة. من خلال تقديم اكتشاف شبه فوري واسترجاعي، تساعد المنصة المؤسسات على تحديد التهديدات والاستجابة لها عبر بيئات الشبكة الحديثة، بما في ذلك السحابة، وإنترنت الأشياء، والصناعية، و5G.

تشمل الميزات الرئيسية لخدمة Verizon NDR ما يلي:

- أمان موفر عبر السحابة: يوفر حلاً قابلاً للتوسع دون الحاجة إلى أجهزة متخصصة، مما يسهل نشره عبر قطاعات الشبكة المختلفة.

- رؤية شاملة للشبكة: توفر رؤية لجميع أنشطة الشبكة، حيث تلتقط الحزم الكاملة وتمكن من تحليل حركة المرور لاكتشاف التهديدات بشكل أسرع.

- تقنيات الكشف المتقدمة: تستخدم التعلم الآلي، وتحليل السلوك، والنمذجة الإحصائية، والحدس للكشف عن التهديدات، مدعومة بمعلومات استخباراتية قابلة للتنفيذ.

- التحقيقات الكاملة: تمكّن التحقيقات مع تخزين سحابي شبه لامحدود وبحث سريع في البيانات المخزنة.

- الكشف في الوقت الحقيقي والكشف بأثر رجعي: يقدم رؤى فورية وتاريخية حول نشاط الشبكة، مما يساعد في اكتشاف التهديدات المخفية أو المتطورة.

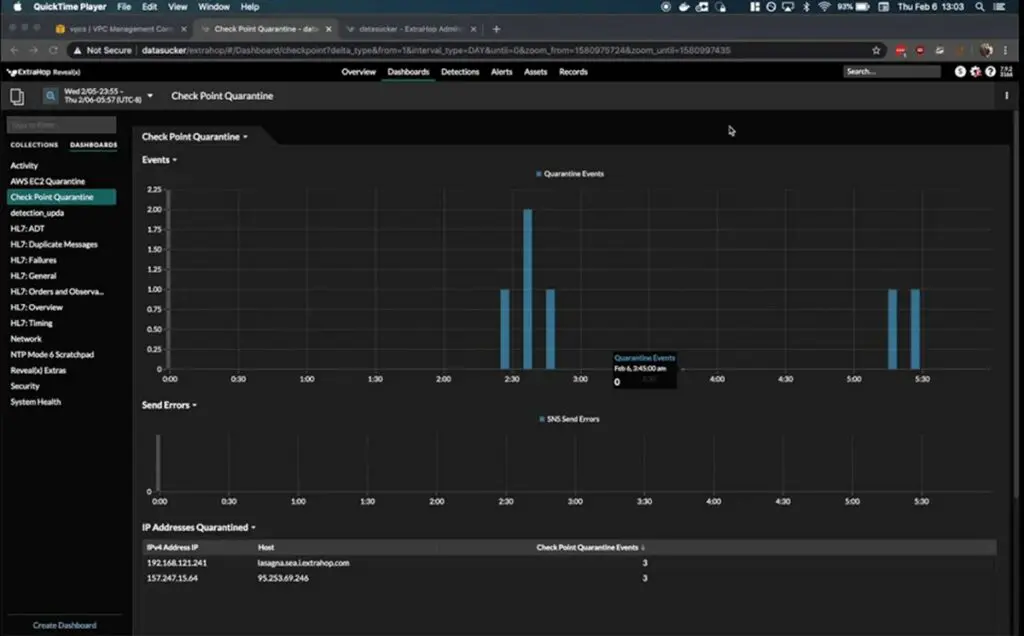

7. إكسترا هوب ريفيل إكس

ExtraHop RevealX هي منصة NDR بدون عملاء لتوفير الرؤية والاستجابة السريعة للتهديدات السيبرانية. من خلال استخدام التعلم الآلي على نطاق السحابة وتحليلات البيانات في الوقت الحقيقي، تساعد الفرق الأمنية على اكتشاف التهديدات والتحقيق فيها بشكل أسرع عبر جميع نقاط الهجوم، بما في ذلك حركة المرور المشفرة وأحمال العمل السحابية.

تشمل الميزات الرئيسية لبرنامج ExtraHop RevealX ما يلي:

- رؤية الشبكة: توفر رؤية في الوقت الحقيقي عبر الشبكة بأكملها، كاشفة عن المخاطر التي قد تفوتها أدوات أخرى، مثل عملاء النقاط النهائية و أنظمة إدارة معلومات الأمان (SIEMs).

- التعلم الآلي على نطاق السحابة: يحلل سلوك الشبكة لاكتشاف الشذوذ، وأتمتة التحقيقات، وتقليل وقت الاستجابة دون التأثير على الأداء.

- الكشف عن التهديدات في الوقت الحقيقي: يستخدم التعلم الآلي والكشف القائم على القواعد لتحديد التهديدات، بما في ذلك حركة المرور المشفرة، والحركة الجانبية، والتهديدات المستمرة المتقدمة.

- تحقيق مبسط: يقدم سير عمل مدعوم بالذكاء الاصطناعي يمكّن من التحقيق السريع، من الكشف إلى السبب الجذري، مع ثلاث نقرات فقط.

- استجابة ذكية: توفر تخفيف التهديدات بسرعة من خلال تكاملات جاهزة تدعم كل من الاستجابات الآلية والإجراءات التي يقودها المحللون.

قدرات منصة Exabeam: SIEM، UEBA، SOAR، التهديدات الداخلية، الامتثال، TDIR

تطبق منصة عمليات الأمن من Exabeam الذكاء الاصطناعي والأتمتة على سير عمل عمليات الأمن من أجل نهج شامل لمكافحة التهديدات السيبرانية، مما يوفر أكثر طرق الكشف عن التهديدات والتحقيق فيها والاستجابة لها فعالية.

- تحدد الاكتشافات المدفوعة بالذكاء الاصطناعي التهديدات عالية المخاطر من خلال تعلم السلوك الطبيعي للمستخدمين والكيانات، وإعطاء الأولوية للتهديدات باستخدام تقييم مخاطر يعتمد على السياق.

- تُبَسِّط التحقيقات الآلية عمليات الأمان، حيث تربط البيانات المتباينة لإنشاء جداول زمنية للتهديدات.

- تقوم الوثائق (Playbooks) بتنظيم سير العمل والمعايير لتسريع التحقيق والاستجابة.

- تقوم التصورات برسم التغطية مقابل النتائج الاستراتيجية الأكثر أهمية والأطر اللازمة لسد الفجوات في البيانات والكشف.

مع هذه القدرات، تمكّن Exabeam فرق العمليات الأمنية من تحقيق TDIR بشكل أسرع وأكثر دقة وثباتًا.

استكشاف منصة عمليات الأمن من Exabeam.

تعلم المزيد عن إكزابييم

تعرف على منصة Exabeam ووسع معرفتك في أمن المعلومات من خلال مجموعتنا من الأوراق البيضاء، البودكاست، الندوات، والمزيد.

-

دليل

Four Ways to Augment Microsoft Sentinel With the Exabeam Microsoft Sentinel Collector