Best Threat Intelligence Solutions: Top 8 Platforms in 2025

- 9 minutes to read

Table of Contents

What Are Threat Intelligence Solutions?

Threat intelligence solutions provide organizations with the knowledge and tools to proactively identify, assess, and mitigate cyber threats. These solutions involve collecting, analyzing, and interpreting data from various sources to understand potential risks and vulnerabilities. By leveraging threat intelligence, organizations can improve their security posture, reduce the impact of attacks, and improve their overall cybersecurity defenses.

There are several important components of threat intelligence solutions, including:

- Data collection and aggregation: Threat intelligence solutions gather data from diverse sources, including open-source intelligence (OSINT), dark web monitoring, threat feeds, and internal security systems.

- Analysis and enrichment: Collected data is analyzed and enriched to provide context, identify patterns, and assess the potential impact of threats.

- Threat detection and response: Threat intelligence helps in detecting potential attacks, identifying malicious actors, and enabling proactive responses to mitigate risks.

- Vulnerability management: Threat intelligence informs vulnerability management processes, helping organizations prioritize and remediate vulnerabilities based on their potential impact.

- Incident response: Threat intelligence provides valuable insights for incident response, enabling faster and more effective remediation of security breaches.

- Attack surface management: Threat intelligence solutions help organizations identify and manage their attack surface, minimizing potential vulnerabilities and exposure points.

The main benefits of threat intelligence include:

- Enhanced incident response: Provides valuable insights for faster and more effective incident response.

- Proactive threat detection: Enables organizations to identify and respond to threats before they cause significant damage.

- Reduced risk and impact of attacks: By understanding and mitigating threats, organizations can minimize the potential impact of cyberattacks.

- Improved security posture: Threat intelligence helps organizations strengthen their overall security posture by addressing vulnerabilities and improving defenses.

- Better decision-making: Enables informed decision-making regarding security investments and resource allocation.

This is part of a series of articles about cyber threat intelligence

Key Components of Threat Intelligence Solutions

Data Collection and Aggregation

Threat intelligence solutions gather data from multiple external and internal sources to build a comprehensive picture of the threat landscape. External sources include open-source intelligence (OSINT), commercial threat feeds, dark web forums, and social media.

Internal sources can include logs from firewalls, intrusion detection systems (IDS), and endpoint detection and response (EDR) tools. These solutions use automated crawlers, APIs, and integration connectors to collect large volumes of data in real time. Data normalization and deduplication processes ensure that the collected information is relevant, non-redundant, and ready for analysis.

Analysis and Enrichment

Once data is collected, threat intelligence solutions apply analytics to filter out noise and highlight relevant threat indicators. Machine learning models and correlation engines help identify patterns and relationships between different data points, such as IP addresses, malware signatures, and attacker behavior.

Enrichment involves adding contextual information to raw threat indicators. This could include geolocation data, attack attribution details, historical activity, and links to known threat actors. Enriched data gives security teams a clearer understanding of potential threats and their significance.

Threat Detection and Response

Threat intelligence platforms integrate with security information and event management (SIEM) systems and endpoint security tools to enable real-time threat detection. They provide indicators of compromise (IOCs) and threat signatures that help in identifying malicious activities as they happen.

For response, these solutions offer playbooks, automated response actions, and integration with security orchestration, automation, and response (SOAR) platforms. This allows organizations to contain and mitigate threats quickly, often with minimal manual intervention.

Vulnerability Management

Threat intelligence enhances vulnerability management by providing insights into which vulnerabilities are actively being exploited in the wild. This helps organizations prioritize patching efforts based on real-world threat data rather than theoretical severity scores alone.

Integrating threat intelligence with vulnerability scanners and management tools allows organizations to map vulnerabilities against current threat actor activity. This risk-based approach ensures that resources are focused on addressing the most critical exposures first.

Incident Response

During an incident, threat intelligence provides contextual data to help responders quickly understand the scope and nature of the attack. This includes information on known attacker tactics, associated malware, and common indicators.

Post-incident, threat intelligence supports forensic analysis by linking observed indicators back to known threat campaigns. This helps improve defenses and ensures that similar incidents are identified and mitigated faster in the future.

Attack Surface Management

Threat intelligence platforms help organizations discover and monitor all internet-facing assets, including shadow IT, forgotten domains, and exposed services. This visibility is critical for reducing attack vectors that adversaries could exploit.

By continuously monitoring the external attack surface, these solutions alert security teams to new vulnerabilities, misconfigurations, or leaked credentials that could increase risk. This enables timely remediation and reduces the window of exposure.

Related content: Read our guide to threat intelligence tools (coming soon)

Threat Detection and Response Platforms with Threat Intelligence Features

1. Exabeam

Exabeam is a security operations platform that integrates user and entity behavior analytics (UEBA), SIEM, SOAR, and threat detection, investigation, and response (TDIR) to enhance threat intelligence workflows either with a full platform or augmenting existing SIEMs. Rather than relying solely on static rules, Exabeam applies behavioral analytics and automated event timelines to identify anomalies across logs from on-premises, cloud, and SaaS environments. This approach provides context to potential threats and helps security teams focus on the most critical incidents.

Its threat intelligence value lies in how it correlates internal telemetry with external indicators to surface compromised credentials, lateral movement, and insider threats that traditional SIEMs may overlook. The platform is known for reducing alert fatigue through automated triage and offering rapid investigation capabilities without requiring highly specialized staff.

Key differentiators include:

- Behavioral analytics and smart timelines to detect threats that bypass rule-based systems.

- Integrated TDIR workflows that reduce manual investigation time and consolidate intelligence from multiple sources.

- Open integration model that allows organizations to ingest diverse threat feeds and use intelligence across existing security tools.

Exabeam is designed for organizations seeking to operationalize threat intelligence within their SOC, improving detection and response efficiency while avoiding the lock-in or data silos often seen with single-focus XDR or rule-based SIEM solutions.

2. Rapid7 Threat Command

Rapid7 Threat Command is an external threat intelligence solution to detect, analyze, and respond to threats across the surface, deep, and dark web. It helps organizations transform threat data into automated security action by continuously monitoring for risks and integrating with existing defenses.

General features:

- External threat monitoring: Continuously monitors a range of external sources, including social media, forums, and marketplaces, to identify emerging risks.

- Automated alerting and takedowns: Sends alerts and automates the process of requesting content takedowns for malicious or fraudulent material.

- Unified dashboard: Provides a console for viewing threat data, managing alerts, and launching response actions.

- API and SIEM integration: Supports integration with existing security tools, enabling data flow and automated enrichment.

Threat intelligence features:

- Customizable intelligence feeds: Allows organizations to tailor threat feeds and alerts based on industry, geography, or threat type.

- Threat data enrichment: Provides alerts with contextual threat intelligence, including related indicators and historical activity.

- IOC detection: Monitors for indicators of compromise (IOCs) across external environments and matches findings with internal assets.

- Attack surface mapping: Helps organizations visualize their external threat exposure by mapping digital assets visible to attackers.

Source: Rapid7

3. Cyble Vision

Cyble Vision is an AI-native threat intelligence and digital risk protection platform that offers a unified view of an organization’s external threat landscape. Intended to cover the entire breach lifecycle—pre-breach, during, and post-breach—it enables threat detection, attack surface management, and monitoring across multiple risk vectors.

General features:

- AI-driven threat detection: Uses artificial intelligence and machine learning models to identify threats across the surface web, deep web, and dark web.

- Unified threat dashboard: Provides a single pane of glass for monitoring threats, managing incidents, and tracking remediation actions.

- Attack surface management: Continuously scans and maps an organization’s exposed assets to identify vulnerabilities and misconfigurations.

- Third-party risk monitoring: Tracks risks associated with vendors, partners, and supply chain entities.

Threat intelligence features:

- Dark web monitoring: Monitors dark web forums, marketplaces, and hidden sources for mentions of organizational data or planned attacks.

- Data breach detection: Alerts on leaked credentials, compromised records, or exposed sensitive data related to the organization.

- Threat actor profiling: Provides intelligence on threat actors, their tactics, and historical activities.

Custom threat alerts: Enables threat alerts based on specified keywords, brand mentions, or industry-specific risk parameters.

Source: Cyble Vision

Dedicated Threat Intelligence Solutions

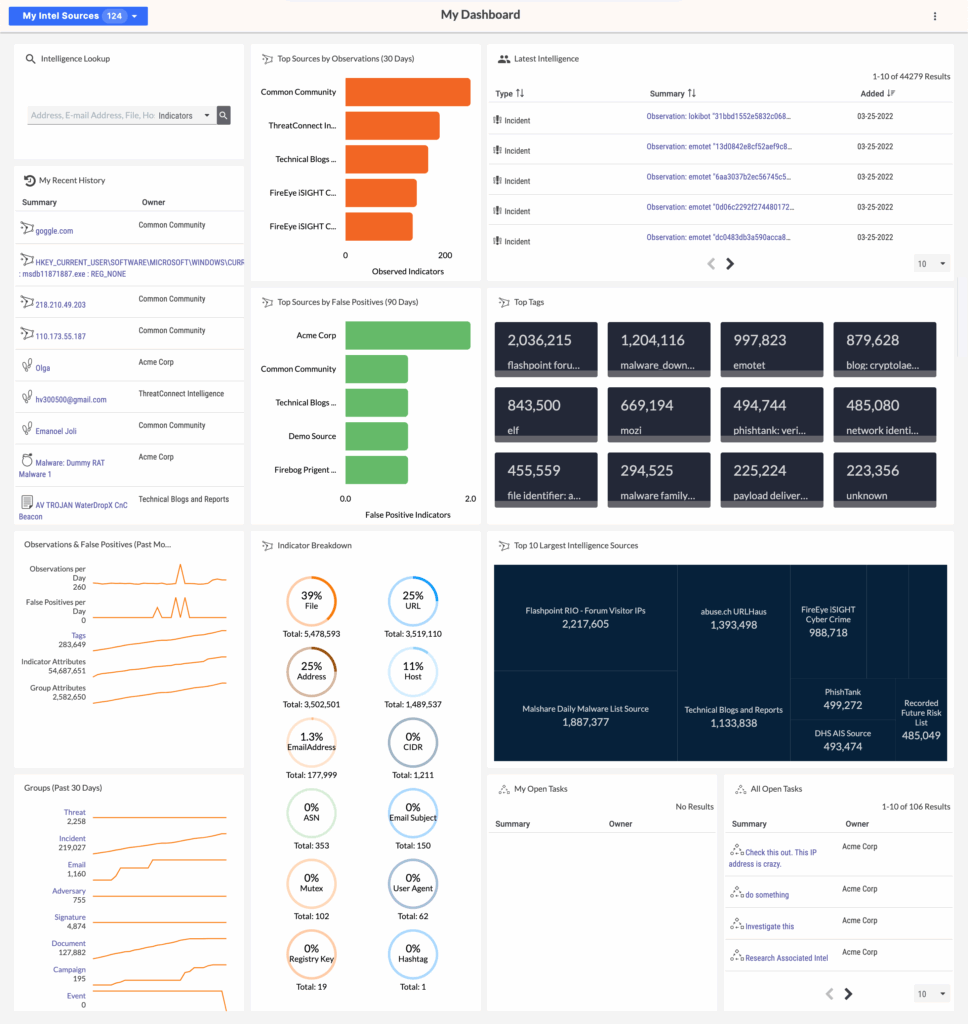

4. ThreatConnect

ThreatConnect is a threat intelligence operations (TI Ops) platform that helps organizations centralize, enrich, and act on cyber threat intelligence. Unlike legacy threat intelligence platforms (TIPs), it operationalizes intelligence across teams, improving detection, prioritization, and response workflows.

Key features include:

- Unified threat intelligence library: Ingests, normalizes, and scores a wide range of threat data sources into a single repository.

- AI-powered threat analytics: Uses CAL™ and ATT&CK-based analysis to deliver enriched insights and behavioral context.

- Built-in and low-code automation: Simplifies analyst workflows through customizable playbooks and automated intel enrichment.

- Visualization tools: Supports tools like ATT&CK Visualizer and Threat Graph to explore relationships and attacker tactics.

- Intelligence requirement management: Enables teams to document, track, and execute on intelligence needs.

Source: ThreatConnect

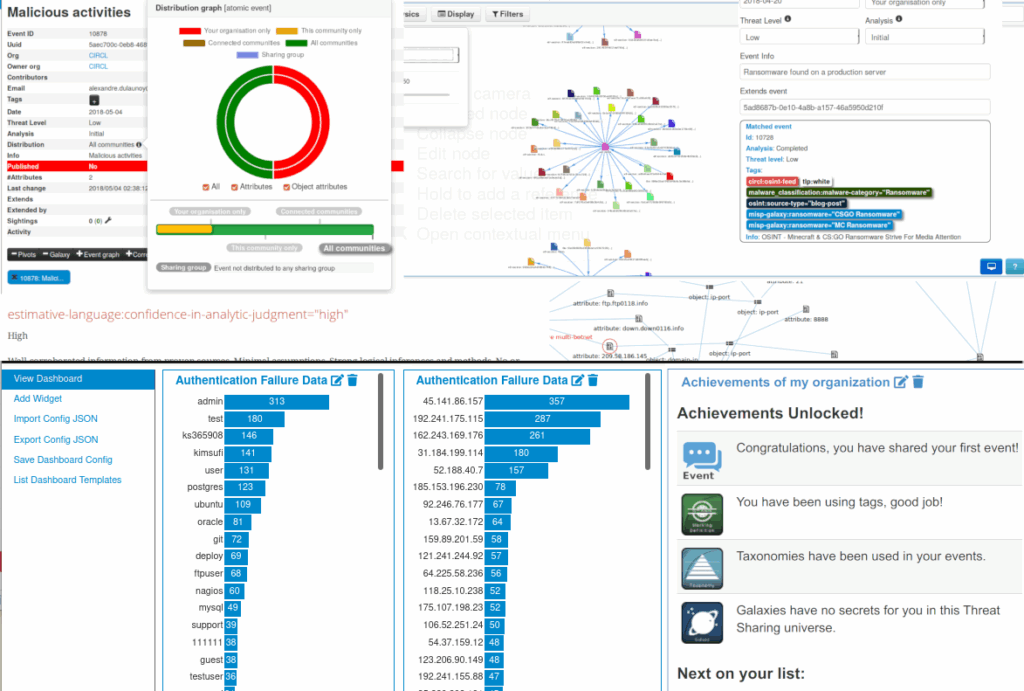

5. MISP

MISP (Malware Information Sharing Platform & Threat Sharing) is an open source threat intelligence platform designed to simplify the collection, sharing, and analysis of threat data. It helps organizations structure and correlate indicators of compromise (IOCs), enabling automated detection, simplified analysis, and cross-organizational collaboration.

Key features include:

- Automatic correlation engine: Identifies links between events, attributes, and campaigns using methods like fuzzy hashing and CIDR matching.

- Automated data handling: Supports automated export of IOCs in formats like STIX or OpenIOC for integration with IDS, SIEM, and other tools.

- Simplified threat management: Designed for usability with an interface that enables fast creation, editing, and correlation of threat data.

- Collaborative threat sharing: Enables secure sharing with trusted partners and communities, supporting bidirectional sync between MISP instances.

- Flexible data model: Supports detailed descriptions of threat intelligence from atomic indicators to full incident reports.

Source: MISP

6. Recorded Future

Recorded Future is an AI-powered threat intelligence platform that helps organizations detect, understand, and mitigate threats at scale. Built on the Intelligence Cloud, it automates the intelligence lifecycle—from data collection to action—delivering contextual insights across the digital threat landscape.

Key features include:

- Network intelligence: Tracks over a million C2 servers and the top 100 malware families to provide alerts on malicious infrastructure.

- Intelligence graph: Continuously maps and analyzes adversaries, infrastructure, and threat activity using data collected from across the internet.

- Automated intelligence: Uses AI to automate threat detection and analysis at internet scale.

- Threat coverage: Combines open web, dark web, technical feeds, and customer telemetry to deliver visibility into threat activity.

- Recorded Future AI: Accelerates threat mitigation by automating analysis and enabling teams to interact with intelligence through natural language queries.

Source: Recorded Future

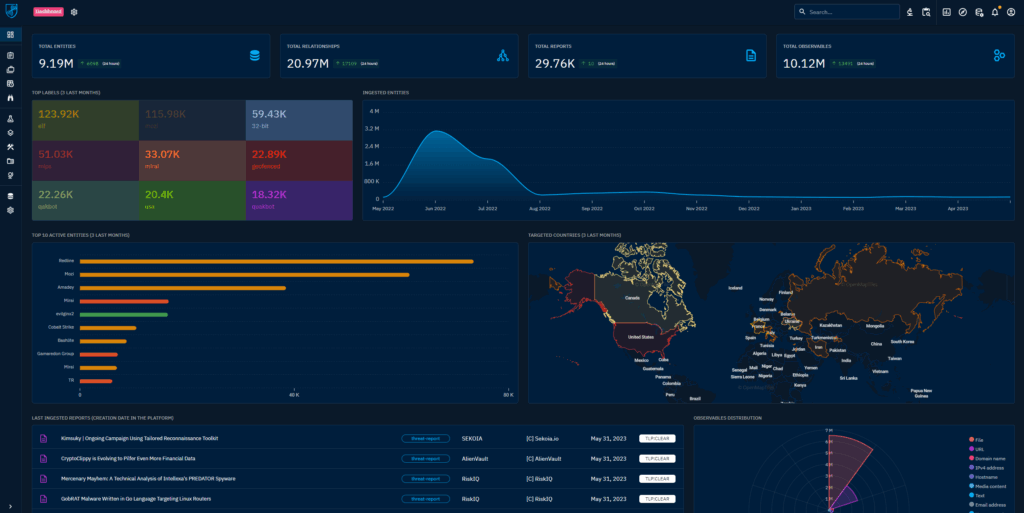

7. OpenCTI

OpenCTI (Open Cyber Threat Intelligence) is a threat intelligence platform to manage, analyze, and visualize both technical and non-technical cyber threat data. It enables analysts to structure knowledge using observables, TTPs, attribution, and victimology, while maintaining traceability to original sources such as reports or threat feeds.

Key features include:

- Open and extensible platform: Users can build and integrate custom datasets, develop connectors, and tailor the platform to their needs.

- Structured threat data management: Captures technical (IOCs, TTPs) and contextual (threat actor attribution, targeting, confidence levels) intelligence in a knowledge base.

- Relationship mapping and inference: Automatically infers new links from existing data to improve context and support threat understanding.

- MITRE ATT&CK integration: Includes a dedicated connector for mapping threat behaviors to the MITRE ATT&CK framework for deeper analysis.

- Flexible data import/export: Supports standard formats like CSV and STIX 2 bundles and enables integration via API and connectors.

Source: OpenCTI

8. ANY.RUN

ANY.RUN is a malware sandbox and threat intelligence platform that enables security teams to investigate threats at scale. It allows analysts to search and correlate IOCs with a constantly updated dataset of sandbox sessions.

Key features include:

- TTP implementation examples: Shows practical examples of MITRE ATT\&CK techniques as executed by malware in sandbox environments.

- Fast threat lookup: Supports queries across 180 days of investigation data.

- Contextual threat enrichment: Helps retrieve information for indicators like hashes, IPs, domains, registry keys, YARA rules, and TTPs, along with linked sandbox sessions.

- Real-world threat data: Includes community-driven intelligence from over 500,000 analysts.

- Search capabilities: Supports over 40 search parameters to narrow or broaden investigations across malware behavior, events, and associated indicators.

Source: ANY.RUN

Choosing the Right Threat Intelligence Solution

Here are some of the main considerations when evaluating threat intelligence solutions.

1. Define Your Objectives

Before selecting a threat intelligence solution, it’s crucial to clearly define the organization’s security goals. Identify whether the primary needs include detecting external threats, enriching internal incident data, improving vulnerability prioritization, or improving response workflows. The use case will influence the kind of intelligence required—tactical, operational, or strategic.

Consider organizational size, industry, regulatory obligations, and the maturity of security operations. For example, a financial institution may prioritize fraud indicators and dark web monitoring, while a manufacturing firm might focus on supply chain threats. Defining these objectives ensures alignment between platform capabilities and security outcomes.

2. Assess Data Quality and Sources

The usefulness of threat intelligence is tied to the quality, scope, and timeliness of the data it collects. Evaluate whether the solution gathers information from a broad and diverse set of sources: OSINT, government feeds, dark web forums, malware repositories, and industry-specific threat exchanges. Breadth helps detect a wider range of threats, while relevance ensures the data matches the risk profile.

Also important is how the platform filters, scores, and enriches raw data. Look for capabilities like confidence ratings, contextual tagging, and historical correlation. Platforms that offer enriched, deduplicated intelligence with minimal false positives allow security teams to act faster and more confidently, improving decision-making and reducing alert fatigue.

3. Evaluate Integration Capabilities

A threat intelligence solution should integrate with the existing security ecosystem. This includes SIEMs, SOAR platforms, firewalls, endpoint protection systems, and case management tools. The ability to push and pull data automatically between tools reduces manual effort, shortens response times, and helps teams coordinate actions efficiently.

Assess support for industry standards such as STIX/TAXII, as well as the availability of APIs, SDKs, and built-in connectors. Effective integration ensures that threat indicators are both visible and actionable within existing workflows. Without this, intelligence remains siloed and underutilized, limiting the return on investment.

4. Analyze Reporting and Alerting Features

Timely and actionable alerts are vital for detecting and responding to threats. A strong threat intelligence platform should support real-time alerts with rich context, including indicator attributes, threat actor profiles, and attack timelines. Alerts should be customizable by severity, asset impact, or threat type to reduce noise and help teams focus on critical issues.

Reporting tools are equally important. Look for features such as trend analysis, attack timelines, and executive dashboards. Reports should support both technical and non-technical audiences, providing detail for analysts and summaries for leadership. Export options and compliance-aligned templates can simplify audits and documentation requirements.

5. Ensure Scalability and Customization

Organizations change over time, and the threat intelligence solution should be able to grow with them. Scalability means handling larger data volumes, more users, new data sources, and evolving threat types without sacrificing performance. This is particularly important for multinational organizations or those expanding their digital footprint.

Customization ensures the platform adapts to operational needs. Whether configuring risk scoring models, setting up tailored dashboards, or defining workflow automations, flexible solutions help align intelligence with the threat landscape. Platforms that support user roles, custom tagging, and modular deployments allow security teams to stay agile.

Learn More About Exabeam

Learn about the Exabeam platform and expand your knowledge of information security with our collection of white papers, podcasts, webinars, and more.

-

Blog

Blog

What’s New in New-Scale April 2026: Securing the Agentic Enterprise With Behavioral Analytics

- Show More